一种改进的水下无线传感器网络聚合签名方案

2020-09-07华国新

华国新

一种改进的水下无线传感器网络聚合签名方案

华国新

(浙江广厦建设职业技术大学 信息与控制工程学院, 浙江 东阳, 322100)

水下无线传感器网络(UWSN)是由动态连接节点组成的网络, 其特点为构建战场信息网提供了有利保证。但UWSN数据中心需要对收到的节点消息进行快速验证, 并保证消息不被篡改, 同时保护节点身份和位置的私密性。现有的UWSN采用聚合签名方案实现了消息的快速签名并保证了消息的完整性, 但需要较复杂的模幂运算, 导致了计算复杂度增加, 计算开销提高。针对此问题, 文中提出了一种不使用模幂运算的聚合签名方案, 该方案中信任机构和私钥生成中心根据节点提交的身份标识字符串生成节点临时密钥, 节点利用其临时密钥生成节点假名集、私钥和公钥, 并通过节点假名集和私钥对发送的消息进行签名, 数据中心将收到所有的签名消息进行聚合, 并利用节点公钥对签名进行验证。在计算椭圆曲线离散对数难题(ECDLP)和随机预言机模型假设下, 该方案被证明能够抵抗适应性选择消息攻击和ID攻击下的存在性伪造。与其他传统签名方案相比, 在完成消息快速签名及认证的同时, 该方案具有更高的计算效率, 并且能够保护节点的身份和位置的私密性。

水下无线传感器网络; 聚合签名; 随机预言机模型; 椭圆曲线离散对数难题

0 引言

水下无线传感器网络(underwater wireless sensor network, UWSN)通常包括水下节点、汇聚(sink)节点、地面基站、卫星等部分[1]。在UWSN中, 传感器节点定期收集数据并将它们传输到汇聚节点, 最后通过互联网到达地面基站。其在数据传输方面面临的主要挑战包含如下几个方面: 1) 监控传感器网络通常包括成百上千个传感器节点, 它们产生大量的传感器数据需要传送到汇聚节点; 2) 由于水下传感器节点能量有限, 在恶劣的环境下, 一旦部署了节点就无法及时进行能量补充, 因此, 为了降低节点能耗, 对信息的传输必须使用高效的传输手段; 3) 防止受损节点或恶意节点发送大量虚假数据甚至篡改数据并保护传输过程中起到重要作用的源节点和中继节点的位置隐私。

为了降低节点信息传输能耗, 国内外学者提出了数据聚合方法: 文献[2]提出了一种基于聚类的数据聚合技术, 其通过最大限度地减少数据冗余来减少整个网络消耗的能量; 文献[3]提出设计一种基于模糊集的UWSN数据聚合方案, 该方案利用节点剩余能量、节点密度、链路负载和链路质量作为模糊逻辑模块的输入, 基于模糊逻辑模块的输出, 选择合适的簇头充当聚合器节点; 文献[4]通过减小数据包大小和最小化数据冗余来减少能量消耗。上述文献均只考虑了数据传输时的能耗, 然而在传输过程中, 如果传输数据包的节点位置信息暴露给攻击者, 对整个网络结构会造成极大的影响。针对此问题, 文献[5]提出了一种包含多条虚假路径的节点位置隐私保护方法, 其通过在通信范围内随机选择能量较高的随机节点进行虚假数据包的传输, 同时为了避开攻击者的监测区范围, 通过产生对攻击者起到干扰作用的反向节点, 增加攻击者追踪真实数据包的难度, 但其不能保护数据传输的完整性。为此, 文献[6]提出了基于代数签名的水下数据传输方案, 但其需要进行代价较高的模幂运算。

文中提出了一个低计算代价的数据聚合签名方案, 该方案中不使用模幂运算, 数据签名只需相对较少的能量损耗。此外, 新方案利用信任机构和私钥生成中心根据节点提交的身份标识字符串生成节点临时密钥,节点利用其临时密钥生成节点假名集、私钥和公钥, 并通过节点假名集和私钥对发送的消息进行签名, 护了节点的身份和位置的私密性, 性能分析和比较表明, 新方案与相关的基于数字签名的水下数据传输方案相比, 计算开销更低。

1 系统模型及流程

系统模型由信任机构(trust agency, TA)、私钥生成中心(key generation center, KGC)、水面信息采集平台、水下节点、汇聚(sink)节点、水面网关和卫星等部分组成, 如图1所示。

图1 系统模型

其具体流程为:

1) TA对系统进行初始化以生成系统参数;

2) KGC对网络上的所有节点进行注册, 生成节点的临时密钥;

3) 水下节点在收到其临时密钥后, 利用假名集和密钥生成算法生成其伪身份、私钥和相应的公钥;

4) 水下节点利用其伪身份、私钥、状态信息和当前时间戳等生成其独特的签名, 然后将此签名附加到需发送的汇聚节点消息上;

5) 当汇聚节点接收到多个水下节点消息后, 为了实现效率和减少开销, 汇聚节点将所有的签名进行聚合, 并对聚合签名进行验证, 将验证失败的消息丢弃, 通过验证的消息被汇聚节点接受并发送到水面信息采集平台。

2 UWSN聚合签名方案

UWSN聚合签名方案由5 个部分组成, 分别是系统初始化、临时密钥生成、私钥生成、消息签名及消息批量认证。

2.1 系统初始化

系统初始化由TA完成, 其步骤如下。

1) TA随机选取2个安全的大质数和, 以及1个由下式定义的非奇异椭圆曲线[7]

2.2 临时密钥生成

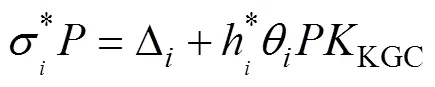

KGC根据式(6)进行验证计算

节点的临时密钥

2.3 假名集及私钥生成

分别计算私钥和公钥

2.4 消息签名

然后生成密文

2.5 消息批量认证

当汇聚节点收到多条信息时, 采用式(18)进行批量认证来提高效率。

汇聚节点可由下式批量验证签名的正确性[8]。

3 安全性证明

由上式可得

4 仿真试验结果

试验利用一台CPU为英特尔I7-4770、内存4GB、操作系统为Windows 7的电脑得到签名算法相关操作的运行时间, 如表1所示。表中考虑4种类型运算:上的模幂运算、点加运算、点乘运算及小数字点乘运算。仿真试验中和为160位的大素数, 并假定在1 km×1 km×1 km 的区域随机部署2000个传感器节点, 为了增加试验的真实性, 水下所有的传感器节点服从随机分布, 其中汇聚节点漂浮于海平面, 源节点部署于海底。具体的系统参数设置如表2所示。

表1 签名方案相关操作运行时间

表2 仿真参数设置

4.1 计算代价比较

表3 签名算法计算代价比较

图2和图3比较了文中方案与已有方案消息签名和批量消息认证的计算与通信代价。从图2可以看出, 文中方案与文献[6]相比签名时间代价更小。从图3可以看出, 因文中采用了无模幂运算的批量消息认证方案, 与已有方案相比具有更高的消息认证计算效率。

4.2 通信带宽比较

图2 不同签名方案消息签名时间代价比较

图3 不同签名方案消息批量认证时间代价比较

5 结束语

针对现有UWSN签名方案需要复杂的模幂运算, 文中提出了一种有效的消息聚合签名方案。新方案中TA和KGC根据节点提交的身份标识字符串生成节点临时密钥, 节点利用其临时密钥生成节点假名集、私钥和公钥, 并通过节点假名集和私钥对发送的消息进行签名, 当节点需要向数据中心发送数据时, 首先利用其伪身份、私钥、状态信息和当前时间戳等生成其独特的签名, 然后节点将此签名附加到需发送到的汇聚节点消息上。汇聚节点接收到多个消息后, 为了实现效率和减少开销, 将所有的签名进行聚合, 并利用节点公钥对聚合签名进行验证。性能分析和比较表明, 新方案与已有签名方案相比, 计算开销更低, 带宽消耗更小。

[1] 王静, 陈建峰, 张立杰, 等. 水下无线传感器网络[J]. 声学技术, 2009, 28(1): 89-95.Wang Jing, Chen Jian-feng, Zhang Li-jie, et al. Under- water Sensor Networks[J]. Technical Acoustics, 2009, 28(1): 89-95.

[2] Tran K T M, Oh S H. A Data Aggregation Based Efficient Clustering Scheme in Underwater Wireless Sensor Networks[J]. Ubiquitous Information Technologies and Applications Lecture Notes in Electrical Engineering, 2014, 280: 541-548.

[3] Goyal N, Dave M, Verma A K. Fuzzy Based Clustering and Aggregation Technique for Under Water Wireless Sensor Networks[C]//2014 International Conference on Electronics and Communication Systems. Sanya, China: ICECS, 2014.

[4] Tran K T M, Oh S H, Byun J Y. Well-Suited Similarity Functions for Data Aggregation in Cluster-Based Underwater Wireless Sensor Networks[J]. International Journal of Distributed Sensor Networks, 2013, 9(8): 27-40.

[5] 韩宁. 水下传感器网络汇聚节点位置隐私保护方法研究[D]. 哈尔滨: 哈尔滨工程大学, 2018.

[6] Wan C, Phoha V V, Tang Y. Non-interactive Identity- Based Underwater Data Transmission With Anonymity and Zero Knowledge[J]. IEEE Transactions on Vehicular Technology, 2018, 67(2): 1726-1739.

[7] Liu J, Han J, Wu L, et al. VDAS: Verifiable Data Aggregation Scheme for Internet of Things[C]//IEEE ICC 2017 AD-HOC and Sensor Networking Symposium. Paris, France: IEEE, 2017.

[8] He D, Zeadally S, Xu B, et al. An Efficient Identity-Based Conditional Privacy-Preserving Authentication Scheme for Vehicular Ad Hoc Networks[J]. IEEE Transactions on Information Forensics & Security, 2015, 10(12): 2681- 2691.

[9] 吴振国, 祁正华, 王翔. 标准模型下一种高效的基于身份的多签密方案[J]. 计算机技术与发展, 2018, 28(7): 108-112.Wu Zhen-guo, Qi Zheng-hua, Wang Xiang. An Efficient Identity-based Multi-signcryption Scheme in Standard Model[J]. Computer Technology and Development, 2018, 28(7): 108-112.

[10] Kamil I, Olakanmi O, Ogundoyin S O. A Secure and Privacy-Preserving Lightweight Authentication Protocol for Wireless Communications[J]. Information Security Journal: A Global Perspective, 2017, 26(6): 287-304.

[11] 周彦伟, 杨波, 王青龙. 基于身份的多接收者(多消息)匿名混合签密机制[J]. 软件学报, 2018, 29(2): 442-455.Zhou Yan-Wei , Yang Bo, Wang Qing-Long. Anonymous Hybrid Signcryption Scheme with Multi-Receiver (Multi- Message) Based on Identity[J]. Journal of Software, 2018, 29(2): 442-455.

An Improved Aggregate Signature Scheme for Underwater Wireless Sensor Networks

HUA Guo-xin

(Zhejiang Guangsha Construction Vocational & Technical University, Information and Control Engineering College, Dongyang 322100, China)

Underwater wireless sensor networks(UWSN) is a network composed of dynamic connection nodes. Its characteristics provide a favorable guarantee for the construction of battlefield information network. However, it is necessary that data center in UWSN quickly verifies the received messages, ensures that the message is not tampered, and can protect both identity and location privacies of nodes. The existing aggregate signature schemes can achieve rapid verification of messages and ensure integrity of the messages, but they incur high computation and communication overhead because their constructions rely on complex mathematical operations such as modular exponentiation. In this paper, an effective aggregate signature scheme without modular exponentiation is proposed. This scheme is performed by the trust agency(TA) and key generation center(KGC) to generate a temporary secret key(TSK)according to the identity string submitted by the node. On receiving TSK from the KGC, each node generates a set of pseudonym, private key and public key. Then node signs a message using its pseudonym and private key. The data center aggregates all signed messages received and validates the signature using public key of the node. Under the assumption of calculating the elliptic curve discrete logarithm problem (ECDLP) and the random oracle model, the new scheme is proved to be able to resist the existence forgery under adaptive selection message attack and identity document(ID) attack. Compared with other traditional signature schemes, the proposed scheme can provide fast signature and verification of message, have higher computing efficiency, and protect privacy of identity and location of node.

underwater wireless sensor networks(UWSN); aggregate signature; random oracle model; elliptic curve discrete logarithm problem

TJ630.34; TP309

A

2096-3920(2020)04-0428-06

10.11993/j.issn.2096-3920.2020.04.011

2019-07-29;

2019-10-08.

华国新(1965-), 男, 副教授, 主要研究方向为机械制造与自动化技术.

华国新. 一种改进的水下无线传感器网络聚合签名方案[J]. 水下无人系统学报, 2020, 28(4): 428-433.

(责任编辑: 陈 曦)