基于相位估计的无线窄带通信系统的合作密钥生成策略

2014-03-22刘辉

刘 辉

(江西理工大学理学院,江西赣州341000)

基于相位估计的无线窄带通信系统的合作密钥生成策略

刘 辉

(江西理工大学理学院,江西赣州341000)

利用无线信道的随机特性,可以通过特定的密钥生成协议在物理层生成两个终端之间的密钥.然而由于信道的相关时间较短和用户移动而产生的多普勒效应的影响,传统的密钥生成速率往往非常有限.针对无线窄带通信系统的特点,提出了一种通过物理层合作的密钥生成策略,不仅大大提高了密钥产生速率,而且增强了无线通信系统的安全性.

窄带通信;密钥产生;多径信道;无线合作网络;合作密钥

0 引言

传统的密钥生成策略可以分成两类:①对称密钥,即通信双方使用同一个密钥对需要传递的信息进行加密解密.这种密钥生成策略需要在信道中传递密钥,从而增大了通信的开销,而不适用于带宽受限的无线通信系统.②非对称密钥,通信中,发送方A点,生成私钥kprivate和公钥kpubilc,并将kpubilc公告给所有想和他通信的节点,节点B用公告的kpubilc加密数据,然后发送给A,该密文只能用私钥kprivate进行解密.该策略可以减小密钥传播的开销,因此在无线通信系统中被广泛应用[1-2].

在无线物理层,通过特定协议生成用于安全通

信的密钥,已经成为了无线安全通信的一个研究热点.根据天线的互易性和无线信道的时变特性,两个通信节点间的无线信道可以作为一种常见的随机源,从而生成特定的通信密钥,防止窃听者在其他地点的窃听,以获得通信信息的安全.这种物理层的密钥产生方法已经在无线传感网802.15和无线局域网802.11中被广泛研究和使用.然而由于受到无线信道相关时间的制约和用户移动所带来的多普勒效应的影响,这种无线物理层的密钥产生速率受到很大的限制[3].因此,如何安全而又快速地利用无线信道的随机特性,产生无线物理层密钥仍然是一个开放性的研究问题.为了克服无线物理层密钥的瓶颈,文中提出了一种合作的密钥生成策略.通过引入第三方节点,即中继节点,来提高无线网络中的空间分集增益,从而提高无线物理层密钥的生成速率[4].

1 模型及无线信道特性

1.1 窄带衰落信道的等效表示及其分布

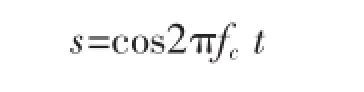

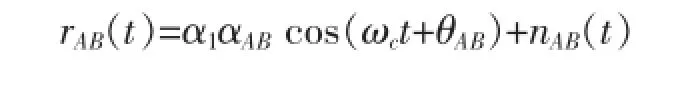

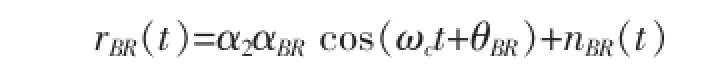

若发送信号为单频信号,可以表示为:

s(t)=cos2πfct其中fc为载波频率,经历窄带多径衰落后,接收端信号可表示为:

1.2 信道的唯一性

当B和C相距大于载波波长的一半时,信号从天线A到天线B经历的衰落特性不同于从天线A到天线C的衰落特性,即:

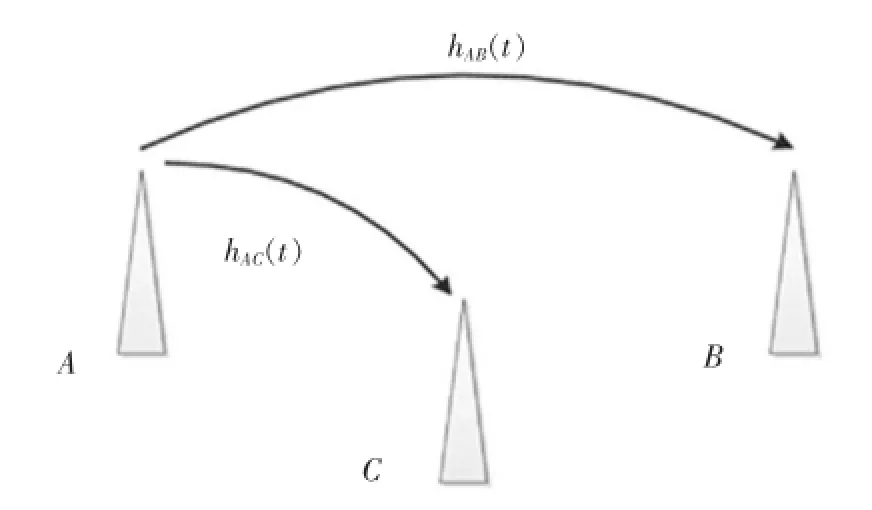

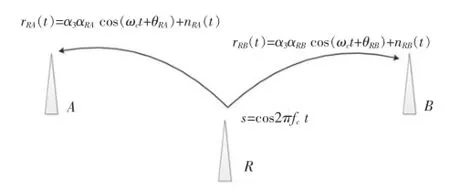

由于AB与AC间的衰落特性不同,A发送的信号,到达B、C后,信号的幅度、相位肯定发生了不同的改变,这样就给出了一种潜在的安全保障.如图1所示.

1.3 信道的互易性

在相同时间内,从A发送到B的信号所经历的干扰与从B发送到A的信号所承受的干扰相同:

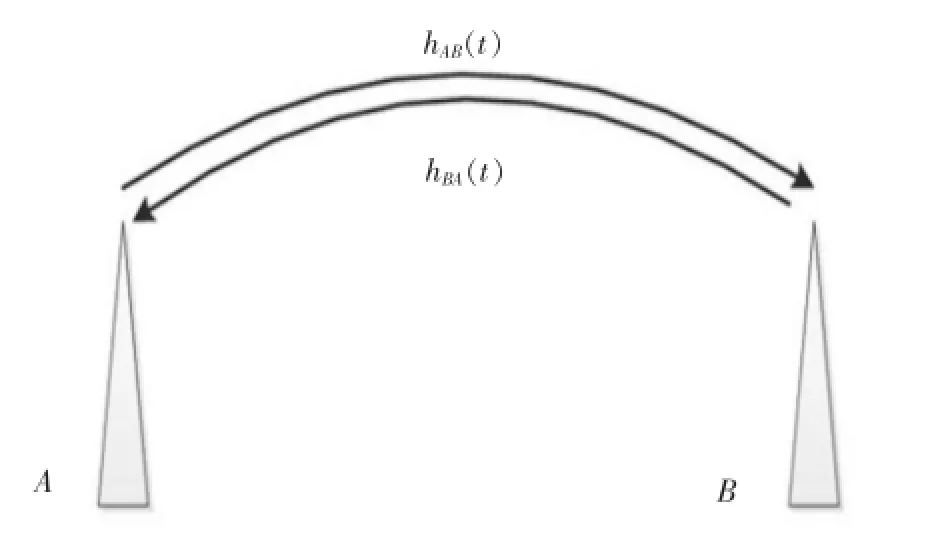

信道互易性给了我们一种启示,就是在相同时间内,AB站互发相同信号(比如单频信号),那么AB站的接收信号也应该相似(白噪声具有无关性)[6].如图2所示.

图1 信道唯一性

图2 信道互易性

2 一种新的密钥生成策略

2.1 相位信息的生成

假设A、B两点需要建立安全信道,在通信前,自然需要分配密钥.这里需要用到一个中继节点R.

将信道相干时间Tc均分为三个时隙TS1、TS2、TS3.

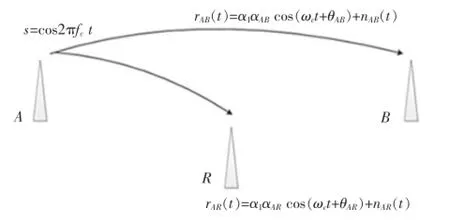

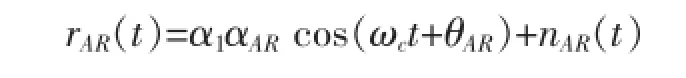

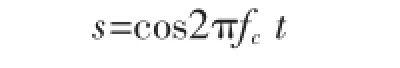

1)时隙TS1.节点A向节点B和节点R发送单频信号(如图3).

图3 时隙TS1的示意图

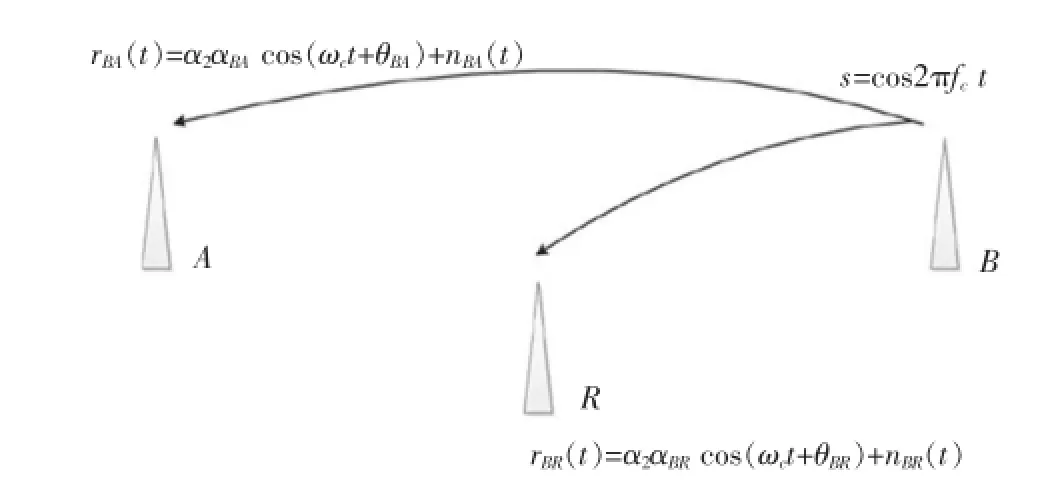

经过AB间信道的窄带多径衰落,B接收信号表示为:

节点B利用MLE法,得出θAB的估计值θˆAB.经过AR间信道的窄带多径衰落,R接收信号表示为:

节点R利用MLE法,得出θAR的估计值θˆAR.

2)时隙TS2.节点B向节点A和节点R发送单频信号(如图4).

图4 时隙TS2的示意图

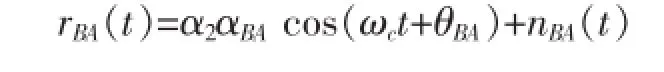

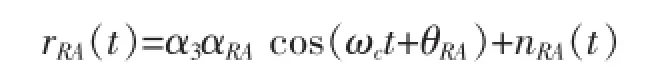

B接收信号表示为:

得出θBA的估计值θˆBA.R接收信号表示为:

得出θBR的估计值θˆBR.

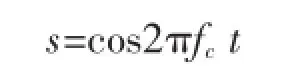

3)时隙TS3.节点R向节点A和节点B发送单频信号(图5).

图5 时隙TS3的示意图

A接收信号表示为:

得出θRA的估计值θˆRA.B接收信号表示为:

得出θRB的估计值θˆRB.

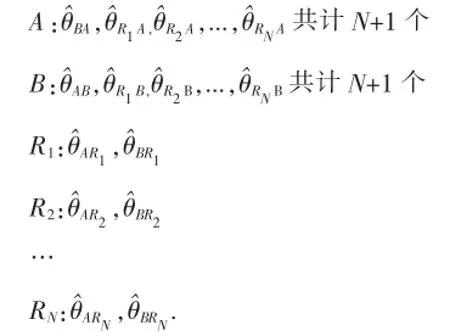

2.2 量化及密钥补全

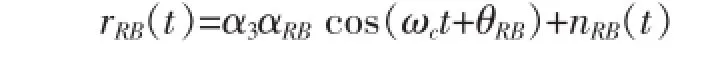

经过上述三个时隙后,各节点拥有的相位信息如下:

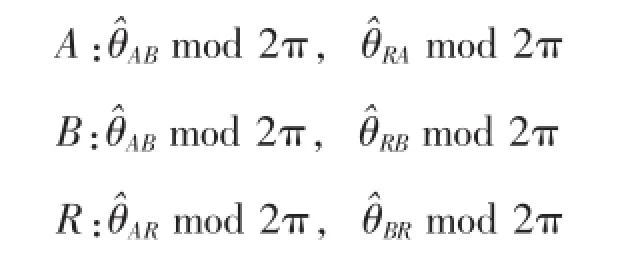

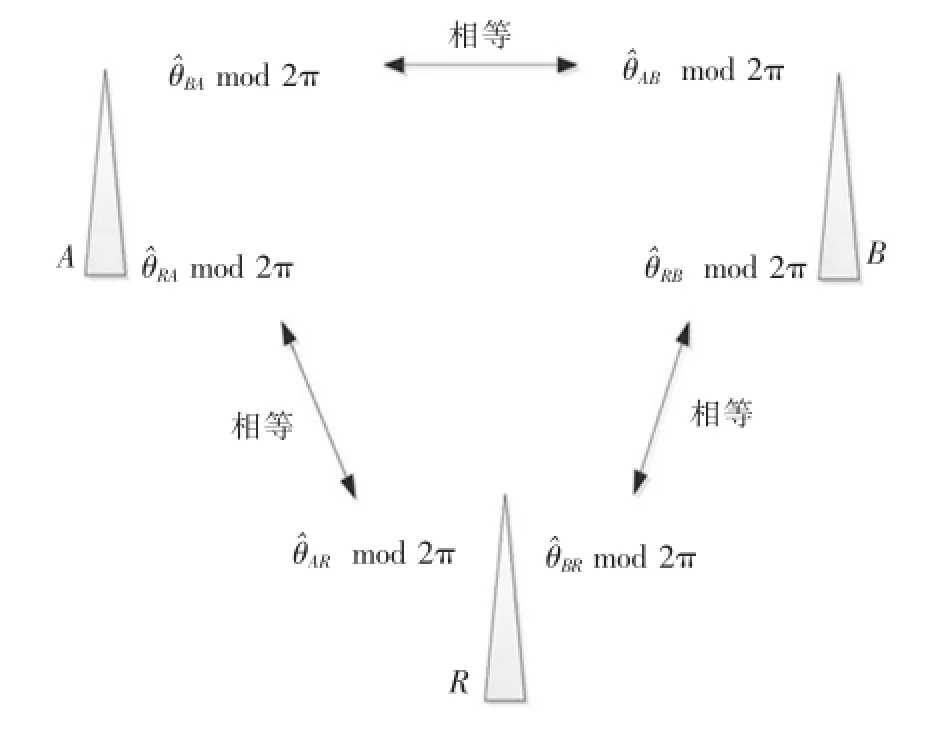

在三个时隙中A、B、R均发送相同的单频信号(如图6),根据信道互易性有(忽略估计误差):

图6 量化结果示意图

则,可得

即:中继站点R将K2⊕K3送给节点A和节点B.

节点A利用已有的K2提取出密钥K3:

节点B利用已有的K3提取出密钥K2:

这样节点A与节点B均拥有了K1K2K3.最终A、B将密钥设为K1‖K2或K1‖K3,完成A、B间的密钥分配[7-8].

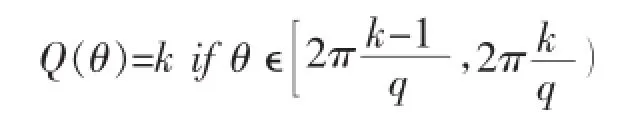

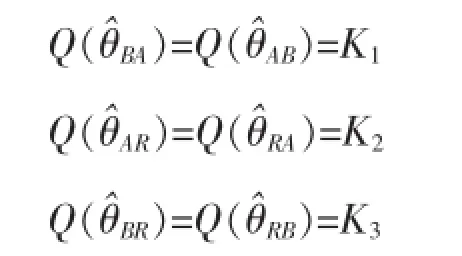

采用如下公式对相位进行量化:

3 多中继模式提高密钥生成速率

3.1 相位信息的生成

TS1:节点A向节点B及N个中继节点Ri发送

单频信号.

通过MLE,各节点可获得如下相位信息:

节点B:θˆAB

节点Ri:θˆAR,1≤i≤N

TS2:节点B向节点A及N个中继节点Ri发送单频信号.

通过MLE,各节点获取如下相位信息:

节点A:θˆBA

节点Ri:θˆBR,1≤i≤N

在接下来的N个时隙内,每个中继节点Ri分别向节点A节点B发送单频信号:

TSi:节点Ri向AB发送单频信号.

AB获得如下相位信息:

节点A:θˆRiA,1≤i≤N

节点B:θˆRiB,1≤i≤N

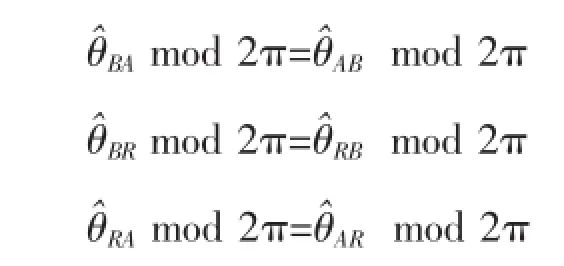

经过N+2个时隙后,各节点获取相位信息如下:

3.2 量化及密钥补全

A:K,K11,...,KN1共计N+1个

B:K,K12,...,KN2共计N+1个

R1:K11,K12

R2:K21,K22

…

RN:KN1,KN2

每个中继节点Ri将自己的两个密钥异或值Ki1⊕Ki2发送给节点A节点B,这样节点A和节点B即可拥有如下密钥:

A:K,K11/K12,...,KN1/KN2共2N+1个

B:K,K11/K12,...,KN1/KN2共2N+1个

最终A、B生成密钥如下:

K‖(K11or K12)‖(K21or K22)‖...‖(KN1or KN2)完成密钥分配[9].

4 密钥生成速率上界的讨论

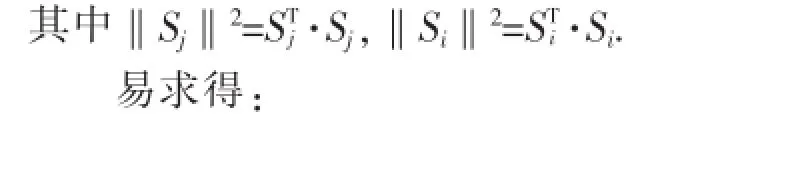

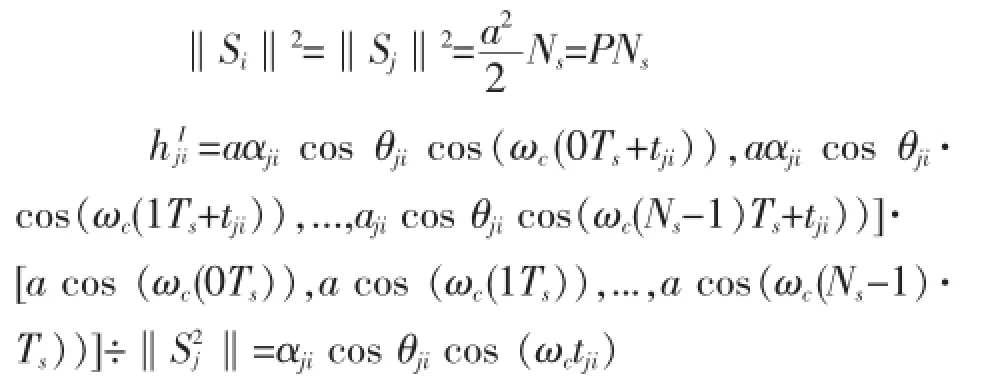

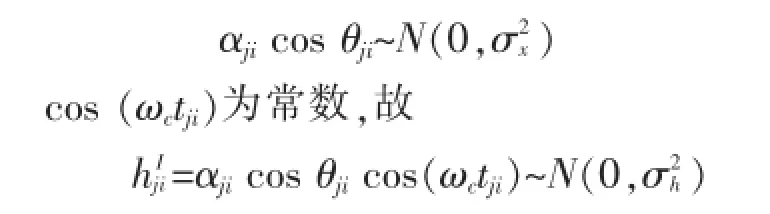

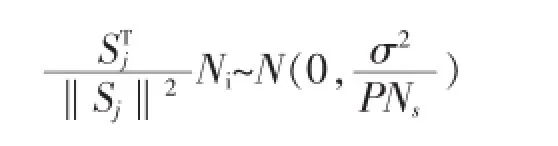

4.1 从互信息得到上界

在讨论上界时,去掉中继节点,仅仅讨论纯粹的两节点间的互信息.令通信节点为节点i和节点j,相干时间记为Tc,则每个节点拥有的信号观测时间记采样频率为fs,则每个节点拥有的采样点数为[10]Ns=Tofs.

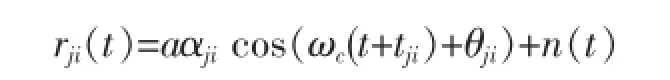

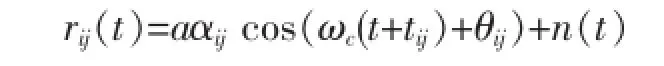

节点i的接收信号表示为:

节点j的接收信号表示为:

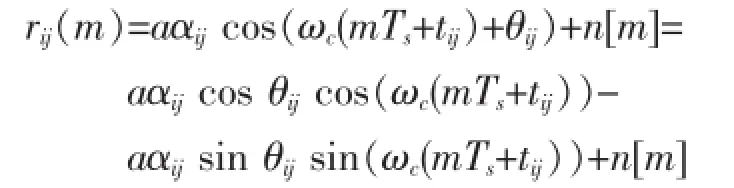

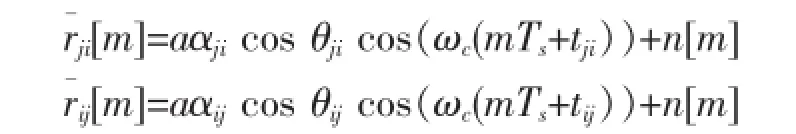

对rij(t),rji(t)以fs采样得到:

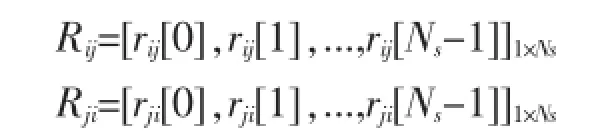

记采样结果为Ns长矢量:

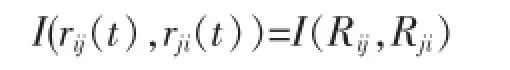

根据奈奎斯特采样定理可知,当fs≥2fc时,采样不丢失信息,故有:

我们记rij[m]和rji[m]的同相分量为:

采样得到的样本矢量为:

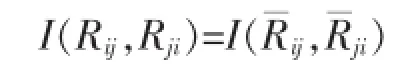

由于rij[m]和rji[m]的信息完全由αij(αji)和θij(θji)确定,rij[m]与rji[m]包含了αij(αji)和θij(θji)的全部信息,因而有

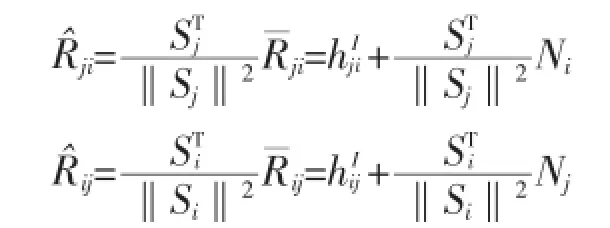

为了便于分析我们对Rij和Rji做如下处理:

记Si=Sj=[a cos(ωc(0Ts)),a cos(ωc(1Ts)),..., a cos(ωc((Ns-1)Ts))]T.

用Si与Sj与RijRji得到其充分统计量:

根据窄带多径衰落的特性:

同理可得:

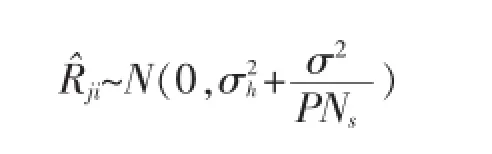

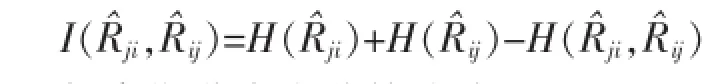

故,

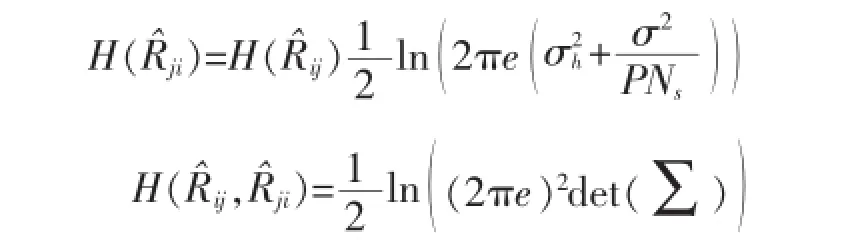

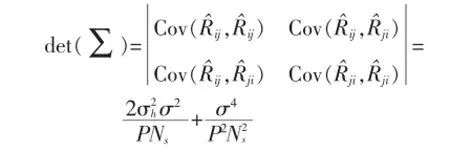

根据高斯分布微分熵公式:

其中,

代入可得:

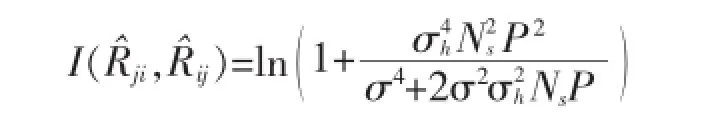

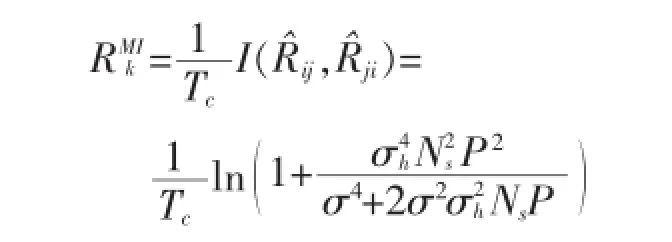

则,最大密钥速率为:

多中继节点时:

4.2 实际应用中的上界

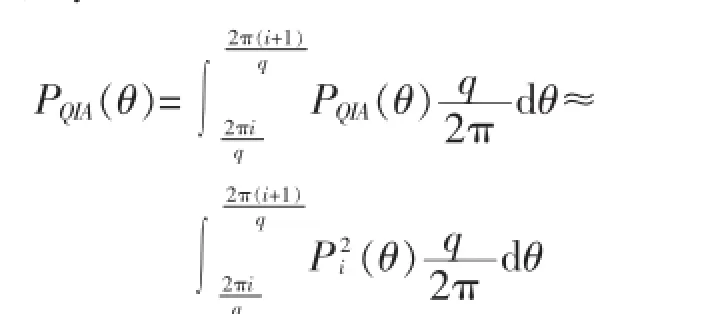

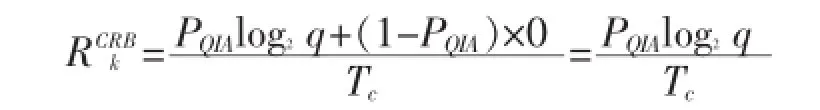

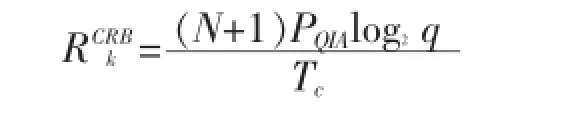

实际应用中,采用MLE和相位均匀量化的情况下,得到密钥速率的克拉美-罗上界(CRB).

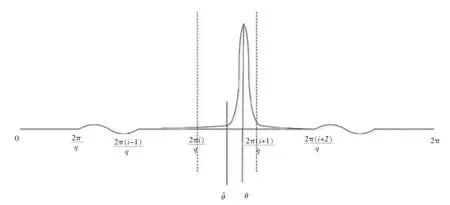

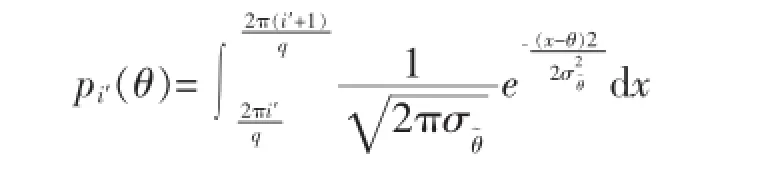

图7 相位高斯分布示意图

采用MLE和均匀量化的方式对θ进行估值时存在估计误差,记估计值为则估计误差服从方差为的正态分布.如图7所示[11-12].

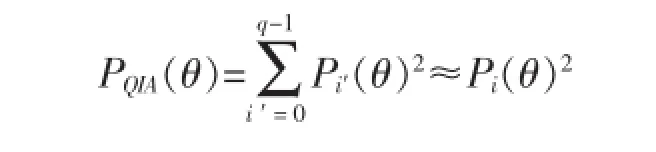

当A、B两个节点的θˆ估计值同时落在相同的区间里,才能生成相同的密钥,故A、B两节点落在相同区间的概率为:

此概率即为A、B两节点量化到同一值的概率[13].

因此克拉美-罗上界可表述为:

多中继节点时

5 仿真结果及结论

提出了一种物理层合作的密钥生成策略.通过引入中继节点,克服了现行密钥系统管理、分发、协商流程复杂繁琐等缺点,确保了高速率的生成密钥.

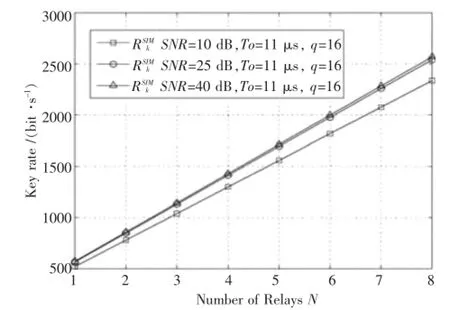

仿真实验如下,仿真结果见图8.

测试仪器:安捷伦HP8920B综合测试仪;

TX mode:工作频率446 MHz,输出功率0.4 W;

图8 合作密钥生成速率

RXmode:接收灵敏度为-110 dBm(SINAD≥12dB).

通过图8中的仿真结果,可以看出密钥生成速率呈线性分布,中继节点的加入,大大提高了该速率.研究结果解决了提取信道特征生成密钥过程中的诸多问题,对设计新型的密钥保密系统具有一定的指导意义.

[1]Gopala P K,Lifeng L,Gamal H El.On the secrecy capacity of fading channels[J].IEEE Transactions on Information Theory, 2008,54:4687-4698.

[2]Lifeng L,Poor H V.A unified framework for key agreement over wireless fading channels[J].IEEE,Information Theory Workshop, ITW 2009,2009,55:100-104.

[3]Maurer U,Wolf S.Secret-key agreement over unauthenticated public channels[J].IEEE Transactions on Information Theory, 2003,49:822-831.

[4]Perkovic T,Begusic D.Extracting secret key from channel measurements in wireless sensor networks[C].Telecommunications &Computer Networks 17th International Conference,2009:235-238.

[5]Yanpei L,Draper S C,Sayeed A M.Exploiting channel diversity in secret key generation from multipath fading randomness[J].IEEE Transactions on Information Forensics and Security,2012,7: 1484-1497.

[6]郭金鹏,崔生保.窄带通信综合业务的传输实现[J].无线电工程, 2007(1):1-4.

[7]高翔,贾思强,杨絮,等.一种新型无线数字窄带通信系统的设计与实现[J].电讯技术,2012(9):1432-1437.

[8]周旻,王红星,吴龙刚.超窄带通信调制技术研究[J].中国电子科学研究院学报,2007,2(5):518-526.

[9]李东杰,杨家玮.数字专用无线通信系统的新进展[J].电子科技, 2011,24(9):87-90.

[10]李学锋,王丽丽,李保春.基于二次调制技术的无线语音数据通信系统[J].声电技术,2008,32(4):32-34.

[11]高德立.移动无线信道技术在地下矿井中的应用研究[J].科技通报,2012,28(4):43-44.

[12]钱彬,韩凌玲.煤矿井下移动通信系统的模块化建立[J].煤炭技术,2013,32(2):156-158.

[13]肖潇,陶晓明,陆建华.基于高能效无线接入网的绿色无线通信关键技术研究[J].电信科学,2011(11):75-83.

Cooperative secret key generation based on phase estimation for narrowband fading channels

LIU Hui

(School of Science,Jiangxi University of Science and Technology,Ganzhou 341000,China)

By exploiting the randomness of wireless channel,secret keys between two terminals can be generated through certain key generation agreement in the physical layer(PHY).However,due to the shorter correlation time of the channel and the Doppler Effect caused by the users’mobility,traditional key generation rate is limited.In this paper,we propose a new physical layer cooperative key generation protocol.Theoretical analysis is also given through both information theory and signal statistical analysis.The simulation results show that compared with non-cooperative key generation protocol,the new protocol greatly improves the key generation rate due to the relay node.

narrowband communication;key generation;multipath channel;cooperative networking;cooperative secret key

TN92

A

2014-05-20

江西省教育厅青年科技基金资助项目(GJJ13379)

刘辉(1981-),男,讲师,主要从事计算机网络及其应用技术等方面的研究,E-mail:lxyliuhui@163.com.

2095-3046(2014)05-0079-06

10.13265/j.cnki.jxlgdxxb.2014.05.015