基于强化图卷积和时空循环门的区块链非法交易检测方法

2024-11-04夏鑫任秀丽

摘 要:

区块链非法交易检测任务需要充分挖掘历史交易数据中固有的时间和空间特征。针对现有的非法交易检测方法存在误差较大的问题,提出一种基于强化图卷积和时空循环门的区块链非法交易检测方法(RGCN-SRG)。首先,利用比特币区块链历史交易数据构造交易图谱,引入一组具有不同尺寸卷积核的强化图卷积网络(RGCN),全面地提取该图谱的拓扑信息并生成特征向量;另外,考虑到区块链交易的时序特点,提出一种时空循环门结构(SRG),在传统门结构中引入图卷积运算,以提取交易图多个时空维度的依赖信息。最后,经过一个线性层和激活函数输出非法交易检测的预测结果。将提出的方法与GCN、DEDGAT、EGT以及GCN+MLP进行比较,在F1方面,分别提高了18.4、10.7、9.3和4.9百分点;在精度方面,分别提高了11.5、11.2、7.7和3.7百分点。

关键词:区块链;比特币网络;图卷积网络;非法交易识别

中图分类号:TP393 文献标志码:A 文章编号:1001-3695(2024)09-004-2592-06

doi:10.19734/j.issn.1001-3695.2023.12.0616

Blockchain fraud detection method based on reinforced graph convolutional network and spatiotemporal recurrent gates

Xia Xin, Ren Xiuli

(College of Information, Liaoning University, Shenyang 110036, China)

Abstract:

The task of fraud detection in blockchain requires a thorough exploration of the inherent temporal and spatial characteristics in historical transaction data. Existing fraud detection methods suffer from large prediction errors. To address this issue, this paper proposed a blockchain fraud detection method, named RGCN-SRG, based on reinforced graph convolutional network(RGCN) and spatiotemporal recurrent gate(SRG). Firstly, leveraging Bitcoin’s historical transaction data for the construction of the transaction graph, the method used a reinforced graph convolutional network with different kernel sizes to comprehensively extract the graph’s topology information and generate feature vectors. Additionally, considering the temporal characteristics of blockchain transactions, the method introduced a spatiotemporal recurrent gate structure that incorporated graph convolutional operations into the traditional gate structure to extract dependency information from multiple spatiotemporal dimensions of the transaction graph. Finally, it obtained the prediction results of money laundering detection through a linear layer and activation function. The proposed fraud detection method was evaluated by the constructed dataset. Compared with GCN, DEDGAT, EGT and GCN+MLP F1 by the proposed method improves 18.4, 10.7, 9.2 and 4.9-per centage poiuts, respectively; the precision improves 11.5, 11.2, 7.7 and 3.7-per centage poiuts, respectively.

Key words:blockchain; bitcoin network; graph convolutional network; illegal transaction identification

0 引言

区块链是一种去中心化的分布式记账工具,用于记录不同用户之间的交易。比特币作为区块链领域的主要虚拟货币,相较于传统的信用货币,具有更高的安全性[1]。但是,由于其信任构建不依靠单一中心组织,并且用户交易以匿名形式进行,使得区块链上的整个交易过程无法对用户的真实身份进行核验,这也给从事非法交易的不法分子以便利[2]。例如,2019年,总部位于塞舌尔的加密货币交易所KuCoin遭到严重的黑客攻击,价值约为2.81亿美元的加密货币被盗[3]。2021年,全球最大的跨链去中心化金融平台Poly Network,其智能合约遭到网络入侵,损失总价值超过6.1亿美元的数字资产。至2021年,利用网络钓鱼、非法融资和洗钱等方式进行的非法交易约占全球区块链交易总量的0.15%,涉及金额超过140亿美元。根据区块链分析机构Chainalysis的统计数据显示,截至2023年,区块链中非法交易金额为242亿美元,增长率超过70%[4]。非法交易破坏了区块链交易市场的稳定, 为了更好地打击发生在区块链上的非法交易活动,必须通过区块链公开的历史账单数据进行非法交易检测,从而维护整个交易市场的稳定[5]。

在过去,对抗区块链非法交易的有效手段主要以经典的机器学习算法为主,包括逻辑回归[6]、支持向量机[7]和随机森林等[8]。这些算法普遍依赖于复杂的特征工程,而对于区块链交易网络这种复杂的图结构,往往难以很好地实现[9]。因此经典的机器学习算法在区块链非法交易检测中存在精度较低的问题。近年来,以图卷积网络为代表的图表示学习技术,可以有效地从图结构中学习特征,从而避免了繁杂的特征工程操作,同时极大地提高了非法交易检测的精度[10]。现有的方法大多利用区块链的历史记录构建交易图,并利用图卷积方法对图中的每一个交易实体进行分类。

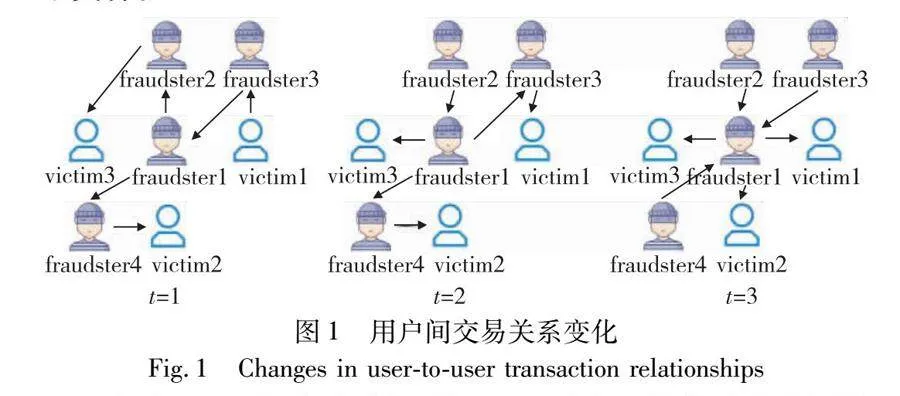

虽然基于传统图卷积网络的区块链非法交易检测方法是有效的,但是仍然有两个局限性:a)忽视了整个交易图中高阶近邻节点的影响力,最后导致非法交易检测结果不佳。如图1所示,在时刻t=1时fraudster1虽然没有和任何的victim用户进行交易,但通过相邻的fraudster2可以与victim1进行间接交易。b)忽略了比特币交易图中不同交易实体之间的关联关系随时间t的动态变化。如图1所示,t=1时fraudster1与victim1之间并没有任何交易往来,但是到t=3时两者之间进行了交易。

为了解决上述存在的问题, 本文提出一种基于强化图卷积和时空循环门的区块链非法交易检测方法(reinforcement graph convolutional network and spatiotemporal recurrent gate,RGCN-SRG)。首先,利用比特币的原始交易数据,构建一个以交易实体为节点,以交易实体间关联关系为边的比特币交易图。其次,设计强化图卷积网络和时空循环门结构来自动学习个体的时序变化特征和交易图的拓扑结构特征。然后,构造非法交易预测模块实现时空特征维度转换和信息整合,并作出检测输出。最后,利用真实的比特币交易数据验证RGCN-SRG的高效性和准确性。本文的贡献如下:

a)利用比特币公开的交易账单数据,本文构建了以交易实体为节点、交易实体之间的关系为边的比特币交易图;

b)提出了一个基于强化图卷积和时空循环门的区块链非法交易检测方法,可以更好地提取交易图的时空依赖关系,从而更加准确地识别非法交易;

c)通过在所构建数据集上的大量实验,结果表明本文提出的方法在非法交易检测任务上性能优秀,能够满足金融监管机构对区块链非法交易检测的迫切需求。

1 相关工作

传统的银行业非法交易检测方法主要依赖于金融从业者的业务经验和专业知识来制定[11,12],比如统计规则和黑名单拦截[13]。由于区块链交易的匿名性,且交易数据具有非结构化特点,此类方法很难对区块链非法交易行为作出检测。

目前,基于区块链交易数据的非法交易检测方法主要分为监督学习[14~16]、无监督学习[17~19]和半监督学习[20~22]三类。

在监督学习方面,Farrugia等人[14]利用以太坊公开的历史交易数据构建数据集,应用XGBoost算法,集成大量性能较弱的基础检测器,从而形成精度较高的以太坊非法交易检测模型。Vassallo等人[15]在梯度提升模型的基础之上,通过多层次的自适应堆叠,提出基于自适应堆叠极限梯度提升的非法交易检测模型,并被应用于检测加密货币领域的各种非法交易。Elbaghdadi等人[16]基于比特币交易记录进行特征处理、降维,使用one-class单分类支持向量机进行非法交易检测。

在无监督学习方面,Rocha等人[17] 通过使用K近邻算法,根据账户之间交易行为的异常性指标来判断是否存在非法交易,从而有效识别潜在的欺诈账户。Hu等人[18]提出使用聚类系数的方法来提取出非法交易与普通交易间的差异,然后使用基于DeepWalk算法的分类器对非法交易进行分类处理。Nan等人[19]提出使用自动编码器来进行图嵌入操作,并利用节点嵌入生成节点的低维表示,运用K-均值算法对节点进行聚类操作,以检测交易是否合法。

在半监督学习方面,主流方法有:深度生成模型、图注意力机制(GAT)[20]和图卷积神经网络(GCN)[21]。其中,GCN方法[22]运用最为广泛,Weber等人[23]利用区块链历史数据,使用GCN方法来检测非法交易,并与主流的检测模型对比,结果显示GCN方法表现最佳。但传统的GCN方法存在检测精度较低和稳定性较差的问题[24],对此很多文献都提出过改进方案。Alarab等人[25]提出了一种改进GCN的非法交易检测方法GCN+MLP,利用局部邻域聚合和自循环的方式构建卷积层,捕获给定节点的特征,并引入MLP结构来增强GCN模型对复杂数据特征的敏感性,提高整体模型的性能。Wang[26]已经考虑到区块链交易图的时序变化信息并提出EGT方法,利用长短期记忆网络(long short-term memory,LSTM)对GCN参数进行更新,使用位置编码器捕获节点之间的结构相似性。

2 强化图卷积和时空循环门检测模型

本章提出强化图卷积和时空循环门检测模型的总体结构和各模块的设计细节,通过构建交易图方法,无须进行传统的特征工程来处理原始的交易数据,快速高效地检测区块链中的非法交易。

2.1 总体结构

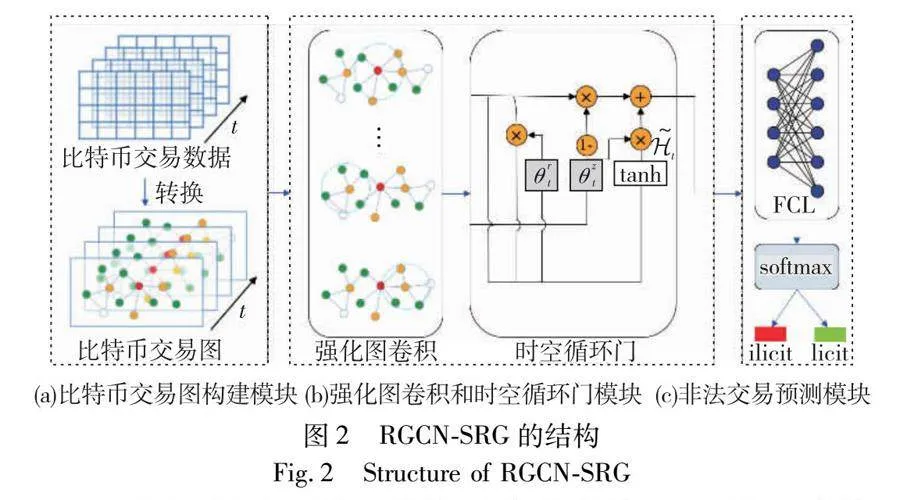

强化图卷积和时空循环门检测模型主要分为如下三个部分,总体结构如图2所示。

a)比特币交易图构建模块:该模块的输入是原始的比特币交易数据,这些数据都进行了匿名化处理;输出为包含节点特征和边特征的图结构数据。具体来讲,首先,利用比特币的原始交易记录,将每一个交易实体表示为比特币交易图中独立的节点,这些节点拥有基本属性特征,包括时间戳、交易实体ID和账户余额等。接着,依照交易实体间复杂的交易关系生成相应的边。据此,比特币交易的原始数据可以被转换为比特币交易图中的节点和边,该图数据将作为强化图卷积和时空循环门模块的输入。

b)强化图卷积和时空循环门模块:该模块的输入为比特币交易图,由于该图的拓扑结构是随着时序变化而改变的,所以非法交易检测需要聚合时间和空间上的多维度特征。首先,强化图卷积网络通过扩大当前交易实体节点的感知半径大小聚合高阶近邻的拓扑特征,这些聚合后的节点特征将进一步输入到时空循环门。接着,时空循环门利用时间稳定门和空间稳定门结构捕获比特币交易图的长程时空变化特征。强化图卷积和时空循环门实现了充分利用时间和空间的不同维度特征来检测区块链上的非法交易。

c)非法交易预测模块:本模块以具有比特币交易图长程依赖关系的时空特征为输入,通过全连接层进行维度转换和信息整合,之后通过激活函数获得最终分类结果。

2.2 比特币交易图构建模块

由于比特币的每一笔交易都具有公开性和溯源性,所以可通过访问区块链上的历史交易记录来获取原始数据。本文将比特币交易图的结构描述为G=(V,E),其中节点的集合记作V={v1,v2,…,v|V|},每一个节点代表一个交易实体,符号|V|代表交易图中节点的数量。交易图中边的集合记为E={e1,e2,…,e|E|},每一条边都表示交易实体之间的交易关系,符号|E|代表交易图中边的数量。

经过上述过程,原始的比特币交易数据将被转换为复杂的交易图数据,这些图结构数据将依次作为后续强化图卷积和时空循环门模块的输入特征。

2.3 强化图卷积和时空循环门模块

2.3.1 强化图卷积网络

对于比特币动态交易图中的任意节点而言,每提取一次该节点的特征,就会聚合更高一阶邻居节点的信息。若用节点的聚合半径来表示邻居节点的最高阶数,那么聚合半径随着图卷积网络层数的增加而变大。在某一阈值之后,节点的输出特征就会变得过度平滑[27]。为了防止该现象发生,图卷积网络一般只会使用一到两层结构[28],而这又会导致不能有效地提取节点的空间特征,造成传统的图卷积方法往往不能有效的获取比特币交易图的拓扑信息[29] 。不同于原始的图卷积网络,本文利用强化图卷积网络(reinforcement graph convolutional network,RGCN)来扩大节点的感受野范围,从而更加充分地捕捉交易实体拓扑结构的空间相关特征。

图卷积方法可分为基于谱方法和基于空间方法,本文采用谱方法推导[30],图卷积拉普拉斯矩阵L定义为L=D-A,正则化的 L^如式(1)所示。

其中:A^=A+I为邻接矩阵A与单位矩阵I之和,D^为A^的度矩阵,σ为激活函数,矩阵H(l-1)和H(l)为经过第l-1层和第l层图卷积操作所得到的特征矩阵,W(l-1)为第l-1层的系数矩阵。由式(3)可以看出,图卷积操作主要依赖于矩阵A来聚合当前节点近邻的拓扑信息,该矩阵是一个可进行相似对角化操作的实对称矩阵,拥有自身节点和其周围近邻节点的所有拓扑信息,在空间上可以表示近邻节点对当前节点的影响程度。

在图信号处理中,为了提高当前顶点的感知域信号强度,常用k阶近邻顶点的图信号值的线性加权组合来表示顶点处的图信号[31],即当前顶点的滤波器可以由邻接矩阵的1,2,…,k次幂的线性加权求和来表示。将该方法引入到普通的图卷积操作当中,可以极大地提高卷积操作的感受野范围,从而更好地聚合空间特征。可以将强化图卷积定义为式(4)。

H(l)=σ(∑Kk=0AkW(l-1)Λ(l-1)k)(4)

其中:Λ(l)k代表第l层图卷积的k阶近邻的可学习系数矩阵。将时刻t时比特币交易图数据作为强化图卷积的输入,则输出结果为特征H(l)t,此特征将作为时空循环门的输入。

2.3.2 时空循环门

传统门循环结构能够在时序上解决长期依赖问题,但它并不能很好地解决空间上的长期依赖问题。即使图卷积中的特征值得到了很好的保留,随着时间的增加,交易图中的某些交易实体或交易关系也可能具有更高的权重值,从而导致空间上分布的不平衡[32]。尤其,当交易图中的某些部分具有更高的连接性时,随着时间的增加,高度连接结构的拓扑特征可能会覆盖掉其他局部稀疏的结构特征,造成难以保留交易图局部的长期变化信息[33]。所以,传统门结构并不适合比特币交易图这样的动态变化的拓扑结构。因此,本文设计了一种时空循环门(spatiotemporal recurrent gate,SRG)结构,以确保特征信息在时空分布上的平衡性。SRG由时间稳定门和空间稳定门两部分构成,分别负责捕获动态比特币交易图在时间和空间上的依赖信息,如式(5)(6)所示。

2.5 方法实现

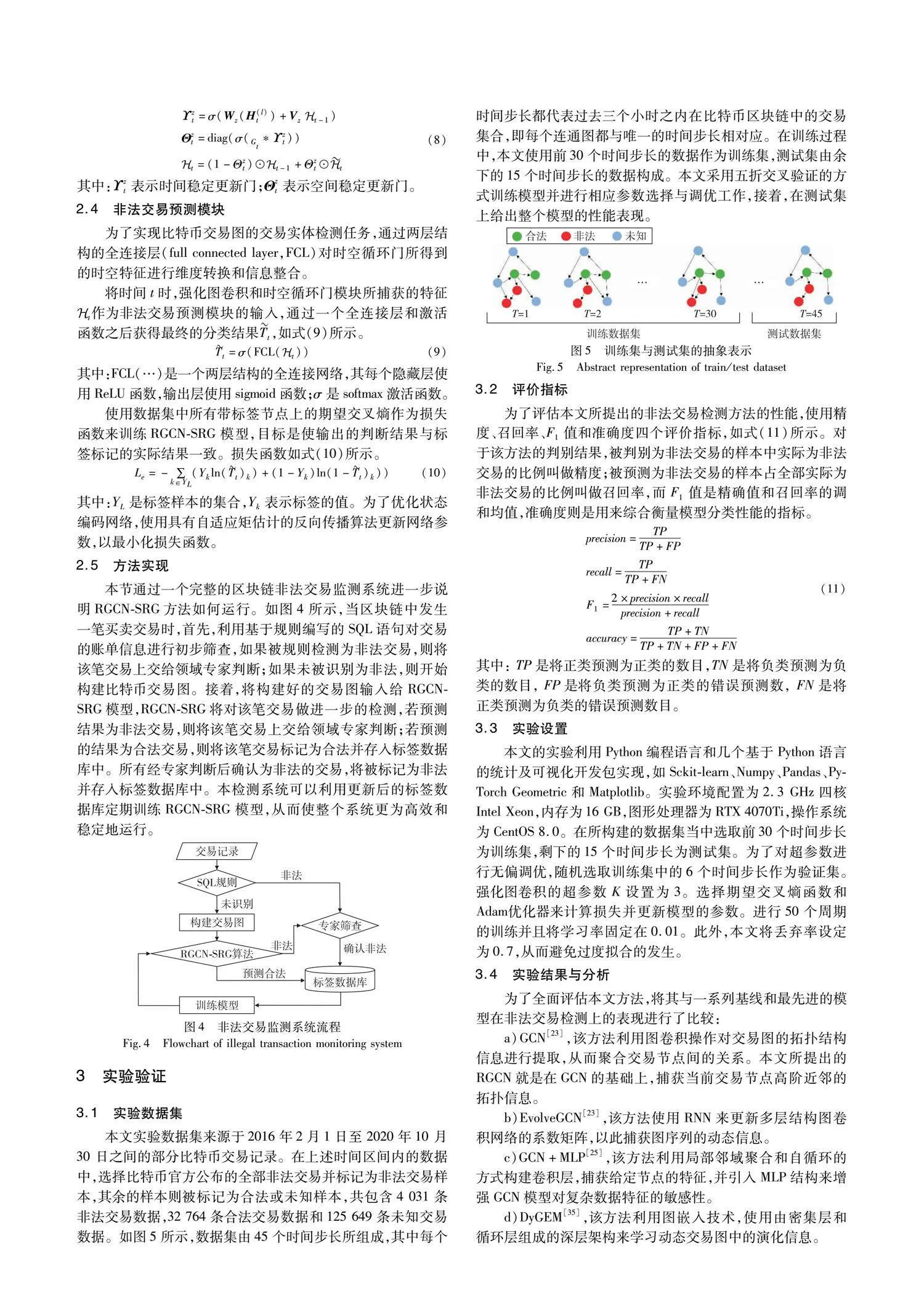

本节通过一个完整的区块链非法交易监测系统进一步说明RGCN-SRG方法如何运行。如图4所示,当区块链中发生一笔买卖交易时,首先,利用基于规则编写的SQL语句对交易的账单信息进行初步筛查,如果被规则检测为非法交易,则将该笔交易上交给领域专家判断;如果未被识别为非法,则开始构建比特币交易图。接着,将构建好的交易图输入给RGCN-SRG模型,RGCN-SRG将对该笔交易做进一步的检测,若预测结果为非法交易,则将该笔交易上交给领域专家判断;若预测的结果为合法交易,则将该笔交易标记为合法并存入标签数据库中。所有经专家判断后确认为非法的交易,将被标记为非法并存入标签数据库中。本检测系统可以利用更新后的标签数据库定期训练RGCN-SRG模型,从而使整个系统更为高效和稳定地运行。

3 实验验证

3.1 实验数据集

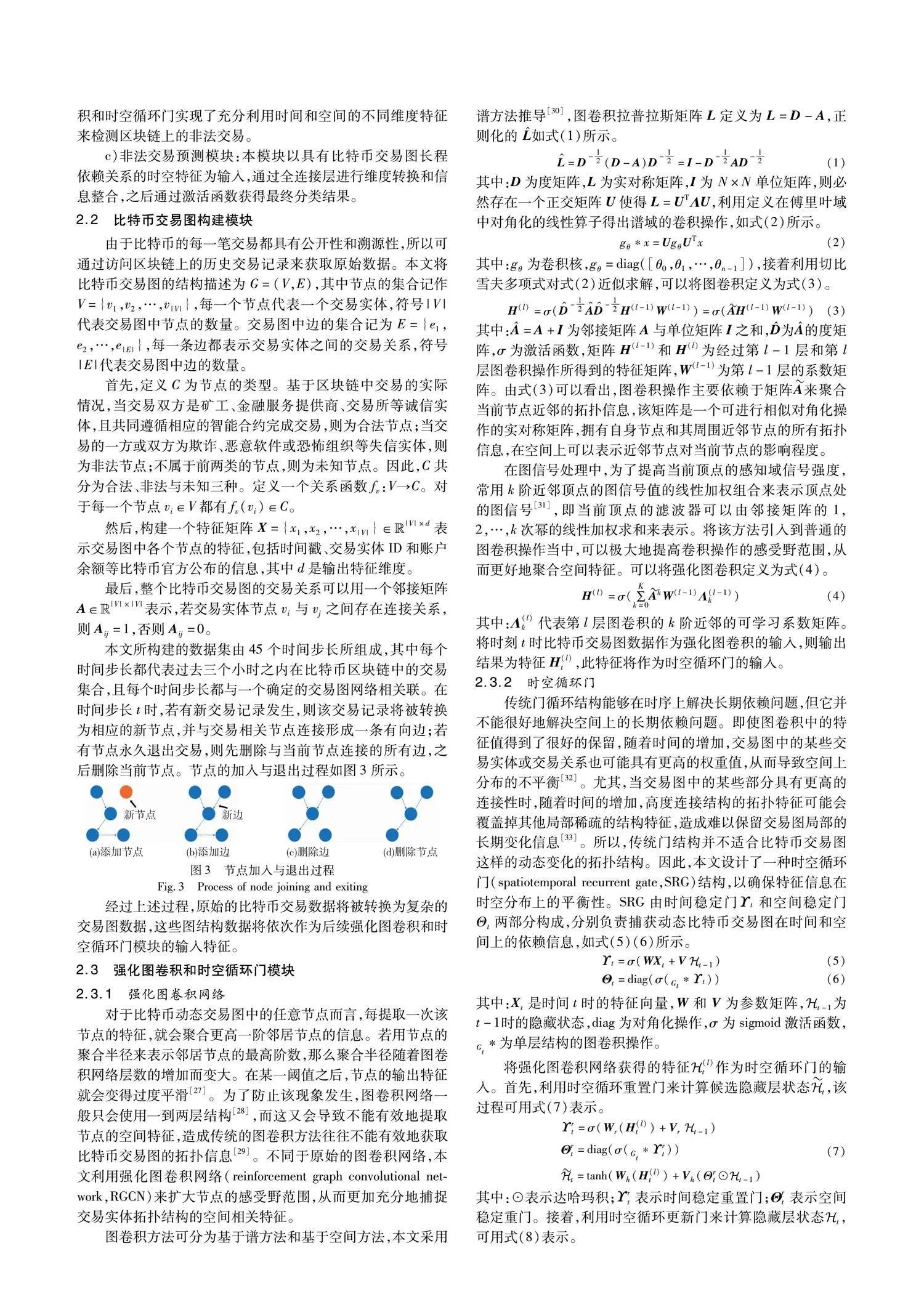

本文实验数据集来源于2016年2月1日至 2020年10 月 30 日之间的部分比特币交易记录。在上述时间区间内的数据中,选择比特币官方公布的全部非法交易并标记为非法交易样本,其余的样本则被标记为合法或未知样本,共包含4 031条非法交易数据,32 764条合法交易数据和125 649条未知交易数据。如图5所示,数据集由45个时间步长所组成,其中每个时间步长都代表过去三个小时之内在比特币区块链中的交易集合,即每个连通图都与唯一的时间步长相对应。在训练过程中,本文使用前30个时间步长的数据作为训练集,测试集由余下的15个时间步长的数据构成。本文采用五折交叉验证的方式训练模型并进行相应参数选择与调优工作,接着,在测试集上给出整个模型的性能表现。

3.2 评价指标

为了评估本文所提出的非法交易检测方法的性能,使用精度、召回率、F1值和准确度四个评价指标,如式(11)所示。对于该方法的判别结果,被判别为非法交易的样本中实际为非法交易的比例叫做精度;被预测为非法交易的样本占全部实际为非法交易的比例叫做召回率,而F1值是精确值和召回率的调和均值,准确度则是用来综合衡量模型分类性能的指标。

precision=TPTP+FP

recall=TPTP+FN

F1=2×precision×recallprecision+recall

accuracy=TP+TNTP+TN+FP+FN(11)

其中: TP是将正类预测为正类的数目,TN是将负类预测为负类的数目, FP是将负类预测为正类的错误预测数, FN是将正类预测为负类的错误预测数目。

3.3 实验设置

本文的实验利用Python编程语言和几个基于Python语言的统计及可视化开发包实现,如Sckit-learn、Numpy、Pandas、PyTorch Geometric和Matplotlib。实验环境配置为2.3 GHz四核Intel Xeon,内存为16 GB,图形处理器为RTX 4070TI,操作系统为CentOS 8.0。在所构建的数据集当中选取前30个时间步长为训练集,剩下的15个时间步长为测试集。为了对超参数进行无偏调优,随机选取训练集中的6个时间步长作为验证集。强化图卷积的超参数K设置为3。选择期望交叉熵函数和Adam优化器来计算损失并更新模型的参数。进行50个周期的训练并且将学习率固定在0.01。此外,本文将丢弃率设定为0.7,从而避免过度拟合的发生。

3.4 实验结果与分析

为了全面评估本文方法,将其与一系列基线和最先进的模型在非法交易检测上的表现进行了比较:

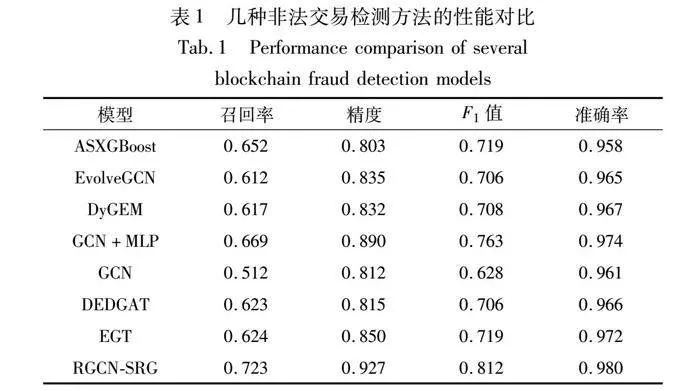

a)GCN[23],该方法利用图卷积操作对交易图的拓扑结构信息进行提取,从而聚合交易节点间的关系。本文所提出的RGCN就是在GCN的基础上,捕获当前交易节点高阶近邻的拓扑信息。

b)EvolveGCN [23],该方法使用RNN来更新多层结构图卷积网络的系数矩阵,以此捕获图序列的动态信息。

c)GCN+MLP[25],该方法利用局部邻域聚合和自循环的方式构建卷积层,捕获给定节点的特征,并引入MLP结构来增强GCN模型对复杂数据特征的敏感性。

d)DyGEM[35],该方法利用图嵌入技术,使用由密集层和循环层组成的深层架构来学习动态交易图中的演化信息。

e)ASXGBoost[15],该方法通过多层次的自适应堆叠,将多个弱分类器组合成一个强分类器,以提高检测精度。

f)DEDGAT[34],该方法将注意力机制引入图神经网络当中,通过计算节点之间的注意力从而确定邻居聚合时的权重,建模交易图当中的邻接关系信息来丰富交易节点的信息。

g)EGT[26],该方法使用LSTM结构来更新单层结构图卷积网络的系数矩阵,接着利用位置编码器捕获节点之间的结构相似性。

如表1所示,分别给出了RGCN-SRG方法和其他方法的节点分类性能。结果显示,RGCN-SRG模型在召回率、精度、F1值和准确度这四项衡量指标上均明显优于其他几种传统的区块链非法交易检测方法。具体来讲,在同时使用本文所构建数据集的前提下,将RGCN-SRG与GCN、EGT、DEDGAT以及GCN+MLP进行比较,在F1方面,分别提高了18.4、10.7、9.3和4.9百分点;在精度方面,分别提高了11.5、11.2、7.7、和3.7百分点。实验结果说明,RGCN-SRG可以更好地捕捉比特币交易图的时空特征,区分合法和非法样本,更适合解决区块链非法交易风险问题。

从表1中可以看出,对于仅使用GCN的非法交易检测方法表现明显低于其他方法,说明当前节点感受野的范围大小对于提取交易图的拓扑结构信息至关重要,同时交易图的时序变化信息对于非法交易检测也十分重要。而使用基于改进注意力机制的方法,如DEDGAT和EGT明显优于GCN方法,这是因为注意力机制可以捕获交易图的全局拓扑结构,且EGT还利用LSTM结构进一步捕获交易图的时间特征。以上方法的检测能力均不如RGCN-SRG,原因在于本文方法通过构建RGCN结构来捕获交易节点高阶近邻的空间特征,克服传统GCN结构过度平滑的问题;SRG结构则可以很好地保证交易图特征信息在时空分布上的平衡性。

3.5 消融实验

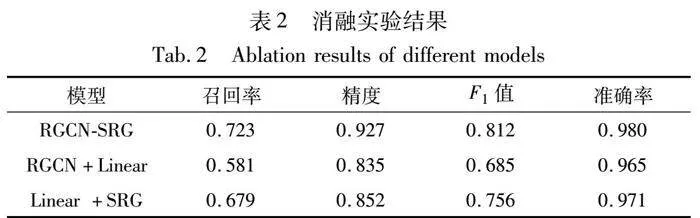

在本文所构建的数据集上进行消融实验来验证本文所提出的RGCN-SRG方法中每个模块的有效性。RGCN-SRG主要包括强化图卷积网络和时空循环门两个模块。于是,本消融实验使用一个线性层代替其中一个模块,分为RGCN+Linear、Linear +SRG和RGCN-SRG三个部分做消融研究,所得结果如表2所示。

从表2中可以得出以下结论:a)RGCN-SRG的性能始终优于RGCN+Linear和Linear+SRG,这说明RGCN-SRG具有优异的非法交易检测能力;b)在性能上Linear+SRG均要优于RGCN+Linear,这是因为在Linear+SRG之中的SRG结构可以有效地捕获比特币交易图的时空信息,而RGCN+Linear只能聚合交易图的高阶拓扑信息。

3.6 参数敏感性实验

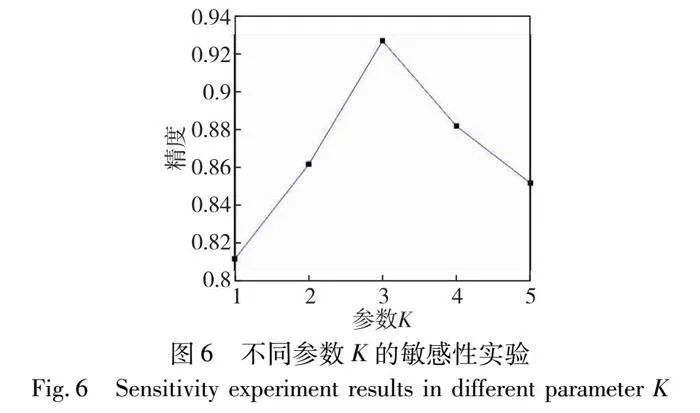

为了得到具有最优预测结果的模型,将不断扩大式(4)中的参数K,从而改变强化图卷积的感受野范围。如图6所示,使用5个不同的值K=1,2,3,4,5,通过验证数据集观察精度的变化结果,可知,随着 K 值的增加,模型的精度值会明显增大,当 K=3时达到最大的精度值,继续增大K的值会导致精度值持续减小。

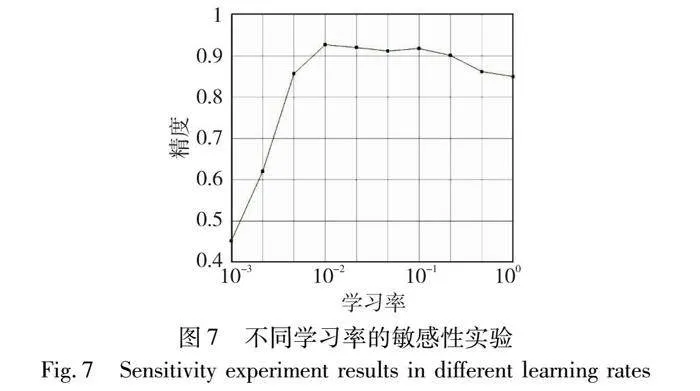

学习率的设置对于模型的性能和收敛速度具有重要影响。图7显示了通过调节学习率的数值来观察模型精度的变化情况,可以发现,当学习率从0.001增加至0.01时,模型的精度值显著提升。随后,学习率在0.01至0.1的区间内保持了平稳性,并在最高点附近波动。然而,当学习率进一步增加时,模型性能开始缓慢下降。

综上所述,本文提出的RGCN-SRG模型在参数K和学习率设定上都具有良好的稳定性。

4 结束语

本文基于强化图卷积神经网络和时空循环门结构提出了一个全新的区块链非法交易检测方法RGCN-SRG。相较于传统基于GCN的非法交易检测方法,本方法更加高效地利用交易图的时空变化信息,拥有更强的特征提取能力,大大提高了该方法对区块链中非法交易活动的检测能力。实验结果表明,本文所提出的RGCN-SRG方法相比于传统基于图卷积网络的非法交易检测方法拥有更加优秀的性能。在本文所构建的数据集中,大约只有近4%的数据标记了非法或合法交易标签,剩下的近96%的数据并没有标签。所以如何利用有限的标签数据来训练出更加精准的非法交易检测模型是一个很有挑战性的研究方向。在未来的研究工作之中,将考虑改进现有的主动学习框架,通过在数据集中选取最有代表性的数据样本进行模型训练,从而进一步提高非法交易检测的准确性。后续计划将本方法扩展到区块链之外的其他领域,如贷记卡交易、网上转账等。

参考文献:

[1]Tushar W,Saha T,Yuen C,et al. Peer-to-peer trading in electricity networks: an overview [J]. IEEE Trans on Smart Grid,2020,11(4): 3185-3200.

[2]Sun Yujing,Xiong Hao,Yiu Siuming,et al. Bitanalysis: a visualization system for bitcoin wallet investigation [J]. IEEE Trans on Big Data,2023,9(2): 621-636.

[3]孙国梓,李芝,肖荣宇,等. 区块链交易安全问题研究 [J]. 南京邮电大学学报: 自然科学版,2021,41(2): 36-48. (Sun Guozi,Li Zhi,Xiao Rongyu,et al. Research on the security of blockchain transactions [J]. Journal of Nanjing University of Posts and Telecommunications: Natural Science Edition,2021,41(2): 36-48.)

[4]Guo Chaopeng,Zhang Sijia,Zhang Pengyi,et al. LB-GLAT: long-term bi-graph layer attention convolutional network for anti-money laundering in transactional blockchain [J]. Mathematics,2023,11(18): 3927-3947.

[5]Shahsavari Y,Zhang Kaiwen,Talhi C,et al. A theoretical model for block propagation analysis in bitcoin network [J]. IEEE Trans on Engineering Management,2022,69(4): 1459-1476.

[6]Lorenz J,Silva M,Aparício D,Machine learning methods to detect money laundering in the bitcoin blockchain in the presence of label scarcity [C]// Proc of the 1st ACM International Conference on AI in Finance. New York: ACM Press,2020: 1-8.

[7]Trivedi N,Simaiya S,Lilhore U,et al. An efficient credit card fraud detection model based on machine learning methods [J]. International Journal of Advanced Science and Technology,2020,29(5): 3414-3424.

[8]Kumar M,Soundarya V,Kavitha S,et al. Credit card fraud detection using random forest algorithm [C]// Proc of the 3rd International Conference on Computing and Communications Technologies. Piscataway,NJ:IEEE Press,2019: 149-153.

[9]Wang Daixin,Lin Jianbin,Cui Peng,et al. A semi-supervised graph attentive network for financial fraud detection [C]// Proc of IEEE International Conference on Data Mining. Piscataway,NJ:IEEE Press,2019: 598-607.

[10]Wu Zonghan,Pan Shirui,Chen Fengwen,et al. A comprehensive survey on graph neural networks [J]. IEEE Trans on Neural Networks and Learning Systems,2021,32(1): 4-24.

[11]程大伟,牛志彬,刘新海,等. 复杂担保网络中传染路径的风险评估 [J]. 中国科学: 信息科学,2021,51(7): 1068-1083. (Cheng Dawei,Niu Zhibin,Liu Xinhai,et al. Risk assessment of infection pathways in complex guarantee networks [J]. Science in China: Information Science,2021,51(7): 1068-1083.)

[12]Carneiro N,Figueira G,Costa M. A data mining based system for credit-card fraud detection in e-tail [J]. Decision Support Systems,2019,95(1): 91-101.

[13]郑迎飞,陶文纳,赵旭,等. 人机耦合反洗钱监测系统构建与机器学习算法优化 [J]. 系统管理学报,2021,30(6): 1198-1206. (Zhen Yingfei,Tao Wenna,Zhao Xu,et al. Construction of a human-machine coupling anti-money laundering monitoring system and optimization of machine learning algorithm [J]. Journal of Systems & Management,2021,30(6): 1198-1206.)

[14]Farrugia S,Ellul J,Azzopardi G. Detection of illicit accounts over the ethereum blockchain [J]. Expert Systems with Applications,2020,150(1): 113318-113329.

[15]Vassallo D,Vella V,Ellul J. Application of gradient boosting algorithms for anti-money laundering in cryptocurrencies [J]. SN Computer Science,2021,2(1): 1-15.

[16]Elbaghdadi A,Mezroui S,Oualkadi A. SVM: an approach to detect illicit transaction in the bitcoin network [J]. Innovations in Smart Cities Applications,2021,4(1): 1130-1141.

[17]Rocha J,Segovia M,Camacho M. Detection of shell companies in financial institutions using dynamic social network [J]. Expert Systems with Applications,2022,207(3): 117-131.

[18]Hu Yining,Seneviratne S,Thilakarathna K,et al. Characterizing and detecting money laundering activities on the bitcoin network [EB/OL]. (2019-12-27). https://arxiv. org/pdf/1912. 12060. pdf.

[19]Nan Lihao,Tao Dacheng. Bitcoin mixing detection using deep autoencoder [C]// Proc of the 3rd IEEE International Conference on Data Science in Cyberspace. Piscataway,NJ:IEEE Press,2018: 280-287.

[20]谭朋柳,周叶. 基于GAT与SVM的区块链异常交易检测 [J]. 计算机应用研究,2024,41(1): 21-25,31. (Tan Pengliu,Zhou Ye. Blockchain anomaly transaction detection based on GAT and SVM [J]. Application Research of Computers,2024,41(1): 21-25,31.)

[21]Abu S,Kapoor A,Perozzi B,et al. N-GCN: multi-scale graph convolution for semi-supervised node classification [C]// Proc of the 35th Uncertainty in Artificial Intelligence Conference. New York: ACM Press,2020: 841-851.

[22]Fu Bingxue,Wang Yixuan,Feng Tao,et al. CT-GCN+: a high-performance cryptocurrency transaction graph convolutional model for phishing node classification [J]. Cybersecurity,2024,7(3): 23-33.

[23]Weber M,Domeniconi G,Chen Jie,et al. Anti-money laundering in bitcoin: experimenting with graph convolutional networks for financial forensics [EB/OL]. (2019-07-31). https://arxiv. org/pdf/1908. 02591v1. pdf.

[24]Shehnepoor S,Togneri R; Liu Wei,et al. Spatio-temporal graph representation learning for fraudster group detection [J]. IEEE Trans on Neural Networks and Learning Systems,2022,10(1): 1-15.

[25]Alarab I,Prakoonwit S,Nacer M. Competence of graph convolutional networks for anti-money laundering in bitcoin blockchain [C]// Proc of the 5th International Conference on Machine Learning Technologies. New York: ACM Press,2020: 23-27

[26]Wang Cheng. Associations dynamic evolution: evolving graph transformer [J]. Anti-Fraud Engineering for Digital Finance,2023,10(1): 189-207.

[27]Gama F,Isufi E,Geert L,et al. Graphs,convolutions,and neural networks: from graph filters to graph neural networks [J]. IEEE Signal Processing Magazine,2020,37(6): 128-138.

[28]Xie Yu,Lu Shengze,Qian Yuhua,et al. Active and semi-supervised graph neural networks for graph classification [J]. IEEE Trans on Big Data,2022,8(4): 920-932.

[29]Shi Min,Tang Yufei,Zhu Xingquan. Topology and content co-alignment graph convolutional learning [J]. IEEE Trans on Neural Networks and Learning Systems,2021,33(12): 7899-7907.

[30]Wu Jiajing,Liu Jieli,Zhao Yijiang,et al. Analysis of cryptocurrency transactions from a network perspective: an overview [J]. Journal of Network and Computer Applications,2021,190(1): 103-139.

[31]Li Dun,Han Dezhi,Xia Benhui,et al. Fabric-GC: a blockchain-based Gantt chart system for cross organizational project management [J]. Computer Science and Information Systems,2022,19(1): 24-29.

[32]Diao Chunyan,Zhang Dafang,Liang Wei,et al. A novel spatial-temporal multi-scale alignment graph neural network security model for vehicles prediction [J]. IEEE Trans on Intelligent Transportation Systems,2022,24(1): 904-914.

[33]Gao Chao,Zhu Junyou,Zhang Fan,et al. A novel representation learning for dynamic graphs based on graph convolutional networks [J]. IEEE Trans on Cybernetics,2022,53(6): 3599-3612.

[34]Wu Jiafu,Yao Mupeng,Wu Dong,et al. DEDGAT: dual embedding of directed graph attention networks for detecting financial risk [EB/OL]. (2023-03-06). https://arxiv. org/pdf/2303. 03933. pdf.

[35]Goyal P,Chhetri S,Canedo A. dyngraph2vec: capturing network dynamics using dynamic graph representation learning [J]. Knowledge-Based Systems,2020,187(1): 48-58.

收稿日期:2023-12-25;修回日期:2024-02-19 基金项目:辽宁省教育厅资助项目(LYB201617);国家重点研发计划资助项目(2019YFB1406002);国家自然科学基金资助项目(61871107);辽宁省自然科学基金资助项目(201202089)

作者简介:夏鑫(1992—),男,河北张家口人,硕士研究生,CCF会员,主要研究方向为区块链;任秀丽(1965—),女(通信作者),吉林四平人,教授,硕导,博士(后),主要研究方向为区块链(rxl@lnu.edu.cn).