基于IPv6的互联网络安全探讨

2024-05-10傅小兵宗春鸿严寒冰周涛华

傅小兵?宗春鸿?严寒冰?周涛华

摘要:在现代互联网环境中,IPv6是最为先进的一种通信协议。但随着IPv6协议在互联网中的广泛应用,相应的安全风险也开始出现。基于此,本文便对IPv6协议条件下的互联网络安全风险及其防范进行分析。主要包括IPv6协议及其在互联网络中的应用现状、互联网络中的IPv6主要安全风险分析,以及互联网络中的IPv6主要安全风险防范分析。希望通过本次的分析,可以为IPv6协议的合理应用与互联网络安全性的有效提升提供一定参考。

关键词:IPv6协议;互联网络;安全风险;风险防范

在IPv6协议下进行互联网络通信过程中,网络安全是需要重点关注的内容。为了有效确保IPv6协议条件下的互联网络安全,相关单位、研究者和技术人员首先需要明确IPv6协议及其在现代互联网络中的应用现状,并分析其具体应用中的主要安全风险。然后再以此为依据,提出具有针对性的风险防范措施。通过这样的方式,才能让IPv6技术条件下的互联网络安全风险得到良好防范,同时发挥IPv6协议优势,实现整体网络安全的良好保障。

一、IPv6协议及其在互联网中的应用现状

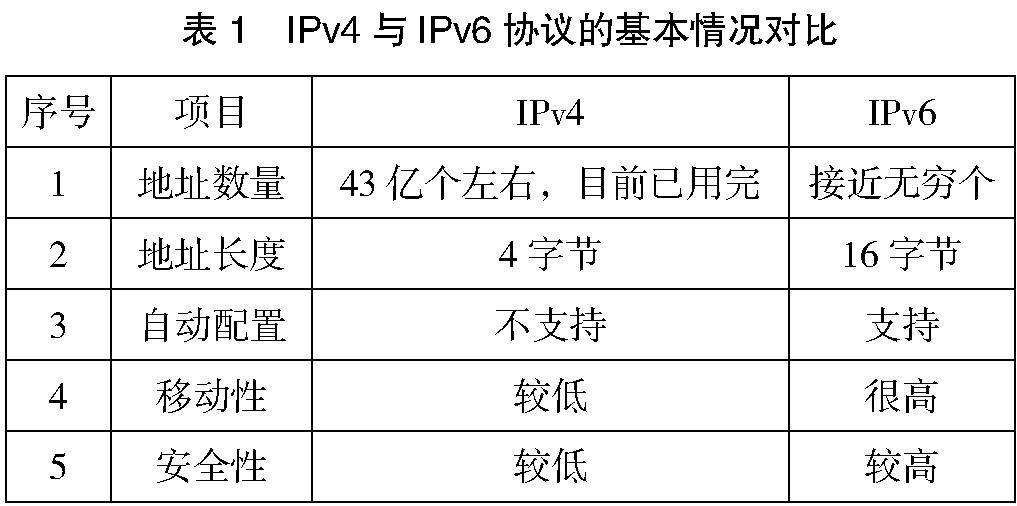

IPv6协议是第六版互联网协议,该协议是由互联网工程组新提出的,同时也是传统IPv4协议在当今的一种关键替代协议。相比较传统的IPv4协议而言,IPv6协议具有更多优势。表1是IPv4与IPv6协议的基本情况对比:

凭借着这些优势,IPv6协议已经在当今的互联网和相关领域中得到了越来越广泛的应用,IPv4协议向IPv6协议的过渡也正在进行。尤其是在5G技术的应用和发展中,IPv6协议更是在相关的网络升级改造等领域中发挥出了显著的应用优势。虽然IPv6协议具有很高的安全性,但是随着当今各种先进技术的发展与网络攻击手段的增加,基于IPv6协议的互联网安全问题也日益突出。为实现此类问题的有效应对,相关单位与技术人员就需要对其主要的安全风险及其防范措施加以深入研究,以此来为此项协议条件下的互联网络安全提供良好保障[1]。

二、互联网中的IPv6主要安全风险分析

(一)报头安全风险

首先是关于基本报头方面的安全风险。在IPv6协议的基本报头中,新增的流字段标签能够准确识别连续流、唯一流以及两者连接而成的数据包,并根据优先级完成相应的数据包发送,同时可以通过路由器对数据进行分流处理。然而,由于流标签在安全防护方面缺乏定义,因此攻击者可能轻易伪造流标签或利用某些流标签值,以隐藏攻击数据。其次是扩展报头方面的安全风险。由于协议规范对扩展报头的应用未做出约束,攻击节点可能会利用扩展报头进行各种形式的攻击。通常情况下,扩展报头所面临的安全风险包括以下几种情况:①攻击节点可能与多个扩展报头建立链接,绕过入侵防御系统和防火墙,对互联网进行攻击。②防火墙和路由器等中间设备通常只对数据包中的第一个分段进行检查,而攻击点可能会进入后续分段中,并与数据混淆在一起,最终避开安全检测设备来对互联网实施攻击[2]。③扩展报头通常会消耗大量资源,容易使目的主机受到拒绝服务攻击。除此之外,不同形式的扩展报头也将面临不同的安全风险。例如,逐跳选项形式的报头很容易遭到攻击节点的恶意利用,从而导致目的节点和沿着流量路径的节点的资源被大量消耗;分段形式的报头很容易受到攻击节点的不完整数据攻击,从而使接收节点一直处于等待状态,最终消耗大量资源;路由报头在受到攻击者利用之后,攻击节点可以直接绕过IPv6协议的防火墙,对内部的受保护主机进行访问。

(二)地址安全风险

首先是地址探测方面的安全风险。IPv6协议对于域名解析具有很大的依赖性。在这样的情况下,各个攻击节点很可能将域名系统作为主要目标来实施攻击。若应用在其中的网络接口具有同种品牌、唯一标识符以及 IPv4 协议地址,将很容易出现低字节地址以及 IPv6 嵌入等问题,从而进一步提升攻击节点探索其地址的速度。

其次为地址配置中的安全风险。互联网络的地址配置方式主要有两种。其一是自动进行有状态地址配置,即主机借助于 DHCPv6 对 IPv6 地址及其相关配置信息进行获取。此种配置方法更具可控性,可實现主机和地址分配等信息的清晰了解。但是在通过该方法进行地址配置时,却存在以下几个方面的安全风险:①服务器私设,主要是攻击点向合法客户端发送伪造信息,比如 REPLY 信息与 ADVERTISE 信息等,以此来私设 DHCPv6 类型的服务器,并在用户主机上设置错误的地址与其他相关信息,最终导致客户端网络无法正常连接。②篡改信息,主要是 DHCPv6 型服务器机制并不能有效检测信息完整性,如果有攻击节点篡改了消息内容,用户端也会面临较大的安全风险。③拒绝服务,其主要表现是攻击节点将大量用来进行服务器发现的SOLICIT 消息发送给服务器,使其 CPU 负荷过大,最终导致宕机不能正常提供服务[3]。其二是自动进行无状态地址配置,即通过 ICMPv6 协议里的路由器请求消息以及通告消息对相应的信息实时获取,并自动生成与之对应的接口标识符。之后再采用检测重复地址的方式对其链接地址进行唯一性验证,最终在不需要额外设置服务器的情况下自动实现无状态配置。在该方法的具体应用中,主要面临的安全风险包括以下几种:①欺骗,其主要表现是没有在 SLAAC 中构建相应的认证机制,攻击节点可将非法 RA 报文发送出去,以此来实现默认服务器的伪装。②最后一跳恶意路由器,攻击节点会将自己伪造成合法路由器,将非法 RA 信息发送到被攻击的网络中,使其主机里的网络前缀出现问题。③隐私问题,非法网络设备会将 IPv6 协议地址中的网络前缀作为 ID,使其中所有用户都具有相同的 ID,从而生成相应的静态特性地址,让攻击者更容易实施设备跟踪。

(三)ICMIPv6安全风险

ICMPv6是IPv6协议中的一项重要功能,其主要作用是网络诊断、协议控制以及协议管理等。在具体应用中,ICMPv6消息可按照错误类和信息类进行划分,其主要的安全风险包括以下几个方面:

首先是错误类信息中的安全风险。很多攻击节点会向被攻击的目标节点发送非法数据包,因为被攻击节点在运行中需要借助一个ICMPv6错误消息来响应全部的数据包资源,所以在这种模式下,拒绝服务类攻击情况很容易发生。其次是消息传输中的安全风险。许多攻击节点会伪装成被攻击节点,并向其他节点发送大量请求消息。由于其他节点会对接收到的请求消息进行应答,被攻击节点将在短时间内接收大量应答消息,同时也需要在短时间内发送大量应答回送信息,导致遭遇泛洪攻击,最终无法正常通信。在这个过程中,如果攻击节点通过冒充被攻击节点的方式向组播地址发送回送请求类的信息,攻击问题将会被进一步放大,对正常的网络通信造成严重不利影响。最后是PMTU发现中的安全风险。PMTU是网络源与目标节点之间的最大传输单元,具体应用时,任何链路都可以为其提供支持。由于IPv6协议不允许各个中间节点对数据包进行分段处理,所以在数据包传输中通常需要通过PMTU来处理数据包。在这种情况下,攻击节点可向中间路径发送大量数据包碎片,形成严重的碎片攻击,最终导致目标系统中的重建缓冲区超载,严重的情况下甚至会使网络系统直接崩溃。

三、互联网中的IPv6主要安全风险防范分析

(一)报头安全风险防范

对于报头安全风险,在IPv6协议的具体应用中,相关单位与技术人员可通过以下几种策略来加以防范:①对于基本报头,可通过均匀随机标签或散列算法来生成流标签,使其难以被攻击节点检测。②在选择扩展报头过滤策略时,技术人员应足够重视扩展报头引发的各种复杂流量情况,并以此为依据来合理预防链接攻击。为达到这一目标,需要对转发路径中所有包含逐跳选项报头的节点数据包实施全面分析,防止出现资源攻击问题;需要严格检查下个报头中的字段信息,防止出现分段攻击问题;且需要对访问控制检查加以拓展,使其达到路由报头地址,以此来消除路由报头中含有的安全漏洞。③将一种新型安全机制增加到路由器转发之前,先对需要转发的数据流量进行分类,再根据实际情况,通过允许、限制和丢弃等方法来规避其中的恶意流量[4]。通过这样的方式,便可让IPv6技术条件下的报头安全风险得到有效防范,以此来进一步提升互联网络的安全性。

(二)地址安全风险防范

在IPv6协议下的网址安全风险防范方面,相关单位与技术人员可采取以下几种方案。

针对地址探测中的安全风险,在具体防范时,可以采用DNS服务器来隐藏真实的地址,从而限制访问DNS频率。另外,也可以在大数据、云计算等平台上设置拒绝服务黑名单等方法来确保DNS服务器的安全性。此外,还应为DNS服务器设置扩展类安全协议,以提高其完整性和认证效果。在设置网络地址时,技术人员应避免将低字节作为编址起始点,应打乱各个节点标识符之间的排列顺序,以增加攻击者在扫描IPv6子网时的难度,提升安全性。其次,地址配置方面的安全风险防范措施包括以下几种:①在不同地址生成方式中适用的防范措施。通过CGA密码生成地址,可以提供出用户身份信息完整性等验证功能,以此来避免IP伪造所导致的安全风险,让各种地址都具有更加安全的生成方式。通过SAVI源地址合法性检验法,可让IPv6技术条件下的地址欺骗风险得以有效避免,并将网络路由和终端处理设备地址捆绑在一起,统一判断其接入设备报文是否真实,以免地址欺骗问题的产生。②合理防范DHCPv6地址生成时的安全风险。在此过程中,技术人员可重新配置PKAP认证协议,以此来预防信息篡改风险。同时也可以对DHCPv6服务器发送信息的效率加以合理控制,以免出现预防服务类攻击。③防范SLAAC地址生成风险。在此过程中,技术人员可将合法路由器里的IPv6地址与链接层地址全部储存到预设网络的路由器数据库中,对于生成的SLAAC地址,在解析了报文后,再将得到的解析结果和路由器数据库里的相关预设数据比较,从而发现最后一跳恶意路由器类型的网络攻击,以便得到良好预防。对于IPv6無状态地址所自动配置出的隐私扩展,经实践研究发现,如果能随着时间推移将其地址中的部分IID改变,使其逐渐生成其他的新地址,并将其地址序列接口设置为完全不可预测形式,便可实现地址隐私的良好保护,以免设备跟踪类的安全风险发生[5]。为达到这一目标,具体防范时,可使地址在发送一方的网络节点中生成,之后再通过接收方节点来验证其地址,并使IID随着时间的变化而不断变更,以此来确保IID的随机生成精度足够高,达到良好的隐私防护效果,让攻击节点不能对IID节点位置做出科学确定,从而尽最大可能降低设备跟踪风险,让IPv6条件下的网络用户隐私得到良好保护。

(三)ICMPv6安全风险防范

针对ICMPv6应用中的安全风险,相关单位与技术人员可通过以下几项措施来加以防范:①借助入侵检测技术对ICIMPv6中的流量进行分析,以准确识恶意流量。以异常检测为基础的异常检测系统以及以特征检测为基础的入侵检测系统都可以对ICIMPv6应用过程中的拒绝服务类攻击做出有效识别,以此来及时阻止此类风险的发生。②利用路由通告保护技术以及IPsec技术等网络安全防护机制,可以有效预防ICMPv6应用中的信息类消息泛洪攻击,同时也可以避免此类攻击被组播放大的情况。③在通过ICMPv6进行网络信息数据包的接收过程中,对于数据流中非最后一个数据包,如果其二进制八位字节数量不超过1280个,则属于危险的数据包片段,为防止碎片攻击对网络系统通信的不利影响,建议将此类的片段全部丢弃。④将以攻击特征流提取为基础的入侵检测系统合理应用到信息安全防护中,可对其中的正常流以及攻击流做出合理检测,从而使ICMPv6应用中的DDoS攻击得以有效防范。在具体检测中,可将信息熵检测法以及长短期记忆网格检测法加以联合应用,先采用信息熵检测法对异常发生进行初步检测,再采用长短记忆网格检测法对检测到的异常做出进一步确认。通过这样的方式,才能实现相应异常的及时、准确检测,使ICMPv6应用中的各种安全风险得以有效防范,从而实现IPv6协议条件下互联网络安全性的良好保障。

四、结束语

综上所述,IPv6协议是目前应用在互联网络中的一种先进通信协议。随着现代互联网的不断发展,IPv6协议已经在其中得到了越来越广泛的应用,并逐渐取代了传统的IPv4协议,在互联网通信中发挥出了更好的应用优势。但在实际应用中,该协议面临着很多安全风险,包括报头安全风险、地址安全风险以及ICIMPv6安全风险等。相关单位与技术人员应分析这些风险的主要表现和成因,并结合IPv6协议在互联网络中的实际应用需求,采取合理的措施进行风险防范。只有通过这样的方式,才能进一步提升IPv6协议条件下的互联网通信安全质量。

参考文献

[1]李长文.基于IPv6环境的校园网安全防护技术应用研究[J].信息记录材料,2023(03):173-176.

[2]许国栋.IPv6网络的安全风险点与应对建议[J].数字技术与应用,2023(02):237-239.

[3]贺乐乐,毛云轩.基于IPv6规模部署下的网络安全风险防范措施研究[J].数字通信世界,2022(11):41-43.

[4]张军.移动IPv6网络安全问题及解决对策[J].信息系统工程,2022(09):115-118.

[5]高浪,马峥.IPv6环境下校园网安全防护技术研究与应用[J].网络安全技术与应用,2022(07):72-73.