基于意图识别的空中群目标动态威胁评估

2024-01-21王宇航董宝良尚真真姚康宁

王宇航,董宝良,公 超,尚真真,姚康宁

(华北计算技术研究所,北京 100083)

0 引 言

随着信息技术和军事能力的不断提升,现代空中作战的主要方式已逐渐演变为多单元编组、多机型编队的群组式作战,在战术级作战行动中,飞行器编队往往以同类型多数量或者多类型多数量的形式出现。空中目标威胁评估[1-6]是战场态势的重要组成部分,是指挥决策的重要组成因素,也是夺取制空胜利的重要保障。

目前威胁评估的主要方法包括:灰色主成分分析[7]、优劣解距离(TOPSIS)[8]、直觉模糊证据理论[9-11]、贝叶斯网络[12]、深度学习[13]等方法。上述的评估方法只考虑了当前时刻的态势要素,忽略了目标历史连续时刻的态势要素。有相关文献针对此问题进行了改进,例如,对灰色主成分分析法进行多态、多时刻的威胁评估[14],对TOPSIS 进行改进的多态融合直觉模糊威胁评估[15]等,上述对于非动态威胁评估方法的改进虽然达到了动态评估的基本要求,但是仅通过修改相关数学算法中的权值,或将历史多时刻态势量化为具体数值进行计算,会增加计算复杂度和数据处理难度。本文提出基于意图识别[16-19]的空中群目标动态威胁评估[20-22],利用智能化算法对传统威胁评估方法进行改进,将意图识别作为威胁评估的重要参考要素之一,利用动态态势要素作为意图识别的输入。将获取的态势数据进行预处理,采用LSTM[23]对数据进行训练,并结合Attention[24-27]对提取到的特征进行权值分配,利用Softmax 进行意图的分类识别,最后运用多层感知机(MLP)实现动态威胁评估。

1 动态威胁评估总体研究

将动态威胁评估分为意图识别和威胁评估2 个模块。首先需要进行态势的提取,在复杂的战场环境中需要对所得到的态势进行分类并提取有用的信息作为威胁评估的重要态势要素。

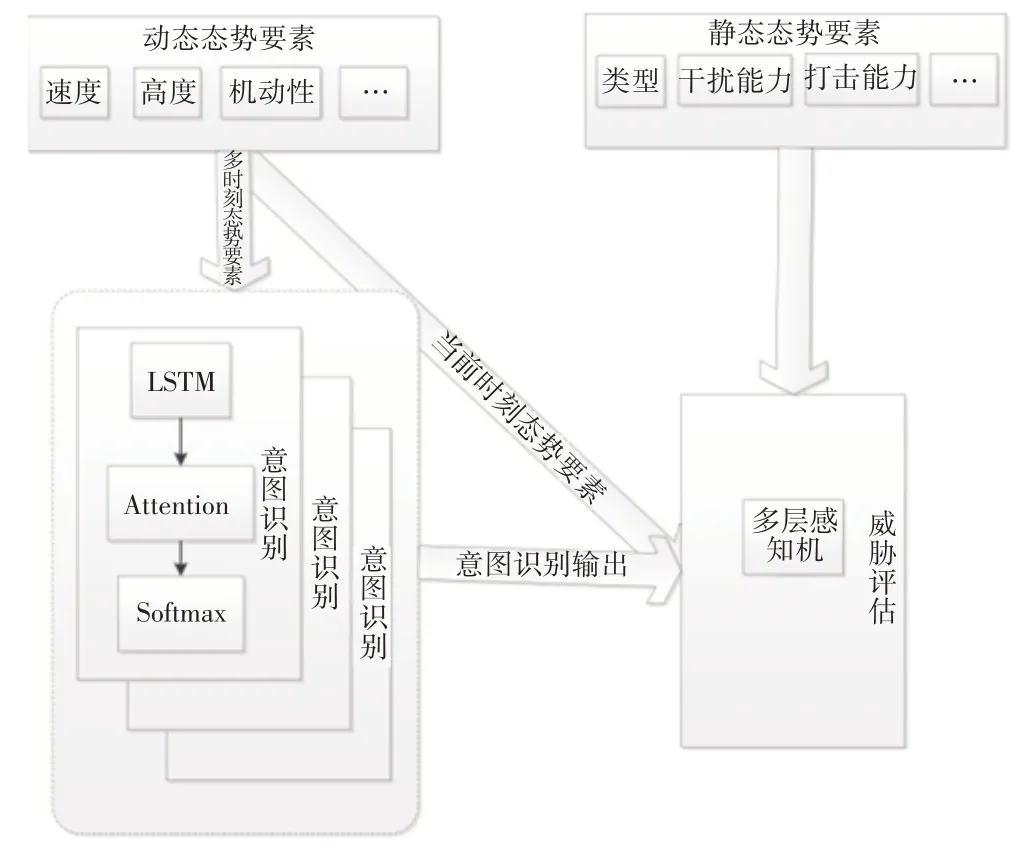

在意图识别模块中需要对相关群目标进行连续时间的态势提取,将历史监测的多时刻数据作为意图识别的态势输入;威胁评估模块是需要将当前时刻的动态态势要素、相关静态态势要素和意图识别的输出结果作为威胁评估的态势输入。具体流程如图1所示。

图1 结构框架图

在图1 中,空中群目标的意图识别是通过提取多个历史时刻的速度、高度、机动性等动态态势要素的变化,将类型、干扰能力、打击能力等作为静态态势要素。由于目标的类型复杂、数量繁多,所以对于意图识别模块将采用分类识别方法,将不同类型的目标分开进行意图识别,这样可以解决目标识别不准确的问题。因此将多个历史时刻的态势要素的变化作为意图识别的输入,利用意图作为威胁评估的重要输入,并将其和其他相关态势要素相结合进行动态威胁评估。

2 相关技术与研究方法

2.1 意图识别模块

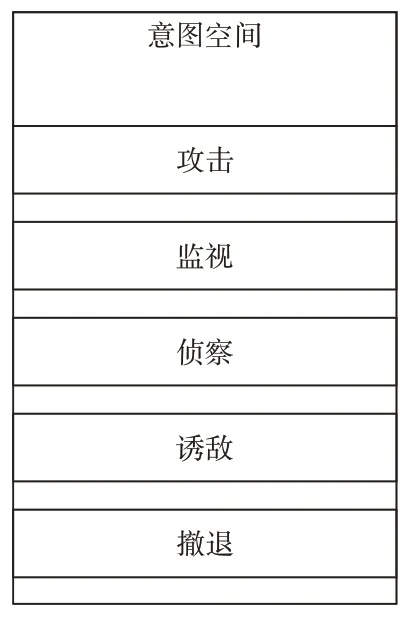

目标的意图识别是在复杂的作战环境下进行的,被识别的目标在单一时刻的目标信息往往是不准确的,所以意图识别需要依靠历史多时刻的连续信息进行分析识别。因此在多时刻的态势要素中,分析、推理、挖掘其中的意图能够有效地增加识别准确率。在意图识别中首先要构建意图空间,并将其作为意图分类的标准。意图空间如图2所示。

图2 意图空间结构图

2.1.1 利用LSTM 进行意图识别的原理

LSTM 是一种常用的门控循环网络,是循环神经网络的一个变体。LSTM 中引入了3 个门。其结构如图3所示。

图3 LSTM结构图

如图3 所示,其中,xt是输入单元,ct为记忆单元,ht为隐状态,ct与ht具有相同的形状,其目的是为了记录附加信息,为了控制记忆单元ct在LSTM中引入了3个门ft、it、ot。ft为遗忘门,其目的是为了控制上一时间中记忆单元ct是否传入到下一时间中;it为输入门,其目的是为了控制当前时间内的输入如何更新到当前时间的记忆单元中;ot为输出单元,其目的是为了决定下一时间隐藏状态的值。3 个门计算步骤和记忆单元、隐藏状态更新机制如下所示,其中c͂t是候选记忆单元。

其中,Wxi、Wxf、Wxo、Wxc、Whi、Whf、Who、Whc为权重参数,bi、bf、bo、bc为偏置参数,σ和tanh为激活函数。

2.1.2 注意力机制

注意力机制早在20 世纪90 年代就被提出过,在2014 年Mnih 等[26]提出了关于在视觉方面应用注意力机制的想法,后来在2017 年Vaswani 等[27]提出在Transformer结构中应用,此后注意力机制在近些年开始深受深度学习领域学习者的关注。其结构如图4所示。

图4 注意力机制运算框架图

在图4中,注意力机制的运算步骤为:

Step1利用LSTM网络进行特征提取,将每个特征的中间隐藏状态提取出来,以此来作为计算特征之间的相关性参数,将提取的隐藏状态向量设为H:

Step2利用深度神经网络来计算隐藏状态之间的相关性,将相关性设为S:

Step3利用Softmax 对计算的相关性S进行归一化处理,使得相关性参数的区间范围落到[0,1]之间,得到每个特征被赋予的相关性权值:

Step4将得到的注意力权值s(i)加权给每个特征:

2.2 利用多层感知机进行动态威胁评估

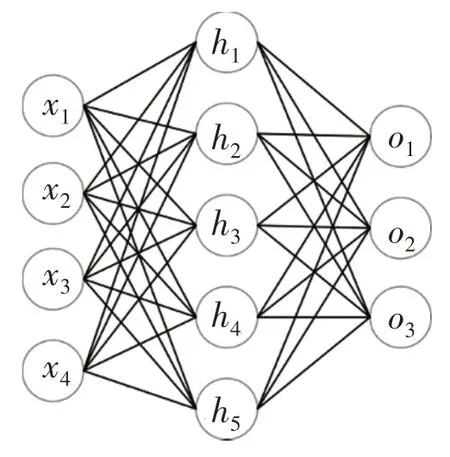

多层感知机MLP 是一种特殊的全连接神经网络,它由输入层、若干个隐藏层、输出层构成,它与神经网络的区别在于多了隐藏层,有了隐藏层可以提高神经网络的表达能力,更好地解决复杂的问题。其结构如图5所示。

图5 单隐藏层感知机结构图

在图5 中一共有3 层网络,其中x表示输入节点、h表示隐藏节点、o表示输出节点,共包含输入层4 个节点、输出层3 个节点、1 个隐藏层5 个节点。对单隐藏层的感知机的输出O计算:

将式(11)和式(12)联立得到:

需要在每个隐藏层后加入激活函数来达到非线性变换。本文采用sigmoid 激活函数来解决非线性问题,其计算方法如下:

神经网络的学习与训练主要采取反向传播(Back Propagation,BP)算法,其目的是为了通过反向传播算法,对各个参数求偏导,并利用损失函数来更新MLP中的相关参数。由于本文是通过对威胁度进行预测来实现威胁评估,所以采用均方差损失函数:

其中,y͂表示预测值,yi表示真实值,N代表批量大小。

3 动态威胁评估体系设计

威胁评估体系的设计是对目标进行威胁评估的重要前提。本文选取意图、速度、高度、机动性、目标类型、干扰能力、打击能力7 个威胁指标作为威胁评估的输入。对于MLP的相关参数设置如表1所示。

表1 MLP模型相关参数设置

表1 中,输入层有7 个节点,隐藏层有5 层,分别是32、64、128、64、32个节点,输出层为1个节点。

由于威胁评估指标可以是定量的也可以是定性的,所以具有不同量纲和不同数量级会造成不同的结果,这会导致评估结果不准确。所以在进行模型训练前,应进行数据规范化处理,将其量化并映射到[0,1]区间。

1)意图。

意图作为威胁评估的重要因素,其包含了群目标多时刻的历史数据,所以意图对威胁评估起到了很重要的影响作用。在本文的意图空间中共设置了5 个类型,其分别为攻击、监视、侦察、诱敌、撤退。其中攻击具有较高的威胁而撤退具有较低的威胁;监视的威胁程度要大于侦察;侦察是敌方获取我方的情报,但监视却是带有攻击性的意图;诱敌是敌方迷惑我方的手段,所以其威胁程度要小于侦察和监视。意图的量化值如表2所示。

表2 意图量化值

2)速度。

在最后一刻,我看见了康美娜,她充满了怜惜和爱意的目光让我沉醉,在死神来临的瞬间,我真实地拥有了母亲的怀抱。

目标的速度对于我方的雷达跟踪和数据采集有较大的影响。如果敌方的速度过快会影响相关的数据参数的准确性,并且目标的灵活性也会增强。这导致我方不能实时跟踪,所以目标的威胁度会增加。目标的速度威胁度量化值按照如下公式进行计算:

对于空中目标速度一般选取单位为Ma。当速度大于5 Ma 为超高音速飞行物,在1.2~5 Ma 为超音速飞行物。其中kv为增益系数,一般选取-0.8 Ma-2。

3)高度。

目标的飞行高度对我方的威胁程度影响不同,当目标的飞行高度较低时,对我方威胁度较大,相反高空飞行对我方威胁度较小。高度的量化值按照如下公式计算:

高度单位为km,其中hd为低空飞行参考指标,低空飞行指1 km 以下,所以hd取值为1 km。kh为衰减参数,取值为1 km-2。

4)机动性。

目标的机动性是指目标的飞行状态,包括俯冲、盘旋、爬升和平稳飞行。其中威胁度较高的是俯冲。对于飞行目标是导弹一类的话,其俯冲状态就代表要对我方目标进行攻击,并且其他飞行目标在俯冲状态下也具有攻击性。相对来说平稳飞行是威胁度最低的状态。根据飞行状态的不同威胁度也就不同。机动性的量化值如表3所示。

表3 机动性量化值

5)目标类型。

表4 目标类型量化值

6)干扰能力。

干扰能力是雷达等相关监测设备对目标进行侦察时的反应,干扰能力越强威胁度越高。干扰能力分为4 个等级:很强、较强、一般、弱,其威胁度依次降低。干扰能力的量化值如表5所示。

表5 干扰能力量化值

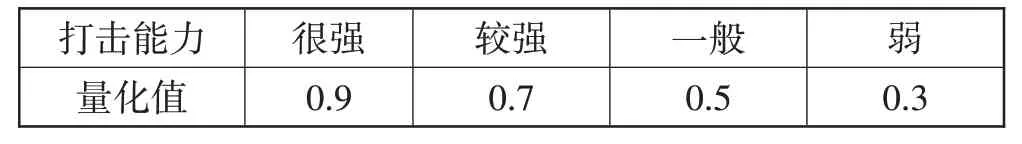

7)打击能力。

打击能力是目标的攻击能力。打击能力越强,威胁度越高。打击能力分为4 个等级:很强、较强、一般、弱,其威胁度依次降低。打击能力的量化值如表6所示。

表6 打击能力量化值

4 实验仿真

从对抗演习中,抽取不同意图数据的时序序列作为模型的输入,根据本文实验要求只选取8 个态势作为实验特征,共有5760个数据,包含3840个训练数据和1920 个测试数据。其中数据是分类别进行存放的,适用于意图模型分类预测的要求,有利于减少数据处理难度。动态态势要素包括:速度、高度、机动性,静态态势要素包括:目标类型、干扰能力、打击能力、意图。相关数据参数设定如表7所示。

表7 数据参数设定

4.1 意图识别

本文选择4 个模型进行对比测试,分别为LSTM、LSTM-Attention、门控循环单元(GRU)、支持向量机(SVM)。进行模型训练和测试后分别得到损失函数对比,如图6、图7所示。

图6 训练数据损失函数对比图

图7 测试数据损失函数对比图

LSTM 和GRU 相对于SVM 在本文实验中具有优势。由于本文实验是基于历史序列数据作为数据支持,并且LSTM 和GRU 都属于门控循环神经网络,通过门控单元能够更好地捕捉时间序列中时间步较大的依赖关系,而SVM 缺少了对时间记忆控制的优点,所以LSTM 和GRU 的实验结果要优于SVM。如图所示在训练和测试中,意图识别算法模型都表现出了不同的效果,但总体来看取得了不错的训练效果,即识别精度随迭代周期的增加而增加。从图中可以看出加入注意力机制的LSTM 算法模型具有更好的识别准确度、鲁棒性和平稳性,对于SVM 来说效果不是很好,其波动范围较大。综上所述,利用注意力机制可以更加准确地分析特征的重要程度,提高识别精度。

4.2 威胁评估

在防空演习作战中,有7 个敌方目标出现在我方领空,并被我方雷达等传感器跟踪、记录相关数据,如表8 所示。根据专家意见和相关态势要素隶属度得到对应的威胁度大小,利用表8 作为验证数据,用来衡量本文模型的好坏。利用2 个模型A 和B 进行测试,A 是包含意图识别的模型,也就是本文所研究的模型,B 是不包含意图识别的其他模型。将2 个模型的输出结果与表8 中的威胁度作差值运算进行对比验证,结果如图8所示。

图8 威胁评估威胁度差值对比图

在图8 中,模型A 和B 对于目标3 的差值不同,其中B 相对于真实威胁度差值较高。由于目标3 的真实威胁度值偏小,所以波动范围对其影响较高,在未加入意图时的模型B对于威胁度的预测偏高,其认为目标对我方威胁较高。模型A加入了撤退意图,通过意图的加入降低了目标3 的威胁度大小,使其输出威胁等级更为准确,如果没有加入意图进行判断,会很难对其计算威胁度大小。

对于目标1和目标4,其类型是相同的,速度和高度的隶属度也较相近,如果利用模型B进行威胁判断的话很难区分2 个目标的威胁度大小,在图8 中模型B 的差值对于目标1 和目标4 的变化相近,但是通过加入意图进行判断,就可以分别提高和降低相关威胁度大小,图中的模型A 相对于目标1 和目标4 的变化较为明显。这说明通过加入意图可以较为准确地区分相近目标的威胁等级。

综上所属,基于意图识别的群目标威胁评估方法相比较于未加入意图的方法更为准确。

5 结束语

本文提出了一种基于意图识别的空中群目标威胁评估方法。该方法利用意图识别来融合历史连续时刻的态势要素,并将其作为威胁评估的重要影响因素,利用注意力机制解决了权重分配不均的问题,使得意图识别结果更为准确。通过意图的输入并结合其他态势要素,利用多层感知机进行动态威胁评估。仿真实验表明,本文所研究的方法既可以降低计算复杂度,也可以得到更准确的评估结果。