基于FAHP和博弈论的工控系统风险评估

2021-03-23张春杰

宋 宇,张春杰,王 艳

(长春工业大学 计算机科学与工程学院,吉林 长春 130012)

0 引 言

传统的工业控制系统通常与互联网(公用网络)隔离,但随着工业化与信息化的深度融合,工业控制系统逐渐摆脱传统的封闭性,转型为互联性系统。网络攻击不再仅限于网络信息领域,逐渐蔓延到工控信息领域。工业控制系统信息安全问题成为国内外的热点研究方向之一。其中,风险评估研究可以判断工控系统风险等级,提高工控系统安全防御能力,对工控系统安全研究具有深刻意义[1-2]。

目前,针对工业控制系统信息安全风险评估已经有了基于攻击图、攻击树、层次分析法、DS证据理论等方法的研究[3]。近几年人们开始关注层次分析法(Analytic Hierarchy Process, AHP),可以根据具体工业系统建立层次化分析模型,将各种攻击要素作为评价层,并将最终的风险评价结果作为目标层[4]。文献[5-6]采用对安全风险要素的量化评估,将资产、威胁、脆弱性和安全措施等风险要素与相应的标准结合进行分别量化,得到了系统的风险值。这种方法较为清晰地求得了系统的整体安全属性,但是并没有考虑每一种具体攻击方式所造成的影响,也没有兼顾到各种攻击方式的相互影响。文献[4]和文献[7]将各种攻击要素作为评价层, 并将最终的风险评价结果作为目标层,提出了一种模糊层次分析,克服了层次分析法判断矩阵的一致性检验问题,但在每种攻击方式造成的风险上仅考虑专家判断和攻击难易程度,未考虑到防御者的影响,考虑因素不够全面。

文中在已有方法的基础上,将模糊层次分析与博弈理论结合,针对模糊层次分析法不能准确分析每一种攻击因素的发生概率及其对要素层影响的问题,将博弈模型融入模糊层次分析法,从攻击者和防御者两方面思考,兼顾攻防策略选择和攻防对抗结构,计算每种攻击方式安全风险值和系统设备的安全风险值。

1 层次化模型

在基于层次分析法的工控系统信息安全风险评估中,构建合理的系统层次化模型是解决问题的关键。信息安全风险分析由资产、脆弱性和威胁3个要素决定[8]。资产与脆弱性结合得出威胁可能造成的系统损失,脆弱性与威胁结合得到威胁发生的可能性,综合以上两点得出最终的风险分析结果。

根据层次分析法的原理和信息安全风险评估的内容,类比信息安全风险分析中的资产、威胁和脆弱性层次结构,将整个系统构建成由目标层、要素层和评价层组成的一个层次化模型。其中评价层为最低层,表示对系统造成威胁的攻击方式;要素层为中间层,表示组成系统的设备;目标层为最高层,表示系统的安全风险值。

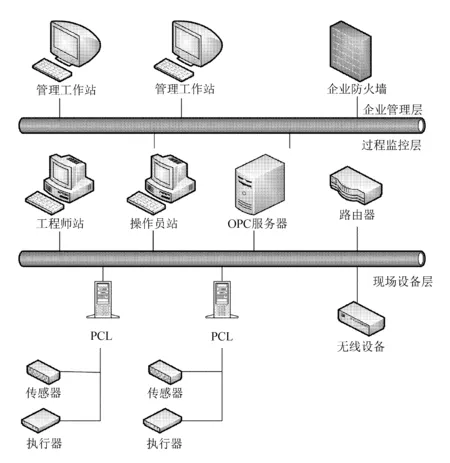

在实际应用中,工业控制系统有较高的复杂性,构建层次化模型之前要先确定系统的网络结构。依据国家标准 GB/T26333-201[9]中提出的工控现场层次结构,将系统划分为企业管理层、过程监控层和现场设备层 3 个层次,如图 1 所示。

图1 工控系统层次结构图

由于过程监控层和现场设备层与工业控制领域密切相关,因此将过程监控层和现场设备层作为系统的风险分析对象。

2 博弈论基本概念

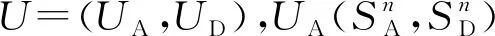

2.1 建立攻防博弈模型

一个最基本的博弈模型包括三个基本要素:博弈参与者、参与者的策略(行动)、参与者收益函数(支付函数)。对系统的攻击方式和防御措施建立博弈模型可以定义一个三元组(P,S,U) ,其中P为参与者集合,S为策略集合,U为收益函数集合[10]。

攻击者和防御者作为参与人,参与人集合

P=(PA,PD),

式中:PA----攻击者;

PD----防御者。

策略集合

S=(SA,SD),

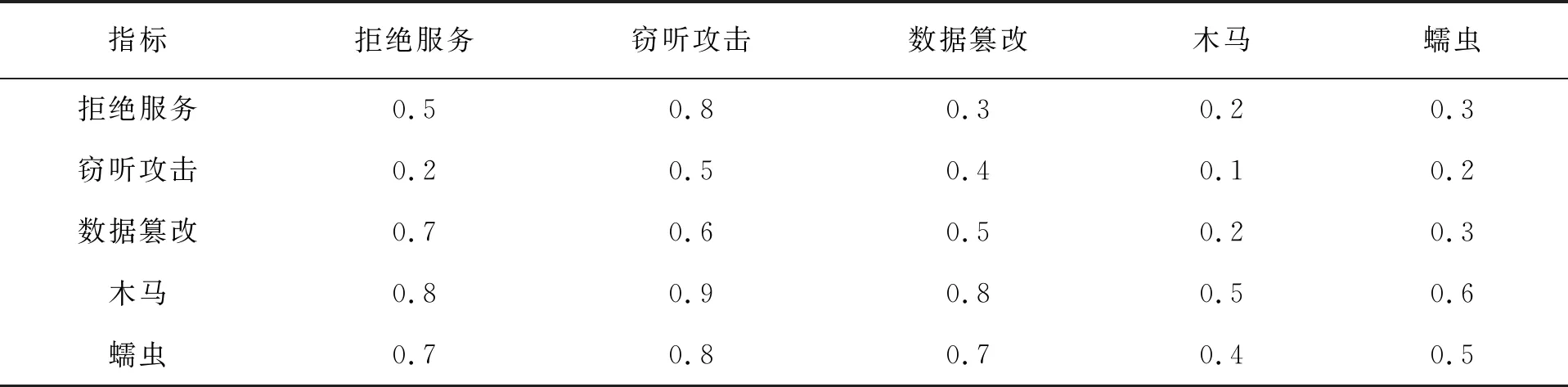

表1 攻防收益函数矩阵

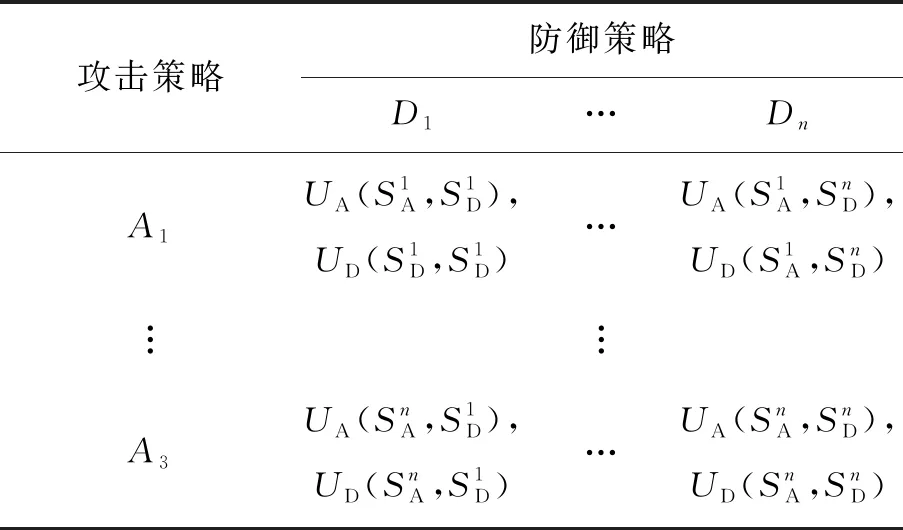

2.2 求解博弈均衡

在攻防博弈模型中,考虑攻防两者最优策略要求和行动的不确定性,攻击者和防御者的行动就是一个概率分布,被称作混合策略。作为理性参与者,当参与者达到最佳收益时,选择维持一个行动概率不变,此时这个行动概率称为混合策略纳什均衡,就是对参与者策略的概率预测。

2.2.1 混合策略

攻防博弈模型[10]G={(PA,PD),(SA,SD),(UA,UD)}中,攻防双方的混合策略如下:

2.2.2 混合策略纳什均衡[11]

如果对任意PA、PD都有下面两式成立:

3 实例应用

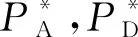

根据对层次分析法和工控系统层次化分析的介绍,文中以一个电力控制系统为例,针对现场监控层和过程控制层构建系统的层次化模型,如图2所示。

由图2可知,模型中的评价层元素包括拒绝服务(DOS)攻击、窃听攻击、数据篡改、蠕虫、木马;评价层元素包括工程师站、操作员站、OPC服务器、PLC、动力阀、压力传感器、电磁流量计、路由器、无线设备等系统设备;目标层是安全风险值F。

图2 电力系统层次化模型

3.1 建立判断矩阵

在完成系统层次化建模后,分别分析评价层元素和要素层元素对上层元素的影响,因此需要建立各层元素之间的优先关系判断矩阵。给出的元素优先关系数值标度见表2。

表2 元素优先关系数值标度表

对评价层和要素层的元素进行重要性赋值,构建判断矩阵。

根据不同要素之间的差异性和独特性,评价层和要素层中元素对上一层的安全风险值的影响都不同。因此,需要根据评价层中攻击方式对要素层中系统设备可能造成的影响进行重要性赋值,构建判断矩阵。文中以压力传感器为例,数据篡改能够修改压力传感器的阈值,使得攻击难以被发觉,导致无法及时发现异常,造成严重危害;拒绝服务攻击使得压力传感器失去控制能力,传感器灵敏性降低,易造成威胁,但可以及时采取补救措施;窃听攻击可以窃取生产数据,造成一定程度上的数据泄密;蠕虫与木马主要对压力传感器程序进行修改,威胁较大。

依据上述分析,邀请工控风险分析专家根据表2对评价层的攻击方式分别进行量化赋值,见表3。

构建与表3对应的判断矩阵,得到压力传感器的判断矩阵RA6。

同理可以得到要素层其他设备的判断矩阵,分别为RA1,RA2,RA3,RA4,RA5,RA7,RA8,RA9。根据要素层设备受到攻击后对目标层的影响大小,同样可以建立要素层对目标层的判断矩阵。工程师站受到攻击后对目标层的影响明显大于操作员站;PLC 对系统造成的损失很难被发现,且 PLC 是系统的下行可控制单元,相比工程师站来说更加重要。根据同样的思路,请专家进行评分,建立表4所表示的重要性赋值,并构建安全风险值F的判断矩阵RF。

表3 压力传感器重要性赋值表

表4 要素层元素重要性赋值表

判断矩阵RF为

3.2 计算各层元素权重值

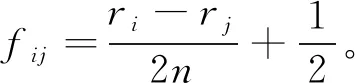

根据层次分析法的一致性原则,计算元素权重值前要对判断矩阵进行一致性转换

(1)

(2)

依据式(1)、式(2)将判断矩阵转换为模糊一致判断矩阵

R=(fij)n×n。

将判断矩阵转换成模糊一致判断矩阵之后,依据下式计算评价层(要素层)中各元素对上一层的权重值。

(3)

α与权重的差异度成反比,即α越大,权重的差异度越小;α越小,权重的差异度越大。当α=(n-1)/2时,权重的差异度最大[11]。文中以计算评价层中拒绝服务元素E1对要素层中的压力传感器A6的权重为例。依据判断矩阵阶数得到n=5,则α=2,计算得到wb1=0.183。同理,计算其他攻击方式对传感器A6权重分别为wb2=0.206、wb3=0.283、wb4=0.235、wb5=0.103。由此可以得到评价层5个元素对传感器A6的权重WA6=(wb1=0.183,wb2=0.206,wb3=0.283,wb4=0.235,wb5=0.103)。

使用同样的计算步骤可以得到评价层的攻击方式对其他要素层设备的权重,以及要素层设备对目标层安全风险值的权重。

WA1=(wb1=0.217,wb2=0.179,wb3=0.199,

wb4=0.180,wb5=0.246),

WA2=(wb1=0.255,wb2=0.259,wb3=0.128,

wb4=0.141,wb5=0.219),

WA3=(wb1=0.193,wb2=0.171,wb3=0.218,

wb4=0.234,wb5=0.214),

WA4=(wb1=0.201,wb2=0.139,wb3=0.208,

wb4=0.230,wb5=0.212),

WA5=(wb1=0.285,wb2=0.156,wb3=0.258,

wb4=0.152,wb5=0.146),

WA7=(wb1=0.215,wb2=0.219,wb3=0.128,

wb4=0.203,wb5=0.235),

WA8=(wb1=0.220,wb2=0.189,wb3=0.208,

wb4=0.220,wb5=0.163),

WA9=(wb1=0.235,wb2=0.209,wb3=0.248,

wb4=0.179,wb5=0.148),

WF=(wa1=0.269,wa2=0.173,wa3=0.073,

wa4=0.348,wa5=0.023,wa6=0.044,

wa7=0.044,wa8=0.013,wa9=0.016)。

计算得到每个元素对上一层元素的权重后,

(4)

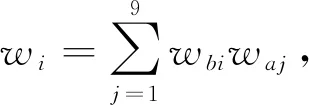

3.3 博弈模型分析

图3 博弈模型图

依据文献[10]的攻防收益函数公式计算攻击、防御收益,得到攻防收益矩阵,见表5。

表5 攻防收益矩阵

得到收益矩阵后,根据混合策略纳什均衡公式,求解混合策略纳什均衡。为方便求解将公式进一步推演,得到两个联合公式,

(5)

变成求解式(5)最优解的问题。

通过计算得到混合策略纳什均衡

(6)

要素层中各设备的风险值FAn,

(7)

得到各个评价层攻击方式安全风险值FB1=0.469,FB2=0.507,FB3=0.578,FB4=0.428,FB5=0.466,设备安全风险值FA1=0.634,FA2=0.400,FA3=0.175,FA4=1.003,FA5=0.055,FA6=0.098,FA7=0.100,FA8=0.028,FA9=0.362。

攻击方式及系统设备安全风险值分别如图4和图5所示。

图4 攻击方式安全风险值

图5 系统设备安全风险值

由图4可以看出,评价层中安全风险最高的攻击方式是窃听攻击和数据篡改,因此这两种攻击方式对系统安全的威胁最大,在部署防御措施时应着重加强对窃听攻击和数据篡改的防御。由图5可以看出,要素层中系统设备安全风险较高的是PLC、工程师站、操作员站和无线设备,因此,管理员进行系统安全管理时,需要着重加强安全防护措施与安全管理技术。

4 结 语

提出基于模糊层次分析法和博弈理论的风险评估方法。从信息安全风险评估方法思考,利用模糊层次分析法构建层次化工控系统模型,依据专家经验完成各层元素的重要性赋值,得到模糊判断矩阵和各元素的权重值公式;根据攻击方式和防御策略建立攻防博弈模型,计算攻击造成的损失和攻击发生的可能性。最后,以各元素权重值、攻击造成的损失和攻击发生的可能性为基础得到每种攻击方式对系统风险的影响和系统设备的安全风险值,为系统安全防护提供建议。