信息安全管理体系有效性测量与评价指标研究

2016-08-30卢挺陈多思

卢挺陈多思

(1.常州出入境检验检疫局 江苏常州 213022;2.中国信息安全认证中心江苏中心)

信息安全管理体系有效性测量与评价指标研究

卢挺1陈多思2

(1.常州出入境检验检疫局江苏常州213022;2.中国信息安全认证中心江苏中心)

将信息安全目标分解为11个方面、39个子目标,每个子目标作为一个测量的对象,设置一个或若干个测量指标。再通过权重分析、综合评价,提出信息安全管理的集成测量评价模型,将信息安全目标的有效性量化为一个百分比的数值,帮助管理者更好地掌握组织信息安全管理现状,考核信息安全管理绩效,计算信息安全管理措施的投资回报率,以及发现信息安全管理中的关键不足,积极采取有效控制措施,有利于组织的信息安全管理体系更加完善。

信息安全量化管理;有效性测量;测量模型;指标体系;权重分析;综合评价

1 前言

随着信息化技术的发展,信息安全问题变得日益突出,全社会对于信息安全的认识也逐步提高。一方面,国家成立了中央网络安全和信息化领导小组,并由总书记亲自挂帅;另一方面,企业对于信息安全的认证展现了极大的热情。自2005年信息安全管理体系标准ISO27001:2005[1]发布以来,短短10年间,中国就后来居上,通过ISO27001认证的企业数量在全球排名前列。这些都充分说明了信息安全在中国,不论是官方还是民间,都越来越受到重视。

但是,在信息安全领域投入了大量人力、物力、财力,最终的效果如何?许多企业通过了信息安全管理体系认证,其实际信息安全管理水平如何?各级政府行政机关事业单位都把信息安全纳入了考核要求,考核如何量化?现实需要使得信息安全管理体系有效性测量与评价指标的研究具有非常重要的意义[2,3]。

量化管理理论是一种从目标出发,使用科学、量化的手段进行组织体系设计和为具体工作建立标准的理论,它涵盖组织战略制定、组织体系建设、对具体工作进行量化管理等。为了及时准确掌握信息安全管理体系运行的效率和效果,需要对信息安全管理进行量化,建立有效的测量方法与评价指标[4,5]。

2 信息安全管理体系测量模型

《信息安全管理测量》(ISO 27004:2009)[6]是ISO27000系列标准中,关于评估信息安全管理体系(Information Security Management System,简称ISMS)和控制措施有效性的实施指南,通过该标准可以帮助组织建立有效的ISMS有效性测量模型。

2.1测量目标

在信息安全管理体系的背景下,信息安全测量的目标包括如下几个方面:①评价已实施控制措施或控制措施集的有效性;②评价已实施的ISMS的有效性;③验证已识别安全要求的满足程度;④在组织的总体业务风险方面,促进信息安全执行情况的改进;⑤为了便于做出ISMS相关的决策,并证明已实施的ISMS所需的改进,为管理评审提供输入。详见图1。

图1 信息安全管理ISMS PDCA循环中的测量输入和输出

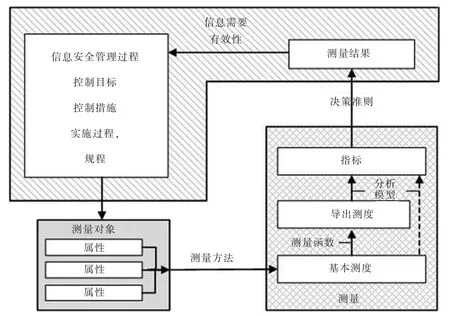

2.2测量模型

信息安全测量模型是将信息需要和相关测量对象及其属性关联的结构(如图2所示),测量对象可包括已计划的或已实施的过程、规程、项目和资源;信息安全测量模型描述如何将相关属性进行量化并转换为指标,以提供决策依据。

图2 信息安全测量模型

3 信息安全管理测量指标体系

建立信息安全管理测量评价指标体系,关键是将信息安全目标分解为多个子目标,每个子目标作为信息安全独立的测量对象,再通过多个测量指标来测量。每个测量指标应考虑“可量化、易于测量、可重复测量、有效反映目标效果”的要求,还应考虑其达标的阀值和对测量对象的影响权重,从而构成一套多层次多级综合评价的指标体系。

《信息安全管理实用规则》(ISO 27002:2005)[7]从安全方针、信息安全组织、资产管理等11个方面,提出了39个信息安全管理子目标。这39个信息安全管理子目标,就是本研究的测量对象。为了实现这39个信息安全管理子目标,标准提供了133项控制措施。根据选择测量指标的原则,本研究从中挑选出可量化、易测量、可重复测量、有代表性的控制措施,共计58项作为测量指标,每个子目标有1个或若干个测量指标,再根据权重方法对测量结果进行综合评价[5]。

关于权重的设置,根据郭锡泉、罗伟其、姚国祥3位教授、博导在论文《信息安全管理测量的集成综合评价方法》中的研究成果[8,9],分别对11个控制域权重进行划分(见表1),并以此为参考,分别对子目标和测量指标设置权重。

表1 信息安全管理域的测量权重

3.1安全方针

子目标1:依照业务要求及相关法律与法规,提供管理阶层对信息安全之指引与支持。

测量指标1:方针的评审时间间隔

3.2信息安全组织

子目标2:在组织内管理信息安全。

测量指标2:测量用于IT安全的投资和用于IT投资的比例

测量指标3:测量终端使用登记情况

测量指标4:测量保密协议的员工签署情况

测量指标5:测量内部评审实施的时间间隔

测量指标6:测量组织与政府部门与特定利益团体的联系频率

子目标3:维持由外部团体存取、处理、通信或管理之组织信息与信息处理设施的安全。

测量指标7:测量服务供应商签署保密协议的情况

3.3资产管理

子目标4:达成并维持组织资产的适当保护。

测量指标8:测量信息资产的识别度

子目标5:确保信息受到适当等级的保护。

测量指标9:测量已贴标识的终端数

3.4人力资源安全

子目标6:确保聘雇人员、承包商及第三方使用者了解其职责,并适合其所考虑的角色与降低设施的窃盗、诈欺或误用的风险。

测量指标10:测量有人员档案、履历的在职员工数量

子目标7:确保所有聘雇人员、承包商及第三方使用者认知信息安全的威胁与关切议题、其职责及责任,并有能力在日常工作中支持组织安全方针与降低人为错误的风险。

测量指标11:根据员工经过信息安全培训的人次占比,确定员工的信息安全意识度

测量指标12:跟据缺乏安全培训而导致的安全事故,测量信息安全培训的有效度

测量指标13:测量制度规范中禁止行为的惩戒措施覆盖程度

子目标8:确保聘雇人员、承包商及第三方使用者能以有序的方式脱离组织或变更聘雇。

测量指标14:测量回收访问权限的覆盖程度

3.5物理与环境安全

子目标9:防止组织的作业场所与信息被未经授权的物理存取、损害及干扰。

测量指标15:测量机房物理控制的有效度

测量指标16:测量火灾、地震、爆炸的防范措施的有效度

子目标10:防止资产的遗失、损害、偷窃或受损,并防止组织活动的中断。

测量指标17:测量支持性设施的使用次数测量指标18:测量线缆保护的有效度

测量指标19:测量报废设备信息删除有效度

3.6通信与操作安全

子目标11:确保正确与安全地操作信息处理设施。

测量指标20:测量已文件化操作规程数量

子目标12:实施与维持适当等级之信息安全及服务交付并能与第三方服务交付协议一致。

测量指标21:测量第三方服务的评价覆盖度

子目标13:使系统失效的风险最小化。

测量指标22:测量容量管理监控指标数量

子目标14:保护软件与信息的完整性。

测量指标23:测量受防病毒软件保护的信息系统数量

测量指标24:测量防病毒软件升级的时效性

测量指标25:测量防病毒软件对病毒的发现率

子目标15:维持信息与信息处理设施的完整性与可用性。

测量指标26:测量信息系统备份度

测量指标27:测量信息系统备份还原测试数

子目标16:确保网络内信息与支持性基础设施的保护。

测量指标28:测量每月网络终端违规外连次数

测量指标29:测量每月网络终端违规内连次数

子目标17:防止资产被未授权的揭露、修改、移除或破坏,以及业务活动的中断。

测量指标30:测量一定时间内外来移动设备私自接入的次数

子目标18:维护组织内及与任何外部组织交换信息与软件的安全。

测量指标31:测量违规内外网数据交换次数

子目标19:确保电子商务服务的安全与其安全的使用。

子目标20:侦测未经授权的信息处理活动。

测量指标32:测量终端日志保存符合管理规定的数量

测量指标33:测量时钟同步不符合要求的设备和系统

3.7访问控制

子目标21:控制信息的获取。

测量指标34:测量有访问控制列表的系统数

子目标22:确保授权使用者对信息系统的存取与防止未经授权的存取。

测量指标35:测量设置错误权限的用户帐号数量比例

子目标23:防止未经授权的使用者存取及信息与信息处理设施的泄露或窃盗。

测量指标36:测量使用不合格口令的用户数

测量指标37:测量每月员工离开电脑时,未锁定计算机次数

测量指标38:测量已按规定设置屏幕保护的终端数

子目标24:防止网络服务被未授权的存取。

测量指标39:测量网络中已标识的终端数量(如MAC标识、IP标识、计算机名/域名标识等)

测量指标40:测量组织内相互独立的计算机网络数量(如互联网、单位内网、政务外网、政务内网、保密网)等

子目标25:防止操作系统被未授权存取。

测量指标41:测量有弱口令过滤规则的信息系统

测量指标42:测量有会话超时和联机时间限时功能的信息系统

子目标26:防止应用系统中的信息被未经授权的存取。

测量指标43:测量信息系统用户权限分配与其访问控制列表要求一致的数量

子目标27:确保在使用移动计算和远程工作设施时信息的安全。

测量指标44:测量因移动计算造成的安全事件数量

3.8信息系统获取、开发及维护

子目标28:确保信息系统的安全是完整的。

测量指标45:测量系统建设时有书面安全需求的应用系统数量

子目标29:防止应用系统内信息的错误、遗失、未授权修改或误用。

测量指标46:测量获取的数据错误情况

子目标30:通过加密手段来保护细腻的保密性、真实性或完整性应该制定使用密码的策略。密钥管理应该支持使用密码技术。

测量指标47:测量使用密钥的系统中密钥数量与用户数量的占比

子目标31:确保系统文件的安全。

测量指标48:测量安装软件白名单之外软件的情况

子目标32:维持应用系统软件与信息的安全。测量指标49:测量系统变更的测试情况

子目标33:降低因所使用已公布技术的脆弱性而导致的风险。

测量指标50:测量已更新最新补丁的系统占比

测量指标51:测量受防火墙保护的信息系统数量

3.9信息安全事件管理

子目标34:确保能够采取及时矫正措施的方式,传达与信息系统有关的信息安全事件与弱点。

测量指标52:测量年度信息安全事故数量

测量指标53:测量信息安全事故数量与事故发生区域员工的比例

子目标35:确保应用一致与有效的方案于信息安全事件的管理。

测量指标54:测量已有安全事故调查与总结的信息安全事故的比例

3.10业务连续性管理

子目标36:防止业务活动的中断,保护关键业务流程不会受信息系统重大失效或自然灾害的影响,并确保他们的及时恢复。

测量指标55:测量有紧急情况处理流程(应急预案)的信息系统的比例

测量指标56:测量信息系统的可用性

3.11符合性

子目标37:避免违反任何法律、法规或合约义务,以及任何安全要求。

测量指标57:测量安装正版软件的实施度

子目标38:确保系统符合组织的安全政策与标准。

测量指标58:测量对信息系统进行技术检测的次数

子目标39:使信息系统审核过程的有效性最大化,并使其受到的干扰最低。

测量指标59:测量审计活动(风险评估、内审、有效性测量等)提前通知相关部门天数

4 应用实例

由于篇幅限制,无法对59个测量指标的数据采集方法、计算公式和权重一一说明。下面以“3.7访问控制”过程及其子目标21“访问控制的业务要求”和子目标23“使用者责任”为例,说明信息安全管理测量指标体系的数据采集方法、计算公式和权重。

4.1“访问控制”过程子目标、测量指标及权重

由表1得知,“访问控制”过程在整个信息安全体系中的权重为15.59%,其7个子目标和11个测量指标及权重见表2。

表2 “访问控制”过程子目标、测量指标及权重

(续表2)

4.2子目标21“访问控制的业务要求”

由表2可知,子目标21“访问控制的业务要求”目标在“访问控制”过程中的权重为25%,只有1个测量指标“访问控制策略”,这个测量指标对子目标实现的权重为100%。

具体测量内容:测量有访问控制列表的系统数(如各共享数据、应用系统、网络、物理等)。

测量时间:实时测量。

计算方法:有访问控制列表的系统数/需要设置访问控制测量的系统数×100%。

测量阀值:100%。

假设需要设置访问控制列表的系统数量为10个,已经设置了10个,则该指标测量项的测量值为100%,测量阀值也是100%,满足阀值,该测量项达成。由于测量目标1只有这一个测量项,则该测量目标达成。

综合计算该测量项对整个信息安全管理体系的影响的方法为:访问控制过程的权重×访问控制业务要求目标的权重×测量指标的权重,即15.59%× 25%×100%=4%

4.3子目标23“使用者责任”

由表2可知,子目标23“使用者责任”目标在“访问控制”过程中的权重为12.5%,其有3个测量指标“用户口令”、“操作锁定”、“屏幕保护”,这3个指标对目标实现的权重分别为50%、25%、25%。

(1)用户口令。

具体测量内容:测量使用不合格口令的用户数,实时测量。

测量时间:实时测量。

计算方法:使用不合格口令的员工数/员工总数×100%。

测量阀值:≤10%。

假设员工总数为100人,使用不合格口令(口令长度不符合、口令复杂度不符合等)人数为5人,则该指标测量项的测量值为5%,测量阀值为≤10%,满足阀值,该测量项达成。

(2)操作锁定。

具体测量内容:测量一定周期内员工离开电脑时,未锁定计算机次数。

测量时间:每月测量。

计算方法:未锁定计算机次数/员工总数× 100%。

测量阀值:≤50%/月。

假设员工总数为100人,当月共发现员工离开电脑时未锁定计算机次数为46次,则该指标测量项的测量值为46%,测量阀值为≤50%,满足阀值,该测量项达成。

(3)屏幕保护。

具体测量内容:测量已按规定设置屏幕保护的终端数。

测量时间:实时测量。

计算方法:已按规定设置屏保终端/终端总数× 100%。

测量阀值:≥90%。

假设公司内终端电脑总数为100台,已按规定设置屏保终端数为98台,则该指标测量项的测量值为98%,测量阀值为≥90%,满足阀值,该测量项达成。

(4)计算。

综合计算3个测量项对整个信息安全管理体系的影响的方法为:访问控制过程的权重×使用者责任目标的权重×测量指标的权重,即:

“用户口令”对整个体系的影响值=15.59%× 12.5%×50%=1%

“操作锁定”对整个体系的影响值=15.59%× 12.5%×25%=0.5%

“屏幕保护”对整个体系的影响值=15.59%× 12.5%×25%=0.5%

通过以上方法,将所有的59项测量指标得分相加,即可将信息安全管理体系整体有效性进行量化评价。

5 结论

本项目研究了信息安全管理测量与评价问题,得到59项具体的测量指标,用于将组织的信息安全管理水平以一个百分比的数值进行量化。通过对信息安全管理体系有效性的量化,可以帮助管理者更好掌握组织信息安全管理水平现状,作为信息安全管理绩效考核的依据,计算信息安全管理措施的投资回报率,以及发现信息安全管理中的关键不足,积极采取有效控制措施,有利于组织的信息安全管理体系更加完善,对通过 ISO27001认证和实施ISO27001管理的组织有很好的参考性。

[1]GB/T 22080 2008/ISO/1EC27001:2005信息技术安全技术 信息安全管理体系 要求[S].

[2]曲晖,李建平,魏军,等.质检行业信息安全管理有效性测量[J].质量与认证,2014,02:47-49.

[3]程瑜琦,朱博,李旭,等.信息安全管理体系控制措施有效性测量概述[J].质量与认证,2014,02:40-42.

[4]朱英菊,陈长松.信息安全管理有效性测量[J].信息网络安全,2009,01:87-88.

[5]朱英菊,刘红丽,陈长松.信息安全管理有效性的测量研究[J].情报杂志,2010,29(1):73-76.

[6]ISO/IEC 27004:2009信息技术安全技术 信息安全管理测量[S].

[7]GB/T 22081-2008/ISO/IEC27002:2005信息技术安全技术 信息安全管理实用规则[S].

[8]郭锡泉,罗伟其,姚国祥.信息安全管理测量的集成综合评价方法[J].计算机工程与应用,2011,47(10):75-77.

[9]郭锡泉、罗伟其、姚国祥.开放可伸缩的信息安全管理测量评价体系[J].计算机工程与设计,2012,33(4):1275-1279.

Measure of Effectiveness and Study on Evaluation Indicator for the Information Security Management System

LU Ting1,CHEN Duosi2

(1.Changzhou Entry-Exit Inspection and Quarantine Bureau,Changzhou,Jiangsu,213022;2.China Information Security Certification Center-Jiangsu Center)

This essay sets up one or more measurement indicators through disintegrating information security objects into 11 aspects and 39 subunit objectives,each of which as one measuring objective.And then to propose the integrated measuring evaluation model for the information security management through weight analysis and comprehensive evaluation so that the effectiveness of the information security objective is quantified to a percentage number which may assist the managers to control the information securitymanagementsituationoftheirorganizations,checktheshortageduringthemanagementof information security before they take effective control measures and make the management system for information security more perfect.

Quantitative Management of Information Security;Measure of Effectiveness;Measuring Model;Indicator System;Weight Analysis;Comprehensive Evaluation

TN91

E-mail:lut@jsciq.gov.cn

江苏出入境检验检疫局科研项目 (2013KJ48)

2015-08-03