面向对等云存储网络的读写双向信任模型的研究

2016-06-16杨志平甘志刚

饶 磆,戎 成,杨志平,甘志刚

(1.浙江交通职业技术学院,杭州 311112;2.浙江工商大学信电学院,杭州 310018)

面向对等云存储网络的读写双向信任模型的研究

饶磆1,戎成1,杨志平1,甘志刚2

(1.浙江交通职业技术学院,杭州311112;2.浙江工商大学信电学院,杭州 310018)

摘要:当前国内外对信任模型的研究均基于单向服务的对等网络,且难以抵抗“洗底”攻击。针对当前信任模型中对新加入网络的节点赋予固定的信任值,从而容易遭受“洗底”攻击的特点,提出了动态配置节点初始值的方法。同时,为了提高信任模型在网络存储领域应用的灵活性,提出存储信任值和数据读取信任值的概念,并通过存储偏好因子来调节两种信任值在最终结果中的比重,与其他对等网络存储信任模型相比,本模型配置更灵活,应用的范围更广。模拟实验表明,本模型较经典的EigenTrust信任模型在大范围的“洗底”攻击下具有更高的交易成功率。

关键词:对等网络;信任模型;信任值;云存储

0引言

随着信息技术的发展和人们对计算能力的不断追求,作为与计算技术密不可分的存储技术,也伴随着计算能力的提高,从最初的单机存储、网络存储、分布式存储发展到现在的云存储。云存储是从云计算概念中延伸和发展出来的一种全新概念。与云计算类似,云存储是指通过集群应用、网格技术或分布式文件系统等功能,将网络中大量不同类型的存储设备通过虚拟化软件集合起来协同工作,共同对外提供数据存储和业务访问能力,是对虚拟化存储资源的管理和使用。由于云存储概念具有清晰的商业模式与高效率低成本的存储特性,使得其一经提出即得到学术界与产业界的广泛关注,产生了如iCloud、Google Storage for Developers等一些典型的存储技术与存储服务,并在云计算中得到了广泛的应用。

当前的云存储系统大多采用主/从(Master/Slave)式架构。主从式架构虽然维护简单、管理方便,但是容易产生瓶颈效应,网络处理效率低下。随着对等网络技术的蓬勃发展,对等云存储概念也应运而生。对等云存储系统即以一种功能对等的方式,将系统运营商提供的私有存储节点与互联网开放环境中的公共计算机节点连接起来,形成一个虚拟的海量数据存储系统。与传统的云存储系统相比,对等云存储服务系统不依赖中央节点的控制,不存在单点性能瓶颈问题,且具有高扩展性和高容错性。

区别于存储节点集中或封闭的“私有云”存储系统环境,面向互联网开放的对等云存储服务系统具有对等网络的开放性、动态性、异构性和存储资源的不可靠性等特点,使得其中不可避免会存在大量的恶意节点与欺诈行为,严重影响云存储服务系统的服务质量与效率。据Gnutellah和Kazaa的统计数据显示,70%的用户不共享任何数据,超过50%的音频数据被污染。此外,系统中还存在众多不负责任的用户随意地中止服务,使得存储服务质量无法得到较好的保证。由于对等云存储系统弱化了服务器的概念,传统的基于注册、认证和授权的安全机制已经不能充分满足众多云存储服务的要求,因此,针对开放的对等云存储服务系统中的恶意节点与欺诈行为的特点建立可靠的信誉机制与信任模型,就显得尤为重要。

1国内外相关研究

当前国内外针对对等网络的信任模型进行了广泛的研究,也取得了众多的研究成果。当前的信任模型研究主要分为局部信任模型和全局信任模型。典型的局部信任模型有P2Prep[1]等。局部信任模型最大的缺点在于:所获取的信任值过于片面,极易受到恶意节点和非可信节点的合谋攻击,而在全局信任模型中,节点的信任度来自于所有与它交互过的节点,因此刚好可以弥补局部信任模型的不足。最早出现的P2P全局信任模型是2003年由Stanford大学提出来的EignTrust算法。EignTrust算法通过对节点的信任值进行增加或减少一个常数来达到对节点行为的奖励或惩罚,虽然能够抵御一定的恶意节点攻击,但对于有针对性的策略攻击却效果不佳,例如仅在信任值大到一定程度再作恶的振荡攻击和仅对大交易进行攻击的交易值策略攻击等。为此,人们又不断改进EignTrust算法,通过增加时间衰减因子和波动惩罚因子来增强信任模型抵制策略攻击的能力,比较典型的改进算法有PeerTrust[2]。

此外,国内外众多学者不断将其他领域新的算法引入到信任模型中,以期改进信任模型抵御恶意节点攻击的能力,也取得了不错的效果,如Marcela等提出的一种基于非合作策略的信任模型,利用类菌算法来计算节点的动态参数,从而使节点能够迅速掌握与其他节点间的最佳交易行为[3];吴吉义等于2011年提出一种基于DHT(Distributed Hash Table)的对等云存储服务系统,并建立了一套运行在其上的信誉机制[4],这是迄今国内已知的唯一一个基于对等云存储服务系统的信誉机制。然而,该信誉机制仍然将节点的服务作为一个整体,只对节点的在线时间、磁盘质量、网络带宽等进行评价打分,而忽视了云存储系统中节点同时充当数据提供方(用户读取数据时)和数据接受方(用户存储数据时)的双重角色;此外,该信誉机制仍然是对新加入节点给予一个较大的初始信任值常数,而将可能出现的“洗底”攻击的防范工作交予管理人员通过绑定用户手机等来进行操作,这种做法不但会降低系统的用户体验,被隐私信息敏感用户所抵制,而且也很难阻挡有针对性的“洗底”攻击行为。本文对新节点用户采用动态信任值分配方法,通过评估对等网络环境中新加入节点作恶概率来给予新加入节点一个合适的信任值,即能在正常环境下使得新加入节点获得尽可能高的交易机会,又能在恶劣环境下抵制节点的“洗底”攻击。

2读写双向信任模型

2.1基本概念

定义1(信任值)信任值即度量网络中节点之间信任程度的数值,一般存在于[0,1]区间范围内;

定义2(直接信任值)直接信任值即网络节点通过与对方直接交易来计算出对对方的信任值;

定义3(推荐信任值)推荐信任值即两个网络节点之间没有进行过直接交易,而是从第三方节点获得对对方节点的信任值来推算出对方的信任值;推荐信任值来源于其他节点的直接交易经验。

2.2算法的具体实现

依据上述概念,提出了一种基于对等云存储网络的读写双向信任模型,其算法的基本思想如下:

(2)统计当前时间窗内对等网络环境中的新节点作恶概率ρnew,为分配新节点的初始直接信任值做准备。

①计算统计时间窗口的范围,即从CurrentTime-TimeWindow时刻到CurrentTime时刻的一段时间,其中CurrentTime表示当前时刻,TimeWindow表示时间窗口的长度;

②查询对等网络中的所有节点的四元组,统计所有节点四元组中TimeijCurrentTime-TimeWindow且Fij=1的节点个数之和Countnew和TimeijCurrentTime-TimeWindow的所有节点个数之和Countall;

(1)

(3)设置新节点的初始直接信任值,当节点i与节点j第一次交易时,计算出节点j的初始直接信任值为:

(2)

(4)获得交易节点的信任值,当节点i需要将数据存储到对等网络中的其他节点上时,首先需要获得这些节点的信任值,这里以计算节点i对节点j(i≠j)的信任值为例说明其计算方法:

①从节点i的四元组队列中得到节点j的直接存储信任值Trijsave,dir和直接数据读取信任值Trijload,dir,当节点i与j第一次交易时,则取Trijsave,dir和Trijload,dir均为(2)式计算出的初始直接信任值;

②从节点k(k∈N,k≠i,j)获得其对节点j的直接存储信任值Trkjsave,dir和直接数据读取信任值Trkjload,dir,得到节点j的推荐存储信任值

(3)

和推荐数据读取信任值

(4)

③得到节点i对节点j的综合信任值

(5)

其中λ(λ∈[0,1])为存储偏好因子,λ值越大,代表用户越关注于数据存储的可靠性,反之则更关注数据读取的可靠性。

(5)对所有节点的信任值进行排序,选择信任值最高的节点进行存储交易。

(6)数据存储完毕后,需要对节点j进行交易评价,并根据存储效果更新节点j的存储信任值;如果节点i是第一次与节点j进行交易,则更新节点i上节点j对应的Fij和Timeij。

(7)当节点i每一次从存储节点j获取存储数据后,需要对节点j进行交易评价,并根据获取数据的效果更新节点j的数据读取信任值;如果节点i是第一次与节点j进行交易,则更新节点i上节点j对应的Fij和Timeij。

3仿真实验与分析

为了验证本文算法的有效性,在计算机上进行了模拟实验。实验中软件环境为Windows7操作系统和Matlab2014a,硬件环境为笔记本电脑,其中CPU为Intel(R)Core(TM)i7-4510U,2.0GHz*4,内存为8GB。为了对照比较,本文选取经典的EigenTrust信任模型作为对比算法,实验参数如下:

(1)对等网络中包含20个节点,任意两个节点间可以进行交易;

(2)对等网络中的节点分为正常节点、“洗底”恶意节点和其他恶意节点三类,其中“洗底”恶意节点专门做“洗底”攻击,其他恶意节点则会作恶而导致本身信任值降低;

(3) 总交易次数为1000次,每个单位时间交易1次,其他恶意节点的个数与正常节点的个数相等;

(4)本信任模型的节点初始信任值为0.1~0.8之间,而EigenTrust信任模型的节点初始信任值为固定值0.5;

(5)时间窗口为100个单位时间;

(6)存储节点的评价指标为<上传速度>,并给指标设定分值如表1所示:

表1 上传速度与分值的对应表

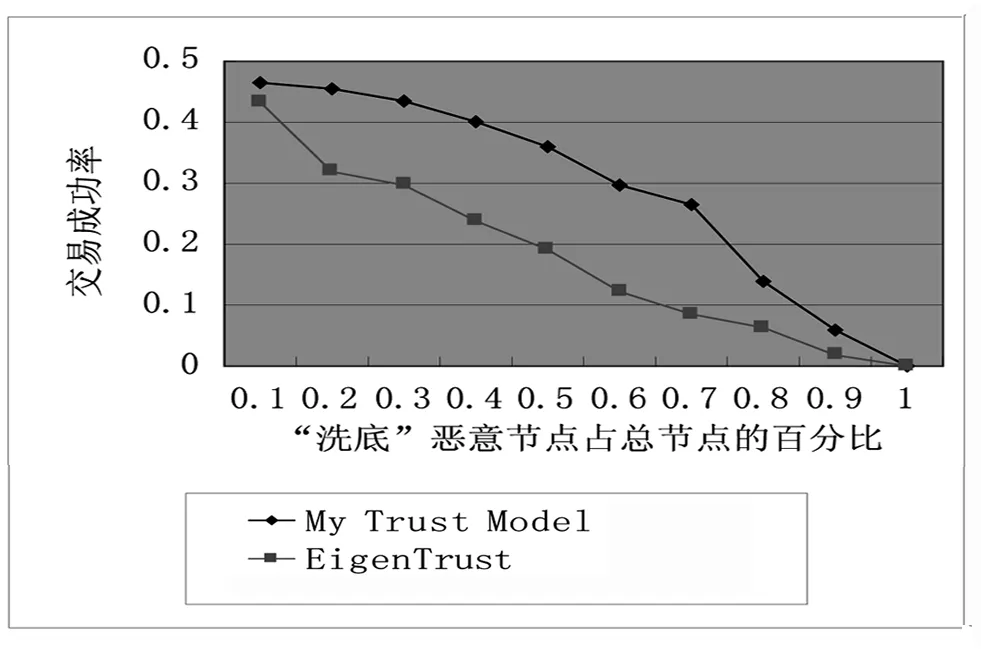

图1 My Trust Model与EigenTrust算法的实验结果对比图

实验结果如图1所示。从图1可以看出,随着“洗底”恶意节点的增加,本文所建立的信任模型和EigenTrust信任模型的交易成功率都在降低,但本模型的交易成功率始终高于EigenTrust信任模型,可见本模型较之EigenTrust信任模型对于抵制“洗底”攻击具有较明显的效果。

参考文献:

[1]Damiani E, Vimercati S D C, Paraboschi S, et al. Managing and Sharing Servents’Reputations in P2P Systems[J].IEEE Transactions on Knowledge and Data Engineering,2003,15(4): 840-854.

[2]XIONG L, LIU L.PeerTrust: supporting reputation-based trust for peer-to-peer electronic communities[J].IEEE Transactions on Knowledge and Data Engineering, 2004,16(7):843-857.

[3] Marcela Mejiaa,Néstor Pe†-aa,Jose L,et al.A game theoretic trust model for on-line distributed evolution of cooperation inMANETs[J].Journal of Network and Computer Applications,2011,34(1):39-51.

[4]吴吉义,陈德人.对等云存储系统信誉机制研究[J].南京大学学报:自然科学版, 2011,47(4):446-458.

Research on the Read and Write Two-way Trust Model for P2P Cloud Storage Network

RAO Shen1, RONG Cheng1, YANG Zhi-ping1, GAN Zhi-gang2

(1.Zhejiang Institute of Communications, Hangzhou 311112, China;2.Zhejiang Gongshang University, Hangzhou 310018, China)

Abstract:At present, most researches on the trust model are based on the one-way service, and it is difficult to resist the “cleaning record" attack. In this paper, according to the problem that being prone to “clean record” attack, we propose a new method to dynamically configure the initial value of the node in order to giving a fixed value of trust in the current trust model. At the same time, in order to improve the flexibility of the trust model in the field of network storage, the concept of storage trust value and data read trust value is proposed, and the specific gravity of two kinds of trust value in the final result is adjusted by memory preference factor. Compared with other peer to peer networks, the model is more flexible and more widely used. Simulation experiments show that the model is more successful than the classical EigenTrust model in resisting “clean record” attacks.

Key words:P2P; trust model; trust value; cloud storage

收稿日期:2016-03-28

基金项目:浙江省教育厅科研基金(Y201327320);浙江省高职高专院校专业带头人专业领军项目(lj2013021)

作者简介:饶磆(1986-),女,江西抚州人,讲师,硕士,E-mail:raoshen@zjvtit.edu.cn。

中图分类号:TP393

文献标识码:A

doi:10.3969/j.issn.1671-234X.2016.01.009

文章编号:1671-234X(2016)01-0043-04