基于LEACH协议的安全节能路由算法研究

2014-08-05吕林涛胡雷雷杨宇祥

吕林涛,胡雷雷,杨宇祥,谭 芳

(西安理工大学计算机科学与工程学院,西安 7 10048)

基于LEACH协议的安全节能路由算法研究

吕林涛,胡雷雷,杨宇祥,谭 芳

(西安理工大学计算机科学与工程学院,西安 7 10048)

针对现有及经典自适应分簇路由协议LEACH存在网络生存周期短和节点可靠性低的问题,提出一种安全的低能耗分簇路由协议S-LEACH。采用多角度信任模型,即从节点数据、通信带宽和剩余能量3个方面对待检测网络内各节点进行信任度评估,建立信任值集合并对照节点信任度阈值进行簇头安全选举,用萤火虫算法模拟实现成员节点聚簇,以单跳或多跳方式与基站节点通信的方法降低由于通信距离较远而带来的额外能耗。实验结果表明,与LEACH协议相比,S-LEACH协议可延长4倍以上的网络生存周期,且与以数据信任度为评测标准的BTSR协议相比,S-LEACH协议可将网络内非信任节点检测率提高2.3%。

无线传感器网络;节点信誉度;萤火虫算法;分簇;安全;分簇路由

1 概述

无线传感器网络(Wireless Sensor Networks, WSN)由部署在监测区域内大量的廉价微型传感器节点组成,通过无线通信方式形成一个多跳的自组织网络系统[1]。由于无线传感器网络具有不依赖于任何预设网络设施等特点,更是作为物联网底层的重要技术形式[2],使其在战场定位[3]、生理数据采集[4]、智能交通[5]和海洋探测[6]等许多领域都有着广泛的应用前景,在国内外备受关注。

WSN节点具有双重身份,既要完成感应和处理任务,又要完成路由功能。WSN中的节点随机分布且数量众多,而其能量是由容量有限的电池供电,常部署在无人维护、不可控制的环境中,更换不易,且现有路由协议[7]在设计时并没有考虑安全因素;随着WSN的飞速发展和广泛的应用,为了抑制网络中的恶意行为,提高节点和服务的可靠性,降低节点能耗的路由算法成为国内外研究的热点。因此,本文提出一种基于萤火虫算法与信任模型相结合的安全的低功耗簇路由算法——S-LEACH协议。

2 S-LEACH协议的组成框架

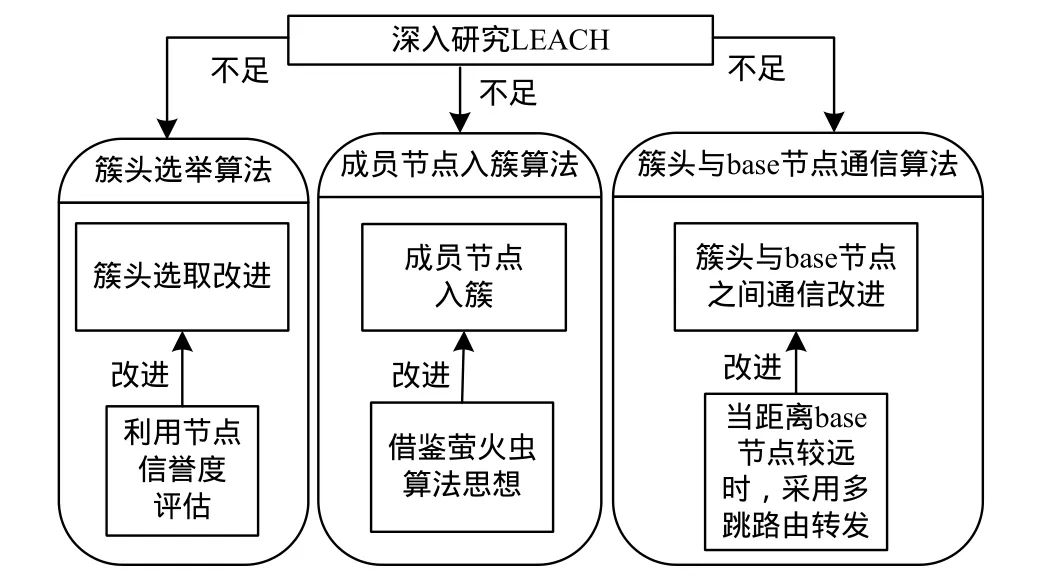

针对LEACH协议的弱点,为了进一步优化其节能并融入安全机制,依托轻量级的节点信誉度安全模型,借鉴萤火虫算法的生物聚集性和多跳路由原理的优势,结合WSN低能耗安全的要求,分别对LEACH协议的簇头选举算法、成员节点入簇算法以及簇头与base节点之间的路由算法进行改进。将信誉度引子和荧光引子相结合,一方面,避免了萤火虫算法的局部早熟;另一方面,将轻量的安全模型与路由进行绑定,兼容各自的特点,从而构建出一种更加优越的S-LEACH大厦,如图1所示。

图1 S-LEACH协议模型

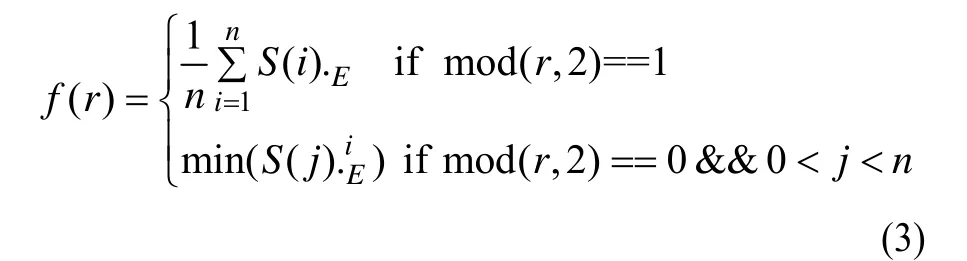

Step3 base节点将收集到的成员节点信息进行汇总,根据式(3)求出能量阈值,再由式(4)判断其是否成为簇首节点,并将簇头信息广播给成员节点,成员节点依据萤火虫算法[9],以荧光素值li( t),如式(5)为参考标准,决定是否加入该簇,从而确定簇头。随着轮数的变化,重复以上步骤:

3 S-LEACH路由协议算法

在S-LEACH协议模型的基础上,对LEACH协议的簇头选举、成员节点入簇和簇头与base节点之间通信算法进行优化和改进。首先建立信任值集合,然后据此集合选举簇头、保证成员节点安全入簇,最后基于此集优化簇间通信算法。

3.1 节点信誉值集合的确立

与传统的Ad H oc网络相比,WSN传感器节点的能量有限,不能通过如基于门限的密钥认证机制和基于自组织密钥认证机制这2种复杂的身份认证机制,WSN的安全信任模型的引入对克服节点数据的不安全性带来了福音。一种基于多角度的信任模型[8]为:

其中,w1,w2,w3分别是数据、带宽和剩余能量可信度的权重;Tdata,Tbandwidth 和Tenerge分别为数据、带宽和剩余能量的信誉度。

基于该模型可得每个节点在第r轮节点i的信誉值集合S( i).trust,如下所示:

3.2 簇头节点的选取及成簇的改进

由于LEACH算法以一定的随机概率得到阈值,作为簇头选取的依据存在安全隐患,且base(基站)节点的位置确定可根据需求对其进行更换,因此在S-LEACH首先假定base节点能量无限,具体实现如下:

Step1 在奇数轮时,base节点广播聚簇信息给网内成员节点。在偶数轮时,按照LEACH协议选取本轮次的簇首节点。

Step2 成员节点接收广播信息,并发布自身信息给base节点,该信息包括该节点剩余能量和该节点的信誉度值。

其中,f( r)为能量阈值;r为轮数;min(S( j).iE)为第i个簇的成员节点j的能量。

其中,α为荧光值调节因子,即第 i个节点到头结点距离与到base节点距离的比值。该比值越大,荧光值越大,成员节点越向该簇头靠近。

3.3 簇间路由的改进

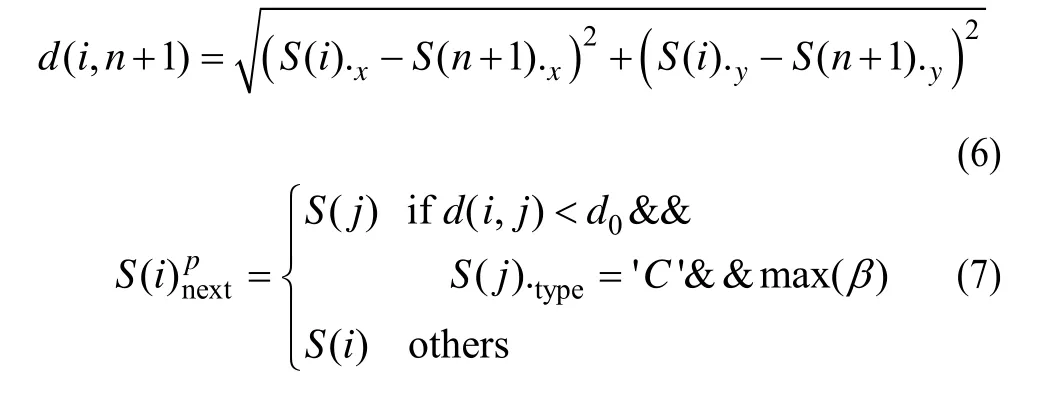

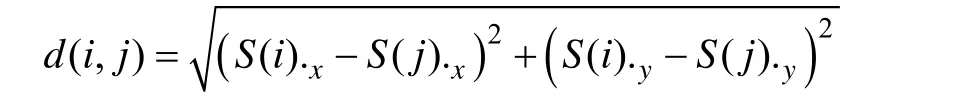

由于LEACH协议使用单跳方式与基站节点进行通信,有可能使节点快速衰亡,但簇头节点距基站节点较远时S-LEACH将采取簇间多跳多条方式。具体实现如下:

Step2 base节点按式(6),将大于节点通信距离do的簇头i,参考β按照Dijkstra算法(迪杰斯特拉算法)在簇头集内寻找下一跳的转发路由节点与base节点进行通信,并根据式(7)记录第p跳簇头节点i的下一转发簇头节点

Step3 base节点广播通知簇头i的下一跳节点的信息S( i)next。

4 实验结果与分析

本文采用文献[10]中的无线电能量模型,并且无线发射模型可以根据节点间距离控制发射功率的大小或者自动关闭以避免收到不需要的数据,仿真工具采用Matlab实验平台,实验环境参数如表1所示。

表1 仿真环境参数

将100个节点随机散播在100 m×100 m的区域内,如图2所示。

图2 初始节点场景

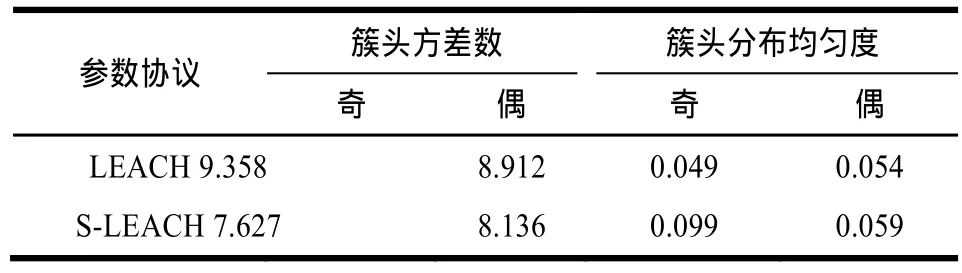

为了验证S-LEACH协议较LEACH协议的优越性,分析协议的稳定性,即簇头分布,主要从2个标准进行评测:簇头数量方差和簇头分布的均匀度,其中,簇头分布的均匀度为最小簇直径和与最大簇直径之比。通过表2的对比发现,通过萤火虫算法改进的聚簇算法使该协议更稳定。

表2 协议稳定性对比

为了进一步验证S-LEACH协议在网络生存周期的优势。以网络中存活节点的个数为参考标准,实验发现,在初始能量异构环境中,LEACH协议有可能在第一轮衰亡,因为其随机选取簇头节点。平均第一节点衰亡集中在16轮左右,而S-LEACH协议可达166轮左右。由此可见,S-LEACH 协议较LEACH协议对延长网络生命周期延长了4倍左右,通过10轮的仿真统计分析对比见表3,其中,FND代表第一个节点死亡时间、HND代表一半节点死亡时间、LND代表最后一个节点死亡时间。

表3 LE ACH协议与S-LEACH协议对比 轮

为了验证S-LEACH协议安全性,令w1=50、w2=30、w3=20,以不信任节点的检测概率为参考。将其与BTSR[9]的路由协议进行比较,如图3所示。

图3 S-LEACH与BTSR协议的安全性对比

由图3可知,随着非信任节点的比例增加,非信任节点的相似度提高,非信任检测率降低。特别是当非信任节点的比例超过0.4时,S-LEACH协议的检测率较BTSR协议平均提高了2.3%。

5 结束语

随着WSN技术的飞速发展和应用不断拓展,传感器节点的能效和数据传输安全性已成为亟待解决的问题而日益显露出来,即便WSN已经接纳了传统网络相关的协议,但因其自身局限性限制,使其在多跳网络环境下很难保证网络安全运行,因此本文将重点研究安全的节能策略,提出一种安全的低能耗分簇路由协议。

目前WSN分簇路由协议的研究还不够成熟,安全与节能的矛盾还没有得到完全解决,现有的分簇路由协议需要不断地改进和提高。今后可以考虑将安全节能的WSN分簇路由协议应用于物联网[11]和分布式WSN[12]。

[1] 王 殊, 阎毓杰, 胡富平, 等. 无线传感器网络的理论及应用[M]. 北京: 北京航空航天大学出版社, 2007.

[2] 刘 强, 黄小红, 冷甦鹏. 一种面向物联网的无线传感器网络优化部署策略[J]. 中国通信, 2011, 8(8): 111-120.

[3] Viani F, Rocca P, Oliveri G, et al. Location, T racking, an d Imaging of Targets in W ireless Sensor Net works: An Invited Review[EB/OL]. (2011-09-10). http://onlinelibrary.wiley.com/ doi/10.1029/2010RS004561/abstract.

[4] Emeka E, Abraham O F. A Survey of Sys tem Architecture Requirements for Helth Care-based Wireless Sensor Networks[J]. Sensors, 2011, 11(5): 4875-4898.

[5] Ferna ndo L, Antonio-Javier G, Felipe G, et al. A Comprehensive Approach to WSN-based ITS Application: A Survey[J]. Sensors, 2011, 11(11): 10220-10265.

[6] Cristina A, Pedro S, Andres I, et al. Wireless Sensor Networks for Ocean ographic Monitoring: A Systematic Revie w[J]. Sensors, 2010, 10(7): 6948-6968.

[7] 王 朔, 贾翔宇, 林 强. 基于可信度的无线传感器网络安全路由算法[J]. 通信学报, 2008, 299(11): 105-112.

[8] 江自兵, 周鸣争, 梁祥君, 等. 一种基于节点信誉度的无线传感器网络信任模型[J]. 安徽工程大学学报, 20 11, 26(1): 58-61.

[9] Lewis S, Cratsley C. Flash Signal Evolution, Mate Choice, and Predation in Fireflies[J]. Annual Review of Entomology, 2008, 2008, (53): 293-321.

[10] 朱 程, 周鸣争, 许金生. B TSR: 一种基于行为可信的安全数据融合与路由算法[J]. 计算机应用, 2 008, 11(28): 2820-2824.

[11] 钱志鸿, 王义君. 面向物联网的无线传感器网络综述[J].电子与信息学报, 2013, 35(1): 215-226.

[12] 丰宁宁, 王成华. 一种基于分布式协作的WSN定位方法[J].计算机技术与发展, 2012, 22(5): 60-63.

编辑 任吉慧

Research on Safe Energy Saving Routing Algorithm Based on LEACH Protocol

LV Lin-tao, HU Lei-lei, YANG Yu-xiang, TAN Fang

(School of Computing Science and Engineering, Xi’an University of Technology, Xi’an 710048, China)

This paper presents a safe and low energy consumption clustering routing protocol S-LEACH to solve existing and classical adaptive routing protocol LEACH in the net work survival period and the deficiency of the security. It evaluates each node of the detected environment based on trust model from three aspe cts of node data, communication bandwidth and residual energy. It sets up the node credibility collection to select the head according to threshold value, and uses the firefly algorithm to simulator clusterin g. The base station node communicates with multiple hops routing algorithms to reduce the additional energy consumption. Experimental results show that S-LEACH’s life cycle in the network prolongs more than four times compared with LEACH and is increased by 2.3% compared with BTSR protocol in the untrusted node detection.

Wireless Sensor Networks(WSN); node credibility; firefly algorithm; clustering; security; clustering routing

10.3969/j.issn.1000-3428.2014.05.013

国家自然科学基金资助项目(61273271);中国博士后科学基金资助项目(20110491674);陕西省教育厅科学研究计划基金资助项目(12JK0928)。

吕林涛(1955-),男,教授、硕士,主研方向:网络与信息安全,数据挖掘,无线传感器网络;胡雷雷,硕士;杨宇祥,副教授;谭 芳,讲师、硕士。

2013-01-09

2013-05-10E-mail:hulei19860503@163.com

1000-3428(2014)05-0059-03

A

TP393.08