基于人工智能的通信网络流量异常监测方法

2024-12-12朱敬芳唐萍

关键词:人工智能;通信网络;网络流量;异常监测方法

0 引言

在信息化快速发展的今天,通信网络已渗透到人类日常生活的各个角落,成为现代社会不可或缺的重要基础设施。与此同时,网络安全问题也日益凸显,通信网络流量异常监测成为保障网络安全的关键环节。传统的通信网络业务监测多采用固定门限或预设规则,难以适应网络环境的变化。因此,亟须一种更加智能、高效的监测方法。

近年来,人工智能技术的快速发展为通信网络流量异常监测提供了新的思路。基于人工智能的通信网络流量异常监测方法能够利用机器学习、深度学习等先进技术,从海量网络流量数据中自动提取特征和模式,实现对异常流量的准确识别。这种方法不仅降低了人为干预的程度,提高了监测的自动化和智能化水平,还能更好地适应不断变化的网络环境,提高监测的准确性和效率[1]。

因此,本研究旨在探索基于人工智能的通信网络流量异常监测方法,以提升网络安全的保障能力。通过对现有研究进行分析,结合实际应用场景,提出一种基于人工智能的通信网络流量异常监测模式,并通过实验验证其优越性和有效性,为通信网络流量异常监测领域的发展提供新的思路和方向。

1 构建通信网络流量特征经验库

由于通信网络流量具有高度的复杂性和多变性,其流量特征受到多种因素的影响,使得网络流量模式难以用简单的规则或模型来描述。因此,为了准确捕捉网络流量的异常行为,本文构建了一个全面、系统的通信网络流量特征经验库。

假定有N个数据包需要传送或共享,通过统计每个数据包的大小,计算它们在网络通信中总共占用的字节数,从而提取通信流量特征。计算过程如下:

公式(1)中,σ 表示网络通信流量特性,N 表示通信分组数,c 表示封包对通信网络的占用,n 表示特征提取的次数。

为了确保提取的网络通信流量特征具有足够的可靠性和准确性,设定一个特征有效置信区间Q,对提取的流量特征进行更精确的评估和筛选。Q 可以用公式(2)进行表示:

公式(2)中,a表示数据包参数。

通过应用公式(2)的计算,获取到Q 的多个不同取值,这些取值构成网络通信流量特征的有效置信区间,将置信区间的最大值与最小值作为边界值,作为提取网络通信流量特征的精确范围。在全面掌握这些特性之后,根据规范的构造标准,创建专用于网络通信流量的经验库[2]。构建原则如表1所示。

在构建网络通信流量经验库的过程中,严格遵循表1所规定的格式,对经验库进行全面而细致的填充。至此,通信网络流量经验库的构建完成。

2 计算通信网络实时流量

在构建完成的通信网络流量经验库中,各种数据流承载着用户的请求、应答以及数据传输,共同构成通信网络的业务流。基于此,对通信网内的业务流进行统计与分析。在实际网络环境下,节点采集到的服务数据通常是混杂的,而非单一业务的有序排列。这种混合业务的特点使得单个业务类别的数据流必须进行分离处理[3]。为实现这一目标,需要对通信网络的实际业务进行分析。

在现实的互联网环境中,数据往往呈现出显著的信息不平衡现象。这种不平衡不仅体现在各类应用程序之间的流量差异上,更在于流量分布的极度不均。通过收集和分析这些流量数据,可以识别出哪些应用程序产生多少流量以及流量峰值,从而掌握通信网络的整体流量状况。计算公式如下:

公式(3)中,E 表示生成最多通信量的应用,c 表示应用的业务过程,e 表示数据样本字段,r 表示采样数据的数量,P 表示网络使用率,p 表示在指定时期内应用软件的通信量,反映应用程序的网络活动强度[4]。

定期采集CPU所使用的数据,对网络通信流量进行分析。针对不同接口通信方式生成的各种服务数据,在统计处理时,采取与IP相似的统计方式,将列表作为输入,通过窗口映射函数,抽取传输层协议头。依据目的端口号字段及字段的长度,计算关键值,进而获得包含通信端口及通信数据长度的详细资料。基于所得到的数据,用以下公式来计算通信网络的流量R:

公式(4)中,S 表示传输层协议,C 表示清单输出任务,f 表示通信数据长度统计量,h 表示目标端口号域长度,D 表示目标层通信协议[5]。通过综合考虑以上参数和函数,完成通信网络实时流量的计算。

3 基于人工智能实现流量异常智能监测

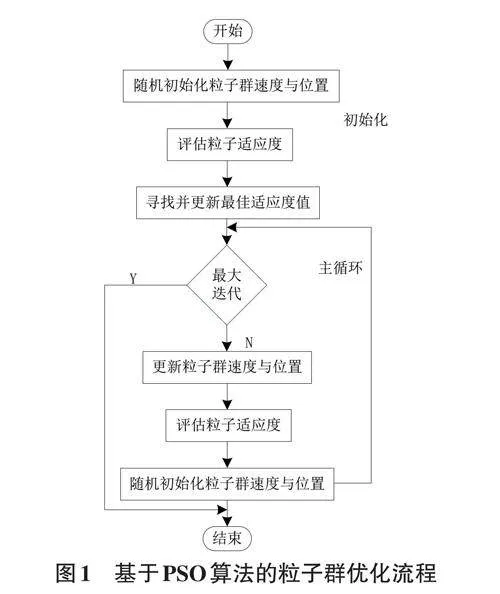

在完成通信网络流量特征经验库的构建并计算通信网络的实时流量后,能够识别并获取网络流量的各种类型及其对应的标志。为了实现通信网络流量的异常监测,本文采用人工智能中的粒子群优化(PSO) 算法进行智能监测。基于PSO算法的粒子群优化流程如图1所示。

在算法启动之初,随机为粒子群赋予初始速度和位置,每个粒子代表一种监测方案。评价各粒子的适应度,找出适应度最大的一个,作为当前最优方案。其他粒子根据这个最优解不断调整自己的速度和位置,判定已更新粒子迭代的最大值[6]。如果达到了,则输出当前的粒子群优化结果,标志着整个优化流程的结束;如果未达到,则继续更新粒子的速度和位置,计算公式如下:

公式(5)中,Vi 表示粒子更新速度,Xi 表示粒子更新位置,w 表示粒子的适应度系数,Vi0 表示粒子的初始速度,Xi0 表示粒子的初始位置,q1、q2 表示PSO算法中的个体学习因素和种群学习因素,k1、k2 表示一个随机常数,Pai 表示目前个体所处的最优位置,Gai 表示粒子个体的初始最优位置[7]。

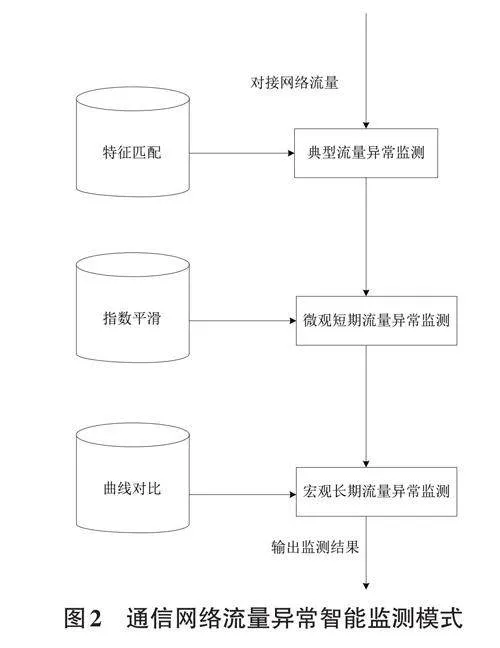

粒子根据自身的适应度系数和当前最佳位置,结合个体学习因子和种群学习因子,以及随机常数的影响,更新自身的速度和位置。不断地迭代和计算,个体的适应值不断增加,直到收敛到最大值或满足其他终止条件为止。采用PSO粒子群优化方法,获得最优解,从而保证了对流量异常的智能监控。在此基础上,对智能监测层级进行分级,构成一套完整的监测模式[8]。如图2所示。

通过这种模式,实现对通信网络流量的全面、实时监控,及时发现并处理异常流量,保障网络的稳定和安全运行。至此,完成了基于人工智能的通信网络流量异常监测方法的设计。

4 实验

4.1 实验准备

为了确保设计方法在通信网络异常流量监测中取得良好的应用效果,进行了实验验证。在实验环境准备方面,首先进行硬件配置。数据库服务器选用Dell PowerEdge R740,搭载Intel Xeon Gold 6230 处理器、512GB ECC DDR4内存以及2TB NVMe SSD。应用服务器采用HP ProLiant DL380 Gen10,配备双路IntelXeon Silver 4214处理器、256GB ECC DDR4内存以及4TB SATA硬盘。使用Lenovo ThinkSystem DM5000作10配置。Web服务器选用IBM System x3550 M5,配备Intel Xeon E-2176M处理器、128GB EC5LLqqk9n6Sz491E7uvp9iQ==C DDR4内存以及1TB NVMe SSD。

在软件配置方面,根据服务器的功能需求安装相应的操作系统和应用软件。数据库服务器运行RedHat Enterprise Linux 8.4操作系统,并安装Oracle Data⁃base 19c。应用服务器采用Ubuntu Server 20.04 LTS操作系统,并部署Apache Tomcat 9和Python 3.8。存储服务器运行在VMware ESXi 7.0虚拟化平台上,并安装VMware vSphere Data Protection 8.0。Web服务器使用CentOS 7.9操作系统,并安装Nginx 1.19和PHP 7.4。

上述实验环境准备完毕后,利用网络流量监测工具实时采集实验网络中的流量数据。对采集到的原始流量数据进行清洗、过滤和特征提取,去除无关信息和噪声,提取出对异常检测有用的特征。根据设计部分的异常监测算法进行监测,实验在安全的网络环境中进行,以避免对实际网络造成潜在威胁。

4.2 实验结果及分析

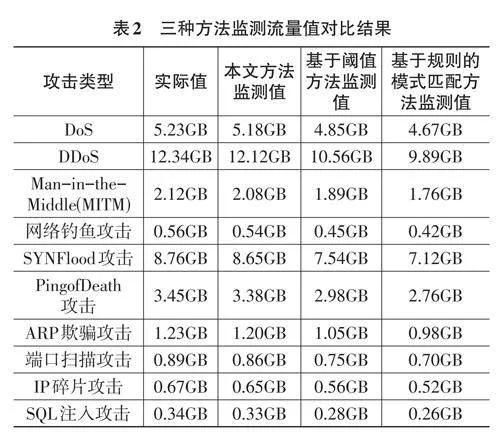

为了验证本文方法的优越性,将其与基于阈值的监测方法以及基于规则的模式匹配方法进行对比,形成对比实验。按照上述实验准备,选取10种通信网络流量攻击类型对网络进行攻击,并以受攻击时网络的实际流量值为标准,统计三种方法监测的流量值,整理成表2所示的实验对比结果。

从表2可以看出,本文方法在各类攻击类型的监测值与实际值之间均保持了较高的接近度。以DoS 攻击为例,实际值为5.23GB,本文方法监测值为5.18GB,差异较小,显示出较高的准确性。相比之下,基于阈值的方法由于阈值设定的主观性和固定性,难以适应不断变化的网络环境,导致监测值为4.85GB,偏差较大。基于规则的方法监测值为4.67GB,低于实际值的5.23GB,尽管能够根据预设规则进行匹配,但规则的制定和更新较为复杂,无法覆盖所有异常模式,因此性能不如本文方法。

综上所述,本文方法通过采用先进的人工智能算法,在不同攻击类型下均展现出较好的性能,监测值与实际值之间的差异普遍较小;能够适应复杂多变的网络环境,准确识别各类攻击的异常流量。

5 结束语

本文深入研究了基于人工智能的通信网络流量异常监测方法,通过构建智能化的监测模式,实现了对通信网络流量异常的准确识别。随着网络环境的不断变化和新型攻击手段的不断涌现,通信网络流量异常监测面临新的挑战,需要持续更新和完善监测模型。未来,将继续深入研究基于人工智能的通信网络流量异常监测方法,探索更加高效、准确的特征提取和模型训练算法,以适应不断变化的网络环境。同时,还将关注新型攻击手段的发展趋势,及时更新和完善监测模型,提高通信网络的安全防护能力。总之,基于人工智能的通信网络流量异常监测方法是一个具有广阔应用前景的研究领域,必将为通信网络的安全运行做出更大的贡献。