中小型企业网络的设计与部署

2022-12-08钞小林郭嫽谢晓锋

文|钞小林 郭嫽 谢晓锋

为了培养学生网络设计与部署的系统化思维,培养其网络安全意识及良好职业道德,本文按照需求分析-逻辑结构设计-项目模拟组建的思路,给出中小型企业网络设计与部署的典型方案,该案例多次作为网络教学和大作业用例,效果良好。

一、中小企业网络现状、水平及存在的问题

我国90%的企业是中小企业,所以,及时更新中小企业网络的硬件设备及网络技术既是企业发展的需要,也是国家经济发展的需要。该项目设计了某中小企业的网络建设方案,阐述了中小企业网络工程建设流程及系统部署,旨在为中小企业网络设计与部署提供借鉴。

二、系统分析

(一) 项目描述

××公司为商业企业,员工500余人。公司建有两栋楼,距离约150米,一栋为员工办公及用餐所用,共四层,约300多个固定信息点,同时需要提供无线上网功能;另一栋仓储楼共三层,主要为商品储藏或周转之用,约60多个固定信息点,也需要无线上网。为促进对外业务往来,公司欲扩建内部网络,与Internet连接。

(二) 系统需求分析

1.信息点分布

办公楼:一楼为餐厅,固定信息点很少,但需要提供公共Wi-Fi供就餐者上网之用;二、三楼为办公区域,每层楼固定信息点约120个左右,四楼也为办公区域,是信息中心所在;信息点约50多个,每层楼出入口安装网络摄像头。

仓储楼:每层楼约十多个仓储间,每个仓储间需要一个固定信息点,每层楼需一个无线路由器以提供Wi-Fi上网功能,仓储间内部和楼层出入口还需多个网络摄像头。

2.功能需求

网络访问需求:同部门用户需要交换信息,同时内网所有终端需要访问互联网。

Web服务:企业内部每个终端都有浏览Internet需求,同时将公司web站点对内外网发布。

OA系统服务:企业内部所有用户有访问OA系统进行业务处理的需求。

网络监控:仓储间和楼层出入口需安装摄像头。

网络管理与安全:可以通过网管PC远程管理每台设备。

3.性能需求

网络的可靠性:由于资金限制,对网络系统的可靠性暂无特别要求。

性能价格比:网络设备选购要求有较高的性价比。

4.环境需求

地理分布:两栋楼之间距离约150米,需用多模光纤连接,并埋入地下。其余建筑物内设备与信息点可用双绞线连接。

用户群的组织特点:部门内部沟通频繁,需以部门为单位划分VLAN,所有信息点均需访问互联网。

5.设计约束

要求充分利用原有网络资源,新增设备投入不超过100万元。

三、网络方案设计与部署

(一) ××公司网络逻辑结构设计

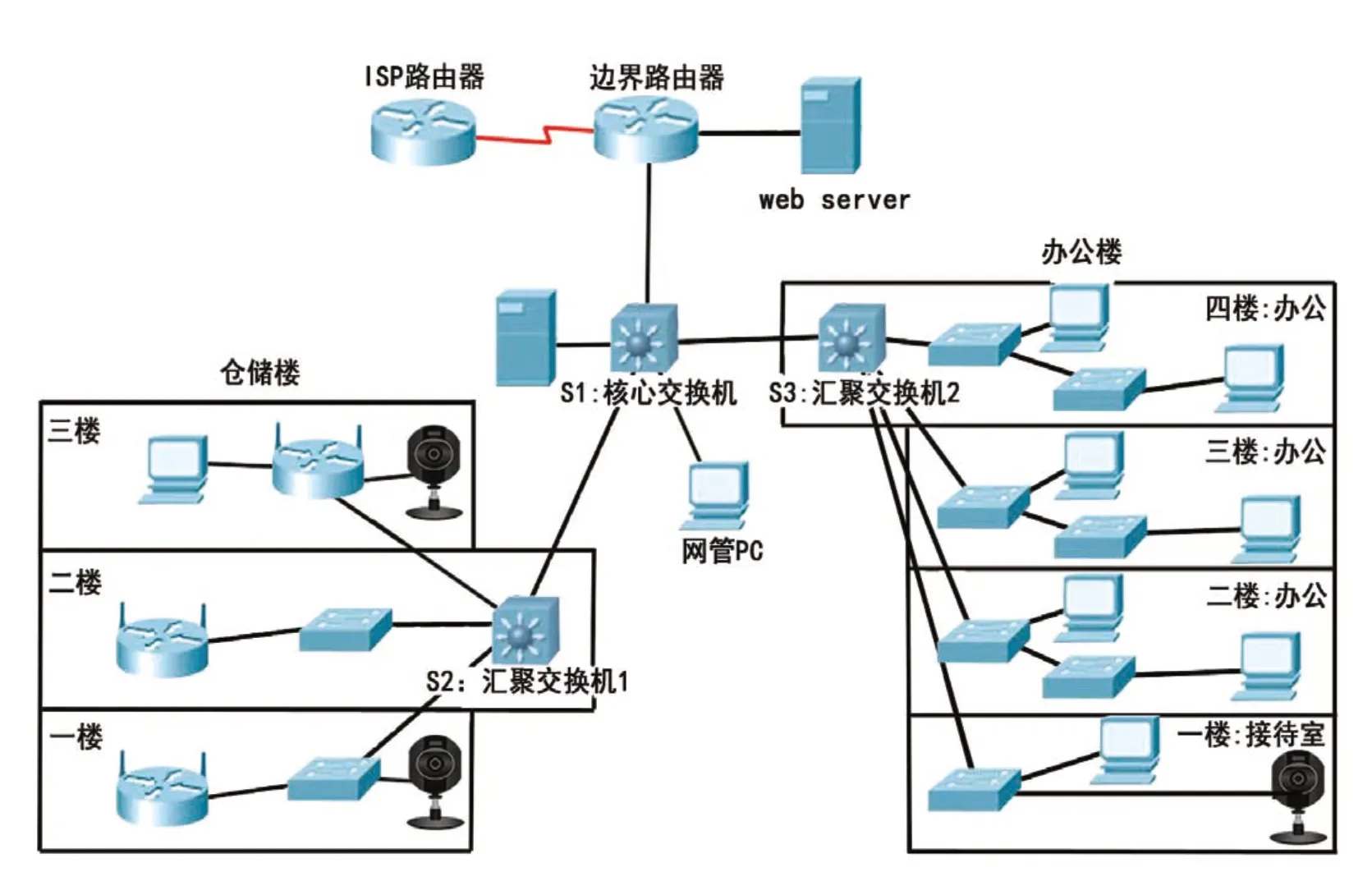

基于需求分析,用思科Packet Tracer7.2软件构建网络拓扑如图1所示。左边为仓储楼,信息点数量进行如图部署。POE网络摄像头这里仅以个别代表。拓扑右边为办公楼,一楼为餐厅,仅部署一台无线路由器,二楼和三楼为办公区,连接多个交换机扩充端口数量以满足固定信息点需求,同时每层楼部署一台无线路由器,四楼除有若干有线无线用户外,还作为中心机房,企业核心交换机、边界路由器、各种服务器和出口路由器均部署在该楼层,由边界路由器连向外部路由器,该栋楼每层出入口摄像头这里也仅以个别做代表。

图1 ××公司网络拓扑

(二) 网络技术选择与应用

该方案主要应用了以下技术:利用PPP协议将边界路由器与Internet相连;边界路由器与核心交换机间采用OSPF协议动态协商路由,还用默认路由将内网用户访问外网的流量发往外网;运用NAPT技术部署DMZ区web服务器,为安全起见仅开放80端口;利用ACL技术控制外网入方向流量及访问服务器流量;局域网内部采用VLAN技术实现部门间的二层隔离。服务器采用Windows server2016企业版操作系统,并采用IIS+MSSQL服务部署企业门户网等站点,OA仅向内网发布。

(三) 网络安全规划与部署

1.机房及物理线路要求

安全、防尘、低噪、节能环保等。

2.网络安全域的划分

仓储楼按楼层划分VLAN,方便以楼层为单位进行商品管理;办公楼按部门划分VLAN,实现部门间的二层隔离,增强了信息安全度。

3.安全策略

路由器、交换机远程登录及OSPF访问权限仅限于经授权的用户;每一台设备必须设置进入用户模式前的警示标语;所有设备的登录密码必须以加密方式保存;将广播控制在最小范围;科学合理的设计和配置访问控制策略,使所有用户仅获取其必要的访问权限,避免放大权限或越权操作;仅在必须使用时临时开启该服务;交换机MAC地址与端口对应关系尽可能绑定,在某端口出现新的或未注册的MAC地址时禁用此端口。通过ACL严格控制外网用户仅允许访问DMZ区域的web服务器,同时服务器对内网用户也仅开放80端口。

4.系统安全设计

服务器采用身份认证,设置口令安全策略,禁用guest账号,给administrator改名,关闭不必要的端口,将磁盘文件系统设置为NTFS格式,并对相应资源设置最小访问权限,并部署桌面系统安全防御及杀毒软件,并做适当的系统监控与审计;服务软件及时升级并做好角色授权;启用防火墙,针对具体的访问设置出入站规则。

5.数据容灾与恢复

对于重要的数据库数据,制定备份与恢复制度,根据数据的重要程度采用适当的备份周期和备份方式。后期在资金允许情况下,可部署核心交换机和边界路由器冗余,保障7*24上网,实现负载均衡。

6.建立安全管理体系

建立安全组织机构,具体负责安全制度的制定、检查安全制度的落实情况,及时发现安全隐患并消除安全隐患。

(四) ××公司网络详细设计与模拟组建

1. 核心网络设备选型

考虑到今后网络升级及资金投入的限制,选择性价比较高的中等产品。

边界路由器选型主要参数:支持多种业务,可以考虑集成防火墙功能,传输速率、接口类型和数量、DARM和内存等需满足用户需求,如Cisco 2811-SEC/K9。

核心交换机选型主要参数:企业级三层交换机,背板带宽、传输速率、端口数量、包转发率等均需满足客户需求,如Cisco Catalyst 3560系列交换机。

2.地址设计

该企业网络信息点达到300余个,如果所有信息点均配置静态IP地址,工作量较大,且面临用户私自改动IP的风险,可能会给后期维护带来不必要的麻烦。所以本方案地址分配采用静态与动态相结合的方式。各网络设备、服务器采用静态IP地址,而各终端采用DHCP服务动态分配IP地址和DNS服务器。具体设计如下。

(1)核心层网络设备地址分配方案

边界路由器——接口s2/0:地址由ISP服务提供商提供,这里设为200.2.2.2/24。接口g6/0:连接核心交换机,IP地址为192.168.1.1/24。接口f0/0:连接核web服务器,IP地址为192.168.2.1/24。

OA服务器IP地址——172.16.0.1/24。

核心层交换机——接口f0/1(接网管电脑)转三层接口并配IP:192.168.3.254/24;接口f0/2(接OA服务器)转三层接口并配IP:172.16.0.254/24;各VLAN接口:作为终端网关,地址为各vlan相应网段的最后一个地址,即主机位254。

(2)汇聚层和接入层地址分配方案

仓储楼——仓储楼每层仓储间货物收发管理相互独立,所以按楼层划分VLAN,并规划对应网段。如一楼:VLAN 11,网段192.168.11.0/24;二楼:VLAN 12,网段192.168.12.0/24;三楼:VLAN 13,网段192.168.13.0/24。所有终端利用汇聚层交换机提供的DHCP服务动态获取IP,网关设置在核心层交换机,每层楼无线路由器的SSID分别设置为:SR-11、SR-12、SR-13,LAN接口地址可以统一设置为192.168.0.1。

办公楼——办公楼各部门工作人员存在跨楼层分布的情况,所以不能按楼层划分VLAN,而是按部门划分VLAN,按部门名称命名,并规划对应网段。如市场部:VLAN 21,名称shichangbu,网段192.168.21.0/24;财务部:VLAN 22,名称caiwubu,网段192.168.22.0/24;行政部:VLAN 23,名称xingzhengbu,网段192.168.23.0/24;采购部:VLAN 24,名称caigoubu,网段192.168.24.0/24;销售部:VLAN 25,名称xiaoshoubu,网段192.168.25.0/24;后勤部:VLAN 26,名称houqinbu,网段192.168.26.0/24,各vlan终端利用DHCP服务动态获取IP,网关设置在核心层交换机。

管理IP——为方便管理PC远程管理各设备,每台设备需要配置相应管理IP,最好在所属vlan的网段内。管理IP要确保管理PC可远程路由。

3. 网络设备配置与测试

根据以上IP地址设计,对图3.1所示模拟图中各设备进行配置。配置思路如下(配置命令略)。

(1)ISP路由器配置

基础配置。PPP协议及CHAP验证配置(server端)。路由配置:将目标网络为NAT全局地址的流量下一跳指向企业边界路由器与ISP路由器接口地址。

(2)企业边界路由器配置

基础配置——设备名称、接口IP及远程登录密码等配置,保证管理员能成功远程登录路由器。

PPP协议及CHAP验证配置(client端)。

路由配置——默认路由配置:下一跳指向ISP路由器与企业路由器连接的接口地址(或为边界路由器出接口);OSPF路由配置,保证边界路由器与内网相应网段互通。

ACL配置——用扩展ACL开放Web服务器80端口,使内外网用户能通过HTTP协议访问公司门户网站,同时配置标准ACL使内网用户均能够访问OA服务器。

NAT配置——用静态NAT将web服务器的内部私有地址192.168.2.2转换成公有地址200.2.2.3(也可利用NAPT将192.168.2.2的80端口映射为200.2.2.3的端口),用PAT使内网用户上网时私有地址转换为公有地址200.2.2.4。

(3)核心交换机配置

基础配置——设备名称及远程登录密码等配置,保证管理员能成功远程登录路由器。也包括接口IP(包括SVI地址和物理端口直接启用为三层端口的情况)和接口trunk配置等。

默认路由配置——下一跳指向企业边界路由器与核心交换连接的接口地址。

ACL配置——OA服务器通过web服务为内网用户提供服务,为安全起见,只开放80端口,其他访问一律拒绝。

OSPF动态路由配置——保证OA服务器与内网相应网段互通。

(4)仓储楼汇聚交换机配置

基础配置——交换机名称、远程登录密码、特权登录密码、管理IP和网关、VLAN划分、把相应的接口加入对应的VLAN。

配置DHCP服务——配置vlan11、vlan12和vlan13分别对应地址池192.168.11.0、192.168.12.0、192.168.13.0及网关、DNS服务器等相关信息。

(5)办公楼汇聚交换机配置

办公楼交换机的配置与仓储楼交换机的配置类似,包括:交换机名称、远程登录密码、特权登录密码、管理IP和网关、VLAN划分、把相应的端口加入对应的VLAN、启用DHCP服务为办公楼各网段配置地址池和网关等。具体配置可参照仓储楼交换机的配置,这里不再赘述。

(6)接入层交换机配置

需要配置设备名称、远程登录认证密码、管理IP等初始配置。此外,接入层交换机可根据所在楼层添加相应VLAN,对与汇聚交换机相连的接口应配置trunk模式。

(7)无线路由器配置

将每个无线路由器的SSID改为相应的名称,对每台无线路由器的Internet接口设置所在VLAN的相应地址。如仓储楼一楼的无线路由器SSID可改为WR-11,Internet接口地址可改为192.168.11.250/24。

(8)有线终端和无线终端配置

所有终端IP地址应设置为DHCP自动获取方式,对于无线终端一定要将SSID改成所需连接的对应的无线路由器的SSID。

四、结束语

该项目综合运用了多项局域网技术和互联网接入技术,体现了系统的网络工程设计思想,在进行此项大作业过程中,锻炼了学生对网络技术的综合应用能力,培养了学生系统化的网络设计思维,强化了学生的网络安全意识,强化了职业道德和敬业精神的培养,是课程思政建设的好案例,也为中小企业的网络设计与部署提供了借鉴。同规模、不同需求的中小企业可以此为基础进行相应的扩建与改进,设计出符合不同企业需求的网络,如企业对网络可靠性要求升级,要求7*24小时上网,可将方案改造成VRRP+MSTP的部署方式,在备份网关的同时,消除交换机间的逻辑环路,提高数据转发效率,还可实现负载均衡。