电力安全控制过程可信任客户端身份认证仿真

2021-11-17甘宇翔陈新岗

甘宇翔,陈新岗

(1.东北大学资源与土木工程学院,辽宁 沈阳 110000;2.重庆理工大学电气与电子工程学院,重庆 400000)

1 引言

客户端的关键组成部分是账户注册与身份认证过程。互联网信息化安全发展进程中的薄弱环节就是客户端的身份认证环节,作为网络环境的第一道防线,客户端身份认证至关重要[1]。随着信息技术的飞速发展,客户端攻击手段日益增多,身份认证技术也受到了越多越多的关注,成为众多相关学者的热点研究课题。

江泽涛[2]等人在云环境下基于签密的异构跨域身份认证方案中,重构了异构系统跨域身份认证模型,利用用户与云服务提供商的不同密码体制,简化认证运算,通过第三方云间认证中间认证交互信息,通过签密算法实现双向实体跨域身份认证;张利华[3]等人针对微电网,结合联盟链与Merkle树,利用瑞博共识协议优势,完成节点共识,并设计出一种基于联盟链的身份认证协议;任妍[4]等人提出了基于序列极值点分段的空中签名身份认证方法,对匹配路径规则进行约束,有效提升了认证精度与效率。

随着电力能源需求不断增长,电力领域的安全问题也越来越显著。整个电网安全防护中,客户端最为脆弱,故研究一种有效的客户端身份认证方法具有重要的现实意义。因此,本文基于上述文献方法优势,结合电力安全控制过程中的客户端效用,设计出一种新的可信任客户端身份认证策略。该方法从根本上优化了服务器的安全性,有效解决了客户端能够受到的安全攻击隐患。

2 可信任客户端身份认证设计

2.1 电力安全控制框架中可信任客户端效用

按照电力安全控制系统的实现功能,将其分为主站系统模块、网络互联与接口、客户端模块。其中,客户端作为实现电力安全控制的关键环节,在电力安全控制系统中的效用主要包含以下几个方面:

1)B/S架构:客户端在此架构中只要能够接入互联网,即可凭借浏览器完成电力服务器的软件访问,执行对应应用操作。利用双层B/S架构的通信方式,客户端与服务端之间可实现直接通信与请求信息的直接处理。

2)ASP(Active Server Pages,动态服务器页面).net技术[5-6]:客户端通过基于该项技术的电力安全控制系统,可对常规的功能现象进行自定义操作,比如增加、删除、修改等。

2.2 可信任客户端安全认证

根据客户端在电力安全控制过程中的效用,创建安全认证策略。安全认证的三个主要参与部分分别有认证中心的身份认证管理模块、基站网络鉴权中心以及可信任客户端。令认证管理模块与基站网络鉴权中心存在安全可靠的通信环境,电力安全控制过程中的授权与鉴别全权由认证管理模块负责,基站网络鉴权中心含有客户端密码,且每次认证时只发送一组认证向量给密钥服务器,以此来简化认证、分析过程。整个认证阶段的描述如下:

1)基站网络鉴权中心根据可信任客户端的用户信息,利用A3算法解得基于随机数rand的密钥rkey=A3(rand,Ki),则鉴权中心AC发送给认证管理SNS的消息如下所示

AC→SNS:rand,rkey

(1)

2)认证管理接收以上消息后,将随机数rand发送至可信任客户端MS,数学表达式为

SNS→MS:rand

(2)

3)可信任客户端将解得的rkey=A3(rand,Ki)发送至认证管理,则两者间的传输消息是

MS→SNS:rkey

(3)

2.2.1 形式化与交互化表示

认证管理为鉴权中心与可信任客户端间的密钥与随机数提供信任权限,基于认证管理与鉴权中心的安全通信链路,若认证管理信任并确定了鉴权中心的消息,则采用下列表达式描述

SNS=(rand,rkey)

(4)

此时rkey是一个可靠密钥,实现与可信任客户端的通信,所以,将鉴权中心作为密钥服务器,界定公式如下所示

(5)

由以上得出下列鉴权中心的更新权限

(6)

则密钥rkey由A3算法解得,计算公式如下所示

{A3(rand,Ki)}SNS=rkey

(7)

针对可信任客户端的用户个人密钥Ki,客户端视其为一个理想密钥,实现与鉴权中心的通信,故下列方程组成立

(8)

因此,客户端的知晓权与更新权限如下所示

(9)

关于鉴权中心的用户密钥Ki,满足下列表达式

(10)

2.2.2 认证目标逻辑化

为认证管理经验证、颁发客户端身份的安全性,在进行两者间的密钥协商时,客户端取得被双方认可的时限性通信密钥,针对任意可信任客户端,根据式(4)、(5)可推导出下列表达式

(11)

结合式(6)可知,鉴权中心能够赋予rkey一定权限,界定公式如下

(12)

当鉴权中心获取到与可信任客户端共享的密钥Ki后,综合上列各式明确认证管理与可信任客户端间的逻辑化关系,并保证参与认证的三个部分可获取rkey的权限归属与时效性,且认证管理能够实体认证可信任客户端。

2.3 可信任客户端身份认证

2.3.1 可信任客户端身份授权

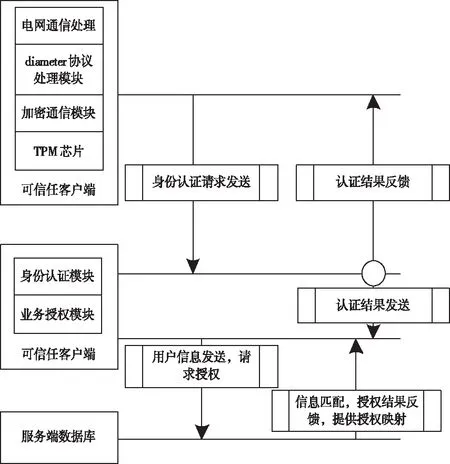

可信任客户端身份授权具体流程如图1所示。

图1 可信任客户端身份授权示意图

1)客户端对服务器的认证模块发送诸如客户信息与证书end cred、plat cred、con cred、签名sign以及公钥id pub等身份认证请求;

2)认证管理模块认证接收到的认证请求,若审核通过,则客户端与服务器的业务授权模块均能够接收到认证结果,进入下一步;反之,则仅客户端接收未通过的认证结果,授权结束;

3)业务授权模块将客户端信息发送至数据库,提出授权申请,传输形式为diameter协议固定格式[7-8];

4)数据库匹配客户端信息后,业务授权模块接收经过封装的授权结果,并以此作为授权映射的建立依据。

2.3.2 可信任客户端身份认证

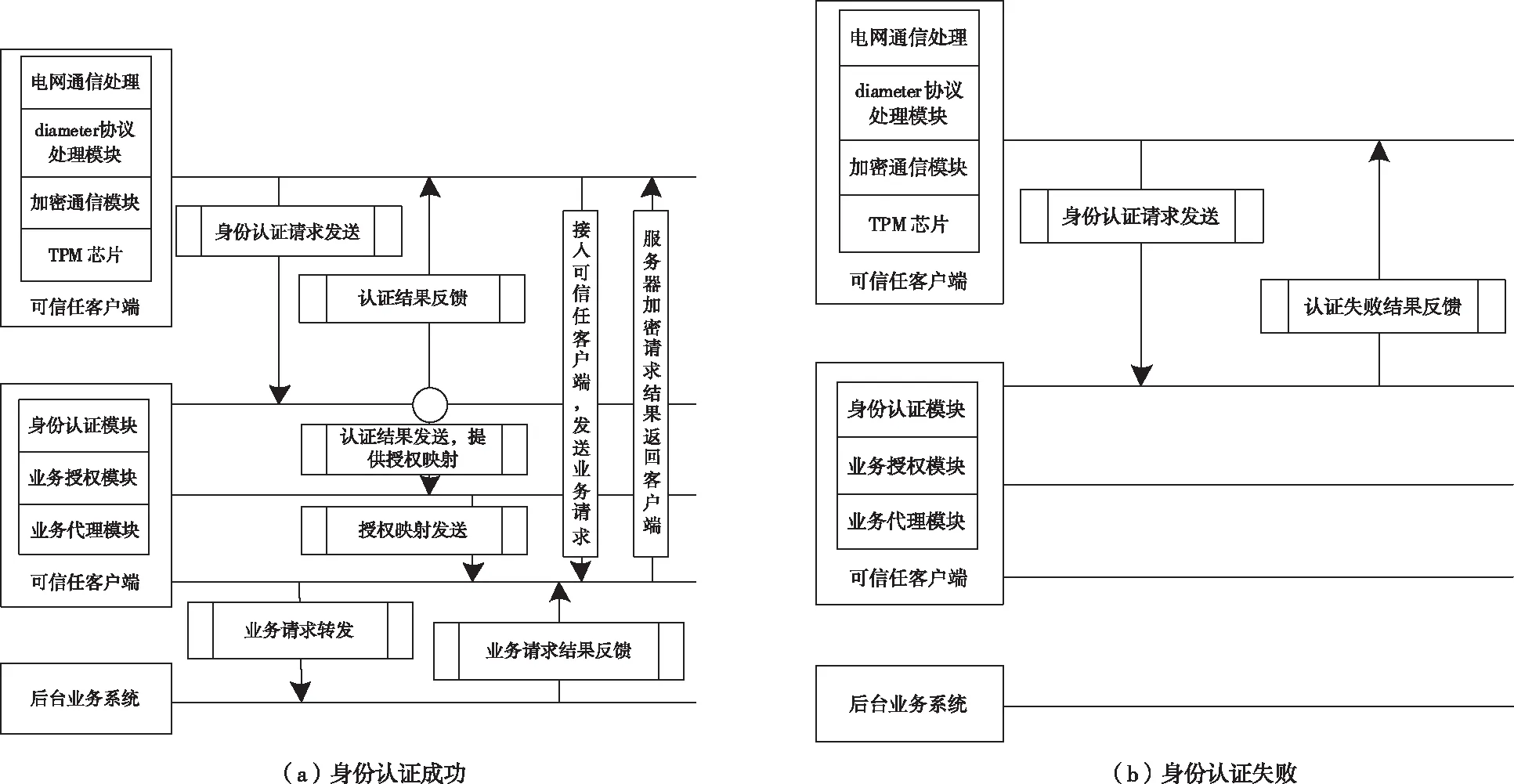

可信任客户端身份认证步骤具体如图2所示。

图2 可信任客户端身份认证示意图

可信任客户端身份认证步骤的具体描述如下:

1)授权模块将身份授权阶段建立的授权映射发送至业务代理模块;

2)客户端通过身份认证请求,将业务请求发送至业务代理模块[9-10];

3)业务代理模块以授权映射信息作为匹配依据。若成功,则转发客户端业务请求至后台电力业务系统;

4)封装经处理得到的业务请求结果,将其发送至业务代理模块;

5)服务器接收、加密请求结果,利用diameter协议更改传输格式,返回结果给可信任客户端,完成身份认证。

3 可信任客户端身份认证仿真

为验证上述电力安全控制过程可信任客户端身份认证方法的可行性,设计如下仿真。

3.1 仿真环境配置

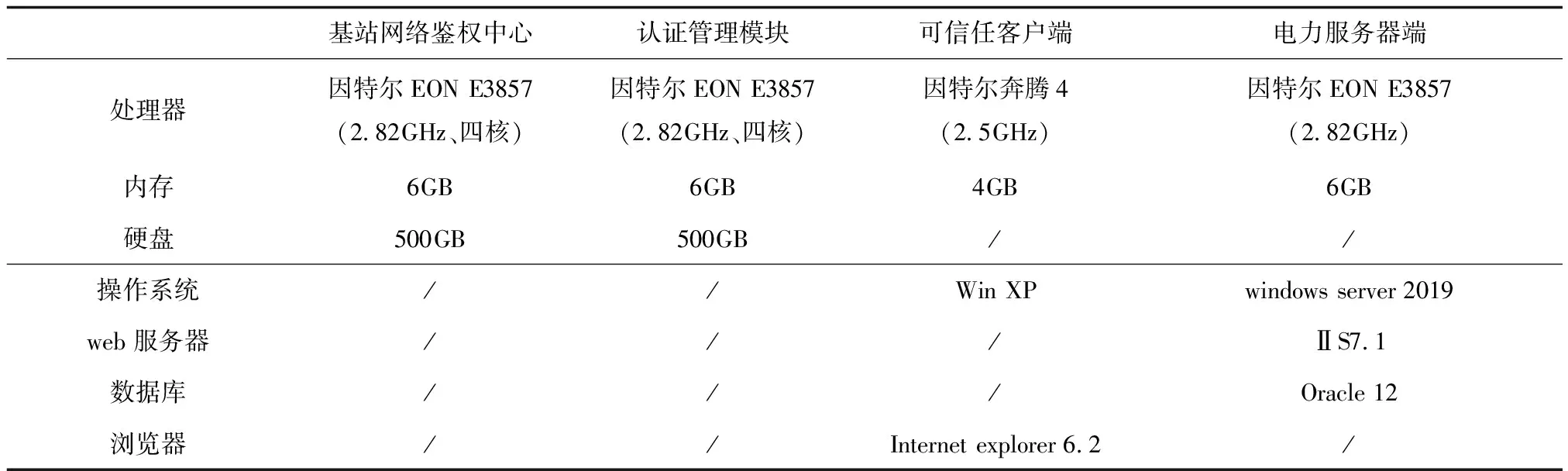

按照表1所示的服务器软硬件配置搭建仿真环境。

表1 软硬件配置表

3.2 身份认证失败率分析

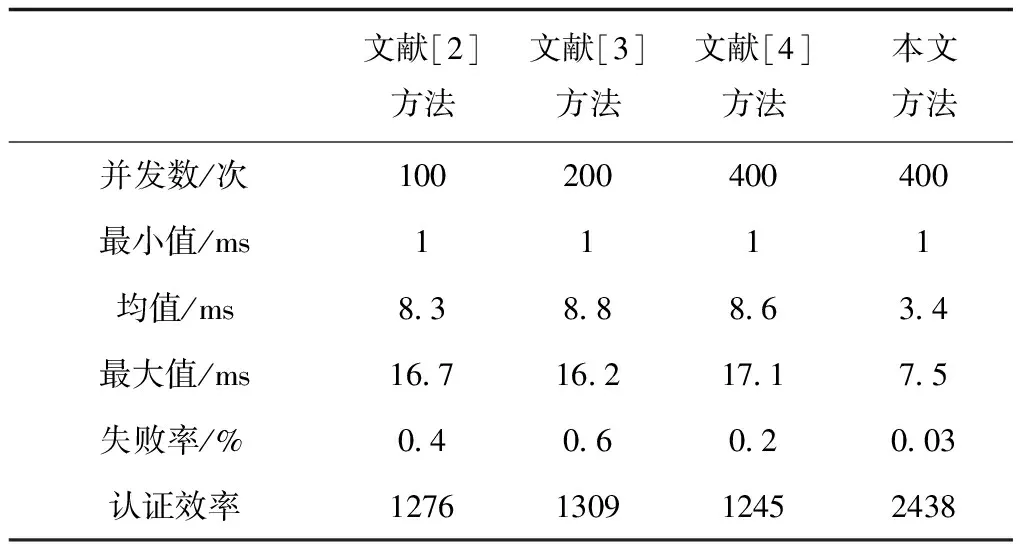

为突出检验身份认证方案的有效性,分别采用文献[2]方法、文献[3]方法、文献[4]方法以及本文方法进行三组约30分钟的十次仿真测试,求取各组数据平均数得到处理时间均值与极值,根据记录的运行次数与失败概率,估算出身份认证的平均处理效率。

不同方法身份认证失败率如表2所示。

表2 不同方法身份认证失败率统计表

根据表2中数据可以看出,相比于3种传统方法,本文方法的身份认证失败率更低,不仅认证速度更快,而且认证可靠度也较高。这是因为本文方法在认证前对认证模块、鉴权中心以及可信任客户端之间进行了形式化、交互化以及逻辑化处理,充分联立了三者间的相关性。

3.3 身份认证错误率分析

如表3所示为不同方法的身份认证错误率的测试结果。

根据表3可以看出,相比于3种传统方法,本文方法因利用了可信任客户端身份授权与可信任客户端身份认证两个阶段,有效提升了认证过程的稳定性,所以在长时间的仿真测试下,错误率始终较低,且波动幅度也相对平缓,每秒运行次数高达300次以上,能够满足实际电力安全控制应用中的客户端身份认证需求。

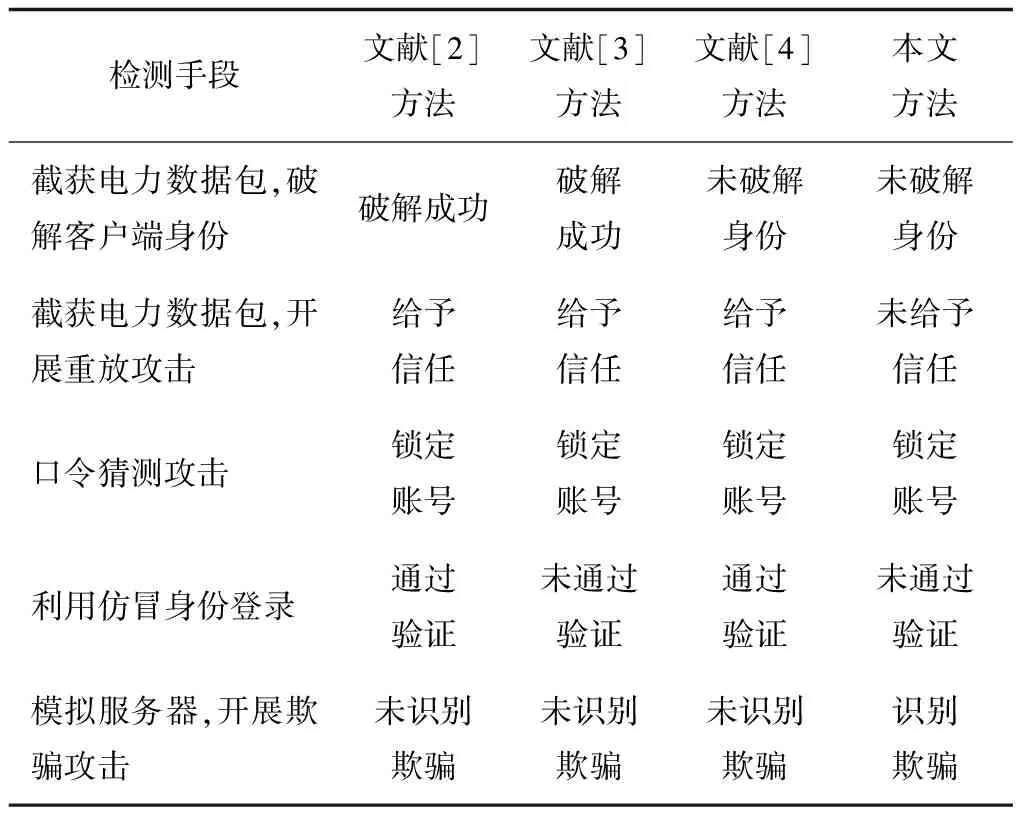

3.4 身份认证安全性分析

安全性作为身份认证的核心部分直接影响整个认证机制的有效性与必要性,该指标仿真结果如表4所示。

表4 身份认证安全性仿真效果

根据表4结果可以看出,相比于3种传统方法,本文方法对电力系统遇到的多种攻击策略均具有更理想的处理结果,各类攻击手段都没有成功取得信任、通过认证,安全性优势显著,究其原因是每次认证时只发送一组认证向量给密钥服务器,且根据鉴权中心、认证模块以及可信任客户端的形式化与交互化表示,完成了认证目标的逻辑化处理,得到了更有效的共享密钥。

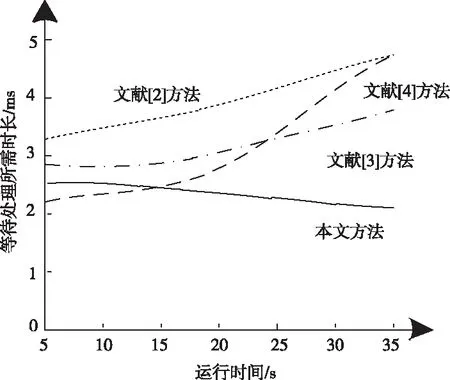

3.5 身份认证延迟性分析

通过如图3所示各方法身份认证过程中各节点数据包在服务端等待处理的平均时间可知,由于本文方法将授权映射信息作为匹配依据,转发了客户端业务请求至后台电力业务系统,利用diameter协议更改了传输格式,所以,比较文献方法的延迟时间大幅度缩短。

图3 延时曲线图

4 结语

计算机科学技术进程不断加快,推动着电力领域的智能化与信息化发展,并对国民经济与社会进步有着深远的影响,但自由开放的电网模式同时也带来了较大的安全隐患。其中,以共享信息最多、攻击度最高的客户端威胁最大。为此,本文以可信任客户端为研究对象,构建一种电力安全控制过程中的身份认证方法。

为拓宽方法适用性与应用前景,应针对不同安全级别的电力环境与用户需求,进一步展开身份认证性能探索与优化。目前,关于密码认证协议至今仍没有统一的安全设计准则,难以确保很高的安全性,需将其作为下一阶段的研究方向,提升电网安全。此外,攻击手段多种多样,本文的实验中只选取了几种常见的攻击策略,今后将对多种攻击手段下的认证效果展开分析,以完善方法性能。

电力客户端身份认证的相关研究逐渐广泛,势必会在电力领域得到普及应用,为其在电力市场上的稳步发展奠定坚实基础。