面向社交网络的认证模型*

2016-10-19牛连强

周 炜, 牛连强, 王 斌

(1. 青岛理工大学 计算机工程学院, 山东 青岛 266033; 2. 沈阳工业大学 软件学院, 沈阳 110870)

面向社交网络的认证模型*

周炜1, 牛连强2, 王斌1

(1. 青岛理工大学 计算机工程学院, 山东 青岛 266033; 2. 沈阳工业大学 软件学院, 沈阳 110870)

针对目前基于凭证的社交认证系统中社交凭证产生方式匮乏和应用场景单一以及基于知识的社交认证系统存在社交知识种类缺乏等问题,提出了应用短信、电话和数据连接等多种社交活动的基于凭证的社交认证模型及应用边特性和节点特性多种类型的基于知识的社交认证模型.结合传统认证方式提出一种多层次、多因子式的统一认证模型.结果表明,结合线上线下两种社交认证场景,该统一认证模型可以解决社交认证信息只能为特定系统使用的问题并且能为其他认证系统提供社交认证服务.

社交网络; 身份认证; 认证模型; 社交凭证; 社交知识; 社交活动; 统一认证模型; 信息安全

随着互联网新媒体及新型应用技术的发展,社交网络应用迅速涌现并占据了人们信息生活的重要组成部分,如今QQ、Facebook、人人网、Twitter、Flickr、微博和微信等社交网络工具的使用极大加快了社会行为向网络行为、现实社会关系向网络社交关系的迅速转化.社交网络(social networks,SN)或社交网络网站(social networks site,SNS)[1]是源于社会网络关系系统思想的网络应用形式,旨在帮助人们建立社会性网络的网络应用服务.传统的身份认证使用三种方式对用户进行识别,即用户所知的、用户所有的和用户所是的,社交认证是通过用户所认识的人完成身份认证的第四种新型身份认证方式[2].

现实的认证系统往往同时应用以上四种认证方式中的若干种认证方式,该认证系统被称作二因子认证系统或多因子认证系统[3].多因子认证系统中平常使用的认证方式被称作首要认证方式,在首要认证方式失效时使用的认证方式被称作备用认证方式.由于现有的备用认证方式如手机短信确认、邮件确认、安全问题确认和人工帮助确认等都存在缺点和一定的适用范围[4-5],因此,当前社交认证主要作为其他认证方式失效时的备用认证方式使用.

社交认证的实现方法主要包括基于社交凭证的社交认证系统和基于社交知识的社交认证系统两种,前者依据若干社交凭证完成社交认证过程,而社交凭证需要从信托人获取以证明两者之间存在过社交活动.与前者认证过程中需要信托人参与的要求不同,后者在认证过程中不需要友人或信托人的参与,只需要用户回答有关友人的信息(如识别照片中的友人)即可完成认证.

基于信托人的社交认证方面,RSA实验室[2]第一次提出社交认证的概念,将社交认证看作一个担保系统.文献中社交系统需要二因子认证,即请求者需要同时提供PIN码和令牌卡产生的动态密码才能正常登陆社交系统.社交认证被应用于社交系统认证失效的情况,即在令牌卡遗失的情况下,请求者求助于一位信托人,信托人可在请求者注册账号时由请求者的管理人或者请求者本人指定.信托人使用自己的PIN码和动态密码登陆系统进行认证后获取系统产生的担保确认码,该确认码为包含20位熵的数字与字母的组合.确认码通过安全途径传递给请求者,请求者通过PIN码和确认码实现系统的临时认证并指定一个临时密码,作为重新获得令牌卡之前的替代密码.每次社交认证过程都会在日志中记录以备查阅.

文献[6]实现了同文献[2]相似的社交认证过程,并且在现实生活中进行了关于Windows Live ID备用认证的测试.该文献指出通过采取一定的防护措施,社交认证作为备用认证具有较大的应用前景.

社交网站Facebook在2011年实现了名为Trusted Friends的基于信托人的社交认证,对于具有100个以上公开友人的用户,在他们选择使用Email更改密码但又无法访问原有邮箱时就可能触发Trusted Friends社交认证.Facebook列出三组友人,用户从每组中选出一位作为信托人.依靠从信托人获得的3个4位安全码,用户可以重新设置密码,社交认证的信托人会通过邮件告知用户.Facebook的Trusted Friends系统于2013年升级名为Trusted Contacts的社交认证系统,主要改变在于用户可以随时预设自己的信托人.

文献[7]提出了一种社交认证身份系统以实现不依赖用户真实姓名的真实身份追踪.该系统中只有一部分根用户通过实名系统进行身份认证,另外的用户通过社交认证完成身份认证.该系统可以抵御Sybil攻击并可探查出谣言制造者.

随着移动设备在社交网络中作用的不断增强,基于移动端的社交认证也有所开展.文献[8]提出了一种基于移动手机的社交认证,超过一定时长的用户间通话记录和蓝牙连接被看作是一次社交活动,会自动产生社交双方互相担保的令牌,之后用户使用若干数量的令牌和PIN进行服务登陆.基于智能手机的社交认证方式中社交凭证是在用户现实社交活动的基础上自动产生,因此具有一定的便捷性.文献[9]提出了一种基于云计算的智能手机社交系统,该系统基于PKI运行,每个用户和好友互相拥有对方的公钥,当双方依据通信行为(如通话、短信、蓝牙及红外的接入等信息)判断可以信任对方后,通过私钥生成包含认证权重的认证票据,认证服务器依据手机用户所有的认证票据并计算权重决定是否认证成功.文献[10]使用对称式Kerberos协议进行社交认证并使用BAN逻辑对协议安全性进行了形式化分析,实验结果表明,所提出的协议在智能手机上运行速度快、资源需求量少且终端续航时间长.微信作为中国新兴的社交通讯软件由于具有与手机紧密绑定的特性,因此当用户在新手机登陆微信账号时,微信要求使用者以通知好友发送约定信息的方式完成社交认证以实现在新手机上的身份认证过程.

在基于知识的社交认证方面,Facebook在2011年正式启用了基于知识的社交认证,对于有足够多友人并有足够数量的标记过人脸照片的用户,当用户遗忘密码或者Facebook检测到账户可疑(如从不同地方登陆)时,会触发社交认证.用户有7次机会依据给出的3张友人照片从6个选项中选出真实的友人姓名,至少5次正确的选择才能成功通过认证.文献[11]提出了除照片外其他方面的社交知识如社交活动中产生的隐私数据等,也可以看做社交知识被进一步发掘利用.在微信号未绑定手机的情况下更换登录手机时,微信支持以选择好友头像的方式完成社交认证.

综上所述,基于社交凭证方面的社交认证在凭证产生的方法、时效性和安全性方面还需要进一步研究,基于知识的社交认证往往仅基于图片所包含的信息开展,其他方面的社交知识还有待发掘利用,更多结合两种社交认证方式并具有防御措施的社交认证系统也需要进一步的研究.

1 社交认证定义

本文基于上述分析,给出两种社交认证系统的形式化定义,以便更好地理解和表述相关系统.

定义1社交关系(R):指各种现实及虚拟世界中产生的社会关系,可分为各种类型,关系程度上有熟悉和陌生之分.

定义2社交者(P):具有社交关系并参与社交活动的个体.

定义3社交活动(ACT):社交者之间发生的线上或线下的交互活动.

定义4社交网络网站(SNS):是一种基于Web的服务,它允许个体构建公开或半公开的个人档案,允许构建一个有关联关系的用户列表并查看和浏览自己和他人的关系列表.更广义的社交网络系统(SNS)指一切可以用于构建个人档案及关联关系的系统,即SNS=G(P,R),其中社交者为节点,社交关系为节点之间的连接.

定义5社交渠道(CH):发生社交活动的方式,分为线上线下两大类,每类又分为多种.

定义6社交记录(RCD):依据一定的社交渠道发生社交活动后产生的信息.

定义7信托人(T):负责协助的友人,是社交网络系统中可信任的社交者.

定义8社交凭证(CRD):用于证明社交关系的数据,可由社交网络系统直接产生也可由社交记录产生.

定义9社交知识(SK):指友人相关的信息或社交活动的相关信息,社交者对社交知识的正确辨识可以被视作变相的社交凭证.

定义10社交认证(SA):社交者利用社交系统通过已经认证的社交者作为信托人,依据社交凭证对他们之间的社交关系进行证明,通过信托人对社交者社交担保的方式所实施的用户身份认证过程.社交认证的关键是对社交关系的证明.当前证明社交关系存在的方式共有两种:基于信托人和基于社交知识的方式.

定义11基于信托人的社交认证系统:是一个四元组SASC=(SNS,RC,CG,SA),其中SNS为社交网络系统,记录采集算法RC可以通过特定社交渠道发生的社交活动中获得社交者P与信托人T的社交记录,即RCDPT=RC(ACTPT).社交凭证生成算法CG可以通过社交记录生成对应的社交凭证,即CRDPT=CG(P,T,RCDPT).社交认证算法SA依据社交凭证确定是否完成社交担保,即VCRP=SA(P,CRDxt1,…,CRDxtn),社交担保是一个表示成功与否的二元值.

定义12基于知识的社交认证系统:是一个三元组SASK=(SNS,KC,QA),其中社交知识采集算法KC负责从社交记录中获得社交知识,即SK=KC(RCDPT).问答认证算法QA通过对用户有关社交知识的输入答案和社交知识的比对完成社交认证过程,即VCRP=QA(A,SK),其中,A为用户输入的认证测试答案.

2 基于多种社交凭证的社交认证模型

本文提出一种基于多种社交凭证的社交认证模型,该模型包括记录采集算法、社交凭证生成算法和社交认证算法,整体认证模型如图1所示.记录采集算法可以针对多种社交活动类型,所包括的社交活动有电话通信、短信通信、蓝牙连接、WiFi热点连接和NFC连接,其中WiFi热点连接指社交者使用智能手机创建的便于信托人连接的便携式热点.并不是以上所有的社交活动都要予以记录,只有符合要求的记录才能被采纳.对于通话活动,通话时长是最为重要的参数,只有该参数满足一定的要求,通话活动才能被记录,这样就避免了攻击者使用简短通话攻击社交认证模型的可能.对于短信,应该包含系统指定的内容才能被采纳.对于蓝牙、WiFi和NFC连接活动,一是要对通信距离做进一步的确认,二是每种连接都需要使用者显式确认后才能被记录.最后符合要求的社交活动被记录存储成为最终的社交记录.

社交凭证生成算法利用多种社交活动的记录生成社交凭证.为增强安全性,系统会要求社交者同时提供能表示通信的电话或短信活动记录以及表示近距离接触的某种数据连接活动记录,凭证生成算法会依据多种活动记录生成所需的社交凭证.社交凭证包括其内容和具体的底层安全实现.此外,研究社交凭证具有一定的有效性,超过有效阈值后即被作废.

图1 基于多种社交凭证的社交认证模型Fig.1 Social authentication model based on multiple social credentials

社交认证算法需要考虑社交凭证的传递问题,即如何安全地在信托人和社交者,以及社交者和认证服务器之间传递.模型通过利用具有中心服务器的加密体系(如PKI)实现凭证的安全传递.中心认证服务器收到社交者传递的多个信托人的社交凭证之后考虑各个凭证的权重问题,模型会对社交关系更亲密或者更为可靠的(即可证明未被破解的)信托人所提供的社交凭证赋予更高的权重.最后,认证结果的计算可以采取最简单的阈值进行比较,也可根据用户要求实现更为复杂的计算方式.

基于多种社交凭证的社交认证模型还需要选取合适的信托人,该模型结合信任模型解决信托人的选取问题.社交者的信托人主要采取系统分析推荐的方式进行指派.由于需要同时考虑社交者同信托人之间的社交关系以及同信托人在社交网络中体现的关系,因此,总体信任是由两个信任值加权得出,即社交信任和网络信任.其中,社交信任用以体现社交者与信托人之间的亲密程度,可以通过社交活动发生的频繁程度或社交活动的特性如通话时长等进行计算.网络信任主要由社交者同信托人在整个社交网络或者在由全体信托人组成的信任网络中的网络关系计算得出.当攻击者破解一个社交者的账户后,往往会继续通过社交认证的方式尽可能地扩大破解的范围,模型通过计算网络关系信任值防止出现系统性的大规模账户破解问题.网络信任值的计算由两者共同具有的朋友数量的角度和整个网络的特性得出.

3 基于多种社交知识的社交认证模型

当前社交知识主要指照片中朋友的姓名,这主要是因为Facebook系统中人物图片一般都附以姓名标签,因此,Facebook社交系统很容易产生针对此种社交知识的测试,但是人脸识别技术得到长足进展并逐步实用化[12],识别照片中人物也很容易遭受人脸识别和图片比对等方式的攻击.

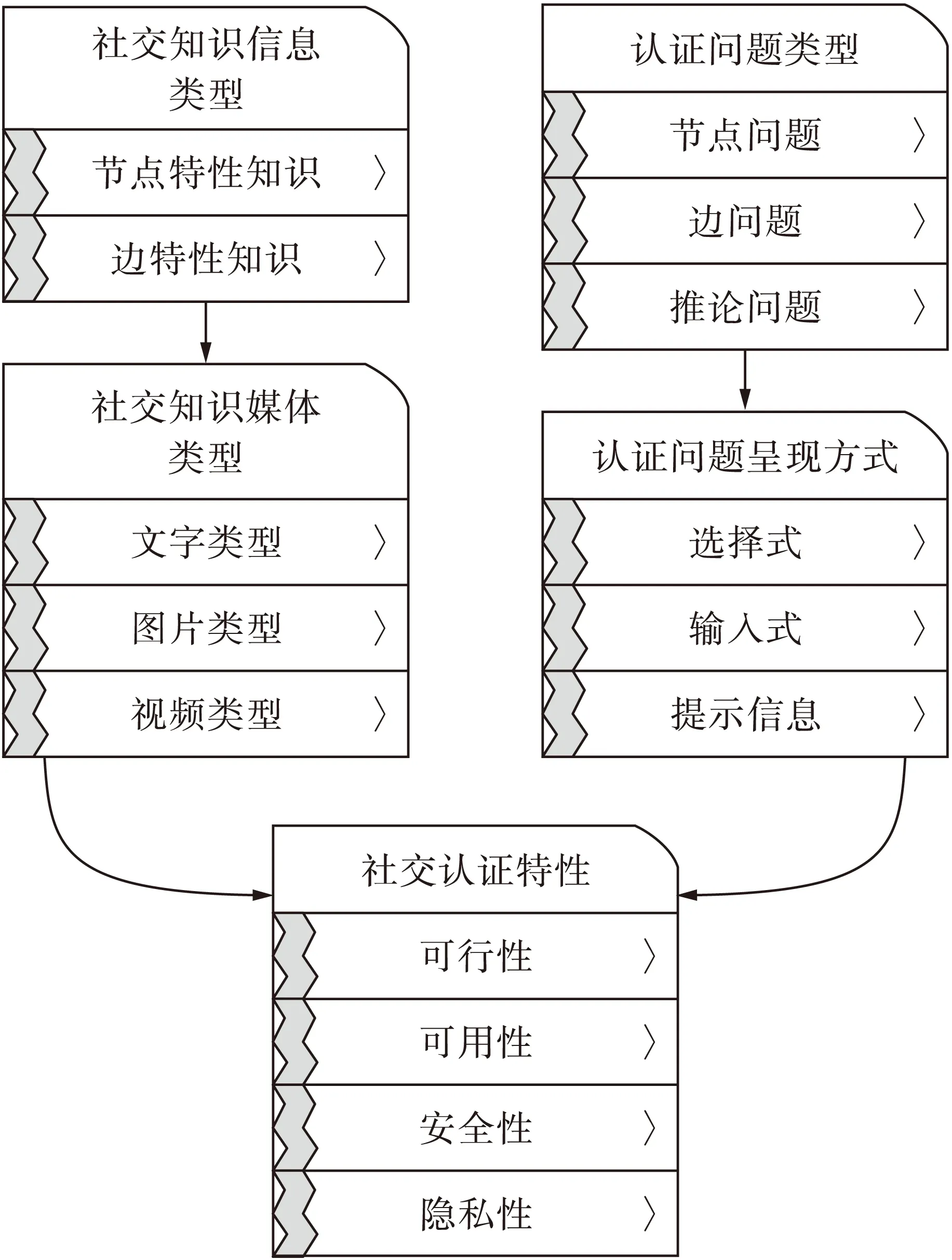

本文提出一种应用多种社交知识的社交认证模型,该模型相关内容如图2所示.对于基于多种社交知识的社交认证,涉及到的社交知识的信息类型可以分成两类,一种指对社交友人相关的信息,由于是和社交网络图中作为节点的社交者相关的特性,将其称为节点特性知识,如人物年龄和教育经历等.另一种是与社交活动相关的信息,由于社交活动在社交网络图中与边相对应,将其称为边特性知识,社交活动相关信息如时间、地点等信息.另外,承载社交知识的媒体类型不仅包括文字,还可以使用图片和媒体.

在获得多种社交知识的基础上,需要通过问答的方式对用户进行社交知识的相关提问,并将用户的答案同社交知识进行匹配比对.因此,需要考虑问答认证涉及到的问题类型.仅涉及节点特性知识的问题被称作节点特性问题,涉及与社交活动相关的问题被称作边问题.问答认证中问题的呈现方式,可以是选择式也可以是文字输入式,并且会依据应用场景决定是否有如照片等信息提示.问题的呈现方式直接关系到模型的可用性以及安全性,文字输入式问答的安全性显然比选择性的安全性要高,但可用性要低.

基于知识的社交认证还要满足包括可行性、可用性、安全性和隐私性等特性.可行性指涉及到的知识应该能被用户清楚地回忆,尽量避免用户有记忆但却因为问答的方式无法清晰准确地回答.可用性指问题呈现方式的可用性,比如输入友人姓名不够准确是否能够顺利识别.另外,可用性还包括社交知识获取的方式,是需要用户进行显式的指定(如用户主动标记图片中人物的姓名标签),还是可以通过社交活动的记录自动产生.安全性要考虑各种不同类型的社交知识会由哪些人共同知晓及如何防止他们利用这些知识通过测试,此外,还考虑了恶意攻击者通过挖掘公开信息或者通过成为好友后可以获得的社交知识的范围和程度,并防止他们利用这些信息展开攻击.最后,模型需满足的隐私性指用户社交知识的隐私设置不能对社交认证产生不利影响,以及用户问答认证过程中应尽量避免对已有社交知识的隐私泄露.

图2 基于多种社交知识的社交认证模型Fig.2 Social authentication model based on multiple social knowledge

4 多层次多因子式的统一社交认证模型

当前社交认证的应用主要在线上社交活动和线下(现实)社交活动两种场景中.第一种在线社交网络(OSNs)中,由于OSNs中发生的各项操作本身就可以被视作社交活动,因此,无论是社交凭证还是社交知识的获取都非常容易,这样构建的社交认证系统只能应用在认证系统所依凭的社交网络系统中,作为首要认证方式的备用方式使用.第二种在移动互联网应用中,基于可信息化和数字化的现实社交活动(如打电话、发短信和各种方式的数据连接)展开的社交认证,这种方式构建起的社交认证系统可以通过Web服务的方式为其他社交网络系统提供社交认证服务.

以往的社交认证研究都只是集中在某一种场景中开展,本文提出一种结合两种社交认证场景的多层次多因子式的统一社交认证模型,其中多层次是指综合利用包括社交认证在内的四种认证方式,多因子指综合利用基于线上线下的社交凭证和社交知识的多种社交认证.

多层次多因子式的统一社交认证模型的内容如图3所示.该模型在提出的多种社交凭证的社交认证模型的基础之上实现,并且利用社交认证外的其他认证方式.统一社交认证模型利用已有在线社交网络系统或其他认证系统身份验证的方式完成社交认证.首先,社交者及信托人需要在中心服务器上记录多种在线社交网络系统的账号名信息,这些信息都需要进行确认验证以便后续进行比对确认.其次,当社交者需要信托人进行社交担保时,信托人不必使用自己的手机通过打电话等方式生成社交凭证,而只要在社交者的手机上通过OAuth或IAM等技术向在线社交网络请求授权认证登陆,登陆后授权获得用户登陆名信息,该账号名同服务器上的对应账号信息一致即可被认作信托人使用密码认证的方式对社交者进行了社交担保.同样的方式,统一社交认证模型可以请求授权获得在线社交网络系统的社交知识,依据这些社交知识构建基于知识的社交认证.

统一社交认证模型的认证功能还可以通过SaaS等技术以Web服务的形式供其他没有社交认证功能的系统应用以实现社交认证.首先,仍然要求社交者在其他系统中的账号名信息存储在统一社交认证模型的云服务器中以便实现账号映射匹配.其次,其他系统在请求实施社交认证时需要提供请求者与信托人的账号名信息,统一认证模型经过账号核对后依据这些信息向本模型中的请求者发起社交认证,然后可以展开线下或线上的基于社交凭证的社交认证或者是线上的基于社交知识的社交认证,最后将社交认证结果返回给请求系统.

5 结 论

本文给出了社交认证的形式化定义.针对缺乏社交凭证的生成方式问题,提出了基于多种社交凭证的社交认证模型,针对社交知识类型单一的问题,提出了一种结合四种认证基于多种社交知识的社交认证模型,在此基础上,提出了一种结合多种认证方式,应用线上和线下社交认证的多层次多因子式统一认证模型,该模型可以实现更为安全便捷的身份认证.

图3 多层次多因子式统一认证模型Fig.3 Universal authentication model with multiple layers and factors

[1]Papacharissi Z.A networked self:identity,community,and culture on social network sites [M].New York:Routledge,2011.

[2]Brainard J,Juels A,Rivest R L,et al.Fourth-factor authentication:somebody you know [C]//13th ACM Conference on Computer and Communications Security.Virginia,USA,2006:168-178.

[3]Henk C A,van Tilborg,Jajodia S.Encyclopedia of cryptography and security [M].New York:Springer US,2011.

[4]al Abdulwahid A,Clarke N,Furnell S,et al.The current use of authentication technologies:an investigative review [C]//2015 IEEE International Conference on Cloud Computing.Riyadh,Saudi Arabia,2015:1-8.

[5]Javed A,Bletgen D,Kohlar F,et al.Secure fallback authentication and the trusted friend attack [C]//2014 IEEE 34th International Conference on Distributed Computing Systems Workshops.Madrid,Spain,2014:22-28.

[6]Schechter S,Egelman S,Reeder R W.It’s not what you know,but who you know [C]//Proceedings of the 27th ACM SIGCHI Conference on Human Factors in Computing Systems.Toronto,Canada,2009:172-181.

[7]Shao C,Chen L,Fan S,et al.Social authentication identity:an alternate to internet real name system [C]//International Conference on Security and Privacy in Communication Systems.Beijing,China,2014:132-140.

[8]Soleymani B,Maheswaran M.Social authentication protocol for mobile phones [C]//2009 International Conference on Computational Science and Engineering.Vancouver,Canada,2009:436-441.

[9]刘宴兵,刘飞飞.基于云计算的智能手机社交认证系统 [J].通信学报,2012,33(1):28-34.

(LIU Yan-bing,LIU Fei-fei.Cloud computing based smartphone social authentication system [J].Journal on Communications,2012,33(1):28-34.)

[10]刘飞飞,刘宴兵.基于社交网络的智能手机轻型安全认证协议设计 [J].重庆邮电大学学报(自然科学版),2013,25(1):132-137.

(LIU Fei-fei,LIU Yan-bing.Lightweight smart phone security authentication protocol based on social network [J].Journal of Chongqing University of Posts and Telecommunications(Natural Science Edition),2013,25(1):132-137.)

[11]Jain S,Lang J,Gong N Z,et al.New directions in social authentication [C]//2015 Workshop on Usable Security.San Diego,USA,2015:1-6.

[12]牛连强,赵子天,张胜男.基于 Gabor 特征融合与 LBP 直方图的人脸表情特征提取方法 [J].沈阳工业大学学报,2016,38(1):63-68.

(NIU Lian-qiang,ZHAO Zi-tian,ZHANG Sheng-nan.Extraction method for facial expression features based on Gabor feature fusion and LBP histogram [J].Journal of Shenyang University of Technology,2016,38(1):63-68.)

(责任编辑:钟媛英文审校:尹淑英)

Authentication models faced on social networks

ZHOU Wei1, NIU Lian-qiang2, WANG Bin1

(1. Computer Engineering Institute, Qingdao University of Technology, Qingdao 266033, China; 2. School of Software, Shenyang University of Technology, Shenyang 110870, China)

In order to solve the problem that the generation modes of social credentials are less and the application scenarios are simplex in the credential based social authentication systems, as well as the problem that the types of social knowledge are insufficient in the knowledge based social authentication systems, a credential based social authentication model, which adopted the multiple social activities such as short messages, calls and data connections, was proposed. Meanwhile, a knowledge based social authentication model, which adopted the multiple edge and node attributes, was also proposed. Furthermore, a universal authentication model with multiple layers and factors was proposed in combinatiaon with the conventional authentication modes. The results show that in combinatiaon with both online and offline social authentication scenarios, the proposed model can solve the problem that the social authentication information can only be utilized for certain system, and can provide social authentication service for other authentication systems.

social network; identity authentication; authentication model; social credential; social knowledge; social activity; universal authentication model; information security

2016-03-17.

国家自然科学基金资助项目(61502262); 青岛市科技计划基础研究项目(KJZD-13-31-JCH).

周炜(1981-),男,山东青岛人,讲师,博士,主要从事普适计算和信息安全等方面的研究.

10.7688/j.issn.1000-1646.2016.05.12

TP 309.2

A

1000-1646(2016)05-0545-06

*本文已于2016-09-07 16∶10在中国知网优先数字出版. 网络出版地址:http:∥www.cnki.net/kcms/detail/21.1189.T.20160907.1610.060.html