基于数据奇偶性的无线传感器网络数字水印算法

2015-12-18李嘉骏

陈 青,李嘉骏

(上海理工大学光电信息与计算机工程学院,上海 200093)

无线传感器网络(Wireless Sensor Network,WSN)是一种自组织多跳网络,其由众多静止或运动的传感器构成,用于收集传感器节点监控区域内的有价值信息,并对数据进行融合和传输。如今无线传感器网络广泛应用于军事,公共安全以及智能电网等领域。由于节点经常放置在缺乏保护的外部环境中,其数据面临被篡改和攻击的威胁,因此需采用一定的手段来保证数据的完整性和真实性[1]。传感器网络安全中传感器数据的完整性认证是其核心要求之一,但是由于传感器节点自身功耗,存储空间以及计算能力的限制,传统的基于加密的数据安全方案代价过高,无法在无线传感器网络中广泛应用。

数字水印技术是将一些识别信号隐藏于宿主媒体中,但不影响其使用。通过这些信息,可以达到保护版权、防伪以及鉴定载体完整性等目的。数字水印可分为鲁棒水印以及脆弱水印,鲁棒水印难以去除,在经历普通数据处理与一定程度的非法篡改后仍能被提取和检测;脆弱水印对数据的改变较为敏感,利用这个特性可以鉴定数据的完整性。

近几年,数字水印技术作为无线传感器中一种新的数据保护手段,得到了业界关注[2-4]。文献[1,5]通过在数据采集和融合时引入一些外加的条件,提出了一种实时的水印方案,保护无线传感器网络的数据版权。文献[2,6]利用数据本身的某些特性生成水印信号,之后对收集的数据进行嵌入。文献[3,7]提出了一种利用链式水印的方案保护数据流的安全。基于同步点将数据流分成不同的数据组,然后对于每个分组分别生成和嵌入水印。文献[4,8]提出一种数据完整性保护方案,利用数据之间的关联关系与空白字符的特性进行水印信息的生成与嵌入,接收方提取水印信息后,再次计算数据之间的关联关系,通过比较验证数据是否完整。文献[5,9]基于差值扩展水印原理,通过对相邻数据进行差值扩展,提出了一种无损认证水印算法。

本文提出一种基于奇偶性数字水印的无线传感器网络数据安全方案。规定在数据包中挑选一定的数据项嵌入水印,当数据值是奇数时,水印位为二进制1,否则为0。通过适当调整和比较数据包中需要嵌入水印数据值的奇偶性,便可得到一组二进制序列。接收数据后只需判断含有水印数据的奇偶性,就能快速、准确地提取出水印序列。本算法利用数据自身特点嵌入和提取水印,仿真实验证明,其拥有较好的安全性与透明度,且不会额外增加节点的存储开销,大幅减少了无线传感器网络的能耗。

1 数字水印算法

1.1 水印信号的生成

混沌现象是指在确定性系统中的类随机运动,既不重复又不确定,且对初始值极其敏感。本文利用一种广泛应用的Logistic映射,公式如下

式中,0≤μ≤4,称为分支参数。当3.569 945 6<μ≤4时,Logistic映射处于混沌状态,根据不同的初始值经过该映射生成的序列是非周期、不收敛、不相关、不可预测的,且对初始值极其敏感。本论文采用的是μ=4时的Logistic映射,该映射所产生的序列是非周期且无限长的,本文中只需选取适当的长度,采用阈值门限法从而生成二进制序列成为水印信号。公式如下

在本文中阈值R取0.5,即当Xk≥0.5时,L(Xk)的值为1;当Xk<0.5时,L(Xk)的值为0。

由于各个数据都有不同的采集时间,本文考虑利用数据的采集时间与采集节点的编号生成水印序列。一个数据包由数据包头和k个数据(S1,S2,…,Sk)所组成。于是水印生成的具体步骤如下所示:根据数据包中某个数据项Si的采集时间与采集节点编号生成一个Logistic序列初始值Xk,利用式(1)与式(2)生成一段混沌二值序列,选取合适的长度作为该数据包的水印信号WM。

1.2 水印信号的嵌入

鉴于WSN是能量受限的网络,如何设计出精简的算法以节约传感器节点的能量是考虑的因素。避免对数据包中的所有数据项作水印嵌入,依据某种原则从数据包中选取部分数据项嵌入水印,从而降低算法的繁琐的数据量。本文引入参数λ,用于控制在数据包中嵌入水印的比例。当数据编号可被λ整除时,对该数据项嵌入水印。λ在宏观上表示一个数据包中水印嵌入的密集程度,λ越小,数据项被嵌入水印的几率越大,反之则越小,当λ的值取1时,则代表数据包中所有的数据项均被嵌入了水印信号。

为保证水印的透明度,本文只改变数据的最低有效位。对于数据包中第N个嵌入水印的数据,若水印序列的第N位WMN为0,则通过修改数据值的最后一位使其为偶数;若WMN为1,则通过修改数据值最后一位使其为奇数。这样就将N位水印序列嵌入到了数据包的N个数据中。

1.3 水印信号的检测

接收节点收到数据包后,根据Si的采集时间与收集节点编号用相同的方法生成一段Logistic混沌序列。依次读取数据包中的每一个数据项,如果数据编号不能被λ整除,则表示该数据项中没有嵌入水印信号,不进行水印的提取与检测;若能被λ整除,说明此数据项含有水印,进行水印的提取。对于第N个含水印的数据项,若数据值为偶数,则提取的水印序列第N位WMN为0,否则为1。最后将提取的水印序列与混沌序列逐位进行比较,若一致,则说明在传输过程中该数据包没有受到非法篡改,是安全的。

为了对数据包的安全性作出科学的判断,本文引入阈值M,M表示在数据包的所有嵌入水印信息的数据项中检测正确的比例。在概率上,M反映了数据包中所有数据项的真实性程度,根据实际应用场合对数据精确度的要求,M的范围在0% ~100%之间。进行检测时,若水印信息的正确检测率高于M,则认为这个数据包是安全的,符合实际应用场合的要求,可投入使用,否则以丢包处理。

2 实验仿真与性能分析

为检验本方案的可行性,利用OMNeT++4.3进行无线传感器网络仿真实验。利用Routing网络协议,随机分布57个传感器节点,节点的初始能量设定为2 J,节点生成数据包的间隔为5 s,每个数据包含40个数据项,大小为1 Byte。

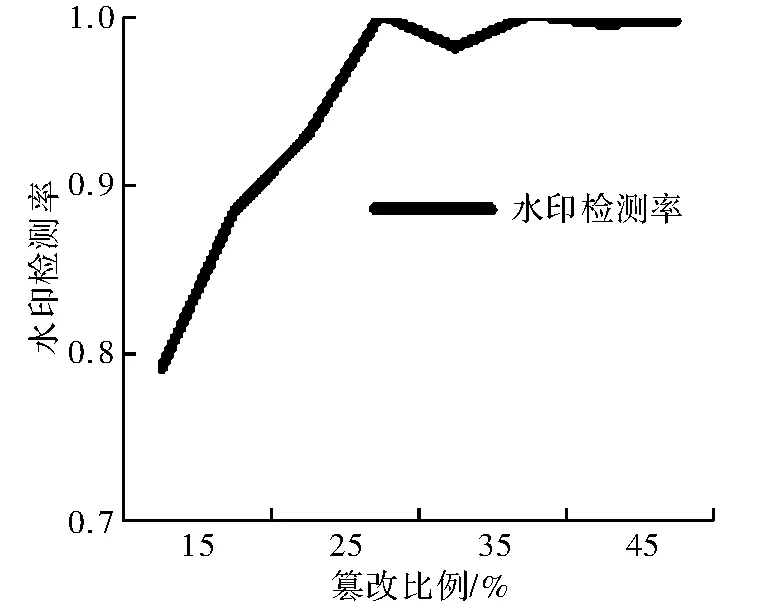

图1表示了在参数λ为2,阈值M为95%时,对于不同篡改程度运行400 s,本算法水印的检测率。

图1 不同篡改比例下水印的检测率

由图1可知,随着篡改比例的提高,本方案能较好地检测出数据包是否经过篡改。

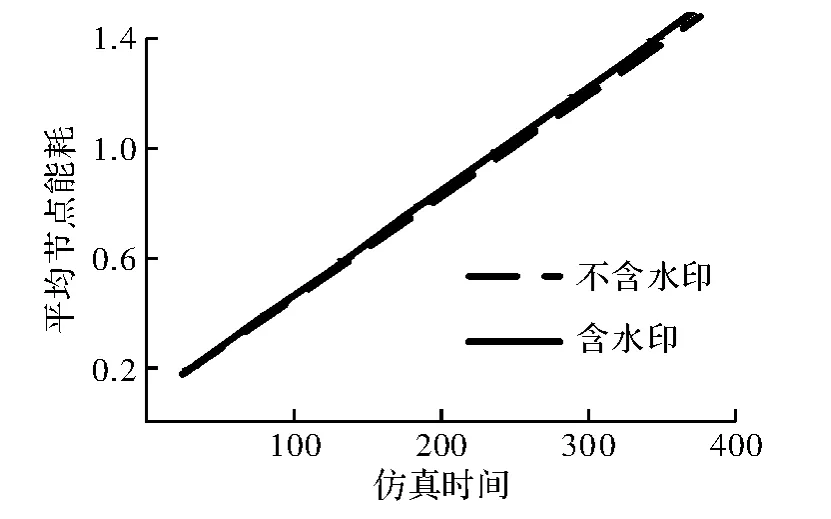

出于节能考虑,算法要求越简单越好,尽量减少在水印生成、嵌入和提取等环节上的能量损耗。由于采用最低有效位嵌入的方法,因此水印信号不会占用额外的存储空间,节省了节点的存储开销,网络绝大部分的能量损耗都消耗在了数据通信上。图2是网络中节点的平均能耗统计,可看出随着仿真进行,本算法的能量损耗稳定增长,经过对比,无线传感器网络在嵌入水印前后节点的平均能量损耗相差较小,说明本文提出的应用于无线传感器网络的水印算法并未额外增加其能量开销。

图2 含水印与不含水印的能耗对比

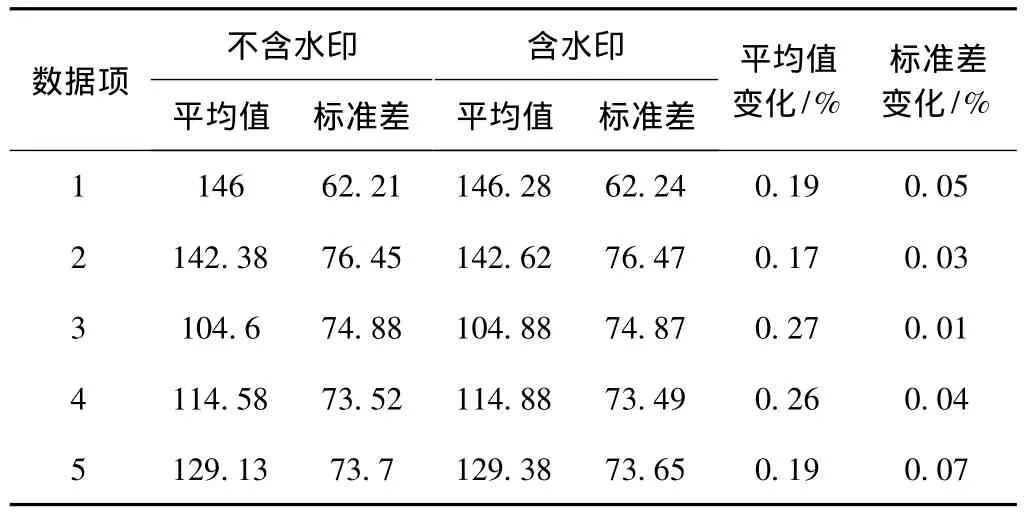

为了验证本方案的水印透明性,在水印嵌入比例为50%的前提下,随机选取部分节点生成的数据包进行测试与比较实验。表1体现了本方案对数据均值和标准差的影响。可发现,数据的均值和标准差变化很小,说明本方案对于数据的使用基本没有影响,具有较好的透明性。

表1 水印透明性测试

3 结束语

本文基于奇偶性数字水印,提出了一种有效应用于无线传感器网络的数据完整性保护方案。仿真实验表明该水印方案是有效可行的,不但具有较强的篡改识别能力,且不会对数据通信造成影响。可较好地保护医疗、军事、通信安全等领域中无线传感器网络数据的完整性与真实性,同时也不会对网络通信造成负担。

[1] Ozdemir S,Xiao Yang.Secure data aggregation in wireless sensor networks:a comprehensive overview [J].Computer Networks,2009,53(12):2022 -2037.

[2] 彭志娟,王汝传,王海艳.基于数字水印技术的无线传感器网络安全机制研究[J].南京邮电大学学报:自然科学版,2006,26(4):69 -72,78.

[3] 董晓梅,赵枋,李晓华.适用于无线传感器网络的数字水印技术[J].武汉大学学报:理学版,2009,55(1):125-128.

[4] Zhang Wei,Liu Yonghe,Das S K,et al.Secure data aggregation in wireless sensor networks:a watermark based authentication supportive approach[J].Pervasive and Mobile Computing,2008,4(5):658 -680.

[5] Feng J,Potknjak M.Real- time watermarking techniques for sensor networks[C].Santa Clara:Proc of SPIE Security and Watermarking of Multimedia Contents,SPIE Press,2003:391-402.

[6] 董晓梅,胡蓉华,李晓华,等.一种基于数字水印的无线传感器网络数据识别传输方案[J].武汉大学学报:理学版,2010,56(2):194 -198.

[7] Guo H,Li Y,Jajodia S.Chaining watermarks for detecting malicious modifications to streaming data[J].Information Sciences,2007,177(2):281 -298.

[8] 曹远福,孙星明,王保卫,等.基于关联数字水印的无线传感器网络数据完整性保护[J].计算机研究与发展,2009,46(Zl):71 -77.

[9] 曾文飞,伍雁鹏.基于差值扩展的无线传感器网络无损认证水印算法[J].计算机应用研究,2010,27(11):4296-4302.