基于跟踪流量的客专安全数据网背景流量研究①

2014-07-09张辛楠徐中伟曹召义

张辛楠, 徐中伟, 曹召义

(同济大学电子与信息工程学院,上海201804)

0 引言

随着近几年物联网、车联网等新概念的提出,网络逐渐成为了一个热门的研究领域,同时网络的应用也遍及到了各行各业,交通、军事、商业、能源、国家安全等都需要网络对其内部及外部的通信进行支撑.因此,网络性能的好坏得到了广泛的关注,由此也引发了国内外关于网络性能评价的大量研究.

对网络性能的评价有两个手段,理论分析手段和实验分析手段.理论分析手段是指通过分析网络设备的物理组成与连接方式,数据链路层介质访问和链路控制协议及网络层分组交换等协议,并结合理论推导,得出该网络的性能.该方法对于研究小型局域网尚可行,但不适用大规模网络.实验分析手段就是通过实验的方式对网络性能进行分析.实验分为实物仿真、半实物仿真和纯软件仿真,针对不同的条件与环境选择合适的方式进行实验分析,得出结论.实验分析是目前广泛使用的一种网络性能分析手段.

在进行实验分析时,先进行环境搭建,即将实际的网络设备,所用协议加入仿真环境.在环境搭建好以后,就要加入背景流量模型,和前景流量模型,最后对仿真结果进行分析,得出网络性能评价的结论.背景流量模型反应了网络正常运行时的流量特征,是分析网络性能的流量背景,背景流量模型必须尽量真实的表示出网络实际正常运行时的流量特性,从而保证对网络性能评价的准确性.

1 研究背景

根据《中国铁路中长期发展规划》精神,到2020年,我国将新建客运专线及高速铁路1.2万公里,运营最高时速为350公里,2020年至2030年将开发时速四百公里以上的地面交通工具.可见在高速铁路上,随着速度越来越快,1秒的延迟都可能造成100米制动距离的损失,在高速铁路控制网络中,通信网络的拥塞和时延抖动很可能导致严重的后果,这使得对于安全数据网可靠性的分析尤为重要.

目前对于高速铁路信号系统安全数据网可靠性的研究仍然停留在对基层环网的可靠性、子网间通信可靠性、网管系统可靠性在一定的假设和条件约束下使用分析的方法进行研究[1].CTCS-2级和CTCS-3级列控系统是确保高铁列车运行安全的分布式、实时、安全苛求的计算机控制系统,主要由 CTC、TCC、CBI、TSRS、RBC、ATP 等设备组成,广泛分布在调度控制中心、车站/轨旁设备和列车上[2].而客运专线信号系统安全数据网接入设备包括:列控中心(TCC)、计算机联锁(CBI)、临时限速服务器(TSRS)、无线闭塞中心(RBC)[3]等与铁路运输安全密切相关的设备,设备之间传输的区间闭塞分区状态信息、列车进路状态信息、调车信号状态信息、以及联锁向RBC传输的SA信息等,都是列车运行期间非常重要的信息,这些信息的传输对实时的延迟,例如区间闭塞信息传输时延迟大于容忍范围,极有可能造成列车追尾事故,所产生的后果非常严重.因此对信号系统安全数据网的可靠性进行有效的检测是非常有必要的.

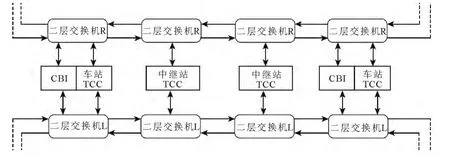

图1 安全数据网一般组网结构

如图1所示,安全数据网中数据源主要由各个车站的TCC及有岔车站的联锁组成.本文所属课题的研究目前已基本完成对该网络在软件环境中的仿真.

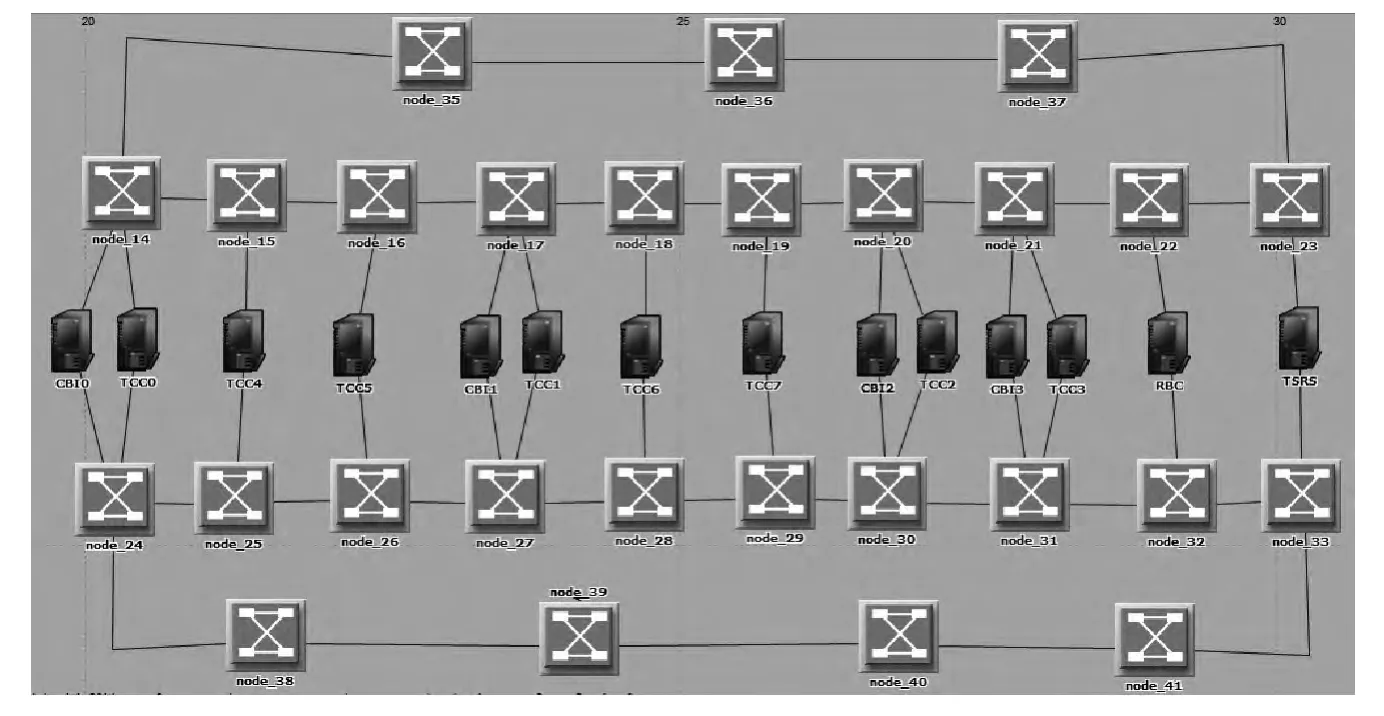

图2 安全数据网的仿真图

如图2所示,我们以某高速铁路标准线路为实例,将其安全数据网的部分提取出并在软件环境中对该网络进行了仿真.该线路中包含八个车站,其中四个有岔车站和四个无岔车站.与图1所示组网结构不同的是,图2所示的仿真图中,加入了RBC(无线闭塞控制系统)和TSRS(临时限速服务器),这是为了能够仿真CTCS-3级列控系统所进行的补充.

在完成了上述工作以后,就需要将安全数据网的背景流量模型加入该仿真环境中.该背景流量要能够尽量贴近该网络在正常运行时的流量特征.在此基础上加入前景流量并进行仿真,最终根据仿真结果分析出安全数据网的可靠性指标.

2 背景流量模型的研究

网络流量模型是指用数学模型对实际网络的流量进行建模.在对网络流量进行建模时,需遵循以下原则:首先流量的建模必须反映出真实流量在这一方面的特性,否则会直接影响网络仿真测试的结果.接着流量的建模必须反映出网络仿真分析关注的某方面的特性,并对该方面使用较复杂的模型.

2.1 背景流量模型理论分析

通过Taqqu等人对贝尔实验室局域网的网络流量建模的分析[4],Paxon等人对广域网流量和美国国家基金会网站网络流量建模分析[5],发现了网络流量模型最主要的一个特性,也是目前公认的一个特性:自相似性,即长相关性.在自相似性得出之前,传统的流量模型例如基于泊松的流量模型仅具有短相关的特性[6].

可以看出,传统的流量模型主要的特性是短相关性.这种流量模型的特点是相关性在时间线上较短,无法表示出网络流量的长相关性,只能反映出平缓的网络流量状态,无法反映出突发性的网络流量,因为当数据源的数量增加时,即网络上的虚电路增加以后,流量的突发性会由于短相关性被吸收掉,流量特性就显得平缓.

与传统的流量模型不同,自相似性的流量模型能够反映网络流量中持续自相似的现象,即即是时间维度变长,也会有自相似性出现,随着自相似程度的出现,流量的突发性就会被保留[7].

可以看出,为了研究网络整体的流量多采用自相似性的流量模型[8].但在研究背景流量模型时,考虑到背景流量的平缓性和一致性,具有自相似性的流量模型反而不适用于背景流量模型,适合用于背景流量模型的应该是传统的具有短相关性的流量模型.

2.2 背景流量模型建模方式选择

网络的流量模型分为前景流量和背景流量,可以理解为网络的混沌性和网络的周期性.周期性变化表示网络的流量随着时间轴的推动呈现周期性的变动,是有规律可循的,这部分用背景流量来表示,而混沌性表示网络的流量无规则的部分,类似随机过程.因此网络流量是确定性流量与随机性流量叠加而成的,要仿真的背景流量就是确定性或者说周期性的部分.

如同对确知信号和随机信号的处理对象分别为信号本身的值和信号的统计特征值,对于背景流量模型的建模一般也分为两种,一种是背景流量已知或者可以测得,这种情况一般使用跟踪文件背景流量模型.另一种是无法确知但可以得到统计特征值,这种情况一般使用泊松背景流量模型.下面分别简要介绍这两种流量模型.

(1)泊松背景流量模型

在泊松背景流量模型中,近似的认为,数据包到达的时间及到达的数据包满足泊松分布.具体的表示为,在以下的假设条件下[9]:

1)在不同的时刻数据包到达这一随机事件之间相互独立;

2)在一段时间Δt内,这段时间有没有数据包到达仅与时间间隔Δt有关,其他因素不影响这一概率;

3)在Δt内,要么有数据包到达,记为1,要么没有数据包到达,记为0.

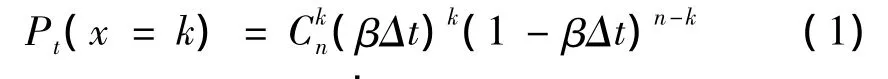

在单位时间内有数据包到达的概率为β,于是时间间隔Δt内有数据包到达的概率为βΔt,那么未到达的概率为1-βΔt,n个Δt组成一段时间t,即t=nΔt.那么,根据二项分布,时间t内到达的数据包个数为k个的概率为:

对公式(1)进一步考察,当n→∞ 时,

Pt(x=k)

此时,二项分布近似服从泊松分布,最后得到:

公式(2)说明,时间t内到达的数据包个数的概率服从泊松分布.因此,在仿真中,只要给定均值,那么每个数据包发送的时间间隔就根据均值产生的服从破松分布的随机数字来确定即可得到背景流量模型.

(2)跟踪文件背景流量模型

跟踪文件是指在网络实际运行时,在网络的某个节点,例如某个核心路由器的某个端口添加一个跟踪进程,对从该端口流入和流出的数据进行记录,得到一个跟踪文件.在仿真时,调用这一跟踪文件,并根据文件的内容就可以真实地还原一段时间内该端口的进出流量.

跟踪文件背景流量模型的核心思想是根据已知的具体流量信息,将实际流量原封不动地加入到仿真环境中.这需要完全了解网络流量,但它的效果也是显著的,几乎完全地还原了实际网络工作时的流量状态.

对于信号系统安全数据玩的背景流量建模,由于CTCS-3级列控系统作为铁路总公司规范化的列控系统有公开的技术规范和行为准则供查询,因此周期性的流量信息可以通过分析安全数据网设备之间通信的协议得出.综上可得,跟踪文件背景流量模型是最适合用于安全数据网仿真中使用的背景流量模型.

3 跟踪流量在安全数据网中的应用

信号系统安全数据网主要由CBI和TCC两种设备组成,而根据CTCS-3级技术方案,无线闭塞系统(RBC)和临时限速服务器(TSRS)也会挂在安全数据网上.

安全数据网中,可以认为仅有八类数据流,当设备安装到位以后,安全数据网承载的所有具体通信业务可以唯一的确定,即网络上所有的数据流的源地址和目的地址都可以预知.这样,所有逻辑链路确定以后,就需要获得这些链路上数据包发送的时间间隔及每次发送的数据包大小.以相邻CBI之间的通信为例进行该背景流量模型

CTCS-3应用于高速铁路中,他相应的技术标准都是规范公开的,很容易查到设备间的通信协议,根据通信协议就可以获知链路上发送数据包的时间间隔和包大小.下面以CBI和相邻车站CBI之间的通信为例进行简要介绍.

选择图2中的CBI0与CBI1之间的通信为例介绍跟踪文件背景流量模型在安全数据网仿真中的应用.CBI与相邻车站CBI之间传输分界线两边的设备信息,包括进路内物理区段、信号机、道岔及保护区段状态.传输介质为双冗余以太网,传输层协议为UDP,帧结构如下表所示.

表1 CBI与CBI之间通信帧格式

在表1中,MASK码位与具体设备数量与类型相关,一旦现场设备种类及数量确定,MASK的长度也就确定,同时,命令的数量N也确定.由于图1.2所示的线路为已知条件,因此,CBI与CBI间通信时同一个通信链路中数据帧大小是已知的.

在CBI与相邻车站CBI间通信的技术规范中明确规定,CBI与邻站CBI之间以300ms为周期为周期发送信息.这样,数据包发送间隔也已知.

跟踪文件是指在网络实际运行时,在网络的某个节点,例如某个核心路由器的某个端口添加一个跟踪进程,对从该端口流入和流出的数据进行记录,得到一个跟踪文件.由于铁路上安全数据网是严格按照规范来进行工作的,因此两个CBI之间的背景流量信息为已知.因此,我们可以将这一信息直接写入到CBI0与CBI1所在的Node模块中相应的FSM(有限状态机)产生数据包,就可以在仿真过程中,得到其真实的流量状态.

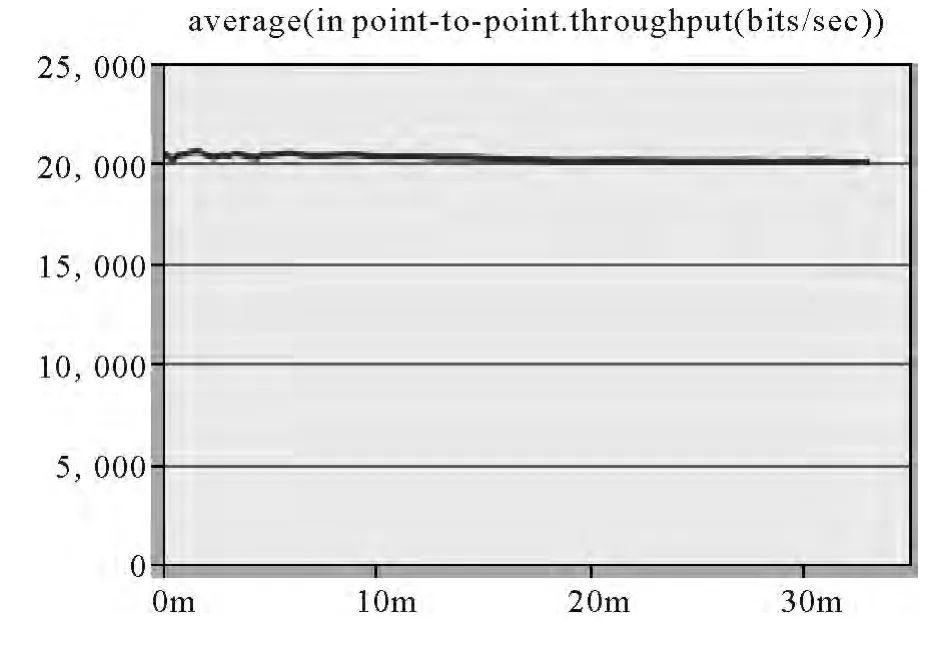

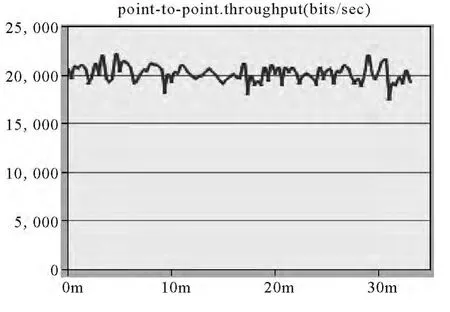

图3 背景流量示意图

如图3所示是加入背景流量以后,CBI0到CBI1的平均吞吐量.由于相邻联锁之间是固定时间间隔发送定长数据,因此平均流量基本上是恒定的,达到了预定目标.为了检验实际仿真时背景流量的效果,在CBI0到CBI1之间加入一前景流量(本次试验加入Email服务),所得的端到端吞吐量如图4所示,基本上反映了网络流量的周期性和自相似性.

图4 加入邮件服务的端到端吞吐量

综上所述,CBI与相邻CBI之间的通信业务簇及其数据包发送间隔、数据包大小均已知,将这些信息写入跟踪文件,仿真时按照文件逐条调度就可以得到具体某一时刻的流量状态.

4 结论

信号安全数据网是CTCS-3级列控系统的重要组成部分,是CTCS-3级列控系统中地面系统的神经中枢.通过以上分析,可以看出跟踪文件背景流量模型能够真实的反映某个具体时刻的流量状态,作为网络仿真的背景流量时对仿真分析结果的可信度提供了一个有力的支撑,而安全数据网承载的通信业务足够支持这一背景流量模型的使用.因此选择跟踪文件背景流量模型作为客运专线信号系统安全数据网在网络仿真中使用的背景流量模型能够真实的还原网络工作时的流量状态,保证了加入前景模型后仿真结果的可信性,对信号安全数据网的可靠性的研究提供了坚实的基础.

[1] 付长宁.信号安全数据网的可靠性研究[J].铁路通信信号工程技术,2010,7(6):16-20.

[2] 科技运[2008]34号,CTCS-3级列控系统总体技术方案[S].

[3] 运基信号[2009]223号,客运专线信号系统安全数据网技术规范[S].

[4] Leland W,Taqqu M,Willinger W.On the Self-Similar Nature of Ethernet Traffic[J].IEEE/ACM Transactions on Networking,1994,2(1):1-15.

[5] V P,S F.Wide-Area Traffic:The Failure of Poisson Modeling[J].IEEE/ACM Transactions on Networking,1995,3(3):226-244.

[6] 张宾,杨家海.Internet流量模型分析与评述[J].软件学报,2011,22(1):115-131.

[7] Jie Yang,Yang He,Ping Lin.CharacterizingInternet Backbone-TrafficFromMacro To Micro[A].Beijing University of Posts and Telecommunications(BUPT).Proceedings of 2009 IEEE International Conference on Network Infrastructure and Digital Content[C].Beijing University of Posts and Telecommunications(BUPT),2009.5.

[8] 邹天际.网络模拟中背景流量模型的研究[D].哈尔滨:哈尔滨工业大学,2010.

[9] 刘华阳.网络系统仿真中的流量模型研究[J].军民两用技术与产品,2006,02:42 -43.