入侵检测系统研究现状及发展趋势

2013-10-24李东灵

李东灵,王 健

(1.商丘职业技术学院,河南 商丘 476100;2.国家电网河南省电力公司 商丘供电公司,河南 商丘 476100)

防火墙系统本身可以很好的控制那些不被允许访问您内部网络的一种行为,传统的入侵检测系统可以监管网络内部的一切网络行为,但对于有权力进入内部网络的入侵行为来说,必须要有一套防御措施才能有效地抵御传统防火墙系统所不能发现的攻击行为.正如权威机构Gartner在2003年6月发布的一个相关研究报告中称,传统的防火墙技术已“死”,而单纯的网络安全技术不但不能给网络带来安全,相反会增加管理员的维护难度,建议用户使用DIDS来代替.

1 入侵检测系统简介

入侵攻击的定义是指试图破坏系统网络资源的完整性、可靠性、机密性和可用性的一个动作集合.从目前的各个分类角度来看,可以有伪装、入侵、拒绝服务、系统渗透、恶意、泄漏使用等6种类型[1].

入侵检测技术就是为了对系统网络资源上的各种非法行为进行识别,并进行相应处理的过程,用来帮助系统对应来自网络外部和内部攻击的一种解决方案.采用主动防护的方式,对网络协议的各层次进行全面的入侵检测,以提早检测出并防止系统可能遭受的攻击,这样做不仅可以有效地检测出来自网络外部的入侵,同时也可以检测到网络内部的行为.入侵检测极大地提高了网络管理员的网络管理能力,保证了信息安全结构的完整性.

2 入侵检测系统(IDS)分类

对于目前的入侵检测系统而言,选取不同的标准可能会有不同的分类.目前,网络安全领域有三种常见的分类方法:基于主机的入侵检测系统、基于网络的入侵检测系统及分布式入侵检测系统[2]796-798.

2.1 按照信息源分类

常用的划分方法是按照信息源来分类的,可以将入侵检测系统划分为基于主机入侵检测统与基于网络入侵检测的系统.

基于HOST的入侵检测系统通常是安装在被防护的计算机上,主要是对计算机的系统审计日志以及网络实时连接进行智能判断和分析.如果活动出现异常,入侵检测系统就会采取相应措施来进行处理.

一般情况下,基于主机的入侵检测系统可以实时监测Window下的安全记录和系统事件.当系统发生变化时,入侵检测系统就会把攻击标记与新的记录条目进行比较,看它们是否一致.如果一致就表示检测到入侵信号,系统就会自动给管理员发送报警信息,来提醒他们需要采取相应的措施.

其次,对于基于网络的入侵检测系统是在最主要的网段或者交换的位置通过捕获到的数据分析数据包来检测攻击.其数据源主要是网络数据包.系统具体实现时,通常是把入侵检测系统所在服务器的网卡设置为混杂模式,以达到可以捕获所有流经它的数据包的目的.它可以实时监测整个子网,同时保护整个共享子网正常运行[3].

2.2 按分析方法来分

如果按照相关的来分类分析方法就可以把入侵检测系统划分为异常检测型的入侵检测系统和滥用检测型的入侵检测系统[4].

对于异常检测型的入侵检测系统往往是建立在以下假设的基础之上的,就是任何一种入侵的行为都极有可能由于其偏离正常或所期望的系统以及用户活动规律而被检测出来.而且它本身需要一个记录合法的活动数据库,因为数据库的有限性从而使得误报率比较高[5].

而对于滥用检测型的入侵检测系统中,我们必须先建立一个对以往各种入侵的方法以及系统缺陷知识的相关数据库,从收集到的信息与现有的数据库中的原型相匹配的时候就报警.对于不符合特定条件的相关活动就会被认为非常合法,所以像样的系统误警率会非常低.

而基于特征入侵的检测系统的优点就是准确率会比较高;其缺点在于难以发现未知攻击.

3 入侵检测系统(IDS)的部署方式

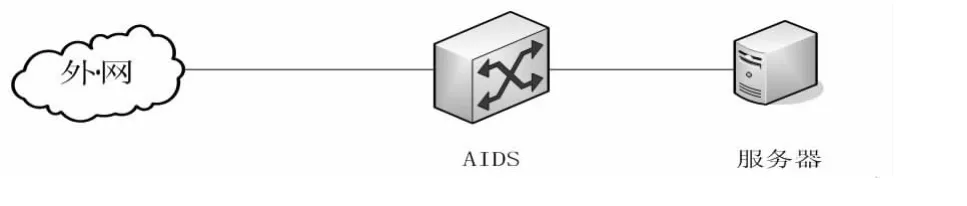

NIDS和AIDS通常是串联在网络中,如图1和图2所示.

图1 NIDS部署方式

图2 AIDS部署方式

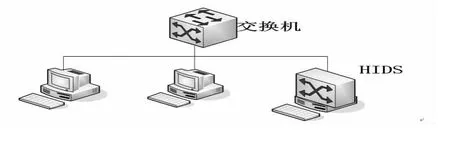

HIDS通常以代理方式安装到服务器或需要重点保护主机的前端,如图3所示.

图3 HIDS部署方式

4 入侵检测系统应改进的地方和发展趋势

入侵检测系统的解决方案不需用户的操纵就可以主动作出反应,并且可以实时报告所有可疑的活动[6]83-97.但是任何方案都不可能非常完美,因此在本节将会介绍入侵检测解决方案需要改进的地方及其发展趋势.

4.1 理想的入侵检测解决方案应该改进的几个方面

入侵检测技术作为一种新型的网络安全技术,与普通的防火墙技术相比,其本身还有许多的问题要解决,但是其中的大部分相关问题都是眼下入侵检测技术而不能达到的一个较高标准,并且大部分的问题很可能会更加复杂和难以解决[7].下面便是入侵检测技术所面对的几个方面的总结.

——日新月异的攻击手段

攻击者日益增长的知识,丰富多样的入侵工具,以及越来越高超的攻击技术和方法.入侵检测系统不得不参照业界较新的网络安全技术作为基础,这样才可能使其不被日后所淘汰.

——攻击信息大多采用加密的形式来传输

基于网络的入侵检测系统通过检测数据包来发现入侵行为,入侵信息通常是通过明文方式传输的,因此,对传输数据信息的简单修改就可能绕过入侵检测系统的检测.

——网络流量的不断增大

系统中的用户通常要求入侵检测系统可以最快的报警,所以我们要实时分析所采集的信息,这样就要对系统的要求更高,市场最好的硬件平台都被采用到很多平台上.但对于百兆以上的网络流量,独立的入侵检测系统很难完全起到作用.可想而知,随着目前网络流量越来越大,对入侵检测上的硬件系统将会有更大的压力.

——交换机的使用导致网络环境的变化

传统的入侵检测技术是通过把主机网卡设置为“混杂”模式,从而,读取传统集线器上局域网络内传输的数据包,交换式局域网络降低了其中数据流的可见性.

4.2 入侵检测系统的发展趋势

从以上的分析总结来看,目前除了传统的网络安全技术以外,入侵检测技术更应多关注与统计分析技术相关的研究方法.大部分研究人员在研究全新的入侵检测方法,例如采用自动AGENT的网络安全防御技术,将人体免疫理论应用到入侵检测匹配的方法等等.入侵检测系统的主要发展方向可以总结为:

——分布式的入侵检测系统

先前的入侵检测系统主要用于对主机的独立保护,而对于大多数异构的系统或者流量非常大的网络检测很显然是不够,两个不一样的入侵检测系统它们相互之间不能协同工作.所以,就要用分布式入侵的检测技术来解决这些问题.

——网络中应用层级的入侵检测

许多入侵的语义只有在应用层才能被理解,而市场上的入侵检测系统只能检测一些常见的协议,不能处理其他类似的应用系统.许多基于中间件技术、C/S结构的大型应用,需要达到应用层的入侵防御效果.

——智能化入侵检测

目前越来越多的入侵方法出现综合化,虽然已经有神经网络、人工智能算法在入侵检测技术领域的应用,但这些只不过是一些尝试而已,需要进一步研究智能化的入侵检测系统才可以.

——结合其它网络安全技术

它可以和远程访问控制技术以及防火墙技术等与网络安全相关的技术相结合,来构建成一整套的网络安全体系结构.

从以上分析可以看出,入侵检测作为一种主动的网安技术,可以实时保护来自网络内部、外部攻击,在系统还没有受到威胁之前响应和拦截入侵行为.由于目前的网络技术安全性的要求越来越高,也可以给相关的网络技术应用的需要提供更可靠的服务,但是,做为入侵检测技术目前能够从网络安全的多层次、立体纵深防御的角度考虑来提供相关的安全服务,因此,它必然会受到人们更高的关注.

[1]Desai,NeiL.Intrusion Prevention Systems:the Next Step in the Evolution of IDS[EB/OL].http://securityfocus.com/printable/infocus/1670.

[2]谈文蓉,谈 进,刘明志.联动防御机制的设计与实施[J].西南民族大学学报,2004,30(6).

[3]Ted H.Understanding IPS and IDS:Using IPS and IDS Together for Defense in Depth[EB/OL].http://www.sans.org,2003.

[4]Tom Rowan.Intrusion prevention systems:superior security[J].Network Security,2007.

[5]Raven Alder.Snort 2.1Intrusion Detection[M].Syngress Publishing,2004.

[6]William Stallings.Network Security Essentials Application and Standard[M].北京:清华大学出版社,2007.

[7]蒋卫华,智能网络入侵检测与安全防护技术研究[D].西安:西北工业大学,2003.