基于Packet Tracer的IPSec VPN配置实验教学设计

2011-07-02唐灯平

唐灯平

(南京铁道职业技术学院苏州校区,江苏苏州 215137)

引 言

教育部十六号文件明确提出“人才培养模式改革的重点是教学过程的实践性、开放性和职业性,实验、实训、实习是三个关键环节。要重视学生校内学习与实际工作的一致性。”[1]对计算机网络技术专业学生的培养同样应该遵循该原则。为了提高计算机网络技术专业学生实践能力,各高职院校加大了对校内实训室的建设力度。但由于实际工作环境的特殊要求,加上资金投入等多方面因素的影响,在一定的时间内并不能立即建设成与实际工作环境相一致的实训场所。仿真技术可以帮助我们解决这个矛盾,它可以仿真出真实的网络工程项目,帮助学生独立完成整个网络工程的分析、设计、配置、测试以及运行等过程,达到很好的教学效果。[2]本文讨论了基于Packet Tracer的VPN配置实验教学设计过程。

1 IPSec VPN工作原理

1.1 VPN定义与常见类型

VPN(Virtual Private Network)即“虚拟专用网”。它是利用加密的通讯协议,在和因特网相连接的不同地理位置的企业内部网之间建立通讯线路。常见的VPN通信方式有IPSec VPN、SSL VPN等。

1.2 IPSec VPN定义与介绍

IPSec(Internet Protocol Security) VPN是采用IPSec协议来实现远程接入的一种VPN技术,用以提供公用和专用网络的端对端加密和验证服务。IPsec通过对数据加密、认证、完整性检查来保证数据传输的可靠性、私有性和保密性。

2 Packet Tracer软件应用

Packet Tracer软件是思科公司为方便其网络学院老师上课而开发的教学仿真软件。使用者可以在软件的图形用户界面上直接拖曳物件建立网络拓扑,并可在仿真的设备上进行网络设备的配置,最终可验证整个网络工程项目配置的正确性。目前最高版本为Packet Tracer 5.3.1,能够满足CCNA和部分CCNP的仿真实验。

3 IPSec VPN配置实验

3.1 实验目的

①了解IPSec VPN的工作原理;②理解IPSec VPN的适用场合;③掌握IPSec VPN的配置过程;④掌握Packet Tracer的使用。

3.2 实验的指导思想和具体实验项目

IPSec VPN配置实验的指导思想是遵循基于工作过程系统化,以真实的工程项目的实施为主线贯穿整个实训过程,包括项目的分析、设计、配置、测试、运行以及维护等过程。具体的项目为:南京铁道职业技术学院目前为两地办学,分别为南京本部和苏州校区,两地都有规模庞大的校园网络,由于两地相距很远,导致校园网不能联网,很多工作不能方便地完成,这给日常的工作带来了麻烦。现在要求使用IPSec VPN技术将两地安全地连接起来,使两地的校园网络构成一个大的校园网络。[3]

3.3 实验拓扑结构分析、设计

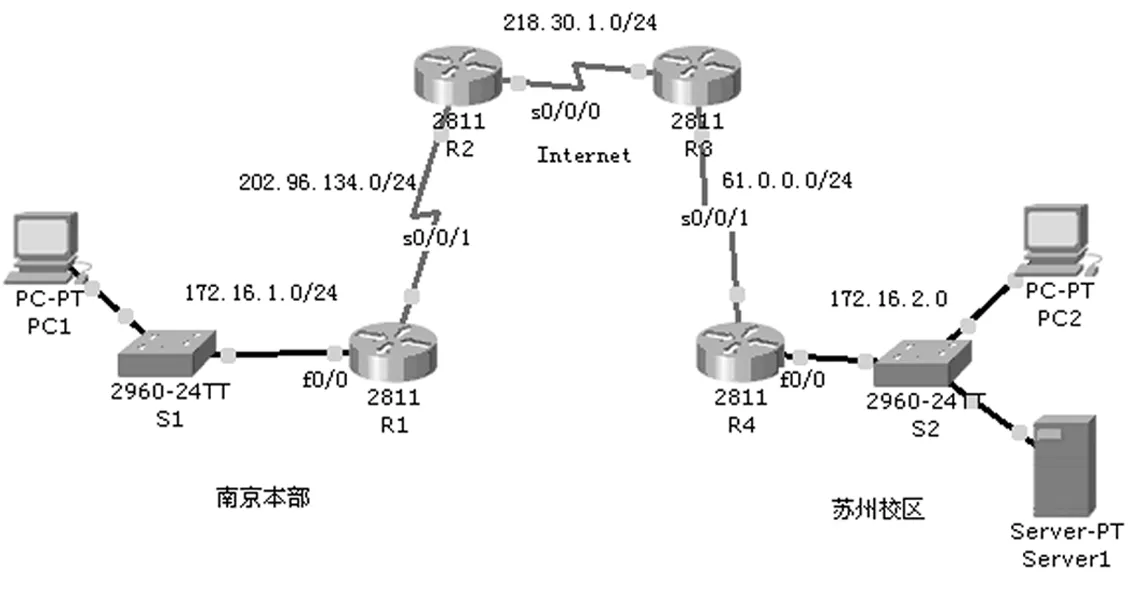

图1 IPSec VPN配置实验拓扑结构图

整个网络工程结构上总体分为三大块,分别为南京本部校园网、苏州校区校园网以及Internet网。两部分校园网均连入了Internet网络。为了完成该实验,设计了如图1所示的网络拓扑图:图中路由器R1为南京本部的出口路由器,路由器R4为苏州校区出口路由器,路由器R2和R3属于电信部门的路由器,用它们来模拟Internet网络。在南京本部和苏州校区的内部网络中均连接了终端设备,用于测试网络的联通性。在苏州校区内部网络中还放置了服务器。[4]

3.4 实验环境配置

3.4.1 实验拓扑图构建

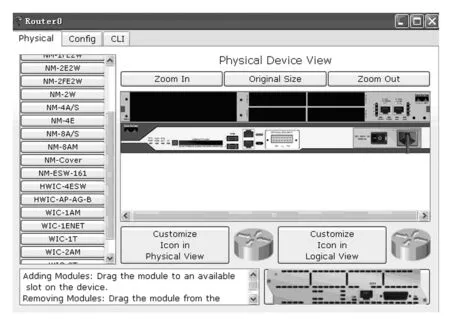

在Cisco Packet Tracer模拟软件中构建如图1所示的网络拓扑图,包括四台2811路由器、两台2960交换机、两台PC和一台服务器。默认的2811路由器是没有广域网模块的,需要添加。步骤为:①单击路由器,弹出图2所示的窗口,关闭电源。②在Physical区拖动WIC-2T模块放入模块槽后释放鼠标。③重新打开电源。用同样的方法添加WIC-2T模块到其他路由器。

图2添加删除模块窗口

接下来根据图1进行网络连线。

3.4.2 实验IP地址规划

在规划IP地址时将校园网内部设置为私有IP地址,南京本部为172.16.1.0/24,苏州校区为172.16.2.0/24。南京本部和Internet之间网段设置为202.96.134.0/24,苏州校区和Internet网之间网段设置为61.0.0.0/24。两个外网路由器之间的网络设置为218.30.1.0/24。具体如图1所示。

接下来为终端机器设置IP地址,具体为:

南京本部PC1的IP地址设置为:172.168.1.2,子网掩码为255.255.255.0,网关地址设置为172.16.1.1。将苏州校区PC2的IP地址设置为:172.16.2.2,子网掩码为255.255.255.0,网关设置为172.16.2.1。Server1的IP地址设置为:172.16.2.3,子网掩码为255.255.255.0,网关设置为172.16.2.1。

3.5 具体实验配置

3.5.1 模拟Internet网

Router#config t //进入全局配置模式

Router(config)#hostname R2 //路由器命名为R2

R2(config)#interface serial 0/0/0 //进入路由器接口s0/0/0

R2(config-if)#no shu //激活路由器接口s0/0/0

R2(config-if)#clock rate 64000 //设置端口的时钟频率为64000

R2(config-if)#ip address 218.30.1.1 255.255.255.0 //设置端口的IP地址

R2(config-if)#exit //退出

R2(config)#interface serial 0/0/1 //进入路由器接口s0/0/1

R2(config-if)#ip address 202.96.134.2 255.255.255.0 //为路由器接口s0/0/1设置IP地址

R2(config-if)#no shu //激活s0/0/1接口

R2(config-if)#clock rate 64000 //设置接口s0/0/1的时钟频率

R2(config-if)#exit //退出

R2(config)#ip route 61.0.0.0 255.255.255.0 218.30.1.2 // 为路由器R2配置静态路由

Router#config t //进入第三台路由器的全局配置模式

Router(config)#hostname R3 //为路由器命名为R3

R3(config)#interface serial 0/0/0 //进入路由器的接口s0/0/0

R3(config-if)#no shu //激活接口s0/0/0

R3(config-if)#ip address 218.30.1.2 255.255.255.0 //为路由器接口s0/0/0设置IP地址

R3(config-if)#clock rate 64000 //设置接口的时钟频率为64000

R3(config-if)#exit //退出

R3(config)#interface serial 0/0/1 //进入路由器接口s0/0/1

R3(config-if)#ip address 61.0.0.1 255.255.255.0 //设置接口的IP地址

R3(config-if)#no shu //激活接口

R3(config-if)#clock rate 64000 //设置接口的时钟频率为64000

R3(config-if)#exit //退出

R3(config)#ip route 202.96.134.0 255.255.255.0 218.30.1.1 //为路由器R3设置静态路由经过以上的设置,模拟的Internet网就组建起来了。

3.5.2 对路由器R1和R4进行IPSec VPN设置[5]

首先设置路由器1:

Router#config t //进入南京本部连入Internet网路由器的全局配置模式

Router(config)#hostname R1 //为路由器命名为R1

R1(config)#interface serial 0/0/1 //进入路由器的端口s0/0/1

R1(config-if)#no shu //激活路由器的s0/0/1端口

R1(config-if)#ip address 202.96.134.1 255.255.255.0 //设置端口的IP地址

R1(config-if)#exit //退出

R1(config)#interface fastEthernet 0/0 //进入路由器的接口f0/0

R1(config-if)#ip address 172.16.1.1 255.255.255.0 //为路由器的接口f0/0设置IP地址

R1(config-if)#no shu //激活路由器的f0/0端口

R1(config-if)#exit //退出

R1(config)#ip route 0.0.0.0 0.0.0.0 202.96.134.2 //为路由器R1设置默认路由

R1(config)#crypto isakmp policy 10 //创建一个isakmp策略,编号为10。可以有多个策略。

R1(config-isakmp)#hash md5 //配置isakmp采用什么Hash算法,可以选择sha和md5,这里选择md5。

R1(config-isakmp)#authentication pre-share //配置isakmp采用什么身份认证算法,这里采用预共享密码。如果有CA服务器,也可以CA(电子证书)进行身份认证。

R1(config-isakmp)#group 5 //配置isakmp采用什么密钥交换算法,这里采用DH group5,可以选择1,2和5。

R1(config-isakmp)#exit //退出

R1(config)#crypto isakmp key cisco address 61.0.0.2 //配置对等体61.0.0.2的预共享密码为cisco,双方配置的密码要一致才行。

R1(config)#access-list 110 permit ip 172.16.1.0 0.0.0.255 172.16.2.0 0.0.0.255 //定义一个ACL,用来指明什么样的流量要通过VPN加密发送,我们这里限定的是从南京本部发出到达苏州校区的流量才进行加密,其他流量(如,到Internet)不要加密。

R1(config)#crypto ipsec transform-set TRAN esp-des esp-md5-hmac //创建一个IPSec转换集,名称为TRAN,该名称本地有效,这里的转换集采用ESP封装,加密算法为AES,HASH算法为SHA。双方路由器要有一个参数一致的转换集。

R1(config)#crypto map MAP 10 ipsec-isakmp //创建加密图,名为MAP,10为该加密图的其中之一的编号,名称和编号都本地有效。如果有多个编号,路由器将从小到大逐一匹配。

R1(config-crypto-map)#set peer 61.0.0.2 //指明路由器对等体为路由器R4。

R1(config-crypto-map)#set transform-set TRAN //指明采用之前已经定义的转换集TRAN。

R1(config-crypto-map)#match address 110 //指明匹配ACL为110的定义流量就是VPN流量

R1(config-crypto-map)#exit //退出

R1(config)#interface serial 0/0/1 //进入接口 s0/0/1。

R1(config-if)#crypto map MAP //在接口上应用之前创建的加密图MAP。

Router#config t //进入苏州校区连入Internet网的路由器的全局配置模式

Router(config)#hostname R4 //为该路由器命名为R4

R4(config)#interface serial 0/0/1 //进入路由器的接口s0/0/1

R4(config-if)#ip address 61.0.0.2 255.255.255.0 //为路由器接口s0/0/1配置IP地址

R4(config-if)#no shu //激活路由器的接口s0/0/1

R4(config-if)#exit //退出

R4(config)#interface fastEthernet 0/0 //进入路由器R4的以太网口f0/0

R4(config-if)#no shu //激活以太网口

R4(config-if)#ip address 172.16.2.1 255.255.255.0 //为以太网口配置IP地址

R4(config-if)#no shu //激活以太网口

R4(config-if)#exit //退出

R4(config)#ip route 0.0.0.0 0.0.0.0 61.0.0.1 //为路由器R1设置默认路由

R4(config)#crypto isakmp policy 10 //创建一个isakmp策略,编号为10。可以有多个策略。

R4(config-isakmp)#hash md5 //配置isakmp采用什么Hash算法,可以选择sha和md5,这里选择md5。

R4(config-isakmp)#authentication pre-share //配置isakmp采用什么身份认证算法,这里采用预共享密码。如果有CA服务器,也可以CA(电子证书)进行身份认证。

R4(config-isakmp)#group 5 //配置isakmp采用什么密钥交换算法,这里采用DH group5,可以选择1,2和5。

R4(config-isakmp)#exit //退出

R4(config)#crypto isakmp key cisco address 202.96.134.1 //配置对等体61.0.0.2的预共享密码为cisco,双方配置的密码要一致才行。

R4(config)#access-list 110 permit ip 172.16.2.0 0.0.0.255 172.16.1.0 0.0.0.255 //定义一个ACL,用来指明什么样的流量要通过VPN加密发送,我们这里限定的是从苏州校区发出到达南京本部的流量才进行加密,其他流量(如,到Internet)不要加密。

R4(config)#crypto ipsec transform-set TRAN esp-des esp-md5-hmac //创建一个IPSec转换集,名称为TRAN,该名称本地有效,这里的转换集采用ESP封装,加密算法为AES,HASH算法为SHA。双方路由器要有一个参数一致的转换集。

R4(config)#crypto map MAP 10 ipsec-isakmp //创建加密图,名为MAP,10为该加密图的其中之一的编号,名称和编号都本地有效,如果有多个编号,路由器将从小到大逐一匹配。

R4(config-crypto-map)#set peer 202.96.134.1 //指明路由器对等体为路由器R1。

R4(config-crypto-map)#set transform-set TRAN //指明采用之前已经定义的转换集TRAN。

R4(config-crypto-map)#match address 110 //指明匹配ACL为110的定义流量就是VPN流量

R4(config-crypto-map)#exit //退出

R4(config)#interface serial 0/0/1 //进入路由器的接口s0/0/1

R4(config-if)#crypto map MAP //在接口上应用之前创建的加密图MAP。

3.6 实验的运行与测试、实验效果验证

经过以上的配置过程,实验测试结果如下:

从南京本部的PC ping苏州校区的服务器s1结果如下:

Packet Tracer PC Command Line 1.0

PC>ping 172.16.2.3

Pinging 172.16.2.3 with 32 bytes of data:

Request timed out.

Request timed out.

Reply from 172.16.2.3: bytes=32 time=157ms TTL=126

Reply from 172.16.2.3: bytes=32 time=203ms TTL=126

从南京本部的PC ping苏州校区的电脑PC2结果如下:

PC>ping 172.16.2.2

Pinging 172.16.2.2 with 32 bytes of data:

Request timed out.

Reply from 172.16.2.2: bytes=32 time=203ms TTL=126

Reply from 172.16.2.2: bytes=32 time=219ms TTL=126

Reply from 172.16.2.2: bytes=32 time=203ms TTL=126

以上结果表明南京本部已经和苏州校区通信了。

结束语

利用Packet Tracer 软件可以帮助我们仿真现实中的网络工程项目,能够完成真实网络工程项目从分析、设计、配置、测试到运行维护等一系列的过程,在资金有限以及真实实训环境难以组建的情况下,能够达到很好的教学效果。

参考文献:

[1]教育部.教育部关于全面提高高等职业教育教学质量的若干意见.[EB/OL]. http://www.moe.edu.cn/edoas/website18/23/info27723.htm.2006-11-16.

[2]王春枝,李红,欧阳勇.计算机网络课程实验教学研究[J].实验室研究与探索,2007,(12) :350-352.

[3]唐灯平.职业技术学院校园网建设的研究[J].网络安全知识与应用,2009,(4):71-73.

[4]唐灯平.职业技术学院计算机网络实验室建设的研究[J].中国现代教育装备,2008,(10):132-134.

[5]梁广民,王隆杰.思科网络实验室CCNA实验指南[M].电子工业出版社,2009.