访问控制列表在网络安全的应用

2010-03-20汤雅斌

陈 明,汤雅斌

访问控制列表在网络安全的应用

陈 明,汤雅斌

(漳州职业技术学院 计算机工程系,福建 漳州 363000)

访问控制是网络安全防范和保护的主要策略,它能通过对通信数据的源目地址、协议、端口号等进行过滤以实现对数据访问进行控制的目的,它的主要任务是保证网络资源不被非法使用和访问。实践证明通过对临界设备设置访问控制列表能够有效的保障网络访问的安全性,因此访问控制列表是用来保证网络安全最重要的核心策略之一。

访问控制列表;网络安全;过滤;规则

1 引言

随着计算机网络的蓬勃发展,目前各行各业的业务应用都离不开网络应用。然而在实际的网络应用环境中,不同的网络互联结构和不同的网络业务需求都迫切的需要对网络内部的特定终端或服务设备进行安全访问控制。访问控制列表具有十分灵活的特性,在充分发掘和应用访问控制列表灵活特性的基础上能够很好的实现网络访问安全的控制。本文主要以华为路由器的访问控制列表的配置为例,介绍以访问控制列表的使用来实现网络安全访问的控制方法。

2 访问控制列表的功能

访问控制列表(Access Control List,ACL)是应用在路由器接口的指令列表。这些指令列表用来告诉路由器哪些数据包可以收、哪些数据包需要拒绝。至于数据包是被接收还是拒绝,可以由类似于源地址、目的地址、端口号等的特定指示条件来决定。因此ACL就是使用包过滤技术。[1]

ACL的功能很多,主要的有:

(1)限制网络流量,提高网络性能。网络的带宽和稳定性在整个网络的运作中是很关键的,网络中如果充斥着大量的没用的数据包,这将在很大的程度上造成网络的拥塞,降低网络的通信性能。ACL可以根据数据包的协议,指定数据的优先等级,在同等情况下优先级高的可以被路由器处理。根据这些参考列表队列,保证路由器可以丢弃那些不需要的数据包,这样就限制了网络流量,而且减少了网络拥塞。

(2)提供网络访问的基本安全手段。网络中的节点分为资源节点和用户节点两大类,其中资源节点提供服务或数据,用户节点可以访问资源节点所提供的服务与数据。ACL一方面可以保护资源节点,阻止非法用户对资源节点的访问,另一方面可以限制特定的用户节点所能具备的访问权限。

(3)在路由器接口处,决定哪种类型的通信数据可以被转发,哪种类型的通信数据被阻塞。在实际的网络应用中可以根据各个不同应用的协议和端口号的组合设置来实现。例如:可以通过使用访问控制列表允许E-mail通信流量被路由,同时却拒绝所有的Telnet通信流量。

3 访问控制列表的分类

常用的访问控制列表可以分为两类:标准访问控制列表和扩展访问控制列表。[2]其中标准访问控制列表仅可以根据IP报文的源地址域来区分不同的数据流,扩展访问控制列表则可以根据IP报文中的更多域来区分不同的数据流,它既可以通过检查数据包的源地址,也可以通过检查数据包的目的地址,同时还可以通过检查数据包的特定协议类型、端口号等来区分数据流。

网络管理员可以通过使用不同类型的访问控制列表来实现对网络安全访问的控制。可以使用标准ACL阻止来自某一网络的所有通信流量,或者允许来自某一特定网络的所有通信流量。而扩展ACL比标准ACL提供了更广泛的控制范围,例如,网络管理员如果希望做到“允许外来的Web通信流量通过,拒绝外来的FTP和Telnet等通信流量”,那么,他可以使用扩展ACL来达到目的,标准ACL不能控制这么精确。

所有的控制列表都有一个编号,标准访问控制列表和扩展访问控制列表按照这个编号区分,在路由器中每种协议允许的合法标号的取值范围为:标准访问控制列表编号范围为1~99,扩展访问控制列表为100~199。[3]路由器配置中,标准ACL和扩展ACL的区别是由ACL的表号来体现的。

4 访问控制列表的配置

(1) 定义标准访问控制列表规则的语法格式为:

acl acl-number[match-order config|auto]

rule {normal|special}{permit|deny}[source source-addr source-wildcard-mask|any]

acl定义一个访问控制列表,acl指定该访问控制列表的号码,1-99为基本的IP ACL,match-order指定ACL的配置顺序。Config表示该ACL使用配置顺序匹配,auto表示该ACL使用按照“深度优先”的原则使用自动顺序匹配,即当该ACL配置多条规则时,匹配最匹配的规则。rule命令为某一个访问列表定义规则,一个访问控制列表可能包含多条规则。normal或special是可选参数。Special可以用来指示该规则是否在特定的时间段内生效,normal是缺省值,用来指示该规则在所有的时间内都有效。deny或permit关键字用来指示符合该规则的数据流能否被接受,其中deny表明将丢弃符合该规则的数据流,如果是permit则表示允许通过。

any表示任意数据流都匹配该规则。source-addr和source-wildcard-mask定义该规则所匹配的IP数据包的IP源地址范围。其中source-addr是制定一个IP地址,source-wildcard-mask是反子网掩码,用来制定一个范围。

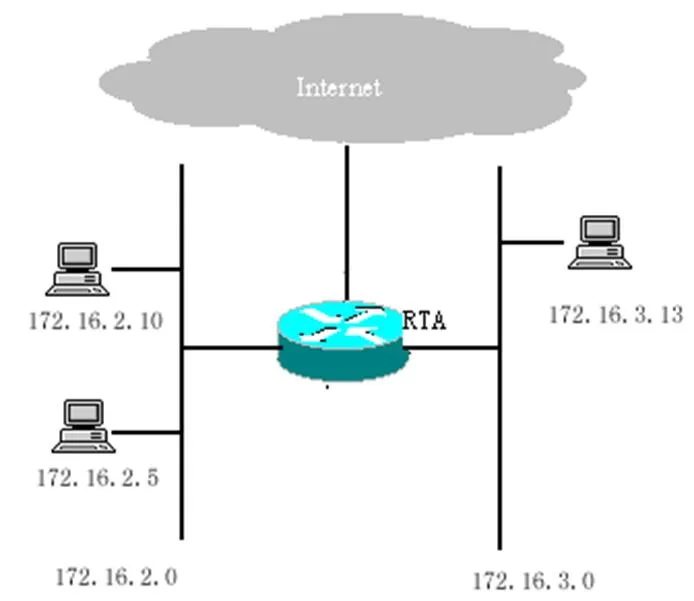

下面我们通过使用华为产品的路由器来举例访问控制列表的应用。标准访问控制列表应用举例(见图1)。

图1 网络拓扑图

[Quidway]acl 5

[Quidway-acl-5]rule normal permit source 172.16.2.0 0.0.0.255

[Quidway-acl-5]rule deny source 172.16.3.0 0.0.0.255

该例子通过定一个列表号为5的标准访问控制列表,该列表里面有两条规则,第一条是允许源地址为172.16.2.0的网段的数据流通过,第二条规则是禁止源地址为172.16.3.0的网段的数据流通过,路由器收到一个数据包后把该数据包的ip地址和规则里面的反子网掩码进行“位或”运算,然后用规则里面的源地址段和反子网掩码进行“位或”运算,然后把两者的结果进行“位异或”运算,若结果为非零则表示该数据包地址不属于该源地址段,否则就表示该地址属于该地址段,符合该规则。

(2)定义扩展访问列表规则的命令格式(语法)为:

acl acl-number[match-order config|auto]

rule{normal|special}{permit|deny}

pro-number[source source-addr

source-wildcard-mask|any] [source-port operator

port1[port2]][destination dest-addr dest-wildcard-mask|any] [destination- port operator port1[port2]][icmp-type icmp-type

icmp-code][logging]

acl-number取值范围为100-199,表示这是某个扩展访问控制列表的一条规则;

normal或special的定义同标准访问控制列表;

protocol number 字段用于指示IP所承载的上层协议,可以是数字形式表示的协议号,可以用形如TCP、UDP、ICMP等形式的助记符;

deny或permit含义和标准访问控制列表一致;any|source-addr source-widcard-mask字段的含义和标准访问控制列表相同;

any| destination-addr destinatio-wildcard-mask 用于表示和规则匹配的数据包目的IP地址的范围;

source-port operator port1[port2]和destination-port operator port1[port2]表示当协议为TCP/UDP时,支持端口比较。

扩展访问控制列表应用举例(见图1)。

[Quidway]acl 101

[Quidway-acl-101]rule permit tcp source any destination 172.16.2.5 0.0.0.0 destination-port equal ftp logging

[Quidway-acl-101]rule permit tcp source any destination 172.16.2.10 0.0.0.0 destination-port equal telnet logging

[Quidway-acl-101]rule deny ip source any destination any

首先定义扩展访问控制列表号101,然后定义三条规则,该例子的规则通常被用来在网关上进行输入报文过滤,它可以实现的需求是:允许目的为172.16.2.5的ftp服务请求报文的输入和目的为172.16.32.10的telnet服务的请求报文的输入,其他一切输入流都将被禁止。

在定义好访问控制列表之后,如何把它应用到设备上呢?在定义好访问控制列表后,只要启用路由器的防火墙功能并将访问控制列表规则作用到某个接口上,即可实现数据包的过滤。可以在路由器的系统视图下开启防火墙的功能,并在接口视图下用命令将规则应用到该接口的某个方向上。

5 访问控制列表的综合应用

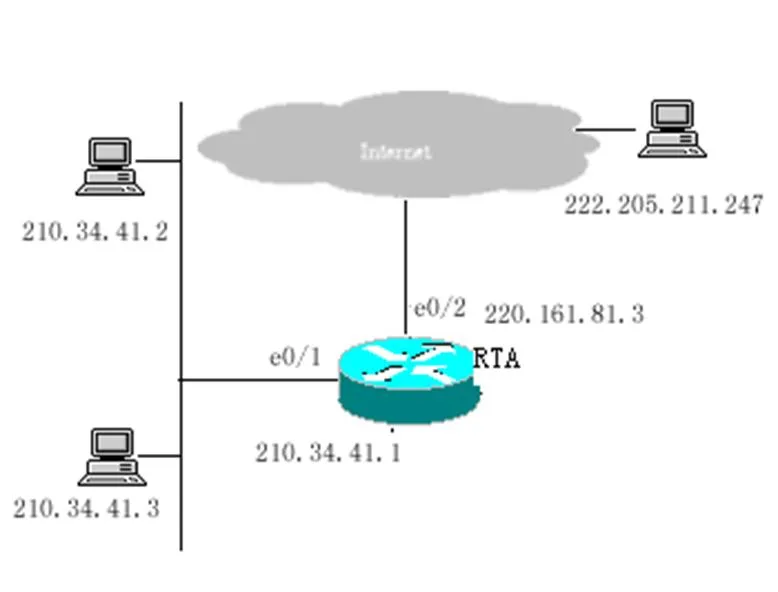

下面举例访问控制列表和设备的配合使用(见图2)。

图2 ACL应用网络拓扑图

假设某单位的内部网络子网是210.34.41.0 里面有服务器 210.34.41.2 对外提供www服务,单位通过路由器的e0/2对外连接互联网,其中出口的ip地址为220.161.81.3,在外网有特定的主机的地址为222.205.211.247。

[Quidway]firewall enable //启用路由器的防火墙功能; [Quidway]acl 101

[Quidway-acl-101]rule deny ip source any destination any //配置规则禁止所有数据包通过;

[Quidway-acl-101]rule permit ip source 210.34.41.2 0.0.0.0 destination any

[Quidway-acl-101]rule permit ip source 210.34.41.3 0.0.0.0 destination any //配置规则允许特定的内网主机用户访问外网;

[Quidway]acl 102 //配置访问控制列表102;

[Quidway-acl-102]rule deny ip source any destination any //配置规则禁止所有数据包通过;

[Quidway-acl-102]rule permit tcp source 222.205.194.5 0.0.0.0 destination 220.161.81.3 0.0.0.0 //允许外部特定的用户从外部访问内部网络;

[Quidway-Ethernet0/1]firewall packet-filter 101 inbound //将规则101作用于从接口Ethernet1进入的包;

[Quidway-Ethernet0/2]firewall packet-filter 102 inbound //将规则102作用于从接口Ethernet2进入的包;

将访问控制列表和规则定义完成之后,还要将相应的列表根据需求绑定到对应的路由器接口上,而且要制定对该接口的某个方向上的数据流起过滤作用,在上面的配置之后可以实现内网的特定主机允许对外访问,而内网的数据只允许特定外网特定的主机进行访问。

6 小结

访问控制列表示一种允许和拒绝的规则的语句集合,这些语句基于对数据包地址、上层协议、又或者对端口号的检查来进行对网络通信中的数据流的控制,它在通信过程中起到了一种基本的数据流的过滤的能力,对网络的安全起到了很好的保护作用。访问控制列表应用到路由器的相关接口之后就起到了防火墙的作用,在内部网络和外部网络之间形成一道天然的屏障。

访问控制列表的应用是灵活的,在实际部署防火墙时,必须根据安全需求,考虑对数据流的访问控制,这里的一个关键是对访问控制列表规则的定义,网络管理者应该根据实际的网络规划需求来定义相对应的规则以实现坚固的网络安全防护体系。

[1]聂多均.访问控制列表及其在校园网内网管理中的应用研究[J].科技经济市场,2010(3):11.

[2]潘文婵.通过访问控制列表分析网络病毒入侵和恶意攻击[J].信息网络安全,2010(4):59.

[3]张润,王准.访问控制列表在路由器上的应用[J].中国传媒大学学报:自然科学版,2003(1):41.

[4]梁广民,王隆杰.网络互连技术[M].北京:高等教育出版社,2004.

[5]homas M ThomasII,等著. ICND:Cisco网络互联设备[M].北京:机械工业出版社,2001.

The Applications of The Access Control List In Network Security

CHEN ming,TANG Ya-bin

(Computer Department of Zhangzhou Institute of Technology, Zhangzhou 363000, China)

Network security access control is the main strategy for the network prevention and protection, it can filter the communicate data through the source and destination address, protocol, port number, etc. in order to achieve the purpose of datan access control, its main task is to ensure that the network resources are not illegal use and visit. Practice has proved through critical equipment to set access control list can effectively guarantee the safety of network access,so access control list is the most important core strategies that used to ensure network security.

Access control list;network security;filter;rule

2010-07-24

陈明(1979-),男,福建漳州人,讲师,硕士。

TP393.08

B

1673-1417(2010)03-0001-03