基于混沌序列的疾控档案用户隐私信息加密方法

2023-06-01苑克宗

基于混沌序列的疾控档案

用户隐私信息加密方法

文/苑克宗

摘 要:为了提升用户隐私信息加密方法的数据信息隐藏度过低,提高用户隐私信息加密效果,本文引入混沌序列,设计一种新的疾控档案用户隐私信息加密技术。首先,先获取用户隐私信息加密混沌密钥,保证数据加密过程具有指向性;其次,基于混沌序列设计用户隐私信息加密算法,有效提高疾控档案用户隐私信息的加密效率;最后,构建时空混沌用户隐私信息加密方案,增加用户隐私数据的隐藏度,从而实现用户隐私信息加密。实验结果表明,设计的用户隐私信息混沌序列加密技术的数据信息隐藏度较高,加密效果较好,有一定的应用价值,可以作为后续疾控档案存取的参考。

关键词:混沌序列;疾控档案;混沌密钥;用户隐私;信息加密

计算机通信网络具有较强的连通性和包容性,其可以储存、传输各种各样的用户数据,随着计算机通信技术的进步,网络中汇总的用户信息越来越复杂,传输通道也越来越多,经常出现用户隐私窃取问题。为了避免用户隐私被窃取,提高信息传输的安全性,必须对用户隐私信息进行加密处理。

疾控档案是一种记录用户疾病的特殊档案,对疾病的预防研究有重要作用,属于用户隐私信息,为了避免疾控档案信息泄露造成严重的用户安全问题,亟须进行疾控档案用户隐私信息加密。

相关研究人员为了解决用户隐私信息加密问题,提出了多种常规的用户隐私信息加密技术,包括区块链用户隐私信息加密技术、云计算用户隐私信息加密技术等。区块链用户隐私信息加密技术主要设置了多种加密信息模块,配置了差异性储存参数,并结合相关的硬件完成用户隐私信息加密;云计算用户隐私信息加密技术则通过TPA、RSA等第三方算法,引入Hash函数进行用户隐私信息加密,虽然这两种技术能起到一定的加密效果,但均存在数据信息隐藏度过低问题。混沌序列是一种特殊的动力学时间序列,能快速获取隐私信息的加密规律,提高数据信息隐藏度。

因此,本文基于混沌序列,设计了一种全新的疾控档案用户隐私信息加密技术。

一、用户隐私信息混沌序列加密方法设计

1.获取用户隐私信息加密混沌密钥

为了保证疾控档案用户隐私信息的加密针对性,需要选取恰当的加密混沌密钥,本文设计的技术使用双向耦合映像系统生成时空混沌格点,形成具有较高随机性的隐私信息加密密钥,双向耦合映像时空演化图,如图1所示。

由图1可知,根据上述的映像时空演化图可知设置混沌序列模型,如下(1)所示。

(1)

公式(1)中,代表时间离散坐標,代表双向耦合系数,代表空间离散坐标,此时可以结合该模型进行序列量化,生成混沌密钥,过程如下:

根据密钥的实时性要求,首先需要获取二值序列,生成密钥数组,如下(2)所示。

(2)

公式(2)中,表示密钥实值序列,表示二值化处理后的密钥二值序列,生成的二值序列存在多个L-Bit浮点,因此,需要进行多值量化处理,量化后的混沌密钥序列如下(3)所示。

(3)

公式(3)中,代表混沌状态值,代表浮点数量,此时,生成的混沌密钥序列具有较高的状态值,能有效对密钥进行信息流排布,从而有效获取用户隐私信息加密混沌密钥。

2.基于混沌序列设计用户隐私信息加密算法

获取恰当的用户隐私信息加密混沌密钥后,需要结合混沌序列提高信息加密效率。为了有效刻画混沌吸引因子,需要预先确定加密特征量,受混沌序列的敏感性影响,其十分容易出现加密轨道分离问题,因此,需要预先设置合理的混沌序列动力模式,避免其受到迭代导数限制,降低其最终加密效果,此时,可以假设加密的混沌序列处于分离状态,适当调整迭代参数,此时可以计算混沌加密分离指数,如下(4)所示。

(4)

公式(4)中,表示混沌序列的动力函数,表示迭代导数,当混沌加密分离指数小于0,证明其特征量之间处于相互靠拢状态,反之,当混沌加密分离指数高于0,证明特征量之间处于分离状态。因此,在疾控档案用户隐私信息加密之前需要预先判断信息的混沌行为,对其进行有效排列,从而计算出合理的Gram—Schmidit用户隐私信息加密指数,完成加密映射。

经过上述步骤处理后,会生成一个不变分布函数,此时需要结合混沌序列的几何关系对其进行分维表示,生成的关联函数如(5)所示。

(5)

公式(5)中,代表加密点数,代表分布系数,代表混沌超球半径,代表混沌序列横向空间矢量,代表混沌序列纵向空间矢量,使用该分离函数可以判断加密信息的隐私性关系,确定关联维数,如下(6)所示。

(6)

根据上述计算的关联维数可以有效判断用户隐私信息的敏感性,确定信息运动混沌轨迹,完成用户隐私信息加密和混沌映射迭代,从而有效提高用户隐私信息加密效率。

3.构建时空混沌用户隐私信息加密方案

构建时空混沌用户隐私信息加密方案可以有效增加用户隐私数据隐藏度,提高用户隐私信息加密效果,本文结合混沌密钥分组原理,设置了加密明文消息空间及加密密文消息空间,选取了恰当的密钥信道,生成的加密方案示意图如图2所示。

由图2可知,用户隐私信息明文首先会经过上述设计的混沌序列加密算法进行加密,获取密钥源,再途经加密通道完成加密,在疾控档案查询时仅需要使用相关解密算法进行解密即可获取准确的解密结果,最大程度上避免了密码破译者窃取,增加数据隐藏度。

为了提高信息加密解密效率,本文设计的用户隐私信息加密技术还针对用户隐私信息进行了明文转换分类,可以应用特定的元素进行明文替代和明文置换,使明文中的元素被重新排列,降低加密解密随机性,从而保证用户隐私信息的加密效果,最大程度上提高疾控档案用户隐私信息的加密可靠性。

二、实验

为了验证设计的用户隐私信息混沌序列加密技术的加密效果,本文选取常规的用户隐私信息加密技术与其对比,进行实验,如下。

1.实验准备

根据实验验证需求,本文选取TMS320C6201作为实验平台,为了提高实验的有效性,本文选取C6201 DSP作为实验平台驱动芯片。C6201 DSP驱动芯片内部的程序总线与数据总线使用哈佛结构进行连接,为了提高实验平台的综合性能,还设置了全新的VILW指令集,可以同时执行32位指令,该实验平台的结构框图如图3所示。

由图3可知,按照上述结构连接后,实验平台具有几个特点:一是具有多个控制器,可以有效提高实验运算速度,保证实验效率;二是含有多个功能单元,能同时执行多种运算控制指令,降低实验成本;三是具有不同的储存空间,可以实现独立访问,避免指令重叠。

为了获取准确的用户隐私信息地址,在开始实验之前,需要对连接的实验平台进行修正,设计独立的执行地址,便于进行ALU并行工作。除此之外,还需要设置一个与信息加密周期相拟合的流水线,解决执行程序分支问题,本实验设置的流水线如下图4所示。

由图4可知,根据上述的信息加密流水线可以设置加密程序,本文选取Code Composer Studio作为加密程序开发环境,生成了加密代码,选取874858条疾控档案用户隐私信息进行加密实验。

经过抽取筛查发现,874858条疾控档案用户隐私信息中包括若干条重复信息或无效信息,为了提高实验的准确性,保证实验验证效果,本文进行了无效信息剔除,剔除完毕后,剩余的有效疾控档案用户隐私信息数为514789条,基于此,可以设计数据信息隐藏度计算式,如(7)所示。

(7)

公式(7)中,代表初始加密映射,代表隐藏后识别的数据信息加密映射,代表密钥控制参数,数据信息隐藏度越高证明用户隐私加密效果越好,反之证明用户隐私加密效果越差。

用户隐私信息处理完毕后需要规划实验程序的具体步骤。首先,提取输出的用户隐私数据文件,完成文件读写,并计算用户隐私数据长度,设置合理的加密循环周期;其次,输入不同方法使用的密钥,设置各个方法的参数初始值,进行过渡迭代,获取加密映射序列,得到加密映射值;最后,进行多值化处理,将加密结果输入缓冲区,进行数据隐藏度计算,获取加密结果,全部步骤完成后,即可进行后续的加密效果分析。

2.实验结果与讨论

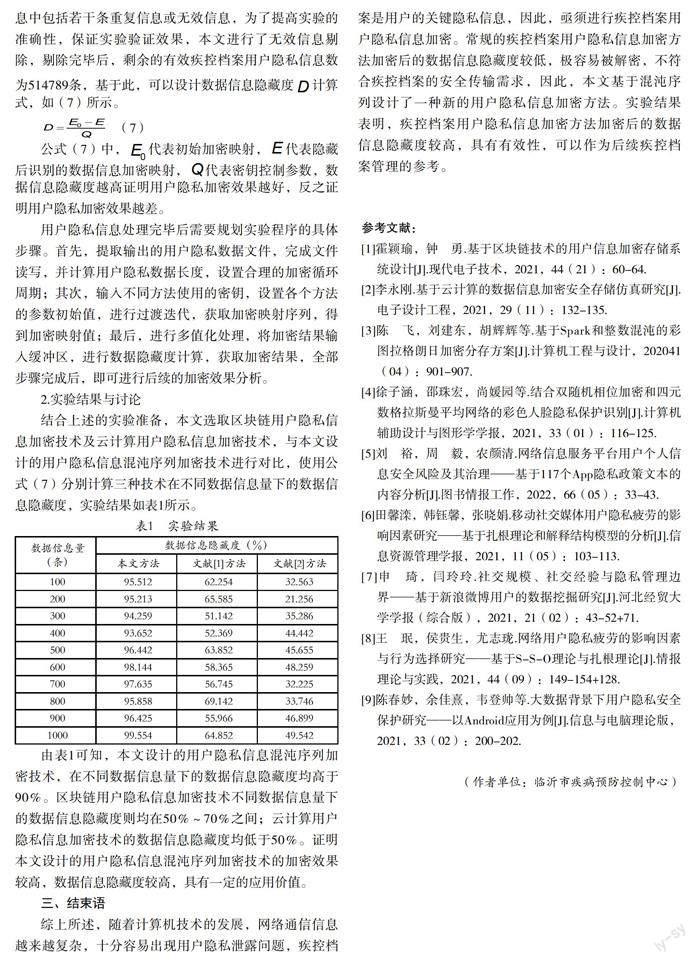

结合上述的实验准备,本文选取区块链用户隐私信息加密技术及云计算用户隐私信息加密技术,与本文设计的用户隐私信息混沌序列加密技术进行对比,使用公式(7)分别计算三种技术在不同数据信息量下的数据信息隐藏度,实验结果如表1所示。

由表1可知,本文设计的用户隐私信息混沌序列加密技术,在不同数据信息量下的数据信息隐藏度均高于90%。区块链用户隐私信息加密技术不同数据信息量下的数据信息隐藏度则均在50%~70%之间;云计算用户隐私信息加密技术的数据信息隐藏度均低于50%。证明本文设计的用户隐私信息混沌序列加密技术的加密效果较高,数据信息隐藏度较高,具有一定的应用价值。

三、结束语

综上所述,随着计算機技术的发展,网络通信信息越来越复杂,十分容易出现用户隐私泄露问题,疾控档案是用户的关键隐私信息,因此,亟须进行疾控档案用户隐私信息加密。常规的疾控档案用户隐私信息加密方法加密后的数据信息隐藏度较低,极容易被解密,不符合疾控档案的安全传输需求,因此,本文基于混沌序列设计了一种新的用户隐私信息加密方法。实验结果表明,疾控档案用户隐私信息加密方法加密后的数据信息隐藏度较高,具有有效性,可以作为后续疾控档案管理的参考。

参考文献:

[1]霍颖瑜,钟 勇.基于区块链技术的用户信息加密存储系统设计[J].现代电子技术,2021,44(21):60-64.

[2]李永刚.基于云计算的数据信息加密安全存储仿真研究[J].电子设计工程,2021,29(11):132-135.

[3]陈 飞,刘建东,胡辉辉等.基于Spark和整数混沌的彩图拉格朗日加密分存方案[J].计算机工程与设计,202041(04):901-907.

[4]徐子涵,邵珠宏,尚媛园等.结合双随机相位加密和四元数格拉斯曼平均网络的彩色人脸隐私保护识别[J].计算机辅助设计与图形学学报,2021,33(01):116-125.

[5]刘 裕,周 毅,农颜清.网络信息服务平台用户个人信息安全风险及其治理——基于117个App隐私政策文本的内容分析[J].图书情报工作,2022,66(05):33-43.

[6]田馨滦,韩钰馨,张晓娟.移动社交媒体用户隐私疲劳的影响因素研究——基于扎根理论和解释结构模型的分析[J].信息资源管理学报,2021,11(05):103-113.

[7]申 琦,闫玲玲.社交规模、社交经验与隐私管理边界——基于新浪微博用户的数据挖掘研究[J].河北经贸大学学报(综合版),2021,21(02):43-52+71.

[8]王 珉,侯贵生,尤志珑.网络用户隐私疲劳的影响因素与行为选择研究——基于S-S-O理论与扎根理论[J].情报理论与实践,2021,44(09):149-154+128.

[9]陈春妙,余佳熹,韦登帅等.大数据背景下用户隐私安全保护研究——以Android应用为例[J].信息与电脑理论版,2021,33(02):200-202.

(作者单位:临沂市疾病预防控制中心)

作者简介:苑克宗(1978—),男,汉族,山东沂水人,本科,中级职称,研究方向:档案管理。