云环境下虚拟实验室多域访问权限控制算法

2023-03-29窦立君

董 薇,窦立君

(南京林业大学,江苏 南京 210037)

1 引言

云计算技术包括网络存储技术和分布式技术等,随着互联网技术的飞速发展和计算机技术的不断普及,云计算技术成为信息领域中的热点[1]。因此,云计算技术在不同领域中得到了广泛的应用,但云计算技术的发展已经受到了云安全问题的制约[2]。访问权限控制方法属于有效手段可以保护云环境中存在的资源,但云计算技术具有开发式、大规模和分布式的特点,因此在合理对数据流通进行控制的前提下有效地保护云资源,成为云计算技术发展过程中亟需解决的问题,需要对访问权限控制算法进行分析和研究[3]。

李英杰等人[4]提出基于大数据分析技术的访问权限控制算法,该算法通过大数据分析技术划分虚拟实验室的用户角色,并将相应的权限赋予给用户角色,实现访问权限的控制。但是该方法获取的信息实时性较差,无法在短时间内改变用户在云环境中的访问权限,存在访问成功率低的问题。杨康等人[5]提出基于属性加密的权限访问控制算法,该算法首先利用分级加密方法对信息进行加密处理,利用Hash函数建立私钥,其次对信息属性进行加密,获得属性集,并以此为依据在云环境中建立访问控制树,实现访问权限的控制,但是该算法没有对访问控制树的信息进行更新,导致控制滞后,存在云服务成功率低的问题。王启旭[6]提出基于全同态加密的访问权限控制算法,该算法通过全同态加密算法对云环境中存在的数据进行加密处理,并将属性信息和访问控制结构嵌入密文中,实现访问权限的控制。但是该算法没有对加密处理后的数据进行实时更新,无法为用户分配云环境中的实时权限,存在访问成功率低的问题。

为解决上述算法存在的问题,提出新的云环境下虚拟实验室多域访问权限控制算法。

2 用户行为信任证据

对用户在云环境中历史行为信息的分析是研究用户行为信任的基础[7]。需要利用用户的行为信息计算用户行为信任度,为了在云环境下优化虚拟实验室多域访问权限的控制效果,需更新处理获取的用户行为信任证据。

2.1 信任证据采集与更新

云环境下虚拟实验室多域访问权限控制算法通过以下两种方式获取用户在云环境中产生的行为信任证据:

1)在云环境中采集用户与服务端交互过程中的尝试越权次数、资源利用率、环境状态、服务可用率、时间、用户访问频率和应用行为隐患等常用的数据。

2)在云环境中采集用户与服务端的平均无故障时间、交互成功率、自防御能力和错误修复率等。

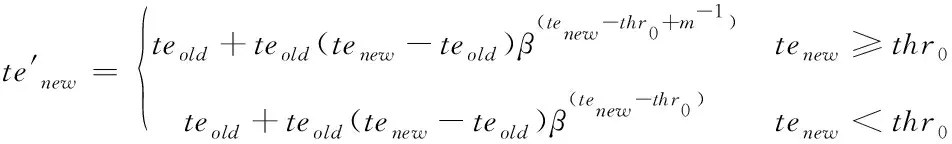

根据证据产生的时间点,云环境下虚拟实验室多域访问权限控制算法对云环境中存在的用户行为信任证据进行划分,将其划分为当前证据tenew和原始证据teold。针对采集的证据,云环境下虚拟实验室多域访问权限控制算法不采取全部保留的策略,而是在当前证据的基础上在每次检测后更新原始证据,实现动态更新,用户行为信任证据的更新过程可通过下述公式进行描述

(1)

随着时间的推移用户在云环境中的信任度会逐渐降低,云环境中用户的信任证据在长期不与服务端交互的情况下会逐渐减少,因此时间因素会对信任证据的更新过程产生影响[8]。针对信任的时间特性,云环境下虚拟实验室多域访问权限控制算法选取时间衰减因子ψ(t)进行描述,则信任证据与时间衰减之间的关系可通过下式进行描述

tenew=teold×ψ(tcurrent-taverage)

(2)

式中,taverage代表云环境中存在的历史交互行为所用的平均时间;tcurrent代表云环境中当前交互行为所用的平均时间。

检测获取的客观数据通常情况下就是云环境中存在的用户行为信任证据,信任证据的主观特性通常情况下比较显著,因此需要信息化处理云环境中存在的信任证据[9],云环境下虚拟实验室多域访问权限控制算法引入主观因素对用户行为信任证据的等级进行划分。

2.2 综合信任值

云环境下虚拟实验室多域访问权限控制算法利用更新后的数据,对用户行为信任证据的综合信任值进行计算,具体过程如下:

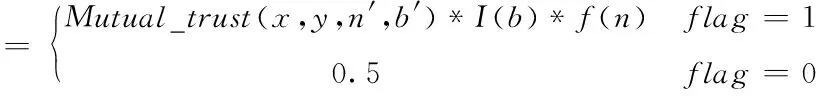

根据用户在云环境中的交往历史,计算用户的直接信任值Direct_trust(x,y,n,b)

Direct_trust(x,y,n,b)

(3)

式中,Mutual_trust(x,y,n′,b′)代表交互双方在背景b′下、时段n′内产生的交互信任值;I(b)在区间[0,1]内取值,代表背景对应的重要度;f(n)代表时间衰减函数;变量flag表示交互实体之间在云环境中是否存在交互记录,当变量flag的值为1时,表明交互实体之间在云环境中存在交互历史,当变量flag的值为0时,表明交互实体之间在云环境中不存在交互历史[10]。

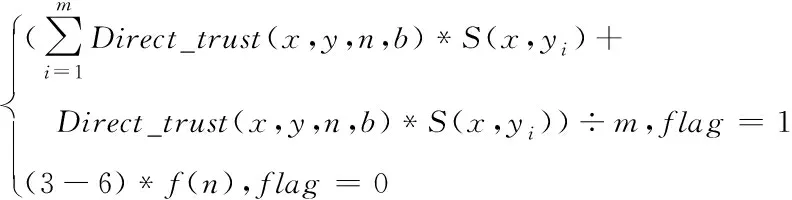

根据第三方推荐者在云环境中推荐实体所处的背景与当前交易所处背景之间存在的相关性,利用下式对推荐信任值Indirect_trust(x,y,n′,b′)进行计算

Indirect_trust(x,y,n′,b′)=

(4)

式中,S(x,yi)代表推荐信任关系下用户的信任强度;当变量flag的值为1时,表明推荐背景与第三方信任背景相似;当变量flag的值为0时,表明推荐背景与第三方信任背景不相似[11]。

云环境下虚拟实验室多域访问权限控制算法通过三种因素的聚合值对信誉值Credit(y,n,b)进行计算,即

Credit(y,n,b)=

(5)

式中,α、β、γ均代表权重因素;m、n、q均代表信誉推荐者在云环境中的数量;P_trust(yi,n,b)代表第三方信誉推荐者yi在云环境下虚拟实验室多域访问过程中的可信度;F_view(yi,y)、S_view(yj,y)、T_view(yk,y)均代表信誉看法。

针对不同的信任关系,云环境中的用户存在不同程度的偏重,在不同影响方面中用户的侧重程度可以通过权重因子体现,设Ttotal(x,y,n,b)代表综合信任值,可通过下式计算得到

Ttotal(x,y,n,b)=w1Direct_trust(x,y,n,b)

+w2Indirect_trust(x,y,n′,b′)+w3Credit(y,n,b)

(6)

式中,w1、w2、w3分别代表直接信任值Direct_trust(x,y,n,b)、推荐信任值Indirect_trust(x,y,n′,b′)和信誉值Credit(y,n,b)对应的权重因子。

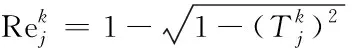

3 访问权限控制算法的实现

根据上述过程计算得到的综合信任值获得信任度,并计算信任度的值,当信任度不为0时,表明该节点在云环境中属于正常节点,当信任度为0时,表明该节点在云环境中没有服务贡献,此时云环境停止为该节点提供相关资源。节点的需求度在信任度更新的情况下也应该进行更新,使资源在云环境中可以合理、公平地提供给更多的节点[12]。

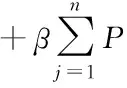

1)直接信任更新

图1 直接信任更新

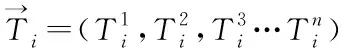

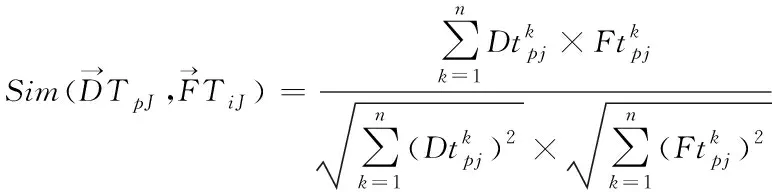

2)推荐信任更新

节点i在云环境中与节点j交互之前,还向其它节点发送了请求消息,因此需要更新推荐节点对应的推荐信任。

(7)

相似度在区间[0,1]内取值,其值接近1时,表明针对节点j的反馈评价值和节点i的推荐,推荐节点p的相似度较高,此时的推荐质量高。

云环境下虚拟实验室多域访问权限控制算法更新推荐信任值的过程如图2所示。

图2 推荐信任值更新

其中,μ代表相似度对应的极限值。

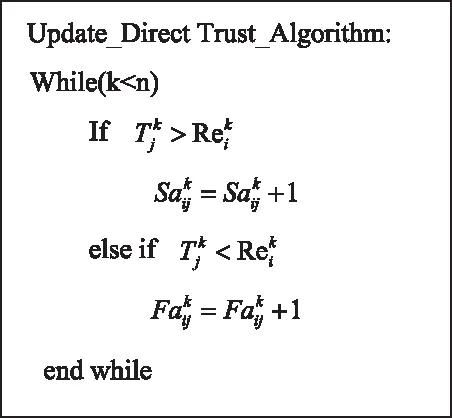

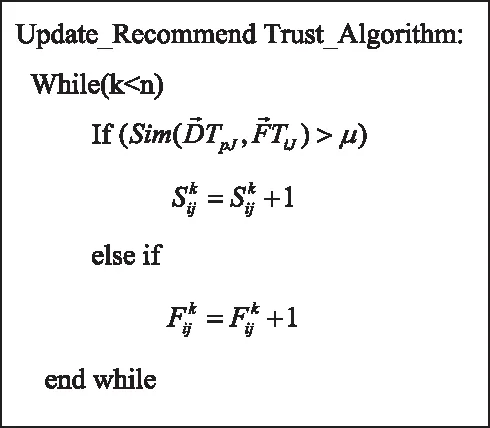

3)信任及需求向量更新

(8)

云环境下虚拟实验室多域访问权限控制算法更新信任向量和需求向量的流程如图3所示。

图3 信任向量和需求向量更新

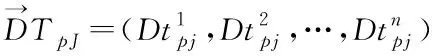

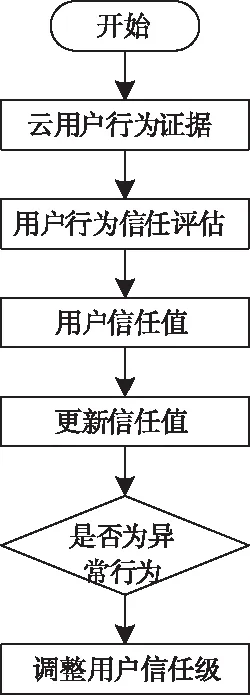

4)访问权限控制

云环境下虚拟实验室多域访问权限控制算法结合访问控制机制和信任机制,实现访问权限的控制。在云环境下为新加入的用户分配相应的初始信任级,针对用户信任级采用综合信任值计算结果进行调整,并对直接信任、推荐信任和信任向量及需求向量进行更新,利用综合信任值对用户权限进行调整,实现访问权限控制,具体流程如图4所示。

图4 访问控制流程

4 实验与分析

为了验证云环境下虚拟实验室多域访问权限控制算法的整体有效性,需要对云环境下虚拟实验室多域访问权限控制算法进行测试。采用云环境下虚拟实验室多域访问权限控制算法对用户信任级别进行计算,并将计算结果与实际信任值进行对比,测试结果如图5所示。

图5 信任值计算结果

分析图5中的数据可知,所提算法计算得到的信任级别与实际信任值相符,表明所提算法可准确地计算到用户行为信任证据的综合信任值,因为该算法实时对获取的行为信任证据进行更新,提高了综合信任值计算结果的精度,利用高精度的信任值对实验室多域访问权限进行控制,提高了算法的有效性。

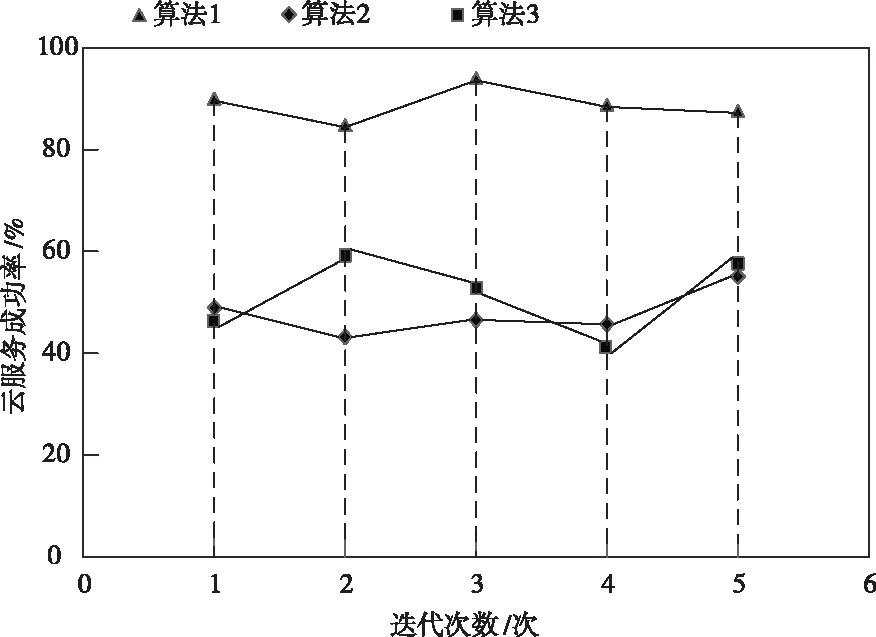

将访问成功率和云服务成功率作为测试指标,对云环境下虚拟实验室多域访问权限控制算法(算法1)、基于大数据分析技术的访问权限控制算法(算法2)和基于属性加密的权限访问控制算法(算法3)进行测试,测试结果如图6所示。

图6 不同方法的访问成功率

图7 不同方法的云服务成功率

分析图6和图7中的实验数据可知,算法1的访问成功率和云服务成功率均远远高于算法2和算法3的访问成功率和云服务成功率,表明算法1的访问权限控制效果较好,这是因为算法1对获取的信任数据进行更新,利用实时数据计算综合信任度,确保综合信任度的实时性和准确性,根据计算结果对用户权限进行控制,提高了用户在云环境下的访问成功率和云服务成功率,提高了控制结果的精准度。

5 结论

用户可以通过云计算技术在网络中获取服务资源,获取的资源通常具有可扩展性和虚拟化的特点,云计算在发展过程中也面临一些安全挑战,为确保用户在云环境中安全地实现与服务端之间的信息交互,需保障云计算环境的可信性,保障云计算安全有效方法之一即为访问控制技术。目前访问权限控制算法存在访问成功率低、云服务成功率低的问题,提出云环境下虚拟实验室多域访问权限控制算法。根据用户行为信任度在云环境中对用户访问虚拟实验室的权限进行调整,实现访问权限的控制,提高了访问成功率和云服务成功率,为云计算技术的发展奠定了基础。