基于网络编码和安全极化码的无线抗窃听传输技术

2023-01-07崔祥巍任清华

崔祥巍, 任清华, 李 蒙, 王 哲

(1.空军工程大学信息与导航学院,西安,710077;2.陆军装备部驻北京地区航空军事代表室,北京,100000)

自2008年Arikan提出极化码这一可达香农极限的信道编码技术以来,极化码技术已广泛应用于光通信[1]、水声通信[2]等领域无线通信,并被确定为5G技术增强型移动宽带场景下的控制信道编码。由于其编码过程即是信道极化过程,在降低编、译码复杂度的同时也提升了与信道特征的匹配[3]。基于极化码的这些特点,学术界运用极化码技术开展的安全编码研究已取得了一系列成果。文献[4]通过比特信道估算,进行信道分集,选取安全信道集合构造安全极化码用于无线通信。文献[5]通过理论分析与仿真研究了兼顾安全性与有效性的消息比特数取值范围。文献[6]提出了基于极化码的密钥协商方法,通过仿真测试证明相对基于低密度奇偶校验码(low density parity check code,LDPC)的密钥协商方法,基于极化码的密钥协商方法的密钥协商效率更高。文献[7]在随机线性码加密方案的基础上,利用极化码的信道极化特性,提出了一种考虑语义安全性、抗自适应选择密文攻击的改进公钥加密方案。文献[8]利用极化码技术为非正交多址接入(non-orthogonal multiple access,NOMA)系统提供安全传输方案。

此前一些研究已经将网络编码技术与极化码技术进行了结合,利用其在可扩展性、吞吐量、节点能耗等方面的优势,优化移动自组网性能。文献[9]提出了一种基于极化码的网络编码协作通信方案,以极化码作为承载网络编码的码字,应用于多信源多中继的网络拓扑中,进一步提升通信系统的转发效率,降低通信节点能量和资源消耗,通过扩展可以更好地应用于移动自组网。在文献[10]中,专门针对双向中继通信提出了物理层网络编码和极化码的联合设计方案,并通过仿真得出相对LDPC码具有低译码复杂度和低计算量的优势。

在无线通信中,网络编码的内生安全性能高度依赖多径分集增益和中继节点对多源信号的叠加[11]。当窃听方能够对发送方、中继节点与接收方之间的所有信道进行窃听时,网络编码系统安全性能较弱,通常需要与公钥加密等技术相结合以提升抗窃听能力,这对无线通信设备提出了苛刻的计算能力需求和能耗需求。针对以上问题,本文将安全极化码与网络编码相结合,从抗窃听通信的角度展开研究,构建场景模型进行仿真实验,测试基于网络编码和安全极化码的无线抗窃听传输技术。

1 场景模型

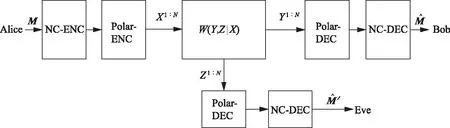

图1 场景模型示意图

2 基本原理

2.1 网络编码

文献[11]指出随机线性网络编码可以很好地适应现实网络拓扑结构的灵活性和可实现性需求。其简要编、译码原理如下。

1)编码过程:发送方Alice将信源数据M分为k个数据块m1,m2,…,mk,从有限域GF(p)中随机选取k2个元素作为编码系数并构成编码矩阵L,其中p表示有限域的元素数量,此处需保证由编码矩阵L是一个可逆矩阵。编码过程是利用有限域矩阵乘法运算X=L·M获取网络编码后的数据矩阵X。

(1)

将l11,l12,…,l1k与x1串接为Alice发出的第1个数据块,重复这样的串接操作将后面k-1个数据块发出。

(2)

接收方欲获取正确的信源信息M,则需要接收正确的编码数据矩阵X和正确的编码矩阵L。

2.2 高斯信道下极化码的构造方法

Arikan在提出极化码时,给出了二元输入离散无记忆(binary discrete memoryless channel, BDMC)信道WB中的构造方法。对于阶数为n的极化码,其码块长N为2n,可分裂为2n个子信道。再通过分组迭代进行信道联合。

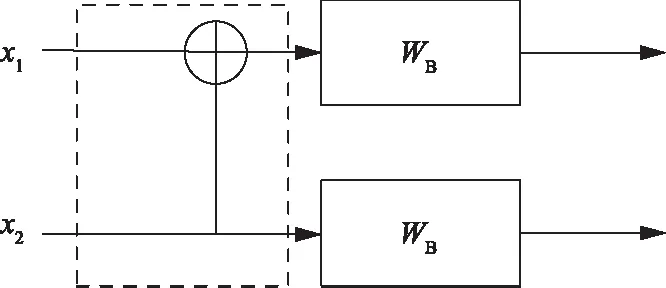

如图2所示,一个长度为2的极化码是极化码的基本组成模块。

图2 码块长为2的极化码

(3)

(4)

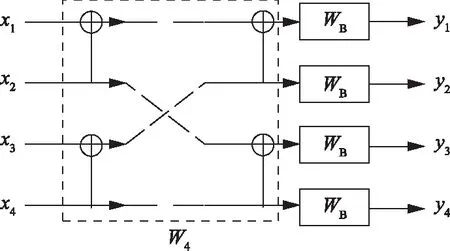

如图3所示,在构造2阶极化码时,运用2n-1个参照基础组成模块进行相似信道联合。同理在构造n阶极化码,皆从2个2n-1阶极化码联合构造而来。在单一子信道中延续式(3)~(4)中的变化规律。当n的数值趋近于无穷时,信道转移概率将呈现出两极分化的现象。

图3 码块长为4的极化码

在接收方可以通过逆运算,迭代进行信道分裂,从而进行极化码译码获取信息。

Arikan定义巴氏(Bhattacharyya)参数Z(WB)作为在信道WB中传输一次0或1是采用最大似然准则判决的误比特概率上界。其计算方法见式(5):

(5)

式中:WB(y|x)表示信道WB的信道转移概率;y表示输出比特。

基于已知的子信道逻辑关系可以迭代计算各子信道的巴氏参数,通过计算选取其中Z(WB)较小的比特信道组成集合传输信息比特,其余的比特信道传输冻结比特。

(6)

(7)

(8)

(9)

迭代初值为:

(10)

文献[12]给出了函数f(x)的近似表示:

(11)

式中:α=-0.452 7;β=0.021 8;γ=0.86。

(12)

在作为连续信道的AWGN信道中计算巴氏参数Z(W)方法为:

(13)

(14)

在计算出所有比特信道的巴氏参数后,与BDMC信道中的方法类似,选取其中巴氏参数较小的传输信息比特,其余的比特信道传输冻结比特。

2.3 安全极化码的构造方法

(15)

(16)

(17)

通过巴氏参数的定义可知,当常数ω在取值范围内越大时,门限内ZB(Wi)的取值越小,合法接收方的通信可靠性越高;当常数ω在取值范围内越小时,门限内ZB(Wi)的取值越大,合法接收方的通信可靠性越低,同时窃听方的误比特概率越大,传输安全性越高。

通过以上叙述可以了解到,这种方法需要合法信道与窃听信道之间的信噪比差额尽量大,方可为发送方提供足够多的安全子信道来构造集合B。在文献[5]中,还证明了当极化码的阶数n趋近于无穷时,集合B中的安全子信道也将趋于无穷,采用这一方法可以实现弱安全。但这些条件在实际通信过程中往往难以实现,严重制约了系统的抗窃听性能。

3 基于网络编码和安全极化码技术的抗窃听传输

借鉴于这种思路,本方法从安全信道编码的角度,利用安全极化码技术选取符合可靠和安全标准的极化码比特信道组成集合B,用于传输编码矩阵L。如此,可以将安全极化码和网络编码技术在信息论层面的安全性能相结合,进一步提升抗窃听能力。

3.1 外码生成过程

1)构建有限域GF(p),从其中选取k2个元素构成系数矩阵L,并检验这一矩阵在有限域中是否可逆。如果不可逆,则重新生成系数矩阵L。

2)将信源数据M分解为k个数据块,在此处需注意各数据块的长度应当为log2p的正整数倍以便后续计算,这里假设这一倍数为a。

3)将k个数据块中,每log2p个比特双射映射为有限域GF(p)中的元素,构成一个k行的信源矩阵MGF。

4)系数矩阵L与信源矩阵MGF在有限域GF(p)中进行矩阵乘法获得编码后的信源信息矩阵X。

5)将编码系数矩阵L的行向量与编码后的信源信息矩阵X的行向量串接,形成k个外码信息码块。

3.2 内码生成及传输过程

3)对剩余的子信道按照巴氏参数进行排序,选取其中巴氏参数最大的klog2p个子信道构成拟集合B′。

4)从剩余的子信道中,选取巴氏参数最小的alog2p个子信道构成集合R′。

5)将外码信息码块中的编码矩阵信息编入集合B′中的子信道,将外码信息码块中编码后的信源信息编入集合R′中的子信道,在其余的子信道编入校验信息和冻结比特,从而构成k个经过安全极化码编码的内码码块,随后发出这些码块。

3.3 接收方译码过程

1)按照2.2节中所提到的迭代算法还原出个子信道中所承载的信息。

2)通过校验算法检验接收到的信息是否存在错误:如无误,进入下一步骤;如有误,合法接收方可申请重传。

3.4 性能分析

使用这一方法能够绕过传统密码学方法对于复杂计算能力和安全密钥分发的要求,只需在传统依托极化码的网络编码系统基础上,进行安全极化码信道选取,计算复杂度为O(n)。在数据分块的首部需要付出klog2pbit的首部开销,在空间复杂度要k倍于传统安全极化码。

4 仿真测试与结果分析

4.1 仿真参数设置

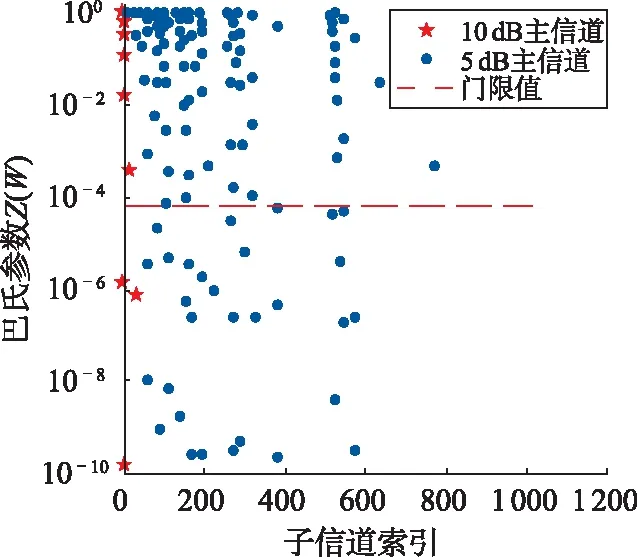

仿真实验中,模拟极化码承载信息码块(L;N),长为512 bit,采用crc-16校验,从有限域GF(24)、GF(28)、GF(216)中选取网络编码系数对信源信息进行网络编码。极化码的阶数设置为10,极化码块长为1 024 bit,可分裂为同样数量的子信道。为了在构造安全极化码的同时保障合法接收方的通信性能,将安全极化码门限常数ω设置为0.2。可通过2-nω/n计算,得出巴氏参数门限值约为6.103 5×10-5。接收方和窃听方均采用SCL方法进行极化码译码,其中译码缓存表位数为16位。

由于本文所采用的场景模型为高斯退化信道,所以窃听方信噪比条件小于等于合法接收方的信噪比。为了在测试抗窃听能力的同时观察合法接收方通信可靠性本文在高信噪比场景中,合法信道的信噪比为10 dB,窃听信道的信噪比取6~10 dB;在低信噪比场景中,合法信道的信噪比为5 dB,窃听方的信噪比取3~5 dB。模型模拟发送1 000个码块。

4.2 仿真结果及分析

仿真测试主要包括:①运用高斯估计法分别对高信噪比和低信噪比场景下极化码子信道的巴氏参数进行估计;②以门限值对于2种场景下的极化码子信道进行分集,选取安全信道;③模拟传输信息,以窃听方误码率、误码块率对比测试安全极化码和本方法的安全性能。

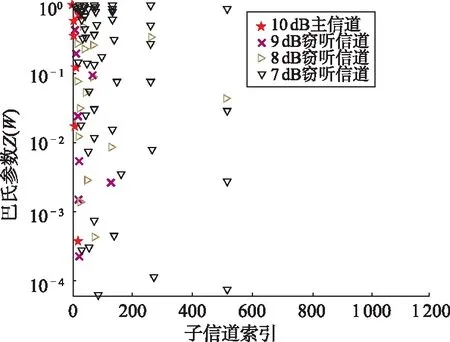

如图4所示,在子信道分集之前,首先使用式(14)对极化码的所有子信道巴氏参数进行估算。可以看到同一子信道在信噪比由高至低的条件下,其巴氏参数逐渐增大,其误比特概率上界逐渐提高。存在部分子信道在信噪比10 dB时,巴氏参数低于门限值,伴随着窃听信道退化程度逐渐加深巴氏参数超门限值,从而产生了符合式(16)中条件的安全子信道。由于实验场景的信噪比较高,多数子信道的巴氏参数已经低于10-10。

图4 不同信噪比下子信道巴氏参数

图5截取7~10 dB信噪比条件下超出门限的子信道。如图5所示,在10 dB的合法信道中只有6个子信道的巴氏参数高于门限值,这些信道对于合法信道和窃听信道的可靠性都不理想,划分到集合F。伴随着窃听信道的信噪比逐渐降低,超出门限值的子信道数量逐渐增加。在这里去除已经被划入集合F的6个子信道,其他超出门限的子信道符合式(16)中集合B的条件。

图5 不同信噪比下超出门限的子信道

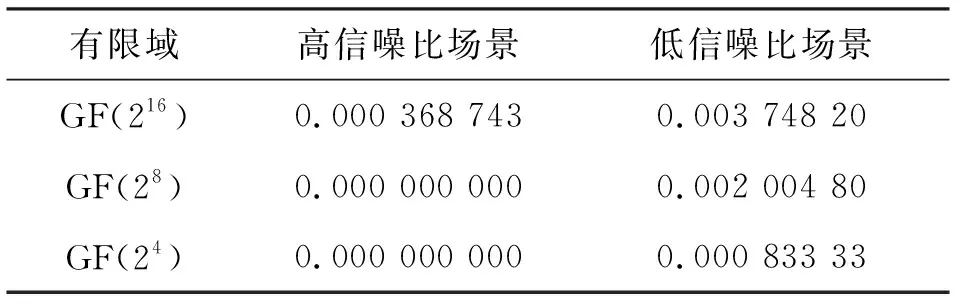

如表1所示,本方法采用不同的有限域在合法接收方的10 dB信噪比条件下都可以取得较好误码率性能。但在仿真测试中,使用GF(216)的合法接收方误码率高于采用GF(28)、GF(24)的合法接收方误码率。

表1 合法接收方2种场景下不同有限域误码率对比

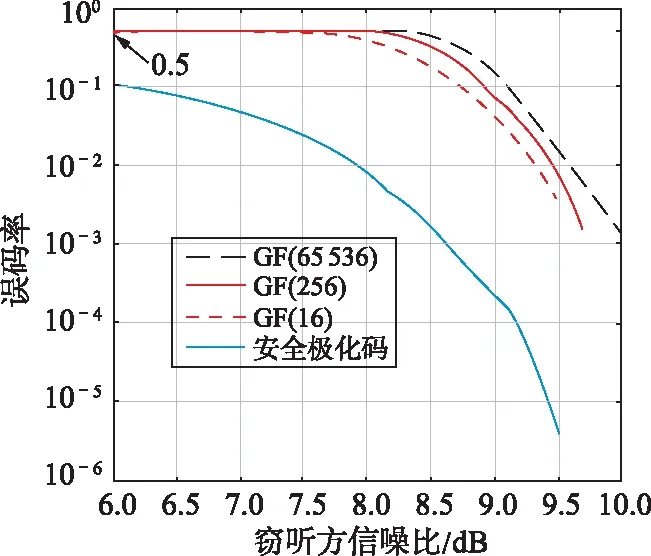

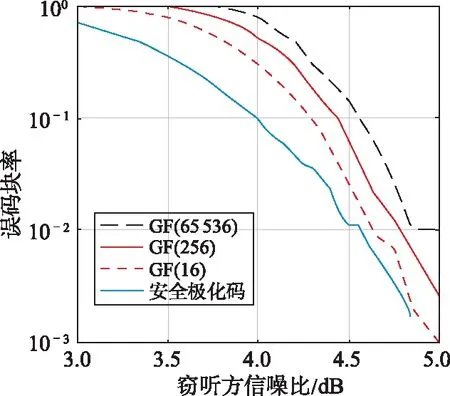

图6中在不同大小的有限域中使用本方法测试,伴随着有限域的逐渐增大,相同信噪比条件的窃听方解码后获得的误码概率也逐渐增大。

图6 高信噪比场景下窃听方误码率对比图

如表2所示,本方法在合法接收方都可以取得较好误码块率性能,可以在通信系统广泛采用的10 dB信噪比指标下为合法接收方提供性能较佳的服务。当采用GF(216)时,合法接收方的误码块率高于采用GF(28)、GF(24)时的误码块率。

表2 合法接收方两种场景下不同有限域误码块率对比

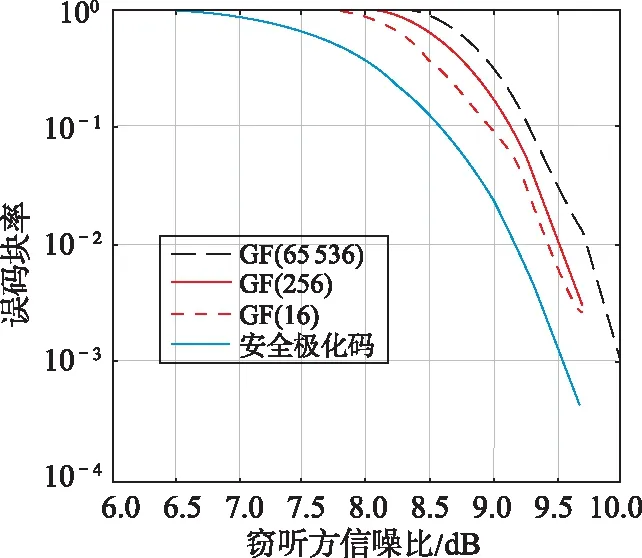

图7中在当窃听方信道的信噪比在9.5~10 dB之间且有限域为GF(24)、GF(28)时,由于此时窃听信道退化幅度较低,达到集合B标准的安全子信道数量较少,网络编码技术将误码扩散至相邻码块的效率较低。即使按照理论最大值1-(1-blerE1)k计算,在高信噪比场景下窃听信道退化幅度有限时接收单一码块的错误概率blerE1趋近于0,窃听方误码块率blerE趋近于0。此时本方法与安全极化码之间的误码块率性能差别不大,抗窃听性能较差。采用本方法可以在窃听方信噪比为9 dB时实现0.1的误码块率。这一数值通常被作为5G和LTE数据网络的误码块率上界。而此条件下采用传统安全极化码时,窃听方误码块率逼近0.02,抗窃听性能较差。

图7 高信噪比场景下误码块率对比图

图8 高、低信噪比场景下子信道巴氏参数对比图

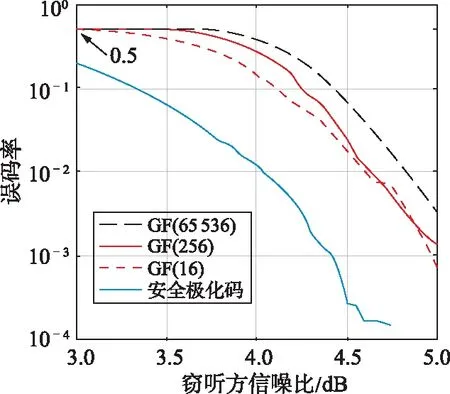

从图9~10中可以看出,在低信噪比场景下采用本方法,当窃听方信噪比退化幅度达到1.5 dB时,窃听方的误码率逼近0.5,误码块率逼近于1。相较于采取安全极化码时的误码率和误码块率可以看出本方法在低信噪比场景下相等的窃听信道信噪比退化幅度时表现出了更好的安全性。从整体上来看,采用本方法时伴随有限域逐渐增大,窃听方的误码率和误码块率逐渐升高。

图9 低信噪比场景下窃听方误码率对比图

图10 低信噪比场景下窃听方误码块率对比图

从以上仿真结果来看,本方法无论是在高、低信噪比场景下对比传统安全极化码都可以在较小的窃听信道退化幅度下,使窃听方译码结果的误码率berE趋近于0.5和误码块率blerE趋近于1。当窃听方信噪比不变时,伴随着有限域GF(p)中p增大,窃听方的两项指标都会增高,表明窃听效果在恶化。

5 总结与展望

本文将网络编码与安全极化码技术进行结合,利用极化码的特点,从信道编码的角度提升网络编码系数的安全性;利用网络编码的特点,从而发挥网络编码系数差错的扩散性,使得窃听方有限的网络编码系数误比特能够更大幅度地影响网络编码译码的正确率,进一步降低窃听方的监听能力。

从开销角度来看,相比较于传统安全极化码方法,本方法需要为网络编码系数分配比特信道,需要在收发方进行网络编码译码的运算从而产生一定的通信时延。在存在中继的网络编码通信系统中,可以发挥网络编码技术的吞吐量优势,降低传输时延差距。对比传统密码学加密方法,本方法的计算复杂度和传输时延具有一定的优势。

从抗窃听性能的角度来看,在不享受网络编码分集增益优势的情况下,通过网络编码与安全极化码的级联,本方法可以在高信噪比条件下获得较好的抗窃听性能。如果在实际应用过程享受网络编码分集优势,窃听方的信道退化会更加明显,理论上可以取得更好的抗窃听效果。

实际通信系统面临的威胁更加复杂,除窃听攻击外,以污染攻击为代表的其他攻击方式也对系统的安全可靠性造成严重威胁,等待结合其他新兴技术进行化解。