基于支持完全外包的云存储数据加密方法仿真

2022-10-25庞家乐

庞家乐,张 彦

(北京交通大学,北京 100044)

1 引言

当前云计算服务逐渐应用至各个领域,云计算领域的不断扩大,相应的云存储服务随之出现。在当前较多领域中,需存储的数据量日益增多,能够存储海量数据的云存储形式逐渐受到关注,用户可通过各种形式随意访问云存储系统内的数据,但是,云存储过程中可能会出现数据丢失等现象,用户可自行进行数据加密,为数据提供一层保密服务,再放置到云存储服务器中,但该种方法也不能完全保证云存储数据安全。

为此有较多学者对数据加密进行研究,例如贾强等人设计针对大型数据集的加密方案。针对云存储环境中数据集过大的用户,使用块状存储结构优化安全索引的数据结构。严新成等人提出了能够更新用户属性的数据加密方案。通过在密文策略属性加密中构造属性及用户版本密钥,撤销系统属性时需要更新属性版本密钥来实现对密文密钥部分构件的可替换更新。但上述加密方法存在加密时间过长,且抗数据攻击能力较弱。

因此,本文研究支持完全外包的云存储数据加密技术。通过改进的分数阶Fourier变换,删除云存储数据中的重复数据,减轻数据外包加密负担,之后通过完全外包至服务器的加密形式,将数据外包给云存储服务器进行云存储数据属性基加密,实现数据加密的同时节约数据加密的时间。

2 云存储数据加密技术

2.1 云存储重复数据删除

2.1.1 重复数据信息流检测与删除

由于云存储数据中通常存在大量的重复数据,因此,本文采用改进分数阶Fourier变换方法,查询与删除需删除的重复数据。

首先采用分数阶Fourier变换高阶累积量算法,对重复数据进行查询,具体过程如下:

重复数据信息流()的分数阶Fourier变换过程如式(1)所示,并配合需删除数据内的丢失信息流特性,对云存储重复数据进行特征分解,实现对信息流的Fourier域的重建,式(1)调整后的公式见式(2)

(1)

=·

(2)

式(1)中,Fourier域的阶由表示,为实数,设旋转角=π2,通过[·]描述变换算子状态记号,并将FRFT的变换核采用(,)描述;为Fourier变换;表示时间(time),表示信息流的离散分数阶;表示变换核。

式(2)中,=[(0),(1),…,(-1)],×维矩阵由描述,由于云存储数据在存储时需要为每个数据节点构建大量线程信息流特征编码,因此,采用式(3)描述需删除数据信息流矩阵中的每个元素

(3)

通过以上计算过程,能够利用4阶累积量切片,聚集云存储数据重复信息流,还能够抑制信息流中噪声,有效实现重复数据检测后的数据删除,为使重复数据剔除更加精准,依据当前重复数据删除算法,对重删算法进行改进。

212 云存储数据内重复数据删除算法改进

依据以上重复数据检测以及删除算法的过程,并通过4阶累积量切片后置聚集操作过程,设滤波操作后的需删除数据信息流为输入向量,重新构建重删过程。设=[,,…,,…,]为待删测试样本集,同时设某一测试样本为=[1,2,…,,…,]。为保障数据安全性,通常会挑选备份数据保存至远端端口,因此,依据上述的重复数据检测,能够得到逆变换后的信息流,并通过式(4)表示

=-·

(4)

(5)

(6)

(7)

式(7)中,分配数据资源之间关系配比,为经以上计算,即能够通过4阶累计量对后置算子进行切片,当后置算子经过次切片后,能够将每部分运存数据划分为若干个块,对每个云存储数据块进行重删,即可以完成云存储重复数据的检测与删除,改善数据的误删概率,并提升云存储数据的抗干扰能力,为后续云存储数据加密提供可靠的数据资源利用率。

2.2 支持完全外包的云存储数据属性基加密技术

对已经删除重复数据后的云存储数据进行完全外包加密,构建可验证完全外包的属性基加密方案。在本文方案的构建中,一共存在8个实体,分别为:数据拥有者(DO),数据使用者(DU),权威机构(AA),加密服务器(E-CSP),云存储服务器(S-CSP),密钥生成服务器(KG-CSP1,KG-CSP2)以及解密服务器(D-CSP)。在每个实体中,AA负责为整个云存储系统设计公共参数,当构建出公共参数后,KG-CSP1、KG-CSP2开始为用户构建解密密钥,并且通过该服务器为数据使用者验证解密计算能力;利用E-CSP,DO可以加密明文消息;而DO所制造的密文由S-CSP存储;利用D-CSP,DU可以进行部分数据解密;当DU开始解密操作时,即能够获取加密后的明文消息。

在构建本文云存储数据加密方案时,依据素数阶群下的CP-ABE方案作为本文研究的基础,并结合传统外包加密算法的理论,研究可验证的完全外包的属性基加密方案,在该方案中,主要包含以下算法。

Setup(U)→(pk,msk):用于初始设置,输入属性集合U,输出公开参数pk与云存储系统私钥msk,其中,msk为保密的,pk为公开的;KeyGen:外包密钥生成算法;Encrypt:加密算法;Rand算法:随机数算法,利用子程序进行计算;Decrypt:外包解密算法;Audit:验证算法。

并通过如下5个步骤实现。

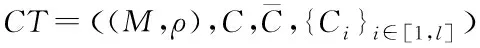

=(,,(,),,…,)

(8)

同时设=为云存储系统主密钥。其中为随机挑选指数,(,)表示的单位元,表示随机选定整数,表示双线性集合。

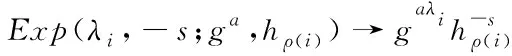

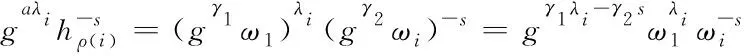

3)(,,,)→:通过启动该算法,并设置输入分别为公开参数,系统主密钥,以及中间密钥,,对式(9)进行计算

=′·″=′,=′·″=,

(9)

式(9)中,′=+,=+。经计算可得用户密钥=(,,,{}∈,),且=-′,其中,表示用户密钥。

(10)

式(10)中,表示安全参数,表示密文,表示加密属性。

(11)

式(11)中,表示外包查询指数,表示外包解密随机值。

(12)

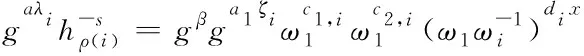

其中为素数,拆分完成后,利用随机值再,继续下一步拆分,并通过式(13)表示

(13)

式(13)中,=,=(),1,=-,2,=-+,=(--),并选取=(-)配合下一步计算,其中,表示随机值,、表示拆分后的关联信息。

下一步,DO采用随机顺序对E-CSP进行查看,通过式(14)表示查看过程

(14)

(,)→;(,)→

Q表示查看中的密钥,从E-CSP查询到消息后,对(,)·(,)开始进行计算,验证其是否等于,若等于输出,重复对此进行计算,若不等于,计算式(15)

=·(,)·(1,,)·(2,,)·

(15)

3 实验分析

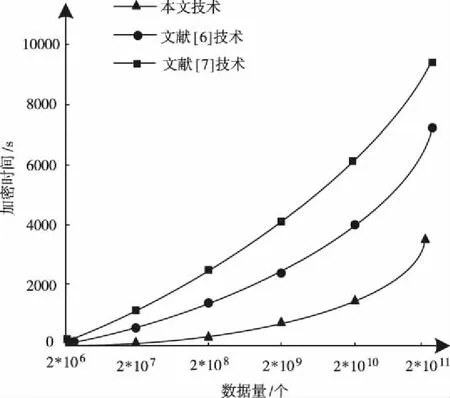

在Java环境下采用JPBC建立仿真环境,通过仿真形式验证本文技术有效性,并选取文献[6]提出的面向密文大型数据集的可搜索加密技术、文献[7]提出的支持用户权限动态变更的可更新属性加密技术作为本文的实验对比技术。

由于删除重复数据过程中会产生较多次数的磁盘读I/O操作,因此,为验证本文技术的重复数据删除能力,分析三种技术的磁盘读取次数,分析结果如图1所示。

图1 读取磁盘次数对比分析

根据图1可知,随着磁盘容量不断增加,在进行重复数据删除时的读取请求次数也随之增大,其中,文献[7]技术的读取次数在三种技术中保持最高,最高达到18000次左右,说明该技术在删除数据时需要耗费大量时间来读取磁盘,而文献[6]技术的读取次数低于文献[7]技术,但依然高于本文技术,且该技术在磁盘容量增加时读取次数上升幅度较大,而本文技术的磁盘读取次数虽然有小幅度上升,但本文技术始终保持最低,占用较小的磁盘读取次数,因此本文技术能够在读取次数较少情况下完成重复数据删除。

选取三种类型数据集,分析对不同状态下产生的云存储数据加密时,各单位时间下的数据去重率,验证本文技术的数据加密去重性能,分析结果如图2所示。

图2 各数据集的去重率分析

根据图2可知,每种数据集的去重率并未随着时间变化呈上升趋势或下降趋势,而是上下波动状态,其中,未包含攻击的数据集去重率最低,而纯攻击类型的数据去重率最高,在三种数据集中,去重率均达到65%以上,说明本文技术在进行数据加密时能够较好实现不同类型数据集的去重。

分析三种加密技术在遭受不同攻击时的安全性能,分析结果如表1所示,其中“√”表示具备能力,“○”表示不具备能力。

表1 不同技术抵抗攻击性能分析

根据表1可知,文献[6]技术中并未具备双向认证能力,且在遭受重放攻击、篡改攻击以及注入攻击时无法有效抵抗,而文献[7]技术中,未具备口令猜测能力,若遭到字典攻击与伪造攻击时,加密的数据依然无法得到保障,而经本文技术加密后的数据不仅具备双向认证与口令猜测能力,还能有效抵抗全部测试过程中进行的攻击,因此,本文技术在加密数据时更加具有安全性。

分析不同技术在数据数量逐渐增长情况下,加密过程中所需计算时间,分析结果如图3所示。

图3 不同技术加密时间

根据图3可知,随着数据量逐渐加大,三种方法在进行加密时所耗费的时间也逐渐上升,其中文献[7]技术在加密时耗费时间最长,而文献[6]技术加密时间虽然低于文献[7]技术,但依然耗时高于本文技术,本文技术在加密过程中耗时最低,且最高未超过4000s,因此,本文技术在进行加密时计算时间相对较少。

4 结论

本文研究支持完全外包的云存储数据加密技术,通过数据重删算法,为云存储数据加密提供完美数据,依据数据加密技术,构建数据加密方案,实现云存储数据的加密,采用仿真的形式验证本文提出技术的有效性,经验证可得该技术加密时间与抗攻击性能均高于其它技术。