一种支持多用户的公平密文检索方案

2022-10-24崔永杰彭长根丁红发许德权

崔永杰,彭长根,3,丁红发,许德权

(1.贵州大学 计算机科学与技术学院,贵州 贵阳 550025; 2.贵州省公共大数据重点实验室(贵州大学),贵州 贵阳 550025; 3.贵州大学 密码学与数据安全研究所,贵州 贵阳 550025)

0 引 言

云存储服务使得大量用户将本地私有数据外包存储至云端存储,并可与特定数据用户共享数据,但这也使用户失去了对数据的物理控制。因此,用户通常会对外包数据执行加密操作,然而,密文数据阻碍了数据的共享使用,使得云计算失去了它本身的优势。为了提高云环境下密文数据的灵活性,即解决加密数据如何检索的问题,Song等人[1]提出了可搜索加密技术(Searchable Encryption,SE)。该技术支持用户在密文数据中执行关键词检索方案。

2004年,文献[2]提出了公钥可搜索加密的概念,该方案利用双线性空间的基于身份加密算法、指数运算,适用于复杂的加密环境。文献[3]在IND-CKA 的基础上提出了可搜索加密的自适应语义安全模型的定义,同时,该方案中论证了自适应语义安全即是查询过程中密文不可区分性;并在安全模型的基础上构建了两个可搜索加密方案,一个是非自适应语义安全的,一个是自适应语义安全的。但该方案都只支持单关键字搜索,且存在检索效率低的问题。文献[4]引入了编辑距离,提出了一种基于公钥的模糊可搜索加密方案。通过控制编辑距离小于某个阈值实现模糊检索,并引入了通识符来进一步减少计算开销。

然而,上述方案存在检索效率以及通信模式是一对一的问题,更加适合单用户场景下的检索;为了满足支持多用户场景下的可搜索加密方案,文献[5]提出了密文策略属性基加密系统(CP-ABE)这一概念。该方案中,用户的私钥是由密钥生成中心(KGC)根据系统公共参数的主密钥和用户的属性计算得出,命名为属性私钥。密文对应访问结构,只有属性集合里面的属性满足访问控制才可以成功解密密文,以此实现多用户场景下的可搜索加密方案。2014年,文献[6]首次定义了基于属性的可搜索加密算法,扩大了信息的共享性,并减少了存储开销。

但是,上述方案存在恶意云服务器的问题,没有诚实地向用户返回准确的检索结果,存在交易不公平的问题,不能实现文献[7]给出的公平性定义。

因此,文献[8]提出了一种基于区块链的公平SSE方案,减少云服务器可能会返回错误的结果,保证用户可以得到正确的检索结果,利用区块链公平公正的特性溯源以验证其检索结果。安全性和性能分析表明,该方案在语义上是安全可行的。文献[9]提出了区块链上基于云辅助的属性基可搜索加密方案,利用了区块链的公开透明机制实现安全搜索及其不可篡改性确保关键字的完整性,但还是存在检索效率低的问题。

为了支持多用户场景下安全高效的公平检索,该文将属性加密机制,国密系列算法SM3、SM4以及区块链的智能合约技术相结合,提出一种支持多用户的公平国密可搜索加密算法。主要贡献如下:

(1)将国密算法与传统可搜索加密方案结合,SM3杂凑算法可避免高概率的局部碰撞,生成更具安全性的256比特的索引。而SM4分组算法的优势在于加解密算法结构相同,可提升数据集的加解密效率;再引入属性加密,利用CP-ABE对共享密文数据生成树形访问结构,只要用户群体的属性私钥满足访问结构,就能获取解密密钥,打破了传统通信模式一对一的局限性。

(2)引入智能合约自动执行合约内容的特点,通过部署四个合约函数在虚拟的区块链环境中,以实现公平性协议。该协议解决了云环境下检索外包密文数据时,用户与云服务器之间的交易不公平性问题,且满足四级公平性。

(3)由实验结果可知,安全索引生成耗时均处于毫秒级,对比现有的同类方案具有一定优势,总体耗时呈现为线性增长的曲线。在检索阶段,数据集的增多并不影响云服务器检索到包含关键字的密文集所用的时间,具有稳定性。

1 相关知识

1.1 国密算法

(1)SM3杂凑算法[10]首先需确定初始值以及常量T,随后定义布尔函数为:

FFj(X,Y,Z)=

置换函数定义为:

P0(X)=X⊕(X<<<9)⊕(X<<<17)

P1(X)=X⊕(X<<<15)⊕(X<<<23)

然后对长度为l(l<264)比特的消息m进行填充操作,填充后的消息m'的比特长度为512的倍数。最后将消息进行迭代压缩,生成杂凑值,长度为256比特。

(2)SM4分组密码算法[11]是一个迭代分组密码算法,由加解密算法和密钥扩展算法组成。首先生成密钥及密钥参量,加密密钥长度为128位。轮密钥由加密密钥生成,表示为:

(rk0,rk1,…,rk31)

其中,rki(i=0,1,…,31)为32比特。

二是加密算法,输入明文(X0,X1,X2,X3)经历32次迭代运算和一次反序变换R组成,分为四组加密,最后输出密文(Y0,Y1,Y2,Y3)。

迭代过程为:

Xi+4=F(Xi,Xi+1,Xi+2,Xi+3,rki)=Xi⊕T(Xi+1⊕Xi+2⊕Xi+3⊕rki)

而且该解密算法结构与加密变换相同,不同的只是轮密钥的使用顺序,与之相反,所以SM4分组算法的加解密效率对比AES算法更高。

1.2 属性加密

定义1 访问结构(Access Structure):设定集合{P1,P2,…,Pn}为实体集,假设∀B,C,有B∈A且B⊆C,那么一定有C∈A。从而确定A⊆2p集合是单调的,其中属于A的集合被称为授权集合。

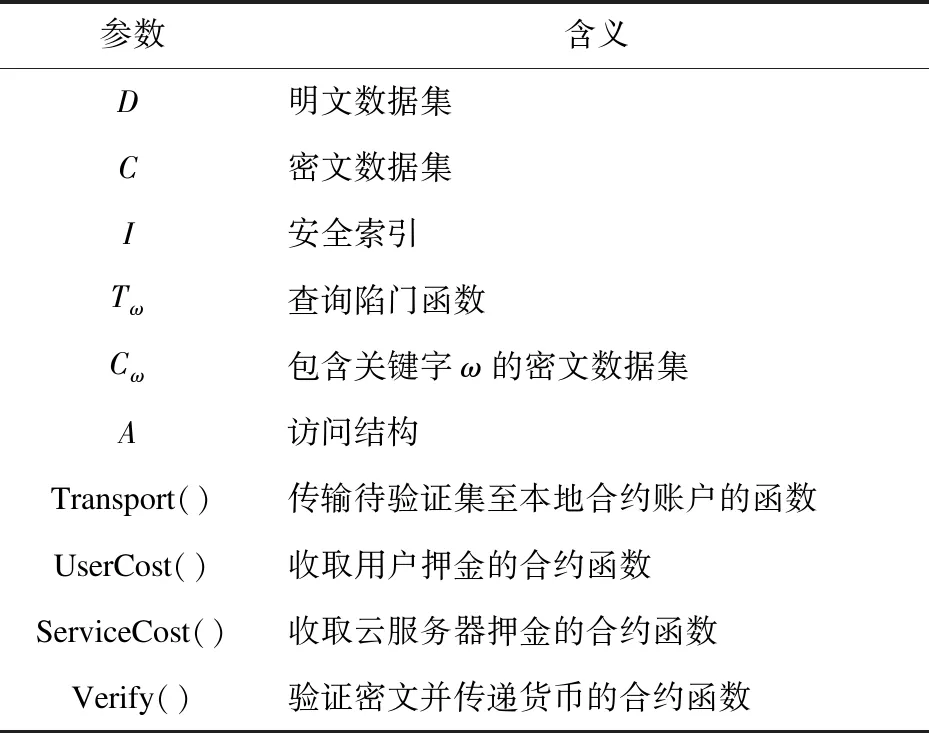

定义2 访问树:设定γ为访问树,x为节点,nx为节点x的子节点数量,kx为节点x的阈值。树中的每个非叶子节点称为门限,由子节点和kx表示。当门限为“或”门时,有0 设定r为γ的根节点,γx为访问树中以x为根的子树。满足访问树:γx(τ)=1,代表属性集合τ满足访问树γx。 智能合约(Smart Contract)是一套以数字形式定义的承诺,包括合约参与方可以在上面执行这些承诺的协议。 由于区块链的特性,所有操作在以太坊中都是透明和可靠的,这意味着理论上可以使用以太坊智能合约来执行任何计算任务。所以利用部署的合约函数自动执行的特点以及区块链公开透明的性质可以达成系统内的公平性。 所述方案的系统模型包含五个部分,分别是授权中心(Authorization Center)。数据拥有者(Data Owner)。云服务器(Cloud Service Provider)。智能合约(Smart Contract)以及数据使用者(Data User),如图1所示。 图1 系统模型 AC:授权中心负责管理系统中各个属性,根据用户的属性为其生成属性密钥。 DO:数据拥有者使用SM4分组加密算法加密共享数据,生成关键词索引并将其上传至云服务器。 CSP:云服务器是诚实且好奇的半可信实体,负责执行关键词检索操作以及密文存储。 SC:智能合约是提前部署在系统内部,自动执行合约内容,主要负责收取或发放押金。传递陷门。传递用户所需的密文集合以及验证。 DU:用户通过生成查询陷门,再传送给云服务器以查询相关数据。用户可以从AC处获得属性密钥,如果用户的属性密钥满足密文的访问结构,则可以获取解密密钥。 所用的符号以及函数定义如表1所示。 表1 系统参数 所述方案结合国密算法SM3和SM4、属性加密、可搜索加密方案[12]以及智能合约,提出了一种多项式概率算法。即Π=(Setup,Enc,Trapdoor,Search,SCVerify,Des)。 (1)Setup(1λ)→(PK,s)。输入安全参数λ,输出系统公共参数PK以及主密钥s。 KeyGen(s,A)→PrivA。执行用户密钥生成算法,授权中心根据访问结构A和主密钥s生成用户的私钥PrivA。 (2)Enc(PK,D,ω,τ,K1)→(C,V(Ci))。输入系统公共参数PK,明文D,经过属性τ加密的关键词ω以及对称密钥K1。输出密文C以及待验证值集V(Ci)。 (3)TrapDoor(ω,PrivA,UserCost)→Tω。输入关键词集合ω、用户的属性私钥PrivA以及合约函数UserDeposit(),输出查询陷门Tω。 (4)Search(I,Tω,PK,ServiceCost)→(Cω,p(Cω))。输入安全索引I、查询陷门Tω、公共参数PK以及合约函数ServiceCost(),输出检索结果Cω以及证明值集合p(Cω)返回至智能合约。CSP还需验证密文中的关键词是否满足陷门中的搜索策略以及检查DU的属性集τ是否满足密文中的访问策略。 (5)SCVerify(Cω,V(Ci),p(Cω))→m。输入检索的密文结果Cω、用户支付检索服务器费$Fee、待验证函数V(Ci)以及证据集函数p(Cω),智能合约进行验证: 智能合约输出m=1,代表验证成功;如果输出为0,则代表验证失败,根据部署的合约函数回退费用;如果输出∅,代表用户并未与智能合约交互请求检索结果,没收押金给予云服务器,以此实现用户-云服务器间的公平交易。 (6)Des(Cω,PrivA)→Dω。输入Cω以及用户属性私钥PrivA,输出解密数据Dω至用户。 根据文献[3]的自适应语义安全提出以下安全定义。所述方案在挑战者与敌手之间进行攻击游戏,敌手可以遍历检索陷门和返回的密文结果,继而进行查询攻击。根据分析攻击结果来验证方案的安全性。详细定义如下: (1)查询模式(α):给定关键词集合(ω1,ω2,…,ωn),如果ωi=ωj,则α(i,j)=1,否则α(i,j)=0 (2)访问模式(AP):给定包含N个查询陷门的访问模式集合为: {AP(T1)=D(ω1),…,AP(TN)=D(ωN)} (3)遍历记录(H):设定H=(D,W)为查询的历史记录,D是明文数据,W是N个关键字集合{ω1,ω2,…,ωn}。 (4)轨迹η(H):定义为 {(ID(C1),…,ID(Cn),(|C1|,…,|CN|),α,AP(H)}。ID(Ci)是密文Ci的地址,|Ci|是Ci的大小。 (5)视图v(H):定义为 {(ID(C1),…,ID(CN)),T,C,I} 其中T是由H生成的查询陷门。 验证实验TestAP,N过程如下: (1)系统建立,挑战者执行Setup(),输出公共参数PK以及主私钥s,发送公共参数给敌手。 (2)挑战者执行KeyGen算法生成密钥组,验证其不可区分性。 (3)挑战者随机抽取参数M∈{0,1},输入密钥以及明文,执行Enc算法,将生成的索引IM和密文CM传递给敌手。 (4)敌手根据接收到的IM和CM执行查询攻击,如果敌手输出的M'=M,那么结果返回1,否则为0。 定义3:设ξ=(Setup,Enc,Des,TrapDoor,Search)是一个可搜索加密方案,TestAp,N为密文模型安全实验游戏。如果攻击游戏中对于每一个概率多项式敌手都存在一个可忽略函数I(n),且满足: 那么可证所述方案是满足自适应语义安全的。 所述方案根据智能合约可在没有第三方的前提下自动执行合约内容的特点,再结合区块链公开透明的特性提出了用户-云服务器间的公平性协议。该协议包含四个合约函数,以此达成用户-云服务器间的公平交易。 首先,智能合约需要接收如下数据:(1)数据拥有者根据密文集C生成的待验证集V(Ci);(2)智能合约接收云服务器的搜索结果Cω和证明集p(Cω),因此,编写合约函数Transport()接收数据以待验证,保障双方期望。 然后智能合约需要分别收取用户以及云服务器的押金;收取用户押金,并接收用户生成的查询陷门至智能合约存储,因此编写合约函数UserCost()收取用户押金为了防止用户提前终止服务;收取云服务器押金,并发送查询陷门发送给云服务器,因此编写合约函数ServiceCost()收取云服务器押金为了防止出现恶意云服务器。 最后,智能合约收取用户服务费$Fee,执行验证操作: 当智能合约输出m=1,验证成功,根据得到的m=1,合约函数自动执行,传递搜索结果和用户押金至用户,传递服务费$Fee以及云服务器押金至云服务器。 当智能合约输出m=0,验证失败,说明用户没有得到期待的数据条目,为保障公平性,根据b=0,合约函数自动执行,返还服务费$Fee以及用户押金,并将云服务器押金补偿给用户。 当智能合约输出∅,说明用户并未请求交互,给予服务费$Fee,部署的函数自动执行,为补偿云服务器损失,返还两者押金至云服务器,满足文献[7]中定义的四级公平性,即系统内能提供公平性,系统通过补偿受害方的损失恢复公平性,编写此合约函数为Verify()。 结合属性密码、可搜索加密、国密算法以及智能合约,提出了一种基于国密算法的多用户公平可搜索加密方案。通过以下六个步骤构成: (1)初始化阶段。 Setup(1λ)→(PK,s) 用户密钥生成阶段:KeyGen(s,A)→PrivA,授权中心根据系统主密钥s以及访问结构A生成用户的属性私钥PrivA。具体过程如下: 首先为访问树γ中的每个节点x选取一个随机概率多项式qx;由于从根节点r开始选取,给定qx的阶为dx,且该阶数与当前节点的阈值kx存在特定关系:dx=kx-1;对于根节点r还存在qr(0)=y,后续qr随机选取dr。除根节点外的其他节点x也存在关系:qx(0)=qparent(x)(index(x)),其dx仍随机选取。qparent(x)表示访问树γ中节点x的父节点。由此可以确定密钥,其中h(X)为n阶多项式: Privx=(Dx,Rx) Rx=grx (2)加密阶段。 Enc(PK,D,ω,τ,K1)→(C,V(Ci)) 首先选取随机数j∈Zp计算t,随后输入公共参数PK。明文D以及对称密钥K1使用SM4分组加密算法,并用属性集τ标记,得到密文如下: C=(τ,C'=H2(t)·e(g1,g2)j,C''= gj,{Ci=T(i)j}i∈r) 然后DO调用SM3杂凑算法,输入系统主私钥s对密文集合的每一个密文都进行处理生成对应的消息验证码集合: MacCi=H1(s,Ci),i=(1,2,…,n) 最后DO对每一个标识符进行处理,存放到一个待验证集合内:MacCi→V(Ci)。算法如下所示: Algorihm1V() Input:C Output:V(C) 1 Select Keys for KGC //从密钥生成中心选取密钥 2 for eachi=0:ndo 3 MacCi←Hl(Ci) //为每一个密文生成唯一标识符 4 end for 5 Client initializesV()←{} //初始化集合 6 for eachi=0:ndo 7 MacCi→V(Ci) //存放标识符至集合内 8 end for 9 Client sendsV(Ci) to Smart //发送至智能合约 该集合通过合约函数传递给智能合约本地账户,每次传递的信息都会被区块记录,无法篡改,等待在验证阶段和该密文所对应的证据集进行对比。 索引生成IndexGen(PrivA,ω,PK)→I。 为了生成索引I,DO首先从明文数据集D中提取关键字集合W={ω1,ω2,…,ωn}。对每一个关键字ωi∈W,建立一个数组DB(ωi)。该数组如果第j个文档包含关键词ωi,那么DB(ωi)[j]=1;否则DB(ωi)[j]=0。接下来计算: I=(I1,I2,I3) I1=e(g0,g1)sPrivA,I2=gs,I3=H1(ω)s 最后数据拥有者输出: I=(e(g0,g1)sPrivA,gs,H1(ω)s) 数据拥有者安全上传密文集C、索引I至云服务器,调用合约函数Transport()上传V(C)至智能合约中内部账户以待后续验证。 (3)陷门函数生成阶段。 TrapDoor(ω,Privx,UserCost())→Tω 查询陷门由用户生成。输入关键字集合ω、节点x的私钥Privx计算得到陷门函数Tω。首先选取随机数z∈[1,N-1],计算得到: Tω=[H1z(ω),Dx,Rx] 用户发送查询请求时,合约函数接收Tω,并支付押金给智能合约,该合约函数命名为UserCost(Tω),是为防止用户中途终止检索协议。 (4)检索阶段。 Search(I,Tω,ServiceCost)→(Cω,p(Cω)) 搜索操作由云服务器完成。云服务器在搜索阶段也向智能合约支付押金,从而得到由智能合约发送的陷门函数。该合约函数命名为ServiceCost()。云服务器验证密文属性是否满足访问策略:只需 成立,则执行搜索请求。 输入陷门Tω以及索引I,得到密文检索结果Cω={Cω1,Cω2,…,Cωj}。对Cω执行计算得到: MacCi→p(Cωi),i=(1,2,…,j) 算法如下所示: Algorihm2p() Input:Tω,I,C Output:p(C) 1 Server computesCω←Search(C,I,Tω) //计算得到检索结果 2 Server Select Keys for KGC //从密钥生成中心选取密钥2 3 for eachi=0:ndo 4 MacCω←Hl(Cω) //计算检索结果中的每一位密文标识符 5 end for 6 Serverinitializespf←{} //初始化集合 7 for eachi=0:ndo 8 MacCωi→p(Cωi) //存放标识符至集合内 9 end for 10 Server sendsp(C) to Smart //发送至智能合约 命名为证明集合,最后将两者返回到智能合约以待验证。 (5)智能合约验证阶段。 SCverify(Cω,V(Ci),p(Cω))→m 云服务器完成搜索阶段后,将检索结果返回至智能合约。然后,用户与智能合约交互请求检索结果,用户将服务费$Fee暂存于智能合约。此刻,由于智能合约调用合约函数Transport(),得到待验证集V(Ci)。需要验证的密文集合Cω以及证明集p(Cω)。执行验证算法Verify(C)→m。 输出的m值如下: 如果验证结果m=1,验证通过,代表返回给用户的密文文档集合正确,传递正确检索结果至用户。智能合约将服务费与服务器的押金转移至服务器的账户,将用户的押金与检索结果返回给用户;若不正确,智能合约将两者的押金转移至用户的账户;若用户未执行交互请求,智能合约通过Rdeposit()将两者的押金转移至服务器的账户。以此实现用户-服务器的公平交易环境。 算法如下所示。 Algorithm 3 Verify() Input:V(Ci),p(Cωi),$Fee Output:b 1 if msg.value<$Fee //判断是否收到交互请求 2 then returnm=0 3 else send $Fee to Smart 4 fori=0:ndo 5 ifV(Ci)=p(Cωi) //验证密文对应的标识符 6 then returnm=1 7 else returnm=0 8 end if 9 end for 10 end if (6)用户解密阶段。 Des(Cω,dA)→Dω 数据使用者DU发送交互请求后,得到由智能合约返回的对应密文文档Cω={C1,C2,…,Cn},再输入用户私钥dA,执行解密算法: Dω=DesdA(Cω)(1≤ω≤n) 得到明文文档Dω={D1,D2,…,Dn}。 计算得到: 输入陷门以及C''计算: H2(e(Tω,C''))= H2(e(H1(ω),gjz))= 由此说明陷门与密文属性对应相同的关键词,满足访问树,是正确的。 定理1:假设F是伪随机函数。H1是抗碰撞散列函数以及SM4分组算法也是抗选择明文攻击安全的,那么由安全定义可知,本方案是满足自适应语义安全的。 证明:设B为挑战者,A为概率多项式敌手。A通过获取密钥。索引以及密文集合推测出B的视图以赢得游戏。因此,要证明方案是满足自适应安全的,只需满足: |Pr[TestAp,N=1]≤1/2+I(n)| (1)B运行KeyGen算法生成用户密钥PrivA,而密钥生成过程是在{0,1}λ随机选取的,故敌手从两个随机字符串中区分密钥的概率是可忽略的,因此,存在一个可忽略函数I1(n)满足: |Pr[KeyGen(s,A)→PrivA]-Pr[Random(s,A) →(PrivAr)]|≤I1(n) (2)B执行索引生成算法IndexGen(PrivA,ω)→I,索引生成过程采用伪随机函数F,模拟I*使用随机字符串{0,1}λ取代相同长度输出的FK2(ωi)。由伪随机函数的安全性可得,敌手A无法在不知道PrivA的前提下区分伪随机函数F和随机字符串,因此,存在一个可忽略函数I2(n)满足: |Pr[IndexGen(PrivA,ω)→I]- Pr[Random(PrivA,ω)→(Ir)]|≤I2(n) (3)因为SM4加密算法已知是密文模型安全的,所以模拟密文C*和实际密文C是不可区分的,因此存在一个可忽略的函数I3(n)满足: |Pr[Enc(K1,D)→C]-Pr[Random(K1,D) →(Cr)]|≤I3(n) 综上所述,可以计算得出: |Pr[TestAp,N=1]≤1/2+I1(n)+I2(n)+ I3(n)| 也就是满足: |Pr[TestAp,N=1]≤1/2+I(n) 因此可知,给定任意敌手A,模拟输出与实际输出是不可区分的,那么猜测出B的视图概率也是不大于1/2的,所以,本方案是满足自适应性语义安全的。 本节通过分析对比文献[12]、文献[14]的方案以及文中方案,得到的结果如表2所示。 表2 各方案功能对比 文献[12]实现了大型数据库上的动态可搜索加密方案,支持多关键词查询且通过遗忘交叉标记验证结果,不能保证方案的公平性;文献[14]利用CP-ABE实现特定用户群组的访问,然后根据区块链公平公正可溯源的特性,解决了恶意云服务器返回错误检索结果或者不返回检索结果的问题,但检索效率仍存在一定优化空间。 该方案采用的国密SM3杂凑算法以及SM4分组算法,在加解密方面有着更快的速度,生成的杂凑值也是256比特,更加安全,并利用更高效的R-ate双线性对。再结合属性加密,通过访问策略来实现多用户场景下的密文检索;其次,引入智能合约,通过其自动执行合约函数的特性,确保服务器和用户的公平交易环境;最后,通过验证对比,确保检索结果的正确性以及安全性。 所述方案采用Enron Email Dataset作为实验数据集,在安全索引生成阶段以及关键词检索阶段进行仿真实验。明文加解密使用SM4分组算法,杂凑算法使用SM3算法,并且通过属性加密实现多用户场景下的密文检索,双线性对选取效率更高的R-ate对,合约函数编写通过Solidity语言完成。运行环境为Windows系统,Intel(R) Core(TM) i7-8570H,8G内存。区块链环境通过Ganache模拟,合约函数部署在Remix平台上,Ganache初始化生成多个虚拟合约地址分别作为数据拥有者。云服务器以及用户的地址,每个账户拥有100 ETH(虚拟货币)。 所述方案将根据各个阶段计算量开销进行性能分析,具体符号含义如表3所示。 表3 计算开销符号介绍 依据索引生成阶段计算开销。陷门生成阶段计算开销以及检索阶段计算开销三个方面进行分析对比。根据双线性对的特性,R-ate对运算效率大于传统双线性对,即计算开销上Trp 表4 各阶段计算开销对比 所述方案通过对比Du的方案[15]以及Yan[16]的方案安全索引生成耗时;文中索引生成时间与关键词数量成正比。随机输入Enron数据集五个,对应数据集内可提取的关键词数量分别为25,149,212,525,667,生成索引所耗时长为72.00 ms,125.99 ms,142.99 ms,240.00 ms,294.00 ms。如图2所示,所述方案生成索引耗时处于毫秒级,较现有方案,具有一定时间开销上的优势。 图2 索引生成耗时 所述方案对比现有方案Du的方案[15]以及Yan[16]的方案,结果如图3所示。所述方案以用户检索单个关键词“equitable”为例,得到结果:不同的文档数量下检索所耗时间在50 ms~51 ms间,并非线性增长关系;具体如下:分别是文本数量为5时,检索时间为50.2 ms;文本数量为10时,检索时间为51.4 ms;文本数量为20时,检索时间为51.1 ms;文本数量为40时,检索时间为50.9 ms;文本数量为50时,检索时间为50.7 ms;文本数量为100时,检索时间为51.3 ms。由此可见,所述方案中邮件文本的数量增多对方案检索耗时影响不大,具有实用性;在实际应用场景中可以减缓数据库存储过多文本对检索时长的影响。 图3 检索所耗时长 结合国密算法、属性加密以及智能合约技术,提出了一种支持多用户的公平国密可搜索加密方案,利用属性私钥满足访问结构以获取解密密钥的特性,实现支持多用户的可搜索加密方案,并完成了密钥生成、加解密效率、索引生成以及检索效率上的优化。同时,结合智能合约交易可追踪且不可逆转的特性,实现检索结果的可验证。并且其自动执行合约内容的特点可使双方诚实地按照合约规则执行,以此确保用户与云服务器之间的交易公平性。下一步将考虑实现连接关键词检索,以提高方案的实用性。1.3 智能合约

2 系统模型与定义

2.1 系统模型

2.2 算法定义

2.3 安全定义

2.4 公平性协议

3 方案构造

4 方案分析

4.1 正确性分析

4.2 安全性分析

4.3 功能分析

5 实验分析

5.1 性能分析

5.2 实验结果

6 结束语