虚拟化技术在移动办公系统安全管理中的应用

2022-04-20任仁谢炯陈晓宇李祺

任仁, 谢炯, 陈晓宇, 李祺

(内蒙古电力集团蒙电信息通信产业有限责任公司,内蒙古,呼和浩特 010000)

0 引言

随着智能手机以及其他智能终端的飞速发展,利用可移动式便携设备进行办公已成为了十分普遍的办公方式。这样的办公方式不受时间和地点的约束,大大提高了企事业单位的工作效率[1-5]。5G技术逐渐推广进一步促进了移动办公的发展。

利用手机等移动终端进行办公时,需要在移动终端上安装相应的软件,然后通过终端软件与办公系统之间进行数据传输。如果办公过程中涉及对文档进行编辑的工作,那么则需要额外安装具有编辑功能的插件。当移动终端在利用外网进行办公时,复杂的网络环境会使得办公系统的安全性得不到保障,容易遭受到网络攻击或病毒攻击导致内部数据泄密等情况的发生。因此,解决移动办公系统的安全性能是非常重要的。

虚拟化技术是一种云计算技术,常用于移动办公系统的安全管理中[6-8]。将虚拟化技术应用于移动办公系统中,其实是在办公系统内部服务器和移动办公的智能移动终端之间增加了虚拟层。虚拟化技术通过ICA(Independent Computing Architecture)协议、RDP(Remote Desktop Protocol)协议等数据交换协议提供数据虚拟通道实现数据库和终端之间的数据交换。虚拟化技术的应用使得移动办公由原本的分布式部署转变为了集中式部署,不仅提高了工作效率、简化了系统的维护,还在优化系统的安全性方面起到了重要作用。

1 虚拟化移动办公平台的整体架构

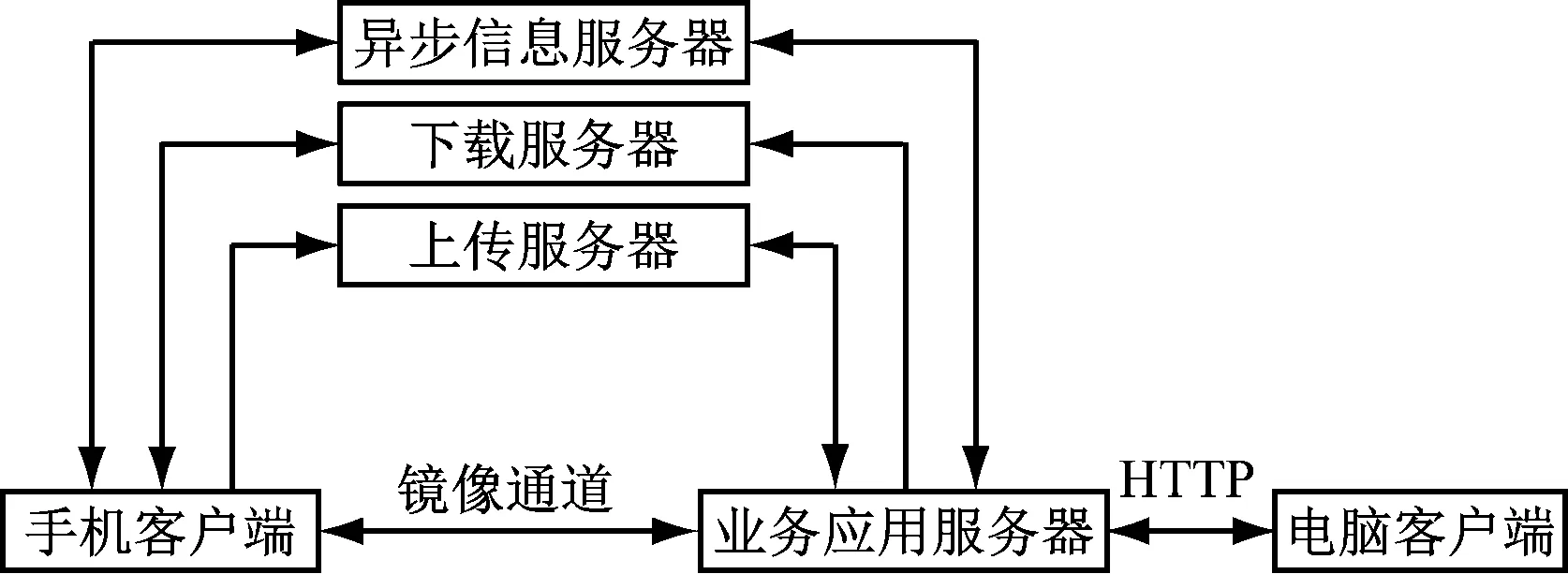

本虚拟化移动办公平台的整体架构主要包括安全移动台服务器端和安全移动平台客户端,如图1所示。其中:服务器端的功能为内部办公数据的储存、调取、管理以及工作任务的发布等;客户端为办公终端,其功能为接收工作任务、对工作任务进行编辑和执行等。安全移动平台服务器端包括了平台管理模块、身份认证模块、应用发布模块、虚拟化模块、虚拟化窗体展现和管理模块。平台管理模块的主要功能是对整个办公平台系统运行的管理,包括运行日志、维护等管理;身份认证模块主要是对用户进行管理,每个用户对应一个ID和密码,用以保证内部平台的权限管理;应用发布模块的功能是进行工作任务的发布;虚拟化模块是实现虚拟化移动办公和虚拟化关键技术实现的主要模块;虚拟化窗体展现和管理模块主要是利用虚拟化技术将内部系统的数据通过窗体进行展示并进行管理的功能。安全移动平台客户端主要包括电脑、智能手机、平板电脑等移动智能设备,相应的访问端口可以为Web浏览器、电脑客户端软件和手机客户端软件;针对于不同系统的终端,具有不同的访问方式。

图1 虚拟化移动办公平台的整体架构

系统平台与移动设备客户端之间是基于交互式镜像技术进行数据传输的,因此在数据传输过程中可以保证信息无损、功能无损;而且移动客户端进行工作任务处理时,仅需要进行按钮确认、鼠标操作等简单操作,工作简化,效率提升。

2 虚拟化移动办公系统的硬件结构

虚拟化移动办公系统的硬件结构较为简单,可分为客户端和服务器端2大类,如图2所示。客户端包括电脑客户端和手机客户端,电脑客户端供便携式电脑使用,手机客户端供智能手机和平板电脑使用。服务器包括了平台服务器、业务应用服务器、异步信息服务器、下载服务器、上传服务器。平台服务器具有镜像服务、终端资源服务和信息推送服务等功能,与业务应用服务器之间进行数据交换,启动虚拟化应用。当利用电脑客户端进行办公时,业务应用服务器与电脑客户端之间通过HTTP应用层协议进行数据交换,完成移动化办公,手机客户端具有镜像代理、本地资源代理、信息推送代理和离线应用等功能。当采用手机客户端进行办公时,根据是否需要办公人员进行数据编辑和操作,通过不同的途径进行移动办公。当仅向客户端下达简单的离线命令和数据时,例如通知、公文等发布,业务应用服务器先与异步信息服务器之间进行数据交换,然后在通过异步信息服务器与手机客户端之间完成数据交换;若相应的工作任务需要办公人员在手机客户端完成相应操作时,比如信息补充、表格填写等,则业务应用服务器将相应的数据信息传递到下载服务器,手机客户端由下载服务器获得相应数据;办公人员在手机客户端完成工作任务后,数据上传至上传服务器,其中包括实时数据和离线数据,最终再由上传服务器上传至业务应用服务器。利用手机客户端进行移动办公时,业务应用服务器与手机客户端之间是通过镜像通道协议完成数据以及信息的交换的。

图2 虚拟化移动办公系统的硬件结构

3 虚拟化移动办公系统关键技术的实现

3.1 安全管理的实现

本虚拟化移动办公系统具有6个控制点,分别为移动终端、防火墙、移动应用发布平台、网闸、内网和应用服务器(图3)。每一个控制点均设置了安全控制点,每个安全控制点均具有1个,甚至是多个安全控制功能。根据控制点所处安全域的不同,本虚拟化移动办公系统可分割为3个区域,分别为内部域,包含了内网控制点和应用服务器控制点;接入域,包含了防火墙控制点、移动应用发布平台控制点和网闸控制点;移动域,主要包含了移动终端控制点。

图3 虚拟化移动办公系统的安全架构

移动终端控制点可以依据手机号码对终端准入进行设置。当移动终端对移动专网发出准入申请时,控制点需要获取该移动终端的手机号码,并核实该号码在数据库的数据中是否存在。如果存在,则下达准入命令;如果不存在,则拒绝该终端接入。移动终端控制点在终端接入移动专网时对其合法性进行了有效的控制。防火墙控制点主要是对移动域和接入域之间的信息交互进行控制,一般情况下,只有移动终端对移动应用发布平台主动发起通信时,防火墙控制点允许网络通信;否则,拒绝网络通信。移动应用发布平台控制点的主要作用是中止移动终端的接入请求。主要以2种方式进行:其一,移动终端的接入请求在移动应用发布平台控制点被中止,然后建立移动应用发布平台与应用服务器的网络通信;其二,移动应用发布平台与移动终端之间通信协议为镜像通道协议,二者之间的通信协议在移动应用发布平台控制点转换为HTTP通信协议,建立移动应用发布平台与应用服务器的网络通信。网闸控制点是对接入域和内部域之间的网络通信安全进行控制。通常情况下,网闸允许移动应用发布平台主动对应用服务器发起的通信,但不允许移动应用发布平台直接与应用服务器通信。移动应用发布平台与网闸之间先建立网络通信,将信息和数据传送给网闸;然后网闸断开与移动应用发布平台之间的连接,再将数据和信息传递给应用服务器。内网控制点和应用服务器控制点均属于内部域,一般情况下不允许与接入域和移动域之间发生直接的信息交换,当网闸主动向应用服务器发起接入请求时,内网控制点和应用服务器控制点允许接入,其他情况下拒绝接入。本系统通过对安全与和安全控制点的分割,采用多层次的安全控制手段,极大程度保障了本虚拟化移动办公系统的安全管理。

3.2 虚拟技术的实现

本虚拟化移动办公系统的虚拟化技术是基于MIPS构建了多层虚拟地址模型。如图4所示,本系统所构造的虚拟地址分为3层,分别为上层的User Processes层,包括Guest User和Host User进程;中间层为Guest OS;下层为Host Hypervisor层。其中,User Processes层和User OS层均需要进行MMU地址映射,Host Hypervisor层则不需要。该虚拟地址模型建立在最大程度上利用了MIPS的架构优势。当系统发生VM_exit时,其处理器的控制权则由Guest OS层交到Host Hypervisor层。此时,刷新TLB,进入Host Hypervisor异常处理函数执行。与传统的虚拟地址空间模型相比,本系统所建立的虚拟地址空间模型进行VM_exit处理效率更高。

图4 虚拟空间地址分配

本系统将ASID划分为Vcpuid和Pid 2个部分。其中,Vcpuid部分用作标识Vcpu,Pid部分用作标识不同Vcpu上运行的User Processes。Vcpuid和Pid所占的ASID位数分别为

(1)

式中,M为ASID的位数,n为Vcpu数目,Ni为第i个Vcpu上运行的User Processes个数,Vcpuid和Pid最佳比为lnn/lbNi。

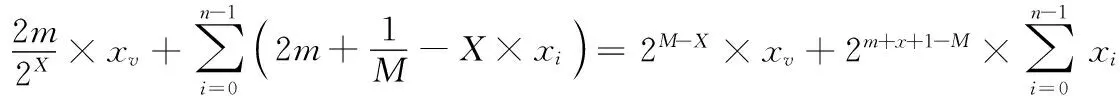

本系统的ASID划分法为动态划分法,Host Hypervisor启动后,由ASID.file中调取X值,那么此时Vcpuid的位数为X,Pid的位数为M-X。运行过程,若产生Vcpu,则n值更新;若第i个Vcpu上运行的User Processes个数发生变化,则更新Ni。若n值和Ni值满足下列条件,则触发X值重新计算模块,如式(2):

(2)

X值重新计算模块触发后,基于当前的n值和Ni值,计算当X从1变化至M-1时每种情况下的xv和xi。Vcpu在单位时间内的调度次数则为2m/2X×xv次,Vcpu上运行的User Processes调度次数则为2m+1/2M-X×xi次。单位时间内,TLB的刷新次数则为式(3):

(3)

当X∈[1,M-1]时,可计算出M-1个TLB flash(X)的值,即TLB flash(1),TLB flash(2),…,TLB flash(i)…,TLB flash(M-1)。当TLB flash(X)的值最小时,代表发生TLB刷新的次数最少,则对应的X值则为最佳X值。此时Host Hypervisor刷新TLB并对ASID进行重新分配Vcpuid的位数和Pid的位数。另外,最佳X值还会储存到ASID.file中,下一次Host Hypervisor启动时,直接调取最佳X值。

X值的计算方法为近似计算方法。假设Vcpu在单位时间内的调度次数为2m次,Vcpu上运行的User Processes调度次数为2m+1次。用变量xv来标识Vcpu的调度会否引起TLB的刷新,用xi来表示Vcpu上运行的User Processes调度是否会引起TLB的刷新,则计算方法如式(4):

(4)

4 虚拟化移动办公系统的性能分析

本虚拟化移动办公系统具有一系列的优异性能,例如广泛的适配性、高效性、安全性等。

第一,适配性。本虚拟化移动办公系统针对不同的操作系统建立了相应的移动平台,支持Android系统、iOS系统、Windows系统的智能手机、平板电脑、便携式电脑等。另外,本系统还可以实现跨平台的数据交互。另外,通过虚拟化窗体展现和管理模块,本平台还适用于各种不同像素设计的应用界面。利用自适配引擎对虚拟化窗体进行尺寸调整,既可以用于尺寸较大的便携式电脑和平板电脑,也适用于尺寸较小的智能手机。

第二,高效性。该虚拟化办公系统中所有的办公工作任务都是在内网中进行的;而且,信息传递过程中,数据会经过压缩处理,流量稳定,数据传输快,信息交互效率较高。另外,办公人员进行工作处理时,相应的操作是在服务器设备上完成,不会受到终端处理能力的限制。

第三,安全性。安全性是本虚拟化技术办公系统的最突出的特点。由于虚拟化技术是利用虚拟通道建立平台服务器端和客户端之间的信息和数据交互,应用服务器与安全平台之间的数据传输在企事业单位的防火墙内运行;处于外网的移动终端仅可以进行屏幕操作、键盘操作和鼠标操作,不会涉及企业事业的涉密数据;本系统涉及了身份认证模块,进行严格的权限管理,一般用户无法访问和编辑内部数据;企事业单位的内部数据是储存在服务器上,因此即便手机终端或电脑终端受到了病毒攻击,也不会造成整个系统数据的泄密或丢失;而且,虚拟化通道是利用ICA协议建立的,同时还利用SecurelCA对数据传输过程进行了128位安全加密。以上的几个方面的特点均保证了本系统的安全性。

5 总结

本研究设计了一种基于虚拟化技术的移动办公系统。该系统的整体架构包括平台管理模块、身份认证模块、应用发布模块、虚拟化模块、虚拟化窗体展现、管理模块、Web浏览器、电脑客户端软件和手机客户端软件,可用于Windows系统、Android系统和iOS系统的移动终端。该移动办公系统具有强大的适配性、高效性和安全性。该系统通过6个控制点和3个控制区域进行安全控制,虚拟地址空间基于MIPS和ASID动态划分进行建立。内部数据平台与外部客户端之间利用ICA协议建立虚拟数据通道,同时利用SecurelCA进行数据加密,完善了系统的安全管理。该系统利用多节点安全控制,在一定程度上降低了办公效率,后续的研究中应进一步采取更有效的加密手段,减少节点控制数量。