基于AI的6G网络安全技术分析

2022-01-20肖孚安蒋志凤李小武黄堂森

肖孚安 蒋志凤 李小武 黄堂森

基于AI的6G网络安全技术分析

肖孚安a蒋志凤b李小武b黄堂森a

(湖南科技学院 a.信息工程学院;b.智能制造学院,湖南 永州 425199)

虽然5G以基于微服务架构的网络云化而闻名,6G网络将与智能网络紧密结合,因此人工智能(artificial intelligence, AI)在6G网络中为各种机器学习技术推动的创新和商业模式创造新的机遇。未来端到端的网络自动化需要系统主动发现威胁,应用智能缓解技术,并确保实现6G网络的自我维持。不过6G与AI的结盟也可能是双刃剑,在许多情况下AI可以分别用来保护或者侵犯安全与隐私。因此为了了解人工智能在6G网络安全方面的作用,分析6G网络中由于AI导致网络安全方面可能遇到的挑战,提出解决方案。

人工智能;6G;网络安全

自2019年5G元年开启 5G建设以来,已超过71.8万座5G基站大规模商用。站在5G的巨人肩膀上,全球业界已开启对下一代移动通信6G的探索研究。未来网络的端到端自动化需要6G网络系统拥有主动发现威胁、智能缓解技术和自我维持技术。因此,使用AI技术进行安全设计对于基于网络异常而非加密方法的潜在威胁的自主识别和响应非常重要。

1 6G中的网络安全隐患问题

1.1 Pre_6G安全问题

5G中的软件定义网络(software-defined networking,SDN)、网络功能虚拟化(network function virtualization,NFV)、多接入边缘计算(multi-access edge computing,MEC)和网络切片等技术,仍然适用于6G系统,因此它们的安全问题也将被6G继承。与SDN相关的安全问题包括对SDN控制器的攻击、对北向和南向接口的攻击,以及攻击部署SDN控制器平台的固有漏洞[1]。与NFV相关的安全问题是针对虚拟机(virtual machines,VM)、虚拟网络功能(virtual network functions,VNF)、虚拟机监控程序、VNF管理器、NFV编排器的攻击[2]。由于6G系统的大规模分布式特性,6G中的MEC容易受到物理安全攻击、分布式拒绝服务(distributed denial of service,DDoS)攻击。对网络软件化技术的攻击使6G网络很难实现动态性和全自动化。

1.2 6G架构的安全性

6G蜂窝网络将从小型蜂窝缩小为微型蜂窝,更密集的蜂窝部署、网状网络、多连接和设备对设备(device-to-device,D2D)通信将成为常态。分布式网络更容易受到恶意方的攻击,因为每个设备都具有网状连接,从而增加被攻击风险。无线接入网(radio access network,RAN)核心融合使高层RAN功能更加集中,并与分布式核心功能共存,如用户平面微服务(user plane micro services, UPMS)和控制平面微服务(control plane micro service, CPMS)[3]。攻击者可以针对 UPMS 和 CPMS,影响由微服务提供服务的多个无线电单元。

1.3 6G技术的安全性

6G通信网络将依靠人工智能实现完全自治的网络。因此,对AI系统,特别是机器学习(machine learning, ML)系统的攻击将影响6G[4]。中毒攻击、数据注入、数据操纵、逻辑损坏、模型规避、模型反转、模型提取和成员推理攻击是对ML系统的常用攻击手段。由于用户通常看不到数据处理过程,对收集的数据的攻击以及对私人数据的非故意使用会导致隐私问题。区块链技术也是6G系统的关键技术。区块链适用于大规模分布式6G网络中的分散资源管理、频谱共享、服务管理。由于区块链网络公开存储数据,目前基于非对称密钥加密的安全机制容易受到他人的攻击,增加隐私保护难度。可见光通信(visible light communication,VLC)也是一种适用于室内系统(如定位系统)和室外系统(如车对车通信)的技术[5]。针对VLC系统的常见攻击,如窃听、干扰、节点泄露系统,会妨碍VLC的安全使用。

2 AI在6G中提供安全和隐私保护

6G网络的安全问题,主要包括通过Pre_6G解释从5G继承的安全问题、因6G中使用新的架构和新技术引入的安全问题、6G网络体系结构不同层可能受到的攻击,如图1所示。6G网络架构从底层至上层分别包括智能感知层、智能边缘层、智能控制层、智能应用层,其中每一层的功能与对应的安全风险如图2所示。

智能安全和隐私保护是AI在6G系统中角色的一部分。本文介绍AI在pre_6G安全、6G架构安全、6G技术安全和6G隐私中的使用。

图1 智能6G架构以及6G安全和隐私问题

图2 6G安全问题总览

针对基于人工智能系统的三种主要攻击:1)数据中毒是指在数据集中插入错误的标记数据或更改输入对象以误导机器学习算法;2)算法中毒通过在局部学习模型中上传操纵权重来影响算法的分布式学习过程;3)模型中毒以恶意模型替换部署的模型。在以上三种攻击类型中,数据中毒是主要挑战,因为室外环境中的大多数输入对象都是可访问的,攻击者可以轻松地进行复杂的编辑,如图3所示。

2.1 使用AI识别/优化6G之前的安全问题

在支持SDN/NFV的网络中,可以使用深度强化学习和深度神经网络(deep neural networks,DNN)的多层入侵检测和预防方法[6]。与几种传统方法相比,它们能有效抵御IP欺骗攻击、流表过载攻击、DDoS攻击、控制平面饱和攻击和主机位置劫持攻击。决策树和随机森林等ML方法由于其处理时间短和准确性高,在SDN环境中检测DDoS攻击也被证明是有用的。6G网络期望按需动态部署虚拟功能,于是基于ML的自适应安全方法能有效抵御SDN/NFV攻击。由于设备资源的限制,大规模异构网络中密钥管理的困难,以及大量的设备生成海量数据,使得传统的“认证/授权”系统不足以在大规模物联网中提供足够的安全保护。6G中的子网可被视为本地5G网络在垂直域以外的扩展,子网内和不同子网之间拥有基于学习的安全技术[7]。部署在外围的基于ML的算法可以捕获其他子网的行为,并检测来自这些子网的恶意流量。这些网络通常是独立运行,所以从一个子网络到另一个子网络的大规模数据传输可能没有用。为了提高通信效率,一个子网只能将学到的安全信息共享给另一个子网。第二个子网络可以利用得到的安全信息,将其输入其ML模型,确定其他网络的恶意流量,并应用动态策略。

图3 对基于机器学习系统攻击方法和潜在的防御方法

2.2 使用AI优化6G架构的安全问题

与目前基于云的集中式人工智能系统相比,6G将主要依靠边缘智能。分布式特性使基于边缘的联合学习方法能够在大规模设备和数据环境中实现网络安全,确保通信效率。6G架构设想互联智能,并在不同网络层次结构上使用AI。利用AI在最底层阻止微单元云服务器上的拒绝服务(denial of service,DoS)攻击。网状网络中设备的多连通性允许多个基站使用AI分类算法评估设备的行为,并使用加权平均方案共同决定真实性。因为微型小区和多址技术会导致频繁的切换,利用基于行为的方案可以减少频繁密钥交换造成的开销。通过联合学习,子网级和广域网级可以实现不同级别的授权。只有在需要外部通信时,才能把在子网内学习到的信任分数在外部共享。因为网络边缘已经拥有智能服务提供的数据,所以基于学习的入侵检测方法可以很好地防止对CPM和UPM的攻击。基于人工智能的零接触网络与服务管理(zero-touch network and service management,ZSM)等框架配备了域分析和域智能服务。

2.3 使用AI优化6G技术的安全问题

使用AI的预测分析可以在攻击发生之前预测到将要受到攻击,例如部分区块链攻击。基于强化学习(RL)的智能波束形成技术为VLC系统中的窃听攻击提供了最优的波束形成策略[8]。由于干扰与DoS攻击方法相似,因此配备AI的基于异常的检测系统是检测干扰攻击的可能解决方案。多连接性、网状网络和6G中的微型单元允许设备通过多个基站同时通信。隐私保护路由可以基于边缘的ML模型进行动态检测,对其进行排名,并允许设备根据排名通过隐私保护路由传输数据。与基于云的集中式学习相比,联合学习可以让用户容易感知自己的数据,以增强数据隐私和位置隐私。6G子网级AI允许子网内隐私保护,并且只共享外部学习到的智能,以最大程度地降低隐私风险。

3 问题和对策

尽管人工智能在6G系统中很重要,但人工智能有其安全、隐私和道德问题[9]。例如在无人驾驶应用场景中,攻击者使用无人机在道路横幅上投射一个经过操纵的交通灯图像,以误导自动驾驶车辆中基于人工智能的驾驶控制,人工智能可以是发起智能攻击的工具,如图4所示。

图4 人工智能发起智能攻击示意图

3.1 人工智能中的安全问题

问题:6G通过支持AI功能实现互联智能,通常会配置机器学习(ML)功能,但是ML系统容易受到安全威胁。病毒攻击会影响ML系统的学习阶段,导致模型学习不准确。例如数据注入、数据操作、逻辑损坏等病毒攻击。利用精心制作的对抗样本躲避病毒攻击对推断阶段的影响。模型提取、模型反转和成员推断是基于API的对ML模型的攻击。

解决方案:对抗性机器学习和移动目标防御等潜在对策可以创建弹性AI系统。针对病毒攻击的输入验证和鲁棒学习、针对规避攻击的对抗性训练和防御净化方法、针对基于API攻击的差异隐私和同态加密以及其他防御机制。在这些防御机制中,防御的加强和系统总体性能下降之间的平衡是一个设计挑战。

3.2 人工智能中的隐私问题

问题:由于人工智能具有大规模数据分析能力,再加上未来计算机的处理速度和未来网络的自动化需求,人工智能很容易泄露隐私。6G需要通过数十亿台设备收集大量用户数据,而用户不能感知外部系统如何处理他们的数据。例如,所提出的智能认证系统依赖于物理属性,可能使用用户的私有数据。向人工智能系统提供个人数据的物联网设备是数据盗窃的潜在目标,例如低功耗传感器。对ML进行模型反转攻击以检索训练数据也可能是侵犯隐私的来源。

解决方案:基于边缘的联合学习通过实施物理控制来维护更接近用户的数据,从而保护数据隐私。同态加密允许在不解密数据的情况下执行数学运算,对隐私保护实施技术控制。需要对同态加密进行进一步研究,以确保加密数据的学习与普通数据的学习产生相同的输出。差异隐私技术可以在训练数据中加入随机噪声,防止私人信息向学习模型泄露。

3.3 人工智能中的伦理问题

问题:机器学习的方式不同于人类感知事物的方式,机器也不像人类那样考虑道德问题。人工智能系统的行为方式取决于它们的教学和培训方式,然而它们不能像人类那样在异常情况下违背逻辑行事。

解决方案:“设计伦理”方法在人工智能系统设计的初级阶段引发了关于伦理含义的争论。在智能6G系统中,在早期阶段考虑道德规范可能很有用。指南、法律和法规是在6G环境下解决数据道德和所有权问题的可能措施,以实现风险和收益之间的平衡。

3.4 使用AI攻击6G

问题:AI能够利用基于边缘的分布式体系结构做出智能决策,AI本身可以在不同的时间发现大量数据中的模式级别(智能无线电、边缘和云)。因此AI本身可以在不同的时间发现大量数据中的模式级别(智能无线电、边缘和云)。因此,基于人工智能的机制有可能发现网络的漏洞。例如,AI可以掌握网络中最脆弱的物联网设备,将其转化为机器人,并对关键节点发起DDoS攻击。

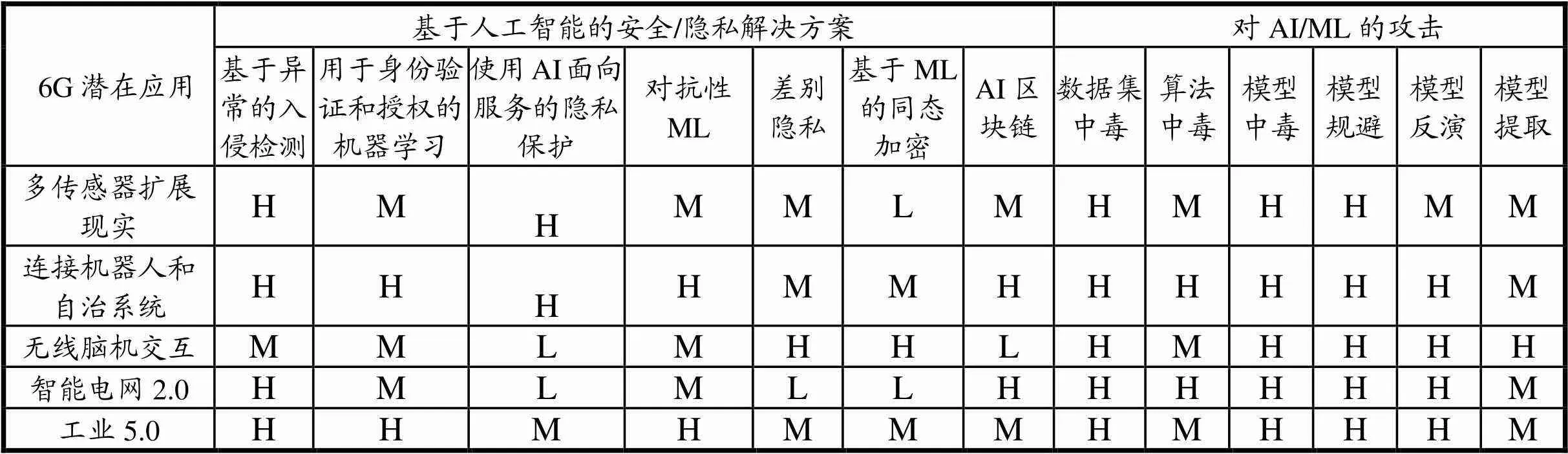

解决方案:基于AI的智能攻击的应对措施是实施更智能的防御系统,它们可以通过人工智能本身使用分布式智力。针对算法中毒攻击的简单防御方法,通过比较原始数据输入和压缩数据输入上的模型预测,可以检测到对抗性模型,如果两个预测的结果相差很大,则原始输入似乎受到了污染(对抗性样本)。为了保护输出完整性(在部署阶段),可以使用许多方法,例如输出模糊处理和预测净化,如图5所示。6G网络的潜在应用包括多传感器扩展现实、连接机器人和自治系统、无线脑机交互、智能电网2.0、工业5.0等,为了提高6G应用的安全性,对不同的应用采用不同级别人工智能安全算法,例如基于异常的入侵检测、用于身份验证和授权的机器学习、使用AI面向服务的隐私保护、对抗性ML、差别隐私、基于ML的同态加密、AI区块链等,而攻击者根据不用的应用场景,也会对AL/ML模型采用不同的病毒攻击方法,例如表1列出了基于AI的安全/隐私解决方案的重要性和针对不同6G应用程序的攻击。

图5 算法中毒攻击的简单防御方法

表1 基于AI的安全/隐私解决方案的重要性和针对不同6G应用程序的攻击

注:H代表高优先级;M代表中优先级;L代表低优先级。

4 结 论

AI是下一代6G移动网络中的关键技术,确保安全性是实现6G这一目标的关键因素。支持AI的6G必须为系统安全提供智能、强健的安全解决方案。本文概述了智能安全和隐私保护作为AI在6G系统中角色的一部分所面临的众多机遇和挑战。此外还通过讨论基于人工智能的安全和隐私保护方面的挑战来确定未来的研究方向,并提出可行的解决方案。

[1]HUANG X L, CHENG S, CAO K, et al.A survey of deployment solutions and optimization strategies for hybrid SDN networks[J]. IEEE Communications Surveys & Tutorials, 2019, 21(2):1483-1507.

[2]NENCIONI G, GARROPPO R G, GONZALEZ A J, et al. Orchestration and control in software-defined 5G networks:Research challenges[J]. Wireless Communications and Mobile Computing, 2018, 2018:1-18.

[3]ZIEGLER V, VISWANATHAN H, FLINCK H, et al. 6G architecture to connect the worlds[J]. IEEE Access,2020,8: 173508-173520.

[4]WANG T, WANG S W, ZHOU Z H. Machine learning for 5G and beyond:From model-based to data-driven mobile wireless networks[J]. China Communications, 2019, 16(1): 165-175.

[5]BLINOWSKI G. Security of Visible Light Communication systems—A survey[J]. Physical Communication, 2019, 34: 246-260.

[6]SAMUEL N, DISKIN T, WIESEL A. Deep MIMO detection[C] //2017 IEEE 18th International Workshop on Signal Processing Advances in Wireless Communications (SPAWC). July 3-6, 2017, Sapporo, Japan. IEEE, 2017:1-5.

[7]AFOLABI I, TALEB T, SAMDANIS K, et al. Network slicing and softwarization:A survey on principles,enabling technologies,and solutions[J].IEEE Communications Surve- ys & Tutorials, 2018, 20(3):2429-2453.

[8]Ma X, Gao J N, Yang F, et al. Integrated power line and visible light communication system compatible with multi-service transmission[J]. IET Communications, 2017, 11(1):104-111.

[9]You X H, Wang C X, Huang J, et al. Towards 6G wireless communication networks:Vision, enabling technologies, and new paradigm shifts[J]. Science China Information Sciences, 2020, 64(1):1-74.

TN918.91

A

1673-2219(2021)05-0062-04

2021-07-18

湖南科技学院科学研究项目(20XKY052;20XKY056);湖南科技学院教改项目(XKYJ2019006)。

肖孚安(1986-),男,湖南邵阳人,硕士,助教,研究方向为非正交多址接入、网络安全。

(责任编校:宫彦军)