防火墙技术在计算机网络安全中的运用研究

2021-12-09杨波

杨 波

(陇南师范高等专科学校 甘肃 陇南 742500)

1 引言

在当代科学技术水平不断发展的背景下,计算机网络在社会生产、人们生活与学习中的应用越来越广泛和深入,并逐渐改变了人们的生活与工作方式,推动了我国许多产业领域的转型与发展,可见计算机网络在现代社会发展中发挥了重要的作用。然而,计算机网络在发展过程中,其网络安全问题也受到了各界人士的普遍关注,计算机网络安全是确保网络信息稳定、完整传输,防范信息受到网络黑客攻击而泄露的主要防护措施。计算机在实际运行过程中,为了有效保证计算机网络的安全性,一般可以通过多种方式来达成,而防火墙技术就是其中十分重要的一种。防火墙技术的运用能够加强对数据信息的隔绝与保护,针对信息交互构建相应的防护屏障,将不明信息、高危信息等隔绝在计算机系统之外,从而提高计算机网络的安全性[1]。防火墙技术拥有非常快的更新速率,可以很好满足当下计算机网络不断发展的需求,有助于保障计算机网络的安全性。本文重点分析了防火墙的类型以及原理,指出了防火墙技术在计算机网络安全中的应用功能,具体阐述了计算机网络安全中防火墙技术的应用途径,为不断提高计算机网络安全性提供帮助。

2 防火墙技术概述

2.1 防火墙技术含义

防火墙技术一般指利用各种安全管理技术与相关软硬件设施,在计算机网络内网与外网之间建立一个相对独立的防护屏障,确保使用者信息安全的保障性技术手段[2]。防火墙技术主要体现在计算机网络内网与外网之间,对进出的各种信息进行分析与筛查,允许正常、安全的信息进入到计算机内网中,而对不明信息、高危信息等实施拦截,保证进入到计算机内网的信息具有较高的安全等级,从而发挥出自身的安全应用价值。通过防火墙技术的运用,一方面有助于强化网络安全凭证,防止计算机系统中的信息产生泄露,另一方面也能够实时监测计算机网络的访问状况与信息情况,有效提高了计算机网络的安全性[3]。防火墙技术自身架构较为复杂,包含的类型也非常多,应用最为广泛的防火墙类型是有IP协议的装载。

2.2 防火墙技术种类与原理

依照防火墙对数据处理途径的不同,可以将防火墙技术划分为包过滤防火墙、代理服务防火墙等多种类型,各种类型防火墙的具体工作原理如下。

(1)包过滤防火墙。包过滤防火墙一般应用在网络层和传输层之间,并将源地址、目标地址与端口等作为评估的主要依据。通常来说,可以将路由器当作是简易的包过滤防火墙,拥有判别IP地址的能力[4]。在面对网络级防火墙时,首当其冲的要构建相匹配的过滤标准,在实际使用时要核对出入数据信息与过滤标准是否一致,再依照核对结果给予通过或者拒绝的指令,如图1为包过滤防火墙的工作原理示意图。

图1 包过滤防火墙的工作原理示意图

(2)代理服务防火墙。代理服务防火墙能够实现两级衔接以及地址转换,进而起到阻断计算机内网和外网的作用。代理服务能够满足更高协议的使用要求,相比较于包过滤防火墙,代理服务防火墙的安全性能更优,其正常工作原理分为以下几个步骤。首先,向代理服务器发送请求指令,同时检测防火墙判定标准;其次,当代理服务器拒绝该请求时,则反馈ICMP信息,当信息发出成功后,代理服务器会改变源IP地址,同时创建数据包;紧接着代理服务器将产生的数据包传输到计算机,当数据包进入到计算机内网失败后,代理服务器会删除该数据包;最后,当数据包进入计算机内网审核通过以后,代理服务器会将数据包传输到计算机,同时标记数据包来源于外部计算机。

3 防火墙技术在计算机网络中的功能与运用

3.1 功能

3.1.1 系统状态监测功能

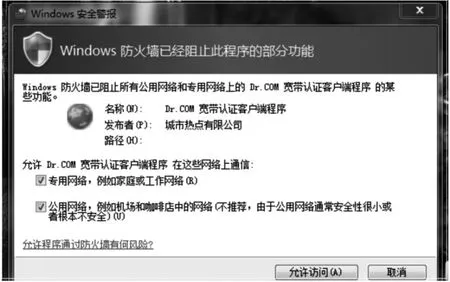

对计算机系统进行监测是防火墙模块保障计算机系统安全性的重要方式。计算机在具体使用时,防火墙模块会依照系统中的相关参数对计算机网络实时运行状况、信息传输状况以及系统异常状况等进行全方位的监护与管理,当监测到计算机系统中有危险因素时,防火墙会立即采取措施,对危险信息、链接或者计算机软件等实施拦截。另外,当计算机系统受到外部不良信息入侵时,防火墙模块会在计算机系统中弹出相应的警示信息,同时将不明信息的名称、类型、拦截实践以及权限选择等详细显示出来[5],见图2,一方面可以为使用者接来下的系统检测工作提供便利,另一方面也能够满足用户的个性化需求。

图2 防火墙模块提示的警示框

3.1.2 计算机内网IP修改功能

外部不良信息在对计算机系统发动攻击时,为了保障计算机系统的安全性,防火墙模块会对计算机IP端口进行修改,产生一个“伪装”端口,同时阻断内网与外网之间的连接,防止不良信息对计算机网络安全产生较大影响。

3.2 运用

3.2.1 在安全服务配置中的运用

在计算机网络中,通过防火墙技术的运用可以构建独立的安全服务隔离区,对存在安全威胁的计算机进行隔离,当计算机处于隔离状态时,第三方用户以及木马病毒将无法查找到该计算机。基于安全配置可以促使选定的计算机位于独立的局域网中,让计算机成为内网中的一部分,保证计算机系统能够稳定、安全的工作。通过防火墙技术的运用,还能够实现计算机网络的地址转化。换言之,依托于防火墙技术,计算机在运用各种软件时,会产生一个虚拟的IP地址,而不会将真实的IP地址显示出来,有效保证了计算机系统内网的安全性[6-7]。此外,当计算机局域网中设定了边界路由器,还能够更好地精简虚拟和转化的过程,进一步提高计算机内网的安全等级。最后,当公共服务器包含在安全服务隔离区范围内,还能够直接与边界路由器建立联系,跨过防火墙,依托于对拓扑结构的改进,能够产生边界路由器与防火墙两层防护,大大强化了计算机网络的安全性。

3.2.2 在日志监控中的运用

防火墙技术在计算网络安全中的运用,不单单只能够被动地保障计算机安全,还可以自主衡量与分析隐藏的风险源。现阶段,防火墙软件一般都拥有相应的日志监测体系,不仅对计算机使用中的各类状况进行详细的记录,还可以实现对隐藏危险因素、已有危险拦截情况的记载,同时针对这些信息开展智能化判断。计算机在今后使用过程中,一但产生较为相似的特征时,防火墙软件能够及时做出反应,对其进行拦截与屏蔽,从而保证计算机系统的安全性。另外,使用者在日常使用计算机时,应当要定时针对防火墙的自主拦截与日志监控进行整理,将无用的日志信息处理掉,提高隐藏风险、已出现不良攻击行为等信息记录的占比,从而更好地发挥防火墙的运行效率与效果[8-9]。

3.2.3 在入侵检测中的运用

入侵检测是计算机日常运用中十分关键的一种功能,依托于动态化的检测,计算机系统可以强化计算机安全防护系统的可靠性,解决现阶段计算机无法全面排查与拦截内部系统和外来信息的问题,将防火墙与专用杀毒软件联系起来,可以实现对计算机系统的全面监测,对计算机网络进行全面、深入的安全排查工作。一些计算机病毒与木马程序会长时间地潜伏在计算机系统中,等待时机成熟后才会对计算机系统发动攻击,利用主动检测能够很好地查找出隐藏的计算机病毒,有效改善计算机网络的安全性。

4 结语

综上所述,为了有效确保计算机运行中的网络安全,应当要采取多种方式,尤其是防火墙技术,能够在计算机内网与外网之间建立防护屏障,对不良信息、危险信息等进行隔绝。通过防火墙技术的运用,能够在计算机网络运行中进行实时监控,明确不同信息的安全系数,为保障计算机网络的安全性提供帮助。