基于自私行为分析的超密集D2D 中继选择算法

2021-05-13王义君张有旭刘大鹍陈桂芬

王义君,张有旭,刘大鹍,2,陈桂芬

(1.长春理工大学电子信息工程学院,吉林 长春 130022;2.中国北方车辆研究所网络与信息中心,北京 100072)

1 引言

超密集网络(UDN,ultra-dense network)是5G、6G 移动通信场景下的重要网络形式及技术应用手段[1]。UDN 不仅可以扩大用户群和缩短通信链路,还可以扩展拓扑结构和提高频谱效率,从而通过流量卸载提高网络容量。随着UDN 的出现和传统宏基站作用的减弱,彼此靠近的无线通信终端可以通过D2D(device to device)技术直接进行通信链接,进而减少网络功率消耗、提高网络吞吐量和具备灵活的拓扑路由选择[2-3]。因此,D2D 技术在UDN 中必将发挥重要作用。超密集D2D 通信中,源节点与目的节点间大概率存在不能一跳到达的情况,此时需要通过选择中继节点实现不相邻节点间的数据包交换。所以,中继选择算法在超密集D2D 通信中起到关键作用[4-5]。

中继选择算法一方面可降低端到端时延、减少数据包重传次数,另一方面可提升网络吞吐量[6]。国内外学者对该领域开展了相关研究。文献[7]提出了一种基于D2D 中继的超密集网络,该网络可以根据热点区域的业务需求将用户分组。每个UE(user equipment)可以决定是连接到BS(base station)还是连接到与D2D 关联的中继节点,该方法提高了系统传输速率,并使算法复杂度降低。文献[8]提出了一种基于博弈论的D2D 通信中继选择算法,有效提高了D2D 通信的覆盖率、降低了通信链路的中断概率并提高了系统整体的吞吐量。文献[9]首先提出了一个网络辅助随机整数规划模型以预测网络参数,然后将该模型转换为等价的确定性混合整数非线性规划模型以解决移动性D2D 通信中继选择问题。该方法适用于已知相关移动参数分布的D2D中继模型。文献[10]在面向5G 的D2D 通信模式下,通过综合考虑中继节点在网络中所处的地理位置及中继节点处的信道增益,在多中继双向网络中提出了一种基于决策树机器学习方法的优化中继选择策略,能够有效提升系统性能。文献[11]在多个准则约束下,将社交相似感知引入D2D 中继选择,并将该问题描述为一个多目标二元整数线性规划问题,提出了一种两阶段D2D 中继选择方案,确保了系统在吞吐量、公平性和能效方面的高性能。上述算法虽然在一定程度上解决了D2D 中继选择问题,但都是在中继设备具有非自私行为的情况下分析的,在UDN 场景下存在一定缺陷。一些设备在中继选择过程中表现出的自私性使D2D 通信的情况变得复杂。设备的自私行为可能有不同的原因,如资源限制、对消息缺乏兴趣、隐私问题或社交偏好等[5]。因此,在具有自私设备的非合作D2D通信中,如何排除自私设备、建立有效的中继选择算法来提高网络性能是一项有意义的研究内容。考虑社会关系、传输距离和传输功率的约束,文献[12]提出了以功耗最小为目标的中继选择优化方法。文献[13]基于最优停止理论,近似地导出了同时考虑用户间物理距离和社会距离的协作网络最优社会感知中继选择策略。文献[14]提出了一种面向信任的合作伙伴选择机制,通过对认知信任、情感信任和行为信任的评估,在发送用户和合作用户之间建立多维信任关系。

基于以上分析,目前对D2D 中继选择的研究大多假设用户设备不存在自私行为,并且愿意转发接收到的数据。尽管有少量的研究分析了用户之间的信任关系,但它并不适用于蜂窝网络的D2D 非合作通信。基于此,本文提出了一种基于自私行为分析的超密集D2D 中继选择算法(RSSBA,relay selection algorithm based on selfish behavior analysis in ultra-dense D2D)。首先设置了联合兴趣度、前向历史比率和中继物理状态3 个属性来度量中继用户设备的自私行为,并基于三角模糊函数思想计算了源节点和中继节点之间的属性差异。通过属性差异比较,判断中继节点是否存在自私行为。其次,在排除自私中继后,基于TOPSIS(technique for order of preference by similarity to ideal solution),比较了源节点和中继节点之间的属性差异,并选择差异最优的中继转发数据。最后,结合这两部分进行了仿真实验,仿真结果表明,在排除具有自私行为的中继节点后,有效的中继选择算法可以提升网络性能。

2 系统模型

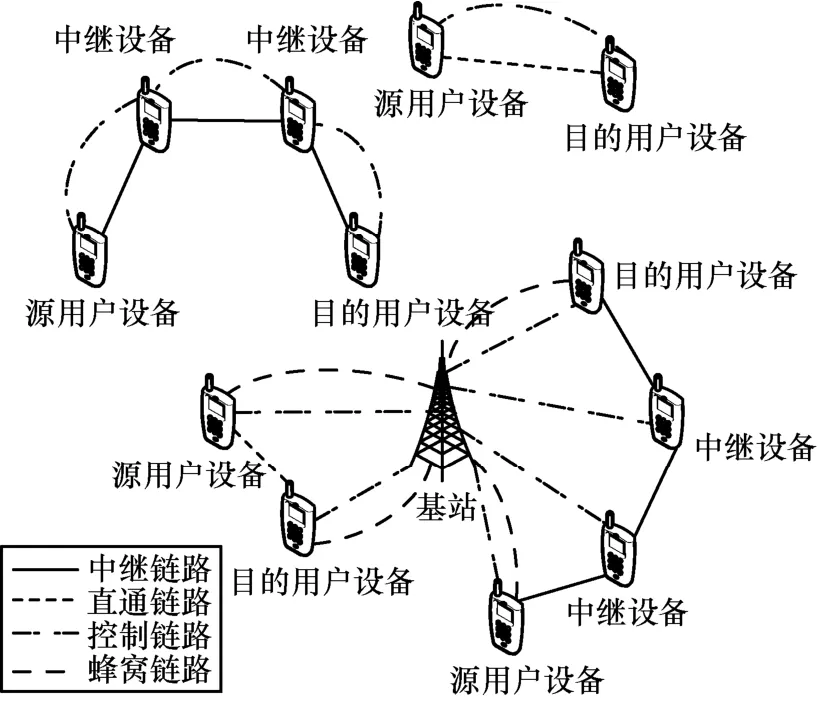

如图1 所示,在由单一宏基站或微基站控制的超密集蜂窝网络中,设备与设备之间的通信链路包括中继链路、直通链路和蜂窝链路3 种形式,各个通信链路中均包括信道控制链路,而这种系统模型设计符合超密集网络中的多用户通信需求。用户设备类型包括D2D 用户设备和蜂窝用户设备(CUE,cellular user equipment)。假设源用户设备(SUE,source user equipment)与目的用户设备(DUE,destination user equipment)都属于D2D 用户,在通信过程中不能通过一跳D2D 实现,此时需要通过选择中继设备(RE,relay equipment)实现信息交互。

图1 中继选择系统模型

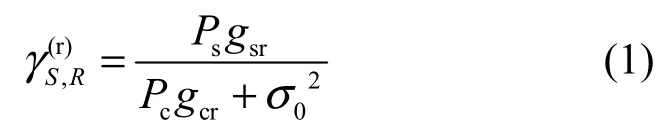

设SUE 和DUE 的集合分别为S={1,2,…,l}和D={1,2,…,l},RE 的集合为R={1,2,…,n}。假设SUE和DUE 之间的链路质量较差,因此没有直接的通信路径,只能通过中继来执行通信,并且每个RE 的蜂窝通信链路已经预先分配了正交信道。在整个系统中,基站采用正交频分复用来避免同频传输带来的层间干扰。中继过程中,D2D 链路对蜂窝上行链路频谱资源进行复用。此时,在D2D 中继通信的第一跳链路中,第r个RE 的信干噪比(SINR,signal to interference plus noise ratio)可以表示为

其中,Ps和Pc分别表示SUE 和CUE 的传输功率,gsr和gcr分别表示SUE 对RE 和CUE 对RE 的信道增益,σ0表示加性白高斯噪声。

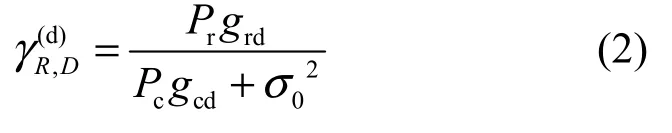

在第二跳链路中,DUE 的SINR 可表示为

其中,Pr表示RE 的传输功率,grd和gcd分别表示RE 对DUE 和CUE 对DUE 的信道增益。

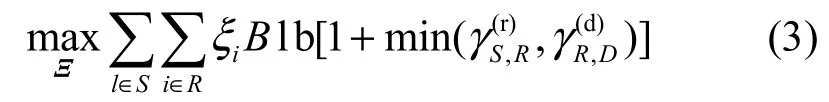

本文的主要研究内容是从中继选择的角度出发,寻找D2D 非合作通信中的自私节点,最大限度地提高超密集网络性能。将通过优化中继选择提升网络性能的问题归结为

其中,Ξ表示中继选择矩阵,ξi表示Ξ中面向自私行为分析的中继选择因子,B表示信道带宽,表示D2D 通信链路所必须的最小传输速率。式(4)表示对于具有自私行为的中继设备选择约束参数关系,将在第3 节进行详细分析;式(5)和式(6)表示基于自私行为分析后的中继选择传输速率不得低于。

3 RSSBA

3.1 自私中继设备识别

1) 中继识别因子

为了明确在D2D 通信中具有自私行为的RE,本文设计中继识别因子来判断SUE 和RE 间是否存在关联。中继识别因子共包括3 个属性,负责判断RE 中具有自私行为的节点,进而明确何种节点可以中继转发数据。本文所设计的3 个属性分别为联合兴趣度(JID,joint interest degree)、转发历史比率(FHR,forward historical ratio)和中继物理状态(RPS,relay physical state)。

①联合兴趣度

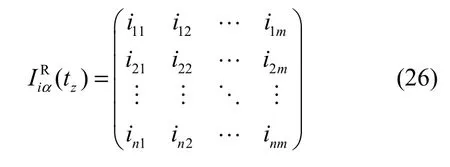

JID 是3 个中继识别因子中最重要的一个属性,因为它反映了SUE 和RE 之间的互信程度。JID 由兴趣参数决定,本文不单独讨论兴趣参数(如转发内容、转发位置等)如何分配和计算。假设网络中存在n个RE 和m种兴趣排列组合,则在时间tz处第i个RE 的兴趣参数可以表示为

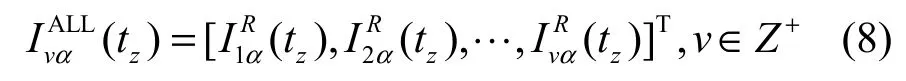

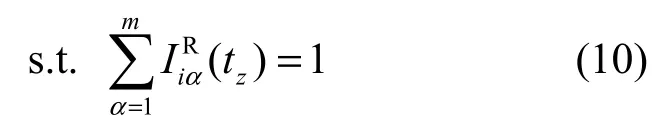

然后,所有RE 在tz时刻的兴趣参数集合可定义为

每个RE 的兴趣值不仅与当前时间有关,还与前一时刻转发时间有关。因此,可以将兴趣值视为e阶Markov 过程,假设每个RE 在tz时刻的兴趣值与在tz之前e时刻的转发兴趣相关。则兴趣值可以表示为

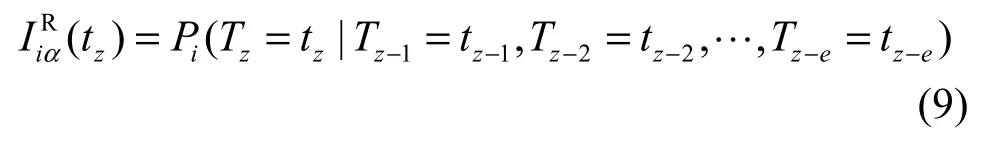

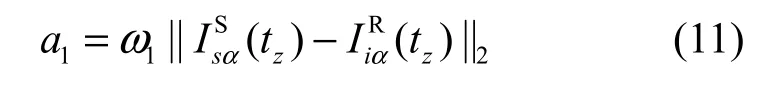

其中,Tz,Tz−1,Tz−2,…,Tz−e表示RE 的数据转发时刻。基于上述分析,如果SUE 需要通过某一个RE 转发数据,SUE 端的兴趣值为间表示相互信任关系的JID 属性表达式定义为

其中,ω1表示JID 的权重。

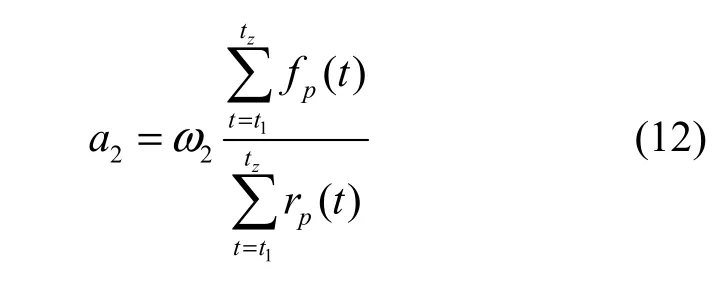

② 转发历史比率

FHR 是次重要属性,表示RE 是否愿意转发接收到的数据包。FHR 由转发包和接收包的数量决定。假设t时刻RE 转发包和接收包的数量分别为fp(t)和rp(t),则将FHR 定义为

其中,ω2表示FHR 的权重。

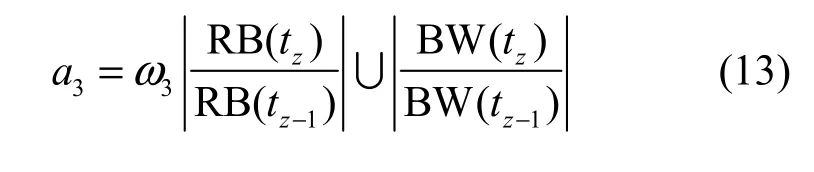

③中继物理状态

RPS 是第三个中继识别因子属性,用a3表示,表示RE 是否有能力转发接收到的数据包。RPS 由RE的剩余电源能量和蜂窝链路带宽决定。令RB(tz)和RB(tz−1)分别表示RE 在tz和tz−1时刻的剩余能量,BW(tz)和BW(tz−1)分别表示RE在tz和tz−1时刻的带宽,则RPS 可定义为剩余电源能量和带宽的并集,即

其中,ω3表示RPS 的权重。当前时刻的剩余能量和带宽与前一时刻的剩余能量和带宽的比值表示RE 的物理状态的变化趋势。当RPS 的阈值为Rth时,如果RE 的RPS 值比Rth低,表示RE 没有转发当前时刻数据的条件;如果RE 的RPS 值比Rth高,表示该RE 当前时刻处于可选择状态。

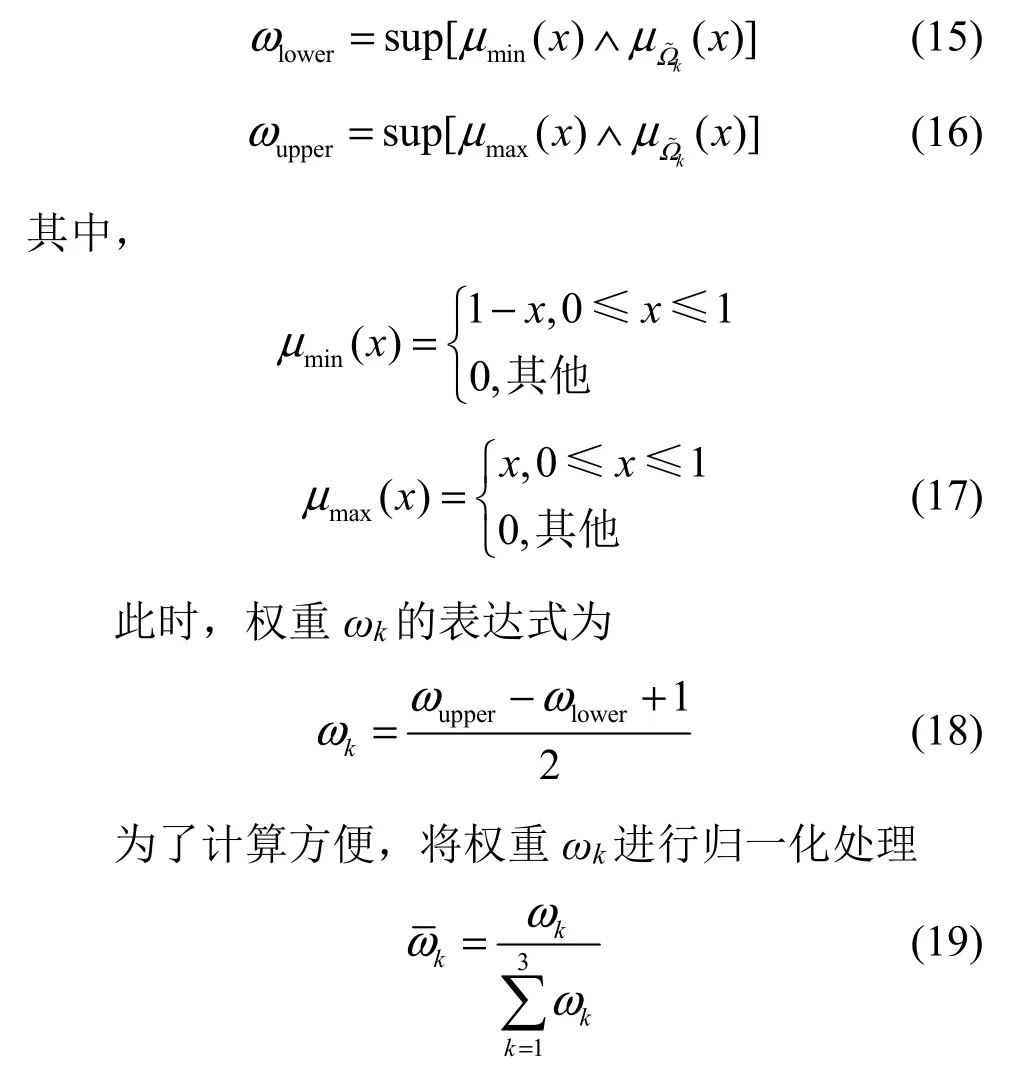

2) 权值计算

在定义了属性表达式之后,如何确定每个属性的权重是需要解决的关键问题。本文利用三角模糊函数将3 个属性权重划分为3 个层次,即优先级(PRI,priority level)、中间级(INT,intermediate level)和一般级(GEN,general level)。根据文献[15]所采用的方法,本文将三角模糊函数的取值范围定义为PRI=[0.6 0.8 1.0],INT=[0.2 0.4 0.6],GEN=[0 0.1 0.2]。根据3 个属性的重要性程度,分别用PRI、INT 和GEN 作为ω1、ω2和ω3的三角模糊数。设权重集合为,并令集 合表示属性三角模糊权重ωk的左值、中值及右值。根据三角模糊数隶属函数的定义,给出属性权重的隶属函数表达式为

由式(14)可计算出权重ωk的上限及下限分别为

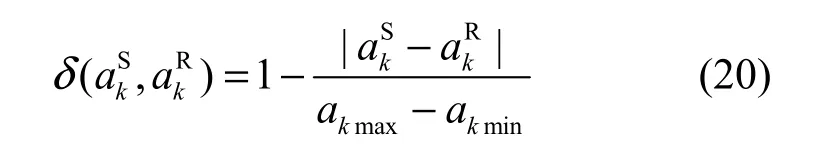

3) 自私中继确认

确定属性及其权重后,可以进行自私中继确认。当SUE 发送消息并需要选择RE 时,它将把自己的属性值与其周围RE 的属性值进行比较。令和分别表示SUE 和RE 的第k个属性值,k∈(1,2,3),则SUE 和RE 之间的属性差为

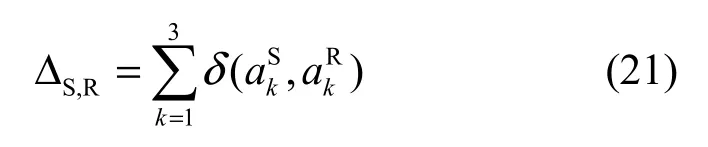

其中,akmax和akmin分别表示定义间隔区间内属性k的最大值和最小值。基于此,可以得到SUE 和RE之间的总属性差值为

设属性差的阈值为Δth,当ΔS,R<Δth时,这样的RE 被认为具有自私行为,并且不能作为转发数据的中继设备,也就是说自私中继被确认的条件为

除了整体属性差异需要满足阈值条件外,每个单独的属性也应该满足阈值条件。因此由式(22)可以导出单个属性的阈值条件,具体为

如果RE 的单个属性满足式(25),则它也被认为是自私的RE。因此,通过比较RE 的单一属性和联合属性,可以有效地实现非合作通信中自私行为的重新识别,为中继选择奠定基础。

通过上述分析可知,自私中继确认的基础是对中继识别因子属性进行比较,3 个属性通过权重设置决定了优先级,即它们的优先级关系为JID>FHR>RPS。如果JID 不满足单属性阈值要求,则不必考虑其他2 种属性,即可将中继设备定义为自私中继;如果JID 满足单属性阈值要求,则按照优先级继续考虑另外2 种属性,从而决定其是否为自私中继;如果JID 满足而另外2 种不满足单属性阈值条件,则需比较总属性差值,如果总属性差值不满足阈值条件,则也可将中继设备定义为自私中继。

3.2 基于TOPSIS 的中继设备选择

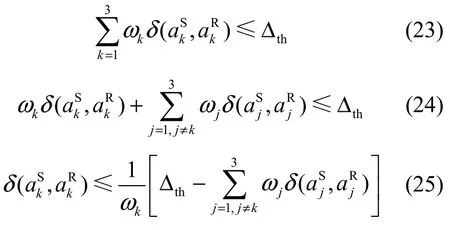

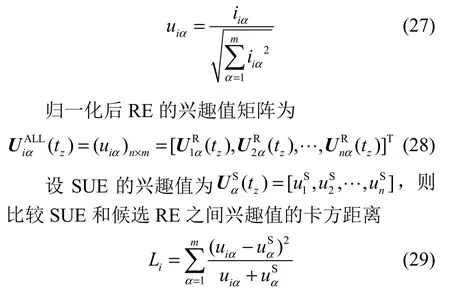

当具有自私行为的节点被确认后,剩下的RE可以作为D2D 数据转发中继。然而,在剩余的中继节点中选择哪一个最合适是本节要解决的问题。本节提出了一种基于TOPSIS 的中继选择方法,该方法比较了SUE 和可选择中继之间的兴趣属性差异,并选择最小兴趣差异设备作为中继选择。

由式(8)可知,RE 的兴趣集合可扩展为

设iiα表示节点i的α兴趣值,然后利用向量变换对属性进行归一化,计算式为

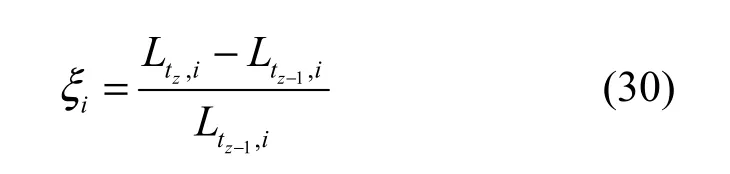

其中,Li表示2 种设备之间的兴趣差。基于此,构建Li在当前时刻tz和前一时刻tz−1的兴趣差函数,此时,式(3)中的中继选择因子可由式(30)表示。

通过上述分析,式(3)中的Ξ代表中继选择矩阵,由中继选择因子ξi决定。当SUE 需要选择RE进行中继通信时,其中继选择因子矩阵为Ξ={ξ1,ξ2,…,ξm}。最终,选择Ξ中最小值对应的RE 作为中继节点。基于节点自私行为分析及TOPSIS 的中继设备选择算法伪代码如算法1 所示。

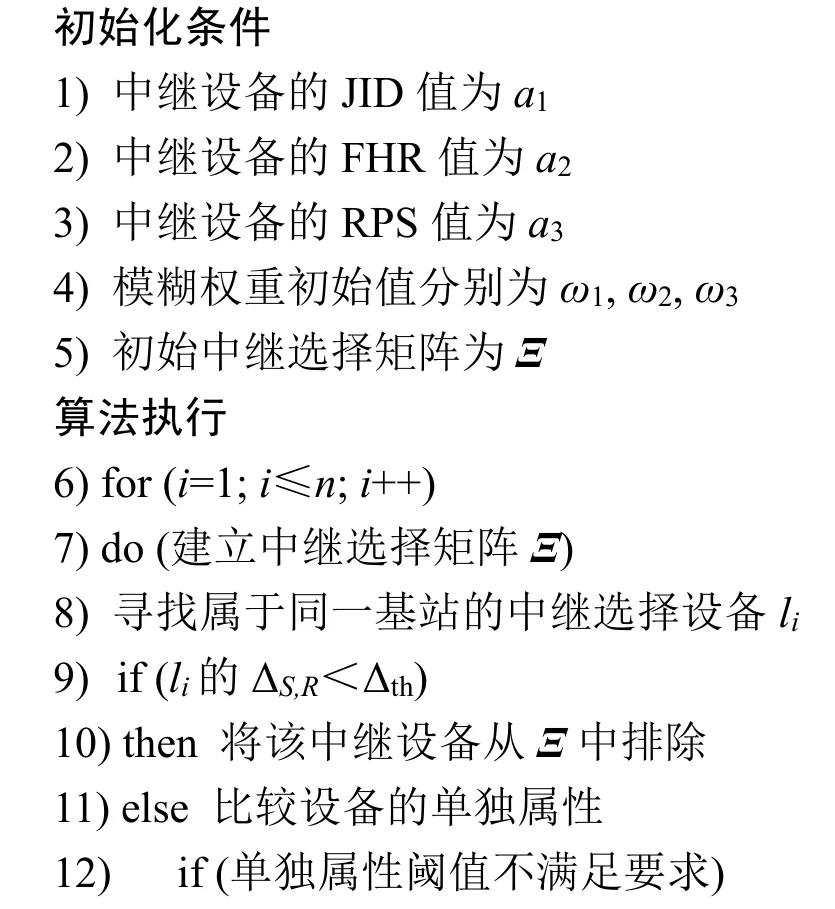

算法1中继设备选择

输入中继设备数量n

输出具有最小中继选择因子ξi的最优中继设备li

4 仿真实验分析

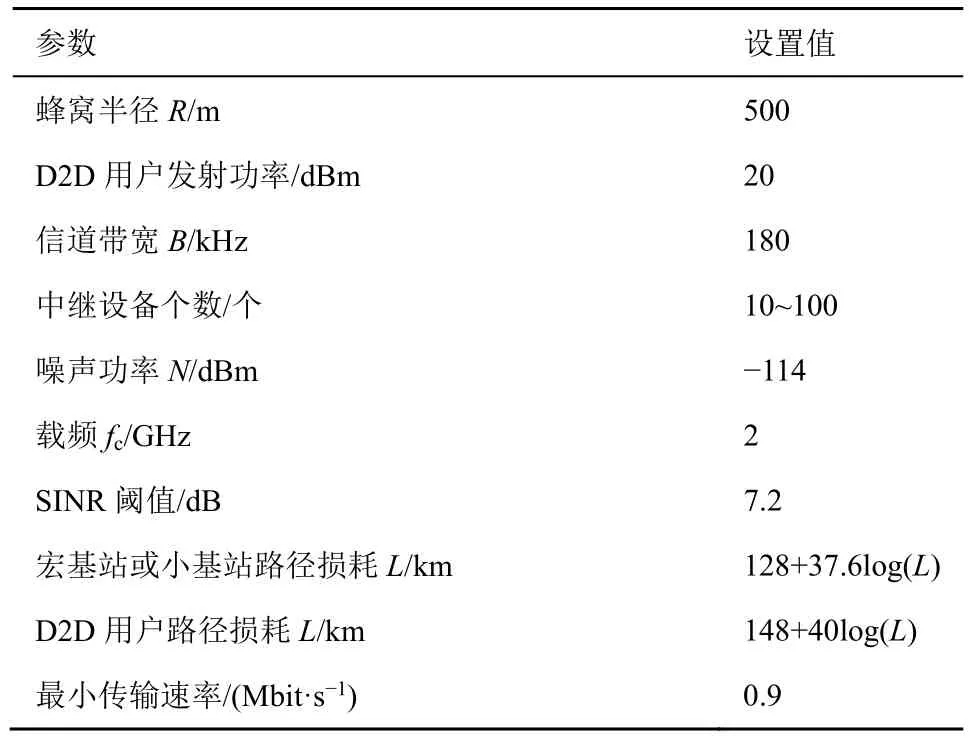

仿真环境采用MATLAB 平台,反复执行1 000 次Monte Carlo 实验,然后取实验的平均结果。在每次算法执行的实验过程中,SUE、DUE 和RE 随机分布在系统中。假设系统中D2D 通信链路和蜂窝通信链路的阴影衰落均服从对数正态分布,平均值为0,标准差分别为12 dB 和10 dB,采用5G 通信系统METIS 2020 中LoS(line of sight)的UMI 路径损耗模型,其他主要仿真参数如表1 所示。

表1 仿真参数

在仿真实验中,从自私中继节点识别成功率、数据转发成功率和网络平均吞吐量及系统平均时延等方面,将 RSSBA 与文献[13]中的 SRSCN(social-aware relay selection strategy for cooperative networking)算法、文献[14]中的TPSM(trust-oriented partner selection mechanism)算法进行了比较。选择这2 种算法进行对比的原因在于它们在定义中继设备时均体现出了设备的自私性,与本文研究内容具有相似性和可比性。

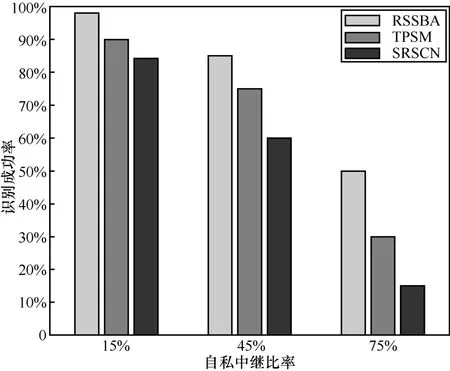

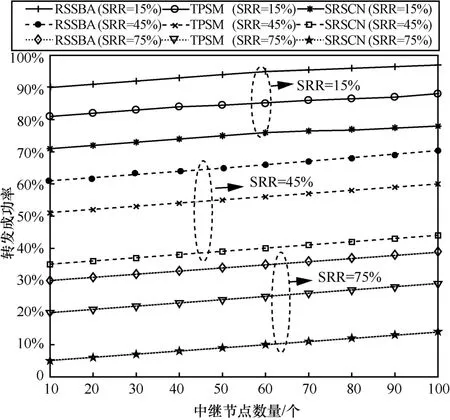

识别成功率是指在网络中存在一定比例自私中继节点条件下,执行算法后能够有效识别出自私中继节点的效率。仿真结果如图2 所示。当网络中的自私中继比率(SRR,selfish relay ratio)从15%上升到75%时,3 种算法的识别成功率持续下降,RSSBA 的识别成功率从 98%下降到 52%。与SRSCN 算法和TPSM 算法相比,在最不理想的条件下(SRR=75%),RSSBA 能保持50%以上的识别成功率,而SRSCN 算法和TPSM 算法均不能达到此标准。所以,在相同的仿真环境下,基于属性权重计算和属性相似度比较的RSSBA 能够更有效地识别网络中的自私中继。

图2 识别成功率比较

转发成功率是指转发成功的数据包在RE 的所有接收数据包中所占的比例。从图3 可以看出,随着网络中中继节点数量的增加,转发成功率逐渐提高。当SRR 分别为15%、45%和75%时,RSSBA 的转发成功率最高分别为96%、70%和39%。与TPSM算法相比,转发效率最大约提高10%。与SRSCN 算法相比,转发效率最大约提高20%。在排除具有自私行为的中继节点后,采用基于TOPSIS 的中继选择方案对剩余节点的兴趣属性进行重新评估,最终确定转发数据的RE,可大大提高数据转发的成功率。

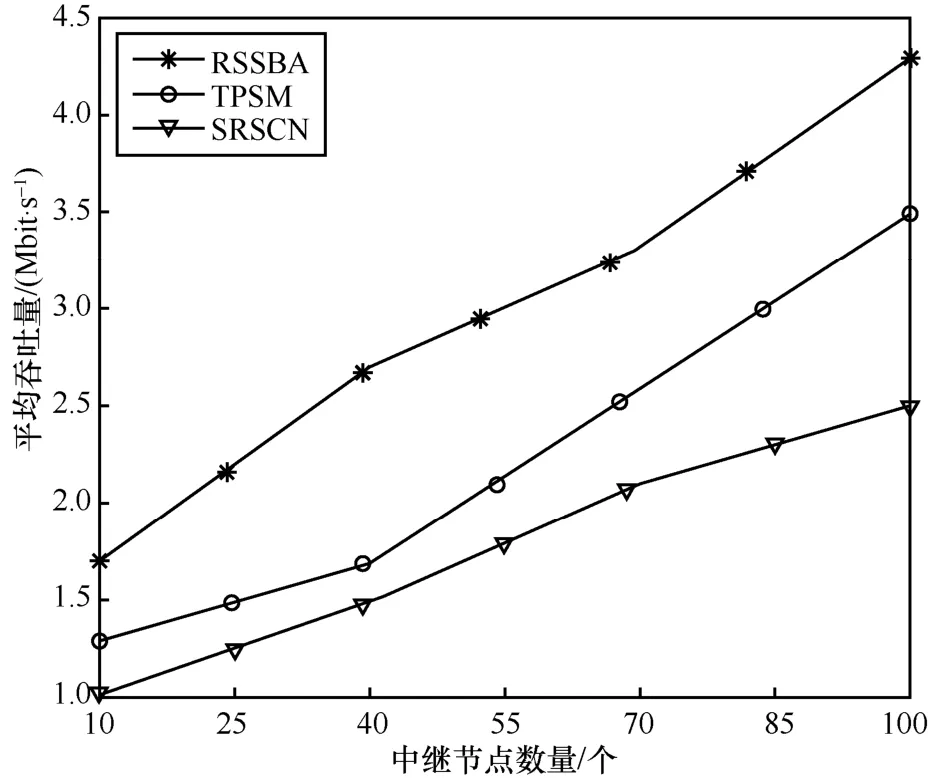

图4 对比了网络系统平均吞吐量方面的表现。本文将文献[16]提出的资源分配方法与3 种中继选择算法相结合,验证基于中继选择的网络吞吐量改进程度。从图4 可以看出,随着RE 数量的增加,RSSBA 增长幅度优于另外2 种算法,这是因为RSSBA 基于TOPSIS 对排除具有自私行为后的RE再一次做出筛选,从而实现了整个算法处理效率的优化,系统的平均吞吐量随着中继节点的增多最大可达4.3 Mbit/s。

图3 不同SSR 下的转发成功率

图4 平均吞吐量比较

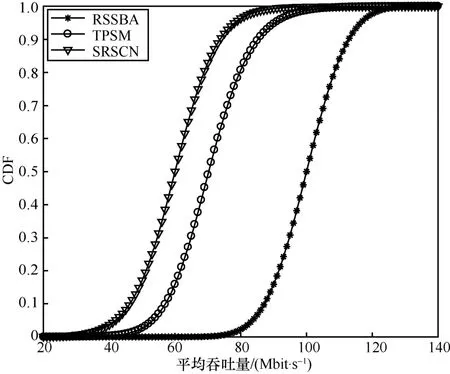

图5 从中继选择的角度给出了网络的平均吞吐量的CDF(cumulative distribution function)曲线。从图5 可以看出,RSSBA 的性能明显优于其他2 种算法。RSSBA 的平均吞吐量分别比SRSCN 算法和TPSM 算法的平均吞吐量提高了47%和33%。仿真数据证明,在数据转发过程中使用中继辅助可以有效地提高网络吞吐量。

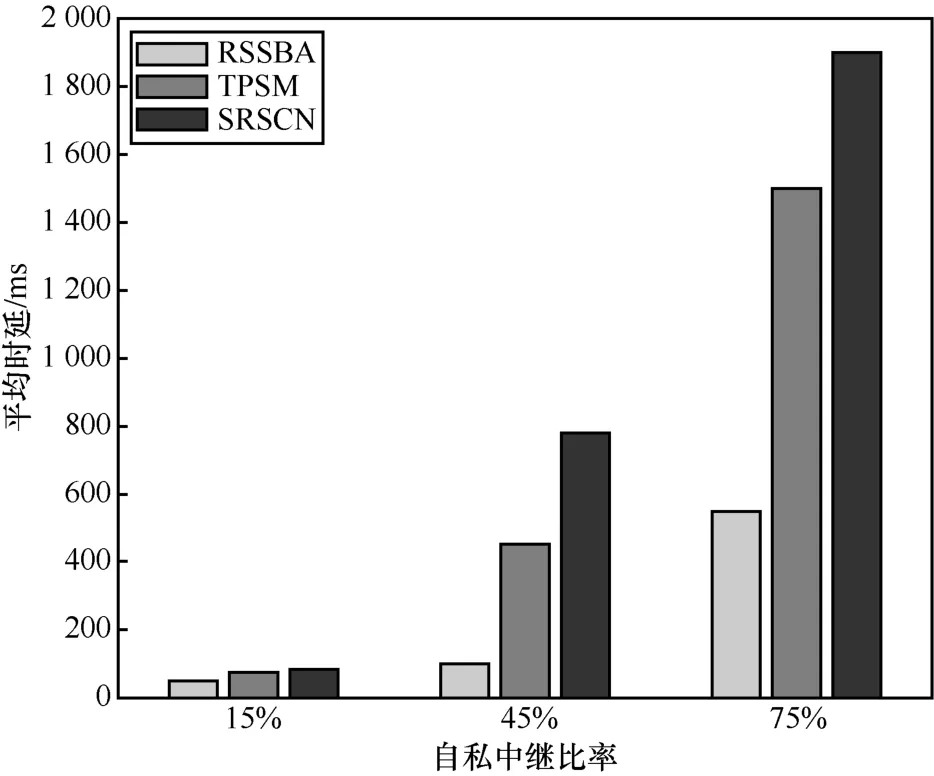

如图6 所示,当网络中的SRR 从15%上升到75%时,3 种算法的平均时延逐步上升。对比SRSCN算法和TPSM 算法可以看出,RSSBA 的平均时延明显较低。这是因为RSSBA 通过二次选择,使选择出的转发数据中继节点更能满足网络传输需求,降低了网络排队计算时间,说明RSSBA 更适用于网络密集化的通信系统。

图5 平均吞吐量CDF 曲线

图6 平均时延比较

5 结束语

为了解决超密集D2D 通信中继选择算法中继设备存在自私行为的问题,本文提出了非合作D2D通信中继设备选择方案。该方案通过比较D2D 用户设备和中继设备的属性差异,筛选出具有自私行为的中继设备,并将其排除在转发数据的范围之外。然后计算中继选择因子在剩余中继设备中的排名,选择中继选择因子最优的设备作为转发数据的中继,实验分析验证了算法的有效性。后续工作将围绕D2D频谱资源优化,将认知无线电引入D2D 通信中,解决超密集D2D 通信中的共信道干扰问题。