浏览器隐私模式下犯罪活动信息实时获取方法

2021-01-25王彩玲

摘 要:提出浏览器隐私模式下犯罪活动信息实时获取方法.通过拟合犯罪活动信息状态统计特征量建立浏览器隐私模式下犯罪活动信息采集模型,构建犯罪活动信息安全监测的统计分析模型,通过特征分布式聚类方法获取犯罪活动信息.仿真结果表明,采用该方法进行犯罪活动信息获取的精度较高,对犯罪活动信息的轨迹跟踪和取证能力较强.

关键词:浏览器;隐私模式;犯罪活动;信息获取

[中图分类号]TP391[文献标志码]A

Real-time Acquisition Method of Criminal ActivityInformation in Browser Privacy Mode

WANG Cailing

(Network Security Department of Henan police college,Zhengzhou 450046,China)

Abstract:This paper proposes a real-time access method of criminal activity information in browser privacy mode.By fitting the statistical characteristic quantity of criminal activity information state,the criminal activity information collection model under Browser privacy mode is established,the statistical analysis model of criminal activity information security monitoring is constructed,and the criminal activity information is obtained by feature distributed clustering method.The simulation results show that the accuracy of the method is high,and the track tracking and evidence collection ability of the criminal activity information are strong.

Key words:browser;privacy model;criminal activities;information acquisition

分析犯罪活动信息传输和运行规律特征、提高犯罪活动信息的挖掘和优化检测能力的研究成果丰硕.[1]在犯罪活动信息实时获取过程中,必须重视犯罪活动信息特征统计问题,才能保证信息获取准确性.本文提出基于浏览器隐私模式检测的犯罪活动信息实时获取方法,结合运行状态特征检测方法,构建浏览器隐私模式下犯罪活动信息安全监测统计分析模型,实现犯罪活动信息的实时获取,有效提高信息获取的性能.

1 犯罪活动信息采集和统计特征分析

1.1 犯罪活动信息采集

构建浏览器隐私模式下犯罪活动信息采集模型,实现犯罪活动信息实时获取.结合寻优算法,根据功能函数进行犯罪活动信息聚类分析,得到浏览器隐私模式下犯罪活动信息采集模型的特征点i在t时刻的样本集,表示为(w1,j,w2,j,…,wtj).其中,wtj为浏览器隐私模式下犯罪活动信息挖掘的加权系数.结合语义特征分析方法,建立浏览器隐私模式下犯罪活动信息挖掘模糊语义分布集,得到该模式下犯罪活动信息的标准量化分布系数:

p=maxlt+wtjdj+ki.(1)

式(1)中,maxl为模糊特征聚类函数,表示采样间隔dj在犯罪活动信息获取的语义关联集,ki表示浏览器隐私模式下犯罪活动信息的编号数目.

通过语义检测,得到在采样时间点ki的犯罪活动信息实时分布值:

f=p+di+dji+wtj.(2)

式(2)中,di和dj为浏览器隐私模式下犯罪活动信息采集的关联系数.

采用模糊聚类方法,进行浏览器隐私模式下犯罪活动信息挖掘,得到空间分布函数:

h=∑f+(di+dj).(3)

通过对采集的犯罪活动信息数据进行融合处理,提取犯罪活动信息相关的统计特征量和模糊关联规则特征集,提高信息的获取能力.

1.2 犯罪活动信息的统计特征分析

对犯罪活动信息进行优化挖掘,建立犯罪活动信息特征统计模型.设存在语义相似度的犯罪活动信息为c,建立浏览器隐私模式下犯罪活动信息挖掘的模糊特征分布集:

p(e)=cW+B+S.(4)

式(4)中,W表示犯罪活动信息的分离度,B为浏览器隐私模式下犯罪活动信息挖掘的维数,S为犯罪信息的取证维度.通过网格区块化聚类分析方法,得到犯罪活动信息的空间聚类模型:

Rt=∑h+(c+ki)+∑p.(5)

犯罪活动信息的语义自相关函数为:

Z=∑e=1p(e)+f+c.(6)

分析犯罪活动信息集统计差异分布特性,在有向图G1和G2的交集中,得到犯罪活动信息的插值函数为:

b(r)=G1+G2dm+1(m)+dk+1(m).(7)

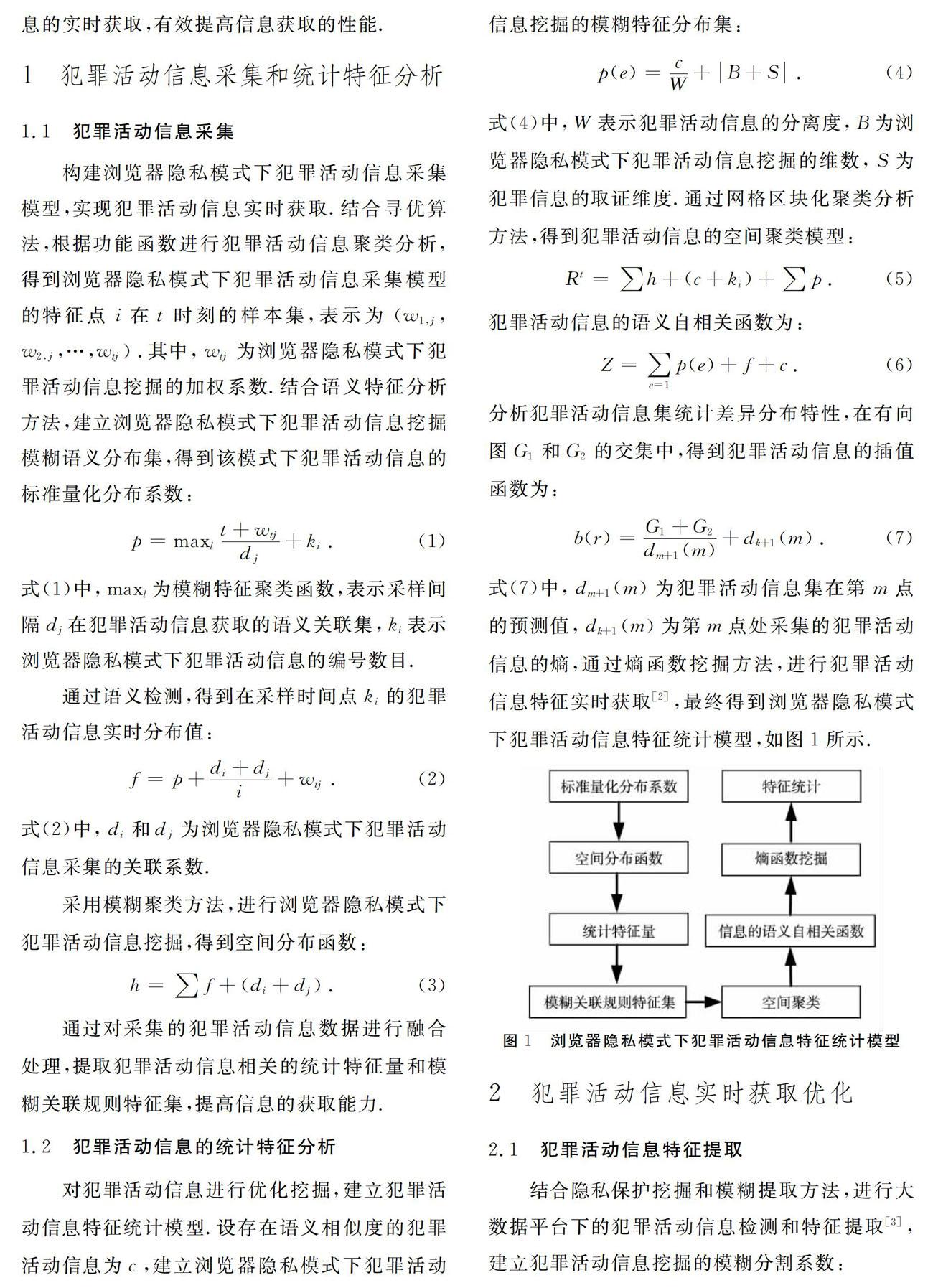

式(7)中,dm+1(m)为犯罪活动信息集在第m點的预测值,dk+1(m)为第m点处采集的犯罪活动信息的熵,通过熵函数挖掘方法,进行犯罪活动信息特征实时获取[2],最终得到浏览器隐私模式下犯罪活动信息特征统计模型,如图1所示.

2 犯罪活动信息实时获取优化

2.1 犯罪活动信息特征提取

结合隐私保护挖掘和模糊提取方法,进行大数据平台下的犯罪活动信息检测和特征提取[3],建立犯罪活动信息挖掘的模糊分割系数:

ye=Lm+fmMi+fless.(8)

式(8)中,Mi表示犯罪活动信息挖掘的中位数,Lm为犯罪活动信息获取的边界信息,fm为犯罪活动信息的差异特征量,fless表示各维度下犯罪活动信息的最小统计特征量.

构建犯罪活动信息的联合概率密函数为f(y1,y2),得到犯罪活动信息的实时获取模型:

m(c)=f(y1,y2)ye+∑r=1b(r).(9)

在决策树模型下,采用隐私保护信息和联合信息熵挖掘的方法[4],得到犯罪活动信息的语义特征概率分布:

qt=∫f(y1,y2)+m(c).(10)

引入犯罪活动信息的空间概率密度分布集uM和uN,构建犯罪活动信息标记的紧密性度量C:

C=qt+(uM+uN)+u+nuij.(11)

式(11)中,uij为j第个犯罪活动信息元素属于第i个类的模糊隶属度,u,n表示犯罪活动信息的类别函数.

通过犯罪活动信息属性类别分布,得到犯罪活动信息的分离特征量:

s=Oabj+uaj+ubjcomC.(12)

式(12)中,Oabj,uaj和ubj表示第j个犯罪活动信息的属性元素,得到第a,b两类犯罪活动信息的隶属度值.根据模糊隶属度挖掘,实现犯罪活动信息的特征提取.

2.2 犯罪活动信息获取输出

对于两个标量犯罪活动信息时间序列y1和y2,采用关键词属性挖掘法进行犯罪活动信息机器学习,得到浏览器隐私模式下犯罪活动信息的传递函数:

v(g)=∑s+[y1+y2].(13)

使用自相关成分独立解析的方法,得到浏览器隐私模式下犯罪活动的跟踪轨迹需要满足

j=ye+∑c=1m(c)+v(g).(14)

在数据链路结构模型中进行浏览器隐私模式下犯罪活动的交叉链路分解,得到交叉链分布S={1,2,…,N}.浏览器隐私模式下犯罪活动信息的元数据γ=(rij)N*N采用Δ为稳定性解析控制,得到浏览器隐私模式下犯罪活动信息轨迹跟踪规划模型

k(n)=∑S+(γ+Δ),Δ>0.(15)

浏览器隐私模式下犯罪活动信息获取的量pg(t)为:

pg(t)=fpj(t)+‖k(n)+j‖.(16)

式(16)中,fpj(t)为犯罪活动信息的主成分分布特征.

结合浏览器隐私模式下犯罪活动信息的关联知识信息,最终得到犯罪活动信息:

l1=r1+c1,l2=r2+c2.(17)

式(17)中,r1和r2为M维随机向量,c1为犯罪活动信息获取的关联规则向量,c2为犯罪活动信息的自适应调整系数[17].通过特征分布式聚类方法,完成浏览器隐私模式下犯罪活动信息的获取输出.

3 仿真测试分析

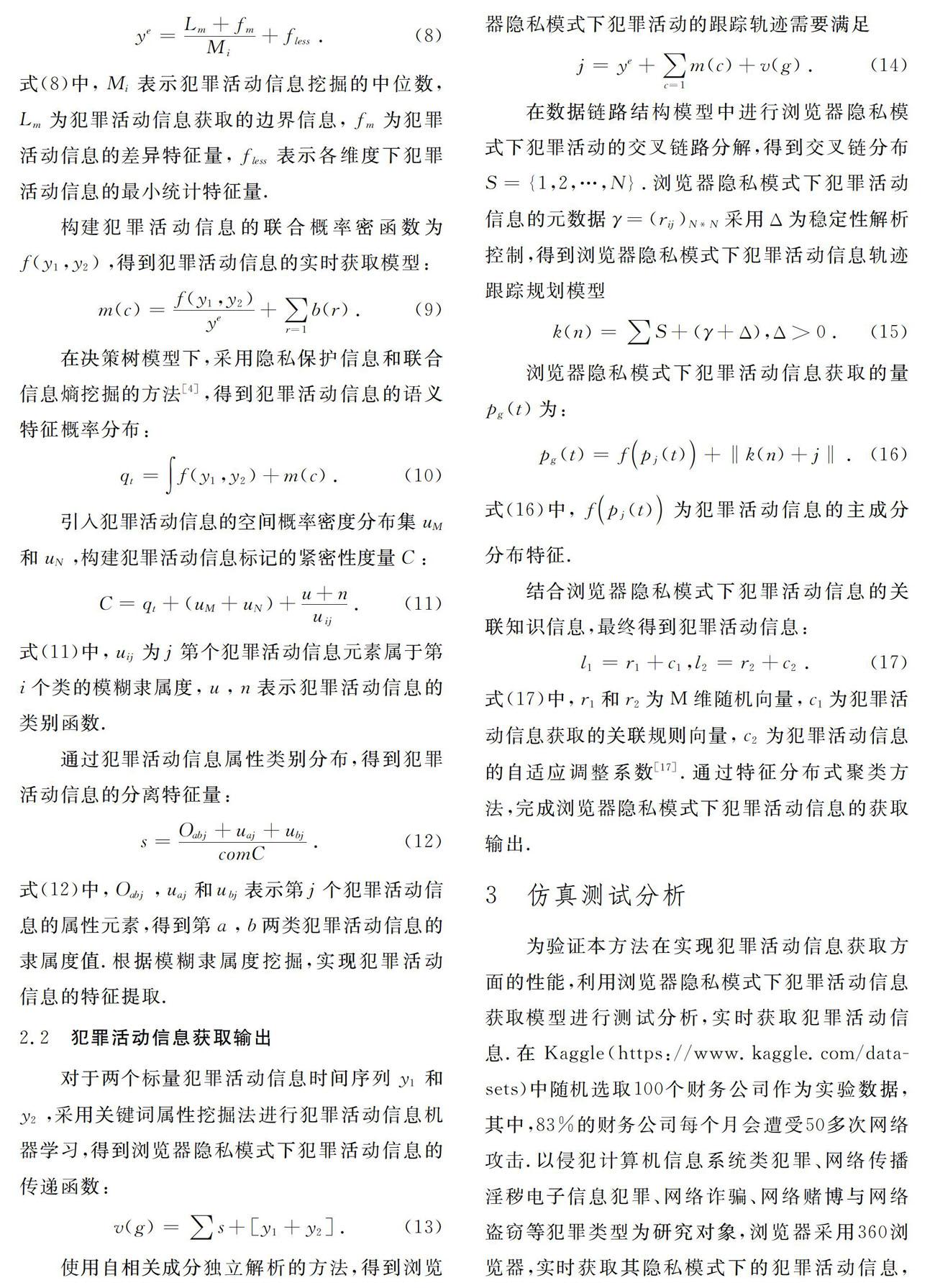

为验证本方法在实现犯罪活动信息获取方面的性能,利用浏览器隐私模式下犯罪活动信息获取模型进行测试分析,实时获取犯罪活动信息.在Kaggle(https://www.kaggle.com/datasets)中随机选取100个财务公司作为实验数据,其中,83%的财务公司每个月会遭受50多次网络攻击.以侵犯计算机信息系统类犯罪、网络传播淫秽电子信息犯罪、网络诈骗、网络赌博与网络盗窃等犯罪类型为研究对象,浏览器采用360浏览器,实时获取其隐私模式下的犯罪活动信息,以幅值为统计依据,信息获取结果如图2所示.

以图2中的信息获取结果为实验样本,测试不同方法进行浏览器隐私模式下犯罪活动信息获取的准确性,对比结果见表1.

分析表1结果得知,在120次迭代下,本文方法进行浏览器隐私模式下犯罪活动信息獲取的准确概率较高,且犯罪类型取证精确.

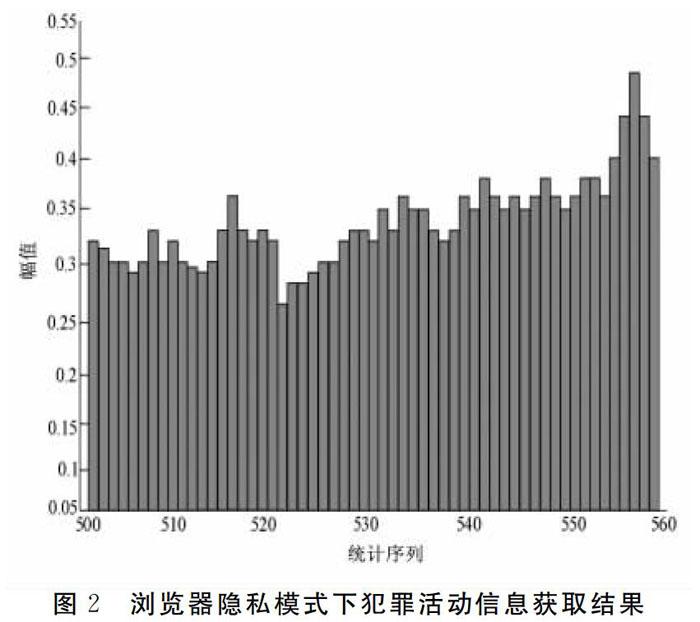

文中使用自相关成分独立解析的方法得到浏览器隐私模式下犯罪活动的跟踪轨迹,对比文献[5]和文献[6]方法的跟踪效果,以实际跟踪数据为指标,测试结果如图3所示.

从图3结果中不难看出,本文方法跟踪数据拟合差距绝对值一直维持在10以内,说明其稳定性较高,获取犯罪证据准确.由此可知,运用本文方法进行隐私模式下犯罪活动信息实时获取的结果较为可靠.

4 结语

本文提出基于浏览器隐私模式检测的犯罪活动信息实时获取方法.对采集的犯罪活动信息数据进行融合处理,根据犯罪活动信息检测和特征提取模糊隶属度获得关联知识信息,实现浏览器隐私模式下犯罪活动信息的特征提取,保证犯罪活动信息获取的准确性和可靠性.参考文献

[1]贾小贝,方欢.基于时延Petri网的网络日志行为相似性分析[J].牡丹江师范学院学报:自然科学版,2017(4):6-10.

[2]HUANG G,SUN Y,LIU Z,et al.Deep networks with stochastic depth[C]//Proceedings of the 2016 European Conference on Computer Vision,LNCS 9908.Cham:Springer,2016:646-661.

[3]WANG T,YANG J,JI Z,et al.Probabilistic diffusion for interactive image segmentation[J].IEEE Transactions on Image Processing,2019,28(1):330-342.

[4]裴成飞,杨高明,方贤进,等.数据库脱敏技术研究与应用[J].牡丹江师范学院学报:自然科学版,2020(1):16-21.

[5]吴飞龙,程承旗,陈波,等.基于剖分网格的多源资源环境数据统一检索方法[J].武汉大学学报:信息科学版,2017,42(7):943-949.

[6]王楚捷,王好贤.M-CORD下无线接入网络资源分配研究[J].计算机工程与应用,2018,54(22):92-98.

收稿日期:2020-09-27

基金项目:河南省科技厅科技攻关项目(162102210109);河南警察学院院级项目(HNJY-2019-44)

作者简介:王彩玲(1977-),女,河南叶县人.讲师,硕士,主要从事电子数据取证和网络安全监管研究.