基于熵权法-层次分析法耦合赋权的多源信息融合突水危险性评价

2020-03-25施龙青张荣遨韩进丛培章秦道霞郭玉成

施龙青,张荣遨,韩进,丛培章,秦道霞,郭玉成

(1.山东科技大学 地球科学与工程学院,山东 青岛 266590;2.山东科技大学 计算机科学与工程学院,山东 青岛 266590;3.招金矿业股份有限公司,山东 招远 265400; 4.肥城矿业集团 单县能源有限责任公司,山东 泰安 271600;5.肥城白庄煤矿有限公司,山东 泰安 271600)

0 引 言

随着矿井采深的不断加深,煤矿突水事故在我国煤矿事故中的占比不断提高,煤层底板突水事故严重威胁着我国煤炭行业的安全生产[1]。为进一步加强我国在煤炭安全生产领域的工作,有必要进行底板突水的危险性评价工作。为了解决底板突水问题,经常采用以下3类方法。

第一类为脆弱性评价法。如使用模糊综合评价法[2]进行突水危险性评价,这种方法虽然相对比较准确,但是过于依赖专家的经验,难以进行大范围的推广应用。又如使用脆弱性指数法[3]预测煤层底板突水,该方法虽然具有一定的准确性,但是由于当前使用的脆弱性指数法采用的是脆弱性评价中的图层叠加法,而该方法对于底板突水各主控因素之间的作用考虑有些不够充足,突水各主控因素之间实际联系密切,比如断层密集而且富水的地方较易突水,断层密集但是含水少的地方不易突水,而脆弱性指数法对这些问题无法进行较好的解释,导致预测的结果不够准确[4]。

第二类为神经网络法。如用概率神经网络[5]构建预测模型预测突水,这种方法准确性很高,但是往往需要大量样本数据作为训练样本,而且因为模型本身属于黑箱模型,模型透明度低,所以神经网络模型的可信度一直受到质疑[6]。

第三类为五图双系数法。它是以带压系数、突水系数和五幅相关专题图进行突水预测[7]。这种方法对原始资料的要求低,适用于突水资料不足的井田,但是准确性并不高。

模糊综合评价法和脆弱性指数法均属于脆弱性评价法[4],脆弱性评价法中的关键因素就是权重的选取,所以评价中经常采用熵权法和层次分析法(analytic hierarchy process,AHP)进行权重的选取,但是层次分析法人为主观性太强,过于强调经验的作用;熵权法较为客观,但因在当前的煤层突水研究领域尚未形成一套公认的标准评价指标模型,所以单纯以熵权法作权重分析,很容易偏离实际结果。如果将两者相结合,可以得到一个综合权重,既避免了两者之间的矛盾,又弥补了各自的缺陷。本文在收集良庄井田15号煤层地质资料并进行主控因素分析的基础上,利用层次分析法和熵权法耦合对数据进行处理,得到综合权重,并用得到的结果分别建立模糊综合评判模型和脆弱性指数模型。通过对这两种模型的整合,建立多源信息融合模型,并通过实际应用,验证这两种方法存在的问题,证明建立多源信息融合模型的必要性,最终得到良庄15号煤层突水危险性评价结果。

1 底板突水主控因素的确定

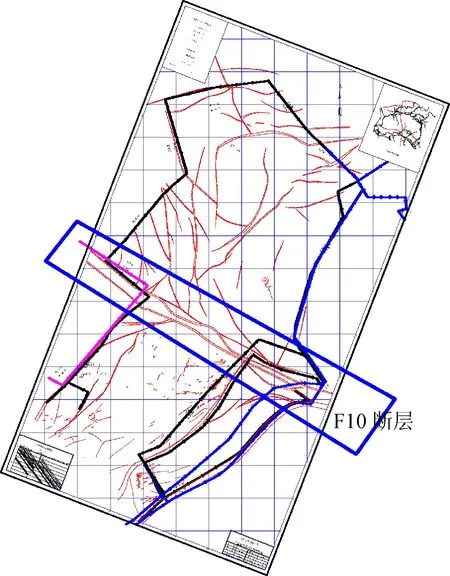

良庄井田位于新汶煤田中部,主要稳定可采煤层有6层(2,4,6,11,13,15号煤层),现已开采煤层有5层(2,4,6,11,13号煤层),构造形态为一单斜构造,地层走向290°~310°,倾向20°~40°,倾角12°~24°。井田内构造属中等类型,按延展方向主要有北东向和北西向两组断层,其中最重要的断层为F10,它将15号煤层分为2个水文区域(部分断层见图1)。井田内无岩浆岩侵入,隔水层以泥岩、砂岩为主,隔水性较好,已开采煤层的历年突水状况见表1。

图1 良庄井田主要断层示意图

表1 已开采煤层历年突水状况

根据良庄煤矿15号煤层的地质情况和水文条件,结合前人[8]的研究和对矿井已有钻孔及地质勘查资料(表2)的分析,确定了8个底板突水主控因素:水压(C1),富水性指数(C2),隔水层厚度(C3),断层分维值(C4),断层影响因子(C5),工作面斜长(C6),煤层倾角(C7)和底板破坏深度(C8)。

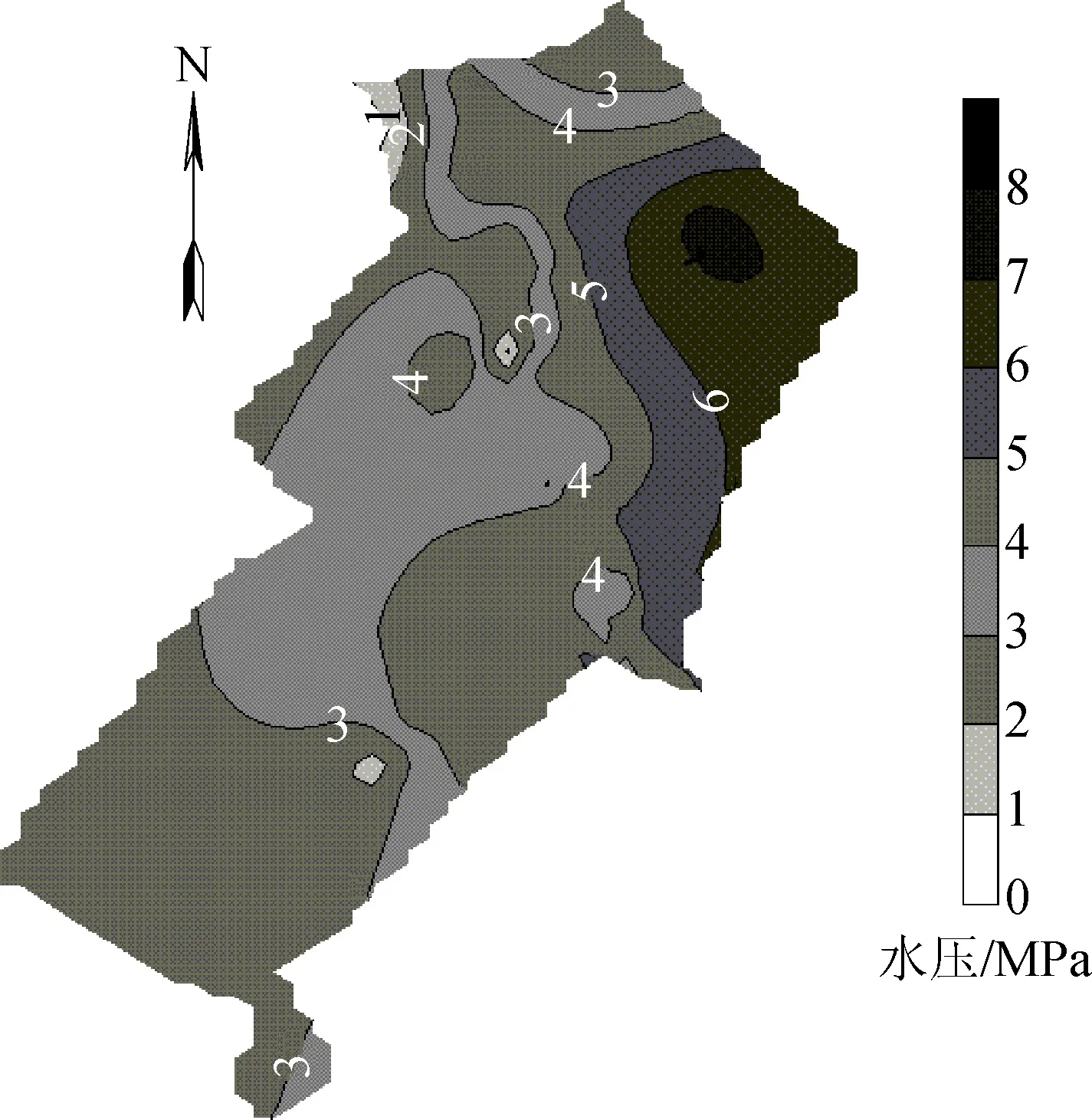

(1)水压:水压越大,突水的危险性就越高。从研究区的水压等值线图(图2)看,研究区北部水压最高,中部水压中等,南部水压最低。主要原因是受两条东西向断层的影响(中间的F10断层和北侧的F11断层),研究区北部处于封闭状态,以高承压水为主,水压较大。

表2 部分工作面主控因素原始数据

图2 良庄井田15号煤层水压等值线图

Fig.2 Water pressure contour map of coal seams No.15 in

Liangzhuang minefield

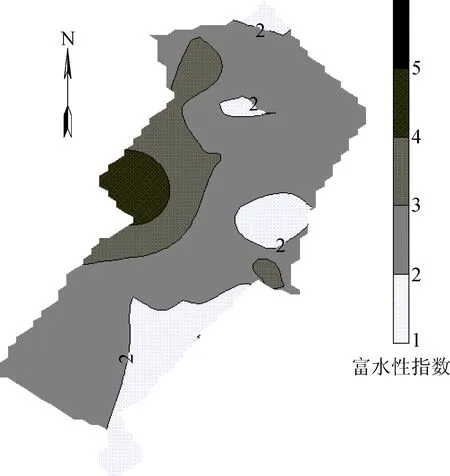

(2)富水性指数与断层分维值:富水性指数是衡量采区富水情况的指标,本次研究的富水性指标由专家给出,因此没有单位。富水性指数越高,突水的危险性也越高;断层分维值反映了地质构造的复杂程度,没有单位,断层分维值越大,断层越密集[9]。从研究区的富水性指数分区图(图3)看,研究区西部和中部的富水性指数最高,结合断层分维值等值线图(图4)看,可以认为这里有较多的含水断层。

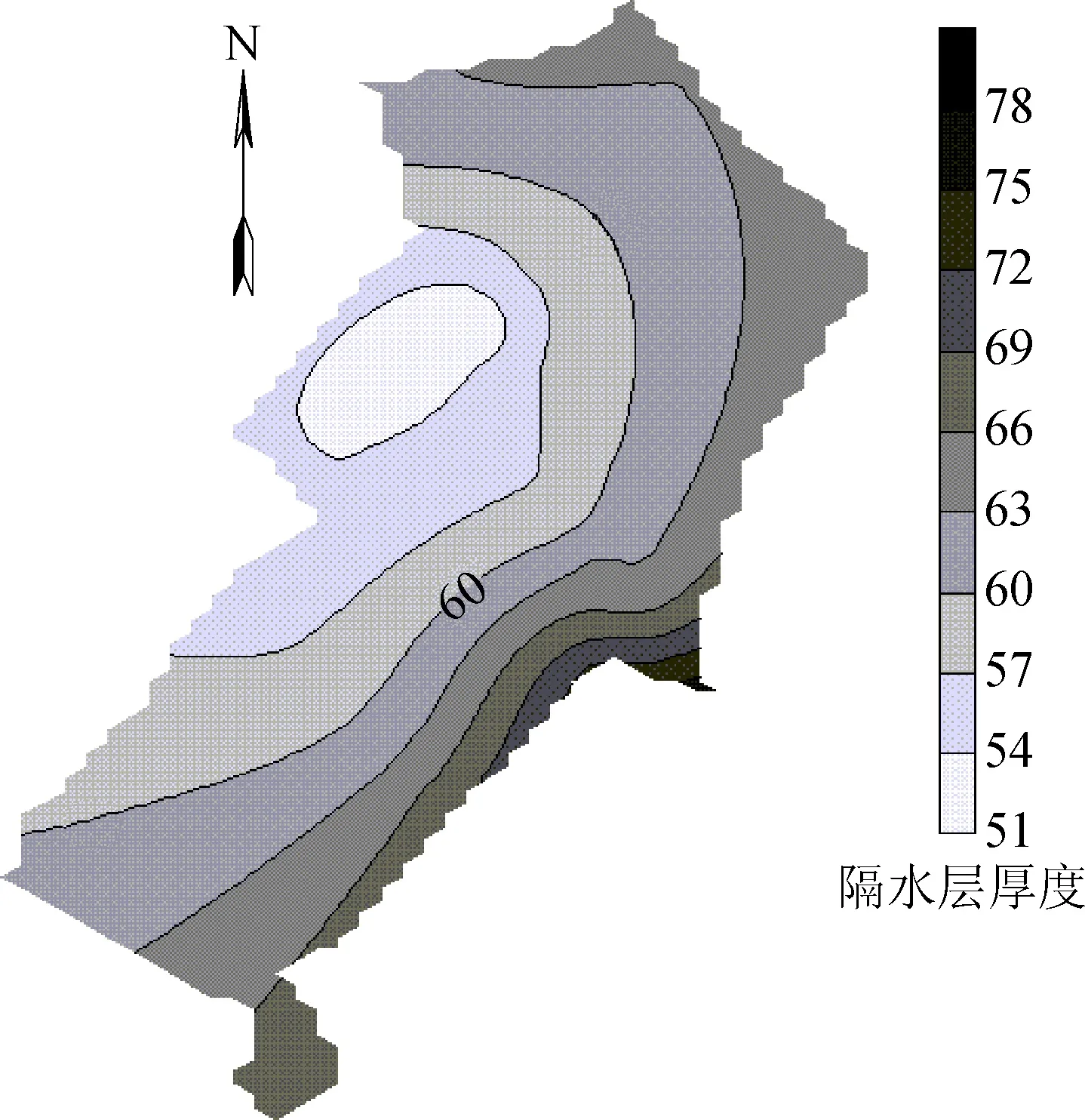

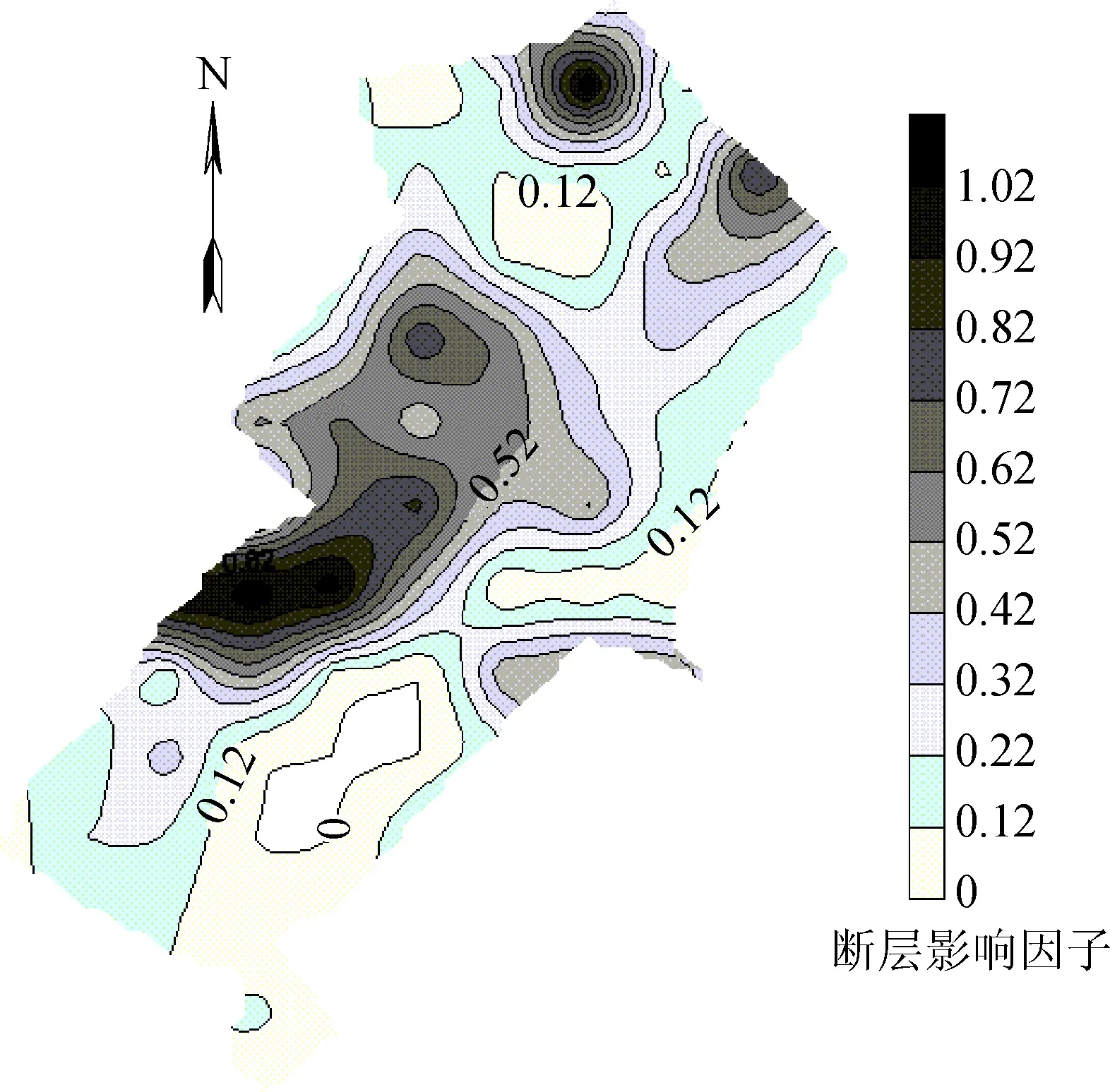

(3)隔水层厚度与断层影响因子:隔水层厚度越大,证明底板对突水的抵抗性越强,也就越不容易发生突水;断层影响因子是一种能综合反映构造复杂程度的指标,没有单位。断层影响因子虽然不像断层分维值那样更直观地反映断层密集程度,但是它能更加客观地反映断层落差、断层成带性和构造交端点的综合复杂程度,即断层影响因子越大,断层发育程度越高,突水危险性越高[10]。从研究区的隔水层厚度等值线图(图5)看,西部和中部隔水层厚度最薄,对突水的抵抗性最弱,结合断层影响因子等值线图(图6)看,断层的发育程度对隔水层的厚度有影响。

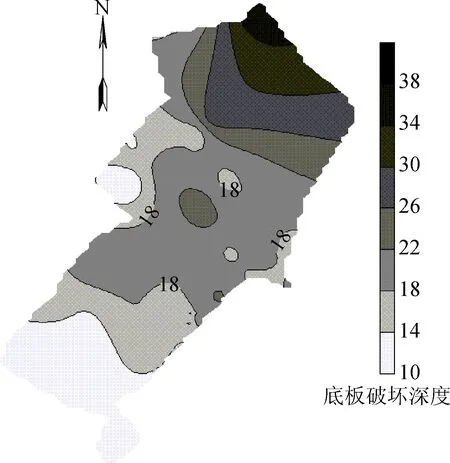

(4)工作面斜长、倾角与底板破坏深度:工作面斜长越大,对煤层底板的破坏也就越严重,越容易发生突水;煤层倾角越大,开采难度越大,就越容易发生突水。底板破坏深度越大,突水危险性越高。从研究区底板破坏深度等值线图(图7)看,北部的底板破坏深度最大,最容易发生突水;南部的底板破坏深度最小,最不容易发生突水。因为15号煤层的结构虽然较简单,但是却属于不稳定煤层,与南部相比,在北部开采时的煤层倾角和工作面斜长较大,结果导致北部底板破坏程度更严重。

图3 良庄井田15号煤层富水性指数分区图

图4 良庄井田15号煤层断层分维等值线图

图5 良庄井田15号煤层隔水层厚度等值线图

图6 良庄井田15号煤层断层影响因子等值线图

图7 良庄井田15号煤层底板破坏深度等值线图

2 建模原理

2.1 熵权法

熵权法的基本思路是根据指标变异性的大小确定客观权重,一般而言,若某个指标的熵值越小,表明指标值的信息量越多,评价中所起的作用越大,其权重也就越大,反之则权重越小[11]。

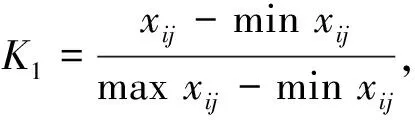

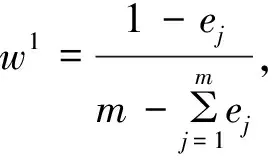

先对数据进行无量纲化处理,得到归一化数值,再根据信息论确定信息熵,计算各个指标的信息熵,通过信息熵计算各指标的熵值权重,公式为

(1)

(2)

(3)

式中:K1为原始数据标准化得到的值;xij(i=1,2,…,n;j=1,2,…,m)为各指标的数值;Pij(i=1,2,…,n;j=1,2,…,m)为归一化数值;ej(j=1,2,…,m)为信息熵;w1为熵值权重;m为指标个数。

2.2 层次分析法权重

层次分析法是将与预测结果相关的因素分为多个层次,建立多层次模型。先设计问卷,再邀请数名相关领域的专家利用1~9标度法打分,打分过程采取单独打分的方法,避免互相干扰,将得到的匿名问卷结果进行整理,另外邀请一名专家对结果进行分析,去除不合理的得分,并利用MATLAB软件进行一致性检验,最终得到指标权重w2[12]。

2.3 综合权重

利用乘数归一法将熵值权重和层次分析法得到的权重相耦合[13],得到综合权重

(4)

2.4 模糊综合评判法

模糊综合评判法是一种基于模糊数学的综合评价方法,利用模糊合成的原理,根据隶属度理论将定性评价转换为定量评价。模糊综合评价中通常分目标层和指标层,通过指标层与评价集之间的模糊关系矩阵(即隶属度矩阵)可以得到目标层对于评价集的隶属度向量,从而得到目标层的综合评价结果[14]。

2.5 脆弱性指数法

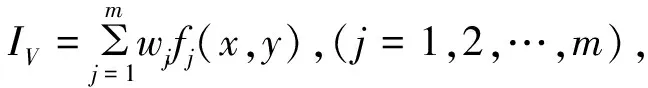

使用脆弱性指数IV对煤层底板突水的脆弱性进行评价[15],公式为

(5)

式中:fj(x,y)为单因素影响值函数;x,y为地理坐标;n为影响因素个数。

3 模型建立

3.1 耦合赋权

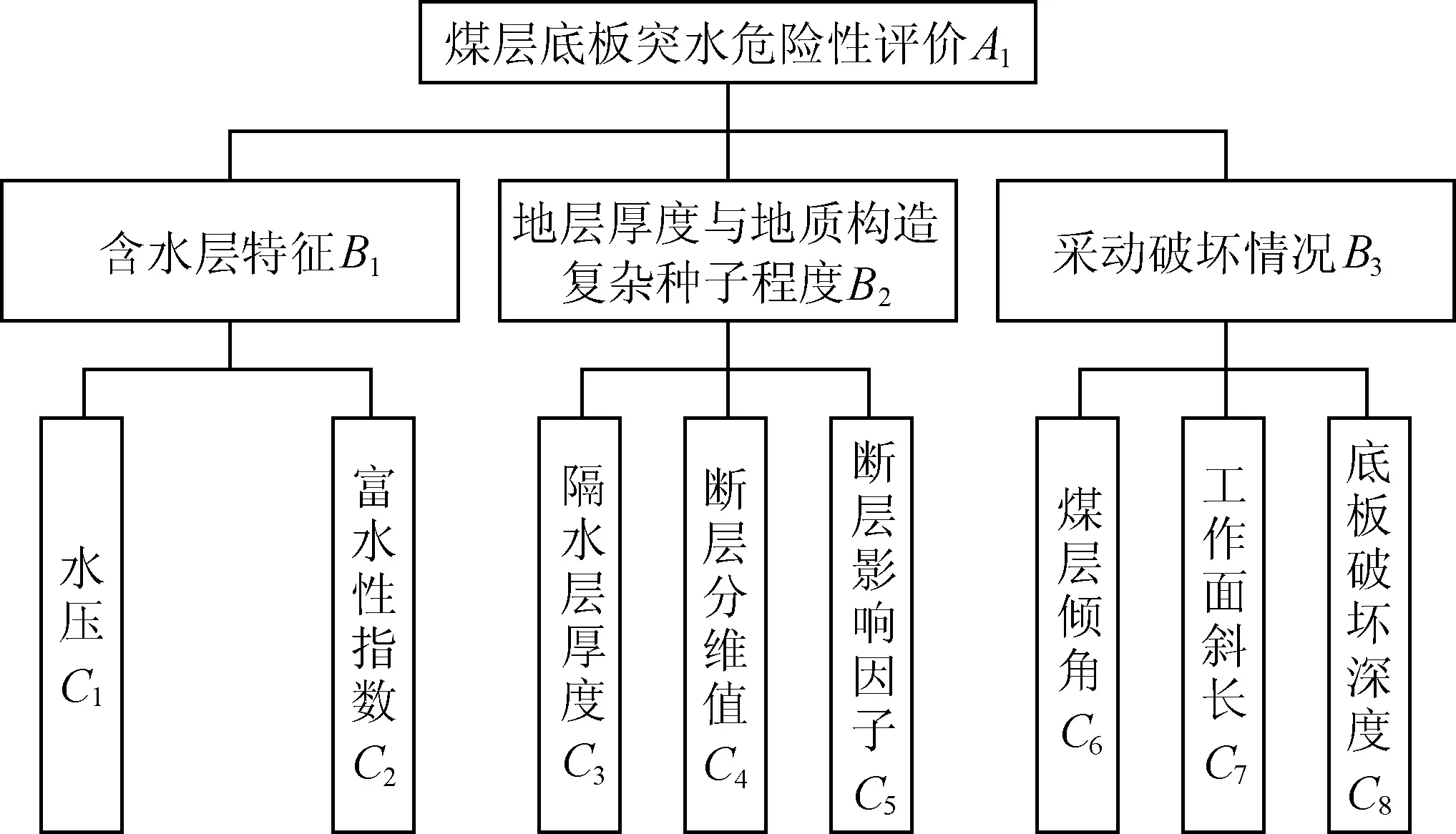

(1)根据公式计算出各主控因素的信息熵和熵权值,如表3所示。

表3 熵值权重计算结果

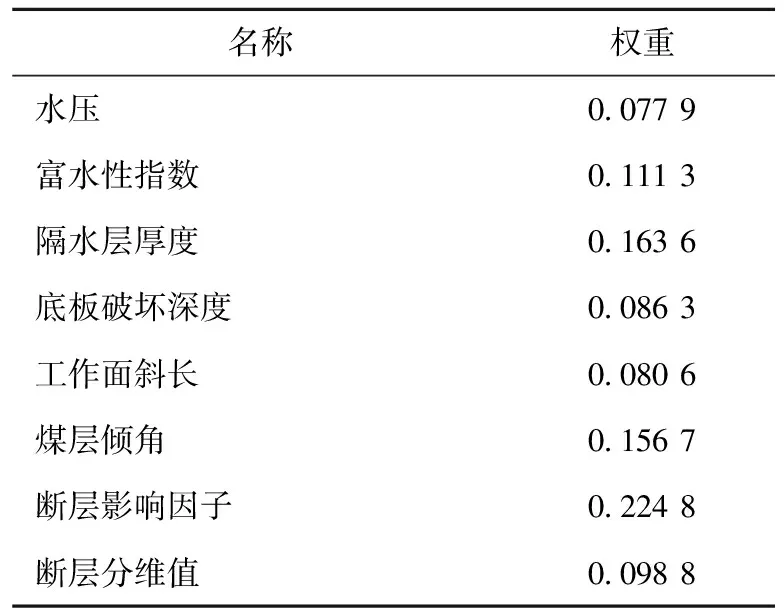

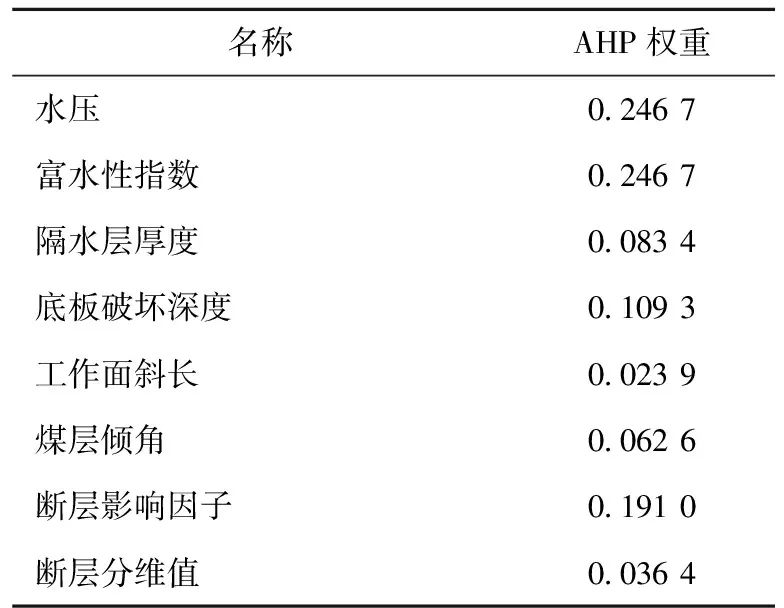

(2)通过对各主控因素分析,建立煤层底板突水预测的层次分析法结构模型(图8),打分结果如表4所示,通过MATLAB进行一致性检验,结果通过一致性检验,可以进行实际应用。

图8 层次分析法结构模型

表4 层次分析法权重打分结果

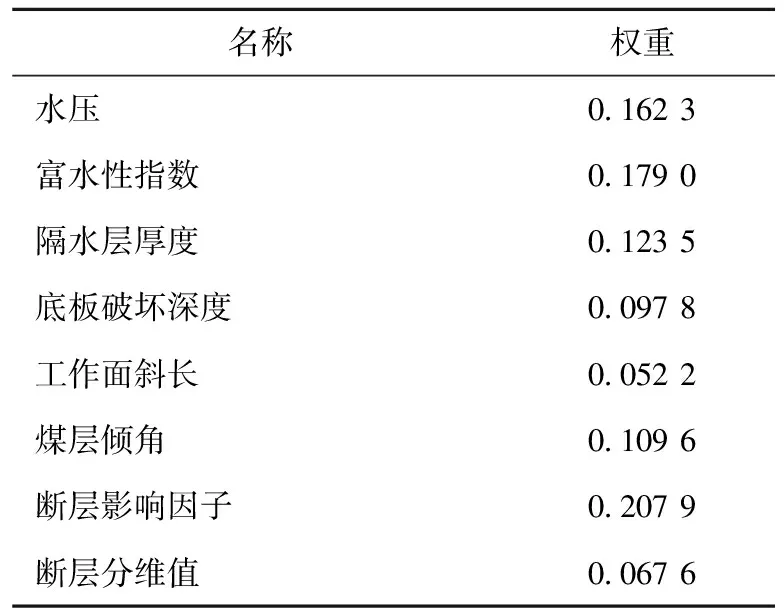

(3)利用公式(4)进行耦合,得到综合权重结果w(表5)。由分析结果可知,将主控因素对突水的影响按照重要性大小排序为断层影响因子>富水性指数>水压>隔水层厚度>煤层倾角>底板破坏深度>断层分维值>工作面斜长。

表5 综合权重值

3.2 多源信息融合模型的建立与应用

(1)模糊综合评判法。将底板突水风险分为3个等级,分别为1区(安全区)、2区(低风险区)、3区(高风险区),并建立8个主控因素和与突水风险等级间的对应关系(表6)。根据研究区数据,利用公式(式(6))进行计算,建立模糊综合评价模型,并得到结果,如图9所示[16]。

F=LR=(w1,w2,…,wj)×

(6)

式中:rij为评价指标对应评价等级模糊子集的隶属度,i=1,2,…,n;j=1,2,…,m;w为综合权重值;F为评价结果,由权重向量L和模糊关系矩阵R合成。

表6 模糊综合评价等级分布

从结果(图9)分析可知:研究区北部突水危险性较低,可以安全开采;南部和中北部部分地区突水威胁中等,开采时应当加强突水防治工作;中部地区突水危险性最高。

(2)脆弱性指数法。利用耦合得到的综合权值,建立脆弱性指数评价模型,公式为

IV=0.162 3f1(x,y)+0.179 0f2(x,y)+

0.123 5f3(x,y)+0.097 8f4(x,y)+0.052 2×

f5(x,y)+0.109 6f6(x,y)+0.209 7f7(x,y)+

0.067 6f8(x,y)。

(7)

图9 模糊综合评价分区图

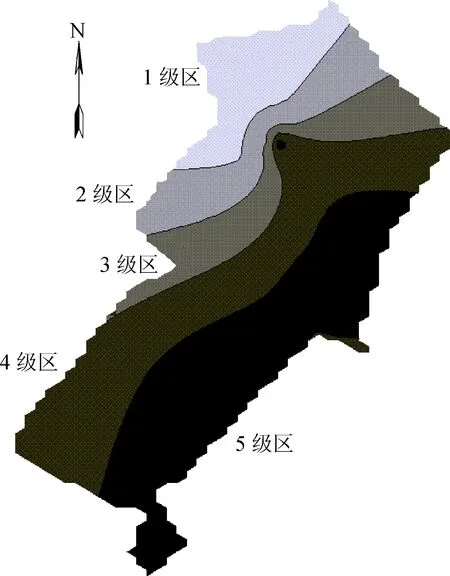

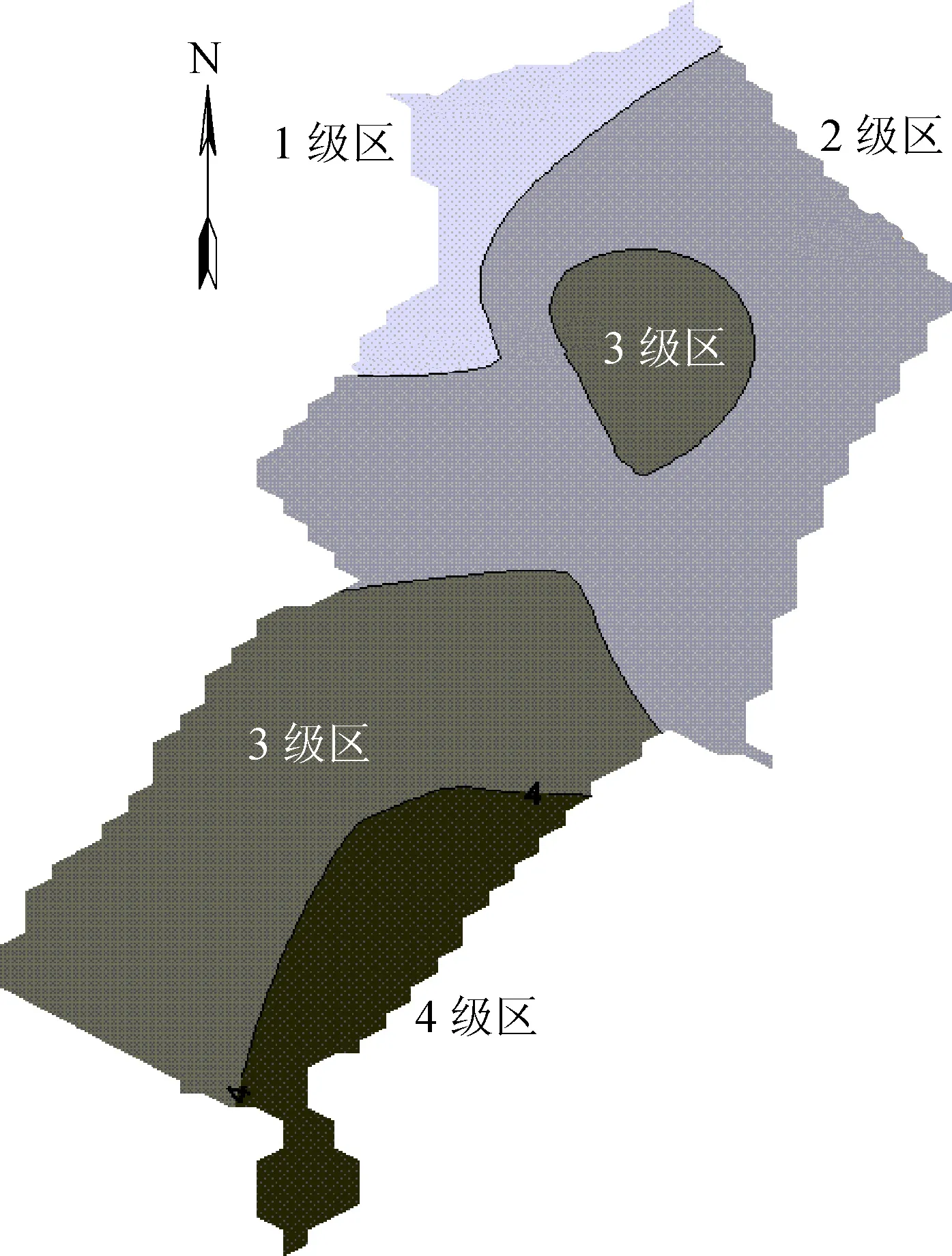

利用建立的模型,通过建模软件建立脆弱性指数分区图(图10),利用自然断点法分析数据[17],根据得到的结果将研究区的脆弱性指数分为5个区:脆弱区(1级区,>0.574 7);较脆弱区(2级区,0.497 7~0.574 7);过渡区(3级区,0.405 8~0.497 7);较安全区(4级区,0.390 6~0.405 8);安全区(5级区,<0.309 6)。

图10 脆弱性指数分区图

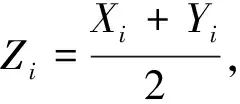

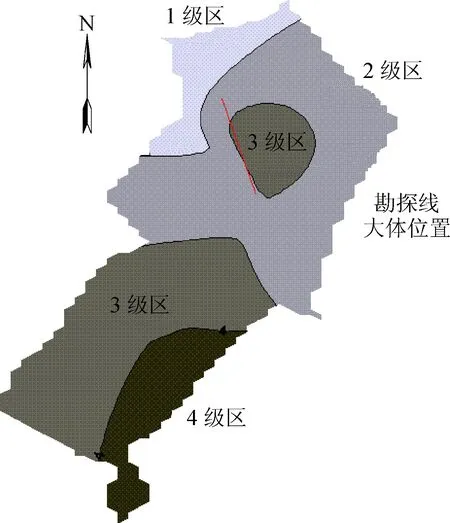

(3)多源信息融合。在得到研究区脆弱性指数等级X和模糊综合评价突水风险等级Y的基础上,利用算数平均法(式(8))将研究区的突水危险性等级和脆弱性指数进行信息融合,得到信息融合突水风险等级Z,并绘制成图(图11)。Z分为4级:1级安全区,主要位于井田西北部,突水风险很低;2级低风险区,主要位于井田中部和东北部,突水风险较低,开采时仅作一般注意即可;3级中风险区,位于井田中部和北部部分区域,突水可能性较高,开采时应加强突水防治措施;4级高风险区,位于矿井南部和东南部,发生突水的可能性很高,应该考虑预留较长的保护煤柱。

(8)

式中:Xi为脆弱性指数等级;Yi为模糊综合评价突水风险等级;Zi为综合分区风险评价等级。

图11 多源信息融合综合分区图

将式(12)计算得到的结果与突水系数法[18]得到的结果(图12)进行对比,突水系数法得到的结果是,矿区大部分煤层均不适合开采,这与实际情况不符。而与单独得到的脆弱性指数分区图进行对比,脆弱性指数分区图仅仅是对脆弱性指数[19]的分类,没有考虑到脆弱性程度对突水风险的影响,即低脆弱性指数是否一定不会突水。

3.3 模型的实际验证

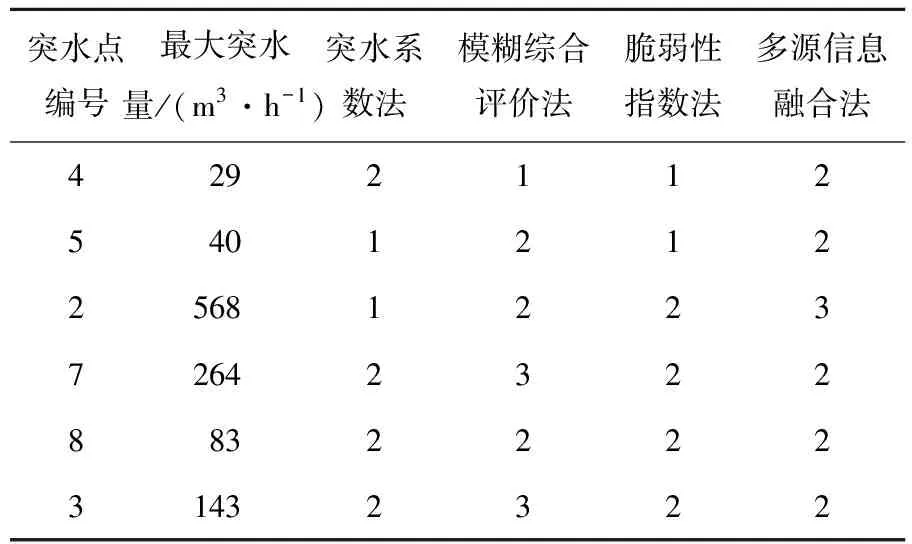

由于15号煤层尚未完全开采,所以用已开采并进行过初步勘探的31504工作面(图13~14)作为验证,31504工作面开采过程中共出现6个突水点,均为奥陶系灰岩突水。该工作面的突水点位置与各分区图的对应情况如表7所示。

图12 突水系数分区图

表7 突水点分布情况

图13 31504工作面布置平面图与运煤巷电阻率

色谱断面图(固定色标)对比

Fig.13 Coal face 31504 layout plan and resistivity

chromatogram section(fixed color standard)

comparison chart in headway

从结果看,各方法的准确度排序为多源信息融合法>模糊综合评价法>脆弱性指数法>突水系数法。

图14 运煤巷勘探线位置标识示意图

用4种方法得到的结果表明:

突水系数法最为不准确,根据突水系数法得到的结果,部分突水点位于安全区,与实际不符。

脆弱性指数法和实际差别也比较大,考虑到脆弱性指数法和模糊综合评价法使用的是相同的权重,可以认为是因为脆弱性指数法对主控因素之间的联系不敏感造成的。

模糊综合评价法相当准确,但是仍有不足,4号突水点位于预测的安全区,且将突水最严重的2号突水点划分至低风险区,可能是评价中过于重视以往经验,过于重视断层因素和水压的影响,导致出现预测失误。

多源信息融合法是将脆弱性评价中的综合指数法(模糊综合评价)和图层叠加法(脆弱性指数法)相融合的方法,其预测最为准确,说明多源信息融合法既在一定程度上解决了模糊综合评价分过于依赖专家经验的问题,又在一定程度上避免了脆弱性指数对主控因素之间的互相作用不敏感的问题,在井田开采过程中可以根据得到的分区结果作为底板突水防治的指导依据。

4 结 语

(1)在选取偏客观的熵权法和偏主观的层次分析法的基础上,建立了综合权重耦合评价模型,得到了更加准确的综合权重,为下一步建立多源信息融合模型提供了依据。

(2)验证了模糊综合评价法和脆弱性指数法各自的缺陷,证明了采取新方法的必要性。

(3)建立了基于模糊综合评价法和脆弱性指数法的多源信息融合模型,得到综合评价分区图,并与其他方法进行对比,结果表明,该模型最为准确,而且与已开采煤层的实际情况基本一致,可以直接用于指导矿井生产工作。