基于深度信念网络的SDN的DDoS攻击检测模型*

2019-06-10萍唐新梅

张 萍唐新梅

(1.广西二轻高级技工学校,广西 南宁 530003;2.广西经贸职业技术学院,广西 南宁 530021)

0 引言

随着时代的发展,Internet已成为日常生活中的不可缺少的一部分,计算机网络安全也因此成为一个广受关注的重大问题.

传统网络的架构是分布式控制的,由于其灵活性太差,软件定义网络SDN应运而生.其新技术转控分离使网络开放且灵活,实现了网络的可编程性,非常便捷.Openflow交换机的使用者可以用开源的,简单的协议与管理它,所以Openflow交换机的出现推动了SDN的发展.[1]SDN的出现为网络带来了便利性,但是在SDN环境下,针对网络入侵的检测机制并没有完善,依旧存在很多问题.在此环境下现有的DDos检测方式,有着针对性不强,识别率较差的严重问题.本文提出基于深度信念网络的DDoS攻击检测方法,具有比传统机器学习方法检测精度更高的优势.

1 攻击模式

1.1 分布式拒绝服务攻击

一般DDoS攻击首先得借助于多台计算机,将其联合成一个攻击平台,利用客户/服务器技术对目标主机进行攻击;其次利用多台计算机同时对目标主机发送数据或者请求,导致大量失效信息的出现;这时,目标主机如果不能有效分辨攻击类型,则会耗尽资源处理这些信息,导致控制器无法运转,而且严重波及邻接交换机,逐渐出现不同程度的网络瘫痪.[2]

1.2 DDoS攻击方法

DDoS的攻击方法主要分为攻击网络带宽资源、攻击系统资源和攻击应用资源.攻击网络带宽资源包括直接攻击、发射和放大攻击、反射攻击和攻击链路.攻击系统资源包括TCP、SYN、PSH+ACK等洪水攻击.攻击应用资源时有DNS洪水攻击,Web服务攻击,HTTP洪水攻击等.我们可以看出DDoS的攻击方式多种多样,难以防范,如何做好SDN网络入侵检测非常重要.

2 基于深度信念网络的SDN的DDoS攻击检测模型

2.1 深度信念网络工作原理

深度信念网络的架构在计算时,高一层的输入通常都是第一层的输入结果,每一层都是非线性计算单元.深度信念网络可以从大量输入数据中进行特征提取,明辨输入数据的结构信息,常用于特征提取及分类识别.

2.2 模型构建

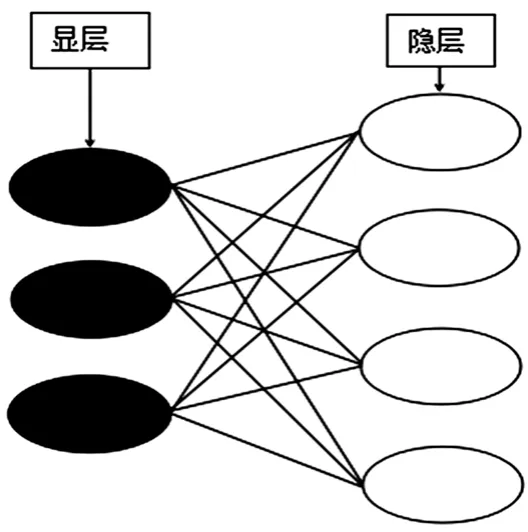

2.2.1 受限玻尔兹曼机

如图1所示,受限玻尔兹曼机(RBM,Restricted Boltzmann machine)每一个显元和所有隐单元之间都存在连接,每一个隐元也与所有显元之间存在连接,但每一层的隐元与隐元、显元与显元是互不连接的,这是RBM最显著的特征.其中,每一个节点被使用时处于激活状态,节点未被使用时处于未激活状态,也只有激活与未激活这两种状态.

图1 RBM模型Fig.1 RBM model

RBM本质是非监督学习.每一个隐元的取值决定于显元的值,它与其他任何一个内部的隐元互不相关.

我们使用RBM的目的是用RBM提取数据的特征,那么相应训练的目的就是使RBM表示的数据分布与原数据相同.

2.2.2 深度信念网络

深度信念网络模型如图2所示.本文中将其作为判别模型.途中深度信念网络有4个层,可视为3个RBM.如图所示,可将任意相领两层视为一个RBM,其实每两层都是用RBM的计算方式进行计算的.

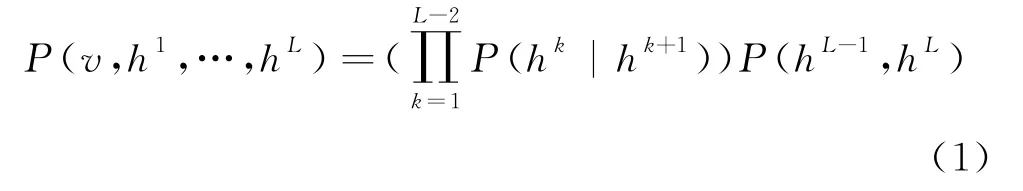

可以用如下概率分布描述v和h之间的关系:

由式(1)我们可以看出DBN的参数训练过程利用误差重建的方法是非监督的.深度信念网络的信念二字就体现在:整个网络计算出概率最大的结果,并将概率最大的结果视为正确答案.这种方式适合训练大量样本,精确找出所要的结果.数据运算到顶层后会反向传播,然后进行全局微调,改变权重的取值,使模型越来越适用于当前应用的情况.

图2 DBN模型Fig.2 DBN model

3 仿真与试验

3.1 特征提取

识别依据的特征是手动设计的还是机器自己归纳提取这一点很重要,它是传统的机器学习方法一般是手动设计特征比如SVM,深度学习是通过学习进行特征提取,特征好坏对分类准确率影响非常大.在深度信念网络中,模型自动从底层向顶层的进行特征提取,经过繁杂的运算保证特征的质量.放进深度信念网络的原始数据我们从交换机的流表中提取.主要注意几个参数:[3]

1)单流增长速率(growth rate of single flow).

2)不同端口增长速率(growth rate of different port).

3)流表平均数据分组量(average packets per flow).

4)流表平均比特数(average bytes per flow).

5)流量平均持续时间(average durations per flow).

3.2 基于深度信念网络的攻击检测

网络入侵检测系统现有的检测思路一般是两种:[4]第一种,将新的数据与正常的行为模式数据进行对比,看是否存在显著偏差,如果有,则判定为入侵;第二种,将新数据与已知的攻击方式进行对比,看是否是入侵,这也是最常用的方式.第一种方法可以用于新型攻击的检测,我们可以通过深度信念网络提取新数据的特征与正常行为模式的特征,然后进行对比,看差异是否大,从而进行入侵检测.

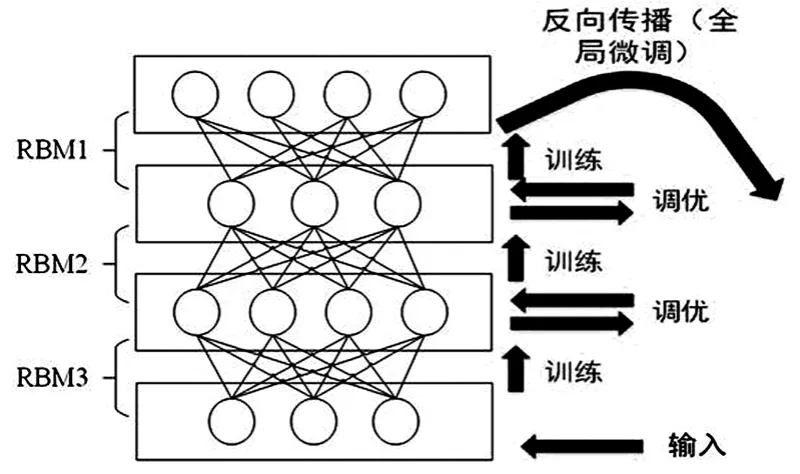

训练流程如图3所示:

图3 DBN训练流程Fig.3 training process of DBN

本文使用的DBN模型有三层受限玻尔兹曼机和一层BP层,易训练且检测精度更高.深度信念网络模型部署在SDN控制平面中,深度信念网络的最下面两层作为RBM,将输入的数据特征训练,之后将第二层和第三层视为RBM训练,以此类推,逐步让模型学习到数据的分布特征,三层训练完之后进入BP,然后进行全局的微调,反复多次得到训练结果,[5]并可在顶层的输出端加入分类器进行分类.

3.3 模型评估

基于深度信念网络模型的DDoS攻击检测方法,优势在于深度信念网络对数据的特征提取,与传统的机器学习中的支持向量机模型相比,深度信念网路提取的特征大大优于手动设计的特征,在入侵检测时结果当然更加准确.这种检测方法属于轻量级的检测方法,SDN控制器中就可以直接部署.本文使用Sigmoid函数进行归一化处理.为避免超拟合的出现并提高模型的训练速度,可以对前进传递没有贡献神经元丢弃,不再参与反向传播.[6]

4 结论

用深度信念网络对P300脑电信号进行过特征提取,提取出来的特征几乎与标准P300脑电信号一致.本文的入侵检测方法使是将新数据特征与正常用户行为模式特征进行对比,这个方法是DDos入侵检测的常用方法,用深度信念网络进行特征提取便是想利用其作为判别模型的优异性.正常情况下,我们手动设计的特征,并不足以应付千变万化的攻击数据,精确度不能一直保持较高水准.基于深度信念网络的DDoS攻击检测解决了这个问题,SDN环境中轻量级的部署也是极其友好的.