车载自组网中高效的群组协商通信协议

2018-03-15韩牟华蕾王良民江浩斌马世典

韩牟,华蕾,王良民,江浩斌,马世典

车载自组网中高效的群组协商通信协议

韩牟1,华蕾1,王良民1,江浩斌2,马世典2

(1. 江苏大学计算机科学与通信工程学院,江苏 镇江 212013;2. 江苏大学汽车工程研究院,江苏 镇江 212013)

提出一种高效的群组协商通信协议,针对节点身份认证的效率问题,采用群内节点自检认证的方式,避免向认证中心发送认证证书,从而提高身份认证的速度;针对通信的机密性和单点失败现象,采用节点协商建立群组的方法,进而实现节点间的可靠通信;针对合法车辆认证次数频繁问题,采用群密钥传输机制,减少合法车辆的认证次数,进而提高节点加入群组的速度。最后,安全性分析和性能分析结果表明,所提方案不但满足车载自组网(VANET, vehicle ad hoc network)通信的基本安全需求,并且在认证时延、传输开销和平均时延方面优于现有方案。

高效认证;密钥协商;群组通信;车载自组网

1 引言

车载自组网的快速发展使人们能够方便快捷地从中获得各类服务,例如舒适服务项目,交通信息、气象信息、加油站或服务区地址、价格信息以及网络接入等;安全服务项目,紧急情况告警、变换车道援助、交叉路口协调、路面情况警告等,进而享受更加安全舒适的驾驶环境[1~4]。网络中的节点包括车辆和路边单元(RSU, road side unit)。每一辆车都安装了车载单元(OBU, on board unit),通过OBU车辆能够与外界进行各种通信。然而,由于车载自组网的动态性更强、稳定性更差等特点,使其在通信安全和通信效率方面面临诸多的问题和挑战,尤其是消息的安全性以及节点认证的效率。因此,设计一种既能满足VANET的安全需求又高效的通信方案是目前VANET研究的重点之一。

首先,一个适用于VANET的通信协议需要满足以下几个基本的安全需求。

1) 消息完整性和身份认证性。车辆能够认证消息,并且能够确认该消息确实由发送方发送和签名,没有被恶意车辆篡改。

2) 消息的隐私性。车辆在通信过程中所发送的任何消息均不能泄露任何关于其真实身份的隐私信息。

3) 消息的机密性。车辆发送的消息只能被指定的车辆解读,其他车辆无法获得。

4) 消息的不可否认性。当恶意车辆发送的恶意消息引发交通事故时,相应的权威机构应能够从该恶意消息中揭露出发送方的真实身份并对其进行谴责,进而使该车辆无法否认其发送该条恶意消息。

5) 前后向安全性。当车辆离开通信群后,其无法获得该群的新群密钥,同时新加入群的成员也无法获得该群的原群密钥。

其次,由于车辆移动速度快,导致VANET中通信时间短。因此,通信的效率同样至关重要。

目前,为了解决上述VANET通信中的安全性问题以及高效通信问题,文献[5]提出了一种新的PKI(public key infrastructure)方案。该方案根据不同情况将共享密钥对集合分为紧急密钥对集合和匿名密钥对集合,合法车辆可以在不同情况下使用不同密钥对集合中的私钥进行签名,从而满足VANET中的安全需求。基于消息聚合算法椭圆曲线零知识证明,文献[6]提出一种通信双方不需交换证书的匿名认证机制解决隐私泄露问题进而保护节点的身份隐私。此外,该机制基于消息聚合算法实现路边单元对消息的批量认证,提高消息认证的效率。文献[7]提出每辆车预装载大量的匿名公私钥对以及公钥证书保护车辆的隐私,但是检查撤销证书列表需要耗费大量的时间。文献[8,9]提出高效的消息认证方案。其中,文献[8]中的方案为合法车辆通过使用共享群签名密钥为自己颁发证书,从而降低消息认证时所产生的平均功耗,但仍存在消息认证速度不够理想的问题。文献[9]基于椭圆曲线密码提出一种不需双线性映射对运算的消息认证方案,降低了签名与验证的计算开销和通信开销。文献[10,11]提出采用群签名方案解决VANET中的安全认证问题。较普通的签名,群签名具有更高的隐私性,其不会反映出任何签名者的信息,只有群管理者能够从群签名中追踪到签名者,但由于车辆移动速度快,需要频繁地更新群签名,因此,不适用于VANET。文献[12]提出一种高效的可撤销群签名方案。该方案采用将子集覆盖框架与Camenisch-Stadler方案相结合的方法,以提高签名验证的效率,但方案中成员证书长度复杂度与车辆数目密切相关,使其在车辆数目庞大的VANET环境下并不适用。文献[13]提出一种车辆和RSU批量验证签名的方法,提高认证速度,但是该方法严重依赖防篡改装置。文献[14]使用HMAC(hash-based message authentication code)对消息进行认证,保证消息的完整性和认证性,同时引入对称密码减少通信开销,但却引发对称密钥的产生与管理这一新的困难问题。文献[15~18]通过使用基于身份的密码体制减少公钥证书的计算过程。其中,文献[15,16]提出使用批量认证的方法提高了认证效率,但是不具备前向安全性。其中,文献[16]通过减少耗时的映射运算提高认证的效率,但车辆的认证次数过于频繁,耗费大量的时间,并且为可信中心带来了巨大的压力与负担。文献[17]使用HMAC和对称密码代替传统、复杂的椭圆曲线密码,加快了消息的认证速度,但同时产生了车辆易被跟踪的问题。文献[18]提出可撤销的群组批量认证的方法,但该方法没有考虑头车辆的安全性。文献[19]提出了VANET安全通信框架,该框架采用对称密码和非对称密码相结合的方式,在保证通信安全的同时提高通信效率。

针对上述现有方案存在的问题,本文提出高效的群组协商通信方案。该方案在满足VANET安全需求的基础上,通过使用RSU和车辆相互自认证的方式代替传统的第三方认证,使用群密钥协商方案以及群密钥传递机制,提高了车辆的认证效率和通信效率。本文的主要贡献如下。

1) 提出一种无认证中心的节点自检认证方法,避免向认证中心进行认证的消息传输。

2) 提出一种密钥传输机制,减少合法车辆的认证次数,进而提高合法节点加入群组的速度。

2 预备知识

2.1 相关数学知识

1)1中的计算性Diffie-Hellman问题(CDH problem)

2)中的判定性Diffie-Hellman问题(DDH problem)

3) 双线性映射

②非退化性。如果是1的生成元,则(,)是2的生成元,即满足(,)≠1。

2.2 系统结构模型

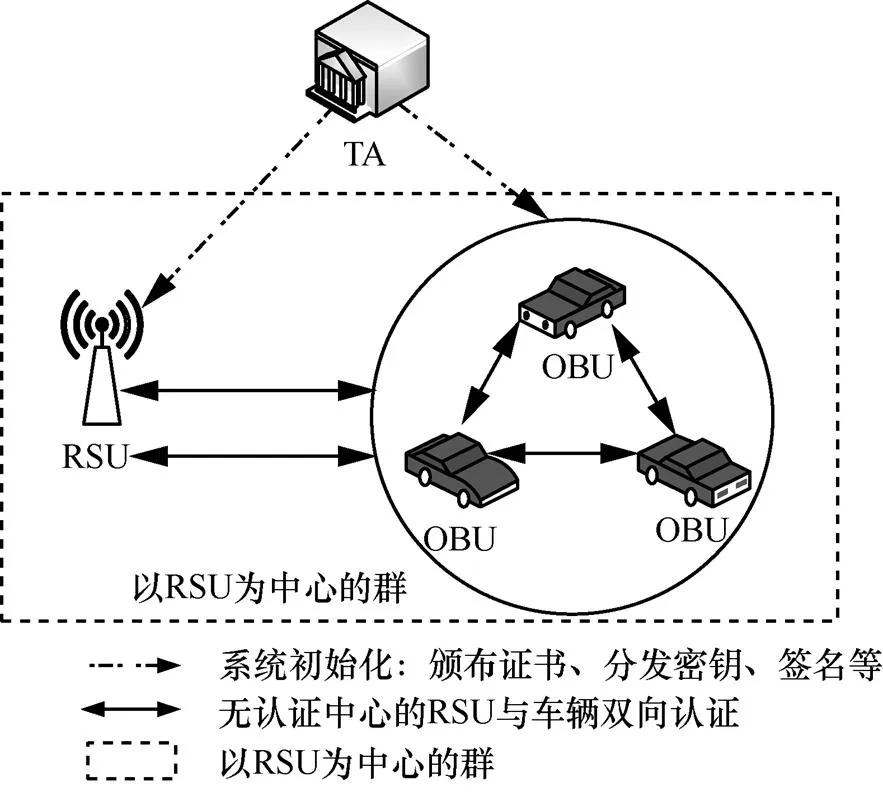

本文的系统结构模型如图1所示。其主要由可信度最高的可信中心(TA)、RSU以及车辆3个部分构成。

1) 可信中心(TA)。TA为整个系统的可信认证中心,具有足够的计算能力和存储能力。其负责车载自组网中所有实体的注册、管理工作,揭露处于交通纠纷事件中车辆的真实身份信息以及公布非法车辆的撤销信息。在本文中,车辆和RSU在使用前均需到TA处进行注册,获得相关证书及系统参数。

2) 路边单元(RSU)。RSU均匀分布在路边,与TA进行有线通信,与车辆进行无线通信,在相邻的RSU之间也能够通信。其主要负责认证处于自身管辖范围内车辆的合法性、协商密钥、建立通信群组以及协助TA对违法车辆进行谴责。

3) 车辆。每个车辆都装备有能够存储安全材料以及执行所有加密操作的OBU。

图1 系统结构模型

2.3 攻击模型

由于车载自组织网络通过无线信道进行通信,使其不可避免地面临许多威胁和攻击,例如,注入虚假错误的消息、篡改消息内容等。因此VANET的安全与车辆用户的生命财产息息相关,上述威胁和攻击会造成严重的后果。对此,本文总结了以下几种车载网中主要的攻击类型。这里只讨论对车载自组网内信息传输易遭受的攻击,而不考虑对车辆本身的物理攻击。

1) 假冒攻击。攻击者假冒其他车辆或RSU的身份进行通信。

2) 隐私攻击。攻击者通过车载自组网非法地获得其他车辆的敏感信息,从而获得车辆驾驶者的隐私信息,如司机的日常行踪。

3) 窃听攻击。攻击者可以是车辆或RSU,它们通过非法窃听获得车载自组织网络中的机密数据。

4) 虚假消息攻击。攻击者发布一些错误的信息,这些虚假的消息可能影响接收者对周围情况的判断,从而导致事故的发生。

5) 可否认攻击。当事故发生后,攻击者否认发送过该消息,并使相关部门无法对攻击者进行追责,从而逃避承担事故的责任。

6) 女巫攻击。恶意车辆通过使用多个身份进行攻击,这些身份既可以是盗用其他车辆的身份,也可以是虚假身份。

针对上述几种主要的攻击手段,引言提出的完整性和认证性能够抵抗假冒攻击;隐私性能够抵抗隐私攻击;机密性能够抵抗窃听攻击;不可否认性能够抵抗虚假消息攻击和可否认攻击;针对女巫攻击,可通过对通信实体进行身份认证的方法,达到抵抗女巫攻击的目的。

3 高效的群组协商通信协议

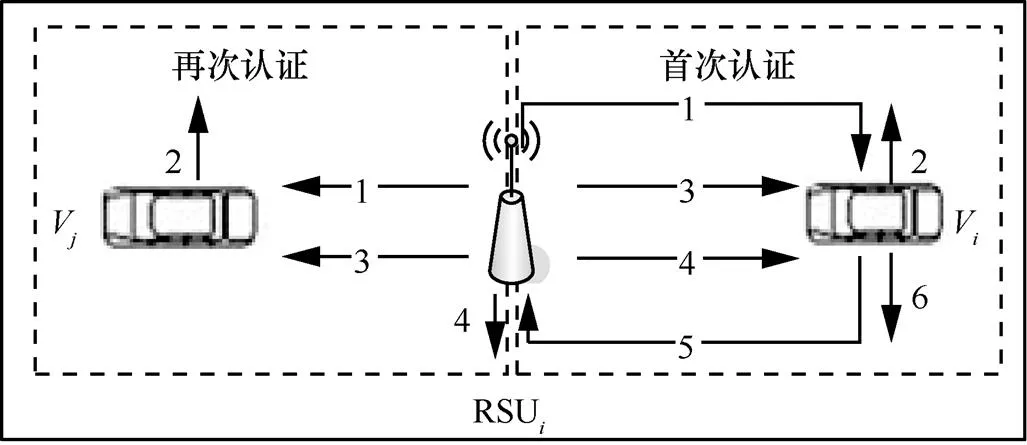

本文的系统设计如图2所示,其主要内容包括以下3个方面。

1) 系统初始化。生成并公布系统参数,为RSU和车辆分发密钥、签名消息、认证参数等。

2) 无认证中心的RSU和车辆双向认证。采用无认证中心的双向认证方式,避免向可信中心发送认证证书,减少了认证中心的负担,提高了认证效率,同时使用相邻RSU之间传递群密钥的方法,减少合法车辆的认证次数,从而提高了身份认证的速度。

3) 群密钥协商。采用群密钥协商的方式,使合法车辆加入以RSU为中心的群,进而进行节点通信。

图2 系统设计

3.1 系统初始化

表1 主要符号定义

3.2 高效的群组协商通信协议设计

本文所提出的高效群组协商通信协议,其详细设计如图3所示,系统初始化后,当目标车辆进入RSU1的通信范围内,首先需要与RSU1进行无身份认证以验证车辆身份的合法性。当身份认证完成后(即目标车辆为合法车辆),目标车辆将与RSU1协商群密钥加入群1进行通信,同时RSU1采用群密钥传递机制将该群的群密钥传递给附近区域的RSU2。当目标车辆移动到群2时,RSU2只需确认该目标车辆是否已经被附近RSU1认证过(即目标车辆是否为合法车辆),若该目标车辆已经完成认证,则直接进行群2的密钥协商,否则,对其身份进行进一步的认证。

图3 协议详细设计

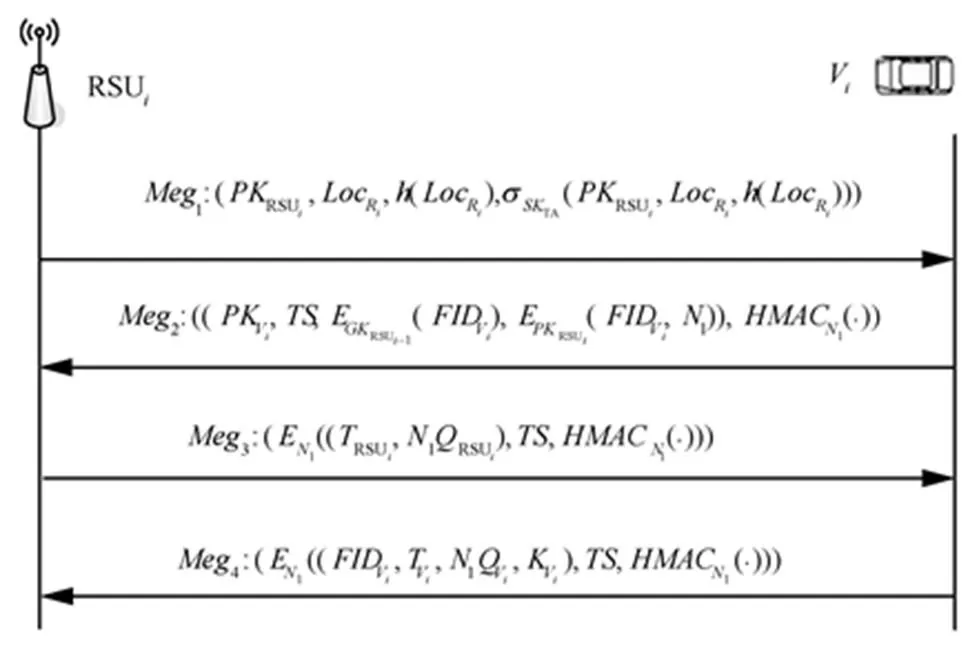

3.2.1 车辆和RSU双方认证

本文协议中车辆和RSU的身份认证是不需TA参与的相互自认证方式,同时相邻RSU采用群密钥传递机制,减少合法车辆的认证次数。车辆和RSU双方认证过程如图4所示,信息交互过程如图5所示。

图4 车辆和RSU双方认证过程

图5 RSUi与Vi双向认证信息交互过程

如图4所示,车辆进行首次认证时需要进行完整的身份认证过程,其共有6步。而已经完成过一次完整认证的车辆,当需要再次认证时,只需要完成前4步。

3.2.2 群组密钥的协商和更新

1) 群组密钥协商

完成身份认证后的车辆将进行群密钥协商过程,加入以RSU为中心的群,以便与RSU和群内其他合法成员进行通信。群密钥协商过程如图6所示。

图6 群密钥协商过程

2) 群密钥的更新

为了使处在通信群组中的车辆退出后,不妨碍群内其他车辆的通信,同时不能与群内成员继续进行通信,因此,该通信群组必须执行群密钥的更新过程。该过程如下所示。

4 可行性和安全性

4.1 方案可行性

4.1.1 双向认证的可行性

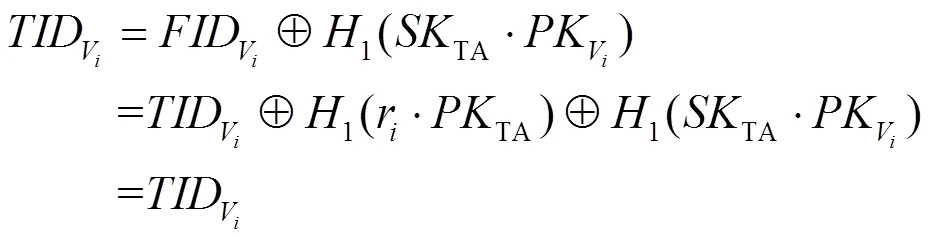

为了提高车辆身份认证的速度,减少合法车辆的认证次数,本文提出了不需TA参与的车辆与RSU双向认证方案,其可行性由定理1得到保证。

定理1 在第3.2.1节中,RSU是通过式(3)对车辆V的身份其进行认证的。当且仅当式(3)成立时,车辆V的身份是合法的。

证明 充分性。当式(3)成立时,车辆V的身份是合法的(即该车辆是合法车辆)。

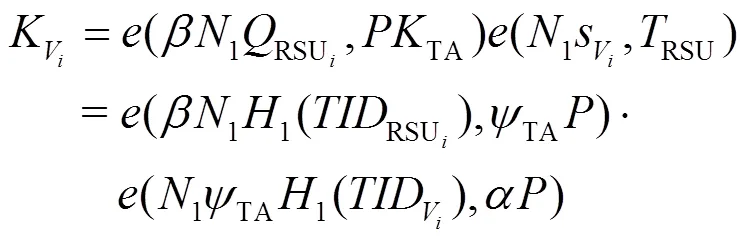

必要性。当车辆V的身份是合法的,式(3)成立。通过如下计算过程可以验证式(3)是否成立。

如式(3)所示的计算过程,如果车辆V的身份是合法的,则式(3)一定成立。因此,必要性证明完成。

通过上述证明,本文提出的车辆与RSU双向身份认证方案具有可行性。

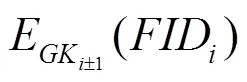

4.1.2 群密钥传输机制的可行性

4.2 方案安全性

4.2.1 消息的完整性和认证性

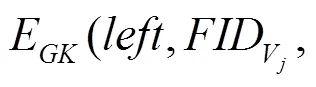

在本文所提出的通信方案中,消息的完整性和认证性是通过采用E() 和消息认证HMAC()实现的。若攻击者无法获得E() 和HMAC(),那么信息的完整性与认证性得到了保障。

在共享密钥被安全持有的情况下,若攻击者无法伪造消息,则在随机预言机下本方案对存在的伪造攻击是安全的。首先,考虑挑战者和攻击者之间的游戏。

Setup:挑战者给予攻击者一系列参数。

Guess:攻击者将一对E()和HMAC()发送给挑战者。

在游戏中,攻击者的优势定义为

=Pr[E()和HMAC()是有效的签名] (5)

因此,攻击者的优势是微乎其微的,本文方案是安全的。

4.2.2 消息的隐私性

定理2 该通信协议具有消息的隐私性,即攻击者获取车辆的真实身份并对车辆进行追踪是困难的。

4.2.3 消息的机密性

在路边单元RSU与车辆V进行通信的过程中,消息经过共享密钥1加密后进行传递,而共享密钥1是由车辆V随机产生,然后使用RSU的公钥加密之后进行转发。根据CDH困难性问题可知,攻击者在持有RSU公钥的情况下无法计算出私钥,进而无法得到共享密钥1,那么攻击者也无法获得使用1加密过的任何消息,因此保证了路边单元RSU与车辆V进行通信过程中消息的机密性。

4.2.4 消息的不可否认性

为了证明当出现意外事故时,该协议能够根据通信消息协助有关部门进行追责,通信具有不可否认性,给出证明如下所示。

定理3 不可否认性是指车辆发送某个消息后,其否认曾经发送过该消息是困难的。如交通事故发生后,相关部门在调查该事件时能够找出引发事故的关键消息并揭示出消息的发送车辆,即使该车辆否认其曾经发送过该消息。

综上所述,攻击者否认发送过该消息是困难的。

4.2.5 前后向保密性

为了证明该通信协议具有前后向保密性,即只有现有的群成员拥有当前群的群密钥,其证明如下所示。

定理4 该通信协议具有前后向保密性,即退出群的车辆获得新的群密钥是困难的,新加入群的车辆获得前向群密钥是困难的。

综上所述,攻击者V获得前后向群密钥是困难的,该通信协议具有前后向保密性。

5 性能分析与仿真

本文实验相关参数采用美国联邦公路管理局提供的真实数据[20]。实验道路场景实验道路长约900 m,包括5个车道和一个辅道,RSU分别部署在道路的100 m和700 m处,实验采用14:40:00~14:45:00时段的车辆移动数据,实验场景如图7所示,主要参数如表2所示。

图7 仿真实验场景

表2 仿真参数

5.1 认证时延

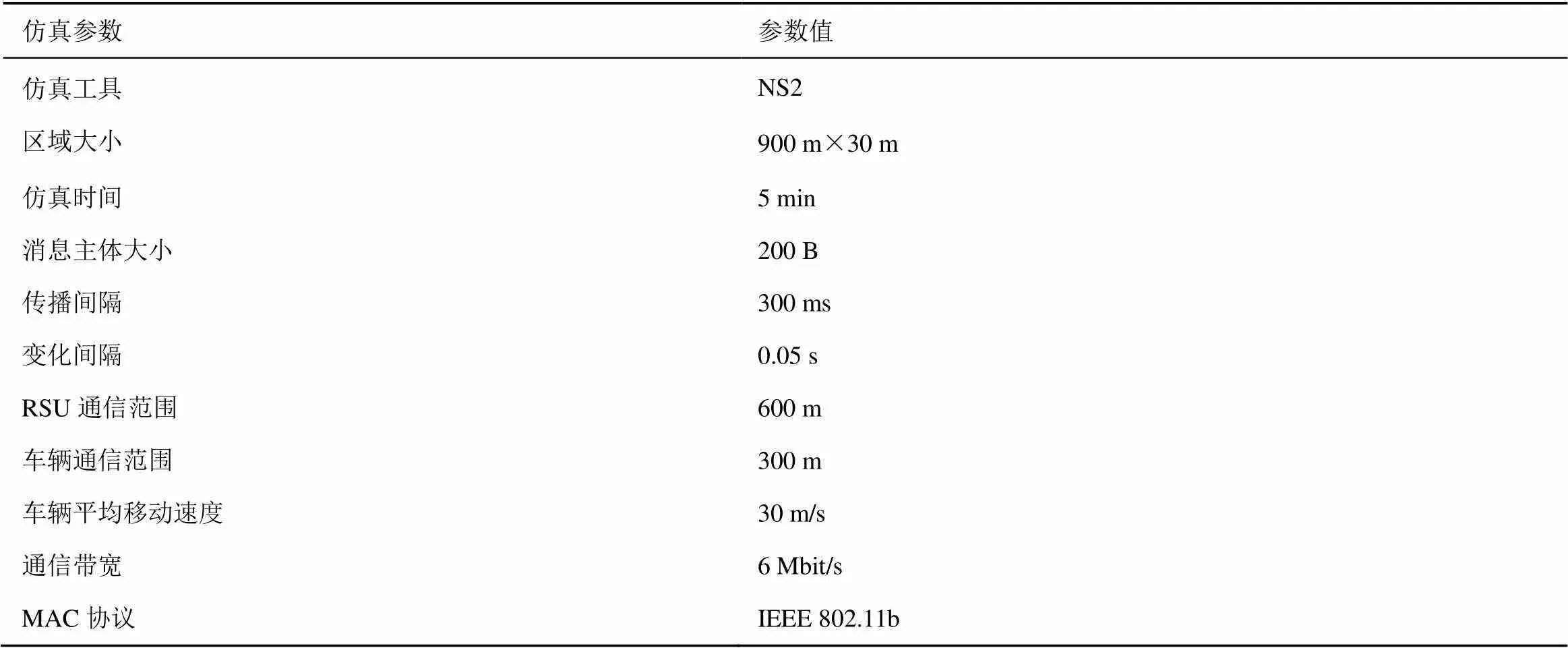

根据文献[11]中所述,实验在英特尔奔腾3.0 GHz处理器上运行,得到执行一次点乘操作所需的时间mul为0.6 ms,执行一次映射到点的散列操作mtp为0.6 ms,执行一次双线性映射对所需的时间par为4.5 ms。由于认证中散列、HMAC运算等消耗的时间极少,故忽略计算它们所需要的时间。因此,本文主要的计算开销为mul、mtp和par。表3所示的是RSU对辆车(均为非法车辆)进行认证时所需的计算量对比。对比的其他方案中合法车辆每经过一个RSU都需要进行完整的身份认证过程,认证次数频繁。而本文方案通过采用密钥传递机制,使合法车辆仅需进行一次完整的身份认证即可,减少了合法车辆身份认证的次数,进而从整体上提高了认证效率。

表3 计算量比较(完成n辆车认证)

由于本文提出的认证方案中,如果车辆已被某路段的RSU认证过(即该车辆为合法车辆),则当其进入该RSU附近其他RSU的通信范围,再次进行认证时,该认证过程只需进行到3.2.1节方案的步骤4)即可。因此,当某一车辆以一定的速度经过某个路段时,其仅需完成一次完整的从步骤1)~步骤6)的认证过程,而附近的RSU对其认证步骤仅需4步,且不需进行最为耗时的双线性映射操作,进而提高了认证效率。

如图8所示,本文方案与现有通信方案CPAS方案[16]、ARGB方案[18]和ABAKA方案[15]的认证时延均随车辆数目的增加呈上升趋势。当辆车中存在5%和10%的非法车辆时,本文方案的认证时延均小于其他对比方案。当道路上的非法车辆为15%时,本文方案的认证时延仍然小于ARGB和ABAKA方案,并与CPAS方案接近。当道路上的非法车辆为20%时,本文方案仍小于ARGB方案的认证时延。进一步发现,当车辆数目为100且非法车辆为5%时,本文方案的认证时延是CPAS方案的76%,是ABAKA方案的56%,是ARGB方案的43%。因此,本文方案前移具有较小的认证时延,且认证效率较高。

图8 车辆密度与认证时延

5.2 传输开销

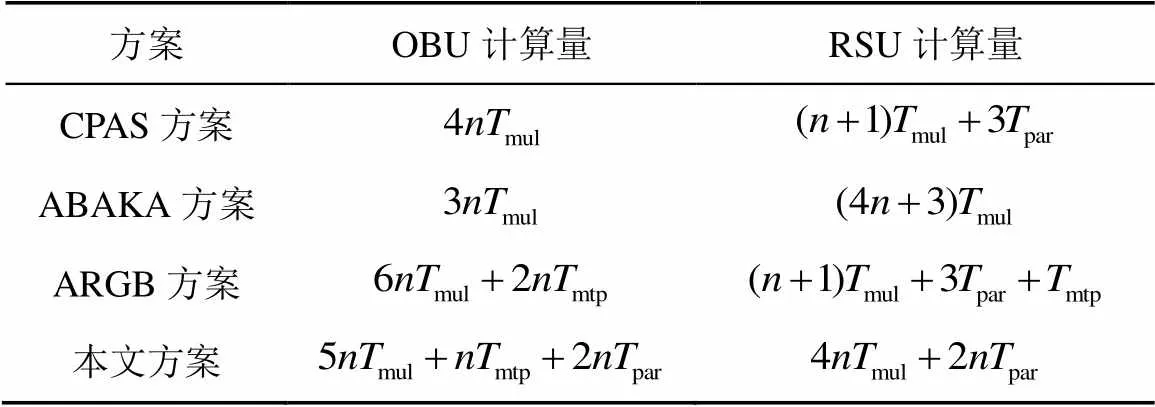

本文方案使用消息的大小表示传输开销。每条消息包括假名、HMAC和消息主体。其中,假名为42 B,HMAC为16 B,故每条消息(除消息主体外)需额外增加58 B。本文方案的传输开销与现有方案的传输开销对比结果如表4所示。

表4 传输开销比较(发送信息为n)

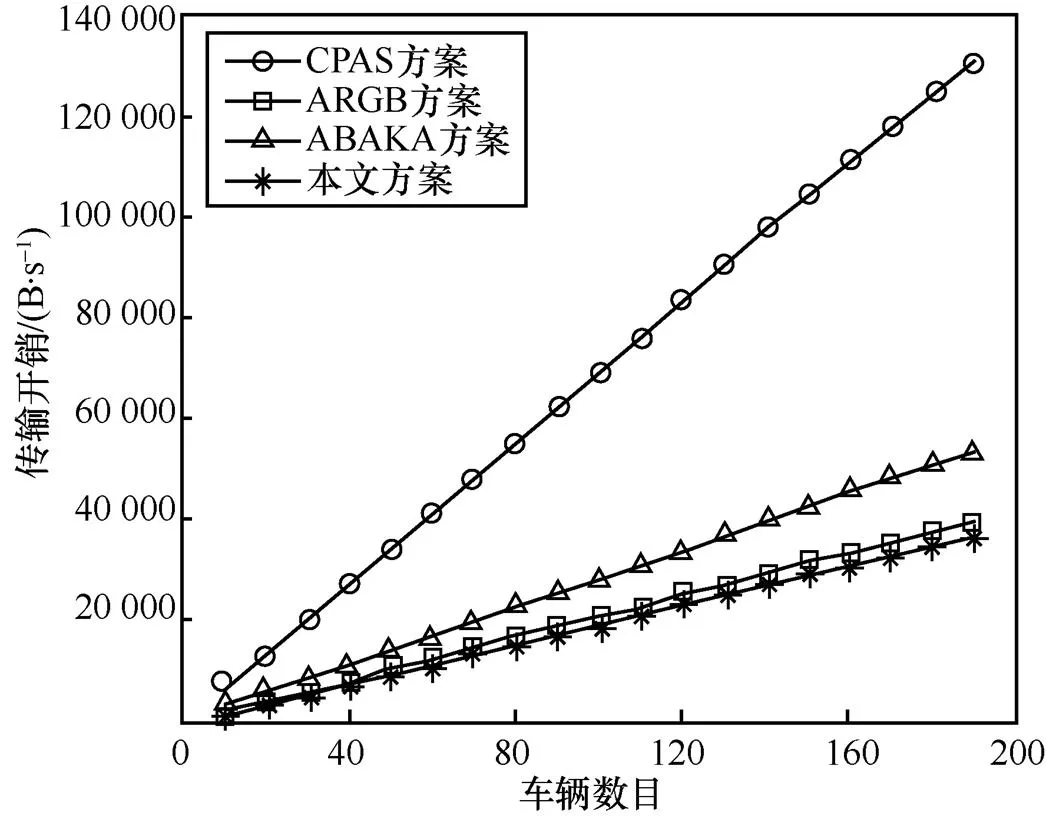

图9为当车辆数目为10~190时,CPAS方案、ABAKA、ARGB和本文方案的传输开销对比。从图9中可以看出,本文方案的传输开销最小。进一步分析可知,本文方案的通信开销是CPAS方案的27.4%,是ABAKA方案的67.9%,是ARGB方案的88.4%。

图9 车辆密度与传输开销

5.3 平均时延

根据文献[17]可知,消息的平均时延的定义如式(7)所示。

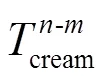

图10所示的是车辆数量对平均时延的影响。其中,本文方案的通信分为车辆与车辆(V-V)的通信和车辆与RSU(R-V)的通信。从图10中可以看出,随着车辆数目的增加,消息的平均时延也随之增加。其中,ABAKA方案和ARGB方案的平均时延较长。当车辆数目为100时,ABAKA方案和ARGB方案的平均时延分别为262 ms、96 ms,而本文方案R-V和V-V通信平均时延分别为8.5 ms和32 ms,远小于对比方案。

图10 车辆数量与通信的平均时延

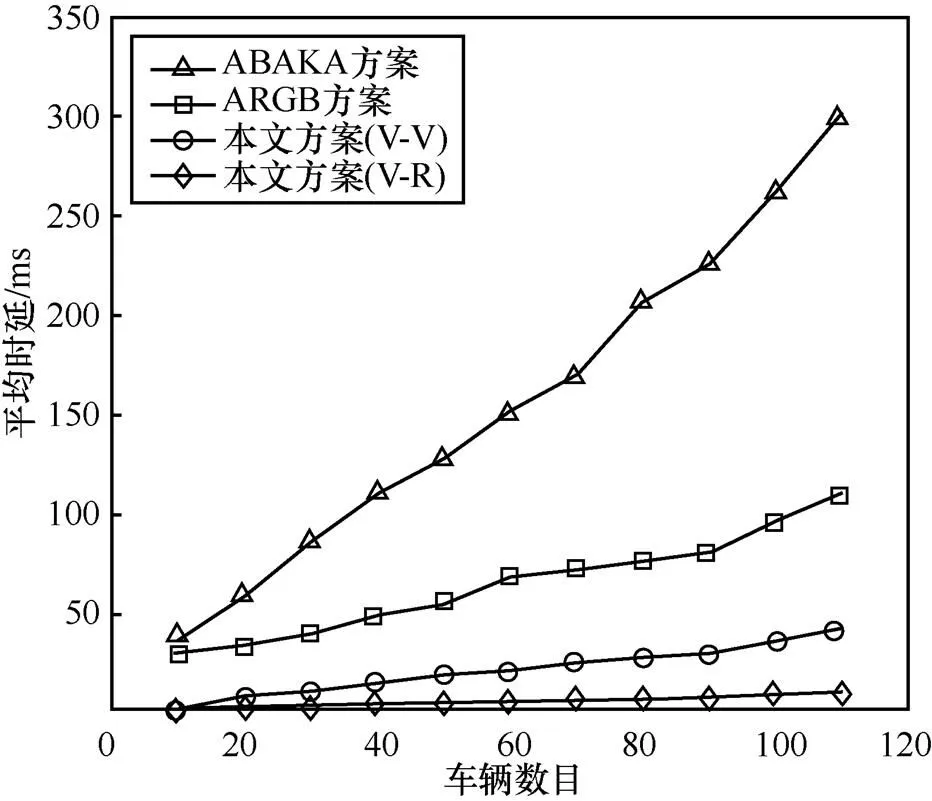

图11所示的是当道路上车辆的数目为60时,平均时延受车辆的行驶速度的影响。从图11中可以看出,平均时延的大小随车辆速度的变化而变化,并且ABAKA方案和ARGB方案的平均时延受车辆速度的影响较大,而本文方案的平均时延受车辆速度的影响较小。

在本文方案中,非法车辆进行一次完整的协商过程需要25.338 ms, 其中,身份认证需24 ms,而密钥协商部分需1.338 ms,由此可以看出,密钥协商所需的时间远小于身份认证所需的时间。此外,当车辆已经完成过一次完整认证过程之后,对其身份再次认证时仅需进行认证方案的前4步,减去了认证过程中计算最为耗时的双线性映射对所需的时间,且群密钥协商中只需进行简单运算,如幂运算、逆运算等。

综上所述,虽然本文方案增加了群密钥协商过程,但其所产生的负荷远小于认证所产生的负荷,因此,本文方案仍然具有较高的效率优势。

图11 车辆速度与平均时延

6 结束语

本文提出了一种无认证中心、高效的群组协商通信的方案,该方案具有以下特性。

1) 采用节点自认证的方式,通信过程不需第三方TA的参与,从而加快了认证速度。

2) 使用密钥协商产生密钥的方式代替RSU分发密钥,解决了通信中存在的单点失败问题。

3) 通过在RSU中使用群密钥传递的方式,减少了合法车辆的认证次数。

在将来的工作中,本文将针对在没有路边基础设施(即RSU)参与的情况下,针对车辆之间自行认证并进行可靠通信的问题展开进一步的研究。

[1] WHAIDUZZAMAN M, SOOKHAK M, GANI A, et al. A survey on vehicular cloud computing[J]. Journal of Network & Computer Applications, 2014, 40(1):325-344.

[2] JIANG S, ZHU X, WANG L. An efficient anonymous batch authentication scheme based on HMAC for VANETs[J]. IEEE Transactions on Intelligent Transportation Systems, 2016, 17(8):2193-2204.

[3] BITAM S, MELLOUK A, ZEADALLY S. VANET-cloud: a generic cloud computing model for vehicular ad hoc networks[J]. IEEE Wireless Communications, 2015, 22(1): 96-102.

[4] 宋成, 张明月, 彭维平, 等. 基于双线性对的车联网批量匿名认证方案研究[J]. 通信学报,2017,38(6):49-57.

SONG C, ZHANG M Y, PENG W P, et al. Research on batch anonymous authentication scheme for VANET based on bilinear pairing[J]. Journal on Communications, 2017, 38(6):49-57.

[5] DING Q, LI X, JIANG M, et al. Reputation management in vehicular ad hoc networks[C]//2010 International Conference on Multimedia Technology (ICMT). 2010:1-5.

[6] 李晋国, 林亚平, 李睿, 等. 车载自组织网络中基于椭圆曲线零知识证明的匿名安全认证机制[J]. 通信学报. 2013, 34(5): 52-61.

LI J G, LIN Y P, LI R, et al. Secure anonymous authentication scheme based on elliptic curve and zero-knowledge proof in VANET[J]. Journal on Communications, 2013, 34(5):52-61.

[7] WASEF A, SHEN X. MAAC: message authentication acceleration protocol for vehicular ad hoc networks[C]//Global Telecommunications Conference. 2009: 1-6.

[8] CALANDRIELLO G, PAPADIMITRATOS P, HUBAUX J P, et al. On the performance of secure vehicular communication systems[J]. IEEE Transactions on Dependable & Secure Computing, 2011, 8(6): 898-912.

[9] 吴黎兵, 谢永, 张宇波. 面向车联网高效安全的消息认证方案[J]. 通信学报, 2016, 37(11):1-10.

WU L B, XIE Y, ZHANG Y B. Efficient and secure message authentication scheme for VANET[J]. Journal on Communications, 2016, 37(11): 1-10.

[10] WASEF A, SHEN X. Efficient group signature scheme supporting batch verification for securing vehicular networks[C]//IEEE International Conference on Communications. 2010, 29(16): 1-5.

[11] CHIM T W, YIU S M, HUI L C K, et al. SPECS: secure and privacy enhancing communications schemes for VANETs[J]. Ad Hoc Networks, 2011, 9(2):189-203.

[12] 仲红, 黄丛林, 许艳,等. 高效的可撤销群签名方案[J]. 通信学报, 2016, 37(10):18-24.

ZHONG H, HUANG C L, XU Y, et al. Efficient group signature scheme with revocation[J]. Journal on Communications, 2016, 37(5):18-24.

[13] SUN J, ZHANG C, ZHANG Y, et al. An identity-based security system for user privacy in vehicular ad hoc networks[J]. IEEE Transactions on Parallel & Distributed Systems, 2010, 21(9): 1227-1239.

[14] ZHANG C, LIN X, LU R, et al. An efficient message authentication scheme for vehicular communications[J]. IEEE Transactions on Vehicular Technology, 2008, 57(6):3357-3368.

[15] HUANG J L, YEH L Y, CHIEN H Y. ABAKA: an anonymous batch authenticated and key agreement scheme for value-added services in vehicular ad hoc networks[J]. IEEE Transactions on Vehicular Technology, 2011, 60(1):248-262.

[16] SHIM K A. CPAS: an efficient conditional privacy-preserving authentication scheme for vehicular sensor networks[J]. IEEE Transactions on Vehicular Technology, 2012, 61(4):1874-1883.

[17] HU C, CHIM T W, YIU S M, et al. Efficient HMAC-based secure communication for VANETs [J]. Computer Networks, 2012, 56(9): 2292-2303.

[18] 王良民, 李晓君, 仲红. VANET中一种可撤销的车辆群组批认证方法[J]. 中国科学, 2013, 43(10): 1307-1325.

WANG L M, LI X J, ZHONG H. A revocable group batch verification scheme for VANET[J]. Science China, 2013, 43(10): 1307-1325.

[19] WAHAN A A, JUNG L T. Security framework for low latency vanet applications[C]//International Conference on Computer and Information Sciences. 2014:1-6.

Efficient communication protocol of group negotiation in VANET

HAN Mu1, HUA Lei1, WANG Liangmin1, JIANG Haobin2, MA Shidian2

1. Computer Science and Communication Engineering, Jiangsu University, Zhenjiang 212013, China 2. Automotive Engineering Research Institute, Jiangsu University, Zhenjiang 212013, China

An efficient communication protocol of group negotiation was proposed. The protocol adopted self-checking authentication in group to avoid the nodes sending certificates to the authentication center which improved the efficiency of identification. At the same time, the group establishment among nodes which through negotiation ensured the communication confidentiality and prevented the phenomenon of single-point failure. Besides, a group key transmission scheme was proposed to reduce the frequency of authentication for legal vehicles and improve the speed of joining in the group. At the end, theoretical analysis and simulation results demonstrate that the proposed protocol not only meets the security requirements of communication in VANET, but also shows much better performance than previous reported schemes on verification delay, transmission overhead and average delay.

efficient authentication, key negotiation, group communication, vehicle ad hoc network

TP393

A

10.11959/j.issn.1000-436x.2018009

韩牟(1980-),女,吉林省吉林市人,江苏大学副教授、硕士生导师,主要研究方向为密码学、网络安全等。

华蕾(1992-),女,河南南阳人,江苏大学硕士生,主要研究方向为车载网通信安全。

王良民(1977-),男,安徽潜山人,江苏大学教授、博士生导师,主要研究方向为物联网信息处理技术、物联网安全协议、车联网安全结构。

江浩斌(1969-),男,江苏启东人,江苏大学教授、博士生导师,主要研究方向为道路车辆运行安全主动防控技术与理论、智能交通运输技术等。

马世典(1977-),男,安徽萧县人,江苏大学副教授、硕士生导师,主要研究方向为智能网联汽车、交通信息与安全等。

2017-09-05;

2017-12-10

马世典,masd@ujs.edu.cn

江苏省重点研发计划基金资助项目(No.BE2017035);江苏省“六大人才高峰”基金资助项目(No.DZXX-012);江苏省自然科学基金资助项目(No.12KJD580002);江苏省研究生创新基金资助项目(No.KYLX_1057)

: The Key Research and Development Plan of Jiangsu Province (No.BE2017035), The Six Talent Peaks Project of Jiangsu Province (No.DZXX-012), The Natural Science Foundation of Jiangsu Province (No.12KJD580002), Jiangsu Graduate Innovation Fund (No.KYLX_1057)