基于高冲突修正的D-S证据融合方法

2018-01-19,,,

,, ,

(1.山东师范大学 信息科学与工程学院,济南 250358; 2.山东省分布式计算机软件新技术重点实验室,济南 250358; 3.山东财经大学 数学与数量经济学院,济南 250014)

0 概述

D-S(Dempster-Shafer)证据理论是由Dempster提出,后由其学生Shafer做进一步推广,最终形成的一种处理不确定性推理问题的完善理论。在处理不确定信息方面,D-S证据理论目前已在图像处理、故障诊断、人工智能等多个领域得到了广泛的应用[1-2],与此同时算法也被不断地改进[3-5]。D-S证据理论虽然在处理不确定信息方面得到了广泛的应用,但仍存在一些问题,例如:当信息源之间存在高冲突证据时,可能会出现直观分析结果与计算结果相悖的结论,文献[6-7]中所列举的例子有力地证明了这一点,由此也说明,原有方法在计算高冲突的证据时存在一定的缺陷,需要对证据源或组合规则进行修正。文献[8]提出了一种将冲突系数分配给各焦元的方法,虽然该方法实现了对高冲突证据的处理,削弱了高冲突证据对融合结果的影响,也提高了聚焦效果,但由于该方法对所有证据都进行了冲突系数的分配,导致了源证据的失真。文献[9]提出一种基于迭代合成的D-S证据理论改进方法,虽然得到了较好的融合结果,但其迭代次数是不确定的,并且时间复杂度较大。文献[10]方法主要对高冲突的证据进行了修正,但在对比正常数据时其效果没有原始方法收敛速度快。文献[11]提出了一种冲突再分配的方法。该方法对证据分类并根据折扣系数来处理高冲突的证据,可以在一定程度上对证据源进行有效处理,但增加了计算的复杂度。

针对以上方法的不足,本文提出一种综合考虑证据信任度和虚假度的D-S证据融合方法。该方法对判定为高冲突的证据进行修正,在保证原始组合规则优势的基础上,削弱证据间的冲突程度。

1 D-S证据理论及分析

1.1 D-S证据理论

定义1基本概率分配

对任意A∈Θ,若m(A)>0,则称A为焦元,组合公式如下:

A≠Ø

(1)

其中,K是归一化常数,如式(2)所示。

(2)

在上式中,Aij是mi的焦元,mi(Aij)表示第i个证据源中第j个焦元的基本概率赋值。

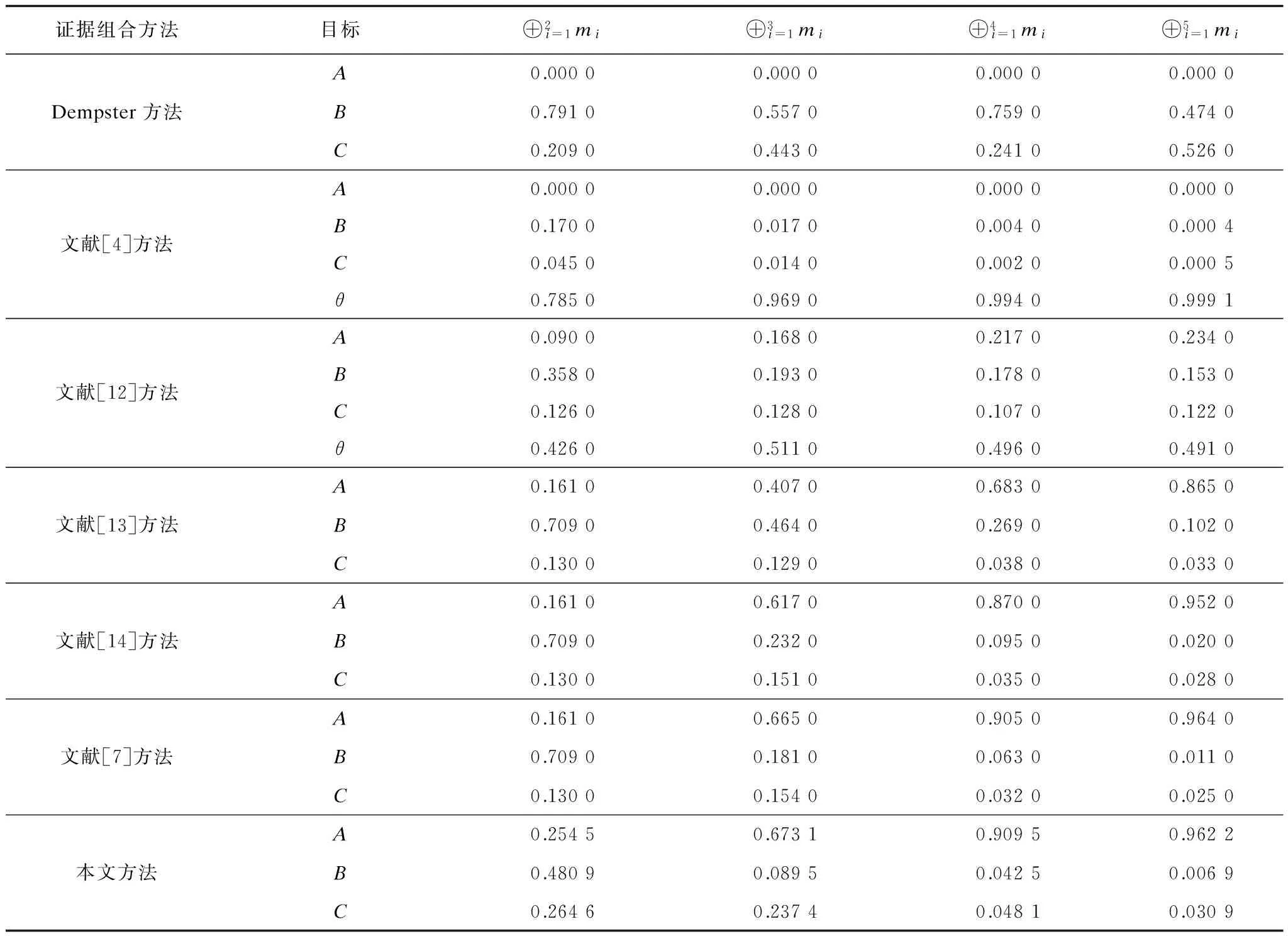

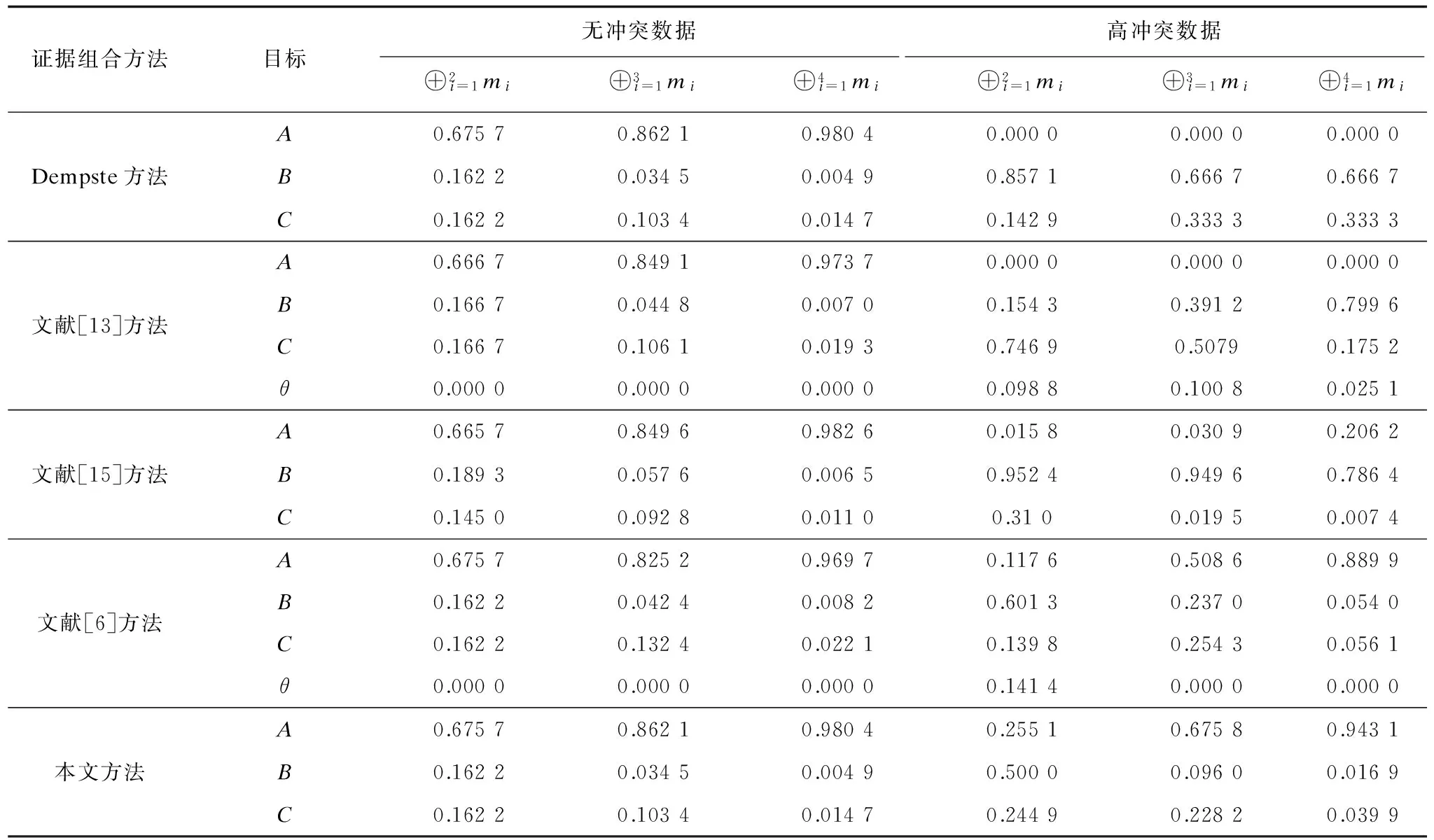

K的取值范围为[0,1],当K=0时证据间完全冲突,此时Dempster组合规则不能使用;当K=1时证据间完全不冲突,此时Dempster组合规则能产生最好的效果;当0 D-S证据理论不是在任何情况下都适用的,当证据间的冲突较大时就有可能出现与事实相悖的结论。冲突的形成是多方面的,比如传感器的故障、一些外界因素的干扰等都有可能造成证据源出现问题,从而导致融合结果出现与事实相悖的结论。因此,应在融合之前对干扰信息进行处理,以达到理想的融合结果。 例1在辨识框架Θ={A,B,C}下有2条证据E1和E2,其基本概率赋值为: E1:m1(A)=0.99,m1(B)=0.01,m1(C)=0 E2:m2(A)=0,m2(B)=0.01,m2(C)=0.99 通过分析可以看出,证据E1几乎完全支持A,证据E2几乎完全支持C。对于B,2个证据的支持程度都不高,即B的可信度不高。通过式(1)的计算得到m(A)=m(C)=0,m(B)=0.000 1/k=1,计算结果是支持B,这与事实不相符,可信度较低的B经过融合后得到了最大信任度,显然这有悖常理。在这里即使加上一条m3(A)=0.99,m3(B)=0.01,m3(C)=0,合成的结果仍然为m(A)=0,结果仍是错误的。通过计算冲突度k=0.999 9,可以表明其为高冲突证据,造成高冲突的原因可能是高冲突的证据源或是D-S证据理论合成规则的不足,另外单纯的D-S证据理论本身的不足也可能会造成证据的高冲突。 定义2Pignistic概率 在识别框架Θ={Θ(1),Θ(2),…,Θ(n)}下,Θ中的每个单子集都是独立的,若满足[6]: (3) 则称BetPmi(Θj)为基本信任分配mi下的Pignistic概率。其中,|A|表示A中所包含元素的个数。 Pignistic概率是一种对子集元素的分配,例如辨识框架Θ={a,b,c},T={{a,b},{b,c},{a,b,c}},m1={0.5,0.2,0.3},利用Pignistic概率计算: 定义3相似度 在识别框架Θ下,有2个证据分别为m1、m2,通过Pignistic概率转换后两证据之间的相似度计算公式为: (4) 证据的相似度描述的是两证据间的相似程度,其取值范围为[0,1],取值越大说明两证据间的相似度越大,冲突就越小。 当有多个证据存在时,证据间的相似度可组成如式(5)所示的相似度矩阵。 (5) 由式(4)易得,矩阵中的对角线表示的是证据本身的相似度,因此,对角线上的值都为1,而由于计算相似度是标量计算,因此矩阵关于正对角线对称。 定义4信任度 证据的信任度用于描述其他证据对某一证据的信任程度,表示证据在整体证据中被支持的程度。 假设有n个证据体m1,m2,…,mn,则每个证据的信任度计算公式为: (6) 通过计算得到每条证据的信任度,组成如式(7)所示的信任度向量。 CrdPm=[CrdPm1,CrdPm2,…,CrdPmi] (7) 定义5虚假度 虚假度用于描述证据在整体中的虚假程度,证据的虚假度是与信任度相对的,信任度越小其虚假度越大。 在统一识别框架Θ下,多个证据源的冲突如式(8)所示。 (8) 从证据源中去掉第j个证据源后剩余证据的冲突如式(9)所示。 (9) 从式(9)很容易看出0≤kj≤k0≤1,因此,定义证据的虚假度为: (10) 当只有m1和m22个证据时,Fal(m1)=Fal(m2)=k0。 由式(10)可知:当k0=kj时,Fal(mj)=0,这说明第j条证据的虚假度为0,对冲突系数k0没有影响,同时也说明第j条证据不是造成冲突的主要原因;当kj=1时,k0=1,则k0=kj,Fal(mj)=0,这就说明第j条证据对全局冲突没有影响;当k0=1,kj<1时,Fal(mj)=1,这表明第j条证据是造成全局冲突的主要原因,在融合时应当减小其对融合结果的影响;当0 证据的信任度描述的是其他证据对本证据的支持程度,支持度越大,与其他证据的变化趋势就越相近,即本证据越可靠,在融合过程中不需要对其进行修改。证据虚假度描述的是和其他证据间的不一致性,如果证据的虚假度越大,那么与其他证据的冲突也就越大,证据的可靠性越差,因此,在融合前应证据进行修正以减小其在融合过程中的影响。 证据焦元分配的权重为: τi=CrdPmi-Fmi 为保证τi>0,可以将τi加1,因此,权重系数可表示为: τi=CrdPmi-γ×Fmi+1 (11) 对式(11)进行归一化处理后得到: (12) 本文以Ti作为权重系数对高冲突证据进行加权平均处理,以降低其对融合结果的影响。 在式(11)中γ的取值为1或2,取值的主要依据是冲突系数,在加权平均之前如果其冲突系数大于0.99,则γ的取值为2,如果小于等于0.99,则γ的取值为1。当证据的信任度较小时,应最大限度地降低高冲突证据的虚假度,提高其信任度。通过降低高冲突证据的虚假度也使其收敛速度得到了提高。对于高冲突证据的判定,本文通过设置阈值来进行判断,其值根据经验或经过训练得到,计算步骤如下: 1)将n个证据利用式(3)转换成基本概率赋值; 2)根据式(4)计算证据间的相似度,并根据式(6)计算证据的信任度,组成信任度矩阵; 3)利用式(10)计算证据的虚假度; 4)对得到的信任度和虚假度进行排序,根据所给阈值判定高冲突证据; 5)对高冲突的证据进行加权平均; 6)利用Dempster组合规则进行证据融合。 为验证本文算法的有效性,本文进行了2组实验:第1组实验数据来源于文献[7],主要是将本文算法和典型算例及改进算法在融合结果的收敛速度上进行对比;第2组实验数据来源于文献[9],主要是对不含有高冲突证据和含有高冲突证据的情况进行对比。 现有6个不同性质的传感器对空中某个目标进行观测识别,设辨识框架Θ={A:民航机,B:轰炸机,C:战斗机},将5个传感器对观测目标所获取的信息转化为识别框架下的基本概率赋值,在识别框架下得到5条证据: m1(A)=0.50,m1(B)=0.20,m1(C)=0.30 m2(A)=0.00,m2(B)=0.85,m2(C)=0.15 m3(A)=0.65,m3(B)=0.10,m3(C)=0.30 m4(A)=0.65,m4(B)=0.25,m4(C)=0.10 m5(A)=0.55,m5(B)=0.10,m5(C)=0.35 上述5条证据的实验结果对比如表1所示。 表1 融合结果对比 从表1中最终的融合结果可以看出:Dempster方法和文献[4]方法认为是轰炸机,从上述描述分析可知应当为民航机,计算结果与分析结果不同,因此,可判定前两种方法存在一定的缺陷。在本文算法中,由于冲突系数k的值为0.999 1大于0.99,因此将参数γ的值设为2,在对证据的信任度和虚假度排序之后,将信任度小于0.5同时虚假度大于0.5的证据进行加权平均,其他证据不做调整。通过分析得出证据m1~m5都被认为是民航机,经过计算得出他们的信任度都大于0.5,虚假度较小。证据m2被认为轰炸机的可能性比较大,显然与其他证据存在较大的分歧,因此,可断定证据m2为不可靠证据,通过计算得到证据m2的信任度为0.148 4,虚假度为0.991 9,与分析结果相符,因此,判定证据m2为高冲突证据,应对其进行加权平均修正。 本文实验运用7种方法对5组证据进行计算,其中前4种是比较传统的方法,后3种是对传统方法的改进,从实验结果容易得出前两种方法都存在一票否决的情况,与事实不相符,其他方法虽然不存在一票否决的情况,但另外通过5种方法的对比(如图1所示)可以看出,本文方法在判定目标后的收敛速度较其他4种方法要快。 冲突证据和无冲突证据的对比实验使用如下数据: 无冲突证据: m1(A)=0.5,m1(B)=0.2,m1(C)=0.3 m2(A)=0.5,m2(B)=0.3,m2(C)=0.2 m3(A)=0.6,m3(B)=0.1,m3(C)=0.3 m4(A)=0.8,m4(B)=0.1,m4(C)=0.1 高冲突证据: m1(A)=0.5,m1(B)=0.2,m1(C)=0.3 m2(A)=0.0,m2(B)=0.9,m2(C)=0.1 m3(A)=0.6,m3(B)=0.1,m3(C)=0.3 m4(A)=0.8,m4(B)=0.1,m4(C)=0.1 2种情况下的实验结果比较如表2所示。 表2 有冲突证据和无冲突证据情况的对比 实验2通过对不含有冲突证据和高冲突证据情况进行实验对比,得到以下结论:本文方法在没有冲突证据时与传统的D-S证据理论有相同的融合结果,其结果较其他4种方法也是最优的,因此可以得出,本文方法具有较好的使用性和较强的变通性。 通过上述2组实验结果的比较可以看出,本文方法不仅在收敛速度上得到了大幅提高,同时适用于高冲突的证据和不含冲突的证据,在不含有冲突证据的情况下具有传统D-S证据理论的优势。 本文提出一种高冲突证据判定和修正方法。结合信任度和虚假度综合判定是否为高冲突证据,对结果加权修正后再利用Dempster组合规则进行证据融合。实验结果表明,本文方法能够正确判断高冲突证据,并且具有较快的收敛速度,可适用于大规模的证据融合。由于焦元较多时可能会出现数据爆炸现象,因此下一步研究将加入分类处理过程,得到有效信息后再进行证据融合。 [1] QUOST B,MASSON M H,DENCEUX T.Classifier Fusion in the Dempster-Shafer Framework Using Optimized t-norm Based Combination Rules[J].International Journal of Approximate Reasoning,2011,52(3):353-374. [2] CHEN Q,WHITBROOK A,ROADKNIGHT U A C.Data Classification Using the Dempster-Shafer Method[J].Journal of Experimental & Theoretical Artificial Intelligence,2014,26(4):493-517. [3] ZADEH L A.A Simple View of the Dempster-Shafer Theory of Evidence and Its Implication for the Rule of Combination[J].AI Magazine,1986,7(2):85-90. [4] YAGER R R.On the Dempster-Shafer Framework and New Combination Rules[J].Information Sciences,1987,41(2):93-137. [5] DANIEL M.The DSm Approach as a Special Case of the Dempster-Shafer Theory[M]//MELLOULI K.Symbolic and Quantitative Approaches to Reasoning with Uncertainty.Berlin,Germany:Springer,2007:381-392. [6] 毕文豪,张 安,李 冲.基于新的证据冲突衡量的加权证据融合方法[J].控制与决策,2016,31(1):73-78. [7] 宋亚飞,王晓丹,雷 蕾,等.基于信任度和虚假度的证据组合方法[J].通信学报,2015,36(5):102-107. [8] 曲圣杰,程咏梅,潘 泉,等.冲突再分配DSmT及解决证据间矛盾的新方法[J].控制与决策,2009,24(12):1856-1860. [9] 胡海亮,钟求喜,刘 浏.基于迭代合成的D-S证据理论改进方法[J].计算机应用研究,2016,33(10):2985-2987,3044. [10] 卢正才,覃 征.证据合成的一般框架及高度冲突证据合成方法[J].清华大学学报(自然科学版),2011,51(11):1611-1615,1626. [11] 柯小路,马荔瑶,朱 儒,等.证据理论的模糊折扣方法[J].小型微型计算机系统,2015,36(2):285-289. [12] 孙 全,叶秀清,顾伟康.一种新的基于证据理论的合成公式[J].电子学报,2000,28(8):117-119. [13] MURPHY C K.Combining Belief Functions when Evidence Conflicts[J].Decision Support Systems,2000,29(1):1-9. [14] 邓 勇,施文康,朱振福.一种有效处理冲突证据的组合方法[J].红外与毫米波学报,2004,23(1):27-32. [15] 韩德强,杨 艺,韩崇昭.DS证据理论研究进展及相关问题探讨[J].控制与决策,2014,29(1):1-11.1.2 D-S组合规则分析

2 高冲突证据修正方法

2.1 Pignistic概率

2.2 证据的相似度

2.3 信任度

2.4 虚假度

2.5 证据修正

3 实验与结果分析

3.1 实验1

3.2 实验2

4 结束语