CERNET网络安全管理成熟度模型的研究与构建①

2017-07-19贺晓春

贺晓春

(四川信息职业技术学院, 广元 628040)

CERNET网络安全管理成熟度模型的研究与构建①

贺晓春

(四川信息职业技术学院, 广元 628040)

针对CERNET网络存在规划、建设和管理的缺陷, 通过对网络安全管理主要因素分析、网络安全管理成熟度梯度模型划分, 提出了成熟度五个层次-五个梯度矩阵, 构建了一种网络安全管理成熟度模型. 该模型不仅能检视CERNET网络安全管理漏洞和缺陷, 利用该模型对四川信息职业技术学院校园网安全管理进行了实证分析, 结果表明该院的成熟度为规范级, 同时促进了网络安全管理水平的提高.

CERNET网络; 安全规约; 构建; 成熟度

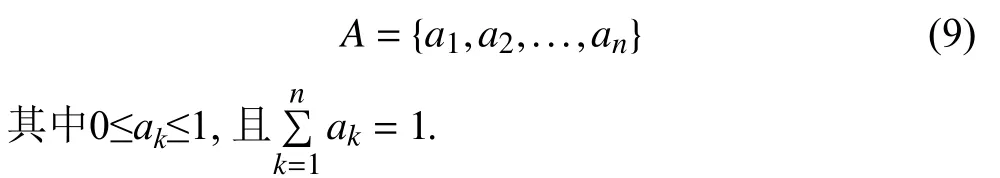

引言

中国教育和科研计算机网络(China Education and Research Network, CERNET)经过20多年的发展, 各级各类教育和科技机构有2000多家, 其中高等学校在1600所以上, 联网主机数量超过120万台, CERNET用户超过2000 万人, CERNET校园网已经不仅仅是一个为学校教学、科研和管理等提供平台的角色, 同时还要满足全体师生网上办公、资料共享、数字化教学、文献检索、网络社交、网上娱乐、网络购物等需求. 但是CERNET校园网络建设和发展过程中, 普遍存在着“重技术、轻安全、轻管理”的现象[1]. 伴随着网络的快速发展, 网络主机规模的急剧增加, 网络用户的快速增长和各类网络应用的增长, 各类的网络入侵增多及网络病毒的广泛传播, 使得校园网的安全问题面临着诸多严峻的挑战. 为了应对CERNET校园网网络安全, 国内主流的采用了定量评价方法、定性评价方法、定性与定量相结合的评价方法来评估CERNET校园网网络安全及网络安全管理. 由于上述方法的主观性太强, 对评价者自身水平的要求很高, 适用性相对较差, 而网络安全评价是一个复杂的过程, 需要考虑的因素诸多, 因此仅仅只使用定性评价方法很难非常准确地对网络安全进行一个评判[2]. 鉴于此, 本文提出了CERNET校园网网络安全管理成熟度模型的构建, 并利用该模型对四川信息职业技术学院校园网安全的管理水平进行了验证分析.

1 传统项目管理成熟度模型

项目管理成熟度模型是评价和改进组织项目管理水平的一种框架方法[3]. 依据项目管理成熟度模型可以将企业项目管理水平依次划分为相应等级, 从而形成一个有序的管理水平平台. CERNET校园网管理部门可以借鉴项目管理成熟度模型来检验自身的CERNET校园网项目管理水平, 认识到自身管理工作存在的不足, 以便为改进网络管理工作提供参考和依据, 最终使网络安全管理水平不断提高[4]. 项目管理成熟度模型提出以后逐渐演化为多种具体形式, 如CMM(Capability Maturity Model for Software)模型、OPM3(Organization Project Management Maturity Model)模型、K-PMMM模型等最为常见.

1.1 CMM模型

CMM模型主要用于软件承包能力的评价及质量改善方面[5], 重点侧重软件开发过程的项目管理能力提高. 截止到目前, CMM模型已经成为最权威的项目管理评估认证体系, CMM模型包括初始级、可重复级、定义级、管理级、优化级五个基本等级.

1.2 OPM3模型

OPM3模型定义了评估组织通过对项目进行管理与控制以实现自身战略目标, 提高企业项目管理水平及市场竞争力的方法. OPM3模型的基本目标是通过评估企业项目管理能力, 不断改善企业的项目管理水平,以实现其预定战略意图.

1.3 K-PMMM模型

K-PMMM模型基于问卷调查分析法[4], 由不同层次进行项目管理能力的评估, 该模型的应用采用了与众不同的问卷调查方法. 通过有效设置问题并获取答案,找到影响企业项目管理能力的主要因素和存在问题, 为企业改进项目管理能力提供依据. K-PMMM模型将企业项目管理能力划分为5个基本层次, 由低到高依次为通用术语、通用过程、单一方法、基准比较、持续改进.

2 CERNET网络安全管理成熟度模型构建

2.1 成熟度层次-梯度矩阵构建

依据项目管理成熟度模型理论, 结合CERNET校园网安全管理工作的特点, 构造层次-梯度矩阵, 作为成熟度的评判与诊断安全问题依据.

2.1.1 影响网络安全成熟度的主要因素

校园网络安全既有软件又有硬件, 既有外部环境影响又有内部因素左右, 并且许多方面是相互制约相互影响的, 因每人看待问题角度不同而产生的结论也不同, 因此根据国家对网络安全相关制度, 查询多方资料结合网络管理经验提出如下指标体系, 影响整个CERNET校园网网络安全管理成熟度的因素主要有实体安全管理能力, 网络安全管理措施, 网络通信安全管理, 系统安全管理, 安全技术措施5个层面.

实体安全管理能力主要包含网络设备安全管理维护能力、媒体安全管理维护能力、网络安全管理环境等方面.

网络安全管理措施主要包含组织机构、规章制度、应急预案、安全培训等方面.

网络通信安全管理主要包含信息传输安全、审计跟踪措施、访问控制措施等方面.

系统安全管理主要包含操作系统安全、应用软件安全、数据库系统状态监控措施、用户身份鉴别、用户数据备份等方面.

安全技术措施主要包含恢复技术措施、安全审计功能、系统操作日志、服务器备份措施、防黑客入侵措施、计算机病毒防范措施等方面.

2.1.2 校园网络安全管理成熟度模型梯度划分

依据前文项目管理成熟度模型理论和国家安全法、GB20984, GB25058、GB22081等信息安全等级保护等评估与实施的国家规定的规范标准, 结合高校校园网络安全管理工作的特点, 将高校校园网络安全管理成熟度模型划分为混乱级、初始级、规划级、优化级和持续改进级等五个梯级. 高校校园网络安全管理成熟度模型的五个梯级定义如下:

混乱级是高校校园网络安全管理的最低级别, 处于混乱级成熟度水平的高校校园网络部门不能有效的识别网络安全危险源, 也不能采取针对性的措施对网络安全危险源进行防范管理, 不能采取事前控制方式对网络安全风险进行提前防范, 所采取的手段和方法也多是经验式和临时式的.

初始级指处于高校校园网络部门已经较为重视校园网络安全管理工作的重要性, 并采取了部分措施保障高校校园网络安全管理工作的顺利执行.

规范级指高校校园网络部门已经具备了较成熟的计算机网络实体安全管理能力, 能够对计算机和网络通信设备进行较完善的维护管理, 并建立了较完善的校园网络安全管理环境.

优化级指高校校园网络部门已经具备了十分完善的网络安全管理体系, 该阶段的网络安全管理工作已经集成化.

持续改进级是高校校园网络管理工作的最高水平标准, 该水平的高校校园网络管理部门有能力对校园网络管理工作进行自我优化和改进创新.

上述界定的高校校园网络管理成熟度的五个梯度为高校校园网络安全管理工作的不断改进奠定了基础,为高校校园网络安全管理工作提供了一个有序的方法,高校校园网络安全管理可以依据上述划定的梯度标准评价其网络安全管理工作的成熟度.

2.1.3 高校校园网络安全管理成熟度的五个层面

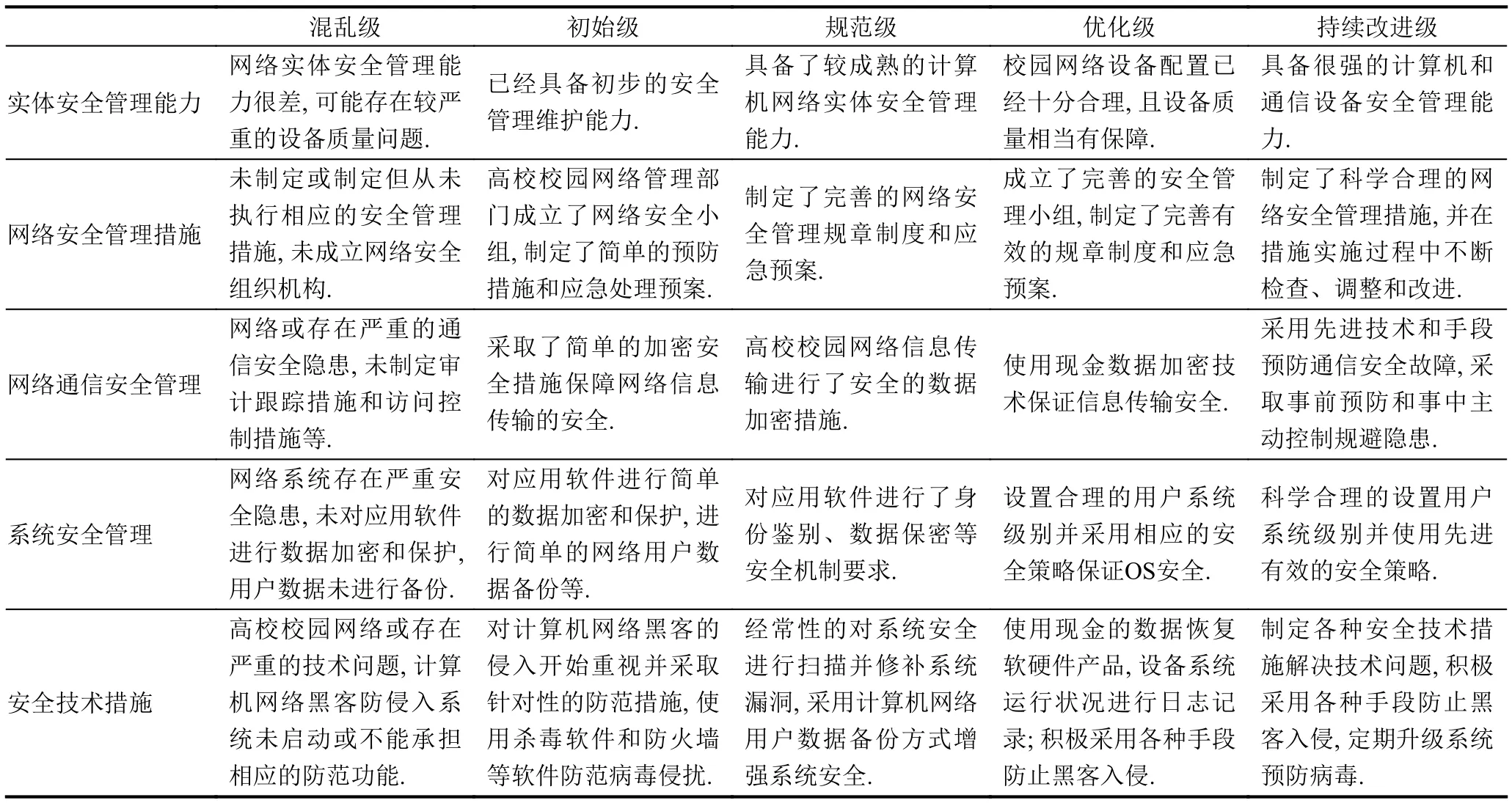

在确定了高校校园网络安全管理成熟度的五个梯度以后, 对高校校园网络安全管理成熟度的主要层面研究也是高校校园网络安全管理成熟度模型的重要组成内容. 依据前文对高校校园网络安全管理影响因素进行的分析, 将高校校园网络安全管理成熟度界定为以下五个方面, 即: 实体安全管理能力、网络安全管理措施、网络通信安全管理、系统安全管理、安全技术措施. 表1为高校校园网络安全管理成熟度的五个层面,针对高校校园网络安全管理成熟度的不同梯级界定了各层面的详细标准.

表1 高校校园网络安全管理成熟度的五个层面

2.1.4 校园网络安全管理成熟度的梯度-层次模型构建

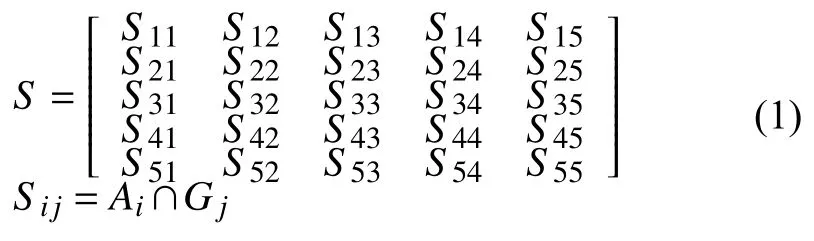

定义. Ai(i=1,..5)为CERNET校园网网络安全管理成熟度界定的5个层面Ai=(实体安全管理能力, 网络安全管理措施, 网络通信安全管理, 系统安全管理, 安全技术措施). Gj(j=1,..5)为网络安全管理成熟度的5个梯度Gj=(混乱级, 初始级, 规划级, 优化级, 持续改进级)Sij为对应的是安全合规和现状, 描述当前层面网络安全面临的问题与改进措施. 故校园网络安全管理成熟度的梯度-层次模型构建如下式(1)所示:

2.2 CERNET网络安全管理成熟度模型评价体系与指标

网络安全管理成熟度评价指标体系是一套能够综合、全面反映高校校园网络安全特征, 并且相互影响、相互制约、相互补充的具有内在关联的指标集合. 模型基于对国内外已提出的网络安全评价标准进行研究,提出CERNET校园网网络安全管理成熟度评价指标.

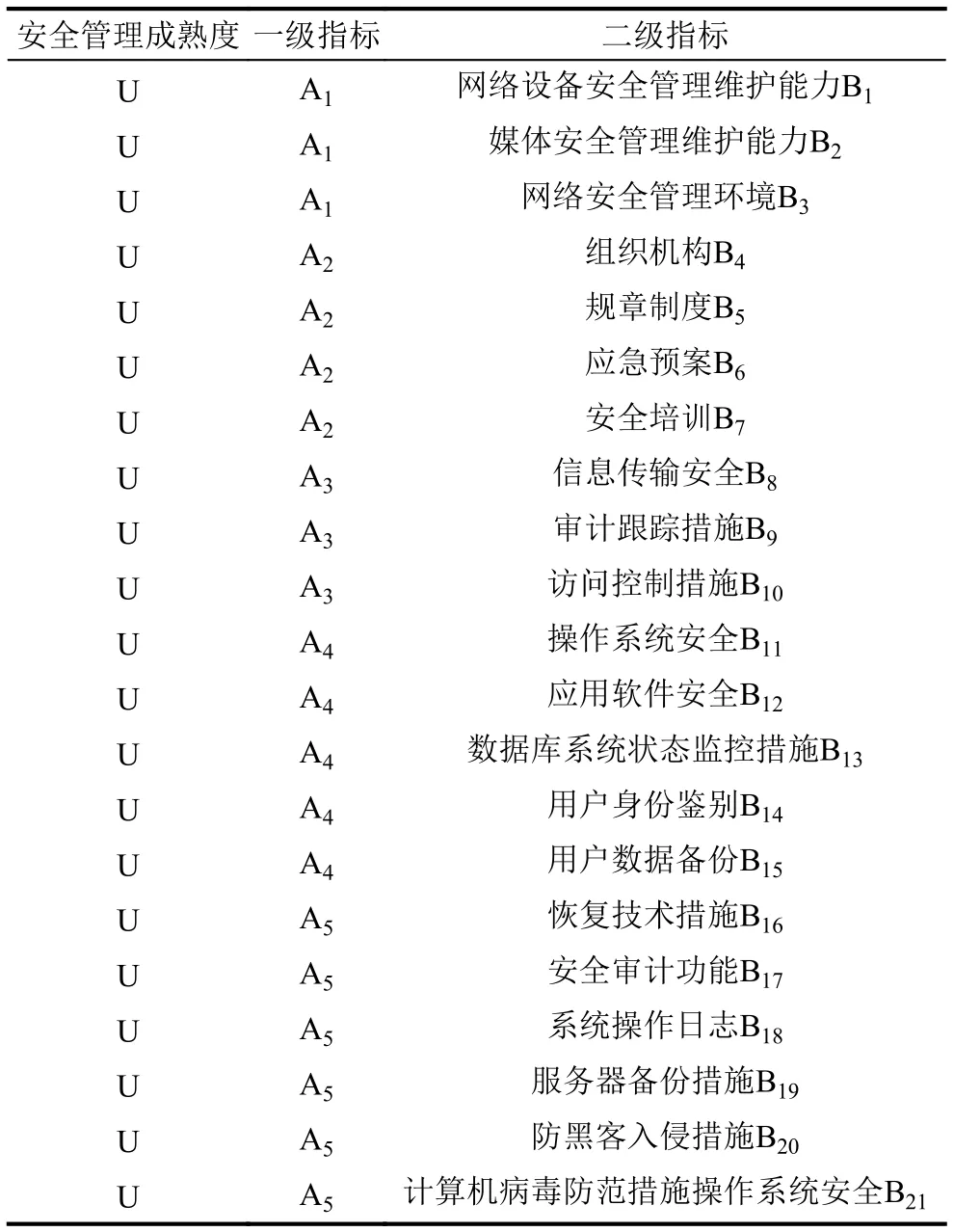

定义. U为CERNET网络安全管理成熟度; Bi(i=1,2, 3, 4, 5)为实施层, 包含网络设备安全管理维护能等21个指标.

说明: Ai(i=1, 2, 3, 4, 5)此时可以作为U的一级评价指标, A为评价体系的控制层, A1指标为实体安全管理能力, A2指标为网络安全管理措施, A3指标为网络通信安全管理, A4指标为系统安全管理, A5指标为安全技术措施理成熟度评价指标, 见表2所示.

表2 高校校园网络安全管理成熟度评价指标

2.3 CERNET校园网网络安全管理成熟度模型指标权重和成熟度值的计算

评价指标权重计算采用层次分析法和熵值法确定综合权重, 以确保权重结果的精确性和合理性.

其中: α为层次分析法计算权重的权重; 1-α为熵值法计算权重的权重. 该权重值可以采用经验法由专家直接确定.

2.3.1 层次分析权重w层次求法

步骤1. 假设因素Y有合集X构成, 其中X={x1, x2,…xn}, 那么可以利用层次分析法将合集X中任意两因素按照其重要程度进行比较分析, 最终获得集合B,B={b1, b2, …bn}, 那么bij即表示为Xi对Y的重要程度. 然后建立按照层次分析法建立层次模型, 然后在构造判断矩阵, 在层次结构模型中从第2层开始分析, 依次分析下层因素对上层因素的影响, 按照重要性标度含义表,构造相应的判断比较矩阵, 输出最底层判断矩阵位置.

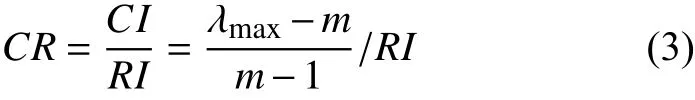

步骤2. 计算权向量进行一致性检验

计算最大特征根和对应的特征向量, 经检验满足一致性的特征向量即为权向量, 如果不能通过一致性检验, 则需要重新构造判断矩阵并计算权向量进行一致性检验. 一致性指标CI计算公式为:

当CR<0.1时, 既满足一致性检验, 反之, 则应该重新构造判断比较矩阵.

2.3.2 熵值权重w熵值求法

① 假设n个主体和m个评价指标, 其中xij为第i个主体对应的第j个指标.

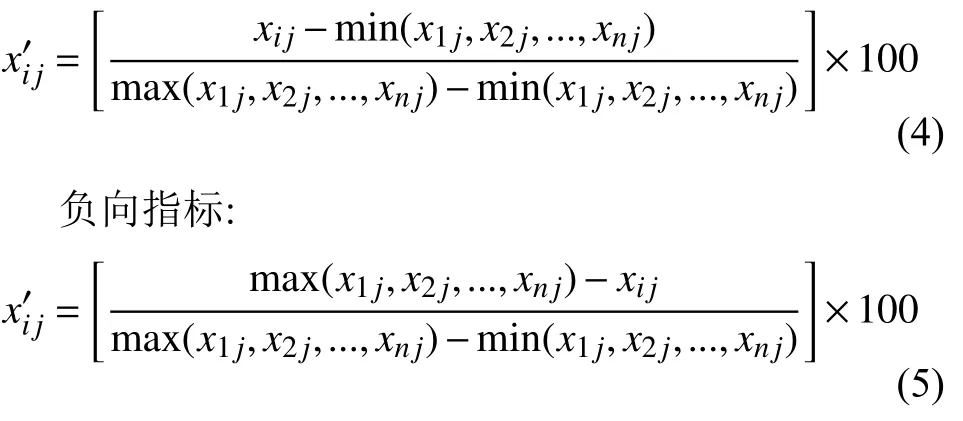

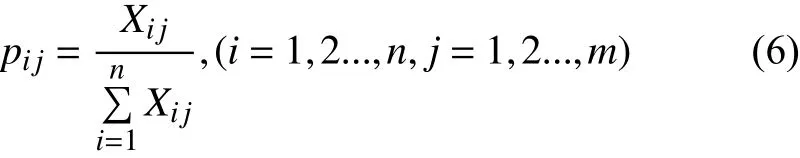

② 将各指标进行标准化处理, 使之同质化. 正向指标:

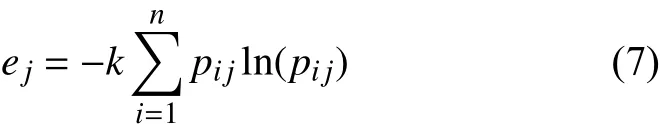

③ 计算第j项指标下第i个主体占该指标的比重:

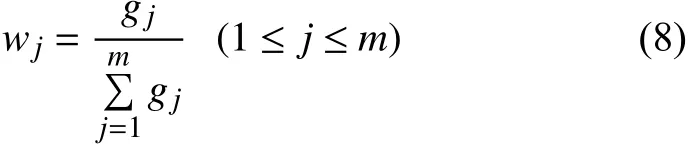

④ 计算第j项指标的熵值.

其中, k>0, , ej≥0

⑤ 计算指标j的权值:

2.3.3 网络安全管理成熟度U的计算采用模糊综合评判法

定义. U为模糊综合评价因素组成的集合; V为评价因素的评语集

U={u1, u2, …, un}, U为拟评价项目待评价的评价因素, Ui为影响评价对象的各个评价因素. V={v1, v2,…, vm}说明: 对于评语集中评语等级数一般不能取值过大, 以防影响评价结果的判定, 对于评价等级通常可以选择m=5, 如一般规模评价集V={很小, 较小, 一般,较大, 很大}.

步骤1. 根据U和V确定权重A

模糊综合评判的一项重要工作就是合理的确定判断权重, 该权重值直接影响风险评价结果. 权重的确定主要取决于评判专家的主观认识以及评判因素的客观影响程度. 其中:

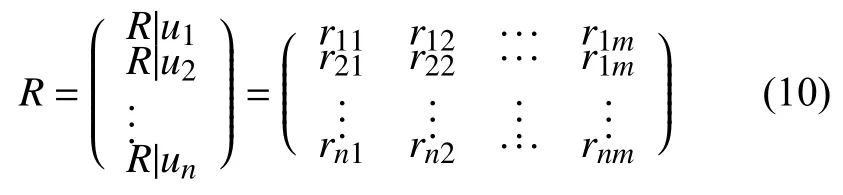

步骤2. 进行单因素评价, 建立模糊关系矩阵

对U集合中的诸因素ui分别做出对评语集合V中诸评语的单因素评判, 进而得到一个实际上表示U和V之间模糊关系的模糊矩阵R:

矩阵中的行向量表示某个因素对各等级评语的隶属度.

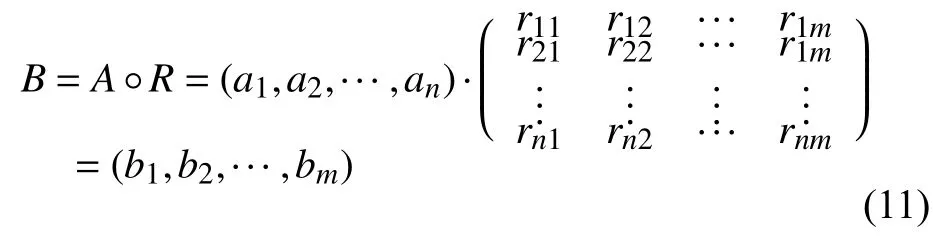

步骤3. 模糊综合评价

将表示各指标权重向量的A与各评价指标的隶属度矩阵R用合适的算子进行模糊运算, 并进行归一化,得到模糊评价综合效果B:

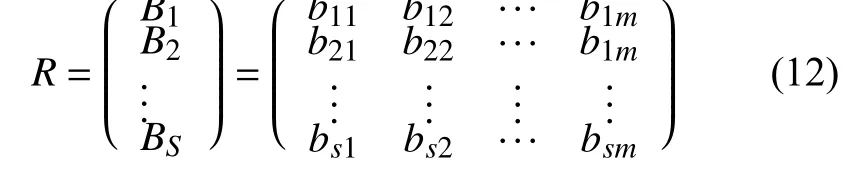

其中bj表示评价对象从整体上对评语集的隶属度, 多级模糊综合运算进行模糊综合评价, 用Bi作为ui的单因素评价结果, 可得到隶属度矩阵R:

步骤4. 评价结果向量的分析

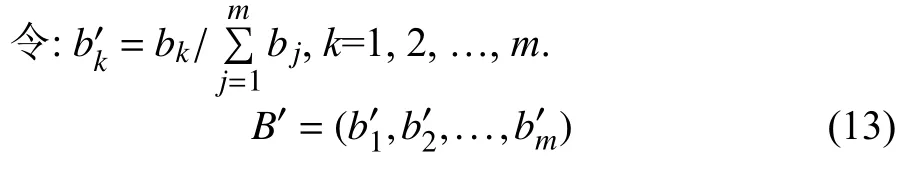

对综合评判结果B=(b1, b2, …bm)进行归一化处理.

B′为等价的评价结果, B′的直观解释是b′k表示评价等级vk在综合评价结果中占的百分比, (b′1, b′2, …,b′m)给出了m个评价等级所占百分比的分布.

3 实证分析与评价

选取四川信息职业技术学院校园网络为研究对象,并在信息中心内部抽取3人, 外部抽取2人, 组成5人评价小组, 对校园网络安全管理成熟度进行评价. 论文由评估小组五名成员对各指标进行评价, 共收回5份评价问卷, 调查问卷回收率为100%. 为满足一致性检验要求, 对5分评价结果进行分别进行一致性检验, 结果显示5份评价结果均满足一致性检验要求.

按照上述模型计算, 按照层次分析法计算步骤计算评价指标权重, 详细见下文.

3.1 构造判断矩阵U-A

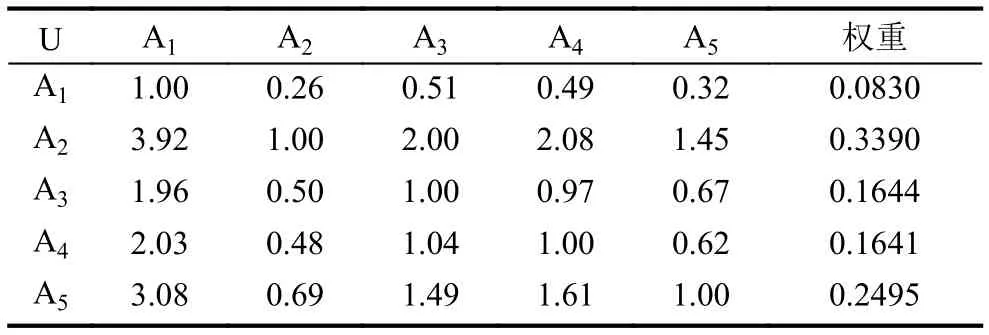

计算目标层U指标权重及一致性检验. 如表3.

表3 目标层U指标权重计算及一致性检验

3.2 构造Ai-B矩阵

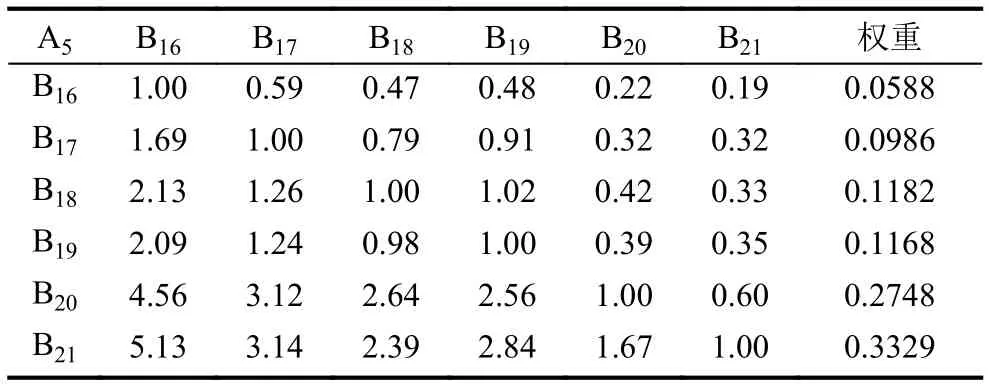

并以A5(安全技术措施)为例构造判断矩阵A5-B(表4), 计算目标层A5指标权重及一致性检验.

表4 目标层A5指标权重计算及一致性检验

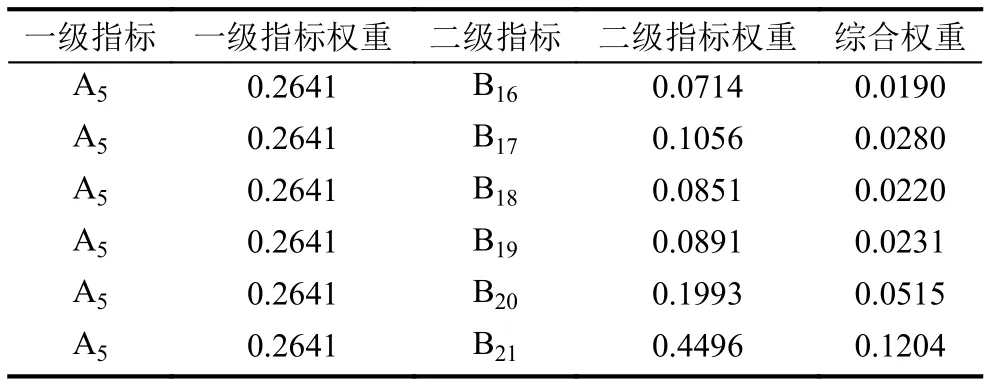

3.3 综合权重计算

依据熵值法计算步骤, 计算熵值中的信息熵, 结合层次分析法计算综合权重, 见表5. 由于层次分析法主观性较强, 而熵权法计算的结果客观性较强, 权重值α取50%的计算方式确定综合权重(以A5-安全技术措施为例).

表5 综合权重计算

3.4 成熟度计算与评价

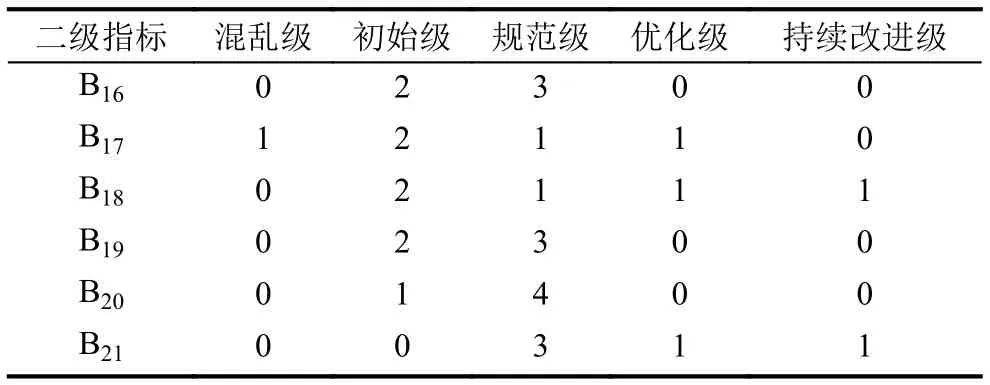

专家投票选择校园网络安全管理成熟度对应梯级的主要依据为论文中针对网络安全管理成熟度不同梯级界定的各层面详细标准. 表5为5名评价专家的评价结果, 评价结果表示为不同评价指标在各自成熟度梯度上的表决票数. (以A5-安全技术措施为例)

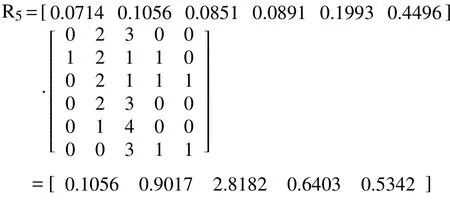

依据前文的模糊综合评判法, 结合表6网络安全管理成熟度评价结果计算安全技术措施成熟度评价值.

表6 网络安全管理成熟度评价结果

由此可以确定四川信息职业技术学院校园网安全技术措施成熟度属于(混乱级, 初始级, 规范级, 优化级,持续改进级)的模糊隶属度为(0.1056, 0.9017, 2.8182,0.6403, 0.5342), 经标准化处理后的模糊隶属度为(2.11%, 18.03%, 56.36%, 12.81%, 10.68%), 依据最大隶属原则, 四川信息职业技术学院校园网安全技术措施成熟度为规范级.

3.5 网络安全总体成熟度评价

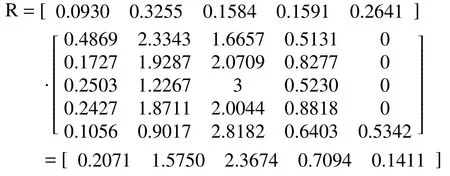

依据前文各评价指标成熟度计算结果确定网络安全总体成熟度.

由此可以确定四川信息职业技术学院校园网网络安全总体成熟度属于(混乱级, 初始级, 规范级, 优化级,持续改进级)的模糊隶属度为(0.2071, 1.5750, 2.3674,0.7094, 0.1411), 经标准化处理后的模糊隶属度为(4.15%, 31.50%, 47.35%, 14.19%, 2.81%), 依据最大隶属原则, 四川信息职业技术学院校园网网络安全总体成熟度为规范级. 四川信息职业技术学院校园网络已经具备了较成熟的计算机网络实体安全管理能力, 建立了较完善的校园网络安全管理环境. 成立了专门的网络安全小组, 制定了完善的网络安全管理规章制度和应急预案. 校园网络信息传输进行了安全的数据加密措施, 并对网络通信系统进行审计跟踪和访问控制措施. 针对校园网络操作系统设置了不同级别并细化相应的权限; 对应用软件进行了身份鉴别、数据保密等安全机制要求, 经常性的对系统安全进行扫描并修补系统漏洞, 采用计算机网络用户数据日常备份方式增强系统安全. 采用必要的数据恢复技术, 每天对设备运行情况进行跟踪记录, 积极采用各种手段和应用先进技术设备防范黑客入侵和病毒侵扰.

4 结论

通过分析项目管理成熟度模型相关理论, 构建了高校校园网络安全管理成熟度模型. 通过实证分析得出四川信息职业技术学院校园网络安全总体成熟度为规范级, 网络安全管理工作已经制度化和标准化. 但通过成熟度评价可知在某些评价指标方面还存在一些不足, 如针对媒体安全管理维护能力还有待进一步改善,数据库系统状态监控方面还又必要进一步完善措施.目前关于校园网络安全管理评价的研究还处于不断发展和完善的过程, 本文在某些问题上的研究还存在一些不足, 比如评价指标的选取, 选择不同评价方法可能对评价结果造成较大影响, 需要在今后的工作中进行进一步的深入探讨和研究.

1王强民, 张保稳, 张竞. 高校信息系统安全等级保护工作的现状分析. 第二届全国信息安全等级保护技术大会论文集.合肥, 中国. 2013.

2陈娜. 高校校园网络安全评价分析研究[硕士学位论文]. 太原: 山西财经大学, 2011.

3江汉臣, 强茂山. 四种项目管理成熟度模型的比较研究. 项目管理技术, 2013, 11(7): 17–22.

4李常宝, 桂轶杰. 校园网络安全管理成熟度评价体系的研究与构建. 山东商业职业技术学院学报, 2016, 16(3): 102–106.

5师成. 北京协和医院CIS项目质量管理研究[硕士学位论文].济南: 山东大学, 2012.

Research and Construction of CERNET Network Security Management Maturity Model

HE Xiao-Chun

(Sichuan Vocational College of Information Technology, Guangyuan 628040, China)

Aiming at the defects of CERNET in network planning, construction and management, this paper analyzes the main factors of network security management, network security management maturity gradient model division, and puts forward the maturity of the five levels-five gradient matrix, which constructs a network security management maturity model. This model can not only detect the security vulnerabilities in the management of CERNET network, but also improve the safety management level, which is proved by the analysis of defects from Sichuan Vocational College of Information Technology campus network security management with the model, the results of which show that the Academy reaches maturity specification level.

CERNET network; safety regulations; build; maturity

贺晓春.CERNET网络安全管理成熟度模型的研究与构建.计算机系统应用,2017,26(7):24–29. http://www.c-s-a.org.cn/1003-3254/5856.html

2016-11-03; 收到修改稿时间: 2016-12-12