基于彩色LBP的隐蔽性复制−粘贴篡改盲鉴别算法

2017-04-01申铉京陈海鹏

朱 叶 申铉京 陈海鹏

基于彩色LBP的隐蔽性复制−粘贴篡改盲鉴别算法

朱 叶1,2申铉京1,2陈海鹏1,2

现有的复制–粘贴盲鉴别算法大多忽略图像彩色信息,导致对隐蔽性篡改方式的检测率较低,基于此,本文提出一种基于彩色局部二值模式(Color local binary patterns,CoLBP)的隐蔽性复制–粘贴盲鉴别算法.算法首先对彩色图像进行预处理,即建立彩色LBP纹理图像,从而实现彩色信息与LBP纹理特征的融合;其次重叠分块并提取灰度共生矩阵(Gray level co-occurrence matrix,GLCM)特征;最后,提出改进的kd树和超平面划分标记split搜索方法,快速匹配图像块,并应用形态学操作去除误匹配,精确定位复制–粘贴区域.实验结果表明,本算法对隐蔽性复制–粘贴篡改定位准确,并对模糊、噪声、JPEG重压缩后处理操作有很好的鲁棒性.

图像盲鉴别,复制–粘贴篡改,彩色局部二值模式,灰度共生矩阵,kd树

近年来,大量篡改图像充斥在新闻、摄影比赛、法庭证据中,严重影响人们对图像的信任和社会的公平公正.复制–粘贴篡改是图像篡改的重要方式,它将图像中某区域复制并粘贴到同图像,因此复制和粘贴区域的光照方向、压缩因子等信息一致,给检测带来较大困难.为此,国内外对复制–粘贴篡改盲检测进行了大量的研究.

2003年,Fridrich等[1]首次提出基于离散余弦变换(Discrete cosine transform,DCT)和字典排序的复制–粘贴盲鉴别算法,该算法鲁棒性较差,计算复杂性高.以此为基础,Wang等[2]提出将离散小波变换(Discrete wavelet transform,DWT)特征与DCT系数融合,表现出对噪声和JPEG重压缩较好的鲁棒性;Hu等[3]将DCT系数进行分类, Cao等[4]利用DCT系数的平均值,提高检测率,但对后处理操作的鲁棒性较差.2005年,Popescu等[5]提出了基于主成分分析(Principal component analysis,PCA)的盲检测算法.2007年,骆伟祺等[6]提出基于图像块均匀分割得到的维数较低特征的盲鉴别算法.2012年,Muhammad等[7]结合LL1通道和HH1通道提出基于二阶小波变换(Dyadic wavelet transform,DyWT)的盲鉴别算法,提高了图像块匹配的正确率.

为了提高检测率,增强算法的鲁棒性,Bayram等[8]提出基于傅里叶–梅林变换 (Fourier-Mellin transform,FMT)的检测算法,可以检测旋转和尺度变换的复制–粘贴篡改.Zhong等[9]提出基于离散分析傅里叶–梅林变换 (Discrete analytical Fourier-Mellin transform,DAFMT)的复制–粘贴篡改盲检测算法,对高斯噪声具有较好的鲁棒性. Zhang等[10]采用奇异值分解系数(Singular value decomposition,SVD)和kd树搜索,增强了算法的鲁棒性和计算效率.Liu等[11]、Mahdian等[12]和Ryu等[13−14]应用Hu不变矩、blur不变矩和Zernike矩,解决了固定角度旋转不变性,但对噪声等鲁棒性较差.

Li等[15]首先提出对图像进行圆形区域分块,并利用极坐标谐波变换(Polar harmonic transform, PHT)特征匹配,表现出对仿射变换较好的鲁棒性. 2013年,Lynch等[16]提出一种有效的图像块扩展匹配盲检测算法,对弱光照变化和后处理操作有较好的鲁棒性;同年,Davarzani等[17]应用局部二进制模式(Local binary patterns,LBP)特征检测复制–粘贴篡改,但是块匹配正确率低,对模糊和JPEG重压缩鲁棒性较差.2015年,Cozzolino等[18]提出基于块匹配(PatchMatch)的复制–粘贴检测算法,但是由于仅利用了灰度信息,对噪声的鲁棒性较差.

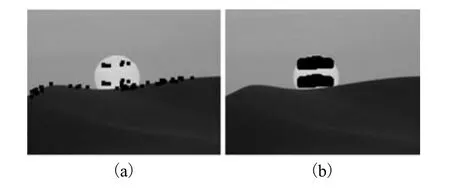

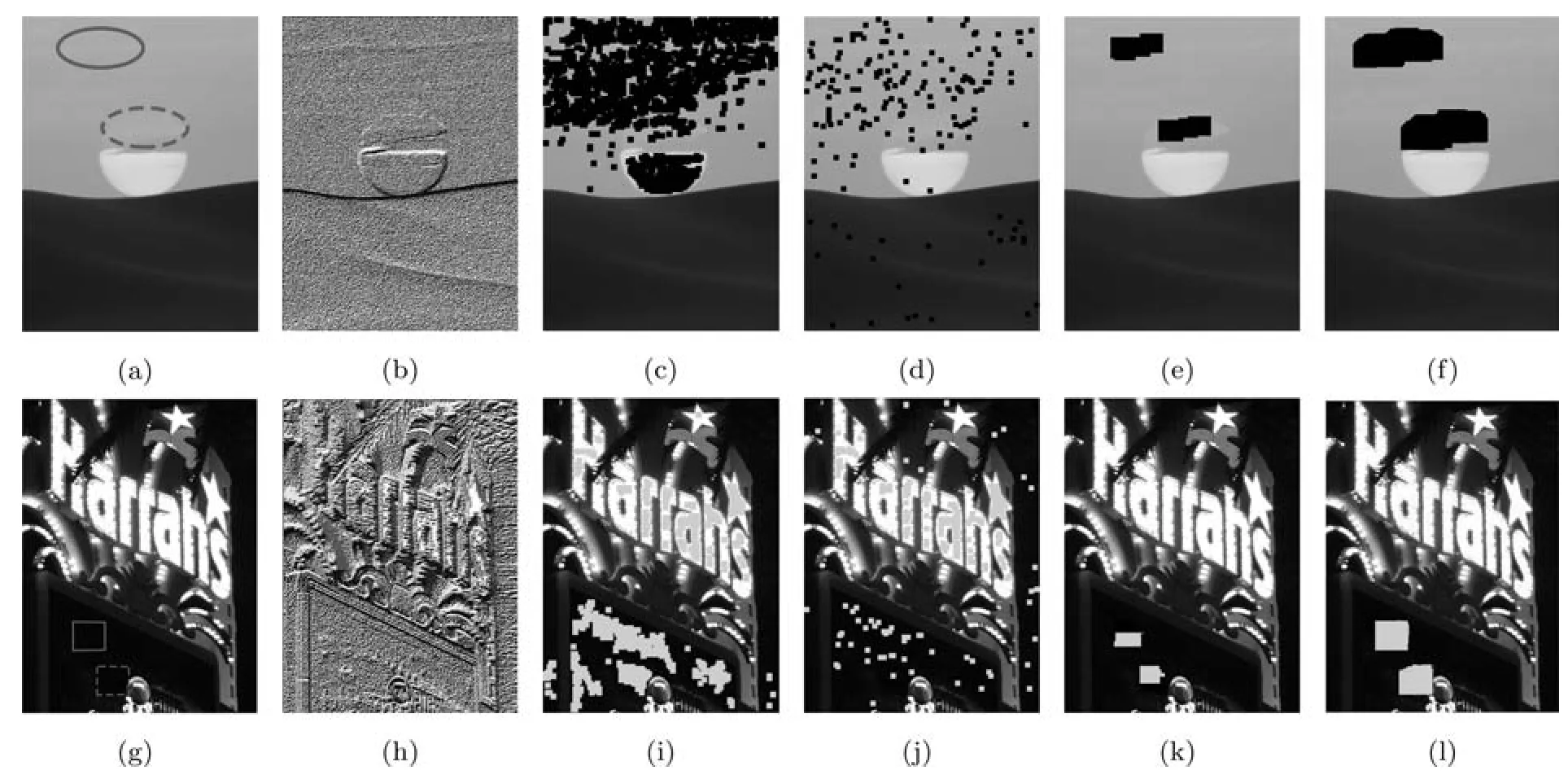

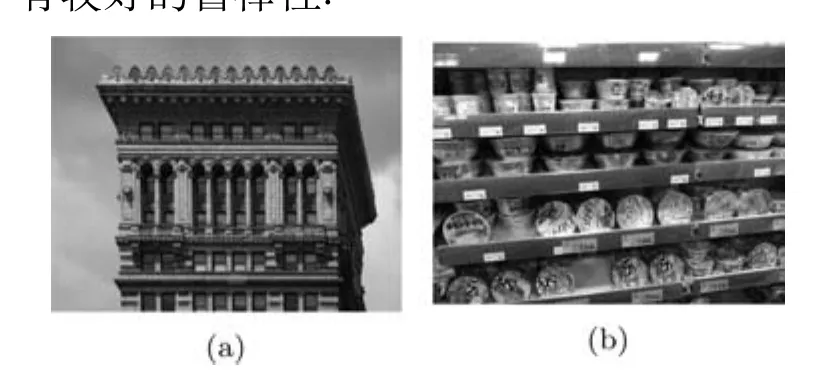

由于篡改目的不尽相同,复制–粘贴篡改可分为两类.1)隐蔽性复制–粘贴篡改,即利用平滑背景遮盖不希望存在的目标,如图1(a)所示;2)造成假象类复制–粘贴篡改,增加原始图像中目标数量,如图1(b)所示.

图1 复制–粘贴篡改分类示例((a)隐蔽性复制–粘贴篡改图像示例;(b)造成假象类复制–粘贴篡改图像示例,其中实线和虚线矩形框分别为复制和篡改区域)Fig.1 The exemplar of copy-move forgery classify ((a)The exemplar of covert copy-move forgery;(b)The exemplar of spurious copy-move forgery,where solid and dashed rectangles are copied and pasted regions.)

通过大量实验发现,传统复制–粘贴篡改盲检测算法仅利用图像灰度信息,忽略了彩色的区分能力,对隐蔽性篡改图像的检测率较低,对模糊、噪声和JPEG重压缩等后处理操作鲁棒性也参差不齐.基于此,本文提出基于彩色LBP(Colored local binary patterns,CoLBP)图像和灰度共生矩阵(Gray level co-occurrence matrix,GLCM)的复制–粘贴盲鉴别算法,该算法隐蔽性篡改图像检测率较高,并对模糊、噪声、JPEG重压缩等后处理操作有较好的鲁棒性.

1 算法描述

算法可大致分为3步,如图2所示.首先对待检测图像I(x,y)建立彩色LBP纹理图像CoLBP;其次对CoLBP图像重叠分块并提取灰度共生矩阵特征glcm(i);最后,利用改进的kd树和超平面划分标记split方法,快速匹配图像块,并应用形态学操作去除不连续的误匹配块,精确定位复制–粘贴区域.

图2 本文算法流程图Fig.2 The framework of proposed method

1.1 建立彩色LBP图像

传统彩色图像特征提取方法分为两类.1)将彩色图像转换为灰度图像,但损失了彩色信息;2)对彩色图像RGB通道分别提取,但增加了三倍的计算量.彩色LBP[19]是图像彩色与纹理信息的融合,既保留了彩色图像三个通道信息,同时提取了LBP纹理特征,使彩色信息与计算量达到平衡,特征提取及匹配准确率更高.

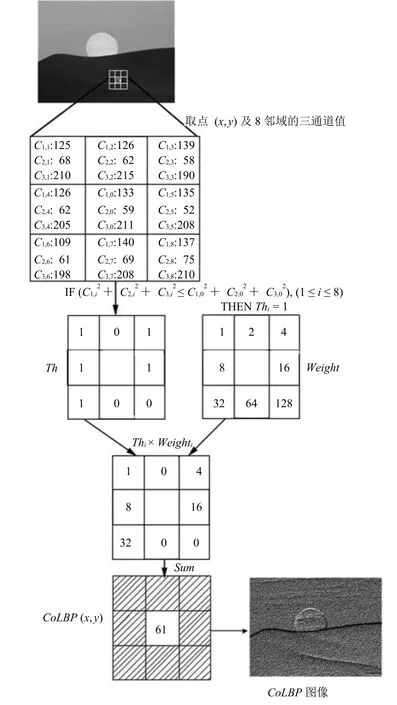

彩色LBP图像的建立流程如图3所示.通过对每个点(x,y)计算CoLBP(x,y),得到彩色LBP图像.其中,C1,i,C2,i,C3,i分别表示点(x,y)的8邻域中第i个点的C1,C2,C3通道值,C1,0,C2,0, C3,0分别表示点(x,y)的C1,C2,C3通道值.

本文选择RGB、LAB、HSV三个彩色模型作为彩色LBP图像建立的基础,彩色空间的选择将在第2.2节中分析.

图3 彩色LBP图像建立流程图Fig.3 The framework of color LBP establishment

1.2 提取灰度共生矩阵特征

精确的纹理描述是隐蔽性复制–粘贴篡改检测的关键.灰度共生矩阵GLCM[20]通过计算图像中一定间距和方向的两点灰度间的相关性,能精确描述图像变化幅度和速度.本文计算CoLBP图像块四个方向和两类间隔距离的GLCM特征,更加精准地描述了图像块纹理特征.

本文算法设置方向(o)为水平方向(0°,o=1),对角线方向(45°,o=2和135°,o=3)和垂直方向(90°,o=4),点间距(s)为1和2,GLCM特征计算如下:

其中,glcm(g1,g2)表示在四个方向和两类间隔距离情况下灰度值(g1,g2)出现频数总和.则灰度级为8的4×4图像块GLCM特征提取如图4所示.

图4 GLCM特征提取示意图(其中实线分别表示o=1~4,s=1;虚线表示o=1,s=2)Fig.4 The diagram of GLCM feature extraction, where solid line are respectively indicate o=1~4, s=1;dash line indicates o=1,s=2

通过GLCM的计算过程可知,共生矩阵维度由图像的灰度级决定,一幅灰度级为256的图像,可得到256×256维GLCM特征.设本文选择灰度级别为gth,则对第i图像块的GLCM特征进行归一化,并记为glcm(i).

1.3 改进kd树图像块匹配

传统的kd树匹配方法通过对每个图像块从根节点开始在树中遍历寻找,虽然相对于穷尽算法效率较高,但每次遍历搜索的速度仍较慢.因此,本文提出改进的kd树–split条件法快速搜索匹配图像块.其匹配过程如下:

步骤1.对每个图像块的灰度共生矩阵特征glcm(i)建立kd树;

步骤2.计算第i个图像块的split值,记为sp(i)=glcm(i).split;

步骤3.查找树中所有split值为sp(i)的图像块,将编号存入candidate中;

步骤4.计算glcm(i)和glcm(candidate(j))的欧氏距离,距离最小且小于阈值th,则第i个图像块和第candidate(j)个图像块为待匹配的图像块;

步骤5.利用形态学操作去除待匹配图像块中不连续的误匹配图像块,精确定位篡改区域.

2 算法实验

本文对Cozzolino等提出的GRIP复制–粘贴篡改图像库[18]进行分类,其中,共有38幅隐蔽性复制–粘贴篡改图像,42幅造成假象类复制–粘贴篡改图像,尺寸为1024×768,同时分别应用DCT[4]、Zernike[14]、LBP[17]和本文算法对图像进行检测.本实验的硬件环境为:主频2.60GHz,Intel Celeron E3400处理器,3GB内存;软件环境为:Windows7 +Matlab R2012b.

2.1 评价度量

Amerini等[21]提出正确检测率 (True positive rate,TPR)和错误检测率(False positive rate, FPR)度量算法的性能.TPR为篡改图像被检测为篡改图像的概率;FPR表示篡改图像被检测为真实图像的概率.

其中,#original为待检测图像中原始图像的个数,#forgery为待检测图像中篡改图像的个数,为检测结果为篡改图像并检测正确的个数,

#forgery-original为检测结果为篡改图像但实际是真实图像的个数.

2.2 彩色空间的选择

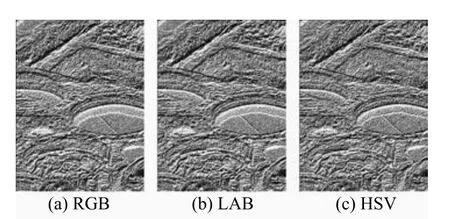

第1.1节中提出采用RGB、LAB和HSV三种模型建立彩色LBP图像.如图3所示,本文将上述三种模型的三个通道分别记为C1,C2,C3通道,进而对彩色图像的每个像素点(x,y)计算CoLBP(x,y),可分别得到RGB、LAB和HSV彩色LBP图像,如图5所示.

图5 不同彩色模型下的彩色LBP图像Fig.5 The color LBP images on di ff erent color model

由于纹理特征没有统一的度量方法,一般采用提取特征后验证正确率的方法度量.因此,本文在80幅图像库中选择40幅图像,并分别计算在三种模型下的TPR和FPR,结果如表1所示.通过时间效率、TPR和FPR的比较,发现RGB彩色空间在提取时间最短的情况下检测率最高,因此选择将RGB彩色模型的R、G、B通道作为本文建立彩色LBP图像的三个通道.

2.3 彩色LBP图像性能分析

传统的复制–粘贴篡改检测算法思路是将彩色图像转化为灰度图像后提取图像块特征,忽略了图像彩色信息.因此,本节对图像库中图像进行对比实验,即直接在彩色图像转换的灰度图像上提取GLCM特征和在彩色LBP图像上提取GLCM特征,验证彩色LBP图像的有效性.实验结果如图6所示.传统方式提取的GLCM特征在平滑区域不能有效区分复制和粘贴区域,而本文算法提出的融合彩色LBP信息和GLCM特征能够有效定位复制–粘贴篡改区域.

表1 彩色空间选择分析Table 1 The analysis on color space choice

图6 彩色LBP图像的有效性实验示例((a)直接在灰度图像上提取GLCM特征匹配结果;(b)本文算法匹配结果,其中标记区域为篡改区域)Fig.6 The experiment on e ff ectiveness of color LBP ((a)The matching result based on directly extracting GLCM feature on gray image;(b)The matching result based on our method,where marked regions are forged regions.)

2.4 参数选择分析

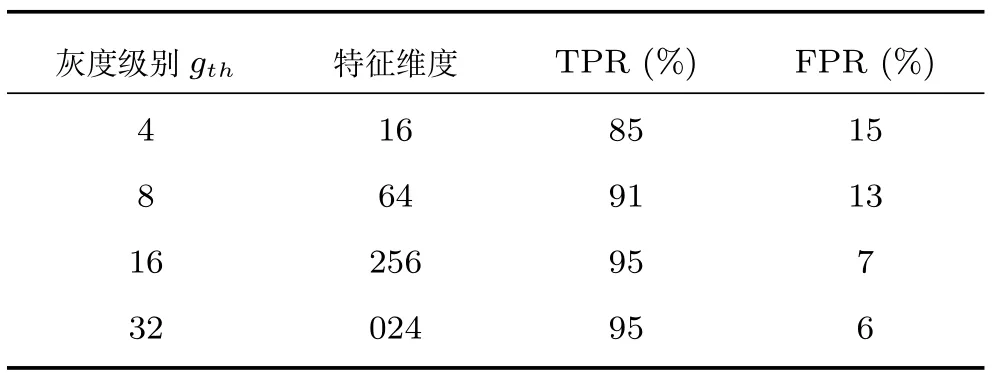

2.4.1 灰度级选择

由于本文算法对局部图像块提取GLCM特征,灰度变化小,因此设带选择的灰度级别gth为4,8, 16和32,其TPR和FPR比较结果如表2所示.由实验结果可知,在灰度级别为4和8的情况下,算法正确检测率较低且错误检测率较高;在灰度级别为16和32的情况下,算法正确检测率和错误检测率都达到较优.由于特征维数越高,算法运行时间越长,因此,本文选择灰度级别gth为16.

2.4.2 特征距离阈值选择

特征距离阈值th是本文算法的重要参数,阈值越大,TPR越高,但FPR提升;反之,阈值越小, FPR越低,但TPR会降低.由于GLCM特征已归一化处理,因此为设待选择的特征距离阈值th以在0.1~1区间,以0.1为步长.本节对GRIP图像库中图像进行实验,其TPR和FPR比较结果如图7所示.当距离阈值th取0.3时,本文算法TPR最高且FPR最低.

表2 灰度级别gth选择Table 2 The choice of gray level gth

图7 不同阈值下的FPR和TRP对比Fig.7 The FPR and TPR comparison ondi ff erent threshold

2.5 实验分析

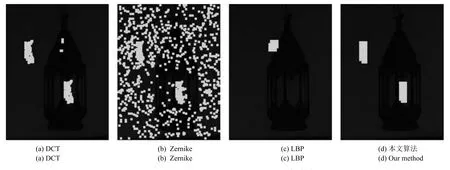

2.5.1 隐蔽性复制−粘贴实验

隐蔽性复制–粘贴篡改检测是图像篡改研究的难点[18],是本文解决的重点问题.本节对GRIP图像库中38幅隐蔽性复制–粘贴篡改图像进行检测, DCT[4]、Zernike[14]、LBP[17]和本文算法检测结果及彩色LBP图像如图8所示.由实验结果可知,本文算法较DCT[4]、Zernike[14]、LBP[17]相比,能精确定位隐蔽性复制–粘贴篡改区域.

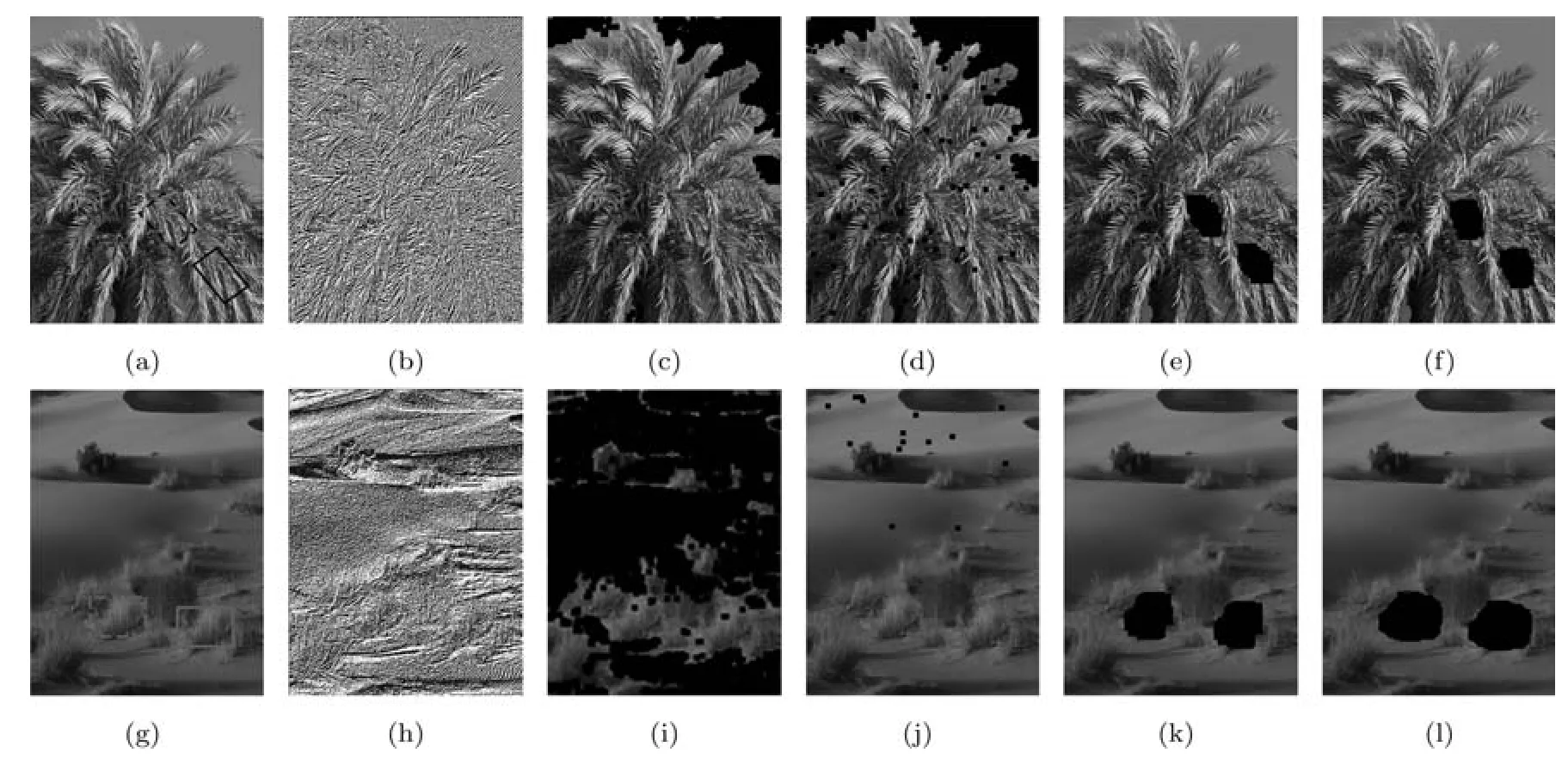

2.5.2 造成假象类复制−粘贴实验

为验证本文算法的综合性能,对GRIP图像库中42幅造成假象类复制–粘贴篡改图像进行实验. DCT[4]、Zernike[14]、LBP[17]和本文算法检测结果及其彩色LBP图像示例如图9所示.由实验结果可知,本文算法和LBP[17]能够较精确定位复制–粘贴篡改区域,而DCT[4]和Zernike[14]表现较差.

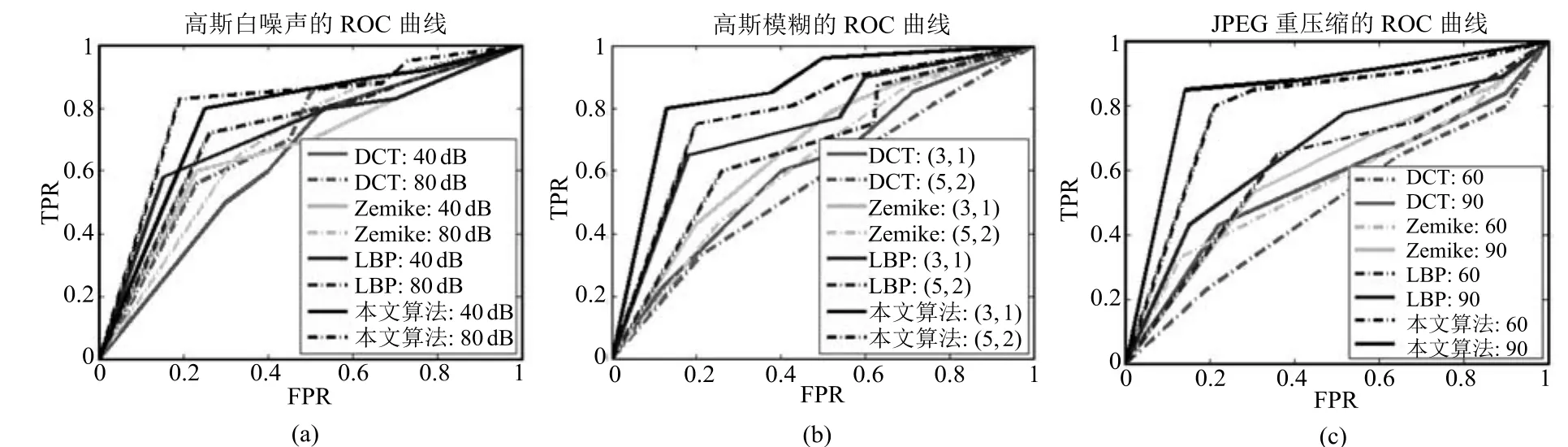

2.5.3 后处理操作实验

1)噪声鲁棒性实验

噪声是图像的固有性质,但在传输过程中,噪声的增大严重影响了人们对图像的感知.本节对图像库中图像分别添加不同信噪比的高斯白噪声,信噪比越大,噪声越小.本节对GRIP图像库添加40dB和80dB高斯噪声,实验结果示例如图10所示.

图8 隐蔽性复制–粘贴篡改检测结果示例((a),(g)隐蔽性复制–粘贴篡改图像;(b),(h)彩色LBP图像; (c),(i)DCT[4]算法检测结果;(d),(j)Zernike[14]算法检测结果;(e),(k)LBP[17]算法检测结果;(f),(l)本文算法检测结果.其中,(a),(g)实线和虚线框分别表示复制和粘贴区域;(c)~(f),(i)~(l)标记区域为算法检测篡改区域)Fig.8 The exemplar results on covert copy-move forgery detection((a),(g)Covert copy-move forged images; (b),(h)Color LBP images;(c),(i)The results based on DCT[4];(d),(j)The results based on Zernike[14]; (e),(k)The results based on LBP[17];(f),(l)The results based on our method.Where(a),(g)solid and dashed rectangles are copied and pasted regions;(c)~(f),(i)~(l)marked regions are detected forged regions.)

图9 造成假象类复制–粘贴篡改检测结果示例((a),(g)造成假象类复制–粘贴篡改图像;(b),(h)彩色LBP图像; (c),(i)DCT[4]算法检测结果;(d),(j)Zernike[14]算法检测结果;(e),(k)LBP[17]算法检测结果;(f),(l)本文算法检测结果.其中,(a),(g)实线和虚线框分别表示复制和粘贴区域;(c)~(f),(i)~(l)标记区域为算法检测篡改区域)Fig.9 The exemplar results on spurious copy-move forgery detection((a),(g)Spurious copy-move forged images;(b), (h)Color LBP images;(c),(i)The results based on DCT[4];(d),(j)The results based on Zernike[14];(e),(k)The results based on LBP[17];(f),(l)The results based on our method.Where(a),(g)solid and dashed rectangles are copied and pasted regions;(c)~(f)marked regions are detected forged regions;(i)~(l)green regions are detected forged regions.)

图10 添加80dB高斯噪声实验结果Fig.10 The results of adding Gaussian noise with 80dB

2)模糊鲁棒性实验

为了隐藏篡改边缘,篡改图像一般会添加模糊弱化篡改区域边缘信息.本节对GRIP图像库添加平滑窗口尺寸(w)、方差(σ)不同的高斯模糊,实验结果如图11所示.添加高斯模糊([w,σ])为[3,1]和[5,2]下,DCT[4]、Zernike[14]、LBP[17]和本文算法的受试者工作特征(Receiver operating characteristic,ROC)曲线如图12(b)所示.

3)JPEG重压缩鲁棒性实验

为降低图像的传输成本,JPEG重压缩是对图像的二次处理.本节对GRIP图像库添加质量因子的JPEG重压缩,实验结果如图12所示.添加质量因子为60和 90的 JPEG 重压缩下, DCT[4]、Zernike[14]、LBP[17]和本文算法的ROC曲线如图12(c).

本节对图像库噪声、模糊和 JPEG重压缩的性能进行分析.由图 10~12可知,DCT[4]和Zernike[14]对噪声和模糊的鲁棒性较差,对JPEG重压缩鲁棒性较好;LBP[17]对噪声和模糊的鲁棒性较好,但是对JPEG重压缩鲁棒性较差;本文算法后处理操作的鲁棒性较好,并能精确定位复制–粘贴篡改区域.统计结果如图13所示,本文算法在隐蔽性复制–粘贴篡改不同程度的后处理操作中,ROC曲线下面积(Area under curve,AUC)较DCT[4]、Zernike[14]、LBP[17]算法相比面积更大,性能更优,并在噪声、模糊和JPEG重压缩中表现出良好的鲁棒性.

2.6 算法性能分析

存在相似的目标的真实图像易被检测为篡改图像,这也是复制–粘贴篡改检测算法的难点[22].为全面验证算法性能,选取10幅存在相似目标的真实图像.通过实验发现,本文算法对该类真实图像的鲁棒性较高,没有出现误检测,如图14所示.

3 结论

本文提出基于彩色 LBP图像基础上提取GLCM 特征的隐蔽性复制–粘贴盲鉴别算法,是彩色信息、LBP与GLCM的多重融合,更加有效地检测隐蔽性复制–粘贴篡改.通过实验证明,本算法与DCT、Zernike、LBP相比,对隐蔽性篡改图像检测率较高,并对模糊、噪声和JPEG重压缩后处理操作有较好的鲁棒性.

图11 添加高斯模糊([3,1])实验结果Fig.11 The results of adding Gaussian blur([3,1])

图12 添加压缩因子90的JPEG重压缩实验结果Fig.12 The results of adding JPEG compression with quality factor 90

图13 后处理操作ROC曲线图((a)~(c)分别为添加不同程度的高斯白噪声、高斯模糊和JPEG重压缩的ROC曲线)Fig.13 The ROC curves of post-processing operations(Where(a)~(c)are adding di ff erent degrees of Gaussian noise,Gaussian blur,and JPEG compression.)

图14 存在相似目标的真实图像示例Fig.14 The exemplar of authentic images with similar but genuine objects

1 Fridrich A J,Soukal B D,Luk´as A J.Detection of copymove forgery in digital images.In:Proceedings of the 2003 Digital Forensic Research Workshop.Cleveland,USA,2003.

2 Wang X,Zhang X,Li Z,Wang S.A DWT-DCT based passive forensics method for copy-move attacks.In:Proceedings of the 3rd International Conference on Multimedia Information Networking and Security.Shanghai,China: IEEE,2011.304−308

3 Hu J,Zhang H,Gao Q,Huang H.An improved lexicographical sort algorithm of copy-move forgery detection.In:Proceedings of the 2nd International Conference on Networking and Distributed Computing.Beijing,China:IEEE,2011. 23−27

4 Cao Y J,Gao T G,Li F,Yang Q T.A robust detection algorithm for copy-move forgery in digital images.Forensic Science International,2012,214(1−3):33−43

5 Popescu A C,Farid H.Exposing Digital Forgeries by Detecting Duplicated Image Regions,Technical Report 2004-515, Dartmouth College,USA,2004.

6 Luo Wei-Qi,Huang Ji-Wu,Qiu Guo-Ping.Robust detection of region-duplication forgery in digital image.Chinese Journal of Computers,2007,30(11):1998−2007 (骆伟祺,黄继武,丘国平.鲁棒的区域复制图像篡改检测技术.计算机学报,2007,30(11):1998−2007)

7 Muhammad G,Hussain M,Bebis G.Passive copy move image forgery detection using undecimated dyadic wavelet transform.Digital Investigation,2012,9(1):49−57

8 Bayram S,Sencar H T,Memon N.An efficient and robust method for detecting copy-move forgery.In:Proceedings of the 2009 IEEE International Conference on Acoustics, Speech and Signal Processing.Taipei,China:IEEE,2009. 1053−1056

9 Zhong J L,Gan Y F.Detection of copy-move forgery using discrete analytical Fourier-Mellin transform.Nonlinear Dynamics,2016,84(1):189−202

10 Zhang T,Wang R.Copy-move forgery detection based on SVD in digital image.In:Proceedings of the 2nd International Congress on Image and Signal Processing.Tianjin, China:IEEE,2009.1−5

11 Liu G J,Wang J W,Lian S G,Wang Z Q.A passive image authentication scheme for detecting region-duplication forgery with rotation.Journal of Network and Computer Applications,2011,34(5):1557−1565

12 Mahdian B,Saic S.Detection of copy-move forgery using a method based on blur moment invariants.Forensic Science International,2007,171(2−3):180−189

13 Ryu S J,Lee M J,Lee H K.Detection of copy-rotate-move forgery using Zernike moments.In:Proceedings of the 12th International Conference on Information Hiding.Calgary, AB,Canada:Springer,2010.51−65

14 Ryu S J,Kirchner M,Lee M J,Lee H K.Rotation invariant localization of duplicated image regions based on Zernike moments.IEEE Transactions on Information Forensics and Security,2013,8(8):1355−1370

15 Li L D,Li S S,Zhu H C,Wu X Y.Detecting copy-move forgery under affine transforms for image forensics.Computers and Electrical Engineering,2014,40(6):1951−1962

16 Lynch G,Shih F Y,Liao H Y M.An efficient expanding block algorithm for image copy-move forgery detection.Information Sciences,2013,239:253−265

17 Davarzani R,Yaghmaie K,Moza ff ari S,Tapak M.Copymove forgery detection using multiresolution local binary patterns.Forensic Science International,2013,231(1−3): 61−72

18 Cozzolino D,Poggi G,Verdoliva L.Efficient dense- fi eld copy-move forgery detection.IEEE Transactions on Information Forensics and Security,2015,10(11):2284−2297

19 Porebski A,Vandenbroucke N,Macaire L.Haralick feature extraction from LBP images for color texture classi fi cation. In:Proceedings of the 1st Workshops on Image Processing Theory,Tools and Applications.Sousse:IEEE,2008.1−8

20 Haralick R M.Statistical and structural approaches to texture.Proceedings of the IEEE,1979,67(5):786−804

21 Amerini I,Ballan L,Caldelli R,Del Bimbo A,Serra G.A SIFT-based forensic method for copy-move attack detection and transformation recovery.IEEE Transactions on Information Forensics and Security,2011,6(3):1099−1110

22 Kakar P,Sudha N.Exposing post processed copy-paste forgeries through transform-invariant features.IEEE Transactions on Information Forensics and Security,2012,7(3): 1018−1028

Covert Copy-move Forgery Detection Based on Color LBP

ZHU Ye1,2SHEN Xuan-Jing1,2CHEN Hai-Peng1,2

Since negligence of color information in detecting copy-move forgeries leads to low accuracy in detection of in covert tampering,a novel method using color local binary patterns(CoLBP)is proposed.It involves the following three steps: fi rst,establish color LBP texture image,which is a preprocessing of image and a combination of color information and LBP texture;second,divide into overlapping blocks and extract gray level co-occurrence matrix(GLCM) features; fi nally,match image blocks by the improved kd tree and split partition,remove the false matched blocks using morphological operation and then detect the resulting copy-move regions.Experimental results show that our algorithm is e ff ective for covert tampering,and exhibits high robustness even when an image is distorted by blur,noise and JPEG recompression.

Image blind identi fi cation,copy-move forgery,color local binary patterns(CoLBP),gray level co-occurrence matrix(GLCM),kd tree

朱 叶 吉林大学计算机科学与技术学院博士研究生.2011年获得山东科技大学学士学位.主要研究方向为图像处理,数字图像盲取证技术.E-mail:zhuye13@mails.jlu.edu.cn(ZHU Ye Ph.D.candidate at the College of Computer Science and Technology,Jilin University.She received her bachelor degree from Shandong University of Technology in 2011.Her research interest covers image processing and image forensic technology.)

申铉京 吉林大学计算机科学与技术学院教授.1990年获得哈尔滨工业大学博士学位.主要研究方向为多媒体技术,计算机图像处理,智能测量系统,光电混合系统.E-mail:xjshen@jlu.edu.cn(SHEN Xuan-Jing Professor at the College of Computer Science and Technology,Jilin University.He received his Ph.D.degree from Harbin Institute of Technology in 1990. His research interest covers multimedia technology,computer image processing,intelligent measurement system, and optical-electronic hybrid system.)

陈海鹏 吉林大学计算机科学与技术学院副教授.主要研究方向为图像处理与模式识别.本文通信作者.E-mail:chenhp@jlu.edu.cn(CHEN Hai-Peng Associate professor at the College of Computer Science and Technology,Jilin University. His research interest covers image processing and pattern recognition.Corresponding author of this paper.)

朱叶,申铉京,陈海鹏.基于彩色LBP的隐蔽性复制–粘贴篡改盲鉴别算法.自动化学报,2017,43(3):390−397DOI10.16383/j.aas.2017.c160068

Zhu Ye,Shen Xuan-Jing,Chen Hai-Peng.Covert copy-move forgery detection based on color LBP.Acta Automatica Sinica,2017,43(3):390−397

2016-01-22 录用日期2016-04-01

Manuscript received January 22,2016;accepted April 1,2016国家青年科学基金(61305046,61602203),吉林省自然科学基金(201 40101193JC,20150101055JC)资助

Supported by the National Science Foundation for Young Scientists of China(61305046,61602203)and Natural Science Foundation of Jilin Province(20140101193JC,20150101055JC)

本文责任编委刘成林

Recommended by Associate Editor LIU Cheng-Lin

1.吉林大学计算机科学与技术学院 长春130012 2.吉林大学符号计算与知识工程教育部重点实验室长春130012

1.College of Computer Science and Technology,Jilin University,Changchun 130012 2.Key Laboratory of Symbolic Computation and Knowledge Engineering of Ministry of Education, Jilin University,Changchun 130012