云服务安全风险评估方法研究

2016-12-28毛新月

朱 璇,潘 平,毛新月

(贵州大学 计算机科学与技术学院,贵州 贵阳 550025)

云服务安全风险评估方法研究

朱 璇,潘 平,毛新月

(贵州大学 计算机科学与技术学院,贵州 贵阳 550025)

相对于传统的信息系统而言,云服务具有虚拟化、流动性、边界模糊等特点,因此其安全性的评价也成为人们最关注的问题之一。于是,以云服务安全架构为研究内容,分析云服务存在的主要威胁形式,以目前云服务安全风险评估体系结构的分析为基础,进一步修补完善了评估体系,使云服务安全风险评估可以根据自身情况选择适合的风险评估模型,以进一步适用于风险评估实践,提高云服务的安全性、风险管理能力以及业务连续性。

云服务;安全架构;评估模型;风险评估

0 引 言

网络技术的迅猛发展,促使传统的网络服务模式发生了根本性的变革,使难以解决的海量数据存储与处理、软硬件维护困难、应用系统部署花费高等一系列问题得以有效解决。这些方案源于Amazon、Google等公司创新性的“云计算”构想与实现。云计算是基于互联网的相关服务的拓展、增加、使用和交付模式,是通过互联网来提供动态易扩展组件和服务,以资源虚拟化提高资源利用[1]。

云计算的出现“使得用户获得低成本、高性能、快速配置和海量化的计算服务成为可能,也使得中小企业甚至个人企业可以低成本实现信息化管理和协同工作”[2]。目前,很多传统的IT厂商和互联网提供商,如IBM、HP、Google、Amazon、阿里巴巴、百度等,都开始转型成为云服务提供商。在云技术发展的同时,云中的数据存储及处理的安全性,云服务提供商的可靠性、用户的隐私性等如何保障,成为云服务应用的主要瓶颈。

论文主要以云服务安全架构为研究内容,根据云服务环境存在的主要威胁类型,结合云计算的结构及安全控制模型,改进云计算(服务)环境的安全体系及其安全风险评估体系结构;分析目前主要的云服务环境安全风险评估模型,并根据不同的云服务模式选择相适应的评估方法。

1 云服务概述

云是网络、互联网的一种抽象。云服务的内涵是指通过网络以按需、易扩展的方式获得所需服务。本质上讲,“云服务”就是在“云计算”技术架构支撑下,对外提供的按需分配、可计量的IT服务,用以替代用户本地自建的IT服务。因此,“云服务”的核心是“云计算”技术架构。这就意味着“云计算”是一种可作为通过互联网进行流通的资源。根据NIST(美国国家标准技术研究所)的定义,“云服务具有五个基本特征:按需自助服务、宽带网络连接、位置无关资源池、快速伸缩能力、可被测量的服务”[3]。

目前,普遍认可的云服务模式为:即基础设施即服务(IaaS)、即平台即服务(PaaS)和即软件即服务(SaaS)三种基本服务模式。

即基础设施即服务(IaaS):IaaS位于云服务三层中的最底层,即将IT基础设施以服务的形式提供给用户。这些服务包括CPU、内存、存储、操作系统及一些软件。为了防止用户制定自己的服务器,提供商借助服务器模板技术,将一定的服务配置与操作系统和软件进行绑定,并提供制定的功能。

即平台即服务(PaaS):PaaS具有“云计算操作系统”的美称,它提供的是经过封装的IT能力,或者说是一些逻辑的资源,如数据库、文件系统和应用开发环境等。若是基于互联网的应用开发环境,则PaaS提供了包括应用编程接口和运行平台。

即软件即服务(SaaS):这是一种最常见的服务模式,用户只需要使用WEB浏览器便能使用服务商提供的软件,其维护和管理则由服务提供商负责。SaaS主要涉及Web2.0、多用户和虚拟化三种技术。

在云服务中,基础设施提供商向平台运营商与平台开发商提供硬件设备的虚拟化服务;平台提供商为平台运营商提供网络化平台;平台运营商通过网络平台支撑软件服务提供商的业务;软件服务开发商开发、组合多种服务,满足服务提供商的业务需求;软件服务提供商则向广大用户提供个性化与专业化的软件服务。这为广大用户的应用带来了极大便利,但同时也面临很大的安全风险。

2 云服务面临的风险

云服务具有复杂、开放、共享等特征,众多用户完全可能拥有或共享同一资源;使用的核心技术就是虚拟化技术,即将物理实体资源转换为逻辑上可以管理的资源,以突破物理实体间的不可切割障碍。因此,它的安全威胁与传统信息系统的威胁有所不同,且更具挑战性。目前,云计算面临的最主要安全威胁表现在数据破坏、数据丢失、云服务滥用、账户或服务通信劫持、非安全APIs、拒绝服务、恶意内部用户、审查不充分、共享技术漏洞九个方面[4]。

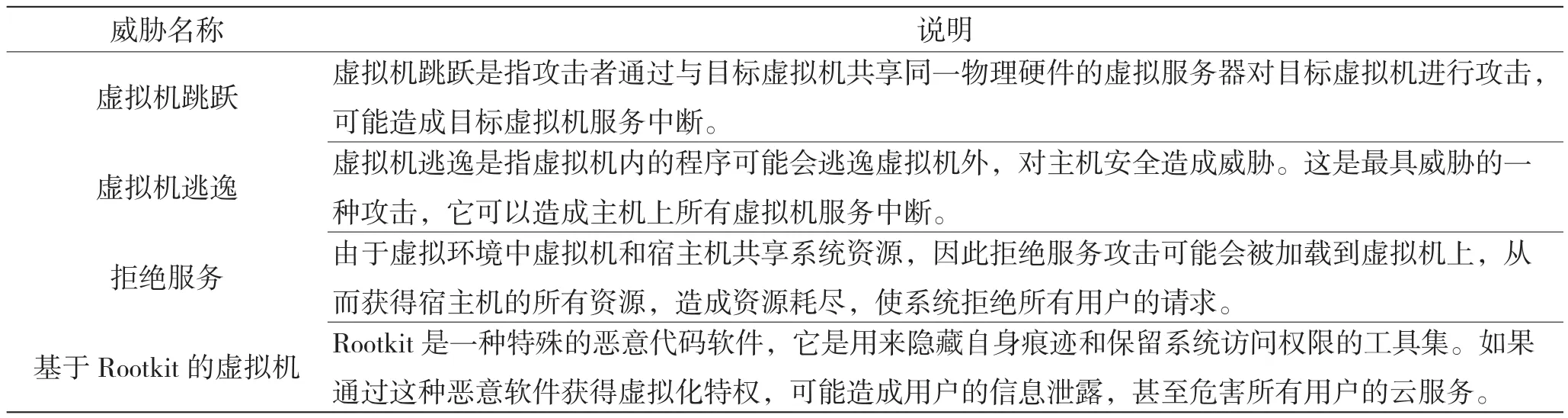

本质上,SaaS一方面是云服务提供商为满足某种特定需求而提供消费的软件计算能力,另一方面,究其安全服务模式而言,这种服务包含了其他两种服务模式,即IaaS⊂PaaS⊂SaaS 。因此,可以以SaaS服务模式作为一种普遍的“云安全风险”测评模式。由于SaaS服务模式存在的风险涉及云服务的供应方和应用方两大主体,则其面临如表1所示的主要威胁。

表1 云服务常见威胁形式

迁移攻击在迁移过程中,攻击者能够改变源配置文件和虚拟机的特性。当接触到虚拟硬盘时,攻击者可攻破所有的安全措施。虚拟机之间的相互影响隔离是虚拟机技术的主要特点,当一台虚拟机控制另一台虚拟机时,则会出现安全漏洞。被控虚拟机可被任意操作,甚至造成服务中断。宿主机与虚拟机之间的相互影响相对于虚拟机,宿主机是控制者,宿主机负责对虚拟机的检测、改变和通信。根据虚拟机技术的不同,宿主机在调整CPU数量、内存大小、硬盘数量、虚拟接口、监控虚拟机运行运用程序等方面,对虚拟机的运行和虚拟机上的服务都有影响。随着多用户、多个组织共享一个物理服务器,该用户或组织的虚拟机可能会被其他用户或非法用户采用各种手段进行攻击。旁道攻击就是通过共享CPU和内存缓存来提取或推断敏感信息,造成用户或组织的信息泄露。虚拟机需要通过调用应用程序接口(API)向VMN发出请求,恶意代码通过API来实现攻击。通常VMM和虚拟机使用的是同一个网络接口设备,虚拟机很有可能连接到VMM的IP地址并入侵VMM,造成其他虚拟机上的服务进程中断。恶意代码的攻击对VMM攻击符合性管理能力威胁由于管理者管理信念不强、管理能力不熟练、不按安全规定操作或者产生误操作,都容易导致组织内部信息泄露,造成社会工程攻击。技术性管理能力威胁组织内部工作人员专业性不强,未经评估对系统升级、软件升级以及对系统打补丁,极易造成业务中断。旁道攻击

不难发现,潜在的威胁存在于系统的内部与外部之中。外部威胁主要是因为系统或平台存在漏洞或缺陷,给攻击者可乘之机。内部威胁包括符合性管理能力威胁和技术性管理能力威胁,主要是因为内部人员缺乏运维操作安全意识。因此,系统的安全需要及其安全构建,成为云服务设计及其具体应用的关键。

3 云安全基本架构

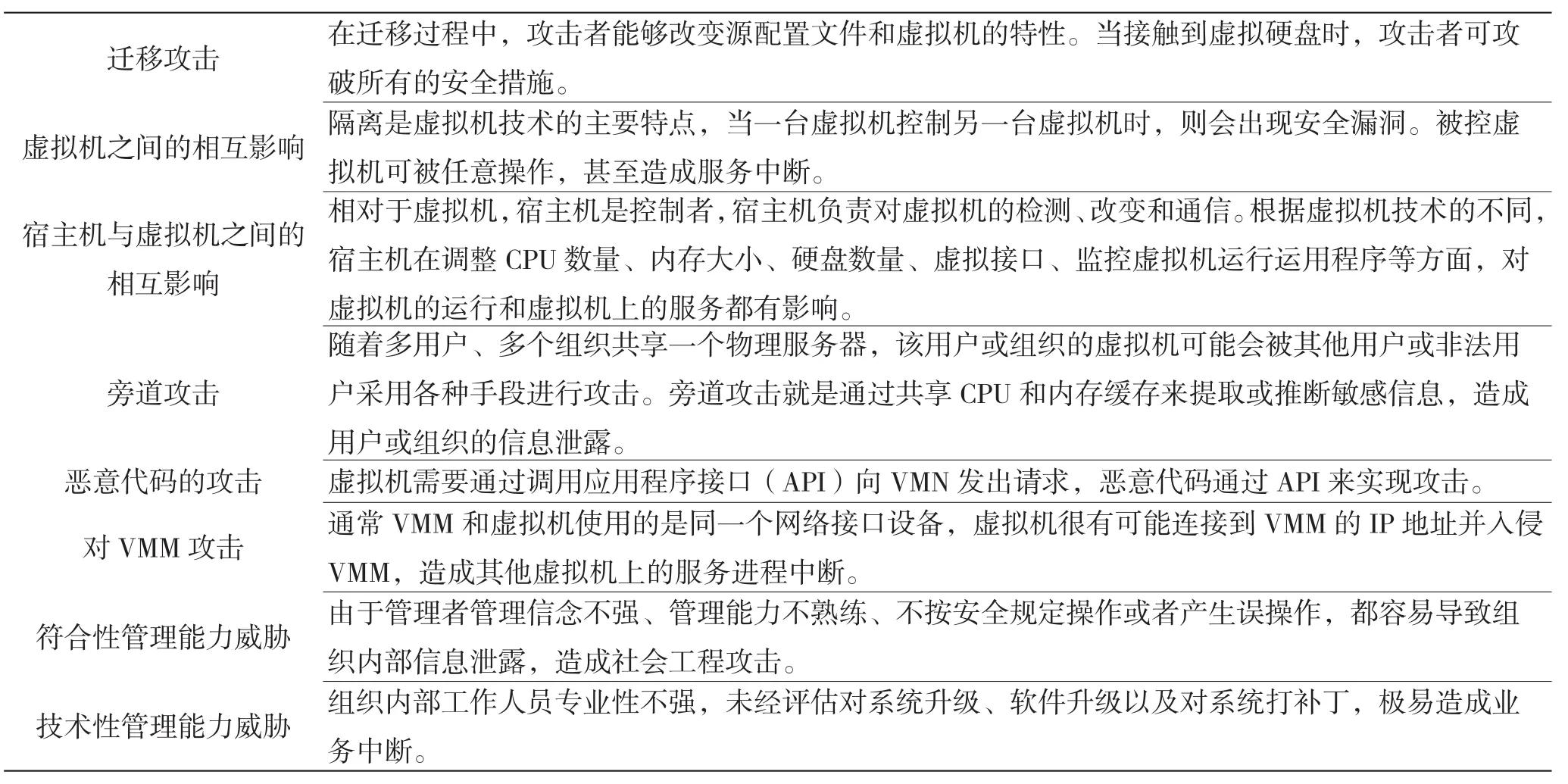

目前,云计算在服务、部署模式、资源和管理等方面呈现出了不同的形态,云服务也因为多租户的需求差异而呈现出不同的消费模式。这些客观因素使得云计算相比于传统网络服务具有不同的安全风险、安全职责和安全控制范围,“需要从安全控制的角度建立云计算的参考模型,以描述不同属性组合的云服务架构,并实现云服务架构之间的映射,为风险识别、安全控制和决策提供依据”[5]。云计算三种服务模式的安全防护措施在方法和责任上存在差异。云安全联盟(Cloud Security Alliance,CSA)从云计算服务模式的角度提出了安全参考模型,并描述了三种服务模式的层次及其关系;陈驰等人[6]进一步明确了云计算框架、安全控制模型以及合规性模型之间的关系,从云服务模式、合规性、控制性三个方面构建了相应的安全架构。但是,这些安全架构本质上是基于符合性的规则性策略,不能解决不断变化的各种威胁。本文在此基础上,从风险评估的基本要素和实施风险评估的目的出发,构建了一种能具体实施的风险评估模型,如图1所示。

该模型根据云服务模型的特点,采用基于等级保护的安全评估要求,检查系统的安全策略符合性情况,找出系统存在的安全威胁,再根据安全威胁可能造成的安全风险,确定系统的安全控制措施。相较于陈驰等人提出的云计算框架、安全控制模型以及合规性模型,该模型可以应对不断变化的威胁,并确定控制措施,提高系统安全性。

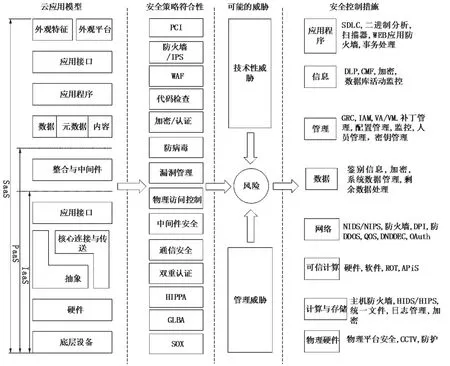

根据CSA安全参考模型及其主要关注安全域,本文在陈驰等人构造的云计算(服务)环境的安全体系及其安全风险评估体系结构基础上,对模型进行了修改补充。将云安全风险评估划分为边界策略、安全技术策略、数据安全策略、控制与审计策略和安全管理策略五个方面,如图2所示。

由此可见,云安全的关键技术在于:虚拟化安全、数据安全、身份认证和访问管理、加密与解密、容灾与恢复、访问控制、用户隔离、网络安全和安全审计。

4 云安全风险评估模型

为了能对云服务的安全风险进行有效和可靠的评估,必须清楚认识到云安全技术体系与传统安全技术体系的关系。事实上,传统信息系统安全技术体系只是云服务安全技术体系的一个重要组成部分,即云安全技术体系包含传统安全技术体系。

图1 云服务模型、等级保护、威胁与安全控制之间的关系

图2 云安全体系及其安全风险评估体系结构

目前,国内外的云计算安全风险评估模型,主要表现在:(1)基于计算机安全等级保护的风险评估模型;(2)基于云计算信息系统安全风险的评估模型;(3)基于云计算信息安全管理能力的风险评估模型;(4)基于云计算信息系统技术能力的风险评估模型,其核心思想仍然是基于标准的风险评估模型。

虽然在国内目前主要采用由赛宝论证中心提出的基于CSA的针对环境的C-STAR模型和基于信息安全工程能力成熟度模型(Systems Security Engineering Capability Maturity Model,SSECMM)。然而,由于风险是随机的,各种模型都存在着一定的缺陷。

4.1 C-STAR模型

C-STAR云安全管理能力成熟度评估用于评价组织的云安全管理能力成熟度。它将组织的云安全管理能力成熟度划分为六个等级:未实施、基本执行、计划和跟踪、充分定义、量化控制以及持续改进。主要作用为:①对被评估方的云安全管理能力进行评估;②为被评估方的云安全管理体系的改进提供方向和指引。因此,这种评估模型在评估过程中几乎不用工具,即这种评估模型不需要对物理资产的脆弱性进行检查,只需要核实相关安全管理文件的具体落实和执行过程。

C-STAR模型的评估指标是CCM云安全控制矩阵所描述的162个检查项。针对CCM的某一控制域,分析各条控制措施及与之关联的管理过程中的管理、测量和制度化,判定其表现出的特征是否满足某一能力级别要求。若满足,则可判定此项控制措施处于对应的能力级别。

评估中,评估人员需要对一个控制域中所有的控制措施进行合理评估,以确保组织已基于风险评估,对风险实施了适当的安全控制。如果CCM中的一项安全控制措施没有“切实落地”,提供商需要证明该项控制措施没有包含在他们的风险评估/适用性声明中的原因,或者没有实施补偿控制的理由。

4.2 SSE-CMM模型

SSE-CMM是系统安全工程能力成熟度模型的缩写。它是一个二维模型,将安全工程划分为三个基本过程区域:风险、工程、保障。它描述了一个组织的安全工程过程必须包含的本质特征,是完善的安全工程的保证,也是系统安全工程实施的度量标准[7]。它强调:(1)作为工程组织的工具,用于评价安全工程的实施活动,并定义它们的改进;(2)作为用户评价一个供应商的安全工程能力的标准机制;(3)作为安全工程评价机构的工作基础,用于建立基于整体组织能力的信任度。SSE-CMM模型的能力包含了五个级别:非正式执行级、计划和跟踪级、充分定义级、量化控制级和连续改进级[8]。

SSE-CMM模型的两个维度分别是“域”和“能力”,描述了一个组织的安全工程的能力。“域”表征了所有定义的安全工程的过程,即过程区域;“能力”则刻画了由过程管理和制度化能力组成的组织能力,是一些实施活动的“公共特征”,而执行一个公共特征是一个组织能力的标志。

4.3 基于等级保护的云安全风险评估模型

安全等级测评是目前较为成熟并体系化的系统安全风险评估方法。该方法以国家相关标准文件为标准,以单元测评为基础,开展的整体测评。信息系统安全等级测评分为单元测量、系统整体测评和综合分析三个过程。

在云服务平台下,平台要为不同的用户提供不同的服务,承载多个用户的不同业务、不同数据;云服务提供商为不同的管理责任主体提供相应的云服务;由于虚拟化技术使用户与其他用户业务之间没有独立的边界,因此,云计算平台不具有《定级指南》中定级对象的原则。但是,通过研究云平台与传统信息系统等级保护的相关要求发现,针对云平台的基于等级保护的安全风险评估,可实施一种称为“双向”定级的方法来实现。具体方法如下:

(1)云服务提供商负责根据自身的安全能力,委托独立的第三方测评机构确定云平台的安全保护能力等级;

(2)用户根据数据业务的重要程度,参照《定级指南》明确业务系统重要性的安全级别。

原则上,云服务提供商不能向高于云平台安全保护能力等级的业务系统提供服务。云计算平台确定安全保护等级后,可以选择独立第三方测评服务机构开展等级测评活动。一般而言,等级测评活动可以由云服务提供商发起。

云平台安全风险评估测评流程和方法与传统等级测评不存在本质上的差异,而主要安全测评技术上有所区别。主要体现在:分布式数据中心、虚拟化安全测评(包括主机虚拟化、网络虚拟化和存储虚拟化)、云计算数据安全测评(如存储备份、数据保护、数据隔离)等。我国的信息系统等级保护体系分为技术与管理两个部分。因此,基于等级保护的云计算平台安全风险评估的测评指标具体从技术和管理两个方面划分。其中,技术方面包括物理安全层面、网络安全层面、主机安全层面、应用安全层面和数据安全与备份恢复层面五个层面;管理方面包括安全管理制度、安全管理机构、人员安全管理、系统建设管理、系统运维管理和服务协议管理六个层面[9]。

根据目前评估模型所面临的问题以及目前云计算环境安全及其建设的具体情况,本文提出目前环境下,云安全风险方法的选择过程。

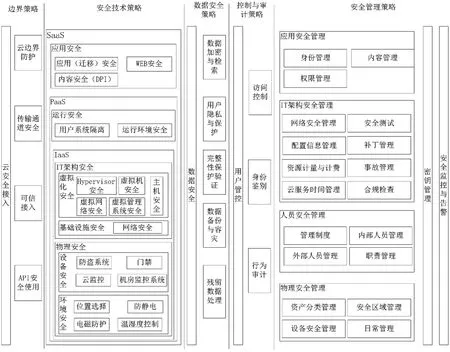

4.4 云安全风险评估方法选择

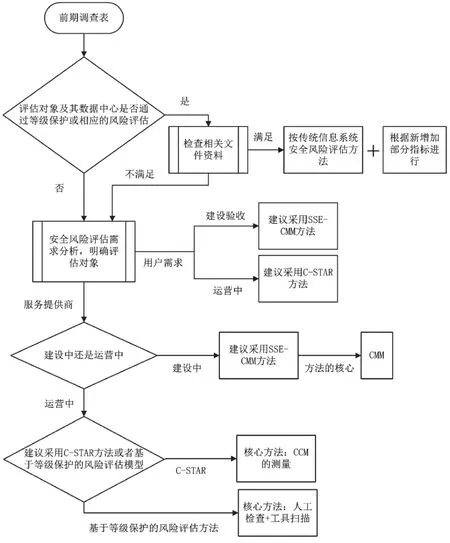

由于云计算平台自身的特点,所以导致其安全问题比传统的信息系统安全更为复杂。因此,在云计算安全风 险评估过程中,如何确定安全风险评估方案具有的重要意义,直接关系到风险评估的有效性和可靠性。为止,可通过前期的调查、访谈、协商等,确定针对一个用户或云服务提供商的安全风险评估需求来确定其评估方案,如图3所示。

图3 评估方案选择流程

首先,确定评估对象及其数据中心是否通过等级保护或者相应的风险测评。如果通过,需要检查其相关的文件资料是否完备。若符合要求,则按照传统信息系统安全风险评估方法进行评估。需要注意的是,云计算风险评估新增加的安全指标。如果测评文件资料不符合要求,或者未通过等级保护或风险评估,则需要重新进行安全风险评估需求分析,明确评估对象。

其次,根据评估对象的情况选择相应的评估方法。在云服务架构中,用户和云服务提供商的安全职责不尽相同,其检测重点也存在差异。当评估对象为用户时,需根据用户的需求判定云服务系统的状态。如果在假设验收阶段,则建议采用SSE-CMM方法;如果在运营中,则建议采用C-STAR方法。当评估对象为服务提供商时,若其在建设中,则建议采用SSE-CMM方法;若在运营中,则建议采用C-STAR方法或者基于等级保护的风险评估方法。

SSE-CMM方法强调的是安全过程,用于评价安全工程的实施。在系统建设阶段,采用这种方法进行评估可以有效评价安全工程实施的能力,评价服务提供商的安全工程能力,并为之后的系统建设提供改进建议。在系统运营过程中,安全管理是保证整个系统安全的关键。C-STAR方法用于评估用户或者服务提供商的云安全管理能力。使用C-STAR方法对运营中的对象进行评估,可判定其安全管理能力等级,发现安全管理过程中的薄弱环节,提升云服务安全水平。基于等级保护的云安全风险评估是综合的测评方法,对运营中系统的安全管理及安全防护等都进行了相应测评。因此,对于不同的评估对象以及不同对象所处的不同系统状态,使用这种方法可以快速找出相适应的评估方案,提高安全风险评估的有效性和可靠性,减少因评估方案不合理带来的风险。

由图3不难看出,如果采用基于等级保护的云安全风险评估模型,则测评的核心技术在于对虚拟服务器、虚拟网络、VMM、数据存储、隔离与迁移、服务水平协议管理的测评,其他的与传统信息系统安全风险评估一致。如果采用C-STAR和SSECMM模型,其测评技术主要是云控制矩阵(CCM)的制定及其测量的关键检测点的制定。

由于现有的云安全评估都是采用基于标准的风险评估模型,在风险评估实践过程中还存在缺陷。因此,建议在采用基于等级保护的安全风险评估的基础上,再加上管理能力以及建设与运维能力的评估,以完善云服务体系的安全风险评估。

5 结 语

云计算的安全既是复杂的技术过程,也是综合性的、动态的社会系统工程。但是,由于其自身的虚拟化、流动性、边界模糊等特点,对云服务的安全也带来了一些新的挑战。因此,在云计算不断发展的同时,也需要探索行之有效的云安全解决方案,并建立系统化的云服务安全评估体系,以保障云服务系统的安全性,提高云服务的连续性。

[1] 罗军舟,金嘉晖,宋爱波等.云计算:体系架构与关键技术[J].通信学报,2011,32(07):3-21. LUO Jun-zhou,JIN Jia-hui,SONG Ai-bo,et al.Cloud Computing:Architecture and Key Technologies[J].Journal of Communication,2011,32(07):3-21.

[2] 薄明霞,陈军,王渭清.云计算安全体系架构研究[J].信息网络安全,2011(08):79-81. BO Ming-xia,CHEN Jun,WANG Wei-qing.Study of the System Architecture of Cloud Security[J].Netinfo Security,2011(08):79-81.

[3] 李连,朱爱红.云计算安全技术研究综述[J].信息安全与技术,2013(05):42-45,52. LI Lian,ZHU Ai-hong.Review of Cloud Computing Security Research[J].Information Security and Technology, 2013(05):42-45,52.

[4] 马飞,李娟.云计算安全技术最新研究进展[J].通信技术,2016,49(05):509-518. MA Fei,LI Juan.Latest Research Progress on Security Technology of Cloud Computing[J].Communications Technology,2016,49(05):509-518.

[5] 陈龙,肖敏.云计算安全:挑战与策略[J].数字通信,2010(03):43-47. CHEN Long,XIAO Min.Cloud Computing Security:Challenge and Strategy[J].Digital Communication,2010(03):43-47.

[6] 陈驰,于晶.云计算安全体系[M].北京:科学出版社,2014:64. CHEN Chi,YU Jing.Cloud Computing Security System[M].Beijing:Science Press,2014:64.

[7] 郭曙光.信息安全评估标准研究与比较[J].信息技术与标准化,2007(11):27-29. GUO Shu-guang.Studying of the Relevant Standards of the Information Security Evaluation[J].Information Techn ology&Standardization,2007(11):27-29.

[8] 王贵驷,张利,江常青.一种复杂信息系统安全评估与认证的等级划分方法[J].信息安全与通信保密,2003(05):67-68. WANG Gui-si,ZHANG Li,JIANG Chang-qing.A Grade Division Method of Security Evaluation and Authentication of Complex Information System[J].China Information Security,2003(05):67-68.

[9] 张剑,王琦.浅析管理在信息系统安全中的必要性[J].信息网络安全,2012(06):1-2. ZHANG Jian,WANG Qi.Analysis on Necessity of Management in Information System Security[J].Netinfo Security,2012(06):1-2.

朱 璇(1991—),女,硕士,主要研究方向为网络与信息安全、软件安全;

潘 平(1962—),男,学士,副教授,主要研究方向为信息安全与信息处理;

毛新月(1990—),女,硕士,主要研究方向为信息安全管理与取证。

Security Risk Assessment of Cloud Service

ZHU Xuan, PAN Ping, MAO Xin-yue

(College of Computer Science and Technology, Guizhou University, Guiyang Guizhou 550025, China)

In respect to the traditional information systems, cloud service is characterized by virtualization, mobility, fuzzy boundary and so on, thus its security evaluation becomes one of the most concerned problems. With cloud service security architecture as the research content, the main threat forms aganist of cloud service are analyzed, the evaluation system based on the analysis of the current cloud service security risk assessment system further modified and improved. Cloud service security risk assessment, based on their own situation, may choose the appropriate risk assessment model, thus to be further suitable for risk assessment practice, improve cloud-service security, risk management ability and business continuity.

cloud service; security architecture; evaluation model; risk assessment

TP309

A

1002-0802(2016)-12-1695-07

10.3969/j.issn.1002-0802.2016.12.023

2016-08-11

2016-11-15 Received date:2016-08-11;Revised date:2016-11-15

贵州省高等学校教学内容和课程体系改革重点项目(No.SJJG201404);安顺学院航空电子电气与信息网络贵州省高校工程技术研究中心开放基金项目(No.HKDZ201406)

Foundation Item:Teaching Contents and Curriculum System Reform (key) Project in Colleges and Universities in Guizhou Province(No. SJJG201404); Guizhou Provincial Education Department and Engineering Center of Avionics Electrical and Information Network of Guizhou Province Colleges and Universities(No.HKDZ201406)