基于行为轮廓的酒店预订系统变化域分析

2016-11-21方贤文刘祥伟

刘 红,方贤文,刘祥伟

(安徽理工大学信息与计算科学系,安徽淮南 232001)

基于行为轮廓的酒店预订系统变化域分析

刘 红,方贤文,刘祥伟

(安徽理工大学信息与计算科学系,安徽淮南 232001)

为了灵活适应市场业务需求变化,确定业务流程模型的变化域是一项重要问题。已有的研究方法主要通过变化的活动节点搜索变化范围,计算量大且复杂,所以对研究业务流程模型的变化域具有一定的局限性。本文基于行为轮廓的交互行为边界变迁和跨边界变迁进行优化,找到了可疑点集合,并且结合服从度和支持率进一步确定目标模型变化域,然后通过具体的酒店预订流程系统,进行变化域分析。

变化域;变化变迁;支持率;行为轮

随着计算机技术的日益更新,业务流程变化管理应用领域越来越广泛.要想很好地实现变化管理,首先要找出变化部分,它是变化管理的前提和基础[1];Weber B分析了流程模型不同变化种类[2];在此基础上,Küster JM和Gerth C等提出在缺少变化日志的前提下,通过使用流程模型间的一致单输入、单输出构架分解的定义来寻找变化区域,但它有一定的局限性[3];Egyed A提出了一种在UML模型中确定变化的方法,为了确定不一致,使用模型轮廓来固定起始点,但是他没有分析一致性规则且没有观察其等价行为[4];Weidlich M和Mendling J等人探究了匹配的流程模型之间的变化传播,通过给定源模型中的变化域,基于边界变迁的减少和内部边界变迁的减少确定了目标模型的变化域[5-6];利用行为轮廓在假定流程模型变化节点已经确定的情况下,研究如何缩小匹配模型的变化范围,适用于改变传播过程,减少流程模型的并发,其可以解决如下问题:精炼不是分层时的模型对的改变,但是对如何确定变化节点没有进行说明[7].

基于以上的背景,本文在不需要确定源模型(或参照模型)的情况下,研究业务流程Petri网模型中的变化区域.首先在目标模型交互区间上,利用边界变迁与跨边界变迁的优化,找到可疑点构成的区域,然后结合Petri网的动态性质支持率确定了目标模型变化域,并把控制节点控制模型的变化部分运用到具体的酒店预订系统.

1 基本概念

定义1[8](流程模型Petri网)一个流程模型Petri网PN=(P,T,F,C)是一个四元组,满足以下条件:(1)P是有限库所集,T是有限变迁集;(2)P≠∅,T≠∅且P∩T=∅;(3)F=(P×T)∪(T×P)表示PN的流

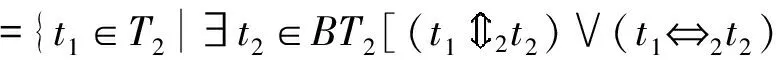

在流程模型Petri网PN中存在一种弱序关系,即包含T×T所有的变迁对(x,y)中存在一个发生序列δ=t1t2…tn,当i∈{1,2,…,n-1}时,i

定义3(变化域)[10]给定流程模型Petri网PN=(P,T,F,C),若变化部分为PN1=(P1,T1,F1,C1),则PN1是PN的一个子模块,即P1∈P,T1∈T,F1∈F,C1∈C,PN1⊆PN.

由上述定义可以看出一个流程模型Petri网的变化域是这个流程模型的子模块.

2 基于交互行为变迁优化的变化域分析

为了寻找变化变迁,因为不知道变化变迁的具体位置,如果采取逐个变迁进行排查,比较繁琐,工作量大且容易出错,所以为了简便,先对易引起变化的交互行为上任何一个变迁进行边界变迁和跨边界变迁优化,找到可疑点集合.因为PN中出现交互行为的区域,是寻找变化域的关键.将这部分区域对应到发生序列中,得到不同的变迁序列,引起运行结果的差异,故我们的工作只对这部分区域分析即可找到可疑区域.

使用边界变迁,为了缩小目标模型中的变化区域.下面定义边界变迁优化的概念.

第二种在严格序中向前边界变迁和向后边界变迁的变化区域的优化,是不含可疑区域的,称为跨边界变迁.

搜索目标模型中容易出现问题的点(可疑点)是确定变化域的关键.已有方法通过源模型和目标模型比较找到可疑点,具有一定的局限性.本文在没有源模型的情况下,通过交互行为上子模型边界变迁和跨边界变迁的优化,找到可疑点集合,确定了可疑区域.为此,给出算法1.

算法1:寻找目标模型的可疑点集合.

输入:PN2=(P2,T2,F2,C2),目标模型.

输出:目标模型可疑点集合R2.

(1)将目标模型转化为Petri网结构图;

(4)根据以上步骤可得到目标模型的可疑点集合R2=R11∩R12.

算法1通过边界变迁和跨边界变迁优化,找到目标模型的可疑点集合R2.在此基础上,以可疑点为研究对象,考虑可疑子对象模型对应动作的支持率是否满足sup(vi,vj)>0.5,若满足,则可疑对象就是引起变化的点.再根据语义和活动变迁的结构关系找到目标模型的变化域.为此,给出算法2.

算法2:寻找目标模型的变化域.

输入:目标模型可疑点集合R2.

输出:目标模型变化域Cr.

(由算法1,得到目标模型的可疑点集合R2,相应的可疑点区域C=•R2∪R2∪R2•,其中相应的对象子模型为PNi=(P,T,F,Vi)).

(2)输出对象子模型中的变化变迁vj,结合与变化变化变迁相关的上下位关系和语义,找到变化区域Cr,即Cr=C1∪C2∪…∪Ck.

3 基于行为轮廓的酒店预订流程变化分析

在酒店管理系统中,预定酒店时,普通客户需交押金,通过支付平台预订成功后,拿到房卡,如果押金足够房费,可以打开房门;如果押金不够,通过支付平台自动扣除当天房费.而VIP客户不交押金,如果卡上金额少于房费,还能一直打开房门入住,也可自动消费,如果用户信用不高,会给酒店造成损失,因此需找出变化域,控制这种情况的发生,通过对目标模型交互行为上的变化变迁优化从而找到变化域,并进行变化域分析.

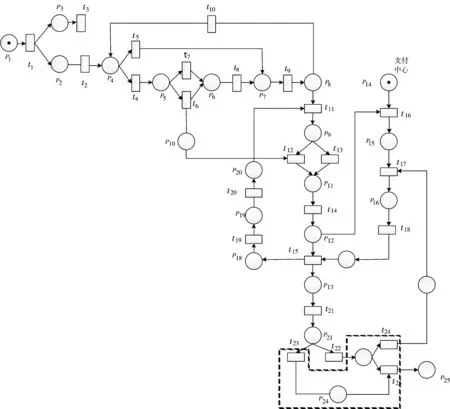

图1中给出了一个目标模型Petri网结构图,其中重要符号所代表的意思如下:P1-顾客,P14-支付中心,t1-查看房态,t3-(无房)取消预订,t2-(有房)预订,t4-普通客户,t5-VIP客户,t7-个人,t6-团体(8人以上),t8-登记信息,t9-预订房间数,t10-修改信息,t11-预订定金,t12-VIP房价九折,t13-普通房价+20%押金,t14-订单汇总,t15-预订成功,t16-用户登录,t17-扣除消费,t18-收款反馈,t19-酒店登入系统,t20-申请换房,t21-领取房卡,t22-VIP入住,t23-普通客户入住,t24-房门打不开,t25-房门打开,t26-VIP余额足够,t27-VIP余额不足,t28-冻结部分资金.

图1 酒店预订Petri网结构图

根据定义5找到交互区域上的可疑变迁,以t25为例,根据算法1,它的向前边界点集PT={t22,t23},它的向后边界点集ST=φ,其中BT={t24},因此边界变迁的优化C1=T2{t22,t23,t24},EIT={t24},IIT=φ,ET={t22},IT=φ,因此跨边界变迁的优化C2=T2{t22,t24}.因为C1,C2都是非空集合,那么t25就是交互区域上的变化变迁,由它组成的可疑区域C1为t22,t23,t24,t25构成的区域.在可疑区域C1内,考察t22,t23,t24,t25这段发生序列,其间的库所为p22,p24,变迁为t22、t23、t24、t25,由算法2分别得到VIP和普通客户对房门是否打开的支持率如表1所示.

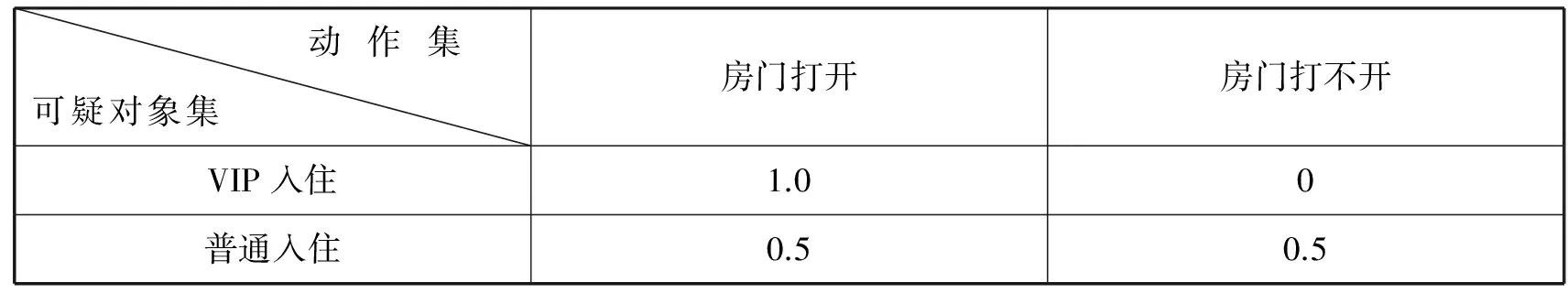

表1 VIP和普通客户对房门打开支持率

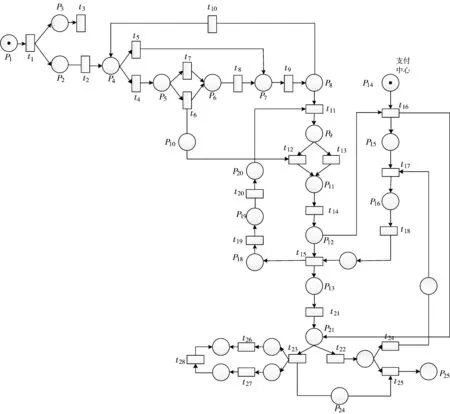

由表1可知,VIP客户可以一直打开房门.因为不需要交押金,当余额不够房费,VIP客户却能一直打开房门是问题的关键.找出问题,可以通过控制节点,例如:银行冻结他的一部分资金,足够缴纳房费即可,这样可以保证酒店没有损失风险(图2,符号表示同图1).

图2 控制酒店预订Petri网结构中变化域

4 结语

本文在已有研究的基础上,依据Petri网行为轮廓的性质,通过对酒店预订系统中交互行为子模型的变迁节点进行边界变迁和跨边界变迁优化,找到可疑点构成的区域.并结合Petri网动态性质,通过比较动作集支持率,确定了变化域,引入控制节点,控制该变化的发生.未来关于变化域,还有许多问题需要去研究,例如,如何进行模型的修正且实现自动化处理,如何把数据流信息应用到行为轮廓来寻找变化域等.

[1]Christian Gerth,Jochen M.Küster,Gregor Engels.Language-independent change management of process models[C].Denver:12thInternational Conference on Model Driven Engineering Languages and Systems,2009:152-166.

[2]B.Weber,S.Rinderle,M.Reichert.Change patterns and change support features in process-aware information systems[C]//In CAiSE,ser.Lecture Notes in Computer Science,J.Krogstie,A.L.Opdahl,G.Sindre,Eds.,2007:574-588.

[3]Küster J M,Gerth C,Förster A,et al.Detecting and resolving process model differences in the absence of a change log[C].Proceedings of the 6thInternational Conference on Business Process Management.Springer-Verlag, 2008:244-260.

[4]Egyed A.Fixing inconsistencies in UML design models[C].Software Engineering,ICSE.29thInternational Conference on.IEEE,2007:292-301.

[5]Weidlich M, Weske M, Mendling J. Changepropagation in process models using behavioral profiles[C].IEEE International Conference on Services Computing,Bangalore,Bangalore:IEEE,2009:33-40.

[6]Weidlich M, Mendling J, Weske M.Propagatingchanges between aligned process models[J].Journal of Systemsand Software,2012,85(8):1885-1898.

[7]Weidlich M, Mendling J, Weske M.Efficientconsistency measurement based on behavioral profiles of process models[J].IEEE Transactions on Software Engineer,2011,37(3):410-429.

[8]Smirnov S,Weidlich M, Mendling J.Business process model abstraction based on behavioral profiles[C].8thInternational Conference,Heidelberg: Springer Berlin Heidelberg,2010,6470:1-16.

[9]Weidlich M,Polyvyanyy A,Desai N,et al.Process compliance measurement based on behavioral profiles[J]. Advanced Information Systems Engineering,2010,6051:499-514.

[10]郝文君,方贤文.基于Petri网的流程模型中最小变化域的分析方法[J].计算机科学,2012(S3):76-78.

Analyzing Change Region of Hotel Reservation System Based on Behavioral Profiles

LIU Hong,FANG Xian-wen, LIU Xiang-wei

(Department of Information and Computing Science, Anhui University of Science and Technology, Huainan Anhui 232001, China)

To adapt the quickly change of business process management market, determining the change range has been one of the core problems. The existing proposed methods to search change range domain by change nodes, which has some limitation on large and complex calculation. In this paper, optimizing boundary transitions and inter-boundary transition based on behavioral profiles interactive behavior to determine uncertain range. And combining with support and compliance to find target model change region. Then, analyzing change region of the specific hotel reservation process system.

change range; change transition; support rate; behavioral profiles

2016-03-23

国家自然科学基金项目“基于Petri网行为轮廓的业务流程交互下变化域传播机理及控制方法研究”(61572035);国家自然科学基金项目“基于Petri网的网络化软件行为可信性分析方法研究”(61272153);国家自然科学基金项目“基于行为Petri网的业务系统变化域分析方法及应用研究”(61402011);安徽省自然科学基金项目“面向可信管理的业务系统变化域分析方法研究”(1508085MF111);安徽省高校省级自然基金项目“Petri网中同步距离理论及应用”(KJ2016A208)。

刘 红(1992- ),女,硕士研究生,从事Petri网研究。

方贤文(1975- ),男,教授,博士,从事Petri网及可信软件研究。

TP391.9

A

2095-7602(2016)08-0045-06