基于Hash链的RFID认证协议

2016-11-15赵太飞

赵太飞,邹 波,尹 航

(西安理工大学 自动化与信息工程学院,陕西 西安 710048)

基于Hash链的RFID认证协议

赵太飞,邹 波,尹 航

(西安理工大学 自动化与信息工程学院,陕西 西安 710048)

为了提高大规模RFID系统的认证效率,通过分析现有RFID系统的认证效率和安全性,提出了一套基于Hash函数的改进协议。向RFID读写器加入过滤规则,能够有效过滤恶意和无效的认证请求;对标签的访问计数器值的分层化、更新和重置,可以有效提高后端数据库检索数据的命中率。通过分析和测试,该协议能够有效抵御假冒攻击、重传攻击等不安全问题,有效提高RFID认证的效率,降低认证服务器计算负荷。

RFID;认证协议;访问计数器;Hash;读写器

0 引言

射频识别技术(Radio Frequency Identification,RFID)是一种非接触式的自动识别技术。RFID系统通过射频信号来识别目标对象,可工作在各种恶劣的环境下,且使装备该标签的设备变得智能,可以实现与信息系统进行实时交流。RFID技术的应用遍及各个领域,例如商品溯源、移动支付、供应链溯源、门禁系统等。随着物联网的不断发展和RFID的大规模使用,如何在保证RFID系统安全性的前提下,提高RFID系统的认证效率,成为影响RFID大规模推广应用的技术难点。

1 相关研究

近年来,RFID安全问题成为研究热点之一,由于RFID标签自身资源的限制,在设计RFID标签认证协议时,除了考虑安全性,还要考虑标签自身存储空间和运算能力限制的问题。

为了提高RFID安全性,目前一般采用两种手段:物理方式和密码学方式。物理方式需要额外的设备支持,增加了成本,同时使用会造成一定的不便,所以密码学是提高RFID安全性的主流方式。

近年来密码学中有众多的加密技术,主要包括AES、DES、基于Hash函数的加密算法等。AES、DES等加密方式因资源消耗大,受RFID标签自身资源的限制,较少被使用,而基于Hash函数的安全机制资源消耗相对较低,因此基于Hash函数的认证协议受到越来越多的关注。NTT实验室提出了Hash链方法[1],它是一种采用共享秘密的询问—应答协议,具有不可分辨性和前向安全性,但该协议只能进行单向认证,安全性上存在一定缺陷,后台数据检索计算量大;袁署光[2]等人提出一种基于Hash函数的认证协议,其利用对称秘钥方式,能够抵御重传攻击、假冒攻击等,但该协议服务器运算量巨大,数据库检索命中率低;刘明生[3]等人提了的基于Hash函数的RFID安全认证协议,协议中传递标签ID的Hash值为静态的,能有效降低后端数据库检索数据的计算量,但不能提高检索的命中率,并且存在被跟踪的风险。

2 安全问题分析

RFID系统面临的安全问题[4]主要包括:(1)假冒攻击(spoofing attack),通过使用假冒读写器来记录标签的响应,再用该响应去响应合法的读写器,让合法的读写器认为该标签还存在,通过RFID的认证,事实上该标签已经离去;(2)重传攻击(replay attack),是通过截取标签和读写器之间通信的有效信号,再在RFID系统中进行重传而对系统进行的一种攻击;(3)去同步化(desynchronization),指通过对标签进行恶意认证或者攻击,导致后端数据与标签中存储的信息不一致,进而导致标签无法认证的一种攻击。

3 认证方案

[5]通过标签访问计数器值的自更新特性与密值,结合Hash函数进行RFID认证,虽然能够抵抗标签伪装等攻击,但是该协议标签数量较大,若干标签存在恶意认证时,根据k值来检索数据库中标签记录,将导致检索范围过大,标签记录命中率降低,而数据库的每次数据比对都会进行一定量的Hash计算,这会导致服务器耗费大量的时间和资源来进行运算,进而导致这个RFID系统效率低下。

针对参考文献[5]协议做如下改进:对k值进行分层化处理,可以有效提高数据库标签记录检索的命中率;认证请求中使用RFID读写器产生随机数,将标签响应中推算出的随机数与该随机数进行比较,过滤无效的认证会话;RFID读写器保存上一次认证会话中接收的标签响应,RFID读写器接收到的标签响应与上次会话中使用的标签响应进行比较,如果相同就过滤该认证会话(标签在每次认证会话中会更新认证响应),提高认证请求的有效性,减少服务器的运行压力。有关协议中的参数如表1所示。

预备:对每个标签的k值的范围进行分层化处理,例如0~999,1 000~9 999,将k置为所在分层的最小值。当k为所在分层区间k的最大值时,k+1将重置k的值为该分层区间的最小值,同时置f的值为“1”,每个标签配置一个初始密值S,为RFID系统筛选两个碰撞和复杂度都较低的Hash函数,将标签k、ID、S存储到数据库。

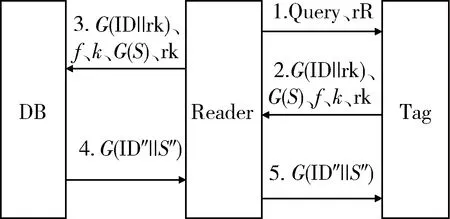

步骤(1):RFID读写器产生一个随机数rR,向标签发送Query、rR认证请求。

步骤(4):后端服务器接收到RFID读写器传递的数据后,先判断k值的范围区间,确定该标签在哪个分层,然后判断f值是否为“1”,如果是转入①,否则转入②。

①在数据库中找到该分层的所有标签数据记录,检查该记录中是否还有没有对比的记录,如果有转入③;否则,标签不合法,停止认证。

②在数据库中找到该分层的标签数据记录,在此记录中检查是否还有符合k″≤k没有对比的记录,如果有转入④;否则,标签不合法,停止认证。

⑤比较k与k″的大小,如果k与k″相等则取d=0,否则取d=k+l-k″;然后比较G(Hd(S″))与G(S),如果相等,则转入⑦,否则转入①。

⑥计算d=k-k″,然后比较G(Hd(S″))与G(S),如果相等,则转入⑦,否则转入②。

协议认证过程如图1所示。

表1 符号说明

图1 协议认证过程

4 协议安全性分析

RFID系统面临的主要安全问题[6]有:假冒攻击、重传攻击、追踪、去同步化。这里定义读写器向标签传递信息的无线信道为前向信道,标签向读写器传递信息的无线信道为后向信道[7],对协议进行安全性分析。

4.1 假冒攻击

4.2 重传攻击

4.3 追踪

4.4 去同步化

认证过程中,因为采用的是无线信道,故有可能造成数据传输的丢失,或人为对标签进行恶意攻击,然后导致标签的数据与后端数据库数据不一致,使标签无效化,无法完成认证操作。后端数据库可以根据k值和f值来确保标签密值的成功匹配,每次成功认证过后,后端数据库也会根据标签传来的信息,更新后端数据库的数据。

5 协议效率分析

本协议对Hash链的RFID安全双向认证协议[5]做了改进,进一步提高了后端数据库检索的效率,读写器端增加过滤功能,能够有效地拦截恶意的认证请求,很好地减少服务器资源的浪费。

通过k值的分层化处理可以有效地缩小数据检索的范围,快速定位到需要检索的k值的数值范围,从而确定待检索的数据记录所在的k值分层;再根据k值进一步缩小检索数据记录的范围,因为在f为“0”时,被检索记录的k″必须满足k″≤k。

标志位“f”的作用主要是为了处理k值在完成多次认证过后导致k值越界,导致标签去同步化,无法进行认证。

在认证会话中,读写器不是将标签响应的数据进行一个简单的数据传递,让服务器进行数据的处理;而是对标签响应的数据进行了一个数据过滤,能够有效地过滤无效认证会话和恶意认证,降低服务器的运行负荷,避免不必要的服务器资源浪费。

6 性能分析

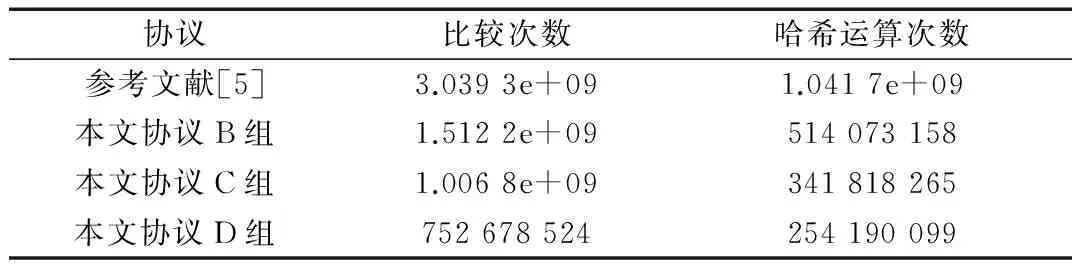

本文使用MATLAB对文献[5]提出的基于Hash链的RFID安全双向认证协议与本文改进的协议进行了仿真测试,对比了后端服务器在比较次数、哈希运算次数的差别。本文提出的改进协议细节上与文献[5]有些不同,有的特性未在测试数据上很好地体现出来,例如标签阅读器的过滤功能,可以过滤一部分无效的认证请求,降低后端服务器的运行负荷。

将参考文献[5]测试组命名为A组,本文改进协议分成3组进行测试,分别命名为B组、C组和D组。测试中先去除标签阅读器的过滤功能。假定A组中一共有2 000个标签,后端服务器也有2 000条对应的标签数据,并且每个标签和服务器之间已发生不超过50次的随机访问会话,同时标签数据与后端服务器同步,再随机抽取200个标签发生随机次数(不超过20次)的恶意访问,造成标签数据与后端数据库数据的不同步,然后随机发起2 000 000次的访问会话。B组分为a1、b1分层,C组分为a2、b2、c2分层,D组分为a3、b3、c3、d3分层,每个分层的标签数、k值范围以及发生随机恶意访问(不超过20次)的标签数具体信息如图2所示。首先每个分层的每个标签与服务器之间发生不超过50次的随机访问会话,同时标签数据与后端服务器是同步的,再随机抽取表2中所述的标签个数发生随机次数(不超过20次)的恶意访问,造成标签数据与后端数据库的不同步,最后以组为单位,每组随机发起2 000 000次的访问会话,统计以上A、B、C、D四组数据可以得到表3测试数据。

表2 本文协议分层测试数据

表3 协议性能对比分析

本文协议对标签k进行分层处理后,分为多个组,根据以上测试结果可以得出,相比参考文献[5],本文协议能有效地减少后端服务器的运算次数,其次k值分层处理的分层数越多,后端服务器的运算次数越少。

7 结束语

随着物联网的不断发展,RFID系统被广泛使用,但RFID安全问题和认证效率问题成为制约RFID系统广泛使用的关键。由于RFID标签自身的局限性,采用密码学的RFID安全认证协议成为提高认证效率和解决RFID安全性问题的重要方法。本文提出了一种基于Hash链的改进协议,能有效地抵抗假冒攻击、重传攻击、追踪和去同步化,利用访问计数器值的分层特性及自更新和重置特点,提高了数据库中标签数据的命中率,通过标签阅读器的过滤功能,有效地过滤无效的认证请求,从而降低了RFID认证时后台服务器的资源消耗,有效提高系统的认证效率。

参考文献

[1] OHKUBO M, SUZUKI K,KINOSHITA S. Hash-chain based forwardsecure privacy protection scheme for low-cost RFID[C].Proceedings of the 2004 Symposium on Cryptography and Information Security, Berlin: Springer-Verlag, 2004: 719-724.

[2] 袁署光,戴宏跃,赖声礼,等.基于Hash函数的RFID认证协议[J].计算机工程,2008,34(12):141-143.

[3] 刘明生,王艳,赵新生,等.基于Hash函数的RFID安全认证协议的研究[J].传感技术学报,2011,24(9):1317-1321.

[4] 丁振华,李锦涛,冯波,等.基于Hash函数的RFID安全认证协议研究[J].计算机研究与发展,2009,46(4):583-592.

[5] 裴小强,卫宏儒.基于Hash链的RFID安全双向认证协议[J].计算机应用,2014,34(z1):47-49,54.

[6] 高树静.低成本无源RFID安全关键技术研究[D].济南:山东大学,2013.

[7] 周永彬,冯登国.RFID安全协议的设计与分析[J].计算机学报,2006,29(4):581-589.

RFID authentication protocol based on Hash chain

Zhao Taifei,Zou Bo,Yin Hang

(College of Automation and Information Engineering,Xi′an University of Technology,Xi′an 710048,China)

In order to improve the certification efficiency of large-scale RFID system,a set of improved protocols based on Hash function are proposed by analyzing the certification efficiency and safety of existing RFID systems.Joining the filtering rules into RFID reader can effectively filter malicious and invalid authentication request.The stratification,updating and resetting of tag access counter’s value can effectively improve the hit rate of the retrieving data in back-end database.The analysis and testing results show that the protocols can effectively resist the fake attack,replay attack and other unsafe problems.In addition,the protocols can improve the efficiency of RFID authentication and reduce the computational load of authentication server effectively.

RFID; authentication protocol; access counter; Hash; reader

TP393.0

A DOI:10.19358/j.issn.1674-7720.2016.19.018

赵太飞,邹波,尹航.基于Hash链的RFID认证协议[J].微型机与应用,2016,35(19):60-63.

2016-06-07)

赵太飞(1978-),男,博士,副教授,主要研究方向:网络通信与自组织网络技术。

邹波(1991-),男,在读硕士生,主要研究方向:嵌入式软件。

尹航(1992-),男,在读硕士生,主要研究方向:嵌入式软件。