基于云计算的网络安全评估

2016-10-14黄海军

黄海军

(云南工商学院信息工程学院,云南昆明657100)

基于云计算的网络安全评估

黄海军

(云南工商学院信息工程学院,云南昆明657100)

网络安全评估是利用网络安全感知技术对网络数据中蕴含的安全性信息进行多源异构分析,以实现为网络安全运行保驾护航。在大数据、云计算应用在网络安全评估方面,利用大数据结构化或半结构化数据挖掘的特点和云计算分布式、并行式计算的优势,解决网络安全评估能力弱的问题,具有一定的可行性。因此,本文对基于云计算的网络安全评估进行研究,通过对云计算的定义、特点、分类及云安全核心技术和云计算网络安全风险进行分析,从不同层次的角度设计基于云计算的网络安全评估模型,对网络安全所涉及到的各个方面进行评估,以便于给出正确的云计算网络安全问题解决办法。

云计算;网络安全;评估模型;云安全

网络安全一直以来都是网络应用中最为关键的内容之一,网络安全评估是利用已知的网络应用安全信息内容与信息处理技术对网络安全性进行评估。在传统的网络安全评估中,由于计算能力、评估方法、单点失效等评估条件的制约,使得网络安全评估的准确较低。基于云计算的网络安全评估汇聚来自方方面不同结构化或者半结构化的数据,将这些数据进行专业化的处理和加工,建立计算机网络安全评估模型,对网络中的各个节点的可信性、安全性进行评估,以解决网络安全信息难以准确生成问题。同时,通过对网络安全的评估结果可具有针对性的制定网络安全问题解决办法,为用户完全使用网络奠定良好基础。

1 云计算概述

1.1云计算定义

云计算是对大数据进行信息快速提取的计算方法。在人类生产和生活中,会产生大量的非结构化或半结构化数据,对这些数据进行挖掘有助于提高人们的决策力、洞察力、优化结构等。对大数据的挖掘需要成千上百的电脑分配工作,由此需要构建起庞大的数据分析及挖掘网络平台,这个平台被称为云计算平台。云计算平台通过网络将服务器集群、资源池、客户端关联在一起,为用户提供庞大的网络数据支持。

1.2云计算特点

云计算是一种新型网络计算服务模式,其相比传统网络计算服务模式具有存储能力大、服务多样化、计算能力强、服务方式灵活、安全性高等特点。云计算是通过百万台服务器集群整合在一起而构成的服务体系,其具备庞大的储存能力;云平台的资源池为用户提供多样化的服务,包括:基础性的存储、计算、数据库等服务,开发性的平台服务和应用性的软件服务。云计算采用分步计算的方法将资源池中的海量数据进行分解、归类,再由各个集群服务器进行批量处理,最后将结果反馈给用户,这一过程可在数秒完成,体现出云计算强大计算能力。云计算可区分用户类别,建立共有云服务和私有云服务。其中私有云服务可根据用户需求制订私密性选择,云计算提供商通过其完善的安全防护体系对用户隐私数据进行保护。

1.3云计算分类

云计算可以分为基础设施服务(IaaS)、软件服务(SaaS)和平台服务(PaaS)。

基础设施服务是指构建数据管理混合云,将信息分类储存,针对保密等级设置不同级别访问权限,公共类信息储存在公有云上,供更多人免费访问;专属信息和具有高附加值的特殊信息存放在私有云内。此外,利用云上的基础数据借助一定的数学方法测算出更有深度和价值的信息及服务,如行业报告、设计指标、成本分析策划等。

数据挖掘主要包含3个过程:数据准备、数据挖掘、结果表达和解释。不同类型的数据库信息的存储规则、数据形式的差异较大,要实现多个数据库之间的数据快速分析、挖掘,需要具备强大的计算能力。基于云计算的基础设施服务为用户提供了便捷的信息的检索功能,借助分布式计算为云平台带来强大计算能力,可以在互联网中快速抓取需要的信息,完成数据准备工作,使“大海捞针”成为可能。然后借助数理分析、神经网路等挖掘算法实现数据快速、准确挖掘。紧接着将挖掘到的信息与同样建立在云上的信息通过发布平台衔接,实现信息的高效利用。

软件服务是指软件开发商可以将软件程序发布在云平台上,软件的使用不需要打包购买软件,只需要根据实际业务需求向软件开发商租用软件程序,根据时间和应用模块付费。软件的维护和升级由开发商在云平台上统一完成,用户省去硬件维护和软件升级上花费的时间和精力,不必因为个人电脑配置的落后而要忍受大型软件在运行过程中漫长的等待时间。

平台服务是指以云计算技术为支撑进行资源合理、高效配置,为软件开发商提供开放的网络开发平台进行软件和应用程序的开发,并以SaaS的软件形式交付给用户使用,从开发到交付使用的整个流程节省时间、降低成本。

2 云计算网络安全风险

云计算采用数据集中管理,具有极高的开放性和复杂性,在云计算网络应用中,其面临的安全风险主要包括身份认证风险、网络层风险、主机层风险和应用程序风险。

2.1身份认证风险

云计算服务采用多样化接口设计,可满足来自不同运行环境的客户端进行云资源访问,为此要保障用户信息的安全性则需要对用户身份进行认证。云计算服务用户身份认证方式主要包括依据用户已知信息验证,如密码验证;依据用户已有信息验证,如指纹验证和依据用户拥有东西验证,如USB KEY。就目前而言,云计算服务所提供的身份认证系统由于用户信息真实性、网络系统漏洞、认证安全强度低等问题,云计算服务资源被窃取和篡改现象时有发生。

2.2网络层风险

云计算服务网络层安全风险主要包括传输数据的安全性与完整性、网络资源的访问与控制和云端资源的可用性。由于云计算的开放性,对于用户上传到云端的数据是否安全是否完整难以管控,并且目前云端仍存在算法漏洞、数据库漏洞和系统安全漏洞等问题。云计算是通过多个云服务基点组合而成,要保证网络中的每个数据点都安全非常困难,在发生网络安全问题是,排查问题原因也受到一定的制约。云端的资源非常庞大,很难保证每个资源的数据都有效。

2.3主机层风险

云计算通过大量的计算机主机并行处理数据,主机与主机之间具有紧密的联系,因此,主机层的安全问题是每一台独立主机都需要面对的安全问题,如果一台主机被病毒入侵,则在整个主机群中病毒就会快速传播,最终导致整个云网络主机瘫痪。

2.4应用程序风险

云计算服务所提供的应用程序通常都是通过浏览器进行应用,因此浏览器的安全性非常重要。就目前而言浏览器被劫持是一种非常常见的安全问题,客户端用户的浏览器很容易被不法分子用恶意程序篡改,诱导用户点击非法链接,由此给用户的隐私和财产安全带来严重的安全隐患。

3 云计算网络安全评估概述

3.1云计算网络安全评估技术

云计算网络安全评估技术是由数据挖掘技术、数据融合技术、风险评估技术等综合而成的网络安全评估技术,该技术可以对网络现行状态进行监控和评估,作出未来一段时间内的网络运行风险[7],为防范网络安全风险,确保网络安全运行做好应对准备,作出正确的判断和指导。

3.2云计算网络安全评估系统

云计算网络安全评估系统是由输入信息模块、评估模块、知识库模块和结果展示模块四部分组成。输入信息模块是将已知安全事件标准化处理生成事件数据录入到知识库中;评估模块是对网络安全进行数据挖掘和数据融合,通过计算结果数据与安全态势数据进行比较,利用指标标准作出评估结论;知识库是网络安全评估依据的集合库,其主要包含训练集、案例库和规则库。训练集是网络在各种运行状态下的数据,其可以挖掘网络安全等级和各种态势下的指标关系,案例库是通过已知网络威胁异常指标比对,分析其可能发生的某个或者某类安全问题,规则库是用于数据挖掘中对安全关联聚类标准的定义;结果展示模块是以表格形式或者图形形式将评估结果展示在客户端,便于快速准确的分析网络安全隐患和网络安全趋势。

3.3云计算网络安全评估关联度算法

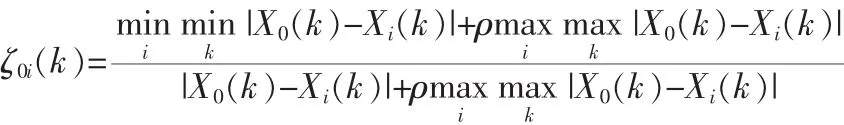

云计算网络安全评估关联度算法基于灰色系统理论,首先,设网络行为特征量X0,由其获取因素行为特征量Xi。X0在序列k上的观察数据定义为x0(k),(k=1,2,...,n)则得出网络特征行为序列x0(k)=(x0(1),x0(2),...,x0(n))。由此可演算出网络因素行为序列xi(k)=(xi(1),xi(2),...,xi(n))。其中k可以为时间、指标、对象等序号。由此可以得出,序列xi与x0在第k点的关联系数定义为:

4 基于云计算的网络安全评估模型设计

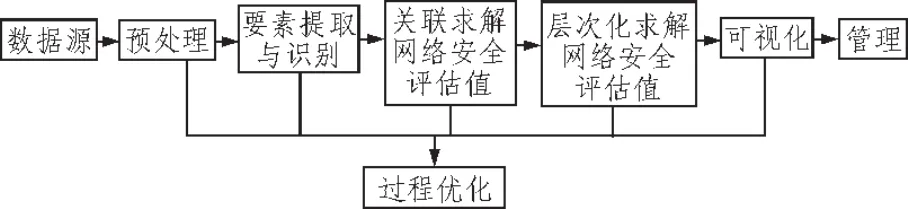

根据云计算网络的特点搭建基于云计算的网络安全评估模型如图1所示。

图1 基于云计算网络安全评估模型

如图1所示,利用云计算采集网络中的安全审计数据、入侵检测数据和各种安全日志[8],对其进行数据预处理,统一数据格式、提取有价值网络安全信息,为网络安全评估做准备。在网络安全评估时,采用关联分析法对已知网络攻击类型进行威胁值计算,并确定攻击破坏程度。再通过层次化计算网络系统的安全评估值,利用可视化模块绘制网络安全图表,便于对网络安全态势进行分析。

4.1网络安全要素提取

由于在云中产生的网络安全数据非常庞大,所以需要对采集到的网络安全数据进行预处理,去除冗余、统一格式。在网络安全信息要素提取中利用数据融合技术进行预处理[9],处理方法是根据安全要素特征提取、根据安全要素语意理解提取和根据要素决策提取。

首先根据安全要素特征提取,对采集到的网络安全数据进行预处理,对要素属性相对集中的有用数据利用数据融合技术进行捕获;其次,计算采集到数据之间的关联度,分析出网络攻击所归属的类型;第三,在确定攻击类型后,对该类型的网络攻击进行危害度评估,并对网络所提供的服务威胁度进行预测。

4.2关联分析

关联分析是利用灰色理论利用已知信息挖掘未知信息。灰色理论关联原理是将所采集到的各个因素样本数据按照因素关系(大小、次序、强弱等)用灰色关联度进行表示,灰色关联度越大则说明因素间相似性越高。

在网络安全评估要素提取模型中,将原始数据进行预处理,记Di=(D1,D2,...,Dn),对其进行格式转换得再对数据属性进行提取,记DSi=(DS1,DS2,... DSm)。利用灰色关联理论对DS中的每条数据进行分析,生成关联度集合GS(y1,y2,...yn)。通过关联度集合GS中的最大值识别攻击类型并计算对应的安全态势值。安全态势值计算FA(t)=1-max(y1(x,x1),y2(x,x2),...,yn(x,xm))。其中,FA(t)为在时间t内网络受到A的供给所造成的安全评估值,x为攻击数据的特征序列。

4.3层次化分析

层次化分析是首先将云计算网络层次化分为攻击层、关联层、服务层、主机层和系统层。其次分别对服务层、主机层和系统层的网络安全评估值进行计算。服务层网络安全评估计算:

主机层网络安全评估计算:

系统层网络安全评估计算:

5 结束语

网络安全评估利用云计算架构下的安全要素提取模型,对已知网络攻击类型进行灰色关联分析,并分层进行计算,计算网络安全评估值,利用所计算出的结果图形化呈现网络安全态势,由此可直观的对网络安全进行分析和预测。通过本文的研究能够初步的对云计算作业时的网络攻击进行安全评估和预测分析,由此实时掌握整个网络系统的安全状况,在网络系统出现安全威胁时能够及时采取应对措施,防止危害进一步扩大。

[1]陈志高,成奋华,许彪.Hadoop异构网络下基于自适应蚂蚁算法的策略路由研究[J].文山学院学报,2013(6):54-58.

[2]陈伟,顾杨,李晨阳,等.无线钓鱼接入点攻击与检测技术研究综述[J].武汉大学学报(理学版),2014(1):13-23.

[3]岳丽颖,戴月明.一种能量优化WSNs非均匀分簇路由协议[J].计算机工程与应用.2010(15):3374-3378.

[4]姜政伟,赵文瑞,刘宇,等.基于等级保护的云计算安全评估模型[J].计算机科学,2013(8):154-156.

[5]周紫熙,叶建伟.云计算环境中的数据安全评估技术量化研究[J].智能计算机与应用,2012(4):40-43.

[6]李博.基于云计算的实验平台虚拟机客满技术研究[J].电子设计工程,2016(7):179-181,185.

[7]张海龙,冯森,李建祥,等.电动汽车充换电服务网络运营管理系统的研究与设计[J].陕西电力,2011(11):47-50.

[8]朱子勇,孙万民,王占林.某试验台LH2贮箱气体置换过程数值模拟[J].火箭推进,2012(4):52-60,66.

[9]王坤.基于SVPWM的STATCOM设计及实现[J].陕西电力,2011(1):11-15.

Network security evaluation based on cloud computing

HUANG Hai-jun

(Information Engineering College,Yunnan Technology And Business University,Kunming 657100,China)

The network security assessment is the use of the network security perception technology for the security of network data contains information of multi-source heterogeneous analysis,in order to realize the escort for the safe operation of the network.In big data and cloud computing application in the aspect of network security evaluation,the use of big data structured or semi-structured data mining and the characteristics of the advantages of cloud computing is a distributed and parallel computing,solve the problem of network security evaluation ability,has certain feasibility.Therefore,in this paper,the study of network security evaluation based on cloud computing,based on the definition,characteristics,classification of cloud computing and cloud security the core technology and cloud computing network security risk analysis,from the perspective of different levels of design model of network security evaluation based on cloud computing,for network security involves all aspects of the evaluation,in order to give the right cloud computing network security solution.

cloud computing;network security;evaluation model;cloud security

TP02

A

1674-6236(2016)12-0115-03

2015-07-11稿件编号:201507081

黄海军(1977—),男,云南昆明人,讲师。研究方向:网络架构,网络信息安全,云计算,虚拟化方面。