类型化与解释:网络犯罪中若干构成要件要素的定性困境及其应对

——以裁判文书网100个案例为分析样本

2016-06-05王卫

王卫

(巴中市中级人民法院 四川巴中 636600)

类型化与解释:网络犯罪中若干构成要件要素的定性困境及其应对

——以裁判文书网100个案例为分析样本

王卫

(巴中市中级人民法院 四川巴中 636600)

传统观点认为可以将网络犯罪分类为纯粹的网络犯罪和利用网络实施的犯罪。通过对100个涉网络犯罪案例的类型化分析,发现有必要将以网络为犯罪空间单独列为一种类型,然后可划分出三种类型,即以网络为犯罪对象、以网络为犯罪工具、以网络为犯罪空间。但是,这三种类型的网络犯罪中涉及的若干构成要件要素在司法实践中存在定性困境。解决上述困境的出路是对网络犯罪中涉及的若干构成要件要素进行扩张解释而不是重新立法。

网络犯罪;类型化;扩张解释

一、背景:对100个涉网络犯罪案例的类型化分析

随着网络及计算机技术的迅猛发展,网络终端(Network terminal)呈现出多元化的发展趋势,智能手机、iPad、智能手表等都可以实现上网,网络已然成为大众学习、生活的公共场所。那么,由此衍生出的网络犯罪类型也在快速增加,严重扰乱了网络空间秩序。

(一)波及范围广:网络犯罪已经成为常见犯罪。

笔者发现,打开百度搜索引擎并输入关键词“网络犯罪”,可以得到相关结果1640000个。此外,在中国裁判文书网中采用高级检索,关键词中输入“网络”并在文书类型中选择刑事判决书,可以检索到8322份刑事判决书。笔者通过对这8322份刑事判决书进行筛选,并随机抽出100份。因为所涉罪名达到20余种之多,所以有必要将同种类型的犯罪,予以类型化处理,以期节约思考经济提高处理效能。

(二)有章可循:随网络发展历程而演变。

对于纷繁复杂的涉网络犯罪的罪名,于志刚教授曾将其分为利用网络实施犯罪和纯粹网络犯罪两大类[1],然而,网络犯罪的犯罪客体特征并结合网络技术的发展历程,有必要将在网络空间中犯罪单独划分出来。网络技术从最初的萌芽状态,发展到现在的大数据网络时代,网络犯罪也在同步的发展,由最初的直接攻击网络本身发展到以网络为工具进行犯罪,进而发展到在“网络空间”中犯罪,简言之,即“犯罪对象”——“犯罪工具”——“犯罪空间”[2]。

图1网络犯罪演变图

为此,上述的100例涉及网络犯罪的案例以此三分法,各犯罪类型及具体犯罪数量见下表:

以网络为犯罪对象以网络为犯罪工具 以网络为犯罪空间非法获取计算机信息系统数据罪(3个),破坏计算机信息系统罪(4个),非法获取公民个人信息罪(5个)、出售公民个人信息罪(5个)。在网络空间中盗窃虚拟财物的盗窃罪(2个),侵犯著作权罪(3个),寻衅滋事罪(2个),开设赌场罪(2个),诽谤罪(1个)。以网络为工具盗取公私财物的盗窃罪(7个),操纵证券交易价格罪(2个),组织、领导传销活动罪(4个),收买信用卡信息罪(5个),非法经营罪(5个),引诱、容留、介绍卖淫罪(9个),组织、利用会道门、邪教组织、利用迷信破坏法律实施罪(4个),买卖国家机关证件罪(11个)、伪造事业单位印章罪(9个),诈骗罪(17个)。

另外,各类型网络犯罪的比例如下,其中以网络为犯罪工具的占比最大,达到75%。(见下图)

二、发现:网络犯罪中若干构成要件要素的定性困境之实践表现

(一)困境之一:网络作为犯罪对象的定性困境。

网络作为犯罪对象是指网络本身或者网络包含的元素成为犯罪行为所作用的客观存在的具体物。诸如黑客攻击计算机信息系统、窃取计算机上的数据和公民个人信息等。

1.已有努力:出台司法解释定性“计算机信息系统”。2011年9月以前,司法实践中存在“计算机信息系统”的定性困境。为此,高院和高检出台了《关于办理危害计算机信息系统安全刑事案件应用法律若干问题的解释》,对“计算机信息系统”进行扩张解释,将智能手机纳入了计算机信息系统范畴。但是,网络技术日新月异,将来任何日常载体都有可能成为“计算机信息系统”,那该如何应对?

2.当前困境:“计算机数据”、“公民个人信息”如何定性?上述司法解释的出台,在一定程度上解决了司法实践中关于计算机信息系统的定性困难,但这只是冰山一角。随着大数据时代的到来,“计算机数据”也发生了变异。我国法律对“计算机数据”尚无相关具体规定和解释。虽然《网络犯罪公约》对数据给出了定义,但是在大数据时代下,还有诸多具有商业价值的数据超出了《网络犯罪公约》中有关“计算机数据”的内涵与外延。(对比如下表)

传统“计算机数据”内涵计算机信息系统中存储、处理或者传输的数据和应用程序。大数据时代“计算机数据”内涵传统“计算机数据”内涵、网站点击量、网页浏览痕迹、关键词搜索频率等。

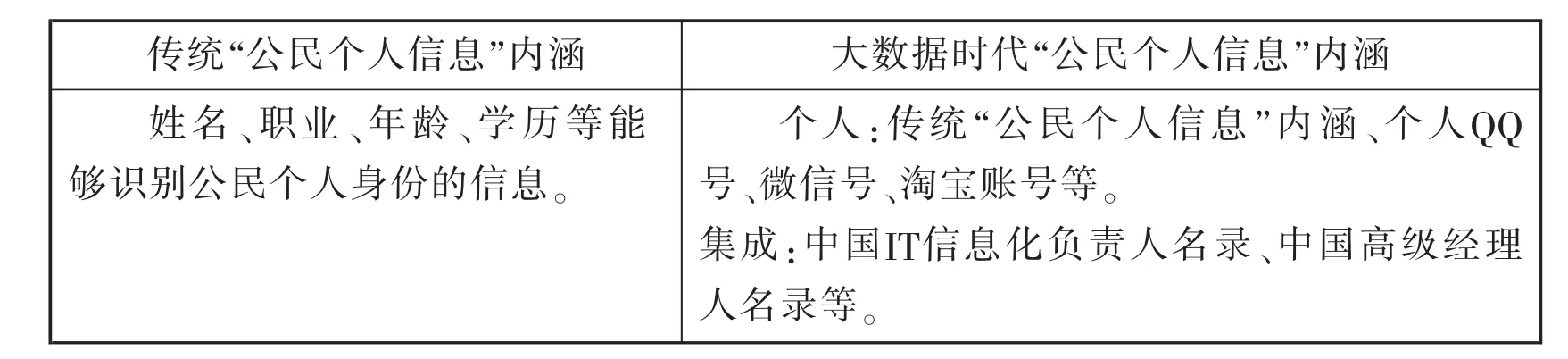

此外,“计算机数据”是否还包括储存在计算机或者网络中的“公民个人信息”?“公民个人信息”又该如何定性?涉及“公民个人信息”的犯罪主要是指《刑法》第253条,但是法律并没有对“公民个人信息”这一构成要件要素作出相应具体规定和解释。传统观点认为,“公民个人信息”仅指姓名、职业、年龄、学历等能够识别公民个人身份的信息[3]。但在大数据时代下,“公民个人信息”的内涵与外延也发生了变异。(对比如下表)

传统“公民个人信息”内涵姓名、职业、年龄、学历等能够识别公民个人身份的信息。大数据时代“公民个人信息”内涵个人:传统“公民个人信息”内涵、个人QQ号、微信号、淘宝账号等。集成:中国IT信息化负责人名录、中国高级经理人名录等。

因此,赵秉志、王东阳教授就认为需要从广义上界定“公民个人信息”,主张凡是有关个人的一切信息、数据或者情况都可以认定为“公民个人信息”[4]。

(二)困境之二:网络作为犯罪工具的定性困境。

网络作为犯罪工具是指以网络作为犯罪手段或者工具去实施传统犯罪行为。并且网络因素的介入并不改变传统犯罪的性质。

1.类似案情不同判:从两起更改计算机信息系统数据案件谈起。

案例一案情 判决结果2014年1月初,被告人温某利用担任某地机动车驾驶人考试基地员工的职务便利,通过非法侵入该基地考试中心计算机信息系统,对某学员的成绩进行修改,进而为某学员办理驾驶证。A法院审理认为,被告人温某构成破坏计算机信息系统罪。案例二2009年至2012年期间,被告人周某通过更改某大学的教学管理网站,将王某的名字等信息输入教学管理网站,骗取王某信任,进而给王某办理某大学毕业证书。周某通过类似手段伪造某大学毕业证书7本,获取非法利益30余万元。B法院审理认为,被告人周某构成伪造国家机关证件罪。

案例一和案例二的两个被告人都是通过侵入相关机构网站,更改数据,进而伪造国家机关证件。虽然从表面上看,案例一温某通过更改数据,使得数据表面上具有真实性,进而伪造了“真证件”。而案例二周某更改数据只是为了欺骗王某,进而伪造了“假证件”。笔者认为,透过现象看本质,尽管案例一中是“货真价实”的证件,但是其原因行为是伪造的,所以从法律结果来看,“货真价实”的证件也会被收回注销,成为假证件,所以,本质上并无区别。但判决结果所涉及的罪名却不一样。

2.当前困境:《刑法》第287条中“其他犯罪”如何定性?《刑法》第287条规定了利用计算机实施金融诈骗、盗窃、贪污、挪用公款、窃取国家秘密或者其他犯罪的,依照本法有关规定处罚。那么“其他犯罪”如何定性?如上述100例案例,还有诸多如利用计算机实施伪造证件罪等罪名是否属于“其他犯罪”,在实践中还存在定性困境。(如下表)

《刑法》规定的利用计算机实施“其他犯罪” 《刑法》未规定的利用计算机实施“其他犯罪”金融诈骗、盗窃、贪污、挪用公款、窃取国家秘密。操纵证券交易价格罪,组织、领导传销活动罪,收买信用卡信息罪,非法经营罪,引诱、容留、介绍卖淫罪,组织、利用会道门、邪教组织、利用迷信破坏法律实施罪,买卖国家机关证件罪、伪造事业单位印章罪等。

(三)困境之三:网络作为犯罪空间的定性困境。

网络是有别于现实社会的虚拟社会。但是,随着网络“生产力”的不断发展,其也会派生出若干“生产资料”,就必定滋生犯罪空间。那么当网络作为犯罪空间时,受损的“生产资料”是否可以成为《刑法》所保护的法益?

1.网络空间中盗窃“虚拟财产”如何定性?在大数据时代背景下,网络空间中越来越多的“生产资料”会具有商业价值。比如最典型是网络游戏中的“虚拟财产”。大数据时代背景下,网络游戏正在朝着社会化的趋势发展,游戏中的“虚拟财产”也从一开始不允许交易变成活跃的交易对象。

2014年4月,犯罪嫌疑人陈某因盗窃网络游戏装备被宁波市象山县人民法院判刑6个月;2015年1月,犯罪嫌疑人苏某涉嫌盗窃QQ币,被昆明市西山区人民检察院以盗窃罪批准逮捕。上述的判决或者逮捕,理论界的一些学者提出了异议,认为网络空间中的“虚拟财产”并不属于财产,无法将“虚拟财产”归入《刑法》第91条和92条规定的财产范畴。

2.网络空间是否属于“公共场所”?支持网络空间属于公共场所的观点认为:现实司法案例已经认定,并有司法解释作为依据。以“秦火火”案件为例,“秦火火”因在网络上发表不当言论,滋扰不特定的公共人物,北京朝阳区人民法院以《刑法》第293条第一款第四项认定“秦火火”构成寻衅滋事罪,即认定“秦火火”在公共场所起哄闹事,造成公共场所秩序严重混乱。《关于办理利用信息网络实施诽谤等刑事案件适用法律若干问题的解释》规定,编造虚假信息……在信息网络上散布……依照《刑法》第293条第一款第四项的规定,以寻衅滋事罪定罪处罚。此司法解释等于间接认可了网络空间属于公共场所。

反对将网络空间纳入公共场所的观点则认为:《刑法》解释不得违背罪《刑法》定原则,将网络空间解释为公共场所是一种类推解释,不应当支持。依据《刑法》第291条的规定,聚众扰乱车站……或者其他公共场所秩序……构成聚众扰乱公共场所秩序、交通秩序罪。在《刑法》第291条中,立法者对“公共场所”有着明确的列举,《刑法》第293条第一款第四项当中的“公共场所”应当与第291条的规定保持前后一致。

立法、司法解释、司法实践的矛盾,网络空间是否可以定性为公共场所,还有待探索。

三、探索:网络犯罪中若干构成要件要素的定性困境之原因

前文在对网络犯罪类型化的前提下,笔者重点梳理了网络犯罪中若干构成要件要素的定性困境之实践表现,那么导致这些定性困境的原因何在?笔者认为一是当前网络犯罪的立法及司法解释的滞后性与空白性,二是当前网络犯罪的立法及司法解释的不成体系性。

(一)问题的表象:当前网络犯罪的立法及司法解释的滞后性与空白性。

虽然第二部分中有关“计算机信息系统”列举的案例中所涉及的定性困境通过司法解释已经得到了解决。但是,列举的其他困境如何解决?笔者在检索大量法律法规、司法解释的情况下,并没有找到答案。

所以,笔者认为当前网络犯罪的立法及司法解释存在严重的滞后性,甚至有空白地带。

(二)问题的本质:当前网络犯罪的立法及司法解释的不成体系性。

皮勇教授认为,当前《刑法》针对网络犯罪采用了“一面四点”的立法模式[5]。笔者认为,自《刑法》修正案七和相关司法解释的出台,当前可以归纳为“两面五点”。(如下表)

两面五点“一面”,即《刑法》第287条规定的利用网络实施传统犯罪的处罚规则;“另一面”,即两个主要的司法解释——《关于办理危害计算机信息系统安全刑事案件应用法律若干问题的解释》和《关于办理利用信息网络实施诽谤等刑事案件适用法律若干问题的解释》。即非法侵入计算机信息系统罪;非法获取计算机信息系统数据、非法控制计算机信息系统罪;提供侵入、非法控制计算机信息系统程序、工具罪;破坏计算机信息系统罪;2011年《刑法》修正案(七)增加的条款。

“两面五点”体系是一个不成熟的体系,存在诸多弊端。而导致当前网络犯罪立法及司法解释不成体系的根本原因,就在于不少专家学者认为网络犯罪和传统犯罪并无本质上的区别,传统《刑法》能够应对几千年前用冷兵器杀人的罪行,也能应对当前通过网络实施杀人、强奸等犯罪行为[6]。这种观点也得到了最高人民法院发布的案例佐证。笔者认为此观点有很大的合理成分,但并不完全认可。合理成分在于:其一,对绝大多数网络犯罪,网络因素的介入并没有改变犯罪的实质,网络只是一层外衣,笔者将会在第三部分重点论述;其二,根据笔者第一部分对100个案例样本的分析,可以发现绝大多数(75%)涉网络犯罪的形式主要是以网络为犯罪工具,形式在变,而实质未变。但是,在网络技术高速发展的当今时代,网络已经成为一个和现实社会并列的虚拟社会,并开始初步构建起自有的社会秩序与法则,在这样一个虚拟的社会中,网络犯罪也同步变异,传统《刑法》中若干构成要件要素的含义难以调整虚拟社会的新秩序。

四、方案:网络犯罪中若干构成要件要素的定性困境之解决路径

不是重新立法而是扩张解释。笔者认为考察的关键点在于网络犯罪中若干构成要件要素在网络环境下是发生了量变还是发生了质变,即是否产生一种全新的法益。正如前文分析,无论是“计算机信息系统”、“计算机数据”,还是 “虚拟财产”,其都只是一种变异,并没有产生新的法益。

(一)基本路径:扩张解释要以网络犯罪的三种基本类型为逻辑起点。

在明确根本出路之后,扩张解释的基本路径就显得尤为重要,因为基本路径设计的好与坏,直接影响根本出路是否可行。随着《关于办理危害计算机信息系统安全刑事案件应用法律若干问题的解释》和《关于办理利用信息网络实施诽谤等刑事案件适用法律若干问题的解释》这两个重要司法解释的出台,笔者看到我国司法机构已经把出台司法解释作为解决网络犯罪争议焦点定性困境的重要手段。然而,纵观这21个解释条文,其重心主要放在定量上,而对构成要件要素定性方面的解释甚少,系统性就更谈不上了。于志刚教授认为,司法机构出台司法解释首先要明确一个根本目的,即究竟要解决哪一类问题,而不是哪一个问题,否则,司法解释的实际应用效果就会打折扣[7]。

经过对100个案例的分析后,笔者将涉网络犯罪分为三种类型。这三种类型呈现出两个基本特点,一是三种类型彼此交织在一起;二是以网络为犯罪工具占绝大多数。因此,在对网络犯罪中的构成要件要素进行扩张解释时,在分门别类的同时又要把握重点,把重心放在解决具有代表性的构成要件要素上,通过扩大解释而使产生于先网络社会的《刑法》可以在大数据时代背景下也能适用。

1.当网络作为犯罪对象时:扩张解释应兼顾微观并向宏观转变。在三网融合和大数据时代背景下,网络作为犯罪对象中包含的若干构成要件要素,如“计算机信息系统”的内涵与外延发生了变化,虽然高院可以通过颁布司法解释去扩大构成要件要素的内涵和外延,但是它不能解决根本性的问题。从现阶段看,相关司法解释中对“计算机信息系统”、“情节严重”、“专门用于侵入、非法控制计算机信息系统的程序、工具”、“身份认证信息”等构成要件要素的解释,还达不到理想的实践效果。笔者认为,现阶段解释存在的主要问题是:没有从宏观上把握住当前三网融合和大数据的时代背景,进而去关注规范性的构成要件要素,只是从微观角度固执、滞后地解释技术性的构成要件要素。因此,笔者建议:一是要继续对微观方面的构成要件要素进行扩张解释,如“计算机病毒”、“应用程序”等,以使其含义符合大数据和三网融合的时代意义;二是要加强对宏观方向的把握,解释规范性的构成要件要素,如“非法控制”、“非法侵入”、“破坏”等。

2.当网络作为犯罪工具时:扩张解释应兼顾形式并向实质转变。分析第一部分中的两个案例,笔者认为,温某和周某的行为同时符合《刑法》第286条和第280条规定,属于一个行为触犯两个不同罪名的想象竞合犯,法院如果根据从一重罪处断原则并认定构成破坏计算机信息系统罪。虽然不存在错误,但这是典型的以网络为犯罪工具的类型。根据破坏计算机信息系统罪的设立初衷和形式与实质的统一,使得破坏计算机信息系统罪口袋化了。虽然笔者分析100个案例后,发现绝大多数以网络为犯罪工具的犯罪行为并没有被法院定性为破坏计算机信息系统罪,其“重灾区”是与伪造证件有关的犯罪,但基于防患于未然和《刑法》严谨性的考量,笔者认为司法实践部门要坚决摒弃法律工具主义理念,要放弃“以法治国”,发扬“依法治国”。

对以网络为犯罪工具相关的犯罪中的构成要件要素进行扩张解释时,笔者建议:一是司法机关应该在罪《刑法》定的框架下进行解释,把握扩张解释与类推解释的界线,从形式服从实质出发,避免破坏计算机信息系统罪这类兜底性的条款成为培植口袋罪的温室;二是应当把握整体含义,遵从《刑法》罪名体系的内在逻辑性,即体系性解释,不可随意解释。

3.当网络作为犯罪空间时:扩张解释应梳理现状并向未来转变。随着网络技术的快速发展,涉网络犯罪也发展到它的高级形态,即把网络作为犯罪空间。那么,第一部分提出的“虚拟财产”是否属于财产,网络是否属于“公共场所”等问题也不可回避。笔者认为当网络作为犯罪空间时,对涉网络犯罪的若干构成要件要素还是应当作扩张解释。如在网络上散布谣言,在网络上寻衅滋事,盗窃网络中的虚拟财产等,它本质上还是传统犯罪,只不过在形式上有所异化。如“秦火火案”,其在网络上散布谣言最终目的还是使现实社会的人产生恐慌,其在网络上寻衅滋事也是针对现实社会的人,盗窃网络中的虚拟财产,也是以转换成现实中的货币为最终目的。

笔者建议:一是梳理现状,弄清当前司法解释的真正含义。以“公共场所”为例,不可僵化理解《刑法》第291条对“公共场所”的列举,随着时代的进步、网络的发展以及当时的立法背景,笔者认为《刑法》第291条不是对“公共场所”的完全列举,可以对其进行适当扩张解释。此外,还有诸多司法解释、部门规章的佐证。如《关于办理利用信息网络实施诽谤等刑事案件适用法律若干问题的解释》规定,编造虚假信息……在信息网络上散布……依照《刑法》第293条第一款第四项的规定,以寻衅滋事罪定罪处罚,《关于办理网络赌博犯罪案件适用法律若干问题的意见》也将网络赌博场所视为公共场所;二是把握未来发展趋势,合理进行扩张解释。当今社会,网络空间已经成为人们生活、娱乐的第二空间,随着网络技术的发展,更多的构成要件要素需要扩张解释,必须把握未来时代背景,方能使《刑法》在新时代展现新的生命力。

(二)实践纲要:整合当前司法解释和发布指导性案例相结合。

在遵循上一部分理论性建议的前提条件下,笔者仍然以网络为犯罪对象、网络为犯罪工具、网络为犯罪空间这三大类型为逻辑起点,试图构建一个实现基本路径的实践纲要,从而为立法者构建一个完善的网络犯罪立法及司法解释体系尽绵薄之力。

纲要以网络为犯罪对象实践纲要:(1)整合当前司法解释;(2)体系化的设置侵害软件、系统、数据、网络等网络对象的犯罪;(3)罗列(2)中四大犯罪中构成要件要素中所涉及的关键词;(4)区分(3)中关键词,将其划分为技术性(即微观)和规范性(即宏观)这两大类;(5)聘请网络技术专家和法律专家,结合两者的智力,对其进行解释;(6)出台系统性的司法解释。以网络为犯罪工具实践纲要:(1)成立案例收集小组;(2)收集案例;(3)将以网络为犯罪工具的所有案例分为三种类型,即将整个网络平台作为犯罪工具的犯罪类型、利用网络作为获取、使用数据的犯罪类型、制裁网络服务平台提供者的犯罪类型;(4)整合案例,经过修改加工,形成典型性的案例素材;(5)出版指导性案例图书集;(6)指导法官办案;(7)形成共识,为下一步践行“当网络犯罪作为犯罪工具时,扩张解释应兼顾形式并向实质转变”夯实基础。以网络为犯罪空间实践纲要:(1)发布一些指导性的规范,如增加类似于《刑法》第二百八十七条的规定;(2)对“公共财产”、“虚拟财产”等构成要件要素中涉及的关键词进行系统化的解释;(3)关注“大数据”、“云端”等新的网络技术动向,为新问题的出现做好技术准备。

[参考文献]:

[1]于志刚.计算机犯罪的定义及相关概念辨析[J].网络安全技术与应用,2001,(4):36.

[2]许秀中.网络犯罪概念及类型研究[J].江淮论坛,2002,(6):28.

[3]黄太云.刑法修正案(七)解读[J].人民检察,2009,(6):18.

[4]赵秉志,王东阳:信息时代更应强化人权保障[N].法制日报,2009-09-04.

[5]皮 勇.网络犯罪比较研究[M].北京:中国人民公安大学出版社,2005:27.

[6]于志刚.传统犯罪的网络异化[M].北京:中国检察出版社,2010:349.

[7]于志刚.网络犯罪的发展轨迹与刑法分则的转型路径[J].法商研究,2014,(4):37.

Typology and Interpretation:Difficulties and Solutions in Determining the Nature of Several Constitutive Elements in Cyber-crime—taking 100 cases on China Judgments Online as analysis samples

WANG Wei

Cyber crimes can be classified as network crime without other elements and the crime of using the network in traditional views.Through the typological analysis of 100 cases related to cyber-crimes,this paper suggests paying attention to crimes making use of the network as a space.That is to say,cyber crimes should be classified into three types: taking the internet as the object of crime,taking the network as the crime tool,and taking the network as the crime space. However,how to determine the nature of key components of these three types is difficult in the judicial practice.This paper argues that the way to solve the above dilemma is to expand the interpretation of the elements involved in the network crime and not to re-legislation.

Cyber-crime;Typology;Expand Interpretation

D0918

:A

:1674-5612(2016)06-0016-08

(责任编辑:吴良培)

2016-09-07

王 卫,(1988- ),男,湖南溆浦县人,硕士,四川省巴中市中级人民法院法官助理,副主任科员,研究方向:商法。