云计算环境的联盟身份认证方案设计

2015-10-29王崇霞丁颜刘倩周贤伟

王崇霞,丁颜,刘倩,周贤伟

1.长治学院计算机系,山西长治046010 2.北京科技大学计算机与通信工程学院,北京100083

云计算环境的联盟身份认证方案设计

王崇霞1,丁颜2,刘倩2,周贤伟2

1.长治学院计算机系,山西长治046010 2.北京科技大学计算机与通信工程学院,北京100083

提出一种云计算联盟环境的“契约”关联认证协议.协议通过组合公开、私有数据的签名算法,在联盟云间建立“契约”信任关系,进而实现联盟云中用户身份信息的分布式管理和“契约”关联认证.协议采用公告板、时间戳、签名、抗碰撞散列函数等方法,能减少信息交互,有效预防数据篡改、重放和中间人攻击等.理论分析表明,该协议具有安全高效的特点,且以较小的计算量和通信开销,为云计算环境的联盟身份认证提供一种简洁又安全的解决方案.

云计算联盟;“契约”关联认证;签名算法;协议

随着网络技术的发展,云计算以面向服务的计算模型成为IT界关注的热点.通过云,用户和企业可根据按需付费方式获取需要的计算资源(如带宽、存储空间、计算能力等)[1].投入成本的降低和应用自由度的提高使云计算快速成为一种被广泛采纳的网络模式.

身份认证是保障云计算服务交互的基础和前提,只有认证合法的用户才能申请和访问资源,但用户身份信息的隐秘性使云供应商之间不愿相互共享,致使集中式统一身份管理难度增加.云结构各异,动态性强,用户数量大,因此云间资源共享和信息交互要求云供应商联合起来,在分布式安全策略域中建立某种联盟信任关系,以实现用户身份认证和授权策略等安全信息的分布式管理和动态获取.联盟身份认证是指云供应商之间通过建立基于某种协议的“契约”信任关系,实现用户身份或属性信息的跨云(跨安全域和跨策略域)安全互操作的身份管理模式[2-3].

业内人士已提出多种云计算环境的身份认证方案[4-7],这些方案基于身份密码体制、多因子认证、Hash函数等对云计算的身份认证协议进行了阐述和论证,虽然各有所长,但都没有涉及云计算联盟方面的内容.文献[8]提出一种包含5个密钥的树形联盟身份认证方案,但存在两个不足之处:一是密钥数量的增加给系统管理和密钥存储增加了负担,二是协议没有充分考虑不同云计算系统本身存在的认证差异性.为此,本文基于双线性映射、身份密码体制和签名算法,提出一种云计算环境的联盟身份认证协议,根据组合公开、私有数据的签名算法,在联盟云间建立基于某种协议的“契约”信任关系,以实现用户身份信息的分布式管理和“契约”关联认证,保障联盟云间的资源共享和信息交互.

1 相关的数学难题假设

目前,基于身份的密码协议大多通过离散对数和双线性对来构造,离散对数、双线性对的构造及其相关的数学难题如下:

定义1离散对数问题(discrete logarithm problem,DLP)设G为q阶有限循环群,其中q为大素数,p为G的一个生成元,则对于给定元素β∈G,求整数a∈Z∗q,满足β=pa.

在密码学界,离散对数问题是公认的数学难题,至今没有有效的解决方法.

定义2双线性映射[9]G1和G2分别为q阶有限循环群,其中q为大素数,假设G1和G2中的离散对数问题是困难性的,则称e:G1×G1→G2为双线性映射,映射e满足下面性质:

①双线性

对于任意的Q,R∈G1,a,b∈

②非退化性

存在P,Q∈G1,使e(P,Q)6=1.

③可计算性

存在多项式时间算法计算e(Q,R).

定义3 CDH问题[9](computational Diffie-Hellman problem,CDH)设G1为素数q阶的有限乘法循环群,对于随机给定的<P,Pa,Pb>∈G1,其中a,b∈Z∗q,计算Pab的值.CDH问题也是数学性难题.

2 云联盟模型设计

2.1云联盟模型

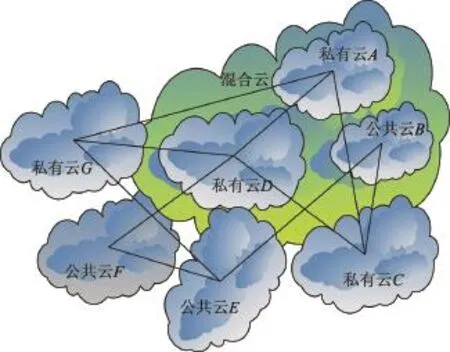

云计算联盟形成一个跨区域的分布式系统,它所具有的动态性使用户群体的分布非常广.整个云计算联盟可能会形成复杂且不规则的网状结构如图1所示,因此云计算联盟身份管理机制应建立交互合作的认证结构,并在各云端形成良好的信任关系.本文借鉴文献[10]中矩阵组合数据形成签名的思路建立联盟云间的信任关系.

当云用户申请访问云联盟中其他云资源时,首先应申请认证和服务授权,这需要有效的云端网络安全接入机制的支持.由于申请服务用户与提供服务的认证服务器之间并不存在预存的安全关系,云用户的服务申请和资源访问需要提供服务的云系统来验证用户的身份.

图1 云计算联盟结构Figure 1 Cloud computing alliance structure

2.2云联盟的建立

定义4云联盟环境中由一个认证服务器管理的最小云区域称为末端云[8],如图1中的云A~G均为末端云.一个末端云包含一个认证服务器、多个应用服务器和多个客户端[11],云计算联盟由多个末端云组成.

定义5参与联盟的末端云组成云计算联盟(简称云联盟)C={ni|i=1,2,···,n},末端云i为C的一个成员,且云i的认证服务器表示为Si.

假设在本文提出的云联盟身份认证方案中,参与联盟的末端云都是安全可靠的,且所有末端云认证服务器使用相同的云联盟系统参数,这在目前基于身份的多域认证方案中是可以实现的[12].

云联盟系统设置如下:

1)设置一个云联盟系统服务器S0,设G1和G2分别为q阶(q为大素数)加法循环群和乘法循环群,且e:G1×G1→G2是双线性映射,g为G1的生成元.定义Hash函数:H1:{0,1}∗→,H2:{0,1}∗→G1.令K0、n∈,K0为服务器S0的主密钥,n为参与云联盟的末端云数目.设置公告板(bulletin board,BB)保存云联盟中公开发布的信息.公告板由S0管理,公告板中的信息只有云联盟成员可以访问.计算ki=K0Ci作为末端云i向公告板BB发布信息的加密密钥,其中Ci=H2(ISi)∈G1(ISi为末端云i(1 6 i 6 n)的认证服务器Si的身份),并将密钥ki通过安全信道发送给末端云i,系统公布参数{q,G1,G2,g,H1,H2}.

2)参与联盟的任意末端云i(1 6 i 6 n)的认证服务器Si执行操作步骤如下:

步骤1产生随机数ri∈(ri6=0,1),pi∈G1,Ri=gri,Ai=e(pi,g),末端云i保存(ri,pi),用ki加密信息Eki(Ri,Ci,Ai)发送到公告板BB.

步骤2S0解密信息Dki(Ri,Ci,Ai),并在公告板公布信息Ri、Ci、Ai.

步骤4云i在公告板中公布信息{ρi,1,ρi,2,ρi,3,···,ρi,i-1,null,ρi,i+1,···,ρi,n},但不公布ρi,i.

步骤6同理,其他云联盟中的末端云参数设置类同.

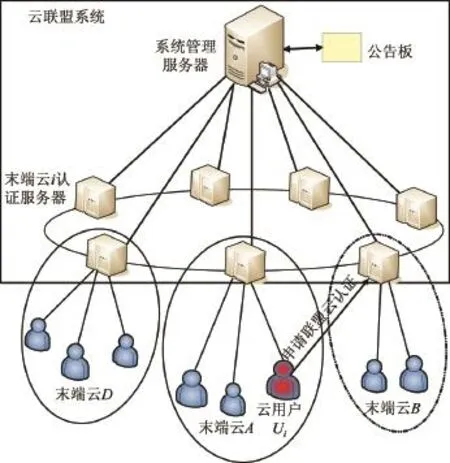

3 云联盟身份认证协议

当云A中的任意一个用户Ui申请访问本云中的资源和服务时,按云内认证方式注册并认证;若用户Ui申请访问联盟中的其他云资源时,需执行云联盟身份认证协议.本文以图2所示的云联盟认证模型为例,描述云计算环境的联盟身份认证协议的执行过程.

令末端云A、B分别创建2.2节所示的参数(rA,pA,RA,AA,CA)、(rB,pB,RB,AB,CB).

图2 云联盟认证模型Figure 2 Cloud alliance certifcation model

3.1用户注册

步骤1当用户Ui申请注册成为云A的成员时,Ui输入用户名IUi和口令PUi,且IUi∈{0,1}∗,计算rUi=H1(PUi)mod q∈(rUi6=0,1),发送IUi、H1(PUi)到云A的认证服务器SA.

步骤2SA计算,在用户数据库中保存用户Ui的相关信息IUi、H1(PUi)、Di,并通过安全信道发送信息到Ui(其中ISA为末端云A的认证服务器SA的身份).

步骤3Ui保存IUi、PUi、RA.

3.2云联盟身份认证协议(以云A中任意用户Ui申请云B的认证为例)

步骤1Ui登录注册服务器SA.当Ui申请访问云联盟中的其他云资源时,Ui需要首先登录注册服务器.输入用户名IUi和口令PUi,计算rUi=H1(PUi)mod q∈Z∗q(rUi6= 0,1),di=grUi,产生当前时间戳Tu,发送信息{IUi,di,Tu}申请登录认证服务器SA.则SA计算,验证是否成立来确定用户的合法性.若合法,则SA产生签名信息,NA为签名有效期,计算CA=H2(ISA)∈G1,,用Wi加密信息M1=EWi,发送到Ui.

步骤2Ui验证认证服务器SA.Ui计算Wi,解密信息M1,验证SA的合法性,检查时间戳Tu.若新鲜,则保存数据mβi,但并不解签名信息mβi.

步骤3Ui申请SB的认证.Ui检查签名mβi的期限NA是否有效.若过期,重新向SA申请签名信息;否则产生时间戳TB,计算,计算KUi=e(Di,g),用KUi加密信息并发送到SB,M2={di,IUi,EKUi}.

步骤4SB解签名.SB接到申请后,计算KUi=e(di,RA)并解密信息M2,验证时间戳NB的新鲜性.若新鲜,则验证是否成立以确定信息传输的正确性,若成立,计算,解签名信息mβi,验证是否成立以确定签名的正确性.若正确,SB确认Ui为末端云A的合法成员,Ui确认SB为云联盟成员.

步骤5SB与Ui协商密钥K实现安全通信.

4 末端云的加入/撤出

假设末端云x欲加入已建立的云联盟,它可以在互联网络的支持下向云联盟系统服务器S0发出加入请求,S0审核通过后向其他已加入联盟的末端云发出新成员加入通告.云x建立云联盟需要的参数,并在公告板中公布参数(Rx,Cx,Ax)及{ρx,1,ρx,2,ρx,3,···,ρx,x-1,null,ρx,x+1,···,ρx,n},已加入联盟的其他末端云从公告板中获取云x的参数,设置n=n+1,更新签名.

如果已加入联盟的末端云x欲撤出云联盟,它可以向云联盟系统服务器S0发出撤出请求,S0审核通过后,向联盟中的其他末端云发出撤出成员通告,其他末端云接收到通告后在自己保存的参数中删除关于云x的参数(Rx,Cx,Ax)及ρj,x(1 6 j 6 n),设置n=n-1,更新签名.

定理1在云计算联盟环境中,任意末端云的加入/撤出并不影响云联盟身份认证协议的正确执行.

5 安全和性能分析

5.1安全性分析

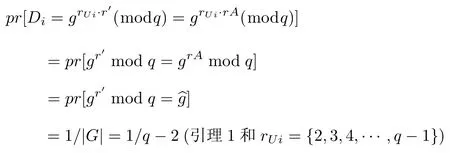

引理1[13]设G是一个有限群,|G|=q(q是一个大素数),对于任意元素g←G且令mod q.设与G中随机选择的具有同样的分布,则对于所有的∈G,使式(2)成功的概率为

定义6对多项式p(·),存在整数N,对于所有n>N,存在f(n)<1/p(n),则认为函数f(·)是可以忽略的[11,13].

定理2对任意的具有概率多项式时间(probabilistic polynomial-time,PPT)攻击能力的攻击者,设计的云联盟身份认证协议是安全的,即对于任意PPT攻击者破译密钥rx的概率是可忽略的.

证明假设对于任意具有PPT攻击能力的攻击者Aanony,若计算Di,必须获得密钥rA和rUi.

假设k q-2 k=n,q-2=Θ(2n),则=1/q-2 6negl(n),negl(n)表示一个可忽略函数.即对于所有的rA∈,一个均匀分布的随机数模拟rA的概率是可以忽略的.同理,攻击者Aanony成功模拟参数rUi的概率也是可以忽略的,说明提出的云联盟身份认证协议被成功攻击的概率是可忽略的.证毕.

定理3对所有具有PPT攻击能力的攻击者,设计的云联盟身份认证协议是认证正确的,可以有效预防数据篡改、重放和中间人攻击等.

提议的云联盟身份认证协议采用信息密文传输,接收方进一步验证的方式保证了认证正确性和抵抗攻击.当用户Ui申请访问注册云资源时,按云内认证方式注册、登录即可申请服务.若用户Ui申请访问其他末端云资源,必须首先登录注册服务器,实现Ui与SA的双向认证,即使攻击者Aanony获得信息di,由于不能获得SA的密钥rA,则不能验证的合法性.SA为Ui产生签名信息并加密发送给Ui,mβi中包含签名有期限NA及信息.若NA有效,Ui可以携签名信息mβi申请联盟中的其他云资源;若NA过期,Ui必须重新申请新的签名,这既保障了签名新鲜性又保证了认证安全性.Ui在申请末端云B认证时,通过双线性变换KUi=e(Di,g)=e(di,RA)的加解密算法保证信息传输的安全性,通过SB保存的信息(Ri,Ci,Ai)(1 6 i 6 n)与签名数据βi进行双线性对运算,实现SB与Ui的双向认证.双线性对变换是基于离散对数困难性问题实现的,故攻击者Aanony不可能破解.云联盟身份认证协议中采用了时间戳、抗碰撞Hash函数及加解密算法等,可以有效抵御数据篡改、重放和中间人攻击等.所以提议的云联盟身份认证协议是认证正确的.证毕.

5.2性能分析

提议的云联盟身份认证方案分为云联盟的建立、用户注册和登录认证三个阶段,而云联盟的建立、用户注册都是事先完成的,并且云联盟和用户注册变动的频率是极低的.因此,认证方案的性能主要取决于用户登录认证阶段.

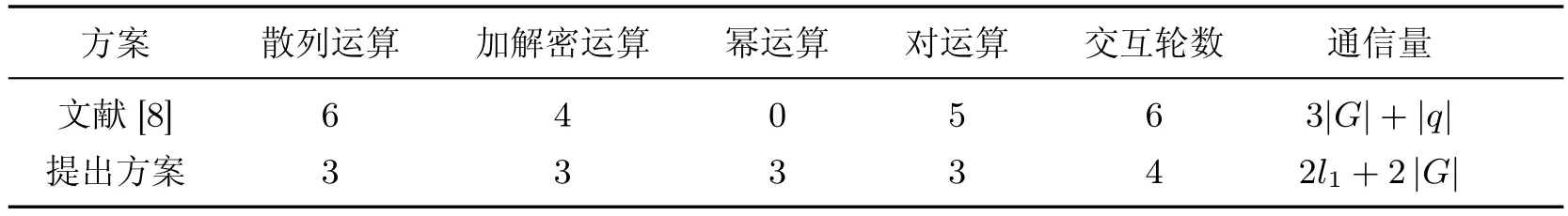

根据计算复杂性理论,认证方案的效率主要取决于交互轮数、计算量和通信量,其中交互轮数是联盟认证方案中影响认证性能的最主要因素[14].计算量主要包括散列函数计算、幂运算、加解密运算和双线性对转换,其中双线性对转换的耗时最大.在云联盟身份认证协议执行过程中,用户Ui执行2次散列函数计算、1次幂运算、1次加解密运算和1次双线性对转换;SA执行1次散列函数计算、1次幂运算、1次加解密运算;SB执行1次解密运算、1次幂运算和2次双线性对转换.Ui、SA和SB间的信息传输4次.

通信开销是影响网络并行计算效率的重要因素,在提议的云联盟身份认证方案中,假设对称加密算法的输出长度为l1,群G1和G2的长度均为|G|,则本文提议方案的通信量总计为2l1+2|G|,而文献[8]提议协议的通信量总计为3|G|+|q|[8].

综合性能分析的各个方面,并与其他同类协议(如文献[8])进行性能比较,结果如表1所示.分析表1列举的各项数据,本文提议的云联盟身份认证方案双线性对运算和交互轮数较少,通信量低,所以综合性能相比较好.

表1 本文提议方案与其他同类协议的性能比较Table 1 Performance comparison among our schemes and other protocol

6 结语

随着云计算技术的推广和研究的深入,云间资源整合和信息共享的需求与日俱增,于是云联盟应运而生,而云计算环境的联盟身份认证与访问授权机制的研究和设计是云联盟实现的基础和前提.本文采用组合公开、私有数据的签名算法,在参与联盟的末端云间建立基于某种协议的“契约”关联关系,提出一种云计算环境中的联盟身份认证协议,实现云联盟中用户身份信息的分布式管理和“契约”关联认证,构建一种联盟环境的跨云互操作的认证模型.协议中公告板的设置,可以大大减少末端云间的信息交互,保障信息安全性,减少被动攻击的几率;时间戳、签名、抗碰撞散列函数等算法的运用,可以有效抵御数据篡改、重放和中间人攻击等.理论分析表明,提议的云联盟身份认证协议在保证安全的基础上,以较小的计算、通信开销,为云计算环境的联盟身份认证提供一种较为实用的解决方案.下一步将对云计算环境的多服务器协进行研究.

[1]MELL P,GRANCE T.The NIST defnition of cloud computing(Draft).NIST special publication,http://www.nist.gov/itl/csd/cloud-102511.cfm.

[2]REEDE J.On a-select and federated identity management systems[D].Twente University,Netherlands,http://essay.utwente.nl/712/1/scriptie_Reede.pdf,2007.

[3]SPANTZEL A B,SQUIEEIARINI A C,BERTINO E.Integrating federated digital Identity management and trust negotiation[C]//IEEE Security and Privacy Magazine,2005.

[4]LI H W,DAI Y S,TIAN L,YANG H M.Identity-based authentication for cloud computing[J]. Cloud Computing of Lecture Notes in Computer Science,2009,5931:167-177.

[5]YAN L,RONG C M,ZHAO G S.Strengthen cloud computing security with federal identity management using hierarchical identity-based cryptography[J].Cloud Computing of Lecture Notes in Computer Science,2009,5931:157-166.

[6]BERTINO E,PACI F,FERRINI R.Privacy-preserving digital identity management for cloud computing[J].Bulletin of the IEEE Computer Society Technical Committee on Data Engineering,2009,32(1):21-27.

[7]HAO Z,ZHONG S,YU N.A time-bound ticket-based mutual authentication scheme for cloud computing[J].International Journal of Computers,Communications&Control,2011,6(2):227-235.

[8]ZHANG Q K,LI Y Z,SONG D J,TAN Y.Alliance-authentication protocol in clouds computing environment[J].China Communications,2012,9(7):43-54.

[9]ZHENG J,GUO X C,ZHANG Q X,ZHANG Q K.A cross domain authentication protocol based on ID[J].International Journal of Computer Science Issues,2013,10(1):264-270.

[10]LEI Z,WU Q,BO Q,FERRER J D.Asymmetric group key agreement protocol for open networks and its application to broadcast encryption[J].Computer Networks,2011(55):3246-3255.

[11]王崇霞,高美真,刘倩,周贤伟.混合云联合身份认证与密钥协商协议设计[J].电信科学,2014,30(4):95-100. WANG C X,GAO M Z,LIU Q,ZHOU X W.Design of identity based on authentication and key agreement protocol for hybrid cloud[J].Telecommunication Science,2014,30(4):95-100.(in Chinese)

[12]彭华熹.一种基于身份的多信任域认证模型[J].计算机学报,2006,29(8):1271-1282. PENG H X.An identity-based authentication model for multi-domain[J].Chinese Journal of Computers,2006,29(8):1271-1282.(in Chinese)

[13]KATA J,LINDELL,Y.Introduction to modern cryptography[M].New York:CRC Press,2007.

[14]汪定,马春光,张启明.一种强口令认证方案的攻击和改进[J].计算机科学,2012,39(6):72-76. WANG D,MA C G,ZHANG Q M.Attacks and improvements on a strong-password authentication scheme[J].Computer Science,2012,39(6):72-76.(in Chinese)

(编辑:王雪)

Design of Alliance Identity Authentication Scheme in Cloud Computing Environment

WANG Chong-xia1,DING Yan2,LIU Qian2,ZHOU Xian-wei2

1.The Computer Department of Changzhi University,Changzhi 046010,Shanxi Province,China 2.School of Computer and Communication Engineering,University of Science and Technology Beijing,Beijing 100083,China

This paper presents a“contract”-related certifcation protocol in a cloud computing alliance environment.With a signature algorithm of combined public and private data,“contract”trust relationship is built among alliance clouds.By taking advantage of the trust relationship,distributed management of user identity information and“contract”related certifcation are realized in the cloud alliance.The proposed protocol uses bulletin board,time stamp,signature,and anti-collision hash function to reduce information interaction,efectively preventing data tampering,replay,and middle attack.Theoretical analysis shows that the proposed protocol is secure and efcient.It requires less computation and communication overhead,and provides a concise and security solution for alliance identity authentication in a cloud environment.

cloud computing alliance,“contract”-related certifcation,signature algorithm,protocol

TP393.08

0255-8297(2015)02-0215-08

10.3969/j.issn.0255-8297.2015.02.011

2014-09-10;

2014-11-30

国家自然科学基金(No.61170014);教育部科学技术研究重大项目基金(No.311007);山西省教研项目基金(No.J2014113)资助

王崇霞,副教授,研究方向:密码学与网络安全、云计算安全,E-mail:cxwang2000@sina.com;周贤伟,教授,博导,研究方向:云计算、智慧网络、空间网络,E-mail:xwzhouli@sina.com