自动信任协商中敏感属性保护技术探究

2015-04-01韩莉

韩 莉

(晋中学院信息技术与工程学院,山西晋中030619)

(编辑 张 瑛)

自动信任协商虽然可以有效解决互联网资源共享过程中存在的问题,但是因为工作模式等多方面要素的制约,整体工作效率比较差,必须对其进行完善.本文将从自动信任协商体系结构、敏感属性保护、保护敏感属性的细粒度访问控制策略三方面入手,对自动信任协商系统敏感属性保护问题进行研究.

1 自动信任协商体系结构

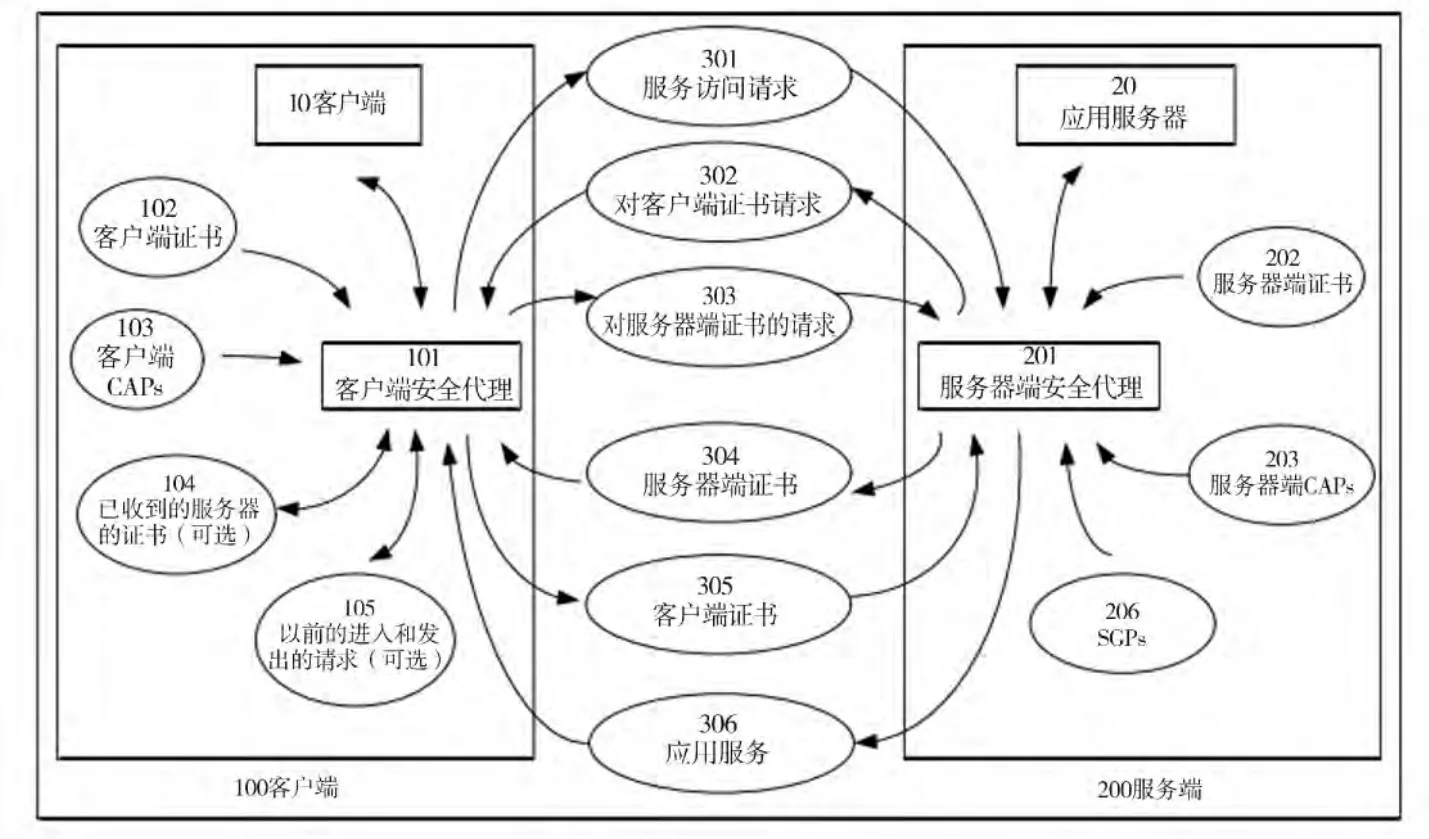

国外专家学者不仅提出了自动信任协商,同时还明确了自动新人协商体系结构,经过多年来的发展,该结构的科学性及可行性已经得到印证,并且许多后来衍伸出的自动信任协商系统都是由该结构中演变出来的,其结构如图1所示.

图1 自动信任协商体系结构图

在该结构图中,协商双方都有证书,而且根据敏感证书的实际情况拟定了相应的证书访问策略,并且资源的提供方还在基础工作之上拟定了服务控制策略,提升了系统运作的可行性.自动信任协商需要通过客户端为各代理发送服务访问请求,之后服务端需要对请求进行分析,获取控制策略,根据服务控制策略的实际发展情况,向客户端发送证书请求.若服务端口的证书请求内含敏感证书,则在客户端方面需要将敏感证书访问策略作为基础工作点,转向对服务端发送请求.若在服务端的证书请求当中存在一些敏感证书,则双方要根据实际发展情况进行后续协商,直至不存在敏感信息才能保证系统成功运行.在完成日常协商以后,不论是客户端还是服务端,都需要出示证书,由客户端获取服务访问权限.从以往的工作情况及上述工作流程上看,可以将自动信任协商系统分成四个阶段来处理,首先是初始阶段,初始阶段的主要工作是让客户端方面产生资源访问请求,而策略交互工作需要从协商双方的各方面策略对证书的要求入手,相互揭露策略交互信息,直至双方之中有一方需要拿出不含任何敏感信息的证书为止.在证书出示时,协商双方需要将上述过程中的所有环节用到的证书以及颁发的证书出示给堆放.在最终的服务授权阶段,服务端需要将客户端所提交上来的证书以及相关的资源访问控制策略匹配到其中,明确访问权限.

2 敏感属性保护

自动信任协商可以从根本上解决陌生的双方访问控制问题以及隐私方面的保护问题.通过分析之前的研究成果,总结出制约自动信任协商工作效率的因素.主要包含三方面,第一是因为证书当中有一部分属性和协商没有关联的,这些属性会增加额外协商数量,提升协商风险.第二是因为自动信任协商中的部分策略会出现过分依赖的情况,这种过分依赖会影响协商的正常运转,产生无限循环,使协商效率下降.第三是因为自动信任协商可以在信任管理基础之上,通过控制策略等方式来保护用户的隐私,提升协商的成功率.

2.1 用户隐私访问控制保护策略

虽然自动信任协商已经成功制定出比较完善的访问控制方式,可以全面保护用户的隐私,但是相关学者指出,当前所使用的方案比较极端,只有揭露所有敏感属性和任何敏感属性都不揭露者两种工作模式,这种模式是不能满足所有应用需求的.通常情况下,如果权威机构需要给用户生成属性书,会将多属性封装在同一本证书当中,通过签名的方式来提升属性集合法性.从不同协商的需求情况入手,对属性进行划分.通常可以将其划分为协商相关属性集、协商不相关属性和敏感属性集这三种属性方式.在协商过程中,用户需要对图2中的属性1以及属性2进行分析,保证这两点可以满足访问的基本控制需求.如果需要将证书以整体的方式来出示,则需要设计到图2中所带的属性3以及属性4,但是出示属性3与属性4之后,会产生一些和信任没有关联的协商,并且属性5一旦出示,还会提升通信量.

图2 属性证书当中属性集划分

所以,可以从自动信任协商评估指标的实际情况来分析证书出示过程中会产生的问题.首先是产生和协商没有任何直接联系的敏感属性,产生额外协商,这种情况会导致协商的轮数增加,进而降低协商的效率.其次是在进行自动信任协商的过程中不仅需要对协商相关的属性集进行协商,还要对不相关的敏感属性进行协商,很有可能降低其协商的成功率.从这一情况来看,可以将目前正在使用的自动信任协商框架进行调整,拟定科学化的访问控制测量,对单体属性保护以及细粒度访问控制策略进行修订,减少证书出示效率下降的几率,提升其成功率.

2.2 属性证书初始化阶段及细粒度出示

在证书初始化阶段中,请求方可以通过写上生成密匙来对必须披露的属性值进行加密,不想让其掌握的属性值可以通过散列函数的方式处理,在其三列以后交给证书发布者,让证书的发布者对其中所有属性生成进行证书A生成处理.在请求方可以继续生成二进制序列,数列中的所有属性都要和顺序对应.其中数值为1的位代表属性值通过加密,数值体现为0则代表没有经过加密或者是经过散列处理.资源方受到加密之后的证书,可以对证书进行解密处理,对其中的敏感属性值进行解密,和访问控制策略进行一致性验证.如果资源方认定披露属性值有限,可以使资源方对证书的有效性进行判断,结合不满足访问控制策略,利用反馈机制来促使其披露更多的属性值.可以通过对比分析的方式对目前已有属性可细粒度特征进行研究,理想情况下可细粒度出示证书方案必须满足系统的基本特性,要和X.509v4兼容,使方案可以得到比较广泛的认可.其次细粒度属性证书必须要和权威机构形成松耦合,将日后签发机构与证书的接触机会控制在最小的范围内.最后要在明确证书属性以后来验证签名合法性,保证证书是可用的,对证书当中存在的和协商没有直接关联的敏感属性进行保护,保证方案的开销可以满足X.509v4标准.当前已有的研究成果虽然解决了一部分属性证书当中存在的细粒度问题,但是从性能、系统安全性以及系统管理的复杂程度等方面来看,还是存在许多不足之处的,为了将自动信任协商成功率及工作效率提升到最高的水平,必须拟定更加具有科学性的可细度证书出示方案.

3 保护敏感属性的细粒度访问控制策略

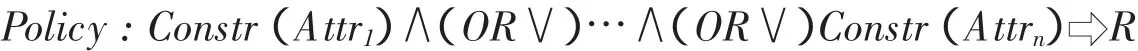

在之前已经成型的自动信任协商当中,访问控制目标不仅包含资源,同时还包含敏感证书.访问控制工作需要通过协商的方式来证明能力,所以通常情况下可以将控制策略表示成(如图3所示).

图3 控制策略示意图

图3 中,Constr表示协商对手所拥有证书的证书集约束,而R代表协商对手在出示证书集以后,可以获取的相应的权限.但是从目前自动信任协商的实际情况来看,协商能力需要通过认证机构属性集体来体现,证书只是其中单一的属性承载体而已.通常情况下,单体协商人员可以拥有数量较多的权威机构属性证书,而不同的权威机构可以通过对不同属性集进行签名制约的方式来提升协商者的合法性,使其可以合法地拥有这些能力.因为自动协商日常面对的用户都属于陌生用户,所以作为协商者来说需要避免资源定制以及资源访问策略的盲目性,如果产生了盲目性,可能会影响资源的拥有者对用户真正有用的权利进行判断,最终只能通过对协商对手证书当中存在的权威机构以及属性类型等进行约束,才能保证资源访问权限的实效性.所以针对这一实际情况,可以制定如下形式的访问控制策略.

图4 访问控制策略示意图

图4 当中,Constr表示在日常运行过程中需要对协商对手出示的属性集约束情况,而R则代表受保护服务或者是其余的各种敏感属性.对属性的约束可以通过Attr表述,约束通过谓词进行连接,所以可以对访问控制策略进行完善,构成图5所示的形式.

图5 控制策略完善结果

图5 中,Constr代表单个属性Attr约束情况,这种约束方式可以通过细粒度的方式到该属性所属的权威机构中,虽然证书当中存在的属性会对细粒度产生一定的约束,但是在明确访问控制策略的时候,都必须将一切工作建立在自动信任协商策略语言需求上.通常情况下,不同的权威机构可以为相同的协商用户提供大量的属性证书,并且所有提供的证书当中都是有权威机构签名的,可以保证这些证书的合法性以及多属性.对敏感属性进行保护时,需要明确控制策略,控制策略制定方必须拥有对多本证书当中任何一个属性组合进行约束的能力,可以通过谓词来实现这一能力.策略会对属性值有一些约束,同时也会对证书链产生约束,这些约束类型都可以归纳到细粒度约束中.证书当中存在的所有属性都可以通过二元组来表示,且从实际情况来看,属性值取值范围和属性的类型有着直接的联系.面对证书颁发者时,可以通过Constr对其进行约束.在对敏感属性细粒度访问策略进行保护时,可以从不同单位属性约束量上入手,对其中至少三个元组进行约束,保证自动信任协商可以满足属性值和证书链在约束方面的基本需求.因为互操作性必须从工程实践经验上入手,才能明确互操作性工作模式.作为单体策略来说,如果要做到互联互通,就必须具有标准格式以及标准的解析器,才能保证工作的正常开展.可以通过解析器完成标准格式策略操作,包含策略查询、策略匹配等诸多方面的工作类型,并且要保证工作可以得到行业内人的认可.而要获得细粒度访问控制策略的实效性,还需要通过元策略设计、复合策略设计、策略矩阵的化简以及策略匹配等环节进行设计,结合目前国内外先进工作技术,提升设计的科学性,使其可以更好地结合在一起,为细粒度访问控制策略实效性提供基础,保证其正常运行,提升数据保护质量.

4 结束语

近年来,互联网技术的不断发展,虽然加速了社会发展,但是在资源共享方面经常出现各种问题,影响互联网的使用.上文从多角度出发,阐述了自动信任协商敏感属性保护技术问题,针对细粒度访问进行了详细的分析,旨在提升自动信任协商敏感属性保护质量,促进社会更好更快地发展.

[1]王凯.自动信任协商中敏感属性保护技术研究[D].郑州:解放军信息工程大学,2012.

[2]刘百灵.自动信任协商中敏感信息保护机制及提高协商效率方法研究[D].武汉:华中科技大学,2010.

[3]徐浩.虚拟组织中融合信任管理的自动信任协商关键技术研究[D].北京:中国科学院研究生院(计算技术研究所),2012.

[4]廖俊国,洪帆,李俊,等.在信任协商中保密证书的敏感属性[J].通信学报,2012(6):20~25.

[5]王烁楠,胡金山,王凌燕.信任协商中敏感信息保护的研究[J].网络安全技术与应用,2011(8):67~69.

[6]安庆.对等网络环境下基于信任协商的访问授权模型的研究与应用[D].郑州:解放军信息工程大学,2012.

[7]王烁楠.网格环境下自动信任协商研究与技术实现[D].郑州:解放军信息工程大学,2013.

[8]雷建云,余涵,蒋天发,等.自动信任协商中的敏感信息保护方案[J].武汉理工大学学报,2012(3):137~140.

[9]官尚元,伍卫国,董小社,等.自动信任协商的形式化描述与验证研究[J].通信学报,2011(2):86~99.