OTO模式下的逆大数据研究

2015-03-31汝子报蒋祥龙

汝子报,方 晓,蒋祥龙

(亳州职业技术学院,安徽 亳州 236800)

OTO模式下的逆大数据研究

汝子报,方 晓,蒋祥龙

(亳州职业技术学院,安徽 亳州 236800)

随着移动互联网和社交媒体的普及,大数据越来越影响人们的生活,但其安全问题却尤为突出。文章阐述了大数据和逆大数据的概念,分析了大数据的特征和价值,认为逆大数据需求的产生是与OTO消费模式的发展分不开的,而现有的技术手段无法确保人们信息数据的安全,因此必须对逆大数据的产品设计和需求进行研究。

大数据;逆大数据;OTO模式

随着信息技术的发展,为了追求精细化营销,降低运营成本,商家会想尽一切办法了解顾客的消费行为数据。当人们热议大数据好处的同时,也应该考虑大数据带来的潜在危害。美国的“我们知道你住处网”(WeKnowYourHouse.com)和“请来抢我网”(PleaseRobMe.com)提醒人们如果个人信息被泄露,个人隐私就会暴露在公众视线之下,随时都可能给自己和家人带来危险。

1 大数据与逆大数据的内涵分析

1.1 大数据的概念

麦肯锡和Gartner认为大数据是指在一定时间内用传统数据库软件工具无法对其内容进行抓取、管理和处理的数据集合;是需要新处理模式才能完成的具有更强的决策力、洞察发现力和流程优化能力的海量、高增长率和多样化的信息资产[1]。

大数据涉及的范围广泛,既包括速度方面的导入导出、统计分析、实时响应,成本方面的大机器与小型服务器的成本比对、原有系统改造的成本把控,也包括数据安全问题、隐私安全问题、价值挖掘问题。在OTO模式(“OTO”是“Online To Offline”的简写,即“线上到线下”,OTO模式是一种新诞生的电子商务模式)中,通过大数据技术把线下交易难以收集的数据进行整合,然后再通过云计算的方式使商家可以随时掌握消费者的行踪。一旦这些隐私被泄漏,不法分子就有可乘之机。因此,避免隐私泄露、解决安全威胁对策的研究势在必行。

1.2 逆大数据的概念

本文首次提出“逆大数据”的概念,即逆大数据不仅是一种逆向思维,伴随着大数据的产生而产生,与大数据的价值等同,更是现在及未来政府、企业和社会团体进行大数据产品研究开发、营销实施的保障。也就是说,逆大数据不等于反对大数据或者不运用大数据,而是要用辩证的观点看到事物存在的两面性。当人们热议大数据给自己的生活带来便利的同时,也应注意大数据可能给自己的隐私安全等带来威胁。有矛就有盾,如果把大数据看作是一种服务商家的决策,是拓展市场的“矛”型信息产品,那么按照逆大数据的思维,未来肯定会有类似于“盾”型的防守、保护客户隐私的产品出现,屏蔽商家对客户的信息追踪、行为追踪、营销推送等。关于大数据的挖掘分析在电商中的具体应用,黄晖认为,基于对用户的实时数据分析实现“电商全链路”将是为时不远的事情[2]。而逆大数据产品或资源的研究开发,则是完善“电商全链路”的必要条件。

1.3 大数据的特征和价值

大数据具有不同结构的数据复杂性、流量大、容量大,数据资源具有价值性、真实性等特征。大数据正呈现出总体价值上升,单个价值降低的趋势。大数据无论是对信息技术本身还是对企业信息化应用建设方面,都带来了前所未有的机遇和挑战。对大数据的处理和分析正成为未来新一代信息技术融合应用的核心支撑节点,也是信息技术持续高速增长的新动力,行业用户提升竞争能力的新能量。

大数据对企业全面洞察客户信息、提升企业资产管理、更快更大规模的产品创新、智能决策和数据深度利用以及风险及时感知和控制等方面的应用,会产生新的商业革命。当前,无论是IBM、英特尔还是微软都在积极布局大数据战略。企业开发并利用大数据是因为大数据的“大”和其具有无限的商业价值,但是价值越大的产品会给社会和人们的安全问题带来更大的威胁。大数据在促进技术经济范式形成的过程中,需要相应的制度规范和保障[3],但在OTO模式下仅有制度和规范还不够。

2 OTO模式与逆大数据需求

2.1 OTO模式与大数据面临的威胁

无论是智慧城市建设、“三网”融通渠道还是基础设施系统,大数据都是聪明的大脑。基于大数据“让所有人都可以使用”的原则,也让人们对数据开放的程度、许可证形式更加关注。随着OTO商业模式的发展,虚拟和现实的结合是必然,增强现实和虚拟现实技术会把更多的个人信息聚集,如果对这些数据的开放程度和程序没有把控,必然会给人们的生活带来麻烦。

传统网络边界、设备接入、云的安全和数据的安全是大数据时代安全的热点。在OTO模式下人们随时暴露在“第三只眼”之下,无论是在超市购物、饭馆吃饭还是外出旅游等,人们随时被监控分析。商家给人们提供精准服务的同时,也给人们的隐私等安全带来潜在的威胁。当大数据相关技术发展到智能化阶段时,侵害用户的信息安全是否会变的随意呢?由这个疑问再联想到信息安全市场出现的初期,病毒与反病毒产业的纠葛,大数据这支锋利长矛是否会被他人掌握而伤及自己呢?[4]随着科学技术的进步,人们的行为信息随时都会被收集、分析、推送等,信息数据实时化、泛在化、智能化以及内存计算增强是未来大数据的趋势,因此建立针对不同用户的数据安全技术手段和安全架构的研究必须加紧。如表1所示。

表1 大数据的存在形式与威胁

2.2 大数据的安全防范

大数据安全问题是人类社会使用大数据时必须探索的问题。目前,大数据在数据恢复、优先访问权、管理权限、数据隔离处理、调查支持以及长期发展中带来的种种风险,让人们意识到大数据会受到种种安全威胁。

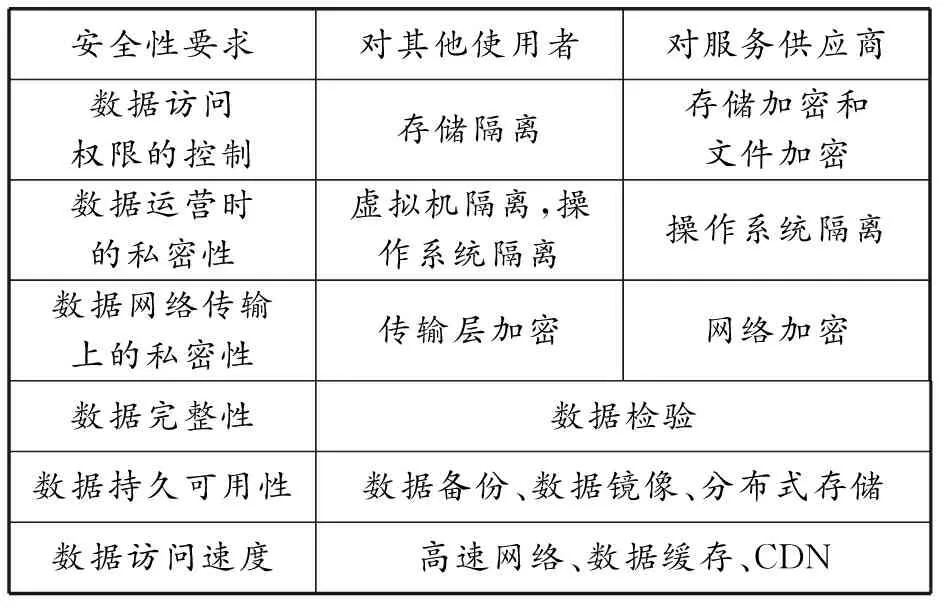

大数据不仅在存储、运行、传输和访问等方面要求具备高级的技术手段,而且在云计算安全方面要求基于云计算系统的体系框架,选择云安全服务的安全架构,保障数据各层级的安全[5]。当人们在体验大数据技术带来便利的时候,安全隐患也随之而来。企业或个人信息泄露的可能性加大,逆大数据的需求应运而生。如同现在使用的手机屏蔽仪、可穿戴的屏蔽服一样,未来市场对手机、电脑等信息连接的工具应兼有数据传输和阻断功能。卧底警察、侦察兵、富豪、明星等群体是逆大数据产品的“刚需”群体,他们不想个人隐私被任何人收集、跟踪,最好是处于完全屏蔽状态。如表2所示。

表2 现有大数据的安全防范手段

3 逆大数据安全设计与产品需求

目前对逆大数据的研究主要是关于大数据的安全、云安全技术手段和云安全体系架构等。大数据经过收集、整理后通过云计算的方式向网络提供各类有价值的信息,“云”的应用安全主要是web应用安全,包括web应用漏洞和web代码漏洞。在信息系统、数据、网络、管理和人员安排方面部署隔离手段,确保大数据为客户服务时,每个子系统、子层次都有自己的安全边界,如下图所示。

上文阐述的大数据安全防御,是在顾客的消费行为数据被商家采集之后的应用措施。作为数据信息供给方或监督部门对web网络或系统的安全架构所表现的是逆大数据的后期行为。卧底、缉毒警察、侦查员等作为未来逆大数据的特殊消费者,信息数据的完全屏蔽是必须的。虽然现在市场上出现了一些手机信息屏蔽技术和设备,但这些保障满足不了用户的真实需求。理想状态的逆大数据产品是设计者可以为每个需要通信的个人设计一个独立的应用软件。如果用户不想使用该软件或想把个人信息隐蔽起来,只需卸载此软件(包括存储信息的清除);如果用户需要使用此软件只要安装即可,产生的数据信息只在该软件上存储,该软件具有独立的防火墙技术,这就是理想的状态。

4 结束语

虽然关于大数据的安全和客户信息隐私安全等问题的解决,多数只是在信息泄漏后可以采取的措施,无法满足人们对信息完全屏蔽的逆大数据需求,但是随着信息技术的发展,在产生“矛”的同时,一定会有“盾”的出现。 美国农业大数据产业的投资经验告诉我们,如果研究者解决好“矛”与“盾”的问题,可以实现“矛”与“盾”的统一,理想状态的逆大数据产品是可以实现的。

[1] 赵勇.大数据革命:理论、模式与技术创新[M].北京:电子工业出版社,2014:13—15.

[2] 王春.以大数据架构电商2.0的新时代[N].科技日报,2014—06—23(08).

[3] 李哲.大数据将加速形成新的技术经济范式[N].学习时报,2015—01—05(12).

[4] 吴力秋.大数据的矛与盾[EB/OL].[2013—03—11]. http://www.spn.com.cn./.

[5] 张尼,张云勇,胡坤,等.大数据安全技术与应用[M].北京:人民邮电出版社,2015:25—29.

(责任编辑:窦静)

With the popularity of the mobile Internet, the social media, the big data affect the life of people more and more, especially security issues. The article first introduces the concept of big data and inverse big data, analysis of the characteristics and value of big data, pointing out that the emergence of inverse big data requirements is inseparable with OTO consumption mode development, and the existing technical method cannot ensure the safety of the people information data, so then the product design and the demand for reverse big data are studied.

the big data; inverse big data; the OTO mode

2015—03—12

安徽省教育厅人文社科重点项目(SK2014A321);安徽省教育科学规划院项目(JG13116);安徽省教育厅质量工程项目(2014sjjd075)

汝子报(1981—),男,安徽利辛人,亳州职业技术学院讲师,硕士,研究方向:网络营销与创业。

TP311.13

A

1672—9536(2015)01—0001—03