基于云变换的物联网安全属性风险评估

2014-12-18杨战武

杨战武,刘 鹏

(1.运城学院计算机科学与技术系,山西运城 044000;2.山西省运城市气象局网络信息中心,山西运城 044000)

物联网作为一项正处于发展时期的新兴网络技术,面临着来自多方面的安全挑战。当前而言,国内对于物联网信息安全的认识依然停留在初级探索阶段,相关信息安全保障措施和技术存在诸多弊端,因而加强物联网网络和信息安全相关问题的研究已成为物联网发展中亟待解决的重要问题。物联网产业的持续健康发展,也迫切需要更加有效、可靠地安全属性风险评估[1-3]。

1 物联网安全属性风险评估分析

1.1 概念提取

研究中首先用F(x)来表示物联网中某一安全要素X的频率分布函数,在此基础上结合X的实际频率分布情况,就可自动生成一系列粒度大小不等的云Clouds叠加,可用 Ex1i、Ex2i以及 En1i、En2i来表示,也包括He1i,He2i。其中任何一个云均可看作是一个离散且定性的概念,可完成由连续数值区间至离散概念的有效转换。此外,云变换还会通过数据概率分布的方法来构造概念集。与此同时,在数据概率分布的局部极大值点就可看作是信息数据的汇聚中心,通常频率高的数据值对定性概念所发挥的作用要高于频率低的值。在上述理论指导下,文中研究采用基于峰值法的云变换方法。该种方法的基本思想是:将数据分布的局部峰值处作为数据的汇聚中心,并将其作为云模型的数学期望是有效的[4-5]。

概念划分算法的步骤主要包括以下几个内容[6-7]:

输入。用X来表示安全要素S对应的全部属性值;用ε来表示云变换允许的误差阈值;用εx来表示梯形顶边的最小长度可允许的误差;用εy来表示峰值高度可达到的误差阈值。

输出。主要是指安全要素S的k个概念划分包括其所对应的相关数字特征情况。

算法。概念提取。

1.k=0;Clouds=[Φ];g'(x)=g(x);

2.while(max(g'(x))>ε)

3.Exk=Find_Ex(g'(x))

4.Ex1k=Search1(g'(x)'εx,εy);

5.Ex2k=Search2(g'(x)'εx,εy);

6.Ex1k=Search1(Ck,EX1K,ε);

7.En2k=Search_En(Ck),Ex2k,ε)

8.gk(x)=Ck*Cloud(Ex1k,En1k,Ex2k,En2k)

9.g'(x)=g'(x)-gk(x)

10.k=k+1;

11.end while

12.for j=0 to k-1 do

13.Clouds[j]=Calculate_He(gk)(x).g'(x),Clouds(Ex1k,En1k,Ex2k,En2k)),

14.end for

1.2 定性概念提升

利用云变换得到的仅是相关的原子概念,因未能关注原子云模型间存在的相应关系,由此也导致了两个云之间易发生一些真空地带,或模型间的距离过近,所以需要对原子概念采取概念提升,以便能获得较粗粒度的概念,以避免所提取的定性概念无法可靠地对原始数据进行准确的描述。文中选择距离最近的两个正态云概念,然后将其合并成更高层次的正态云概念,最终达到概念个数能满足指定个数的目的[8]。研究中为了产生不合理的合并,引入了距离阈值,从而生成了一种新定性概念提升算法,即MAQC算法,具体情况如下所示:

输入。用CLOUDS来表示云变换生成的原子概念集合,利用σ来表示距离阈值。

输出。用 CLOUDS来表示定性概念提升后的集合。

具体算法:

While(min(d(A,B))<σ)

C=Soft_Or(A,B);

CLOUDS=DELETE(A,B);

CLOUDS=ADD(C);

2 实验分析

2.1 概念提取

安全事件的获取可为系统提供数据支撑,也是确保物联网安全属性概念提取的基本前提。为了对上述提取方法的有效性进行验证,本文进行了相关实验。实验数据选择DARPA的入侵检测数据集来实施试验网络的训练,对于安全事件及日志信息的采集方面,综合运用了多种方法,如文件方式、Syslog及SNMP Trap等。此外,还综合应用了系统运行日志及数据库等,在Matlab程序设计实现方面则选择了数据的概念划分算法。在概念提取方面选择了属性CPU利用率作为案例,其中涵盖了系统运行48过程中产生的2 880条数据[9-10]。

图1为CPU利用率频率分布情况,从图中可看出,大多数时间系统的 CPU利用率相对较低,但当CPU利用率达到60%以上时,随着CPU利用率的逐渐升高,数据分布也表现出了越来越稀疏的状态,数据分布情况和系统实际运行情况之间保持一致。

图1 CPU利用率频率分布情况

借助EAQC算法对系统中CPU利用率情况采取概念提取的方式进行评估,为尽可能简化计算,研究中假定梯形云的左右半云熵及超熵相同,借助云变换算法所得到的对应数字特征情况如表1所示。

表1 属性概化云数字特征分析

2.2 概念合并

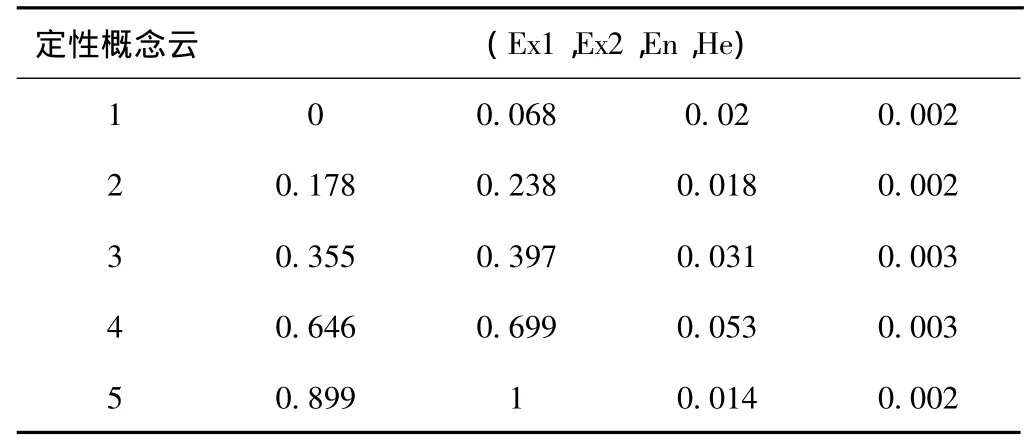

根据MAQC算法,对上述9个不确定性概念实施了合并,假设σ=2.5,则再通过两次合并后,就可获得5个不确定性概念,而这几个概念所对应数字特征的具体情况如表2所示。

表2 粗粒度概化云数字特征情况

可以看出,在最终得到的5个定性概念能够相对准确地表现出CPU利用率的具体分布情况。同时,这些合并后的概念云中涵盖了原子概念云的取值区间,即使在进行概念提升后的云模型概念集合无法完全客观表现出原始数据的具体分布情况,但这些合并后的云模型概念集合相对更符合人的思维,因此可被接受并加以有效应用。其中属性值借助逆向云发生器的作用,就能有效判断其对概念的隶属度,只需根据极大判别法便可得到属性值所属的概念,在此基础上完成对物联网安全要素数值型数据的有效软化分。

3 结束语

对现有的概念划分及提升方法进行了的研究,考虑到梯形云对定性概念的表示实际上更具一般性和可利用性,故文中将梯形云引入到了物联网安全属性的概念划分及概念提升中,利用云变换达到了数量型属性概化的目的,并在此基础上对概念合并方法做出了有效改进。实验结果表明,利用此种概念合并方法可客观、准确地反映出原子概念云的分布情况。

[1]贺延平.物联网及其关键技术[J].电子科技,2011,14(8):131-134.

[2]黄孝彬,毛培霖,唐浩源,等.物联网关键技术及其发展[J].电子科技,2011,37(12):129 -132.

[3]暴磊,张代远,吴家宝.物联网与隐私保护技术[J].电子科技,2010,16(7):110 -112.

[4]向宏,傅鹂,詹榜华.信息安全测评与风险评估[M].北京:电子工业出版社,2009.

[5]曾庆凯,许峰,张有东.信息安全体系结构[M].北京:电子工业出版社,2010.

[6]张守奇,仲红.隐私保护的四方判定线段是否相交协议[J].计算机工程与设计,2009(24):5577 -5579.

[7]符祖峰,罗文俊,童玲.一个保护私有信息的线段与椭圆相交判定协议[J].计算机工程与应用,2010,15(17):137-139.

[8]SANCHEZ L,UNIV D C S,GALACHE JA,et al.Smart santander:the meeting point between future internet research and experimentation and the smart cities[C].In Future Network & Mobile Summit(FutureNetw),2011:15-17.

[9]SHARMA P P,THAKSEN J.Network log clustering using k means algorithm[C].Proceedings of the Third International Conference on Trends in Information,Telecommunication and Computing,2013:115 -124.

[10]WANG Chengqun,CHEN Jiming,HU Chonghai,et al.Kernel matrix learning with a general regularized risk functional criterion[J].Journal of Systems Engineering and Electronics,2010,21(1):72-80.