校园网安全体系研究

2014-03-15朱子正

朱子正

(黄冈职业技术学院建筑学院,湖北黄冈438002)

信息安全问题已成为互联网时代大家普遍关注的问题,而信息资源的安全防范需要网络系统的硬件和软件共同支持,需要通过系统的保障措施使存在于网络系统中的数据信息得到必要的保护,特别是在校园网安全体系中。本文以此为基础,对校园网安全问题进行系统的阐述,同时也分析了关系到网络安全中的关键技术及措施。

1 校园网安全体系研究的背景和意义

1.1 Internet在国内外的发展

Internet的前身是1969年美国国防部高级研究计划局(ARPA)为军事实验用而建立的网络,名为ARPAnet,1982年ARPA和美国国防部通信局研制成功用于异构网络的TCP/IP协议并投入使用;1986年在美国国会科学基金会(NSF)的支持下,用高速通信线路把分布在各地的一些超级计算机连接起来,以NFSNET接替ARPANET;进而又经过十几年的发展形成 Internet[1]。1995年4月30日,NSFnet正式宣布停止运作。而此时Internet的骨干网已经覆盖了全球91个国家,主机已超过400万台。在最近几年,因特网更以惊人的速度向前发展,很快就达到了今天的规模。

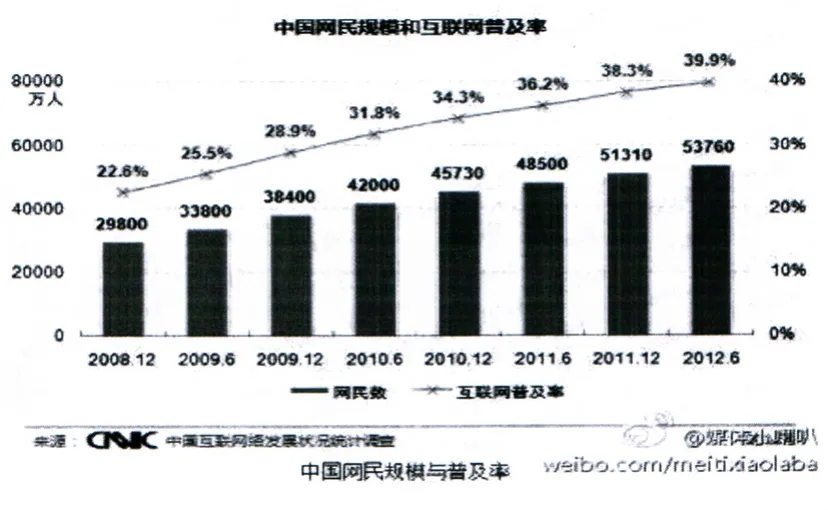

图1是中国互联网络信息中心(CNNIC)统计的近年来互联网网民人数。

图1 近年来互联网网民人数统计

1.2 日益严重的网络安全问题

随着计算机信息化建设的飞速发展,计算机已普遍应用到日常工作、生活的每一个领域。但随之而来的,计算机网络安全也受到前所未有的威胁,计算机病毒无处不在,黑客的猖獗,防不胜防,攻击者可以窃听网络上的信息,窃取用户的口令、数据库的信息;还可以篡改数据库内容,伪造用户身份,否认自己的签名[2]。更有甚者,攻击者可以删除数据库内容,摧毁网络节点,释放计算机病毒等等。致使数据的安全性和自身的利益受到了严重的威胁。无论是在局域网还是在广域网中,网络的安全措施应是能全方位地应对各种网络运行中的不同网络攻击。

1.3 校园网安全现状

随着计算机的不断飞速发展,计算机网络在各个领域的应用越来越广泛,特别是在教育领域。各高校都在积极建设“数字化校园”工程,使得校园网在高校的地位越来越重要。校园网络成为教育、科研、学术探讨、办公应用的重要工具。但网络本身的共享性,开放性等也使得校园网引出了一系列令人担忧的安全信息问题,给学校办公与管理带来了很大的威胁。校园网面临的威胁大体可分为对网络信息的窃取和对网络设备的损害。主要造成网络不安全的因素包括:非授权访问、冒充合法用户、破坏数据的完整性、干扰系统正常运行、病毒的传播和泛滥、病毒与恶意攻击、线路窃听、IP盗用和 IP 冲突等[3]。

2 校园网安全体系关键技术及保护措施

2.1 虚拟局域网技术

VLAN(Virtual Local Area Network)又可以称为虚拟局域网,是指在交换局域网的基础上,利用智能交换机将网络划分为不同的独立网段。一个VLAN组成一个逻辑子网,还根据不同的需要利用不同的方式来划分VLAN[4]。

虚拟局域网技术是在局域网内将工作站逻辑地划分成许多网段从而实现了虚拟工作组的技术。它并非一种新型的网络,是包含一组端站点的逻辑上的LAN,其中的站点好像被同一网线连接在一起,而实际上可能出于LAN的不同物理网段。是一组逻辑上的设备或用户,它们就好像处于同一个物理LAN中一样相互通信,不受物理位置的限制。

通过ACL和VLAN技术的控制,整个网络的安全得到了有效的控制。

2.2 防火墙技术

防火墙技术作为内网与外网之间的一种安全保护措施,为内部网络不收到外部网络用户的攻击起到了一种天然的屏障,它是我们网络安全中一种必不可少的设备。

防火墙的种类防火墙总体上分为应用级网关、数据包过滤和代理服务器三大类型。

1)应用网关防火墙

2)包过滤防火墙

3)代理型防火墙

防火墙中的关键技术

1)代理技术

2)包过滤技术

3)地址转换技术

4)状态检查技术

2.3 数据加密与认证

数据加密技术

数据加密主要用于对动态信息的保护。在网络中进行信息的传输采用HTTP协议,而该协议是采用明文传输的方式,为了保证重要数据传输的安全性,一般采用的就是数据加密技术。数据加密是通过相关的算法将发送端的数据进行变换转换成另外一种数据进行传输的一种网络数据安全传输机制。密码体制有对称密钥密码技术和非对称密钥密码技术。

身份认证技术

身份认证技术是计算机网络中确认用户身份的一种方式。是为了保证用户身份的惟一性,分辩出用户身份的真伪,避免伪装攻击[5]。

2.4 计算机防病毒技术

目前在预防病毒工具中采用的技术主要有:

1)不使用盗版或来历不明的软件,特别不能使用盗版的杀毒软件。

2)所有的系统盘要写保护。

3)安装真正有效的防毒软件,并经常进行升级。

4)新购买的电脑在使用之前首先进行病毒检查,以免机器带毒。

5)对外来程序要使用查毒软件进行检查,未经检查的可执行文件不能拷入硬盘,更不能使用。

6)将硬盘引导区和主引导扇区备份下来,并经常对重要数据进行备份。

2.5 数据备份技术

数据备份技术是指为防止系统出现操作失误或系统故障导致数据丢失,而将全部或部分数据集合并从应用主机的硬盘或阵列复制到其它的存储介质的过程

当前主流的备份技术:

1)磁轨备份,也被称为物理级的数据备份。它是专业的数据存储备份管理软件结合相应的硬件和存储设备来实现的,此备份技术的优点是很精确,因为是磁盘内直接记录的磁轨变化,所以不可能出错。

2)数据备份:数据备份的定义就是将数据以某种方式加以保留,以便在系统遭受破坏或其他特定条件下,重新加以利用的一个过程。在日常生活中,我们经常需要为自己家的房门多配几把钥匙,为自己的爱车准备一个备胎,这些都是备份思想的根本体现。

2.6 入侵检测技术

入侵检测技术是通过对计算机网络系统中的若干关键点收集信息,并分析这些信息,看看网络中是否有违反安全策略的行为和遭到袭击的迹象。入侵检测被认为是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测,从而提供对内部攻击、外部攻击和误操作的实时保护,是防火墙技术的有效补充。

2.7 IP地址绑定技术

在网络管理中,IP地址经常会出现冲突和被盗的情况,这样就会使一些用户不能正常访问网络。有没有什么措施能最大限度地避免此类现象的发生呢?

绑定MAC地址与IP地址就是防止内部IP盗用的一个常用的、简单的、有效的措施。对于动态分配IP,做一个DHCP服务器来绑定用户网卡MAC地址和IP地址,然后再根据不同IP设定权限;对于静态IP,如果用三层交换机的话,可以在交换机的每个端口上做IP地址的限定,如果有人更改了自己的IP地址,那么他的网络就不通了。

网络拓扑结构的安全设计要素即网络安全保护措施:

(1)所有的管网应全部入地;(2)传输线路应远离各种强辐射源,以免数据由于干扰而出错;(3)所有的主干网网络连接采用交联箱;(4)定期检查校园网络中的各种网络设备与线路;(5)IP地址与网卡地址实行绑定;(6)安全的网络拓扑结构设计和网络协议选用。

3 总结与展望

随着计算机网络的不断发展,特别是最近十年,计算机网络得到了空前的发展,随之而来的就是网络安全受到了更大的挑战。人们也越来越重视网络的安全,对网络安全领域的研究也在不断的深入。

一个安全的计算机网络主要是建立在防范与重视的基础上,要认识到网络中各种不安全因素的发生情况,只有这样才能更加有效地构建一个相对安全的网络。

本文针对计算机网络实际应用中出现的各种网络威胁,研究了相关的网络安全领域中的一些技术。但是,随着计算机网络的不断发展,网络安全技术要适应网络安全环境的需要,就要不断地探索与研究,在实际中总结经验,为我们的网络提供一个清洁的环境。除了网络安全技术,更要强调网络安全策略和管理手段的重要性。总之,计算机网络安全体系的构建是一个持久的研究课题。

[1]谢希仁.计算机网络(第二版)[M].北京:电子工业出版社,1999.

[2]石淑华.计算机网络安全[M].北京:人民邮电出版社,2005:10-30.

[3]张小斌,严望佳.黑客分析与防范技术[M].北京:清华大学出版社,1999:7-16.

[4]史密斯(Smith.M)虚拟局域网[M].黄锡伟,王涛译.北京:清华大学出版社,2003.

[5]喻镝.计算机网络的安全与保密技术[M].北京:现代计算机,2000.