鲁棒的语音隐藏数据提取算法

2013-12-22梁瑞宇邹采荣李庆武

奚 吉 梁瑞宇 赵 力 邹采荣 李庆武

(1东南大学信息科学与工程学院,南京 210096)

(2河海大学物联网工程学院,常州 213022)

(3河海大学常州传感网与环境感知重点实验室,常州 213022)

信息隐藏技术[1-2]是一种利用信息冗余及人类感知特征,在不影响原信息感知质量的前提下,隐匿额外信息于原始载体中的技术.随着计算机及网络技术的快速发展,信息隐藏作为信息安全领域的前沿技术,其应用范围日益广泛.语音信号作为音频信号的一个子类,具有信息量小、冗余度低等特点,而人类听觉系统(HAS)相比于人类视觉系统(HVS)更灵敏,对随机噪声更敏感[3],因此基于语音的信息隐藏技术成为信息隐藏领域的一个难点和热点,受到科研人员的广泛关注.

近年来随着研究深入,各种语音信息隐藏方法[4]如相位编码、扩频、特征点提取以及回音隐藏等方法相继被提出.其中,Bender等[5]提出的回声隐藏方法由于嵌入信息与宿主语音统计和感知特征相同,因此不产生噪声、感知质量高、隐蔽效果好,而且其同步要求不高、算法实现简单,因而吸引了众多研究者的关注.在此基础上,研究人员提出了各种改进的回声嵌入算法.例如Kim等[6]提出双核方案,通过引入前后向延迟核增强倒谱检测点的幅度,从而提高了回声算法的鲁棒性;为了改善回声算法的安全性,Ko等[7]提出了一种通过PN序列对回声核进行时域扩展的回声隐藏方案,如果检测时没有该PN序列作为参考信息将无法提取隐藏信息;Wu等[8]综合考虑透明性和鲁棒性提出了基于分析和综合的回声信息隐藏方案,通过在嵌入时综合考虑宿主信号和攻击,自适应地调整嵌入信号的幅度,对回声隐藏的透明性和鲁棒性进行了折中.上述方法都是在传统回声倒谱提取方法的基础上,通过隐藏信息嵌入策略的调整改善回声信息隐藏性能,但倒谱提取方法本身存在对噪声敏感、易受攻击等缺陷,这些都大大制约了改进方法的实际效果.

本文提出了一种基于回声路径估计模型的语音信息提取策略.该策略充分利用回声路径估计算法对回声隐写语音进行回声路径参数估计,然后通过对回声路径参数进行判决,实现隐秘信息提取.本文采用基于次梯度投影的回声估计算法(APSM),并改进了算法的收敛策略,提出一种基于噪声估计的自适应收敛算法.与经典倒谱提取算法相比,本文提出的自适应次梯度投影算法在滤波攻击、噪声攻击、采样攻击和压缩攻击下,显著提高了回声隐藏数据提取算法的鲁棒性.与其他回声估计算法相比较,本算法也具有更好的抗攻击性能.

1 回声信号估计模型

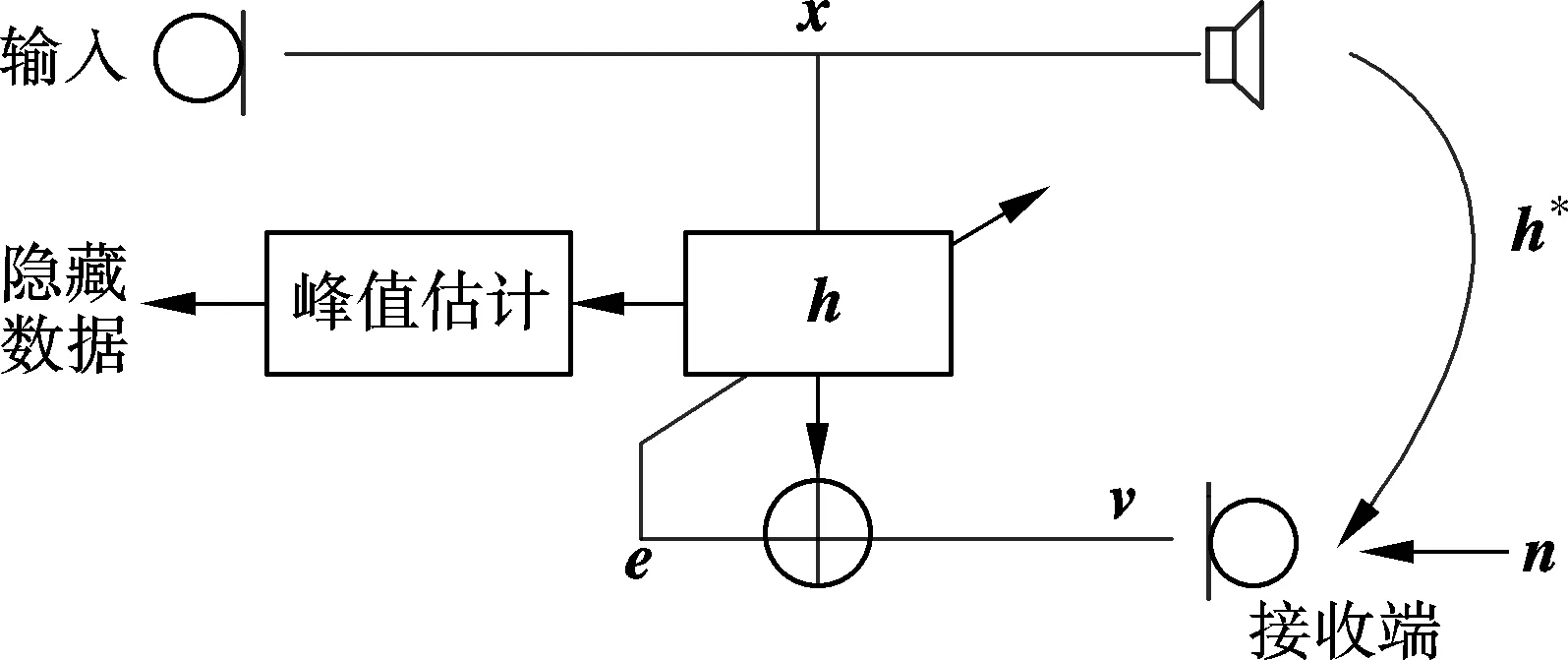

回声估计与抑制系统模型[9]如图1所示.图中,h*为叠加了隐藏数据的回声路径;h为自适应估计的回声路径,用来提取隐藏数据,其参数由回声估计算法产生;v为叠加了隐藏数据的声音信号;e为减去估计反馈信号后的残差信号,用来自适应调节滤波器参数;n为加性噪声,一般情况下可假定为独立同分布的高斯信号.

图1 回声估计与抑制系统模型

令X=[xk,xk-1,…,xk-r+1]T∈RN×r表示估计算法的输入信号矩阵,这里r为算法的步长,N为自适应滤波器的长度.回波路径h*∈RN,估计路径h∈RN.此时,包含隐藏数据的声音信号可表示为v=XTh*+n,残差信号表示为e=v-XTh.通过对回声路径h的估计,以及对回声路径中出现峰值位置的判断,可确定嵌入回声的延时大小,从而进一步确定隐藏信息是“0”或“1”.

2 自适应次梯度提取算法

Yamada等[10-11]提出利用次梯度投影取代精确投影算子进行迭代,该方法在不降低估计性能的前提下,减少了计算量.

定义凸集

(1)

式中,H为Hibert空间;{Yk,k=1,2,…,m}满足如下约束:

(2)

定义凸函数

(3)

以及梯度算子

t=∀h∈H

(4)

则基于该凸函数的半空间为

H-(hk)={h∈H:(h-hk)Ts+g(hk)≤0}

(5)

此时,投影公式为

PH-(hk)(hk)=

(6)

hk的迭代更新公式为

hk+1=hk+λk(PH-(hk)(hk)-hk)

(7)

式中,松弛系数λk应满足λk∈[0,2].

由式(2)可知,参数ρ的取值直接影响了h*∈Y(ρ)的概率,从而影响了算法的速度和性能.一般来说,ρ越大,算法收敛速度越快,但是最终收敛误差较大;相反,ρ越小,收敛误差越小,但是收敛较慢.为了改善算法性能,本文采用如下方法来确定ρ值:① 由声信号v的表示可看出,为了保证约束集合能够包含真实回波路径,ρ的取值应与相应的噪声环境相吻合.因此,通过对噪声信号的估计,可设定ρ的初值为aδ2,其中δ为n的方差.② 根据式(2),本文采用自适应调节的策略,即算法开始时,ρ取值较大,然后每次迭代以步长Δ=bδ2减少ρ的取值,直至达到收敛条件.通过上述方法,不仅有效提高了算法的收敛速度,并通过对ρ估计,改进了算法对噪声的鲁棒性.

3 实验与仿真

实验所用数据均来自于本实验室在符合ITU标准的语音室中自行录制的汉语语料库,该库包含65男、60女各10段语音.本文所采用的数据为一段女声语音,采样频率为11.025 kHz,采样深度16 bit,时长14 s.嵌入数据为二值图像,如图2所示,共300个像素点.

图2 语音嵌入数据

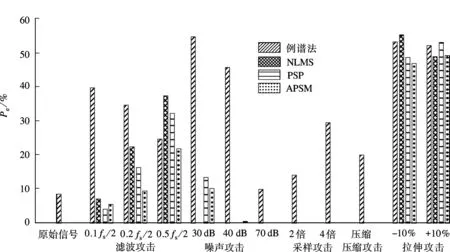

本文比较了倒谱法、归一化最小二乘算法(NLMS)、并行次梯度投影算法(PSP)和APSM算法的隐藏数据分析方法.信息的嵌入采用分段嵌入法,首先将要隐藏的信息转化成二进制形式,将整个原始语音信号分为300段,每段长度为500个样本点,并嵌入1 bit.倒谱法中延时250个样本点代表“1”,延时280个样本点代表“0”.而其他3种基于回声路径估计的算法中延迟25个样本点代表“1”,延迟38个样本点代表“0”.回声信号衰减为0.5.通过比较2个样本点的延迟估计的峰值来判断该段语音隐藏的数据是“1”还是“0”.

算法的评价指标为错误率Pe,即

(8)

式中,Serr为出错的数据点数;Sall为总的数据点数.

为测试算法鲁棒性,所采用的攻击策略选自STEP2001音频信息隐藏鲁棒性测试参考文档[12],包含滤波攻击、噪声攻击、采样攻击、动态范围压缩攻击和拉伸攻击.

3.1 不同攻击下的算法性能比较

5种攻击的设置如下:

1) 滤波攻击.滤波攻击指的是将隐写信号通过FIR滤波器进行低通滤波,然后再进行隐藏信息的提取.本实验所采用的截止频率为0.1fs/2,0.2fs/2和0.5fs/2.

2) 噪声攻击.噪声攻击的模拟是通过在隐写信号中加入一定信噪比(SNR)的噪声来实现的,此处所选信噪比为30,40和70 dB.

3) 采样攻击.将隐写信号分别下采样4倍和2倍,再上采样至原信号频率,然后提取秘密信息.

4) 动态范围压缩攻击.将隐写信号的16 bit的采样深度变为8 bit.

5) 拉伸攻击.通过插值和抽取将隐写信号拉伸±10%,来验证算法的鲁棒性.

4种方法的Pe结果如图3所示.从攻击方式来看,采样攻击和压缩攻击的错误率较低,而拉伸攻击对隐藏数据提取的干扰最大.由图可知,4种方法中倒谱法的效果较差,在各种攻击中,其错误率都高于基于回声估计的算法.而从滤波攻击可看出,APSM算法在3种回声估计算法中鲁棒性最好.通过与倒谱法的错误率对比,基于回声估计的隐藏数据分析方法在噪声攻击下的性能表现最佳,而拉伸攻击的效果最差.

图3 滤波攻击性能比较

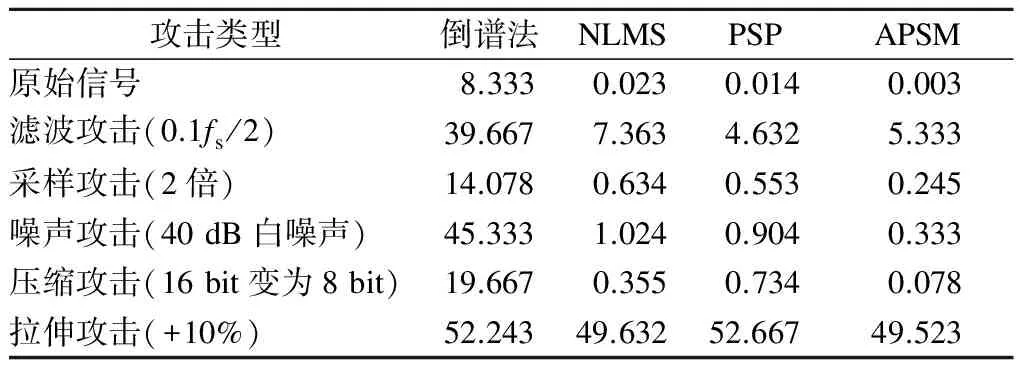

3.2 实验结果统计分析

比较了100段语音面对攻击时的隐藏效果,统计结果如表1所示.从表中可看出,在面对攻击时,3种基于回声估计的隐藏信息提取算法的鲁棒性都优于倒谱法.尤其是在40 dB的白噪声攻击下,倒谱法的错误率达到45%,而3种基于回声估计算法的错误率都低于1.5%.在3种基于回声估计算法中APSM的性能最优,相比于其他2种算法,错误率降低25%~30%.但是,从表中也可看出,在面对拉伸攻击时,4种算法的性能都不佳,需要进一步改善.

表1 4种方法的解码错误率 %

4 结语

本文根据语音回声隐藏框架,提出了一种基于回声路径估计模型的语音信息提取策略.通过仿真实验表明3种回声估计算法(NLMS,PSP,APSM)相比于经典倒谱提取算法,显著提高了回声隐藏算法对滤波攻击、噪声攻击、采样攻击和压缩攻击的鲁棒性,而3种回声估计算法中,本文提出的APSM算法具有更好的抗攻击性能.但这些方法对拉伸攻击的改善效果不明显,还有待进一步研究.

)

[1]Craver S,Memon N,Yeo B,et al.Resolving rightful ownerships with invisible watermarking techniques: limitations,attacks,and implications[J].IEEEJournalonSelectedAreasinCommunications,1998,16(4): 573-586.

[2]Arnold M.Audio watermarking: features,applications and algorithms[C]//ProceedingsofIEEEInternationalConferenceonMultimediaandExposition.New York,2000: 1013-1016.

[3]Bassia P,Pitas I,Nikolaidis N.Robust audio watermarking in the time domain[J].IEEETransactionsonMultimedia,2001,3(2): 232-241.

[4]Xu C S,Wu J K,Sun Q B,et al.Applications of digital watermarking technology in audio signals[J].JournaloftheAudioEngineeringSociety,1999,47(10): 805-812.

[5]Bender W,Gruhl D,Morimoto N,et al.Techniques for data hiding[J].IBMSystemsJournal,1996,35(3/4): 313-336.

[6]Kim H J,Choi Y H.A novel echo-hiding scheme with backward and forward kernels[J].IEEETransactionsonCircuitsandSystemsforVideoTechnology,2003,13(8): 885-889.

[7]Ko B,Nishimura R,Suzuki Y.Time-spread echo method for digital audio watermarking[J].IEEETransactionsonMultimedia,2005,7(2): 212-221.

[8]Wu W-C,Chen O T-G.Analysis-by-synthesis echo hiding scheme using mirrored kernels[C]//IEEEInternationalConferenceonAcoustics,SpeechandSignalProcessing.Toulouse,France,2006: 14-19.

[9]乔杰,赵力,邹采荣.一种基于并行次梯度投影技术的加速声回波抵消算法[J].电子与信息学报,2008,30(5):1140-1143.

Qiao Jie,Zhao Li,Zou Cairong.An accelerated acoustic echo cancellation algorithm based on parallel subgradient projection technique[J].JournalofElectronicandInformationTechnology,2008,30(5):1140-1143.(in Chinese)

[10]Yamada I,Slavakis K,Yamada K.An efficient robust adaptive filtering algorithm based on parallel subgradient projection techniques[J].IEEETransactionsonSignalProcessing,2002,50(5): 1091-1101.

[11]Yukawa M,de Lamare R C,Yamada I.Robust reduced-rank adaptive algorithm based on parallel subgradient projection and Krylov subspace[J].IEEETransactionsonSignalProcessing,2009,57(12): 4660-4674.

[12]Japanese Society for Rights of Authors,Composers and Publishers.STEP2001 [EB/OL].(2001-06-29) [2012-10-30].http://www.jasrac.jp/ejhp/release/2001/0629.html.