基于PKI的车联网安全通信与隐私保护机制

2012-01-22拱长青刁俊胜关婷婷

翟 苗,拱长青,刁俊胜,关婷婷

(沈阳航空航天大学计算机学院,沈阳110136)

车辆的骤增引发了一系列社会问题:交通堵塞、停车困难、交通事故频发;因此,车辆安全驾驶与智能交通管理日益引起人们的关注。自动刹车信息、危险告警、碰撞告警、位置信息、速度信息等车辆间的信息交互,能够使交通更为顺畅安全;所以,继物联网之后,将车辆与网络互连的车联网概念应运而生,成为现代汽车步入信息时代的产物。车联网是智能交通系统的基础,可实现信息采集、传播与导航,在提高行车安全、改善交通及驾驶环境方面具有深远的意义。

本文关注车联网安全问题,提出了一个基于PKI的车联网安全通信与隐私保护机制,试图使车联网通信既可保护隐私又能安全可信。

1 相关研究

此前关于车辆通信网络的研究更多的放在了车辆自组网(VANET)的研究中,车辆自组网实现的是局部范围内的车辆通信。近几年,车联网概念被提出并且受到各方研究机构的重视,相应也带来了车联网方面的技术研究[1]。车联网的概念更注重的是让车辆能够像计算机那样方便、快捷和安全的接入互联网,实现共享互联网资源的效果。为此,车联网中IP地址编址和寻址方式的研究则显得很重要。部分文献提出了在车辆自组网中使用地理信息来填充IPv6报头[2]和介绍了基于IPv6的地理网络在车辆网路中的应用[3]。车辆网络主要依靠传感网络和无线网络,给车联网安全的发展带来了新的挑战。目前,有很多学者将车辆网络安全通信技术作为了自己的研究内容。现存的文献对车辆网络通信中的安全隐患进行了分析,并提出了相应的安全需求和安全隐私保护方案[4]。比较具有代表性的有Maxim Raya等人提出的将PKI技术应用到车辆自组网中以及提出的使用匿名公钥来保护车辆与驾驶者的身份和隐私[5]。PACP提出了一个比较全面的有效的基于匿名认证的条件隐私保护协议[6]。ECPP对PACP的有效性进行了证明[7]。

以上方案中也存在自己的缺陷:文献[1]和文献[2]两种方案存在一个重要缺陷是车辆的频繁移动需要频繁的更换IPv6地址,这将会给车辆增加很多的计算和存储代价,对于处在高速移动的车辆来说实时性和准确性不能确保。本文提出的方案中将把IP地址编址成相对比较固定的IPv6格式,从而减少IP更换的花费时间和存储空间。文献[5]提出使用PKI保证车辆安全通信,但是并不是真正的匿名通信,没有有效的保护车辆用户的安全隐私。文献[6]提出了比较完善的车辆匿名通信方案,但是该方案在加解密需要耗费的时间却比较长。另外,所有文献中的方案在安全方面则单方面只考虑通信安全内容,没有涉及到IP和安全的联系,本方案中将两者进行了结合,并将PKI技术和条件隐私保护方案进行了融合和改进,提高加解密的效率。

2 研究方案

2.1 相关问题的概念及假设

车辆通信的过程涉及到的一些名词见表1所示。车辆在CA(Certification Authority)注册,注册内容包括:车牌牌照、车主身份、车主地址和其他任何能唯一标志车辆和车主身份的信息。CA被认为是可信的并且由它来分发密钥。RSU(Road Side Unit)是不可信的,假设RSU是被监视的,可以定期的检测到。因为RSU不可信,认为安全密钥和相关的身份信息是不能直接由RSU产生的。

表1 名词描述

2.2 基于PKI的网络模型

基于PKI的车辆网络主要包括:车辆,无线接入点(RSU等)、互联网、CA认证机构。按照车辆的通信对象,将其分为三种类型:车辆与路边基础设施,即 V2I(Vehicle-to-Infrastructure);车辆之间的通信,V2V(Vehicle-to-Vehicle);路边基础设施间的通信 R2R(Roadside-to-Roadside)。其中,基站是基于 WiMAX、Wi-Fi、2G/3G 等技术,能够为车辆提供接入和信息服务,使得车辆可以随时与连接在Internet上的其他机构如CA通信。车辆本身配备无线通信模块,EDR事件记录器,GPS,TPD防篡改装置等[3]。图1为一个最基本的车辆网络模型。

认证的过程产生在车辆与车辆之间、车辆与路边基础设施之间,由于车辆是处在不断移动的状态下,在移动切换时路边基础设施之间也会产生相应的认证消息,以便将发给移动到外地网络的车辆的消息转交给该车辆。车辆在通信的过程中使用的不是自己真实身份(ID),而是CA和RSU共同作用得到的匿名名称,这样保证车辆的真实身份不被泄漏。而车辆的真实身份只有CA知道。其他需要得到相关信息的其他通信实体需要通过CA的认证之后才能将匿名和ID结合起来。系统研究方案也主要是匿名的产生以及V2V和V2I这两种通信方式下如何使用匿名来保证个人隐私不被泄漏。在方案中使用双线性映射的方式来实现。具体的实施方案将在2.3节详细介绍。

图1 车辆网络模型

2.3 方案描述

2.3.1 系统初始化

(1)双线性映射

G1和G2是两个阶数为素数q的群,存在这样的双线性映射 e:G1×G1→G2,其中G1是循环加法群,G2是循环乘法群,映射e满足以下特性:

A.双线性:对于所有的 R,Q∈G1,其中 a,b∈,都有 e(aR,bQ)=e(R,Q)ab;

B.非退化性:存在 R,Q∈G1,满足 e(R,Q)≠1;

C.可计算性:对于所有的 R,Q∈G1,存在有效算法计算e(R,Q)。

在本方案中CA使用双线性映射算法,因此,在CA系统初始化阶段存储需要使用到的参数<G1,G2,e,P,H,H1,H2>,其中 P 是 G1的生成元,H,H1和 H2分别为 G1→{0,1}n,G2→{0,1}n,{0,1}n×{0,1}n→{0,1}n的哈希映射。在车辆注册阶段,CA会通过该算法产生相应的密钥。

(2)每个车辆Vi在出厂的时候,有一个编号IDi与车辆的信息和用户的信息进行关联,将其IDi存入到车辆中,考虑到将IDi作为128bit的IPv6编址中的一部分内容,根据IPv6的三种编制方式:单播(64bit)、多播(112bit)和任意播,IDi的编码也将有所不同,但是整体上将其统一为n位前缀,128-n位的接口ID,根据相应的类型选择不同的n,方案中考虑将IDi作为接口ID来填充IPv6 128位地址,而前缀的获得则是通过路由广播协议来实现。ID产生主要由车辆的码和用户的身份IDuser来产生,现在一般为64位,现在研究的比较多,在此,我们主要使用了64位编码结果,而没有讨论它具体形成的过程,IDuser在我国使用的18字符形式。用户将这两部分内容合并称作IDi,也就是自己的真实身份,在注册阶段,CA将IDi转换成的公私密钥,同时产生所需位数的ID,具体实现在2.3.2详解。

(3)方案中使用基于身份(IBE)的加解密方案,签名方案使用BLS[8]方案。在仿真与分析中将会对各个加解密方案和签名方案进行比较与分析。

2.3.2 基于IPv6编址格式的用户注册

用户注册阶段将车辆与用户身份登记到相关部门,还有一个重要作用就是在该阶段由CA为每辆注册的车辆计算一对公私密钥。当车辆Vi将标志自己身份的IDi(在2.3.1(2)已经详细说过其构造)发给CA,经过CA检查,CA使用H2将车辆的IDi映射成车辆的私钥,再利用车辆的私钥计算车辆的公钥和接口。最后将车辆的IDi和δi的映射存储在CA的数据库中,将车辆的公私钥以及CA的签名发送给车辆。算法如图2所示。

图2 密钥分配流程

方案中IDi是车辆与用户的真实身份,δi与IDi对应,但是,δi并没有直接揭示真实身份,只有CA可以在自己的数据库中查询到两者之间的联系。SIG(δa;SCA)使用CA的私钥签名,可以保证车辆收到CA发来的公私密钥后认证该密钥是否来自CA,而非假冒者发送。同时方案中为了减少另外计算接口ID而花费的代价,直接将δi的值也作为接口ID来使用。

2.3.3 基于PKI的车辆匿名通信协议

(1)匿名密钥分配协议

2.2 节的网络模型中,将车辆通信分为三种,在方案中主要描述车辆与路边基础设施RSUi之间的认证通信来说明方案的可行性。Ri是RSUi的身份,也是RSUi的公钥,Ri定期的广播自己的公钥证书CertRt,该证书来自CA。为了给RSUi发送消息,Vi需要用RSUi的公钥Ri加密,这样只有拥有与Ri对应的私钥SRi才能解密该消息,保证消息不被第三方知道。过程描述如图2所示。

图3 密钥分配流程

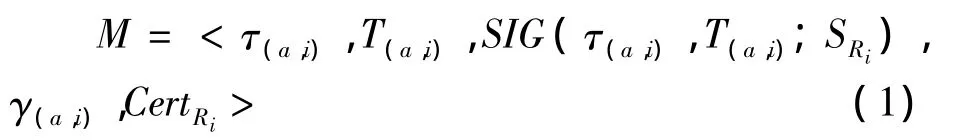

步骤4中的签名结果SIG(βa;Sa)验证消息是否来自Va。步骤2创建的三元组包含了三个内容:车辆Va的公钥δa、用CA私钥对δa的签名结果以及会话密钥K(a,i),其中签名用来验证 δa是否来自CA。步骤7.4中创建有一个消息M,如表达式(1)所示。

上述过程获得了车辆Va和路边设施RSUi通信的公钥τ(a,i),而且这个公钥并没有和车辆真实身份直接对应。τ(a,i)将作为车辆匿名公钥,车辆匿名私钥计算如表达式(2)

车辆创建并存储四元组χ(a,i)见表达式(3)。

(2)车辆匿名通信加解密协议

例如当Vb行驶阶段,需要向周围的车辆询问路况时,Vb广播一条询问消息M,当车辆Va发现自己有该消息时,用匿名通信加密协议加密该消息,并且向Va发送一则含有加密内容的消息C,其中C的格式如下式:

其中,δb=SbP,P 是 G1的随机生成元,μ∈的随机数。V收到消息C后,对其解密。记b密文C=<U,V>,用Vb的私钥进行解密,解密表达式如(5)

原理表达式如(6)所示:

在上述方案中是Va发出请求,另一种情况则是Va发送一条路况消息,该消息用Va的匿名私钥加密,当其他车辆或者路边基础设施收到该消息时,用Va的匿名公钥进行认证。

3 方案性能分析

在方案中,考虑到了将IPv6的编址格式使用到标志车辆身份的ID中,这样可以获得将近2128个地址空间,这也是方案中选择IPv6作为编址格式的一个重要原因。而且使用IPv6作为通信的地址也是鉴于其具有良好的移动性和安全性。这样提高了车辆网络与未来互联网的兼容性。

安全性分析:首先,注册阶段产生车辆的公钥δa,如果攻击者想通过δa=SaP计算出Sa将面临椭圆曲线离散对数难题(ECDLP),所以在这个阶段攻击者很难从δa获取用户的真实身份。其次,加解密协议中的公共参数有P、αP和μP,为了解密信息可以通过获得车辆的私钥,由于ECDLP问题难解,这种途径我们认为不能实现,而且攻击者还要面临随机数的选择,这也给攻击者带来了困难。在VC平台上对各种加解密和签名映射方案的性能进行仿真实验得出方案的时间,其中在Crypto++5.6.1的基础上实现描述的方案并进行效率分析。对 RSA、ECIES、PACP和本方案IBE进行效率比较,数据如图3所示,其中RSA的密钥长度选择为1024bit,ECC为160bit,这样能够保证相同的安全等级。

图4 密钥分配流程

从图中我们看到加密效率最高的是RSA方案,解密效率最高的是本方案中的 IBE方案。RSA使用的是小素数,所以计算的速度比较快,如果换成大素数其效率将变低。相比于RSA,本方案采取的IBE方案在加密时是基于ECC的方法,加密时花的时间会比较长,但是相比于PACP和ECIES的时间则相对较小。解密时IBE方案所花的时间是最短的,其对PACP和原始的IBE方案进行了融合和改进,增强了加解密的效率。

再次,方案中使用了基于PKI的匿名认证协议。在该协议,密钥分配过程中需要判断消息发送方是否为假冒者,我们使用的手段是用发送方的私钥进行签名,签名方案选择了效率比较高的BLS签名方案,它在安全等级上与其它方案比较如表2所示

表2 安全等级比较

使用BLS方案减少了密钥的长度来实现安全等级相同的签名,一方面减少了存储密钥的空间,另一方面也会提高签名的速度,在车辆的带宽有限的情况下是有相当有利的。

最后,对整个方案的整体性能进行分析。该方案是基于PKI的IBE方案来实现车辆匿名通信协议,相比于传统的PKI,该方案减少了签发证书的次数,为了保证匿名性,车辆的公钥证书在匿名通信的过程中并没有使用,而是使用了通过IBE方案办法的匿名密钥,该匿名密钥没有直接与车辆和用户的身份进行绑定,所以通信的过程中对车辆和用户的真实身份进行了保护。一方面提高了方案的效率,另一方面增加了通信的安全性。

4 结论

本文对车辆匿名通信中的匿名密钥产生与回收协议进行了描述,并在仿真与分析中对方案使用的签名,加解密方案进行了效率的比较,分析了本方案的优缺点。在之后的研究中,将进一步将本方案与车辆网络环境相融合。

[1]诸彤宇,王家川,陈智宏.车联网技术初探[J].公路交通科技·应用技术版,2011,7(5):266-268.

[2]W.Vandenberghe,D.Carels,I.Moerman,et al.VANET addressing scheme incorporating geographical information in standard IPv6 header,2010[C].Institute of Electronics,Information and Communication Engineers(IEICE),2010.

[3]Satoru Noguchi,Manabu Tsukada,Thierry Ernst,et al.Location-aware service discovery on IPv6 GeoNetworking for VANET,2011[C].ITST 2011:11th International Conference on Intelligent Transport System Telecommunica-tions,2011.

[4]Klaus Plöoβl,Hannes Federrath.A Privacy aware and efficient security infrastructure for vehicular vd hoc networks[J].Computer Standards & Interlaces,2008,30(6):390-397.

[5]Maxim Raya,Jean-Pierre Hubaux.Securing vehicular ad hoc networks[J].Journal of Computer Security,2007,15:39 -68.

[6]Dijiang Huang,Satyajayant Misra,Mayank Verma,et al.PACP:an efficient pseudony-mous authenticationbased conditional privacy protocol for VANETs[J].IEEE Transa-ctions on Intelligent Transpor-tation Sysiems,2011,12(3):736 -746.

[7]Rongxing Lu,Xiaodong Lin,Haojin Zhu,et al.ECPP:efficient conditional privacy preservation protocol for secure vehicular communications[C].The 27th Conference on Computer Communications,2008:1229 -1237.

[8]D.Boneh,B.Lynn,and H.Shacham.Short signatures from the weil pairing[J].J.Cryptol,2004,17(4):297-319.