信任模型在媒体点播系统中的实现

2011-06-07黄继海李海涛

黄继海,张 文,李海涛

(1.中州大学 信息工程学院,河南 郑州 450044;2.国家数字交换系统工程技术中心,河南 郑州 450002)

0 引言

目前,众多学者对P2P信任模型已经进行了深入的研究,文献[1-2]给出了证据理论的模型,文献[3]给出了角色的模型等。综合当前P2P信任模型的研究成果[4]如下:文献[5]基于社会属性建立信任模型,是较早建立信任模型的文献,但模型形式复杂,很难实现;文献[6]在文献[5]的基础上提出了在对等网络系统中实现信任模型的方法,但是需要设计和维护一个复杂的数据结构,有较高的时间复杂度;文献[7]的模型的信任度既采用来自其提供的服务又来自别人的推荐,而且信任度可以通过和其他节点交换信息来更新;文献[8]给出了一个基于二进制的模型,通过查询节点以往的交易行为取得节点的不信任度,节点只存储与其交易的不值得信任的节点信息。

在P2P媒体点播系统中,Peer可以自主地选择媒体流的交易对象,如何进行交易对象的选择决定了媒体流交换的可靠性。如果Peer选择的交易对象仅有较小的上传带宽,那么该Peer从该交易间传输媒体流将消耗较长的时间,而且传输过程中还可能出现中断的情况,尤其是若从恶意节点处下载了含有恶意内容的文件,则还可能破坏Peer的安全。笔者基于P2P媒体点播系统的体系结构给出了信任模型的总体结构设计,介绍了各个模块在模型中的具体实现,最后对信任模型在P2P媒体点播系统实现的性能进行了测试。

1 媒体点播系统的软件体系结构

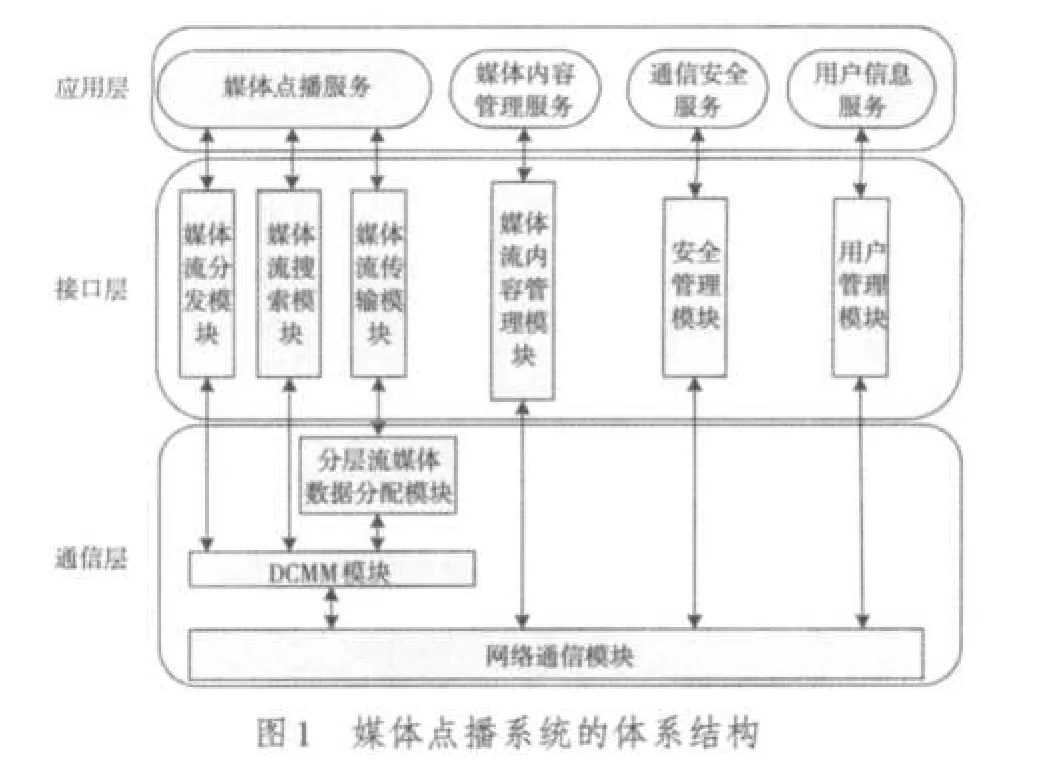

媒体点播系统的体系结构分为3层(见图1),从上到下依次为应用层、接口层和通信层。

应用层提供媒体点播过程中的各种服务:媒体流点播、管理和通信安全服务等。接口层主要为应用层提供相关的接口,包括媒体流的分发、搜索、传输、内容管理、安全和用户管理模块。通信层主要实现底层的选路功能,并为上面两层提供透明的网络连接和数据传输服务。本文主要对接口层中的安全管理模块——信任模型在媒体点播系统中的具体实现进行论述,解决系统中用户通信的安全问题。

2 信任模型

2.1 总体结构

该P2P媒体点播系统中的信任模型的总体结构如图2所示。

模型中包含3类节点:

1)Peer。媒体点播系统的普通终端用户,Peer在进行交易的节点的信任度可以从智能节点处获得,根据信任度大小决定是否进行交易的能力。Peer本地记录历史交易结果,可以向交易节点的档案点发送评价信息。

2)智能节点。保存其下所有兴趣组内的用户列表;对任意节点i,向其档案点j请求获得其他节点对i的信任评价信息;并根据本地保存的各评价节点的全局信任信息,计算各个节点的全局信任度。

3)评价档案点。是终端用户用来存储其他节点对档案节点上的评价节点的交易评价信息,有一定的存储空间,并响应智能节点的信任评价信息请求。档案点对上面存储的评价节点信息处于透明状态,以防止档案点对评价节点信息进行恶意的修改。

根据3类节点的具体功能,在P2P媒体点播系统中的信任模型程序主要包括:节点加入管理、信任请求管理、信任评价管理、档案点信任更新管理和信任度计算管理等模块。此外,P2P媒体点播系统中智能节点需要维护一个用来存放兴趣组内各节点的组内全局信任度信息的信任度数据库,同时Peer和档案点维护本地交易记录(含历史交易记录)和用户的评价信息。

2.2 信任请求管理

信任请求管理的主要功能包括:通过发送请求从智能节点获得用户列表信息及用户对应的信任度;结合本节点历史交易根据记录信任度大小选择交易对象。

用户加入节目组后就可以根据其需求下载和共享相关的媒体流了。在下载媒体数据时,Peer先向智能节点发送资源查询请求(包括节目名称、类型或关键字等)。

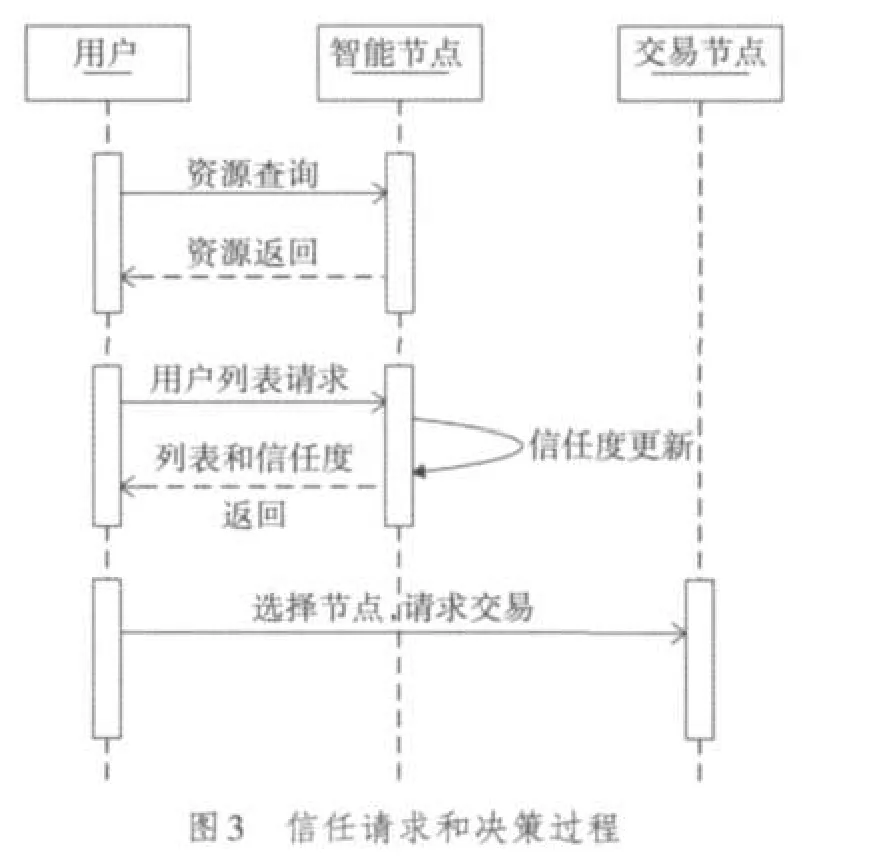

图3展示了信任请求管理过程:1)用户发送资源查询请求消息,智能节点返回相关资源信息。2)用户根据资源信息,向智能节点发送用户列表请求消息。3)智能节点收到用户列表请求消息,在拥有同一资源的用户中随机选择部分用户(用户数的大小可以通过系统设定,其中默认值为40,最大值为80,最小值为20)。同时,智能节点根据信任度返回最大时间间隔,触发用户的信任度更新管理模块的运行。4)智能节点发送用户列表及对应的新的信任度返回给请求用户。5)用户根据返回的信任度大小、历史交易信息以及系统设定的交互所需的信任度阈值,选择要进行交易的用户。

2.3 档案点信任更新模块

档案点信任更新模块的主要功能是:接收其他节点对档案点上存储节点的评价信息,验证其有效性。存储的该评价信息作用有:1)评价信息在易于交易双方的节点存放,保证了评价信息存放的安全性;2)评价信息集中存放,便于智能节点在计算信任度时一次请求即可获取所有评价信息,减少了请求消息开销。

信任更新的流程描述如下:1)档案点接收其他节点的评价信息。2)提取评价节点的ID信息,并查找二叉树,若不存在则创建新的二叉树节点,转入步骤4),否则,转入步骤3)。3)检查评价节点的评价更新间隔是否大于程序设定的最小评价间隔,大于则转入步骤4),否则结束。4)验证本次提交的评价信息中的总交易次数与上次提交的交易次数之差是否大于1,若大于1则更新过程结束,否则进入步骤5)。5)更新提交的评价信息。

2.4 计算信任度

信任度计算是整个模型设计比较重要的一环,负责计算兴趣组内每个节点的信任度,信任度是系统中用户交易的信任依据。信任度是在智能节点上进行计算的,通过这种方式既能保证信任计算的安全,又能减少信任度计算时的请求消息数量,从而降低了系统的开销。

交易节点j的计算信任度的过程如下:1)智能节点判断节点j的信任度信息中的计算间隔字段是否超时,如果超时转入步骤2);否则,直接返回节点j的信任度。2)查询节点j的档案点信息,并发送获得信任评价信息的请求给该节点。3)如果没有有效评价就返回j当下的信任值;否则,转入步骤4)。4)根据返回的信任评价信息计算其他节点对节点j的推荐度。5)从智能节点信任度库表中取得每个评价节点的全局信任度。6)通过计算获取j的全局信任度。7)把节点j的全局信任度通过消息方式发送给请求交易的节点。

3 性能测试

在清华大学、中国传媒大学和北京交通大学的校园网(IPv6)上部署该P2P点播系统。在中国传媒大学校园网上设置10个智能节点和240个客户端;在清华大学校园网上设置1个智能节点和60个客户端;在北京交通大学校园网上设置1个智能节点和60个用户端。这样共计12个智能节点和360个客户端。

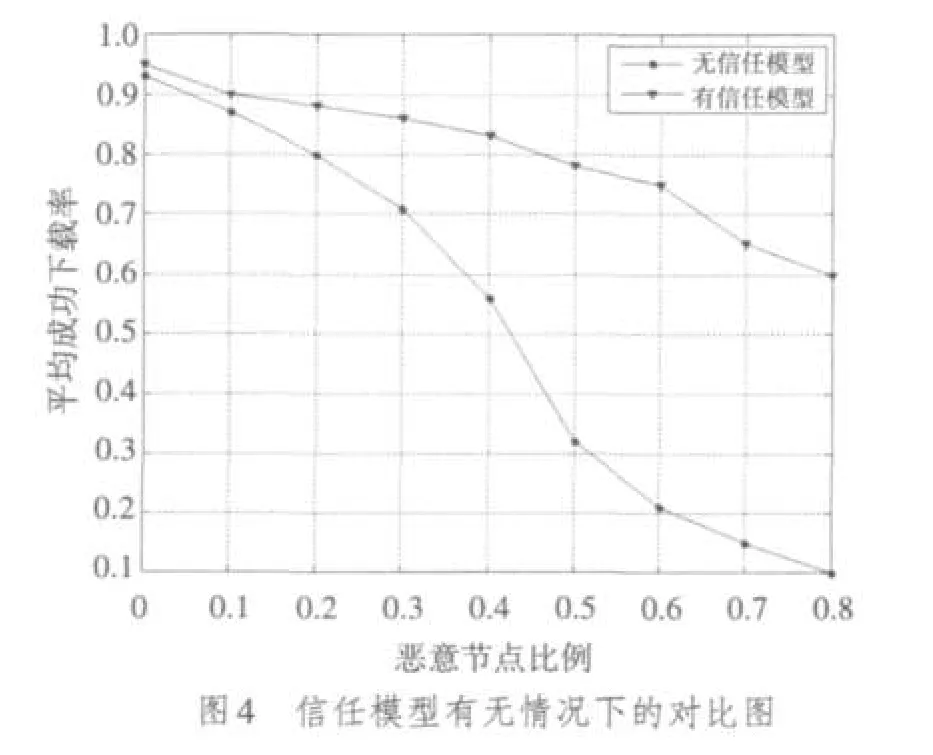

本文对该模型的性能按照如下方法进行测试:首先,在媒体点播系统中不使用信任模型,测试1个用户同时下载8个文件(文件大小为2 kbyte~1 Mbyte)时,分别统计在不同的情况下(恶意节点的比例不同)下载完成8个文件的成功和失败次数,从而计算平均成功下载率。平均成功下载率是指成功下载的次数占总下载次数的比率。然后,在上述同样的条件下在该P2P点播系统中采用信任模型,在不同的情况下(恶意节点的比例不同)下载完成8个文件的成功和失败次数,计算平均成功下载率。图4是两组实验的测试数据。

通过对比测试数据发现,恶意节点比例小于0.2时,是否采用信任模型的P2P媒体点播系统的平均成功下载率变化不大。但恶意节点比例超过0.2时,随着恶意节点比例的提高,采用信任模型的媒体点播系统的成功下载率比不采用信任模型的差别越来越大。由此可知,本文提出的信任模型在P2P媒体点播系统中的用户交易中安全性能的保证起到了良好的作用。

4 小结

本文把信任模型应用到了P2P媒体点播系统。提出并介绍了媒体点播系统的体系结构和信任模型的总体结构,对该信任模型进行了性能测试,测试结果完全达到了预期的设计需求。信任模型在P2P媒体点播系统中的实现,不但能够保证系统中媒体流的传输效率,而且大大提高了P2P媒体点播系统的安全性,具有较好的实用和推广价值。

[1]YU B,SINGH M P.An evidential model of distributed reputation management[C]//Proc.First International Joint Conference on Autonomous Agents and Multi-Agent Systems.Bologna:ACM Press,2002:294-301.

[2]TENG Y,PHOHA V V,CHOI B.Design of trust metrics based on dempster-shafer theory[C]//Proc.39th Annual ACM Southeast Conference.Athens:ACM Press,2001:121-128.

[3]PARK J,SANDHU R,AHN G.Role-based access control on the web[J].ACM Transaction on Information and System Security,2001(4):37-71.

[4]侯孟书,卢显良,周旭,等.P2P系统的信任研究[J].计算机科学,2005,32(4):113-115.

[5]MARSH S.Formalising trust as a computational concept[D].Scotland,UK:University of Stiring,1994.

[6]ABDUL R A,HAILES S.Supporting trust in virtual communities[C]//Proc.the 33rd Hawaii International Conference on System Sciences.[S.l.]:IEEE Computer Society,2000:6007.

[7]YU B,SINGH M P.A social mechanism of reputation management in electronic communities[C]//Proc.the 4th International Workshop on Cooperative Information Agents.[S.l.]:Springer-Verlag,2000:154-165.

[8]ABERER K,DESPOTOVIC Z.Managing Trust in a peer-2-peer information system[C]//Proc.10th International Conference on Information and Knowledge Management(ACM CIKM).New York:[s.n.],2001:310-317.