基于深度学习的舰船目标重识别技术

2024-10-10莫倩倩刘俊管坚杨麒霖彭冬亮陈华杰谷雨

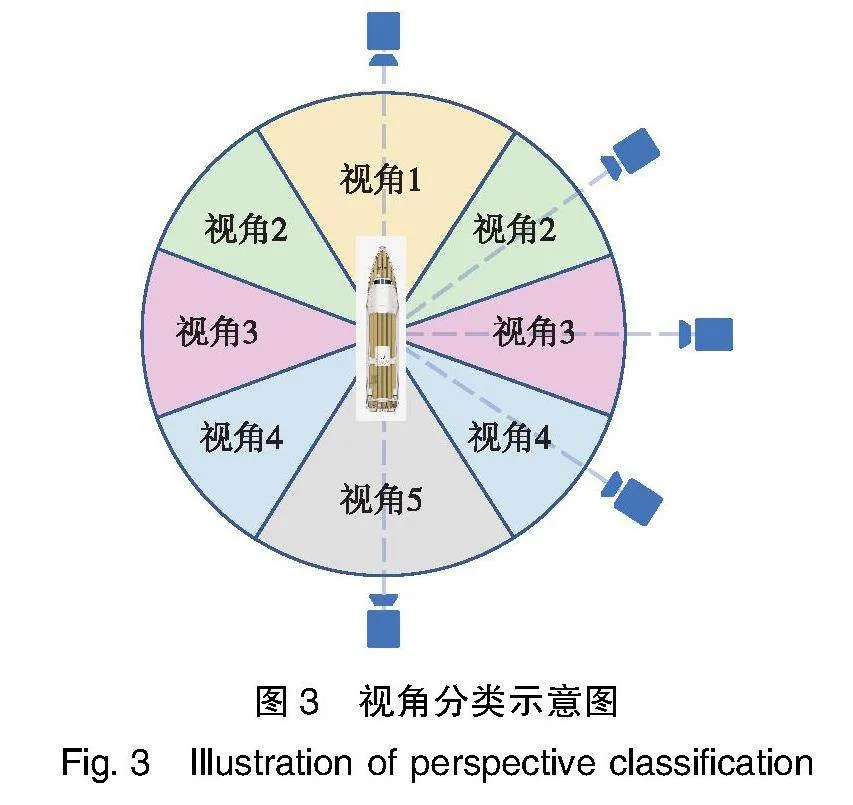

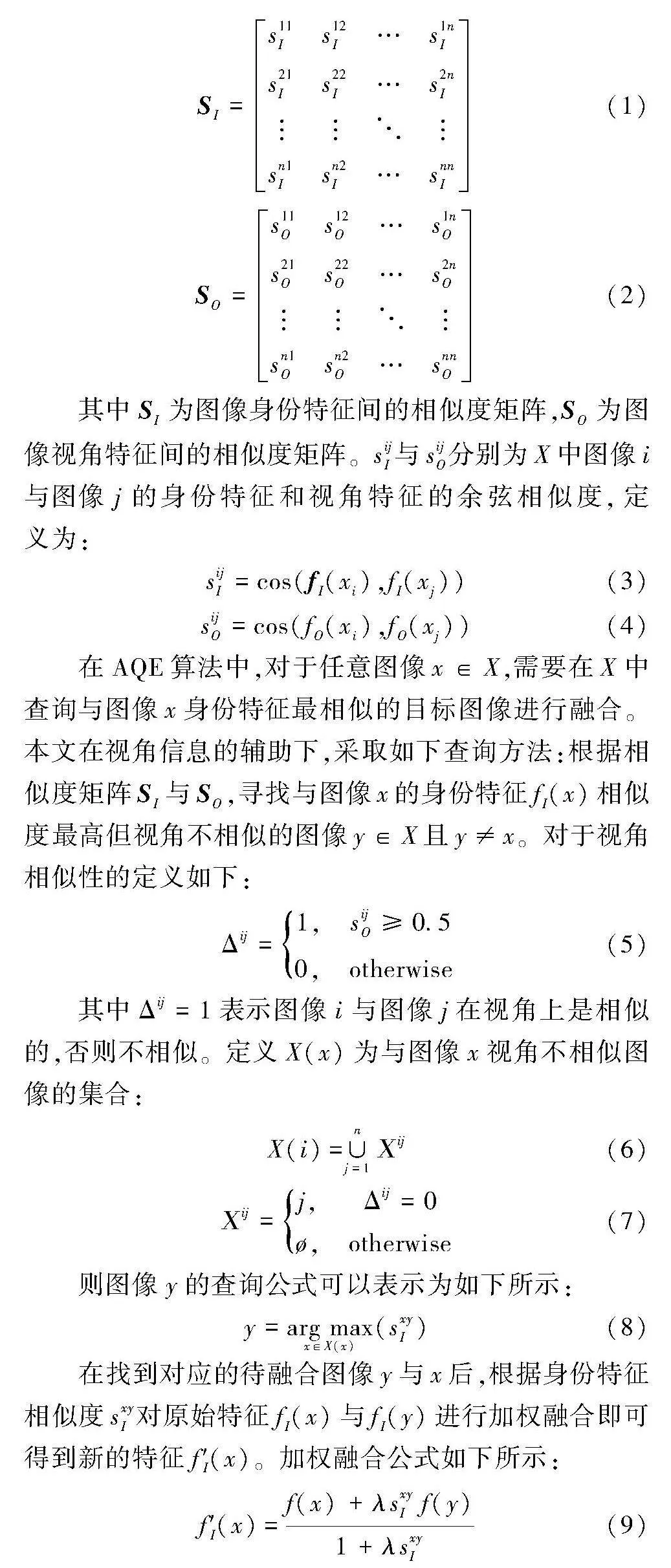

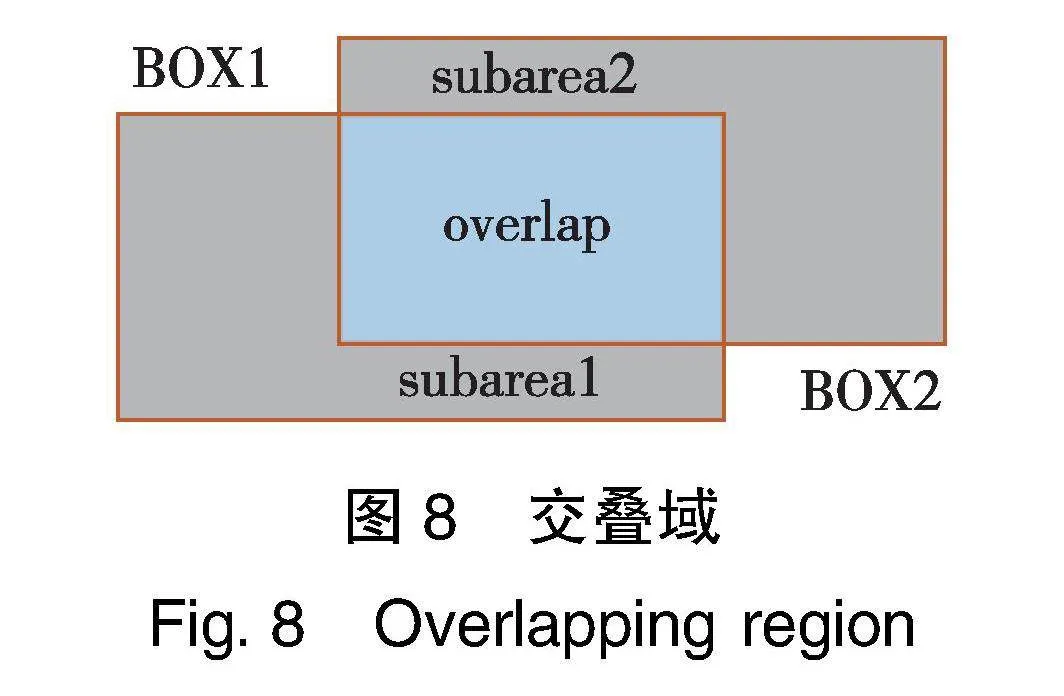

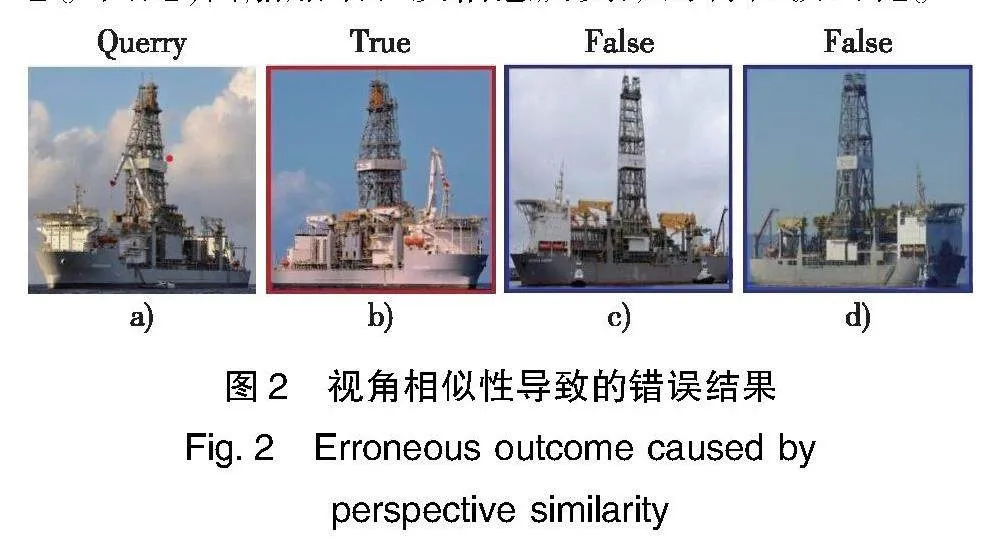

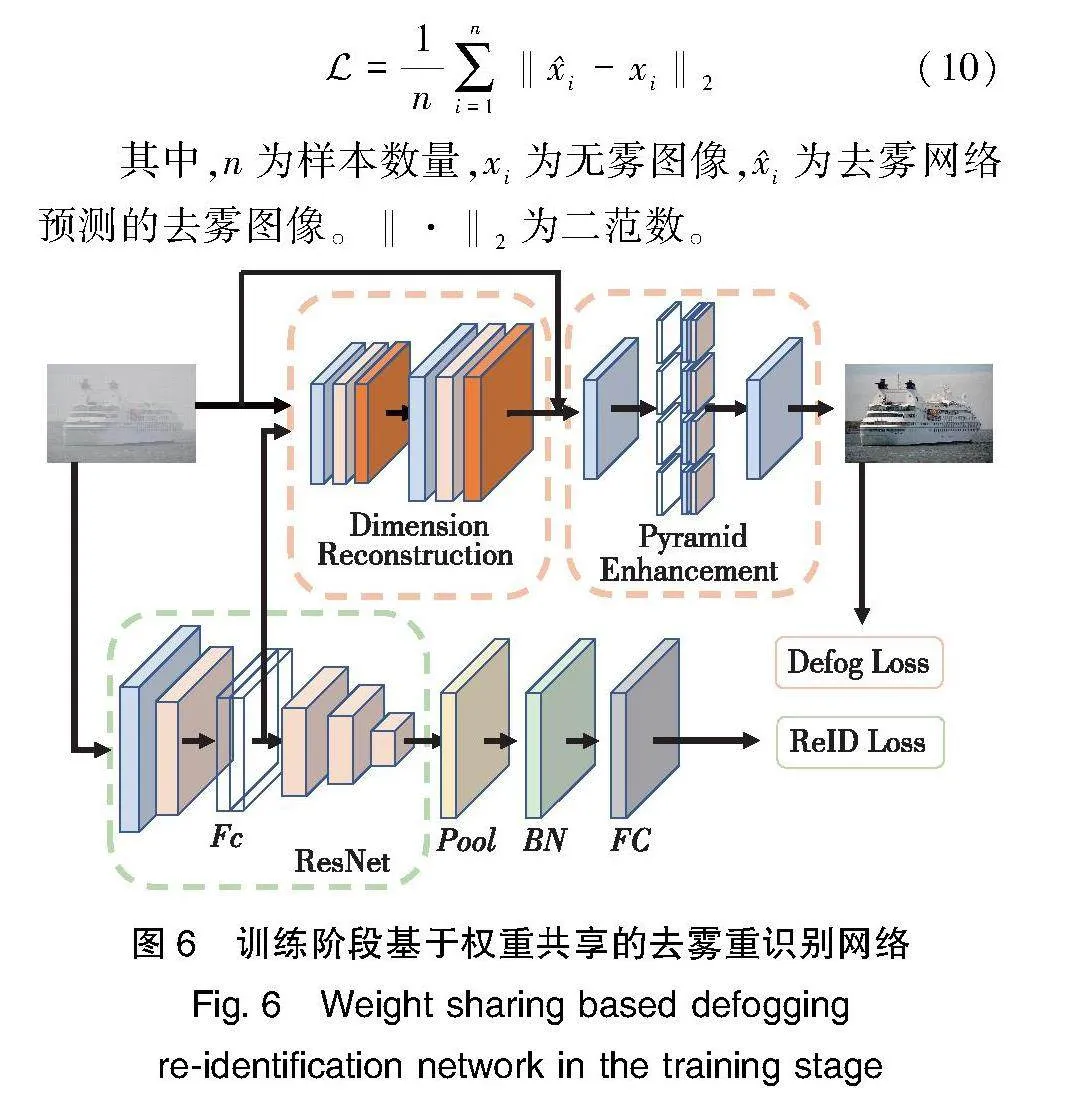

摘 要:面向行人和车辆的重识别技术已在情报分析领域得到成功应用,但是对于舰船目标的重识别技术研究还比较缺乏,对此本文提出了一种基于双重特征融合的海上去雾重识别网络,用于海面舰船目标的情报分析和监管。首先,为了降低负样本对特征的影响,采用了视角辅助的自适应查询扩展方法和基于相似度的特征融合方法。其次,在重识别分支的浅层嵌入了去雾分支,利用权重共享技术提取无雾特征,并通过上采样技术和金字塔模型重建去雾图像,以增强网络在低能见度场景下的识别能力。最后,提出了一种基于伪交并比的非极大值抑制方法,通过修正检测框置信度来提高船舶目标的检测精度。实验结果表明,所提方法的性能优于现有方法,并且各模块对网络性能都有贡献。

关键词:船舶重识别;深度学习;卷积神经网络;视角辅助

中图分类号:TP391.41 文献标志码:A DOI:10.3969/j.issn.1673-3819.2024.04.012

引用格式:

莫倩倩,刘俊,管坚,等.基于深度学习的舰船目标重识别技术[J].指挥控制与仿真,2024,46(4):88-96.

MO Q Q,LIU J,GUAN J,et al.Vessel reidentification technology based on deep learning

.Command Control & Simulation,2024,46(4):88-96.

Vessel reidentification technology based on deep learning

MO Qianqian, LIU Jun, GUAN Jian, YANG Qilin, PENG Dongliang, CHEN Huajie, GU Yu

(Hangzhou Dianzi University, Hangzhou 310018, China)

Abstract:Re-identification technology for pedestrians and vehicles has been successfully applied in the field of intelligence analysis. However, there is a lack of research on re-identification technology for ship targets. In this paper, we propose a double-feature fusion-based maritime defogging re-identification network for intelligence analysis and supervision of ship targets. To reduce the impact of negative samples on features, we adopt a perspective-assisted adaptive query expansion method and a similarity-based feature fusion method. Furthermore, a defogging branch is embedded in the shallow layer of the re-identification branch. This branch utilizes weight sharing technology to extract fog-free features. The defogged image is then reconstructed using upsampling technology and the pyramid model, enhancing the recognition ability of the re-identification network in low-visibility scenarios. Finally, a pseudo-IOU based non-maximum suppression method is proposed to enhance the detection accuracy of ship targets. This method modifies the confidence of the detection frame. Experimental results demonstrate that the proposed method outperforms existing methods, and each module contributes to the networks performance.

Key words:vessel recognition; deep learning; convolutional neural networks; perspective assistance

收稿日期: 2023-10-30修回日期: 2023-12-03

作者简介:

莫倩倩(1996—),女,硕士研究生,研究方向为深度学习与重识别技术。

刘 俊(1971—),男,博士,教授。

随着全球贸易的不断发展,海洋经济正成为越来越重要的经济增长点[1]。海上运输作为海洋经济的核心和基础,其安全和高效运营对整个海洋经济的发展和稳定至关重要。然而,在海上运输过程中,船舶的安全运行情况往往受到诸多因素的影响。如何对海上船舶进行实时监测和精准识别,成为提高海上交通安全性能和促进海洋经济发展的重要问题[2]。

则称m(A)为框架Θ上的基本可信度分配,反映了证据源对识别框架Θ上命题A的支持程度。AΘ,m (A)>0,则称A为焦元。满足|A|=1,称A为单元素焦元;满足|A|≥2,称A为复合焦元,其中|·|表示集合的势。

定义1 DST组合规则。设m1(B)和m2(C)是辨识框架Θ上两个相互独立的基本可信度分配,二者组合得到新的基本可信度分配为m (A),即m (A)=m1(B)m2(C)。AΘ,

m (A)=11-K∑B∩C=Am1 (B)·m2 (C), A≠0, A= (2)

式中K表示冲突系数,

K=∑B∩C=m1 (B)·m2 (C) (3)

K反映了证据源间的冲突程度,即K越大,证据源间冲突也就越大。当多个证据源组合时,DST组合规则可以综合多传感器信息以获得有效和准确的决策结果,满足结合律和交换律。

1.2 证据源组合问题

下面例子用以说明目前DS理论中存在的问题。

例1[17]:假设利用2个传感器分别对a,b,c三个目标进行识别,辨识框架为Θ={a b c},得到2条证据源m1,m2,m1:m1{a}=0.99, m1{b}=0.01;

m2:m2{b}=0.01, m2{c}=0.99.

由式(3)得K=0.999 9,由此可知m1与m2是高度矛盾的。根据DST组合规则,合成结果为m {a}=0, m {b}=1, m {c}=0。该结果明显违背常理,称为“一票否决”问题,即m1认为焦元c可能性为0,m2认为焦元a可能性为0,致使组合过程舍弃了对a和c的可信度分配,即使m1和m2均认为焦元b只有0.01的可能性,可信度很低,但合成结果认为识别目标为b的可能性为1。

例2[16]:假设利用2个传感器分别对5个目标进行识别,辨识框架Θ={θ1 θ2 θ3 θ4 θ5},得到2条证据源m1、m2为

m1{θh}=m2{θh}=0.2, h=1,2,…,5.

由式(3)得K=0.8,由此可知m1与m2间存在高冲突。事实上,m1和m2完全相同,两者不存在冲突,这说明不适宜用冲突系数K来反映此类证据源间的冲突程度。为解决此问题,Jousselme距离函数、Pignistic概率距离和关联系数表征法[16]应运而生。

例3[15]:假设利用r个传感器分别对n个目标进行识别,辨识框架Θ={θ1, θ2, …θn},得到第i条证据mi为mi{θ1}=0.06, mi{Θ}=0.94, i=1,2,…,r。

根据Jousselme距离函数、Pignistic概率距离和关联系数表征法可证实,证据源间不存在冲突。根据DST组合规则,合成结果为m{θ1}=1-0.94r, m{Θ}=0.94r。当r→∞,m{θ1}=1, m{Θ}=0。该结果明显违背常理,称为“信任偏移”问题,即无穷个证据源均认为目标θ1只有0.06的可能性,可信度很低,但合成结果认为其可能性为0.997 9。同时注意到,本例中证据源完全相同,但待组合证据源与前一步合成结果不同,从某种程度上讲两者存在冲突。

例4:假设利用3个传感器分别对3个目标进行识别,辨识框架Θ={a, b, c, d, e},得到3条证据源m1,m2,m3为:

m1:m1{a}=0.6, m1{b}=0.2, m1{c}=0.2;

m2:m2{a}=0.6, m2{b}=0.35, m2{c}=0.05;

m3:m3{a}=0.6, m3{b}=0.1, m3{c}=0.3.

根据Jousselme距离函数、Pignistic概率距离和关联系数表征法可知,任意两证据源间存在冲突,其表征冲突程度的关系从大到小依次为关联系数表征法、冲突系数K、Jousselme距离函数、Pignistic概率距离。事实上,所有证据源对焦元a的可信度是相同的,任意两证据源在命题{a}上不存在冲突,这说明上述表征证据源间冲突程度的方法在表征证据源间对某焦元的冲突程度上存在不足。

1.3 问题概述及解决思路

上述例子说明运用DS理论处理冲突证据源时存在的某些问题。本文首先引入自冲突和互冲突概念来清晰证据源的冲突问题。

定义2 互冲突。互冲突是指在多传感器识别系统中,不同传感器对同一辨识框架进行目标识别得到的证据源间的冲突。

在复杂战场等情形下,由于恶劣环境、人为干扰、传感器自身缺陷、信息测量维度不同等因素,导致传感器所获得信息或数据不完整,具有不确定性。多传感器对目标识别得到的证据源不同,各焦元的基本可信度分配也不尽相同,因此不同证据源间存在不同程度的冲突。如例1和例4中的证据源m1、m2不同,两者之间存在互冲突。

定义3 自冲突。自冲突是指传感器对辨识框架进行目标识别得到的证据源中,各个焦元间的冲突。

在辨识空间下每个证据源的基本可信度分配之和为1。根据基本可信度分配可知,焦元的信任度取决于子集的概率分配函数,表示焦元为真的概率,而焦元为非真的概率取决于其余焦元概率总和。如上述例子中的证据源m1,当m1{a}增加或者降低时, m1{b} 和m1{c}必然降低或者增加。

综上所述,目前DS理论研究成果存在或部分存在弊端:a) 低置信度、高冲突证据源组合存在“一票否决”问题,合成结果反直观;b) 证据源完全相同时,冲突系数K表明证据源间存在冲突;c) 不满足幂等性,存在“信任偏移”问题;d) 不能表征证据源间对某焦元的“信任偏移”冲突程度;e) 未考虑自冲突问题。针对上述不足,本文引入Pignistic概率距离给出一种基于退火自适应变异算法的自冲突修正算法,并在此基础上,提出一种基于Pignistic相似度的互冲突修正方法,最后利用DST组合规则得到融合识别结果,解决上述弊端。

2 新的证据理论方法

假设利用r个传感器分别对n个目标进行识别,辨识框架Θ={θ1, θ2, …θn},得到第i条证据源为mi, i=1,2,…,r.

定义4 Pignistic概率距离。设m (A)是辨识框架Θ上的基本可信度分配,Ak∈A, AΘ,Pignistic概率距离Bet Pm(Ak)为

Bet Pm(Ak)=∑AΘ,Ak∈A1|A|m (A)1-m ()(4)

式中,m ()≠1。为后续简洁,将Bet Pm(Ak)记为Bet PAkm。

2.1 基于退火自适应变异算法的自冲突修正方法

综合考虑各目标识别主体历史识别成功次数和当前具体应用场景后确定的最高可信性目标识别主体提供的证据源,记为历史最优证据源mopt。从时间维度和最优理论角度上讲,mopt可认为不存在焦元间冲突。后续将以mopt作为参考证据源消除当前自冲突。

基于退火自适应变异算法的自冲突修正方法基本思想是引入Pignistic概率距离作为自冲突评估指标,并运用退火自适应变异算法,根据适者生存进化理论,遴选自冲突最小的证据源。采取模拟退火原理打破了遗传算法常规小变异惯例,在早期遗传阶段采用较大变异率,并以一定的概率接受变异后的非优解。随着遗传不断进行,退火温度逐渐降低,变异率随之降低。采取自适应策略使得自冲突小的个体在较小范围内变异,反之亦然。该方法在保证收敛性的同时,克服了遗传算法易陷入局部最优或早熟问题。

基于退火自适应变异算法的证据源mi自冲突修正方法如下所示。

Step1:对于证据源mi, i∈[1,r], Ak∈A,基本可信度分配mi(Ak)叠加均匀随机数Δδk,归一化后生成证据源mi的新个体m1i。其中,Δδk∈[-λlΔAkmi,λuΔAkmi],ΔAkmi=|mi(Ak)-mopt(Ak)|,k∈[1,2n], λl,λu表示随机区间乘数。

Step2:重复步骤Step1,直至生成20~100新个体,形成初始种群mxi |20-100x=1。

Step3:计算个体mxi 适应度Fit(mxi)

Fit(mxi)=e-α·dif(BetPmoptmxi) (5)

dif(BetPmoptmxi)=max∑Ak∈Θ(|BetPmxi(Ak)-BetPmopt(Ak)|) (6)

式中,α表示放大因子,用于调节个体适应程度。

Step4:如果满足终止准则,则终止程序输出适应度最高的个体,否则继续步骤Step5。

Step5:运用“赌轮选择”策略选取2M个体,选择概率为Fit(mxi)∑20-100x=1Fit(mxi)。

Step6:对2M个体两两配对,执行交叉操作,即均匀随机生成区间[0,1]实数γ,以交叉概率pc执行交叉,

xi=γmxi+(1-γ)myi

yi=γmyi+(1-γ)mxi (7)

式中,mxi、myi 表示交叉前个体,xi、yi 表示交叉后子代个体,x,y∈[0,2M]。

Step7:计算本代个体的变异概率pmxi,

pmxi=T(t)/N+(it(mi)-Fit(mxi))/Fitmax(mi) (8)

式中,T(t)表示温度参数,N表示常数且满足T0/N=0.15,it(mi)表示本代平均适应度,Fitmax(mi)表示本代最大适应度。T(t)随着遗传代数不断减小,满足T(t+1)=ζT(t),ζ∈[0.2,0.9]。若T(t)≤T,令T(t)=T,其中T表示预设阈值温度。

Step8:本代个体以概率pmxi执行变异,

mxi=mxi+Δmxi, Fit(mxi+Δmxi)>Fit(mxi)mxi, Fit(mxi+Δmxi)≤Fit(mxi) (9)

式中,Δmxi 是矩阵[-μlΓAkmi,μuAkmi]T上以每列元素为区间均匀生成随机数后形成的变异量,ΓAkmi=[min mxi (A1)|20~100x=1, min mxi (A2)|20~100x=1,…]T, Akmi=[max mxi (A1)|20~100x=1, max mxi (A2)|20~100x=1,…]T, μl、μu表示搜索区间乘数。将式(6)~(9)中mxi、Δmxi 依次替换为xi、Δxi,即可实现子代2M个体xi |2Mx=1 以概率pxi执行变异操作。

Step9:归一化后计算所有个体适应度。若变异个体适应度较变异前增加,则接受个体变异;否则根据概率e-Δf/ξT来判断是否被接受,使个体被接受的概率服从Boltzmann分布F=e-Δf/ξT∑e-Δf/ξT,式中Δf表示变异个体适应度变化前后的绝对值,ξ为Boltzmann常数。

Step10:剔除适应度最低的2M个个体进入下一代。将筛选后个体随机排序后转入步骤Step3。

注:a) λl,λu,μl,μu选取与传感器环境相关,其取值范围与环境复杂程度正相关;b) α取值可参考文献[18];c) 概率pc取值可根据遗传算法相关规定选取;d) 遗传算法终止准则一般可选最优个体适应度达到给定阈值或者迭代次数达到预设代数。

2.2 基于Pignistic相似度的互冲突修正方法

考虑互冲突时,利用证据源间关系对某证据源修正过程,根本上是基于其他证据源对某证据源内焦元的影响对该证据源焦元的基本可信度分配进行修正,同时证据源经过处理后不存在自冲突。因此对某证据源焦元的基本可信度分配有直接影响的是其他证据源的相同焦元,即考虑其他证据源对某证据源内某焦元冲突时,可简化为其他证据源内相同焦元与该焦元之间冲突。

基于Pignistic相似度的互冲突修正方法基本思想是引入Pignistic相似度来衡量各个传感器提供的证据源间的焦元关系,继而将其转化成支持度,使得高支持度证据源在合成中作用更大。该方法降低了互冲突对整个目标识别系统的影响,提高了识别融合精度,从而使得目标识别性能得到有效提升。

基于Pignistic相似度的证据源间冲突修正方法如下所示。

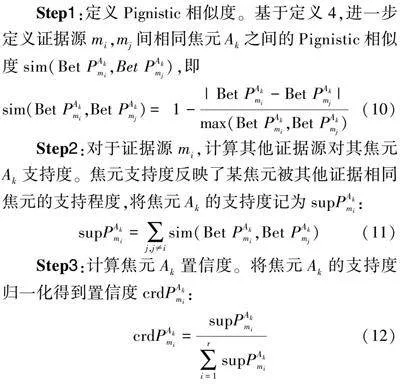

Step1:定义Pignistic相似度。基于定义4,进一步定义证据源mi,mj间相同焦元Ak之间的Pignistic相似度sim(Bet PAkmi,Bet PAkmj),即

sim(Bet PAkmi,Bet PAkmj)=1-|Bet PAkmi-Bet PAkmj |max(Bet PAkmi,Bet PAkmj) (10)

Step2:对于证据源mi,计算其他证据源对其焦元Ak支持度。焦元支持度反映了某焦元被其他证据相同焦元的支持程度,将焦元Ak的支持度记为supPAkmi:

supPAkmi=∑j,j≠isim(Bet PAkmi,Bet PAkmj) (11)

Step3:计算焦元Ak置信度。将焦元Ak的支持度归一化得到置信度crdPAkmi:

crdPAkmi=supPAkmi∑ri=1supPAkmi(12)

Step4:修正焦元Ak的基本可信度分配,记为m′i (Ak)。以焦元Ak的自适应权重μAkmi,对焦元Ak进行修正:

m′i (Ak)=μAkmimi (Ak) (13)

μAkmi=crdPAkmimaxj∈[1,r]crdPAkmj (14)

Step5:重复上述步骤,对证据源所有焦元进行修正。最后进行归一化处理,

m′i (Ak)=m′i (Ak)∑k=1m′i (Ak)(15)

式中,m′i (Ak)表示归一化得到的焦元Ak的基本可信度分配。

用最后归一化得到的证据源替代原始证据源,再根据DST组合规则,即定义1,进行(r-1)次融合,得到最终合成结果。

3 仿真算例

本文选用文献[18]中数据通过3个算例验证所提方法的有效性。假定某战术演训场正在进行红蓝双方兵力对抗训练,红方利用空地无人集群对蓝方阵地侦察,发现感兴趣目标Z。现有5架/辆任务单元进行协同侦测,相应数据经融合处理,得到5条证据源。设辨识框架Θ={a, b, c},证据源为:

m1:m1{a}=0.55, m1{b}=0.18, m1{c}=0.27;

m2:m2{a}=0.68, m2{b}=0.24, m2{c}=0.08;

m3:m3{a}=0.57, m3{b}=0.11, m3{c}=0.32;

m4:m4{a}=0.64, m4{b}=0.25, m4{c}=0.11;

m5:m5{a}=0.70, m5{b}=0.09, m5{c}=0.21.

在以下算例中,假定m3为综合评估历史识别成功次数和“人机环管”等因素后确定的历史最优证据源,λl=λu=μl=μu=0.1, α=0.1, pc=0.8。

3.1 任务单元提供正常数据

为说明本文方法有效性,将其与DST组合规则、文献[10,18-21]方法进行对比。对上述证据源进行融合后,结果如表1所示。

由表1可知,文献[19]未能给出正确识别结果,这是由于舍弃了冲突因子归一化过程,使得绝大部分信任质量落入辨识框架。其余方法都给出了正确识别结果,从m{a}数值上讲,本文方法虽稍逊于DST组合规则和文献[10,18,20,21],但数值相差不大,最大偏差为0.5%。此外,本文方法基于先修正证据源自冲突后修正证据源间冲突的思路,更加直观清晰。

3.2 某个任务单元提供异常数据

假设红方侦测过程中,第2个任务单元因侦察载荷机械故障,提供了错误数据,信息融合分系统给出的基本可信度分配为m′2:

m′2:m2{a}=0, m2{b}=0.21, m2{c}=0.79

事实上,该条证据源与其他证据源存在严重冲突,表2给出了本文方法与DST组合规则、文献[10,18-21]的合成结果。

由表2可知,当某个任务单元提供异常数据时,DST组合规则和文献[19]未能给出正确识别结果,前文已分析具体原因,这里不再赘述。其余方法都给出了正确识别结果,从m{a}数值上讲,本文方法优于其他方法,最大偏差为0.113 2,这表明本文方法不仅能够准确辨识出目标,更能在处理证据源间存在高冲突问题上体现有效性。此外,与任务单元提供正常数据时的合成结果相比,本文方法变化量为0.019,是所有方法变化量的最低值,这说明本文方法的稳定性较好。

3.3 某两个无人单元提供异常数据

假设红方侦测过程中,编队中第2和第5个任务单元因遭遇蓝方强电磁干扰,提供了异常数据,信息融合分系统给出的基本可信度分配为m′2、m′5:

m′2:m2{a}=0, m2{b}=0.21, m2{c}=0.79;

m′5:m5{a}=0.11, m5{b}=0.82, m5{c}=0.07.

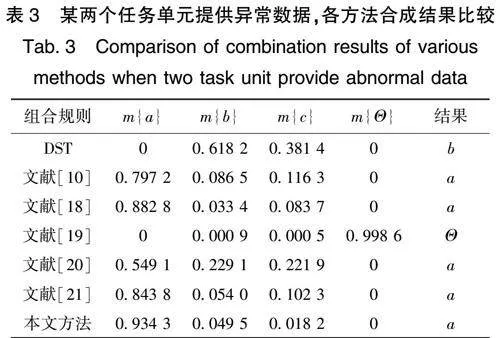

事实上,m′2、m′5与其他证据源存在严重冲突,表3给出了本文方法与DST组合规则、文献[10,18-21]的合成结果。

由表3可知,当某两个任务单元提供异常数据时,DST组合规则和文献[19]未能给出正确识别结果,前文已分析具体原因,这里不再赘述。其余方法都给出了正确识别结果,从m{a}数值上讲,本文方法明显优于其他方法,最大偏差为0.385 2,这表明本文方法具备更强的冲突证据组合能力,尤其适合于冲突证据数目较多情况。这对于恶劣战场环境下各种潜在因素导致的冲突证据较多问题,提供了一种新的解决方法,体现了较强的不确定性处理能力和可靠性。

为了进一步验证本文方法的可靠性和稳定性,绘制了算例中准确辨识出目标的典型方法和本文方法的m{a}数值变化趋势如图1所示。由图1可知,从横向上看,任务单元提供正常数据时,各种方法差别不大,但随着异常数据增多,各种方法之间差距越明显,本文方法m{a}数值最大,在处理冲突问题上具有较好的可靠性和稳定性;从纵向上看,随着异常数据增多,各种方法性能均变差,其中本文方法变化量为0.058 3、0.039 3,是所有方法中最小值,而且变化幅度也最小,充分说明本文方法具有较强的鲁棒性,更适用于冲突数目较多、证据源数据异常的情况。

4 结束语

本文围绕DS理论在目标识别中的运用,针对复杂环境可能导致的证据源冲突问题提出了一种新的基于退火自适应变异算法和Pignistic相似度的证据源组合方法。仿真结果表明,该方法克服了“一票否决”、“信任偏移”、证据源自冲突等问题,能够准确辨识目标;与其他几种典型DS理论改进方法相比,该方法尤其适用于冲突数目较多、证据源数据异常的情况,体现了较强的不确定性处理能力和可靠性,具有较强的鲁棒性。

参考文献:

[1] 谭鑫, 王炜, 张茂军. 不完备信息条件下基于证据理论的CGF行为决策方法[J]. 系统工程理论与实践, 2013, 33(6): 1 608-1 614.

TAN X, WANG W, ZHANG M J. Behavior decision method of CGF with incomplete information based on evidence theory[J]. Systems Engineering-Theory & Practice, 2013, 33(6): 1 608-1 614.

[2] 李波. 基于Pignistic相似度与改进DS证据理论的综合评估方法[J]. 计算机应用研究, 2018, 35(12): 3 682-3 684, 3 688.

LI B. Synthesis assessment method based on Pignistic similarity and improved DS evidence theory[J]. Application Research of Computers, 2018, 35(12): 3 682-3 684, 3 688.

[3] 陈致远, 沈堤, 余付平, 等. 基于模糊推理和证据理论的空中目标敌我识别[J]. 电光与控制, 2022, 29(6): 85-92.

CHEN Z Y, SHEN D, YU F P, et al. Friend or foe identification of air targets based on fuzzy inference and evidence theory[J]. Electronics Optics & Control, 2022, 29(6): 85-92.

[4] 董煜, 张友鹏. 基于聚类赋权的冲突证据组合方法[J]. 通信学报, 2023, 44(3): 157-163.

DONG Y, ZHANG Y P. Conflict evidence combination method based on clustering weighting[J]. Journal on Communications, 2023, 44(3): 157-163.

[5] 陈云翔, 王攀, 罗承昆. 基于证据理论的偏好型直觉模糊群决策方法[J]. 控制与决策, 2017, 32(5): 947-953.

CHEN Y X, WANG P, LUO C K. Method for intuitionistic fuzzy group decision-making with preference based on evidence theory[J]. Control and Decision, 2017, 32(5): 947-953.

[6] BI W H, ZHANG A, YUAN Y. Combination method of conflict evidences based on evidence similarity[J]. Journal of Systems Engineering and Electronics, 2017, 28(3): 503-513.

[7] 韩德强, 邓勇, 韩崇昭, 等. 利用不确定度的冲突证据组合[J]. 控制理论与应用, 2011, 28(6): 788-792.

HAN D Q, DENG Y, HAN C Z, et al. Conflicting evidence combination by using uncertainty degree[J]. Control Theory & Applications, 2011, 28(6): 788-792.

[8] 韩崇昭, 朱洪艳, 段战胜. 多源信息融合[M]. 3版. 北京: 清华大学出版社, 2022: 100-104.

HAN C Z, ZHU H Y, DUAN Z S. Multisource information fusion[M]. 3rd ed. Beijing: Tsinghua University Press, 2022: 100-104.

[9] SMARANDACHE F, DEZERT J. Advances and applications of DSmT for information fusion: collected works (Vol 3)[M]. Rehoboth: American Research Press, 2009: 530-536.

lxRvO7hEedD4G7P3mEYp/DOedGVp9o0N5HoYWhfCTLI=[10]邓勇, 施文康, 朱振福. 一种有效处理冲突证据的组合方法[J]. 红外与毫米波学报, 2004, 23(1): 27-32.

DENG Y, SHI W K, ZHU Z F. Efficient combination approach of conflict evidence[J]. Journal Infrared Millimeter and Waves, 2004, 23(1): 27-32.

[11]胡昌华, 司小胜, 周志杰, 等. 新的证据冲突衡量标准下的D-S改进算法[J]. 电子学报, 2009, 37(7): 1 578-1 583.

HU C H, SI X S, ZHOU Z J, et al. An improved D-S algorithm under the new measure criteria of evidence conflict[J]. Acta Electronica Sinica, 2009, 37(7): 1 578-1 583.

[12]常玉婷, 孙力帆, 普杰信, 等. 基于改进证据支持度的多传感器空中目标识别[J]. 计算机仿真, 2020, 37(7): 394-398.

CHANG Y T, SUN L F, PU J X, et al. Air target identification using multiple sensors based on modified evidence support[J]. Computer Simulation, 2020, 37(7): 394-398.

[13]席在芳, 令狐强, 易畅, 等. 基于改进冲突系数的证据理论组合新方法[J]. 中南大学学报(自然科学版), 2018, 49(7): 1 700-1 709.

XI Z F, LINGHU Q, YI C, et al. A novel combination of evidence theory based on improved conflict coefficient[J]. Journal of Central South University(Science and Technology), 2018, 49(7): 1 700-1 709.

[14]孙雷, 吴庆宪, 王玉惠, 等. 基于改进D-S证据理论的多源空战信息博弈融合方法[J]. 信息与控制, 2022, 51(5): 566-572.

SUN L, WU Q X, WANG Y H, et al. Air combat information game fusion method based on improved D-S evidence theory[J]. Information and Control, 2022, 51(5): 566-572.

[15]HAENNI R. Are alternatives to Dempsters rule of combination real alternative?: Comments on “About the belief function combination and conflict management problem”—Lefevre et al[J]. Information Fusion, 2002, 3(3): 237-239.

[16]韩德强, 韩崇昭, 邓勇, 等. 基于证据方差的加权证据组合[J]. 电子学报, 2011, 39(S1): 153-157.

HAN D Q, HAN C Z, DENG Y, et al. Weighted combination of conflicting evidence based on evidence variance[J]. Acta Electronica Sinica, 2011, 39(S1): 153-157.

[17]邓勇, 王栋, 李齐, 等. 一种新的证据冲突分析方法[J]. 控制理论与应用, 2011, 28(6): 839-844.

DENG Y, WANG D, LI Q, et al. A new method to analyze evidence conflict[J]. Control Theory & Applications, 2011, 28(6): 839-844.