车联网数字证书认证体系总体规划思考

2024-03-05唐明环闫瑞泽彭浩楠

唐明环 闫瑞泽 彭浩楠 王 聪

(中国工业互联网研究院 北京 100102)

车联网是一项具有战略意义的系统工程,是国家汽车产业转型升级、由大变强的重要突破口,是关联众多重点领域协同创新、构建新型交通运输体系的重要载体.随着互联网、人工智能、云计算和大数据等技术的应用,汽车的智能化、联网化程度越来越高,已变成名副其实的万物互联时代的智能终端设备[1-3].通过更加开放的车内通信、车车通信、车人通信、车路通信、车和基础设施通信等方式,车联网极大地增加了汽车上路行驶中信息的交互,给用户带来更加良好的驾乘体验.同时,智能网联也为各个终端与车联网运营服务间的通信安全、身份认证提出了新的要求.

车联网V2X直连通信面临消息伪造、篡改、重放等风险[4-5],当前国内主机厂对车联网安全建设的需求日益紧迫,安全建设应贯穿整个网联汽车的全生命周期.车联网数字证书认证(certification authentication, CA)体系的规划是车联网安全建设的重要组成元素,构建基于公钥基础设施(public key infrastructure, PKI)机制的车联网CA体系,可实现V2X设备间的安全认证和安全通信,保障驾乘安全.对V2X通信技术大规模产业化应用后的持续安全运行、管理起到支撑作用,对促进车联网产业发展具有重要意义.

密码为保护信息安全而生,是网络安全的核心要件,是产业发展的基础支撑.党的十八大以来,构建自主可控信息技术体系,我国在重要领域网络和信息系统大力推进商用密码应用,取得了重大突破.建立基于商用密码算法的车联网CA体系,将促进商用密码算法在车联网行业的融合应用,以商用密码算法应用支撑网络安全,提升国家基础信息安全保障能力[6-7].

1 车联网CA体系发展存在的问题

我国车联网CA体系建设处于起步阶段.CCSA标准《基于LTE的车联网无线通信技术 安全证书管理系统技术要求》[8]规定了LTE V2X安全证书技术要求、安全证书管理系统架构及建立互信的安全机制.该标准采用证书信任列表(certificate trusted list, CTL)方式实现CA间的互信,数字证书中默认采用商用密码算法.V2X“跨整车、跨通信终端、跨芯片模组、跨安全平台”(简称“四跨”)大规模先导应用示范活动陆续开展,活动中的CA平台基于该标准开展了互联互通应用示范验证.通过跨厂商CA子系统的搭建与接入以及与其他根CA的V2X安全认证平台信任互通,为活动中的车辆、路侧设备及对应的多种应用场景的演示奠定了信息安全基础.

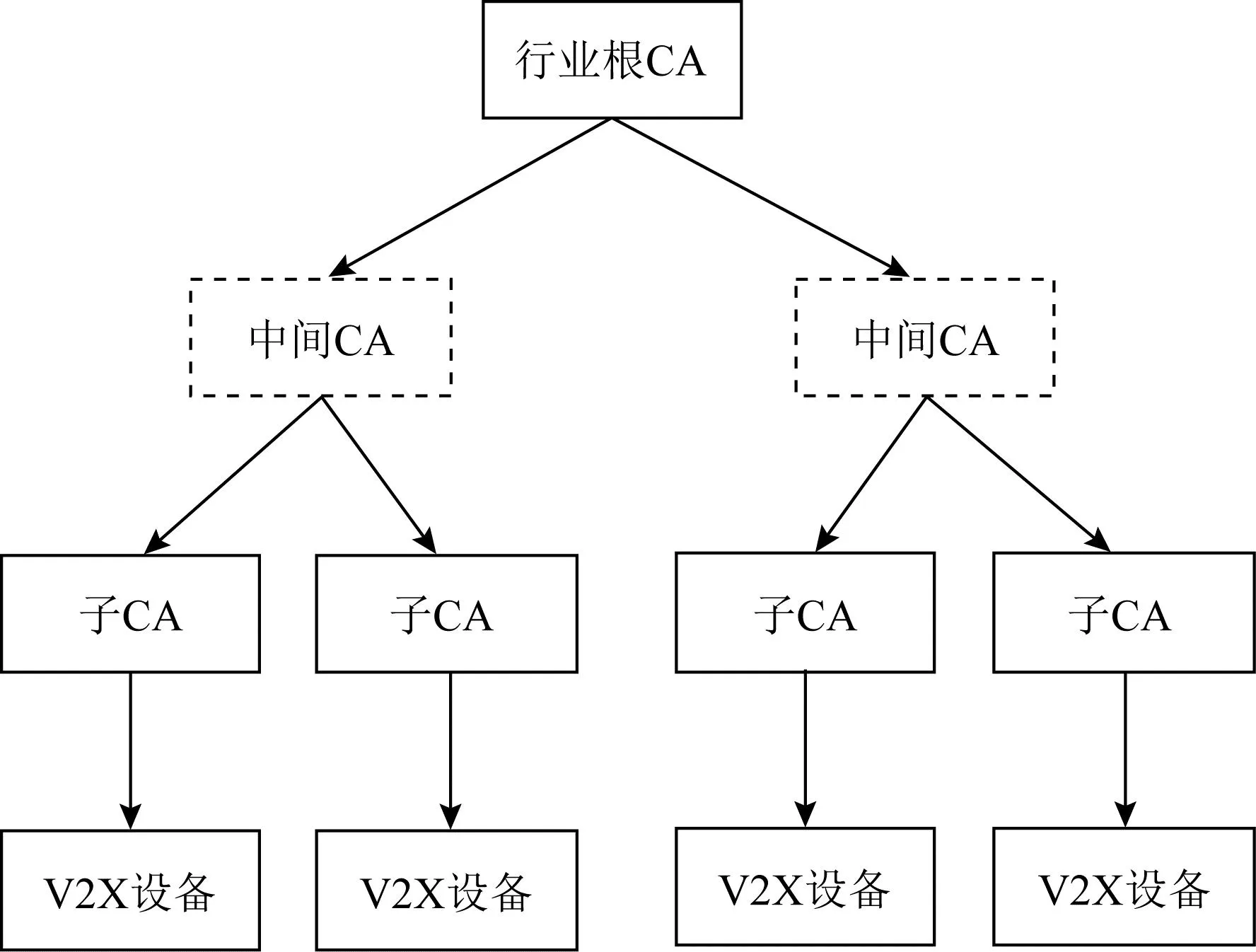

具体实现上,信任列表管理器(trusted list manager, TLM)创建和维护CTL,CTL包含了全部受信任CA的证书,不同CA之间通过统一的CTL实现互信,从而建立多CA之间的信任关系[9].TLM在新增、更新和撤销CA证书时对CTL进行更新,使用TLM签名私钥对CTL进行签名,并通过专用通道将CTL下发至信任域内所有信任体,如图1所示.美国安全凭证管理系统(security credential management system, SCMS)[10-11]和欧洲合作式智能交通系统安全凭证管理系统(C-ITS security credential management system, CCMS)[12-13]都采用基于CTL的方式实现CA系统间的互信认证.

图1 通过证书信任列表实现多个根CA互认

同时,采用CTL实现CA互信的方式也存在一系列问题.一是多TLM情况无法打通信任链.采用TLM管理信任列表的技术方案建立在TLM唯一的前提下,由于V2X安全认证体系中存在不同车企或者不同的行业根CA,无法保证根CA的唯一性,所以增加TLM解决多个可信任根CA之间的互信关系.但是如果出现多个TLM的情况,依然可能存在无法打通信任链的情况.二是TLM的管控程度相对松散.TLM对下级CA的约束较弱,可能出现行业内各个CA机构之间无序竞争,造成市场混乱和资源浪费,不利于车联网产业发展.三是不利于国家V2X证书管理体系的形成.V2X应用几乎涵盖了人、车、路、云等所有的道路交通参与者,目前不同行业都有各自的信息安全系统及证书管理系统,不同行业间信息系统互联互通不畅.目前,适用于V2X的证书管理架构尚未达成共识,未形成统一的管理、协调、互认机制.行业内没有一个权威、可信任的机构将目前出现的各个中间CA联通和管理起来,内部的不统一进一步造成了与其他行业建立互信关系更加困难的局面.

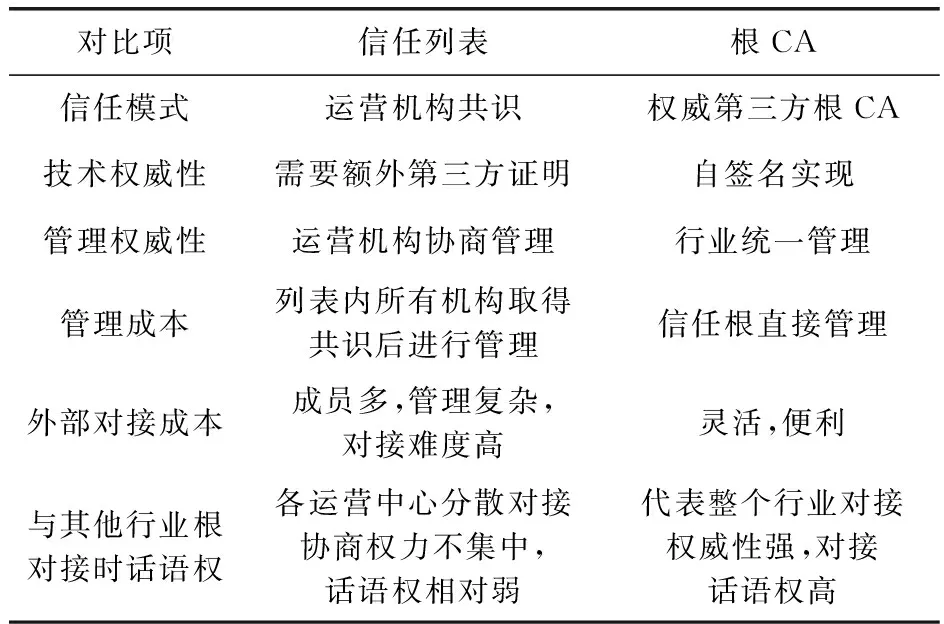

车联网CA体系的另一种实现方式是行业由一个权威的根CA签发证书,行业内的所有子CA都在同一个根CA下管理.通过此方式建立V2X CA信任链[14],由根层的策略生成器(policy generator, PG)生成全局信任链文件(global certificate chain file, GCCF),各下级CA系统中的注册中心(registration authority, RA)同步GCCF,并根据GCCF形成本地信任链文件(local certificate chain file, LCCF),然后将LCCF下发到终端,以此确保不同车企的车辆能够直接互相验证消息的证书,进而验证签名.根CA实现架构如图2所示:

图2 一个根CA管理全部数字证书

行业根CA可由行业车联网管理部门负责运营维护,所有的证书由统一的根CA作为信任锚点,不存在CA间的互认问题,管理和验证流程都比较高效.各行业建立统一的根CA,跨行业互信只需要根CA间达成互信关系,并将互信关系更新下发到下级CA,易于实现跨行业互信.然而,由于当前业界采用CTL实现V2X互信的机制已具备一定的实践基础和应用规模,根CA的方式推广起来存在一定的难度.信任列表和根CA实现方式对比如表1所示:

表1 信任列表和根CA实现方式对比

2 兼容信任列表的根CA总体规划

鉴于以上问题,综合考虑国内车联网CA体系的建设现状以及行业长远发展需要,在“统一管理+兼容技术”思路的指导下,本文提出“根CA+信任列表”综合规划[15-16].一方面通过根CA对行业内部CA进行集中、高效的管控;另一方面打通整个车联网行业的V2X CA体系,确保来自不同管理实体的车辆及设施之间的互联互通.考虑到对车端应用可能带来的性能影响,信任链层次尽量控制在2层以内,同时在车端校验过程中支持行业标准中已经实现的证书信任列表的机制,构建车联网行业根的两级根CA和证书信任列表兼容设计.

如图3所示,车联网CA体系总体架构为“1个中心,3个平台”.“1个中心”是指以策略管理中心为牵引,“3个平台”分别指信任平台、管理平台和数据平台.策略管理中心接受行业和密码管理部门的领导,落实相关法律法规和制度要求,形成安全策略,指导整个体系的运转.3个平台构建起从信任实现、持续管理到数据汇聚三位一体的安全信任基础设施,实现车联网CA体系的主体功能.通过策略管理中心牵引,信任、管理、数据协同,车联网CA体系服务于二级运营中心及智能网联汽车.

图3 车联网数字证书认证体系架构

2.1 策略管理中心

V2X业务涉及到车人、车车、车路、车云等多种复杂的交互场景及主机厂商、车、道路、交通设施、行人等多种主体.各主管部门要求、管理模式和侧重各不相同,车联网CA体系的规划、建设、运营和管理需要统一考虑业务模式、管理模式和技术实现等要素,确保具备指导车联网行业PKI体系健康有序发展的能力.

策略管理中心主要负责接收国家及行业管理要求,结合V2X的业务特点,汇总和梳理国家及行业主管部门的政策法规、制度要求和标准规范等,立足于行业管理和服务,制定车联网CA体系相关的安全策略,指导信任平台、管理平台和数据平台业务的正常运行,指导车联网行业信任管理工作的正常开展.同时,策略管理中心通过向二级运营中心下发与其相关的安全策略,指导二级运营中心的安全运行.

策略管理中心制定的安全策略主要包括密码算法配置、数字证书格式、数字签名格式、密钥生命周期管理、隐私信息保护、证书应用范围和下级CA安全基线等.策略管理中心制定生成的策略,采用标准规范、管理制度、技术要求等形式输出,是信任、管理和数据平台运行的依据和准则,是车联网二级运营中心正常有序运转的指导.同时,策略管理中心接受管理平台反馈的针对策略层面执行的问题并进行分析研判,进一步修正和完善策略管理中心制定的策略,更好地指导车联网二级运营中心的正常运行.

2.2 信任平台

信任平台主要包括根CA系统和目录服务系统.根CA系统为下级CA系统提供入根服务、签发证书信任列表,通过目录服务系统的快速发布功能,实现证书信任列表、证书黑名单/异常行为的发布.同时,信任平台通过数据平台汇总的证书信息,形成中央证书库,为管理分析提供数据支撑.

信任平台基于策略管理中心发布的策略,对V2X业务下级CA提供互联互通服务.信任平台采用树状信任体系的技术路线实现二级运营中心不同机构的互联互通.基于树状信任体系的管理模式可以根据证书发放对象管理部门的不同,在根CA下设置多个下级策略CA,每个下级策略CA只负责发放与其管理部门策略要求相匹配的数字证书,实现V2X业务中数字证书的精细化管理.信任平台主要组成部分包括根CA服务、可信根证书列表(trusted root certificate list, TRCL)服务、中央证书库及黑名单.

根CA服务:作为信任体系的源头,通过根CA系统生成自签名的根证书,为下级CA签发二级运营中心证书,对二级运营中心进行集中管理.

TRCL服务:为了保证和现有《基于LTE的车联网无线通信技术安全证书管理系统技术要求》等标准体系证书信任列表模式之间的兼容性,信任平台同时提供证书信任列表服务,方便V2X业务的过渡和推进.

中央证书库:中央证书库主要汇总下级CA发放的数字证书,为管理工作的开展提供数据支撑.

黑名单:针对二级运营中心本身、二级运营中心发放的数字证书是否被注销发布黑名单信息.其中二级运营中心证书注销黑名单信息由根CA系统发布,二级运营中心发放的数字证书是否被注销的黑名单信息由二级运营中心发布,相关数据汇总到信任平台.

2.3 管理平台

管理平台基于策略管理中心制定的安全策略及数据平台提供的数据,针对根CA、二级运营中心运行状态、服务运行状态实现全面监控.管理平台对二级运营中心汇总的运营数据开展分析,与策略管理中心下发的安全策略进行比对,发现安全策略执行不到位的地方,督促二级运营中心整改,提升其安全水平,并为V2X业务中的责任追溯、纠纷取证等提供依据和支撑.管理平台主要组成部分包括密码服务监控、运行状态监控、合规性监控、责任追溯及取证、态势感知及安全运营管控.

密码服务监控:主要针对车联网CA体系根CA、V2X二级运营中心对外提供的密码服务运行状态进行监控.

运行状态监控:主要针对车联网CA体系各个组成部分、V2X二级运营中心的运行状态进行监控.

合规性监控:主要针对V2X二级运营中心建设、运营和应用环节中的密码算法、数字证书格式、数据格式、隐私保护、密钥保护等关键点进行合规性监测,确保V2X二级运营中心运行的合规性.

责任追溯及取证:当V2X业务发生纠纷时,基于车联网CA体系及V2X二级运营中心收集汇总的数据,提供数字证书相关环节的责任追溯及取证服务.

态势感知:基于车联网CA体系及V2X二级运营中心收集汇总的数据进行分析,基于网络安全情报、大数据分析、风险模型等技术及时发现安全隐患,通过及时处置提升网络安全水平.

安全运营管控:当识别到二级运营CA或终端设备存在违规操作时,通过安全运营管控功能,对二级运营CA或终端设备进行管理控制.控制二级运营CA的主要手段为违规公告,将二级运营CA的信任域从TRCL中摘除,控制终端设备的主要手段为通知二级运营中心签发证书吊销列表(certificate revocation list, CRL).

2.4 数据平台

数据平台是车联网CA体系的数据核心,和二级运营中心之间通过数据同步技术定时同步,汇总二级运营中心运行状态数据、日志数据、证书应用相关数据、网络安全相关数据.数据平台采用分布式数据存储架构,为信任平台、管理平台的运行提供数据支撑,信任平台和管理平台依托数据平台对相关数据进行多维度分析,实施精准管理、风险及时发现和处置.数据平台主要功能包括数据采集、数据存储、数据分析及数据展现.

2.5 兼容扩展性设计

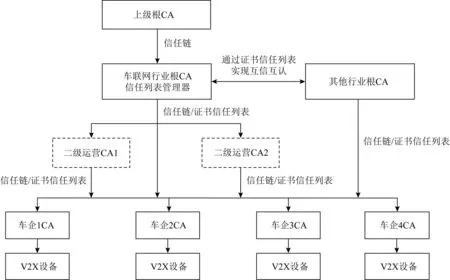

车联网数字证书认证体系的应用核心为根CA系统,考虑到与现有标准和业务应用的兼容性,为根CA系统作双重定位:一是车联网行业根,为二级运营中心的各类CA系统签发信任链;二是作为信任列表管理器TLM,为所有可信任的上级CA、平级CA、下级CA等各级根CA提供无差别的信任证书列表.车联网CA体系的设计除了可以满足当前的车联网应用外,还保留3个层次的兼容扩展设计,保障本设计的向上级信任域扩展、平级信任域扩展以及面向车联网应用侧的兼容扩展,如图4所示.

图4 车联网数字证书认证体系兼容性设计

2.5.1 面向上级根CA的信任链模式设计

车联网行业根CA当前处于行业根模式,独立建设,尚未接入上级根.但从结构设计角度来讲,由于在车联网安全体系设计过程中采用了入根的信任模型,保障该体系可以自由向上级CA,即上级根CA系统通过信任链的方式进行扩展,扩展过程支持国家的技术标准规范要求.

2.5.2 面向其他行业根CA的扩展设计

车联网的行业应用除了以车为核心外,路侧设备和交通基础设施也是整个业务数据流转的关键设备,这些设备同样是整个车联网应用体系的主要组成部分.考虑到设备归口管理和建设的问题,在未来的车联网数字证书认证体系需要对其他行业根CA进行扩展兼容,由于是平级信任域,可以考虑通过上级根形成完整的信任链或者通过证书信任列表的模型进行扩展融合.

2.5.3 面向车联网应用侧的信任链/证书信任列表服务

车联网的应用侧是应用的主要承载部分,不论信任域之间如何扩展兼容,在应用侧的设计应做到无感设计,减少对业务平台和设备的影响.车联网数字证书认证体系设计中提供信任链/证书信任列表服务,通过智能化判定,各类应用主体和客体都可以通过服务的方式调用信任服务,而将信任域的各级耦合关系进行黑盒化处理,做到对各类应用场景的支持,而不需要额外付出开发成本.

3 结 语

本文基于车联网CA体系标准及其验证情况、行业发展现状,分析对比了基于CTL和根CA的车联网CA体系建设方式,提出了兼容信任列表的根CA总体规划,并分析了向上级信任域、平级信任域及应用侧的兼容扩展设计思路.同时,本文所述规划思路接入上级信任域、二级运营中心后信任链层次增加,可能导致V2X通信时延增大,需在实践中进行全盘规划,控制好信任链层级.