基于区块链及信任管理的战场车联网隐私保护协议

2023-10-20翟宝琴翟弘泰张红梅王虎跃

翟宝琴,王 健,翟弘泰,张红梅,王虎跃

(1.北方自动控制技术研究所,太原 030006;2.北京交通大学智能交通数据安全与隐私保护技术北京市重点实验室,北京 100044)

0 引言

5G 技术发展加快塑造未来战场的脚步,无人精准控制、5G 赋能未来作战等成为军事行业新方向,推动军事向智能化变革。智能车辆结合数据传输技术、传感服务等服务于军事行业,其中,车联网作为提供信息的交互平台,可以跟周围车辆分享秘密信息,维护车辆间协作。由于具有透明性、匿名性、分布式等特点,区块链受到了学术界的广泛关注。近年来,有些学者将区块链技术应用到战场中,解决数据存储、隐私安全、数据篡改和身份验证等问题。同时,有效管理节点成为新问题。近几年,研究人员通过信任机制、智能合约、机器学习等方法管理节点并进一步解决其中安全问题。

综合上述车联网中位置隐私与虚假消息,本文主要贡献如下:

1)提出基于联盟链的车联网数据共享框架,且对车辆进行分布式信任管理,解决单点信任问题,同时可抵抗有关身份攻击。

2)提出基于SM2 及信任管理的车联网隐私保护协议研究。使用匿名机制保护位置隐私,并引入信任值保护假名安全性,并判断消息真实性。

3)结合传统方案提出假名更新策略,进一步解决因更新条件而造成的系统开销问题。

4)对方案进行安全及性能分析。

1 相关工作

现阶段,学者已将区块链技术与车联网结合,CHEN 等构建双层区块链进行数据共享,确保数据传输安全性并开发相关激励措施,鼓励节点间信息共享,引入信誉管理,对信息共享服务进行评分管理[1]。同样利用信誉机制,CHAI 等提出基于联盟链的数据安全共享方案[2],以此激励车辆,表现良好。学者在考虑共享数据的同时,对数据安全作进一步思考,杨哲为车辆赋予信任值并借此判断车辆上传信息真实与否[3];ZHANG X[4]提出基于联盟链的数据安全共享存储系统,利用椭圆曲线保证消息不可否认与完整性,LU Y 利用联邦学习构建数据模型共享学习[5],将数据共享问题转化为机器学习问题,同时有学者结合深度学习[6],使智能移动终端在感应范围内实现高质量数据传输的同时保证数据安全;也可采用聚类算法K-means[7],使用安全区域分类机制,使用多级优先队列为基本安全信息(BSM)确定优先级,减少系统延迟[8],或在更改共识协议保证安全[9]。在采用上述结合技术后,可解决车联网身份验证、供需匹配等问题,同时可抵抗女巫、合谋攻击等,但在实际场景中,仍存在一些问题,如表1 所示。

表1 实际场景存在问题Table 1 Problems in actual scenarios

2 基于SM2 及信任管理的车联网隐私保护协议研究

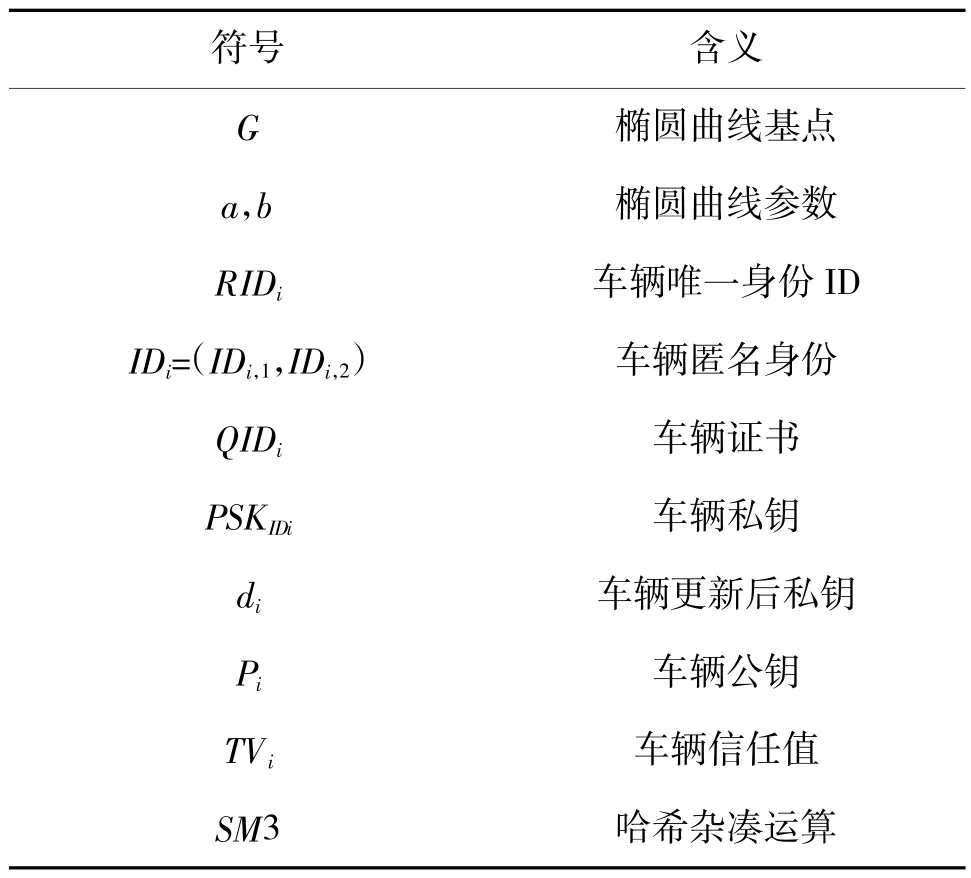

协议研究共分为5 部分,分别为系统模型与假设、系统初始化、车辆注册及假名生成、TA 与RSU信任管理和消息签名及验证。其中,协议总体流程如图1 所示,相关符号定义如表2 所示。

图1 协议流程图Fig.1 Flowchart of the protocol

表2 相关符号定义表Table 2 Related symbol definition table

2.1 系统模型与假设

框架主体由4 部分组成,如图2 所示。

图2 系统框架图Fig.2 System framework diagram

1)装备车载单元(on-board unit,OBU)。每辆车参与车联网时,先向信任授权中心注册,申请假名,在作战过程中,可以将战场信息发送至对应基站。

2)路边单元(road side unit,RSU),所有基站组成联盟链。基站在其中作用为:判断消息可靠性,更新车辆信任值,完成信任值更新共识,计算车辆暴露隐私危险值。

3)信任授权中心(trusted authority,TA),信任授权中心主要由两部分构成:TRA 与KGC,分别负责假名生成与私钥生成。

4)存储中心,用来存储真实的战场信息。本节协议在基于椭圆曲线的匿名生成与消息签名验证算法中假设如下:

假设1:KGC 与TRA 完全可信,攻击者无法获取TA 中的数据,RSU 属于半可信,OBU 属于不可信实体。

假设2:OBU 与TA,TA 与RSU 之间的信息传输信道都是安全的。

2.2 系统初始化

1)由于本协议基于国密算法,因此,椭圆曲线参数初始化参数p、a、b、n、XG、YG同SM2 算法参数一致即可。

2)由于认证中心TA,分为两部分(KGC,TRA),其中,KGC 负责匿名及密钥生成,TRA 为追踪中心。在SM2 椭圆曲线基点P 基础上,选取各自密钥,如式(1)、式(2)所示。

2.3 车辆注册及假名生成

1)每辆车拥有自己的编号,即RIDi。每辆车生成自己的私钥并计算公钥IDi,1=kiP,并将(RIDi,IDi,1)传送至TRA。其中,ki作为车辆私钥,IDi,1作为车辆公钥,此时也作为伪身份一部分。

2)TRA 拥有每辆车的信任值,其值为Ti,如式(3),TRA 此时可根据车辆信任值生成假名第2 部分IDi,2

最终,车辆的假名为IDi=(IDi,1,IDi,2),TRA 将此匿名返还给TGC,进一步为车辆生成私钥。KGC 收到车辆匿名后,选取椭圆曲线上一点QIDi=di*P 作为车辆证书,根据新生成的ECPoint 进一步算得车辆私钥,如式(4)所示

KGC 将(IDi,PSKIDi,QIDi)传送给车辆,即(伪身份,私钥,证书)。私钥则是KGC 计算得出,车辆最终私钥由两部分决定,即PSKIDi与ki。

2.4 TA 与RSU 信任管理

2.4.1 信任维护列表

在系统假设中,TA 与RSU 之间信道安全,在TA 对于车辆进行初始化后,在固定时间间隔内向RSU 传输新的车辆信任列表。在RSU 接到新的信任列表时,会存储车辆信任值TVi。在系统假设中,RSU作为半可信实体即可能遭受攻击,当攻击者试图篡改RSU 中信任值时,RSU 可通过检测哈希值来判断是否篡改,当攻击者连同哈希值一起做篡改时,由于所有RSU 连成一条基站链,当基站摆脱攻击者攻击时,可查询自身数据块信息,当发现数据与链中大多数节点不同时,修复本地数据。RSU 维护信任表如表3 所示。

表3 RSU 维护信任表Table 3 RSU maintenance trust table

2.4.2 信任更新函数

在对车辆信任值做出变化时,重点需要考虑因素有:

1)RSU 对于上传战场事件的判定结果。

2)车辆原有信任值,以及车辆上传消息时,与战场场事发地距离。

3)节点诚实上报消息时确保真实信息加分绝对值小于虚假信息减分值。

假设RSU 收到的消息为{M1,M2,M3,…,Mn},其中,关于某个战场事件Mi,其收到的来自于j 辆车的消息集合为Mi={m1,m2,m3,…,mj},对于消息集合Mi来说,其消息来源于多辆车,但是由于每一辆车上报的真实情况不同,且车辆信任值不同,因此,如何判断此件事情是否发生,可以根据贝叶斯公式进行判定。RSU 将各个车辆的信任值聚成集合作为评价消息Mi的可信度,信任度聚合如式(5)所示

其中,tj表示第j 辆车信任值,每辆车的话语权即可信度,由其在所有车辆信任值中占比决定。RSU 在具体评定事件发生概率由贝叶斯公式决定,如式(6)、式(7)所示

其中,p(Mi/Tj)为在目前车辆信任值集合的情况下,第i 件事情发生的概率值为其后验概率。p(Mi)为先验概率,在场景中根据实际,可以为p(Mi/Tj)设定合理阈值,即当后验概率超过某一值时,就认为此件事情发生;否则,就虚假。

在判断事件发生概率后,需对信任值进行更新,假设RSU 关于某个事件j 收到p 个积极消息,n个消极消息,其信任值变化量由式(8)所示

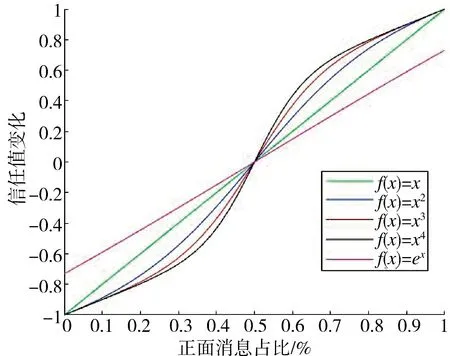

在选择函数时,也就是确定了正面负面消息占比,需要考虑评分敏感性,选取常见的几种函数进行考察,如图3 所示。

图3 函数敏感性考察图Fig.3 Function sensitivity inspection diagram

由图3 可知,当正面消息占比较少时,可选取函数F(x)=x4,此时,对于虚假消息惩罚力度较大;当正面消息占比多时,可采用F(x)=ex。因此,消息评分由式(9)计算:

2.4.3 假名更新策略

在车辆假名生成过程中,如果长时间使用同一种假名,则面临身份暴露危险,因此,需要假名更换机制确保隐私安全。与传统方案不同,本文通过设计车辆隐私暴露危险值,避免系统整体性判断而造成不必要的系统开销。其中,因素主要考虑为:匿名集大小、上报信息频率、信任熵。

在本协议的场景下,车辆危险值与所处环境中其余车辆集合大小与信任值大小有关,车辆通信频率随着时间不断变化,每次采集车辆数据计算信任值为一次事件,每次根据事件达到危险值与否来判定是否需要更换匿名。假设第n 个事件时车辆到达危险值,则本题符合伽马分布,因此,综合上述原因,采用伽马公式与熵值计算,得出危险值计算式:

图4 3 种参数正确性评定图Fig.4 Three kinds of parameter correctness evaluation chart

2.5 消息签名及验证

车辆需要重新更新私钥,根据KGC 返回给车辆私钥,为了防止敌手窃听私钥,车辆在接收私钥后,更新私钥为di=PSKIDi*ki,则其公钥为Pi=diG,G 点为SM2 椭圆曲线的基点,等同于P。

当车辆想要上报信息时,需要进行如下步骤:

Step 1 进行预处理,求得车辆杂凑值为:ZA=SM3(LA||IDA||a||b||XG||YG||XA||YA)。其中,IDA为车辆的A的身份,对应为其假名IDi=(IDi,1,IDi,2)。长度为LA;

Step 2 计算M=ZA||M,其中,M 为车辆上传的交通信息;

Step 3 计算e=SM3(M);

Step 4 从[1,n-1]中随机产生大整数K,其中,n 为椭圆曲线参数;

Step 5 计算E1=(x1,y1)=[k]G;

Step 6 计算r=(e+x1)mod n,如果条件(r=0||r+k=n)成立,则返回第4 步,重新选择k 值;

Step 7 计算s=((a+dA)-1·(k-r·dA))mod n,如果s 为0,则返回Step 4,重新选择k 值。

(r,s)为消息的签名值。

此时,车辆将msg=(IDi,(r,s),Mi,ti,QIDi)发送给RSU,RSU 将对其进行验证。

RSU 在收到车辆消息后,其验证过程如下:

Step 1 RSU 在接收到来自车辆的信息msg'=(IDi',(r,s)',Mi',ti',QIDi')时,判断签名值(r,s)'范围是否落在[1,n-1],如果不在范围内,则不接受消息。

Step 2 计算M'=ZA||M';

Step 3 计算e'=SM3(M');

Step 4 计算t=(r'+s')mod n,如果t=0,则验证失败;

Step 5 计算E2=(x1',y1')=[s']G+[t]Pi;

Step 6 计算R=(e'+x1')mod n,判断公式R=r'是否成立,若成立,则验证签名通过;否则,为失败。

其验证原理如下:

若证明R=r'是否相等,首先其值都为(e+x)mod n,如果车辆身份或者明文消息发生改变,则会导致e值改变,此时公式无法成立,验证不通过。当e 值相等时,则此时决定因素为x,即计算所得椭圆曲线上点的X 的坐标。其推导公式如式(11)所示:

如果签名正确,两次算的椭圆曲线上点一致,则通过。

上述签名过程可看作是单个消息的签名,当进行批消息处理时,聚合验证方法为:

3 实验模拟与分析

3.1 协议场景模拟

在车联网场景中,考虑其主要指标时延与安全性,为评估本文所提协议时延,协议整体流程采用JAVA 进行模拟,并使用JAVA 椭圆曲线加密库、大数处理类等实现SM3、SM2 加密算法,实验基于SM2 算法,其使用的素数域256 位椭圆曲线的曲线参数如表4 所示。

表4 椭圆曲线参数表Table 4 Parameters of elliptic curve

将协议流程运行后如图5 所示,从系统初始化到车辆发送消息且验证共耗时69 ms。

图5 协议流程运行耗时图Fig.5 The diagram of protocol process running time

3.2 安全分析

由于系统整体性,本协议主要保护车辆隐私并针对上述攻击作出抵抗,在可抵抗攻击方面,本方案与其他方案对比如下页表5 所示。

表5 与其他方案安全对比表Table 5 Table of security comparisons with other schemes

由表5 可知,当前方案在解决合谋攻击方面略有欠缺,本文方案车辆不知道本身信任值,本质上将合谋攻击变成不确定事件。

3.3 时间开销

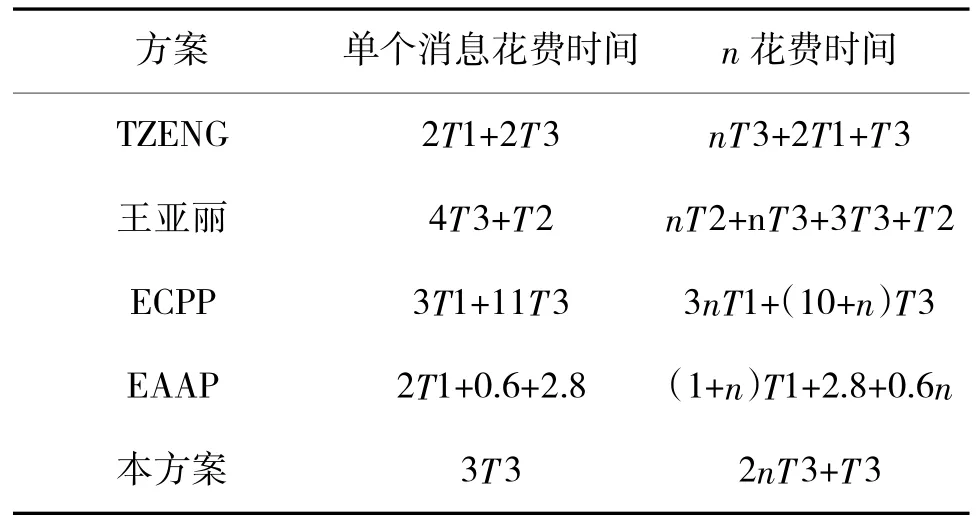

与别的协议对比,本协议的时间开销主要由下述3 个方面产生:1)双线性映射操作时间Tpar;2)一次映射到点的哈希操作Tmtp;3)是椭圆曲线上点乘运算Tmul。参考文献[11],分别用T1、T2、T3 来表示,分别为4.5 ms,3.9 ms,0.6 ms。对比结果如表6 所示。

表6 时间开销对比表Table 6 Time overhead comparison table

将上述表格转化为图7,从图中可直观看出,本文方案在时延方面优于其他3 种方案,与TZENG方案相比,本文虽然耗费时间长,但TZENG 方案是基于双线性映射,在系统初始化方面其时间开销则比本方案大。

图7 方案通信开销对比图Fig.7 Comparison of communication overhead of the scheme

3.4 通信开销

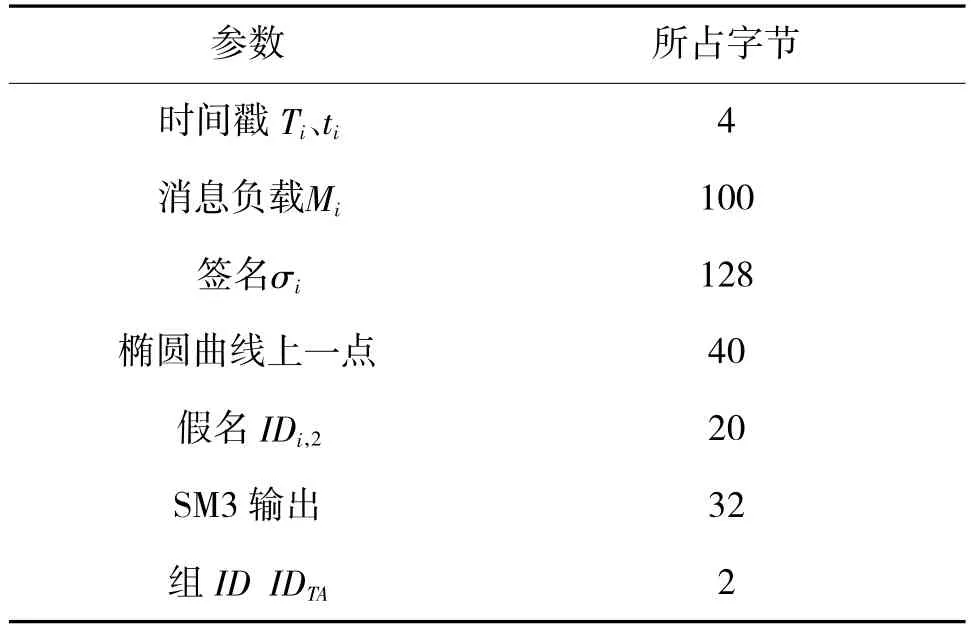

在通信开销方面,考虑到本文场景中主要为交通信息共享。因此,本节重点探讨车辆发送消息时通信开销情况。在通信开销中,参考对比文中方案及根据实际情况将通信格式中参数所占字节统一,如表7 所示。

表7 通信开销参数所占字节表Table 7 Table of bytes occupied by parameters of communication overhead

本方案与其他方案对比如表8 所示。

表8 通信开销对比表Table 8 Communication overhead comparison table

将表8 转化为图7,从图中可以看出本文方案在通信开销中处于中间。与TZENG 方案相比,本文引入信任值,假名等,通过增加通信开销换取安全。从通信格式可以看出,LEE 方案相较于ZHANG方案引入时间戳,但是在消息签名中,本文格式包含身份证书及签名,基于SM2 算法的签名参数包含交通信息等,相较于ZHANG 方案,其签名更具有不可伪造性。

在车联网消息共享中,确保消息安全的前提下,时延是首要参考因素。本文综合计算复杂度及通信开销,在当前方案中表现良好。

4 结论

本文结合信任管理,解决车辆位置隐私、虚假消息等问题,提出了一种基于区块链的战场车联网隐私保护协议,以防止敌手知道我方车辆位置,并在车辆传递战况信息时,使敌手无法破获消息。通过引入信任值,一方面,与现有假名生成方案不同,信任值作为假名生成部分参数,紧接工作点提出假名更新决策,保证假名安全性的同时可抵抗女巫攻击、合谋等攻击。另一方面,系统可根据信任值判断信息可靠性。同时本文在设计协议时,使用SM2 椭圆加密曲线,改变通信格式,降低计算复杂度,有效减少通信开销,满足场景需求。